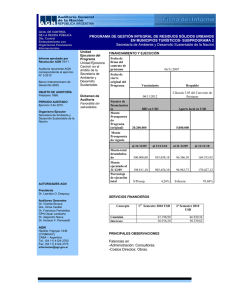

2010_155info.pdf

Anuncio