- Ninguna Categoria

La privacidad en internet

Anuncio

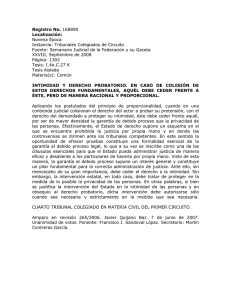

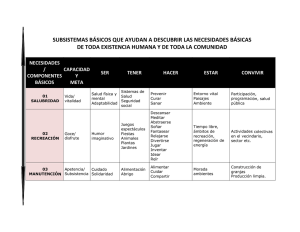

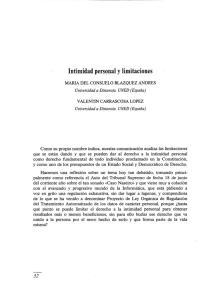

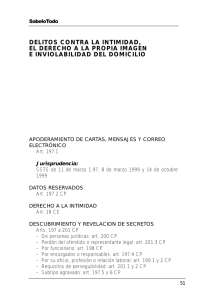

® BuscaLegis.ccj.ufsc.br La privacidad en internet Juan Francisco Arana Chalco INTERNET COMO ESCENARIO DE LA PRIVACIDAD El ciberespacio es un microcosmos digital en el que no existen fronteras ni distancias, ni autoridad centralizada. Su conquista se ha convertido en meta obligada para quien desee sentirse miembro de la sociedad informática y es en la actualidad uno de los puntos de encuentro para el ocio y el negocio, que cuenta con mayores perspectivas de futuro (Rico 1995) (1) En los inicios de la era informática, el termino violación a la privacidad estaba circunscrito a los sofisticados servicios de inteligencia que eran capaces de escudriñar en torno a los archivos que guardaban los secretos mejores guardados de los gobiernos y de las personas, así como la interceptación de las comunicaciones. La tecnología ha posibilitado un progreso en los sistemas de procesamiento de datos con rapidez, capacidad y versatilidad para su uso, constituyendo una herramienta eficaz para la toma de decisiones. (2) Sin embargo no transcurrió mucho tiempo para que los archivos de información se automatizaran, ya almacenados en soporte magnético, agregando a ello la masificación del uso de la computadora, posibilitaron la preocupación de la interconectividad de los sistemas de información y establecieron estándares de comunicación (3) estimulando su intercambio, además la administración de grandes cantidades de información sobre cada individuo, que en forma dispersa constituye información sin mayor relevancia; pero en una combinación, intercambio o conjunta es capaz de determinar perfiles personales.(4) Como es el caso cuando las compañías on line que utilizan esta información de sus clientes para ser vendidas a otras firmas o compañías, por ejemplo un proveedor de Internet que se fusiona con otra, o en virtud de un proceso de marketing, decide vender sus bases de datos, de sus clientes, Entonces existe una preocupación de los legisladores en conjunto; que señalan, que el deseo de proteger la privacidad puede crear una gran desconfianza e impedir el desarrollo del comercio electrónico(5) Jean Camp, una profesora asociada en curso de Política de Datos de la Universidad de Harvard, autora del libro Confianza Y Riesgos En El Comercio Por Internet señala en contraposición a la denominada Privacy conocida así en la doctrina anglosajona. La gran ventaja de Internet para los consumidores es que reduce el tiempo de intercambio de información entonces hablar, ordenar cosas, organizar, todo llega a ser lejanamente más fácil, si todo usuario requiriese políticas de datos para cada lugar que ellos visitan por cada interacción, entonces pasaría protegiendo la intimidad anulando las ventajas de Internet. (6) Puede enviarse y recibirse todo tipo de información a través de Internet y a un más se pone a disposición pública a través de bases de datos de dominio público y privado dígase Intranet, (7)que son objeto de ataques informáticos, por ende de la sustracción de información personal. Las autopistas de la información entrañan también un grave riesgo para la protección de los programas. Asimismo la facultad de intercambiar informaciones a distancia puede generar importantes peligros para la protección de datos personales(8). Existen ingentes cantidades de información contenidas en bases de datos, constituidos con distintos fines, sea de investigación como es en el caso de CAS, uno de los más grandes bancos mundiales en todo lo concerniente a química, asimismo otras bases de datos con fines meteorológicos, otras con fines de recopilación de jurisprudencia y legislación, otros con fines de educación como ERIC, o bases de datos que contiene nombres de textos de biblioteca y de noticias en los diarios. Como también bases de datos informativos, que almacenan números telefónico, nombres y direcciones, datos personales(9) que figuren en los referidos registros de guías telefónicas de acceso público. Es que resulta extraordinariamente sencillo acceder a datos personales con el nombre, apellidos, domicilio, telefono, fax, dirección de correo electrónico o estado civil que, pudiendo parecer inocuos, al cruzarlos con los hábitos de consumo o al tratarlos con programas datamining –dedicados a buscar información sensible escondida dentro de bases de datos- nos proporcionan el entrecruzamiento como haces de luz, una silueta virtual perfecta que refleja el yo más intimo del potencial consumidor, perfecta representación de sus tendencias naturales, intuitivas e instintivas(10). Como también bases de datos diseñadas en los servicios secretos y en los departamentos de la policía que almacenan información estrictamente confidencial, y que pueden objeto de uso de indebido, ataques informáticos o inadecuada protección de la información. Se conoce que uno de los ficheros más desarrollados en materia de informática policial es la del Reino Unido, donde contienen datos sobre millones de personas, así como en Alemania, Francia, Estados Unidos. Pueden existir respuestas técnicas con el fin de proteger la intimidad, mediante el diseño de sistemas de seguridad especializado tendiente a establecer mecanismos de protección en Internet, como programas de encriptación, certificados digitales, filtros, los cortafuegos, los ciberpolicias, etc. EL 11 DE SETIEMBRE UN ANTES UN DESPUES Ya no queda ningún ápice de privacidad: vaya acostumbrándose dicen que dijo Scott Mc Neally, consejero delegado de la compañía Sun Microsystems. Muchos consideran que existe un antes y un después del 11 de setiembre, hasta que punto el derecho a la intimidad debe ceder paso a un derecho fundamental como es el derecho a la vida. el campo de acción en la búsqueda de los responsables del terrorismo se ha trasladado al ciberespacio y ello nos ajeno a emprender la interceptación masiva de correos electrónicos hechos a través de un sistema de rastreo del FBI denominado Carnívoro(11) , Echelon(12); predilecto en la captura de correos electrónicos, asi como el combate a la esteganografía, entendida como "escritura oculta" o "escritura encubierta" y es el conjunto de técnicas que nos permiten ocultar o camuflar cualquier tipo de datos(13). Se ve evidenciado en la postura gubernamental de los Estados Unidos, antes del 11 de Setiembre eran partidarios de un mayor control y limitación de las medidas de investigación policial como intervención en las líneas telefónicas y otras tecnologías de información; El atentado del 11 de setiembre marco un quiebre en esta postura: y ello lo demuestra en la aprobación por parte del Senado de la Ley Patriótica(14). Lo antagónico es que ya existía la tendencia de crear complejos sistemas de encriptación, incluso en la red desde hace algún tiempo, existe un programa de encriptación que se denomina PGP (15) que permite establecer la comunicación de forma encriptada y garantiza la privacidad por Internet. Lo que no esta prohibido esta permitido: Esto no será ético pero es legal. PRIVACIDAD – DERECHO A LA INTIMIDAD El termino privacidad deviene the right to privacy, que traducido al castellano es derecho a la privacidad. Concepto que no necesariamente representa el contexto que en nuestra doctrina jurídica se conoce como privacidad, pero que preferentemente se ha denominado intimidad en razón que engloba a plenitud la protección de este derecho fundamental reconocido en nuestra actual constitución. Privacidad e intimidad se tienden a señalar como un concepto símil, sin embargo no lo son, y es así que se establecen grados de intimidad, una de tipo absoluta y otra de índole relativa. Porque Todo lo intimo es necesariamente privado, pero no todo lo privado es necesariamente intimo.(16) El desarrollo jurisprudencial ha influido en el desarrollo del right of privacy superando la limitación conceptual producto de su traducción literal, dando paso al derecho general de la personalidad(17) como lo denomina el Dr. Juan Espinoza Espinoza. Los ordenamientos jurídicos basados en el Civil Law, no han adoptado un modelo general de la personalidad, si no que reconocen legislativamente un elenco limitado de derechos de la persona; modelo diseñado por el código civil francés. El Juez Cooley lo define como un Derecho que cada individuo tiene de permanecer aislado, de permanecer solo, y no ser arrastrado a la publicidad(18). Varner y Stone señalan que la intimidad significa el derecho a la soledad, a los contactos o de un equipo de trabajo, y el derecho al anonimato y a la distancia con respecto a extraños. Georgina Battle lo define como el derecho que compete a toda persona a tener una esfera reservada en la cual desenvolver su vida sin que la indiscreción tenga acceso a ella. Westin señala que la esencia de la privacidad es el derecho del individuo a ejercer control de aquella información de sí mismo que desee compartir con otros, de la cantidad que de la misma facilite a otros, del momento en que desee hacerlo. El Dr. Guillermo Cabanellas define la intimidad como la parte personalísima y reservada de una cosa o persona. Su revelación puede originar responsabilidad cuando cause perjuicio y haya dolo o grave imprudencia, pero si se trata de actividad preliminar del delito, entonces la denuncia resulta en deber. Coincidiendo con el Doctor Valentín Carrascosa López, el concepto es genérico y varía de una legislación a otra es decir de una realidad a otra, el menciona la diferencia en el tratamiento de datos de soltera, considerados como información pública en la legislación española, sin embargo considerado que no debería ser revelado, porque se atentaría contra la intimidad en la legislación inglesa. LA PRIVACIDAD EN EL MARCO NORMATIVO PERUANO La intimidad como derecho fundamental se encuentra reconocido en el art. 12 de la Declaración Universal de los Derecho Humanos “Nadie será objeto de injerencias arbitraria en su vida privada, su familia, su domicilio o su correspondencia(...)Toda persona tiene derecho a la protección de la ley ante tales injerencias(...)”. Hay que tener presente que el Perú e fiel suscritor del Pacto Internacional de Derechos civiles y Políticos, que en su art. 7 prevee “Nadie será objeto de injerencia arbitrarias o ilegales en su vida privada, su familia, en su domicilio o en su correspondencia, ni de ataques ilegales a su honra y reputación”. Asimismo el Pacto de San José de Costa Rica, también ratificado por el Perú, reconoce en su artículo 11 num.2 que “Nadie puede ser objeto de injerencia arbitrarias o abusivas en su vida privada, en la de su familia, en su domicilio o en su correspondencia, ni de ataques ilegales a su honra y su reputación”. El derecho a la intimidad reconocido constitucionalmente ha establecido la prohibición de suministrar información que afecte la intimidad personal y familiar por parte de los servicios informáticos, es decir plasma la inquietud del legislador respecto a los avances tecnológicos de los sistemas informáticos y su potencial mal uso, contrario al derecho de intimidad Nuestra Constitución Política del Perú de 1993 en su artículo 2 inciso 6 establece “Que toda persona tiene derecho: a que los servicios informáticos, computarizados o no, públicos o privados, no suministren informaciones que afecten la intimidad personal y familiar” (19). Similares elementos contienen la constitución española de 1978, respecto a la protección del derecho a la intimidad, donde refiere en el art.18 que se garantiza a la intimidad personal y familiar, además señala los limites del uso de la informática para garantizar el honor y la intimidad personal y familiar. En el inciso 6 del artículo 2 de la Constitución Política del Perú señala “A que los servicios informáticos, computarizados o no, públicos o privados, no suministren informaciones que afecten la intimidad personal y familiar”(20); respecto a la alusión a los servicios informáticos, se coincide con la postura del Dr. Enrique Bernales Ballesteros en su obra La Constitución de 1993: Análisis comparado, señala el error de hermenéutica legislativa en que incurren los constituyentes de circunscribir el concepto de servicios informáticos, entendiéndose como aquellos como aquel archivo de información que necesariamente deben estar computarizado, es decir colisiona con la expresión " a que los servicios informáticos estén computarizados o no " en lugar de servicios informáticos debería ser cambiado con el termino servicios de información, a fin de salvaguardar los aspectos mas diversos de la vida en defensa si de la intimidad personal y familiar, por ejemplo la historia clínica, registro de notas, archivos policiales, etc. El espíritu de la norma es la de referirse a todos los que tengan información, al margen de la técnica de acopio y registro que utilicen sea computarizado o no. La prohibición de divulgar la información se extiende a los servicios de información privados o del Estados porque la violación de la intimidad no es realizada por quien tiene autoridad, sino por todo aquel que divulga información(21. Este inciso ha sido mejorado sustancialmente en el proyecto de Reforma Constitucional tomándose la siguiente redacción ” A conocer, actualizar, incluir o rectificar la información o datos referidos a su persona que se encuentren almacenados o registrados, en forma manual, mecanizada o informatizada, en archivos, bancos de datos o registros de entidades públicas o de instituciones privadas que brinden servicio o acceso a terceros. Asimismo, tiene derecho a hacer suprimir o impedir que se suministren datos o informaciones que afecten la intimidad”. En el inciso 10 del artículo 2 señala “Al secreto y a la inviolabilidad de sus comunicaciones y documentos privados. Las comunicaciones, telecomunicaciones o sus instrumentos sólo pueden ser abiertos, incautados, interceptados o intervenidos por mandamiento motivado del juez, con las garantías previstas en la ley. Se guarda secreto de los asuntos ajenos al hecho que motiva su examen. Los documentos privados obtenidos con violación de este precepto no tienen efecto legal ...”. En el Proyecto de Reforma Constitucional se ha agregado en este inciso “se prohibe toda otra intromisión en comunicaciones, telecomunicaciones o sus instrumentos” Como se puede apreciar el legislador se preocupa en el efectivo respeto del derecho a la intimidad de las personas, en relación al avance de las nuevas tecnologías y los riesgos presente y futuros que implicarían la protección a la privacidad e intimidad de las personas. En nuestra Legislación existe una Directiva referente a los procedimientos de inspección y requerimientos de información relacionada al secreto de las telecomunicaciones y la protección de datos personales.(22), en ese sentido la mencionada directiva se encuentra circunscrito a salvaguardar el secreto de las telecomunicaciones de los abonados y usuarios, mantener la confidencialidad de la información personal relativa a sus abonados y usuarios, estableciendo procedimientos de índole administrativos. CONCLUSIONES Establecer a través de una legislación de regulación y protección de los datos personales, una adecuada protección frente al uso indiscriminado de registros de información personal. Creación de una Agencia de Protección de Datos, para el cumplimiento de tal fin. El avance tecnológico es cada vez más sorprendente, es importante superar esa brecha tecnológica a través de mecanismos de difusión de las bondades y los peligros del Internet. Establecer una política del manejo de la información a favor del éxito positivo del comercio electrónico. La preocupación cada vez mayor de la personas por la perdida de su privacidad y por los nuevos riesgos que esta tiene bajo el contexto de la sociedad de la información. La necesidad de las personas de poder controlar el uso que se hace de su información personal. La sobreregulación a favor de la privacidad puede afectar de algún modo el comercio electrónico, mas si en una sociedad como la peruana el fundamento mismo del comercio electrónico no se encuentran de uso tan generalizado. Disponível em:< http://www.ripj.com/art_jcos/artjuridicos/art.12_13_14/13PRIVACIDAD%20EN%20%20I NTERNET.mht > Acesso em.: 18 out. 2007.

Anuncio

Documentos relacionados

Descargar

Anuncio

Añadir este documento a la recogida (s)

Puede agregar este documento a su colección de estudio (s)

Iniciar sesión Disponible sólo para usuarios autorizadosAñadir a este documento guardado

Puede agregar este documento a su lista guardada

Iniciar sesión Disponible sólo para usuarios autorizados