Tema: Analizador de tráfico

Anuncio

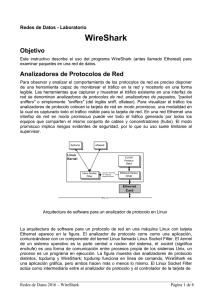

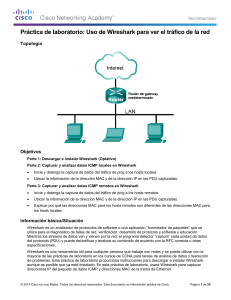

Comunicación de datos I. Guía 3 1 Facultad: Ingeniería Escuela: Electrónica Asignatura: Comunicación de datos I Tema: Analizador de tráfico Contenidos Configuración de Wireshark Identificación de paquetes ping Objetivos Específico Conocer algunas herramientas que se utilizan para el monitoreo de red como lo es Wireshark Auxiliarse de herramientas de monitoreo de red para analizar el tráfico en una red y poder determinar posibles intrusiones a esta. Materiales y Equipo Computadora con conexión a la red Wireshark Introducción Teórica La monitorización del tráfico de red en términos de volumen es muy utilizada para estudios de la capacidad y rendimiento de la red. En ocasiones también es útil para entender el tipo de tráfico que fluye a través de una red de comunicaciones. En el caso de que se produzca un inesperado incremento en el tráfico, puede ser de gran utilidad analizar ese tráfico por tipo de protocolo, por ejemplo IP, ARP, RARP, IPX, y comparar con los datos de análisis previos. El Analizador de Tráfico mira dentro de los paquetes Ethernet y los desenreda para analizar el tipo de protocolo que circula por la red. EL monitoer es capaz de mostrar la utilización que se está haciendo del ancho de banda entre las direcciones origen y destino por protocolo. Es posible definir varios perfiles para agregar direcciones de origen y destino en la red o en subredes. Los perfiles pueden ser monitorizados de forma independiente con diferentes valores de umbrales para la gestión de las alertas. 2 Comunicación de datos I, Guía 3 Procedimiento Indicaciones generales Bibliografía Verificar que la máquina tenga una dirección IP de forma dinámica y la cual pertenezca a la red 10.0.17.0, mascara 255.255.255.0, es decir la máquina deberá Guía 1 dirección de 10.0.17.X donde X representa el numero de host donde tener una usted se encuentra. Anote la dirección proporcionada. Monitoreo de red, configuración wireshark. 1. Inicie el programa Wireshark 2. Inicie el monitor configurando la tarjeta de red que se encuentra instalada en la PC para ello se despliega una ventana como la figura 1, dando clic en la pestaña Capture y luego en Options. Donde colocara en interface la tarjeta de red. Figura 1 3. Realice la configuración tal como se muestra en la figura 2. Específicamente las 2 opciones que tiene recuadro: Update list of packets in real time y Automatic scrolling in live capture, el resto déjelo como esta. Comunicación de datos I. Guía 3 3 Figura 2. Lo cual permite una actualización constante en la pantalla principal del Wireshark de los paquetes que se están monitoreando, en caso contrario, observaríamos los paquetes hasta que se detenga el monitoreo. Para dar inicio al monitoreo de clic en Start. La captura de paquete comienza como en la figura 3 y es cuando realizamos las siguientes pruebas. FIGURA 3 Identificación de paquete ping: 1. Con el programa ejecutándose, realice ping hacia cualquier maquina y anote el resultado en el wireshark: 4 Comunicación de datos I, Guía 3 ______________________________________________________________________ ______________________________________________________________________ _________________________________________________ 2. Detenga el programa con la opción Stop en el menú Capture. 3. Refiérase a la sección 1 en la figura 3. Busque el paquete que en la columna info que diga “Echo (ping)”, y complete la tabla 1: Columna Resultado Resultado Source Destination Info Echo (ping) Request Echo (ping) Reply Tabla 1. 4. Conservando la selección del paquete del paso anterior, Refiérase a la sección 2 en la figura 3 y complete: Ethernet II Src:_________________ Dst:____________________ (esto es MAC address) Internet protocol, Src Addr:___________________ Dst Addr: __________________ De cuantos bytes consta cada paquete PING:__________________ 5. Uno de los alumnos debe de crear un archivo de texto, y compartirlo en una carpeta. 6. Acceda a la carpeta compartida, creada en el paso anterior por su compañero, identifique el archivo de texto que se encuentra compartido, por ejemplo practica.txt, NO ABRA el archivo todavía, si abre el archivo se generara exceso de trafico no deseado en este momento. 7. Inicie una nueva sesión de monitoreo con el wireshark con la opción Start en el menú Capture. 8. Ahora abra el archivo practica.txt identificado en el paso 9 y luego de observar el contenido del archivo practica.txt detenga el monitoreo en el wireshark. 9. Refiérase a la sección 1 en la figura 3. Busque un paquete que contenga los siguientes datos en la columna info: Read Andx Response…, selecciónelo con un clic y complete lo que se le solicita Source:______________ Destination:________________ Protocol:___________ Es un paquete Incoming maquina):_____________. (hacia su maquina) o Outgoing (desde su Comunicación de datos I. Guía 3 5 10. Conserve la selección del paso 9 y complete información que se pide refiriéndose a la figura 3 la sección 2, Ethernet II Src:_________________ Dst:____________________ Internet protocol, Src Addr:___________________ __________________ Transmission control protocol, Src Port:_________ __________________..... Dst Dst Addr: Port 11. Refiérase a la figura 3 la sección 3 y vera el contenido del paquete enviado, cual es el texto del archivo según el Wireshark: __________________________________________________________ Bibliografía Analizador Guía de 3 Tráfico Wireshark. Accesible en línea: http://www.wireshark.org/. Última visita: Noviembre 2009. Listado de servidores looking glass. Accesible en línea: http://www.traceroute.org/. Última visita: Noviembre 2009. Guía 4 fía 6 Comunicación de datos I, Guía 3 Hoja de cotejo: Guía 3: Analizador de tráfico Tema: Presentación del programa Docente: 3 1 Máquina No: Alumno: Máquina No: Alumno: Docente: Máquina No: Fecha: GL: Docente: GL: GL: a EVALUACION % 1-4 5-7 8-10 CONOCIMIENTO 25 APLICACIÓN DEL CONOCIMIENTO 70 Demostró poco conocimiento sobre el tema de la práctica. Configuro el monitor de red y ubico el paquete a monitorear sin obtener todos los datos requeridos en las secciones ni comprobó el funcionamiento del monitoreo con un archivo de texto Demostró conocimiento medio sobre el tema de la práctica. Configuro el monitor de red y ubico el paquete a monitorear obteniendo todos los datos requeridos en las secciones, pero no comprobó el funcionamiento del monitoreo con un archivo de texto Demostró buen conocimiento sobre el tema de la práctica. Configuro el monitor de red y ubico el paquete a monitorear obteniendo todos los datos requeridos en las secciones, además comprobó el funcionamiento del monitoreo con un archivo de texto 2.5 Es un observador pasivo. Participa propositiva e integralmente en toda la práctica. 2.5 Es ordenado pero no hace un uso adecuado de los recursos. Participa ocasionalmente o lo hace constantemente pero sin coordinarse con su compañero. Hace un uso adecuado de recursos respetando las pautas de seguridad, pero es desordenado. ACTITUD TOTAL 100 Hace un manejo responsable y adecuado de los recursos conforme a pautas de seguridad e higiene. Nota