Guía de configuración McAfee SaaS Web Protection Service

Anuncio

Guía de configuración

Revisión A

McAfee SaaS Web Protection Service 8.5.0

COPYRIGHT

Copyright © 2016 McAfee, Inc., 2821 Mission College Boulevard, Santa Clara, CA 95054, 1.888.847.8766, www.intelsecurity.com

ATRIBUCIONES DE MARCAS COMERCIALES

Intel y el logotipo de Intel son marcas comerciales registradas de Intel Corporation en EE. UU. y en otros países. McAfee y el logotipo de McAfee,

McAfee Active Protection, McAfee DeepSAFE, ePolicy Orchestrator, McAfee ePO, McAfee EMM, McAfee Evader, Foundscore, Foundstone, Global Threat

Intelligence, McAfee LiveSafe, Policy Lab, McAfee QuickClean, Safe Eyes, McAfee SECURE, McAfee Shredder, SiteAdvisor, McAfee Stinger, McAfee

TechMaster, McAfee Total Protection, TrustedSource y VirusScan son marcas comerciales o marcas comerciales registradas de McAfee, Inc. o de sus

empresas filiales en EE. UU. y en otros países. Los demás nombres y marcas pueden ser reclamados como propiedad de otros.

INFORMACIÓN DE LICENCIA

Acuerdo de licencia

AVISO A TODOS LOS USUARIOS: LEA DETENIDAMENTE EL ACUERDO LEGAL CORRESPONDIENTE A LA LICENCIA QUE HA ADQUIRIDO, QUE ESTIPULA

LOS TÉRMINOS Y CONDICIONES GENERALES PARA EL USO DEL SOFTWARE CON LICENCIA. SI NO SABE QUÉ TIPO DE LICENCIA HA ADQUIRIDO,

CONSULTE LOS DOCUMENTOS DE VENTA Y OTROS DOCUMENTOS RELACIONADOS CON LA CONCESIÓN DE LA LICENCIA O CON LA ORDEN DE COMPRA

QUE ACOMPAÑAN AL PAQUETE DE SOFTWARE, O QUE HAYA RECIBIDO POR SEPARADO COMO PARTE DE LA COMPRA (POR EJEMPLO, UN MANUAL, UN

ARCHIVO DEL CD DEL PRODUCTO O UN ARCHIVO DISPONIBLE EN EL SITIO WEB DESDE EL QUE DESCARGÓ EL PAQUETE DE SOFTWARE). SI NO

ACEPTA TODOS LOS TÉRMINOS DESCRITOS EN EL ACUERDO, NO INSTALE EL SOFTWARE. SI PROCEDE, PUEDE DEVOLVER EL PRODUCTO A MCAFEE O

AL LUGAR DONDE LO ADQUIRIÓ CON EL FIN DE OBTENER SU REEMBOLSO ÍNTEGRO.

2

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

Contenido

1

Introducción

5

Requisitos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5

2

Configuración de SaaS Web Protection Service

7

Determinación de la autenticación de Web Protection . . . . . . . . . . . . . . . . . . .

7

Agregar usuarios a Administración de cuentas (usuario explícito o autenticación transparente) . . . 9

Agregar detalles de usuario para McAfee Client Proxy . . . . . . . . . . . . . . . . . . . . 9

WDS Connector (autenticación transparente) . . . . . . . . . . . . . . . . . . . . . . 10

Descargar WDS Connector . . . . . . . . . . . . . . . . . . . . . . . . . . . 10

3

Configuración de proxy

11

Definir una configuración de proxy estática en su navegador . . . . . . . . . . . . . . . . 12

Métodos de configuración de proxy . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Configurar automáticamente el archivo Mozilla.cfg mediante una secuencia de comandos de

inicio de sesión . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Creación de un archivo de configuración automática de proxy o detección automática de proxy

web . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 14

Configurar WPAD . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

14

Configurar DNS para una secuencia de comandos WPAD . . . . . . . . . . . . . . . 16

Configurar un servidor web para que use un archivo PAC o WPAD . . . . . . . . . . . 17

Ejemplo de archivo WPAD o PAC básico . . . . . . . . . . . . . . . . . . . . .

19

4

Problemas de configuración habituales

21

Comprobar una configuración de proxy codificada de forma rígida primero . . . . . . . . . .

Comprobar que todas las configuraciones están en minúsculas . . . . . . . . . . . . . . .

5

Configurar conjuntos de directivas

25

Forense . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

6

Optimización de WDS Connector para instalaciones mayores

25

27

Configurar el proxy para un gran número de clientes . . . . . . . . . . . . . . . . . . .

McAfee SaaS Web Protection Service 8.5.0

21

21

27

Guía de configuración

3

Contenido

4

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

1

Introducción

®

McAfee SaaS Web Protection Service ofrece protección en tiempo real frente a las amenazas de la

web y el contenido inadecuado en el perímetro de la red antes de que puedan entrar en la red interna.

El tráfico del navegador para los usuarios se redirige al SaaS Web Protection Service. Conforme se

recibe cada solicitud para contenido web, el SaaS Web Protection Service comprueba el contenido

frente a las directivas definidas y, en caso de estar activado, comprueba la existencia de gusanos y

virus. Solo se devolverá al usuario el contenido que no infrinja esas directivas y que esté limpio de

amenazas conocidas. No puede activar o desactivar las directivas de contenido web en Control

Console, la interfaz gráfica completa en el SaaS Web Protection Service.

Requisitos

Tras definir sus directivas de Web Filtering mediante Control Console, Web Protection redirigirá el

tráfico web de la empresa a un servidor proxy para iniciar protecciones.

Se debe completar lo siguiente antes de usar el Web Protection Service:

•

Suscribirse a Web Protection.

•

Crear un cliente.

•

Crear un dominio.

Puede que desee considerar la posibilidad de implementar la función Integración con directorios dentro

de Administración de cuentas antes de usar WDS Connector. De esta manera, aumenta en gran medida

la probabilidad de que las direcciones de correo electrónico de usuario en Active Directory coincidan con

las direcciones de correo electrónico en Control Console.

Para obtener información acerca de los entornos admitidos para Web Protection, vea las notas de versión

más recientes.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

5

1

Introducción

Requisitos

6

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

2

Configuración de SaaS Web Protection

Service

SaaS Web Protection Service (Web Protection) detiene las amenazas antes de que lleguen a la red

corporativa. Una vez se definen las directivas de filtrado de Web Protection, el tráfico web se debe

redirigir a un servidor proxy y entonces se inicia la protección. De manera sistemática, Web Protection

también filtra las sesiones web de usuario final para bloquear los virus y el spyware antes de que

lleguen a la red, en caso de que se haya adquirido el servicio que supone la amenaza.

Contenido

Determinación de la autenticación de Web Protection

Agregar usuarios a Administración de cuentas (usuario explícito o autenticación transparente)

Agregar detalles de usuario para McAfee Client Proxy

WDS Connector (autenticación transparente)

Determinación de la autenticación de Web Protection

La ventana Controles de acceso permite definir el modo en que los usuarios se autentican al acceder a la

web. Por ejemplo, puede registrar una lista de direcciones IP aceptadas para su organización.

Elija entre uno de los cuatro mecanismos proporcionados que le permiten entrar en el sistema Web

Protection:

Se puede usar más de una autenticación en conjunto, en caso necesario.

Autenticación de intervalo de direcciones IP

Ventajas:

•

No se requiere inicio de sesión de usuario.

•

No se tienen que mantener contraseñas para los usuarios.

•

No hay que instalar ningún software.

•

Se puede implementar en el perímetro de la red usando enrutamiento

Inconvenientes:

•

No se pueden aplicar directivas de grupo (todos los usuarios tienen una directiva).

•

Ninguna generación de informes individual, toda la generación de informes se agrupa por la

dirección IP externa.

Autenticación de usuario explícita

Ventajas:

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

7

2

Configuración de SaaS Web Protection Service

Determinación de la autenticación de Web Protection

•

Se pueden aplicar directivas de grupo (diferentes usuarios pueden tener distintas directivas).

•

Generación de informes individual por usuario.

•

No hay que instalar ningún software.

Inconvenientes:

•

Requiere que los usuarios inicien sesión una vez por navegador.

•

Las contraseñas se deben mantener y/o autenticar con un servidor corporativo.

Autenticación transparente (WDS Connector)

Al utilizar WDS Connector, se recomienda seguir algunos procedimientos.

•

En la mayoría de los casos, McAfee recomienda que WDS Connector se encuentre en un servidor

dedicado. Aunque no es un requisito para los clientes de menor tamaño, un servidor dedicado

minimiza la probabilidad de que otros procesos interfieran con WDS Connector.

•

McAfee recomienda desinstalar o desactivar del servidor todo el software que no sea esencial

mientras WDS Connector esté instalado.

Ventajas:

•

No se requiere inicio de sesión de usuario.

•

No se requiere ningún mantenimiento de contraseña para los usuarios en el sistema Web

Protection.

•

Se pueden aplicar directivas de grupo (diferentes usuarios pueden tener distintas directivas).

•

Generación de informes individual por usuario.

Inconvenientes:

•

Requiere que se instale el software en la infraestructura corporativa.

•

Requiere que la autenticación de Active Directory y NTLM reconozca los usuarios.

•

Requiere que cada usuario tenga una dirección de correo electrónico en Active Directory que

coincida con una dirección de correo electrónico correspondiente en Control Console.

•

Requiere que los usuarios inicien sesión en el dominio de manera interactiva.

•

Requiere que todo el tráfico del navegador se enrute a través de WDS Connector.

McAfee Client Proxy (MCP)

McAfee Client Proxy es un agente de Windows que redirige el tráfico HTTP y HTTPS sin ningún

problema a los servidores de SaaS Web Protection. McAfee Client Proxy se puede configurar para:

•

Redirigir siempre para una protección constante desde la nube.

•

Redirigir cuando el usuario está desconectado de la red corporativa, para protección en itinerancia.

McAfee Client Proxy pasa a la información cifrada de nube en relación con el usuario individual, la

pertenencia a grupos para los usuarios y los detalles de cuenta del cliente. El sistema identifica

automáticamente el usuario, el grupo o el cliente, para aplicar la directiva adecuada.

Ventajas:

8

•

No se requiere inicio de sesión de usuario.

•

No se requiere ningún mantenimiento de contraseña para los usuarios en el sistema Web

Protection.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

Configuración de SaaS Web Protection Service

Agregar usuarios a Administración de cuentas (usuario explícito o autenticación transparente)

•

Se pueden aplicar directivas de grupo (diferentes usuarios pueden tener distintas directivas).

•

Generación de informes individual por usuario.

•

Se puede configurar para evitar desactivar el agente.

•

Trabaje en el nivel de red para todos los navegadores y cualquier otra solicitud HTTP o HTTPS.

2

Inconvenientes:

•

Solo compatibilidad con Windows.

•

Requiere despliegue en el extremo (equipo de sobremesa o portátil).

•

Solo inglés.

Agregar usuarios a Administración de cuentas (usuario

explícito o autenticación transparente)

Administración de cuentas es un conjunto de pantallas administrativas que se usan para configurar y

administrar, en un lugar único, las entidades en el Web Protection Service. Esta es una opción para

McAfee Client Proxy.

Estas entidades incluyen:

•

Dominios

•

Usuarios

•

Otros administradores, incluidos otros administradores de clientes, administradores de dominios,

administradores de cuarentena y administradores de informes

Además, puede usar la Administración de cuentas para administrar grupos de usuarios que comparten

una directiva de filtrado de correo electrónico común. Para configurar los usuarios que van a usar Web

Protection Services, descargue la Guía de Administración de cuentas y siga las instrucciones.

1

Vaya a http://www.mcafeesaas.com.

2

Inicie sesión en caso necesario.

3

Haga clic en Materiales de referencia.

4

Haga clic en Guía de Administración de cuentas.

Agregar detalles de usuario para McAfee Client Proxy

McAfee Client Proxy se puede usar sin definir nombres de usuario. Control Console asigna nombres de

usuario con la información de dominio de Windows/nombre de usuario proporcionada por McAfee

Client Proxy.

Control Console proporciona una utilidad para asignar nombres de usuario a los usuarios de correo

electrónico creados.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

9

2

Configuración de SaaS Web Protection Service

WDS Connector (autenticación transparente)

Procedimiento

1

Inicie Web Protection | Directivas | Directivas de McAfee Client Proxy.

2

Haga clic en Utilidad de identificación de usuario de MCP.

Esta utilidad asigna de manera automática los nombres de usuario en Active Directory a las

cuentas de correo electrónico de Control Console.

Si no se proporciona ninguna información de nombre de usuario, la utilidad McAfee Client Proxy usa

información específica de grupo o cliente para determinar la directiva que se va a usar para filtrado.

WDS Connector (autenticación transparente)

WDS ConnectorSM, que es una mejora de SaaS Web Protection Service (Web Protection), permite a los

usuarios acceder a la web a través de Web Protection con las credenciales de dominio de red local

existentes. Esta capacidad, a veces conocida como autenticación transparente, elimina la necesidad de

que Web Protection autentique un usuario cada vez que abre un navegador. En su lugar, Web

Protection valida el usuario automáticamente siempre que el usuario abre un navegador. Los

administradores del servicio Web Protection pueden continuar aplicando directivas de grupo a

usuarios, así como rastrear el uso web individual, las amenazas, etc.

Descargar WDS Connector

Descargue el software WDS Connector para poder instalar el software y empezar a usar WDS

Connector.

Procedimiento

1

Haga clic en la ficha Web Protection | Instalación.

2

Haga clic en el vínculo WDS Connector.

3

Haga clic en Descargar WDS Connector para descargar e instalar el software WDS Connector.

Si ha accedido a Control Console desde el servidor Windows que está usando como el servidor

proxy de WDS Connector, puede ejecutar la instalación del software cuando lo descargue. En este

caso, haga clic en Ejecutar cuando aparezca la ventana del primer instalador.

Si accede a Control Console desde un equipo distinto del servidor proxy de WDS Connector, debe

guardar el software en una unidad USB, un CD, o algún otro medio, transferir el software al

servidor proxy de WDS Connector y, a continuación, instalar el software.

10

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

3

Configuración de proxy

Tras configurar Web Protection, tendrá que configurar sus clientes para que usen el proxy. Hay cuatro

formas principales de llevarlo a cabo:

•

Configure manualmente los clientes para que apunten a Web Protection o WDS Connector con la

configuración de proxy de Internet Explorer o Firefox. Esta es una manera eficaz de bloquear los

equipos para que apunten a Web Protection. Sin embargo, el problema principal con esta

configuración es que no es muy flexible, por lo que solo se recomienda para sitios pequeños o sitios

en los que la mayoría de los usuarios se encuentran en equipos de sobremesa, no en portátiles.

Además, cualquier configuración del equipo local abre la posibilidad de que el usuario invierta esta

configuración una vez que se marche la persona de TI. También se trata la manera de bloquear

Internet Explorer y Firefox para que el usuario no pueda cambiar ni quitar con facilidad la

configuración de proxy.

•

Use un archivo de configuración automática de proxy (archivo PAC) para generar una secuencia de

comandos con la manera en que el navegador web de un usuario encontrará y usará servidores

proxy web en su red. La configuración manual de los clientes para que se configuren de manera

rígida a un proxy resulta muy problemática para los usuarios de un portátil, ya que dicho proxy no

está disponible a menos que se encuentren en la red de la empresa, a través de una conexión con

cable o red privada virtual (VPN). Un archivo PAC le permite corregir este problema controlando

dónde buscará el navegador información de proxy y posiblemente ignorando el proxy y accediendo

directamente a Internet cuando no se encuentre el proxy. Otra ventaja de usar archivos PAC es que

puede definir qué se dirigirá mediante proxy y qué no. Por ejemplo, mientras que la navegación en

la Web general se suele enviar mejor mediante Web Protection, puede que no desee que sus

aplicaciones basadas en web críticas se canalicen a través de un proxy. Con un archivo PAC, puede

agregar información acerca de cómo el navegador del usuario decide enrutar tráfico.

•

Web Proxy Auto-Detect Protocol (WPAD), para que sean necesarios pocos cambios o ninguno en el

cliente, sino en el navegador, usa la configuración Detectar automáticamente para buscar su archivo de

configuración en un servidor web. Si no encuentra el servidor o la configuración de WPAD, el

navegador ajusta rápidamente y va directamente a Internet. Esta configuración es con diferencia la

más sencilla en el cliente pero es más intensa para el administrador del sistema porque incluye la

configuración de la web, servidores DNS y DHCP. Por suerte, el formato del archivo WPAD.DAT es

idéntico al del archivo PAC y proporcionamos ejemplos que puede copiar y pegar según sea

necesario en esta sección.

•

Si usa McAfee Client Proxy, la directiva de configuración para McAfee Client Proxy determina la

manera y el lugar al que se redirige el tráfico. Para obtener más información, vea la documentación

de McAfee Client Proxy sobre Control Console en Web Protection | Instalación | McAfee Client Proxy.

Procedimientos

•

Definir una configuración de proxy estática en su navegador en la página 12

La codificación de forma rígida de la configuración de Internet Explorer o Firefox funciona

bien para sitios pequeños y sitios en los que los equipos son en su mayoría de sobremesa.

Sin embargo, esta configuración no funciona bien para los usuarios de portátiles que

trabajan de manera local y remota ya que no tendrán acceso a Internet si no pueden

acceder al servidor proxy. Además, no hay enrutamiento inteligente o conmutación en caso

de error si el proxy es inaccesible.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

11

3

Configuración de proxy

Definir una configuración de proxy estática en su navegador

Contenido

Definir una configuración de proxy estática en su navegador

Métodos de configuración de proxy

Definir una configuración de proxy estática en su navegador

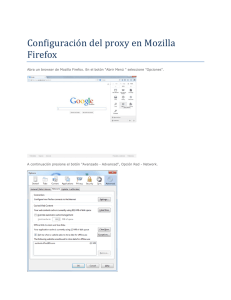

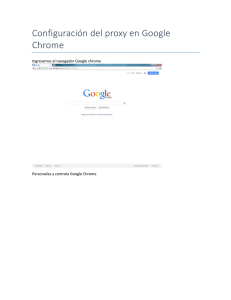

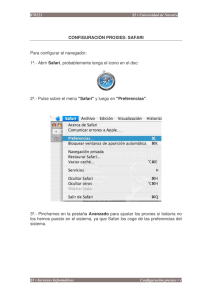

La codificación de forma rígida de la configuración de Internet Explorer o Firefox funciona bien para

sitios pequeños y sitios en los que los equipos son en su mayoría de sobremesa. Sin embargo, esta

configuración no funciona bien para los usuarios de portátiles que trabajan de manera local y remota

ya que no tendrán acceso a Internet si no pueden acceder al servidor proxy. Además, no hay

enrutamiento inteligente o conmutación en caso de error si el proxy es inaccesible.

Antes de empezar

Esta configuración supone que el cliente y el servidor no están configurados para bloquear

el puerto 3128 y/o el puerto 8080.

Procedimiento

1

Inicie Internet Explorer.

2

Haga clic en Herramientas | Opciones.

3

Haga clic en la ficha Conexiones.

4

Haga clic en Configuración de LAN.

5

Seleccione Usar un servidor proxy para la LAN. Si está usando WDS Connector:

a

Introduzca el nombre de dominio completo (preferido) o el nombre del servidor que se puede

resolver DNS del servidor en el que WDS Connector está instalado.

b

En el campo Puerto, escriba 3128.

6

Introduzca la entrada del proxy proporcionada en el kit de activación que ha recibido del

aprovisionamiento.

7

En el campo Puerto, escriba 8080.

8

Seleccione No usar servidor proxy para direcciones locales.

Cuando haya terminado, el servidor proxy debería tener el aspecto del siguiente ejemplo:

donde servidor proxy es el nombre del servidor que ha instalado en WDS Connector. McAfee

recomienda el uso de un nombre de dominio completo como proxyserver.yourdomain.com en lugar

de únicamente un nombre de servidor.

9

12

Haga clic en la ficha Conexiones. Si tiene entradas en la opción Configuración de acceso telefónico y de redes

privadas virtuales, tiene que configurar las entradas para el proxy también.

a

Seleccione la configuración de la red privada virtual (VPN) que desea configurar y haga clic en

Configuración.

b

Seleccione Usar un servidor proxy para esta conexión.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

Configuración de proxy

Métodos de configuración de proxy

3

10 Si está usando WDS Connector:

a

Introduzca el nombre de dominio completo (preferido) o el nombre del servidor que se puede

resolver DNS del servidor en el que WDS Connector está instalado.

b

En el campo Puerto, escriba 3128.

11 Si ya no está usando WDS Connector, McAfee recomienda que seleccione No usar servidor proxy para

direcciones locales. Introduzca el proxy proporcionado en el kit de activación.

12 En el campo Puerto, escriba el puerto 8080.

Métodos de configuración de proxy

Para configurar servidores proxy en los equipos de usuarios finales de su organización, puede utilizar

un archivo PAC o una secuencia de comandos WPAD.

En un entorno Windows, puede configurar una directiva de grupo que aplique la configuración de

proxy a todos los equipos de usuario final. Para obtener más información acerca de la función de

directiva de grupo, consulte la documentación de Microsoft para su versión de Windows.

Configurar automáticamente el archivo Mozilla.cfg mediante

una secuencia de comandos de inicio de sesión

Esta es una de las muchas maneras en que podría entregar este archivo y editar el archivo all.js

mediante una secuencia de comandos de inicio de sesión. La secuencia de comandos de inicio de

sesión comprueba en primer lugar si Firefox está instalado y, a continuación, busca el archivo

Mozilla.cfg. Si Firefox está instalado pero el archivo Mozilla.cfg no existe, copia en el archivo y edita el

archivo all.js agregando una línea nueva y, a continuación, agregando el comando pref al archivo all.js

para que sepa recurrir al archivo Mozilla.cfg. Todo lo que hace esta secuencia de comandos se escribe

en un archivo de registro para que sepa todos los detalles con respecto a si la instalación ha sido

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

13

3

Configuración de proxy

Métodos de configuración de proxy

correcta. No hay impacto en el usuario. La próxima vez que cierran y abran el navegador, se unirán a

su configuración de proxy.

Procedimiento

1

Copie el archivo Mozilla.cfg en una unidad compartida que todos los usuarios puedan acceder a su

red (solo lectura).

2

Edite su secuencia de comandos de inicio de sesión de la siguiente manera:

No olvide cambiar \\server\share a su servidor y nombre de recurso compartido.

:: Firefox Proxy Config file drop and all.js adjustment GOTO Check :Check :: First check

to see if Firefox is installed, then see if the config file is there IF NOT EXIST "C:

\Program Files\Mozilla Firefox" GOTO Lognofirefox IF NOT EXIST "C:\Program Files\Mozilla

Firefox\mozilla.cfg" GOTO Update IF NOT EXIST "C:\Program Files\Mozilla Firefox\mozilla

.cfg" GOTO Update GOTO Logalreadyinstalled GOTO End :Update :: Drop the config file and

adjust all.js copy \\server\share\mozilla.cfg C:\Program Files\Mozilla Firefox :: ::C

reate a new line at the bottom of the all.js file ECHO. >> "C:\Program Files\Mozilla

Firefox\greprefs\all.js" :: ::Add a pref to point to the new CFG file to the end of all

.js ECHO pref(general.config.filename, mozilla.cfg); >> C:\Program Files\Mozilla Firefox

\greprefs\all.js GOTO Loginstalled :Lognofirefox Echo %date% %time% user %username% on

%computername% does not have FireFox installed >> \\server\share \log.txt

GOTO End

:Logalreadyinstalled Echo %date% %time% user %username% on %computername% already has

mozilla.cfg downloaded >> \\server\share\log.txt GOTO End

:Loginstalled Echo %date% %time% user %username% on %computername% SUCCESS!! FireFox

Proxy installed! >> \\server\share\log.txt GOTO End :End ::All done!

Pruebe siempre la secuencia de comandos de inicio de sesión en uno o dos equipos antes de ponerla

en marcha.

En los equipos que no desee bloquear, coloque el archivo Mozilla.cfg manualmente pero no

actualice el archivo all.js. Esto hará que la secuencia de comandos ignore dicho equipo y suponga

que ya se ha actualizado.

Creación de un archivo de configuración automática de proxy o

detección automática de proxy web

Un archivo de configuración automática de proxy (PAC) y un archivo de detección automática de proxy

web (WPAD) son ambos archivos sencillos alojados en un servidor web interno que usan JavaScript

para indicar al navegador qué hacer antes de que intente cargar una página web.

La ventaja tras los archivos PAC y WPAD es que le ayudan a agregar información a su configuración de

proxy de manera que puede ajustar cuando el equipo no está conectado a la red o el proxy está

inactivo. También puede decidir qué sitios serán redirigidos mediante proxy y cuáles no de manera que

los sitios web críticos para la empresa nunca se verán afectados por el proxy.

Configurar WPAD

Cuando se usa Web Proxy Auto-Detect Protocol, el navegador mirará primero a DHCP para

proporcionarle la ubicación de la información del archivo wpad.dat. Si no lo encuentra en DHCP, mira a

DNS antes de probar Internet. Tendrá que configurar el servidor DHCP para proporcionar esta

información.

Agregar Option 252 a DHCP

14

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

Configuración de proxy

Métodos de configuración de proxy

3

Procedimiento

1

En el servidor que ejecuta DHCP (o que usa MMC en el equipo), seleccione Inicio | Programas |

Herramientas administrativas | DHCP.

2

Haga clic con el botón secundario en el servidor DHCP que desea editar y seleccione Configurar

opciones predeterminadas.

3

Localice 252. Si no existe:

a

Haga clic en Agregar para agregar una nueva opción.

b

En el campo Nombre de opción, introduzca WPAD.

c

En el campo Código, introduzca 252.

d

En el campo de datos, introduzca la cadena seleccionada y haga clic en Aceptar.

4

En la lista desplegable Nombre de opción, seleccione 252 WPAD.

5

En el campo Cadena, escriba http://mywebserver/wpad.dat.

mywebserver es el nombre del servidor web en el que ha colocado su archivo de configuración

wpad.dat.

Esta cadena debe estar en minúsculas por completo.

6

Haga clic en Aceptar.

Tras realizar este cambio, esta información de WPAD se publicará con cada nueva dirección IP. Por

tanto, compruebe que es correcta en el servidor DHCP, que la secuencia de comandos es funcional,

y asegúrese de que libera/renueva su dirección IP para poder probarla tras hacer clic en Aceptar.

Ahora que ha completado el paso anterior donde ha agregado Opción 252 a su Servidor DHCP, tiene la

opción de configurarlo para todo el servidor DHCP o ámbitos específicos, o ambos.

7

Haga clic con el botón secundario en Opciones del servidor y seleccione Configurar opciones.

Este paso debe estar en minúsculas.

8

Seleccione Opción 252.

Asegúrese de que tiene la información del servidor web, el puerto y el nombre de archivo

correctos.

Debe estar en minúsculas.

9

Haga clic en Aceptar.

10 Abra el alcance en cuestión.

11 Haga clic con el botón secundario en Opciones de ámbito y haga clic en Configurar opciones.

12 Seleccione Opción 252.

13 Rellene el nombre del servidor con el nombre del servidor web, el puerto y el archivo wpad.dat.

Estas entradas deben estar todas en minúsculas.

14 Haga clic en Aceptar.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

15

3

Configuración de proxy

Métodos de configuración de proxy

Configurar DNS para una secuencia de comandos WPAD

Internet Explorer mirará la Opción DHCP 252 si el botón Detectar automáticamente está seleccionado, por lo que

se puede estar preguntando por qué recomendamos que también realice este cambio a DNS. Hay

varios motivos por los que podría desear hacer esto:

•

Desea que su archivo de configuración proxy funcione en los equipos con una dirección IP estática.

•

Tiene otros navegadores que podrían preferir una entrada DNS sobre DHCP como Firefox.

•

Le preocupa que su configuración de Detectar automáticamente vaya a forzar el navegador para

que busque hasta encontrar un archivo config, posiblemente en el dominio incorrecto.

Por ejemplo, si tiene la opción Detectar proxy automáticamente definida en el navegador, pero este no

encuentra el archivo wpad.dat para dallas.mydomain.com, buscará la información de

wpad.mydomain.com y, a continuación, wpad.com antes de desistir. En caso de que lo encuentre,

ejecutará alegremente la secuencia de comandos en cualquiera de esos dominios creando un

problema obvio de seguridad y configuración.

La suposición es que desea proporcionar información WPAD para su dominio local. Por tanto,

suponiendo que su dominio local es mydomain.info editaría el servidor DNS para mydomain.info y

agregaría un registro cname denominado WPAD que apunta al servidor web que mantiene el

archivo.

Procedimiento

1

Inicie DNS en MMC yendo a las herramientas administrativas del controlador de dominio que aloja

su DNS.

2

Expanda Zonas de búsqueda directa.

3

Haga clic con el botón secundario en la zona de búsqueda directa y seleccione Alias nuevo (CNAME).

4

En el campo Alias, introduzca WPAD.

5

Introduzca el nombre de dominio completo del servidor que está alojando su archivo WPAD.

6

Haga clic en Aceptar.

7

Haga clic en Aceptar.

Pruebe configurando la opción Detectar automáticamente en Internet Explorer. Cuando su navegador

encuentra una página denominada wpad.yourdomain.com, su información de proxy se actualizará

automáticamente.

8

16

Tras completar las instrucciones de configuración DNS y DHCP siguientes, configure su navegador

para detectar la configuración de proxy automáticamente.

a

Inicie Internet Explorer.

b

Seleccione Herramientas | Opciones..

c

Haga clic en la ficha Conexiones.

d

Seleccione Configuración de LAN si está conectado por cable a la red.

e

Seleccione Detectar la configuración automáticamente.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

3

Configuración de proxy

Métodos de configuración de proxy

Configurar un servidor web para que use un archivo PAC o

WPAD

Para usar un archivo PAC o WPAD para configurar sus servidores proxy, tiene que configurar varias

cuestiones en la red.

Antes de empezar

El archivo PAC es mucho más sencillo que la configuración de WPAD porque con el archivo

PAC está indicando al navegador dónde encontrar el archivo, de modo que solo tiene que

colocarlo en la raíz de un servidor web e indicar al servidor cómo cargarlo. Sin embargo, la

configuración de WPAD usa DHCP y DNS para averiguar dónde se encuentra el archivo

cuando el navegador del usuario se define en Detectar la configuración automáticamente, por lo que

tendrá que colocar el archivo en un servidor web y actualizar DHCP y DNS de modo que el

navegador sepa dónde buscarlo.

El archivo PAC y WPAD deben colocarse en un servidor web. Se recomienda un servidor web interno

en lugar de un servidor con conexión a Internet; también se recomienda que el archivo sea de solo

lectura para evitar que un pirata informático redirija todo su tráfico de Internet a su sitio de spyware

favorito. Para obtener más información acerca de posibles problemas de seguridad con el uso de un

archivo PAC o el protocolo WPAD, consulte http://www.microsoft.com/technet/security/advisory/

945713.mspx.

Procedimiento

1

Copie el archivo proxy.pac en el directorio de documentos raíz del servidor web.

•

Debe ser el directorio de documentos raíz.

•

Debe ser el servidor virtual predeterminado o el servidor virtual activo.

•

Debe ser un nombre de archivo en minúsculas.

2

Agregue una entrada MIME a su configuración de servidores web de modo que sepa cómo abrir el

archivo.

3

Abra IIS Manager en el servidor web.

4

Haga clic con el botón secundario en el sitio web para agregar un Tipo MIME.

5

Haga clic en Propiedades.

6

En la ficha Encabezados HTTP , haga clic en Tipo MIME.

7

Haga clic en Nuevo.

8

En el campo Extensión, introduzca el nombre de archivo extension: pac

a

En el campo Tipos MIME, introduzca: application/x‑javascript‑config

b

Haga clic en Aceptar y, a continuación, reinicie el servicio IIS (cuando sea adecuado hacerlo, en

función de las otras acciones que realiza este servidor web).

Procedimientos

•

Configurar servidores web para Apache versión 1.x en la página 18

Para configurar servidores web para Apache 1.x, siga los pasos que se indican a

continuación.

•

Configurar navegadores web para Apache versión 2.x en la página 19

Para configurar servidores web para Apache 2.x, siga los pasos que se indican a

continuación.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

17

3

Configuración de proxy

Métodos de configuración de proxy

Configurar servidores web para Apache versión 1.x

Para configurar servidores web para Apache 1.x, siga los pasos que se indican a continuación.

Procedimiento

1

Edite /etc/apache/httpd.conf

2

Agregue AddType application/x‑javascript‑config pac

3

Edite /etc/apache2/mods-available/mime.conf.

4

Agregue AddType application/x‑javascript‑config pac

Reinicie Apache Web Server (cuando sea adecuado hacerlo, en función de qué más hace este

servidor web).

5

Pruebe abriendo http://yourwebserver.domain.com/proxy.pac. Si su navegador web le pregunta

cómo desea abrir el archivo proxy.pac, habrá completado este paso correctamente. Configure el

navegador para que apunte al archivo proxy.pac en Internet Explorer completando lo siguiente:

a

Haga clic en Herramientas | Opciones.

b

Haga clic en la ficha Conexiones.

c

Haga clic en Configuración de LAN si está conectado por cable a la red y defina los ajustes para

configurar una red privada virtual (VPN).

d

En el campo Usar scripts de configuración automática introduzca la URL de su servidor web.

Configuración de servidor web para un archivo WPAD.DAT:

6

Copie el archivo wpad.dat en el directorio de documentos raíz en su servidor web.

a

Debe ser el directorio de documentos raíz, no algún subsitio o directorio inferior.

b

Debe ser el servidor virtual predeterminado o servidor virtual activo.

c

DEBE ser un nombre de archivo en minúsculas o WPAD.dat no funcionará aunque wpad.dat sí lo

hará.

7

Agregue una entrada MIME a su configuración de servidores web de modo que sepa cómo abrir el

archivo.

8

Abra IIS Manager en el servidor web.

9

Para agregar un tipo MIME, haga clic con el botón secundario en el sitio web que desee.

10 Haga clic en Propiedades.

11 En la ficha Encabezados HTTP, haga clic en Tipos MIME.

12 Haga clic en Nuevo.

13 En el campo de extensión, introduzca la extensión del nombre de archivo: pac.

18

a

En el cuadro Tipo MIME, escriba: application/x-javascript-config.

b

Haga clic en Aceptar y, a continuación, reinicie el servicio IIS (cuando sea adecuado hacerlo, en

función de qué más haga este servidor web).

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

3

Configuración de proxy

Métodos de configuración de proxy

Configurar navegadores web para Apache versión 2.x

Para configurar servidores web para Apache 2.x, siga los pasos que se indican a continuación.

Procedimiento

1

Edite /etc/apache2/mods‑available/mime.conf

2

Agregue la línea siguiente: (dat para wpad, pac para .pac)

a

Add Type application/x-javascript-config dat

b

Reinicie Apache Web Server (cuando sea adecuado, en función de qué más hace este servidor

web).

3

Pruebe abriendo http://webserver/wpad.dat con su navegador de Internet. Si su navegador web le

pregunta cómo desea abrir el archivo wpad.dat (por ejemplo, con el Bloc de notas), habrá

completado este paso correctamente.

4

Tras completar las instrucciones de configuración DNS y DHCP siguientes, configure su navegador

para detectar la configuración de proxy automáticamente.

a

Inicie Internet Explorer.

b

Seleccione Herramientas | Opciones.

c

Haga clic en la ficha Conexiones.

d

Haga clic en Configuración de LAN si está conectado por cable a la red.

e

Seleccione Detectar la configuración automáticamente.

Ejemplo de archivo WPAD o PAC básico

El siguiente es un ejemplo de un archivo WPAD o PAC básico.

Ejemplo de archivo WPAD o PAC

function FindProxyForURL(url, host) { return "PROXY proxyserver.example.com:3128” }

Suponiendo que Internet Information Server o Apache Web Server e Internet Explorer están

configurados correctamente (hablaremos de esa cuestión a continuación), cuando su navegador

intente cargar una página web, ejecutará esta secuencia de comandos y sabrá buscar el proxyserver

en el puerto 3128. Si no lo encuentra, enviará el navegador directamente a Internet.

Este ha sido un ejemplo bastante sencillo. ¿Qué ocurre si ha decidido que su archivo proxy ignore su

equipo y red local?

El archivo WPAD o PAC que no redirige mediante proxy la red o host local

function FindProxyForURL(url, host) { function FindProxyForURL(url, host) { if (

isPlainHostName(host) || localHostOrDomainIs(host, "127.0.0.1")|| isInNet(host, "10.0.0.0",

"255.0.0.0")) return "DIRECT"; else return ""PROXY proxyserver.example.com:3128"; }

Si desea configurar su archivo PAC para que ignore sitios web específicos, agregue

shExpMatch(url,”www.myspecificsitenottoproxy.com). Vea el siguiente ejemplo.

El archivo WPAD o PAC que ignora sitios web específicos

function FindProxyForURL(url, host) { if ( isPlainHostName(host) || localHostOrDomainIs(host

, "127.0.0.1")|| isInNet(host, 10.0.0.0", "255.0.0.0) shExpMatch(url, "*.yourcompanyname

.*")) // Don’t proxy mxlogic.* return DIRECT; else return ""PROXY proxyserver.example.com:

3128"; }

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

19

3

Configuración de proxy

Métodos de configuración de proxy

Por último, si desea configurar su servidor proxy para tener más información sobre qué hacer si no

encuentra el proxy, puede proporcionar varios servidores proxy o solo indicarle que vaya directamente

a Internet.

... else return PROXY proxyserver.example.com:3128; proxy domain.com.web02.mxlogic.net:8080;

DIRECT; }

En este ejemplo estamos indicando al navegador que pruebe el proxy local. Si se produce un error,

intente ir directamente a McAfee para redirigir mediante proxy. Si se genera error, vaya directamente

a Internet.

Hay muchas opciones diferentes que puede usar en sus archivos PAC y WPAD. Microsoft Technet tiene

algunas en su artículo publicado en http://technet.microsoft.com/en-us/library/dd361918.aspx.

También encontrará un estupendo artículo sobre diferentes opciones de archivos PAC y WPAD aquí:

http://jcurnow.home.comcast.net/~jcurnow/WritingEffectivePACFiles.html

Otras cuestiones que deben tenerse en cuenta

Una cuestión importante que hay que recordar es que Internet Explorer no proporciona comprobación

de errores para archivos PAC o WPAD. Si no ha introducido una llave de cierre, paréntesis o ha escrito

incorrectamente un comando, el navegador no se lo va a indicar, solo irá directamente a Internet. Por

tanto, al crear su archivo PAC, ningún proxy (y ya ha confirmado que funciona una conexión directa a

su proxy) podría significar que hay un error en su secuencia de comandos en algún lugar.

Tenga también en cuenta que el navegador podría almacenar en caché este archivo localmente, de

modo que los cambios en el archivo PAC o WPAD del servidor podrían no producir cambios en el

cliente hasta que desactiven su configuración de proxy y la vuelvan a activar de nuevo en Internet

Explorer o Firefox.

20

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

4

Problemas de configuración habituales

Para empezar a determinar lo incorrecto de su configuración proxy, introduzca su nombre de servidor

y puerto manualmente en la configuración proxy de Internet Explorer o Firefox, cierre y vuelva a abrir

el navegador y, a continuación, intente acceder a una página web.

Contenido

Comprobar una configuración de proxy codificada de forma rígida primero

Comprobar que todas las configuraciones están en minúsculas

Comprobar una configuración de proxy codificada de forma

rígida primero

Si puede acceder a una página web, eso significa que el proxy ha funcionado. Si puede acceder a

http://endoftime.mcafee.com y obtener un mensaje de error de página no encontrada de Web Protection,

sabrá que está siendo filtrado por el servicio.

Si no puede acceder a una página web, sabrá que su servidor proxy tiene un problema. Si puede

acceder a una página web pero no le están filtrando, eso significa que una secuencia de comandos u

otra parte de la configuración está rota.

Comprobar que todas las configuraciones están en minúsculas

Como se ha indicado en varias secciones anteriores, varias configuraciones de WPAD en DNS, DHCP y

en el nombre de archivo de su archivo wpad.dat requieren minúsculas en la mayoría de los sistemas.

Compruebe estas áreas con cuidado.

Comprobación de ausencia de errores en Internet Explorer y Firefox:

Internet Explorer podría ejecutar un archivo proxy.pac o wpad.dat pero no le indicará si encontró un

error; solo desistirá e irá directamente a Internet. Pruebe sus secuencias de comandos empleando las

alertas como se menciona en http://jcurnow.home.comcast.net/~jcurnow/

WritingEffectivePACFiles.html.

Diversos errores de Microsoft

Consulte http://technet.microsoft.com/en-us/library/cc302643.aspx.

Firewalls

Sus equipos deben poder acceder a su servidor proxy en el que se ejecuta WDS Connector.

El enrutador y los conmutadores de su compañía entre los clientes y el servidor proxy deben permitir

que los equipos de sobremesa y los portátiles se comuniquen con el servidor proxy en el puerto 3128.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

21

4

Problemas de configuración habituales

Comprobar que todas las configuraciones están en minúsculas

Su servidor proxy donde McAfee WDS Connector está instalado debe permitir conexiones entrantes del

puerto 3128.

Su servidor proxy donde WDS Connector está instalado debe permitir muchas conexiones del puerto

3128. Cualquier configuración de firewall o Windows que limite las conexiones puede reducir el

número de equipos que puede redirigir mediante proxy a la vez provocando una situación en la que

algunas máquinas están en proxy y otras, no.

Por último, el servidor proxy debe poder comunicarse con McAfee en el puerto 3128 (squid) para

poder filtrar solicitudes. Si un firewall de servidor o firewall de borde (enrutador) está bloqueando este

puerto, el proxy no podrá funcionar.

Problemas del servicio de WDS Connector

Verifique que el servicio de WDS Connector se está ejecutando en el servidor proxy. En un entorno

WPAD, los usuarios probablemente accederán directamente a Internet si se detiene este servicio o no

está disponible. En una configuración de proxy codificada de forma rígida, o un entorno PAC sin

“DIRECT”, el servicio de Web Protection desactivado provocará un error de página no encontrada.

Si se usan otros métodos de autenticación, asegúrese de que el puerto 8080 está abierto para

conexiones salientes.

Problemas de usuario y controlador de dominio

Su servidor proxy en el que se instaló WDS Connector debe poder comunicarse con el controlador de

dominio especificado durante la instalación. Si este controlador de dominio se ha salido del firewall, se

ha eliminado o desinstalado, o no está disponible de otra manera, los usuarios obtendrán un error de

autenticación. WDS Connector no puede conmutar en caso de error a otro controlador de dominio en

este momento. Si tiene que restablecer o trabajar en el controlador de dominio al que WDS Connector

está apuntando, recomendamos detener el servicio del conector primero si se encuentra en un entorno

PAC o WPAD. Si está codificado de forma rígida para este servidor proxy, la desactivación de WDS

Connector o el trabajo en el DC podría provocar una caída de Internet.

Problemas de usuario de dominio de WDS Connector

El servidor proxy en el que WDS Connector estaba instalado debe poder comunicarse con el

controlador de dominio especificado durante la instalación usando la cuenta de usuario especificada

durante el proceso de configuración. Si se ha eliminado, caducado o bloqueado esta cuenta de usuario,

los usuarios obtendrán un error de autenticación.

Usuario no configurado en Control Console

Si no se crea un usuario en Control Console e intenta redirigir mediante proxy a través de WDS

Connector, obtendrá un error de autenticación. Todos los usuarios se deben configurar antes de

instalar WDS Connector. Piense en usar la sincronización de directorios de McAfee para actualizar

automáticamente sus usuarios entre Active Directory y la consola McAfee.

Contraseña incorrecta de usuario, cuenta bloqueada, cuenta caducada en Active

Directory

WDS Connector busca en Active Directory su información de usuario. Sin embargo, si ese usuario ha

iniciado sesión en un equipo de manera local, recibirá un aviso de inicio de sesión antes de iniciar

sesión en la red. Además, si dicha cuenta de AD de usuario ha caducado, o se ha bloqueado o

eliminado, a este usuario se le pedirá que inicie sesión antes de acceder a una página web, y podría

recibir un error de autenticación.

22

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

4

Problemas de configuración habituales

Comprobar que todas las configuraciones están en minúsculas

Inicio de sesión que no es de dominio

Si un usuario inicia sesión de manera local en un portátil o equipo de sobremesa, recibirá un aviso de

inicio de sesión antes de poder acceder a un sitio web, como lo haría si intentara acceder a un recurso

de servidor.

Problemas de programas

Algunos programas no pueden autenticar mediante NTLM o no les gusta ser redirigidos mediante

proxy y podrían hacer que el usuario viera un aviso de inicio de sesión en lugar de un mensaje de

error. Solemos ver esto en aplicaciones Java no relacionadas con empresa. En ocasiones al hacer clic

varias veces se le permitirá avanzar. En otras ocasiones un administrador podría necesitar

deseleccionar la configuración automática en el proxy.

Actualizaciones de Windows

McAfee recomienda el uso de WSUS para proporcionar actualizaciones en los portátiles y equipos de

sobremesa. Si está intentando acceder a update.microsoft.com puede descubrir que la fase de

detección deja de responder y finalmente devuelve un mensaje de error si utiliza el proxy para el

acceso. Este es un problema conocido con el sitio de Microsoft Windows Update y los servidores proxy

que incluyen su propio servidor IAS. La solución rápida es desactivar Detectar automáticamente antes

de acceder a Windows Update. Otra solución es excluir los servidores de Windows Update en su

archivo WPAD.DAT o Proxy.pac. Puede hacerlo mediante el comando shExpMatch (url, sitioweb) de su

secuencia de comandos para que no redirija mediante proxy los sitios siguientes:

•

http://download.windowsupdate.com

•

http://download.microsoft.com

•

https://*.windowsupdate.microsoft

.com

•

http://windowsupdate.microsoft.com

•

http://*.windowsupdate.microsoft.com

•

http://ntservicepack.microsoft.com

•

http://*.update.microsoft.com

•

http://wustat.windows.com

•

http://*.download.windowsupdate.com

•

https://*.update.microsoft.com

•

http://update.microsoft.com

•

https://update.microsoft.com

•

http://*.windowsupdate.com

El sitio web que trata este problema y proporciona una solución es http://support.microsoft.com/kb/

885819

Servidor web no configurado correctamente

Pruebe su capacidad para abrir http://webserver/wpad.dat mediante su navegador de Internet. Si su

navegador web le pregunta cómo desea abrir el wpad.dat, (por ejemplo, con el Bloc de notas) habrá

completado este paso correctamente.

Errores de archivo PAC/WPAD

El archivo PAC contiene una función JavaScript. Los errores de sintaxis en JavaScript evitarán que se

ejecute el archivo PAC y no definirán el proxy de manera adecuada. El comportamiento

predeterminado para la mayoría de los navegadores es no configurar ningún proxy, por lo que el

tráfico se dirigirá a Internet sin filtrado. Para probar errores de sintaxis, use una herramienta de

validación JavaScript. Encontrará una sencilla en http://javascriptlint.com/online_lint.php: copie y

pegue el contenido del archivo PAC en el área de texto y ejecute la prueba. Por lo general se pueden

ignorar las advertencias pero sí se debe tratar cualquier error de sintaxis u otro tipo de error para que

el archivo PAC funcione adecuadamente.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

23

4

Problemas de configuración habituales

Comprobar que todas las configuraciones están en minúsculas

24

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

5

Configurar conjuntos de directivas

La ficha Conjuntos de directivas muestra las directivas de navegación en la web definidas actualmente para

el cliente empresarial designado, incluidas directivas de muestra y predeterminadas, y le permite abrir

la ficha de configuración de directivas específica para modificar las directivas.

Conjuntos de directivas de muestra

Existen tres conjuntos de directivas de muestra que puede usar como punto inicial para la creación de

conjuntos de directivas personalizados:

•

Directiva laxa: contiene el conjunto menos estricto de directivas.

•

Directiva moderada: contiene un conjunto de directivas moderadamente estricto.

•

Directiva estricta: contiene el conjunto más estricto de directivas.

Puede llevar a cabo las siguientes acciones:

•

Acepte la configuración de la directiva de los conjuntos de directivas predeterminados.

•

Cree, actualice o elimine los conjuntos de directivas personalizados.

•

Personalice o elimine un conjunto de directivas de muestra.

Para obtener más información con respecto a la configuración de sus directivas, seleccione Control

Console | Web Protection | Directivas. Haga clic en Nueva y siga las instrucciones de la Ayuda.

Vínculo de Planificación de directivas

El vínculo Planificación de directivas permite al cliente definir diferentes directivas o reglas para sus

usuarios en momentos diferentes del día o de los días de la semana. Por ejemplo, se pueden permitir

distintos sitios a la hora de comer, en lugar de durante las horas de trabajo estándar.

Para definir los días y la hora a fin de permitir a los clientes el acceso a sitios específicos, seleccione el

vínculo Control Console | Web Protection | Directivas | Planificación de directivas y siga las instrucciones de la Ayuda.

Forense

La ficha Análisis forense web permite a los administradores del cliente ahondar en los datos disponibles del

registro para revisar su servicio. Los administradores pueden filtrar, ordenar y exportar datos de los

registros para determinar de forma específica lo que algunos o todos los usuarios piden, la acción

resultante, el uso de ancho de banda, la detección de virus, etc. Los datos pueden filtrarse por fecha,

usuario, categoría, acción resultante, etc., y pueden ordenarse según corresponda. Esta función

permite el mayor nivel de detalle de los datos disponible para un cliente sobre el servicio de Web

Filtering.

Para obtener información adicional acerca de cómo configurar filtros y ordenar la búsqueda en Forense,

seleccione Control Console | Web Protection | Forense. Siga las instrucciones de la Ayuda.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

25

5

Configurar conjuntos de directivas

Forense

26

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

6

Optimización de WDS Connector para

instalaciones mayores

Para clientes con más de 500 equipos cliente, McAfee recomienda la configuración de WDS Connector

para usar más secundarios de autorización que el valor predeterminado de cinco.

Configurar el proxy para un gran número de clientes

La configuración de un gran número de clientes se lleva a cabo en el archivo de configuración squid

(squid.conf), que controla el comportamiento del proxy de WDS Connector.

Clientes con un gran número de equipos cliente

Con cualquier editor de texto (por ejemplo, el Bloc de notas), abra el archivo squid.conf (ubicación

predeterminada c:\program files\wds connector\wds connector proxy\etc\squid.conf) y reemplace

auth_param ntlm children 5

por

auth_param ntlm children 25

(Asegúrese de que no hay ningún carácter # antes de la entrada.)

Debe reiniciar el servicio de WDS Connector para que los cambios surtan efecto. Este número se puede

elevar con seguridad hasta 100. Establece el número de autenticaciones NTLM simultáneas.

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

27

6

Optimización de WDS Connector para instalaciones mayores

Configurar el proxy para un gran número de clientes

28

McAfee SaaS Web Protection Service 8.5.0

Guía de configuración

A02