GUÍA CUADERNO DE TRABAJO ACADÉMICO

INFORMÁTICA ÁREA I

BACHILLERATO

UNIVERSIDAD NACIONAL AUTÓNOMA DE MÉXICO

2020

Universidad Nacional Autónoma de México

Dirección General de la Escuela Nacional Preparatoria

Colegio de Informática

Jefatura de Producción Editorial de la Escuela Nacional Preparatoria

ESCUELA NACIONAL PREPARATORIA

COLEGIO DE INFORMÁTICA

ÁREA I. FÍSICO MATEMÁTICAS

Y DE LAS INGENIERÍAS

Grado: Cuarto

Clave: 1412

Plan: 1996

ACTUALIZACIÓN CURRICULAR 2016

INFORMÁTICA

Guía cuaderno de trabajo académico

Coordinación y revisión

Marcela Cuapio Campos

Autores

Milagros Pacheco Castañeda

Rocío Velasco Bazán

Norma Angélica Romero Badillo

Norma Gloria Covarrubias Rocha

Alejandro Villagómez Díaz

Israel Fernando Balderas Morales

Alma Rosa López Aparicio

Marcela Cuapio Campos

Rebeca Guillermina Villegas Salas

Ivette Cruz Felipe

Rebeca Rodríguez Ramírez

Nancy Olivia Montor Vázquez

Blanca Rosa Algalán Meneses

Josafath Benítez Rumbo

Mónica Elizabeth González Chavarría

Adriana Sánchez Máximo

Zugelli Vanessa Elorza Bautista

Alejandro Nava Álvarez

Juan Carlos Sotomayor Guerra

UNIVERSIDAD NACIONAL AUTÓNOMA DE MÉXICO

ESCUELA NACIONAL PREPARATORIA

DIRECCIÓN GENERAL: BIÓL. MARÍA DOLORES VALLE MARTÍNEZ

SECRETARÍA ACADÉMICA: M. EN C. MARÍA JOSEFINA SEGURA GORTARES

JEFA DEL DEPARTAMENTO DE PRODUCCIÓN EDITORIAL: LIC. MARÍA ELENA JURADO ALONSO

Imagen de portada: Gerd Altmann

Diseño de portada: Edgar Rafael Franco Rodríguez

Diseño editorial: Citlali Galván González

Rebeca Guillermina Villegas Salas

Diseño gráfico: Citlali Galván González

Revisión de estilo: Marcela Cuapio Campos

Rebeca Guillermina Villegas Salas

Queda prohibida la reproducción parcial o total del contenido de la presente obra,

sin la previa autorización expresa y por escrito de su titular, en términos de la Ley

Federal de Derecho de Autor, y en su caso de los tratados internacionales

aplicables. La persona que infrinja esta disposición se hará acreedora a las

sanciones legales correspondientes.

Segunda edición: febrero, 2020.

Derechos reservados por

© UNIVERSIDAD NACIONAL AUTÓNOMA DE MÉXICO

Escuela Nacional Preparatoria

Dirección General

Adolfo Prieto 722, Col. Del Valle.

C.P. 03100, Ciudad de México.

Impreso en México.

PRESENTACIÓN

La Escuela Nacional Preparatoria, institución educativa con más de 150 años de

experiencia formando jóvenes en el nivel medio superior, busca la constante

actualización y mejora de sus materiales de apoyo a la docencia, así como la

publicación de nuevos ejemplares, siempre teniendo en mente a nuestros alumnos

y su aprovechamiento.

Después de varios años de trabajo, reflexión y discusión, se lograron dar dos

grandes pasos: la actualización e implementación de los programas de estudios de

bachillerato y la publicación de la nueva colección de Guías de Estudio. Sin

embargo, los trabajos, resultado del espíritu crítico de los profesores, siguen dando

fruto con publicaciones constantes de diversa índole, siempre en torno a nuestro

quehacer docente y a nuestros programas actualizados.

Ciertamente, nuestra Escuela Nacional Preparatoria es una institución que no se

detiene, que avanza con paso firme y constante hacia su excelencia académica, así

como preocupada y ocupada por la formación integral, crítica y con valores de

nuestros estudiantes, lo que siempre ha caracterizado a nuestra Universidad

Nacional.

Aún nos falta más por hacer, por mejorarnos cada día, para que tanto nuestros

jóvenes estudiantes como nuestros profesores seamos capaces de responder a

esta sociedad en constante cambio y a la Universidad Nacional Autónoma de

México, la Universidad de la Nación.

“POR MI RAZA HABLARÁ EL ESPÍRITU”

BIÓL. MARÍA DOLORES VALLE MARTÍNEZ

DIRECTORA GENERAL

ESCUELA NACIONAL PREPARATORIA

ÍNDICE

INTRODUCCIÓN

UNIDAD I. INFORMACIÓN DIGITAL

1.1 Búsqueda de información: búsqueda básica y especializada en

buscadores, bases de datos, bibliotecas digitales y sitios

institucionales

1.2 Evolución del procesamiento de la información

1.3 Codificación de la información, unidades básicas de información y

almacenamiento de datos: bytes, kilobytes, entre otros

1.4 Almacenamiento de información en dispositivos digitales físicos o

lógicos

1.5 Criterios de manejo de la información: manejo seguro de la información

(malware – antimalware); manejo confiable de la información, manejo

ético de la información

UNIDAD 2 PROCESAMIENTO DIGITAL DE LA INFORMACIÓN

2.1 Tipos de equipos: computadoras, dispositivos móviles, etc., de acuerdo

con la capacidad de procesamiento de información

2.2 Características elementales del equipo: propiedades del equipo en

hardware y software, microprocesador, memoria ram, periféricos, etc.

2.3 Sistemas operativos

2.4 Tipos de software

UNIDAD 3. METODOLOGIA DE SOLUCIÓN DE PROBLEMAS

COMPUTABLES

3.1 Planteamiento: acotamiento y alcances del problema computable

3.2 Análisis: definición de datos e identificación de los elementos y

recursos que se requieren para la solución del problema

3.3 Diseño de la solución del problema: algoritmos, diagramas de flujo y

pseudocódigo con estructuras de control

3.4 Paradigmas y lenguajes de programación: estructurados, orientados a

objetos, etc.

3.5 Codificación: traducción del lenguaje natural a un lenguaje de

programación

3.6 Prospectiva: límites, alcances y riesgos de la programación

PÁG.

9

13

16

24

32

41

58

68

81

85

99

103

112

140

146

160

GLOSARIO

167

RESPUESTAS DE EJERCICIOS

172

AUTOEVALUACIÓN

214

REFERENCIAS BIBLIOGRÁFICAS

227

INTRODUCCIÓN

El presente cuaderno de trabajo tiene como objetivo primordial acompañar al

estudiante del curso de Informática en la construcción de sus conocimientos. A lo

largo del cuaderno, encontrarás material teórico que te servirá para sentar las bases

en las que se fundamentan los temas; ejercicios que te permitirán poner en práctica

lo aprendido y evaluaciones que te harán ver qué tanto has aprendido.

También tiene la finalidad de ayudar al estudiante que se encuentra en una

situación remedial, para que pueda prepararse de una manera completa para

presentar un examen.

Así mismo, puede ser útil para el profesor como un apoyo en la clase, pues

sirve para guiar al docente en la impartición del curso bajo el programa actualizado

paso a paso y además, puede utilizarse como material adicional a la bibliografía.

El cuaderno aborda las tres unidades de la que consta el programa de

estudios actualizado. Al inicio de cada sección, se detallan los contenidos

conceptuales y procedimentales que se abordan en la misma.

A lo largo del cuaderno se encuentran ejemplos y referencias electrónicas

que se deben visitar para complementar los temas de una forma adecuada.

El cuaderno contiene los siguientes apartados:

● Temario de estudio. Da a conocer los contenidos y las actividades de

aprendizaje acerca de cada tema conforme al Programa de Estudios vigente.

Indica la profundidad de los conocimientos que serán evaluados.

● Actividades. Contienen la información teórica y práctica para desarrollar

aprendizajes conceptuales y procedimentales.

● Autoevaluación. Se presentan cuestionarios de indagación y evaluación para

medir los aprendizajes.

● Referencias de consulta. Proporciona las fuentes donde el estudiante puede

complementar cada tema del programa.

● Glosario. Contiene el significado de palabras usadas en el cuaderno.

Esperamos que este material te sea de utilidad, y que, con él, puedas

prepararte para enfrentar los diferentes retos que se te presentan como estudiante.

UNIDAD 1

Información Digital

“La información es poder”

Bill Gates

Unidad 1. Información Digital

UNIDAD 1

INFORMACIÓN DIGITAL

Introducción

En esta unidad desarrollarás habilidades digitales en el manejo de información que

junto con los diversos procesos de enseñanza te ayudarán a comprender temas

como la evolución del procesamiento de la información y las computadoras, el

almacenamiento que te va a permitir guardar información de manera segura, así

como el manejo y procesamiento correcto de la información utilizando criterios de

búsqueda en sitios confiables de internet, así como propiciar un uso ético y

responsable de las fuentes consultadas. Todo esto podrás realizarlo en clase

compartiendo tus experiencias y opiniones con tus compañeros y tu profesor o de

forma individual, con el fin de proporcionarte los conocimientos necesarios y

herramientas para presentar tu examen ordinario o extraordinario.

Tu equipo de cómputo contiene información importante para tí, ya sea escolar

o privada, (documentos, imágenes, usuarios, contraseñas, etc.), por lo que es

importante que sepas qué riesgos corre la información contenida en tu equipo y los

peligros que corres al conectarte a ciertos sitios o copiar información a tu

computadora y que cuentes con los conocimientos y herramientas que te permitan

tener protegida tu información.

Aunado a esto aprenderás de forma divertida con ejercicios que reforzaran

los conceptos revisados en cada tema.

Contenidos conceptuales

Contenidos procedimentales

1.1 Búsqueda de información:

búsqueda básica y especializada en

buscadores, bases de datos,

bibliotecas digitales y sitios

institucionales.

1.6 Empleo de la red para buscar

información sobre la evolución del

procesamiento de la información desde

la antigüedad hasta la actualidad

empleando criterios de búsqueda.

1.9 Uso de criterios para la selección

de información académicamente

confiable.

Contenidos actitudinales

Imagen 1.1 (qimono, 2019)

1.12 Valoración del empleo, uso

responsable y honesto

7

Unidad 1. Información Digital

1.1 Búsqueda de información: búsqueda básica y especializada en

buscadores, bases de datos, bibliotecas digitales y sitios institucionales

En la escuela te han dejado un proyecto sobre los beneficios de hacer ejercicio y su

influencia positiva en el organismo y elaborar un cartel informativo que se colocará

en la semana de la salud. Tus compañeros y tú no saben dónde buscar información

en la red. Te preguntas ¿qué bibliotecas o catálogos te ayudarán a buscar

información?, ¿cómo saber si la información que consultas es la adecuada? y

¿podrás encontrar información específica sobre el tema?

Para poder iniciar tu investigación es necesario que sepas que existen

estrategias de búsqueda de información, las cuales se describen a continuación.

Internet se ha convertido en un cúmulo de información y datos que están

distribuidos en todo el mundo, cuando se hace una consulta del algún tema existe

la posibilidad de encontrar imágenes, videos, documentos, presentaciones, audios,

etc.

Es tanta la diversidad de información que se encuentra que las posibilidades

se multiplican comparado con los medios impresos tradicionales a nuestro alcance.

Para indagar Información en un buscador necesitamos escribir una palabra

clave, para que nos muestre una lista de direcciones con los temas relacionados.

Cuando se busca información en Internet, se debe seguir un eje de acciones

para obtener la información requerida:

Conocer las variables de búsqueda.

Consultar opciones de “ayuda de búsqueda de información”.

Utilizar algunas estrategias de búsqueda (operadores lógicos, comillas,

símbolos + y -, etc.).

Evitar palabras comunes que los buscadores ignoran.

Cuidar la ortografía.

Verificar el idioma.

Cuidar la sintaxis en la utilización de operadores.

Ordenar, clasificar y seleccionar la información.

Dentro de las estrategias de búsqueda de información y obtener resultados

eficientes, se encuentran:

8

Operadores booleanos (and, or, not). Permiten ampliar, delimitar o reducir una

búsqueda.

Unidad 1. Información Digital

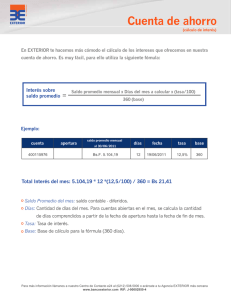

Imagen 1.2 Operadores booleanos (Universidad de Valencia, 2018)

Operadores de proximidad. Permiten establecer la relación o cercanía entre

los términos de una búsqueda (WITH, NEAR, ADJ)

WITH: Encuentra documentos que incluyan todos los términos, donde

el orden es el mismo con el que se indica el criterio de búsqueda.

Por ejemplo:

computadoras with cuánticas

NEAR: Encuentra documentos que incluyan todos los términos, pero el

orden no es el mismo con el que se indica el criterio de búsqueda.

Por ejemplo:

plantas near ornato

ADJ: Encuentra documentos que incluyan todos los términos juntos,

con el orden con que se indica el criterio de búsqueda.

Por ejemplo:

síndrome adj Down

“ ”: Encuentra documentos que incluyan todas las palabras detalladas

dentro de las comillas.

Por ejemplo: “incendios en la selva amazónica”

Operadores de Truncamiento. Son símbolos que se emplean para sustituir

palabras y obtener variaciones (* o ?)

?: El símbolo de cierre de interrogación permite que se omita una sola

letra de una palabra, sin importar en dónde se coloque.

Por ejemplo: ?oma = coma, goma, toma, roma

*: El asterisco permite que se omitan una sola letra o varias de una

palabra, así como encontrar variaciones, pero con la misma raíz.

Por ejemplo: mega* = megahertz, megabits, megabytes

*logía = arqueología, biología, psicología

9

Unidad 1. Información Digital

Ejercicio 1.1

1. Averigua en qué museos se encuentran los siguientes objetos y obras

de arte:

Tumba de Pakal

Penacho de Moctezuma

Las dos Fridas

Cueva de San Borjitas

2. En el buscador, debes encontrar información sobre el tema

Contaminación marina en México. ¿Cuántos registros se obtienen con

los siguientes criterios de búsqueda de información y qué recursos se

encontrarán?

a) contaminación and marina or México

b) contaminación - marina + México

c) “contaminación marina” en México

d) contaminación near marina and México

e) contamin* marina and México

Reflexión

Responde las siguientes preguntas:

¿Consideras eficiente hacer búsquedas por Internet?

¿Qué criterios de búsqueda de información son más eficaces en la obtención

de información en la red?

¿Siempre es conveniente utilizar criterios específicos en la búsqueda y

selección de información?

¿Cómo sabrías que una página es confiable en la información que ofrece?

10

Unidad 1. Información Digital

Contenidos conceptuales

Contenidos procedimentales

1.2 Evolución del procesamiento de la 1.6 Empleo de la red para buscar

información.

información sobre la evolución del

procesamiento de la información desde

la antigüedad hasta la actualidad

empleando criterios de búsqueda.

Imagen 1.3 (ARTIST, 2019)

1.9 Uso de criterios para la selección

de información académicamente

confiable.

Contenidos actitudinales

1.12 Valoración del empleo, uso

responsable y honesto de la

información para evitar la piratería, el

plagio, etc.

1.13 Valoración del marco normativo

del uso de la web, la información

(creación, desarrollo y aplicación) y las

tecnologías, así como las sanciones

correspondientes (policía cibernética).

1.2 Evolución del procesamiento de la información

Cuando vas a una tienda de videojuegos una consola llama tu atención, te

preguntas cuánta memoria tiene, la velocidad a la cual corre, si es grande o

pequeña, qué controles tiene para jugar de modo que sea más placentero y cómodo

jugar con ella, y si eres más curioso, observas qué procesador tiene y la posibilidad

de expansión, por supuesto podrás ver qué juegos tiene para poder jugar de

inmediato con ella o cuando menos si existe una en demostración para probarla.

Ha pasado por tu mente ¿cómo eran las primeras consolas?, ¿cuáles eran

las primeras computadoras que se inventaron y para qué? Para dar respuesta a

estas preguntas, debemos conocer la historia de las primeras computadoras y su

evolución hasta llegar a la tecnología actual.

¿Qué es una computadora? “Es un dispositivo electrónico que almacena y

procesa datos; y es capaz de ejecutar órdenes o comandos” (Joyanes y Zahonero,

2011). Si una computadora es un dispositivo electrónico y facilita las tareas al

hombre al ejecutar órdenes y hacer actividades en menor tiempo, es conveniente

preguntarse ¿cómo serían las computadoras en aquellos tiempos en donde no

existía electricidad? La Tabla 1.1 representan los inicios de las computadoras:

11

Unidad 1. Información Digital

Descripción

Imagen

Las antiguas culturas como los caldeos,

sumerios, babilonios y egipcios usaban

como método de conteo números

representados por cuentas fabricadas de

diferentes materiales como madera o

barro, con las que se realizaban procesos

matemáticos de operaciones básicas.

Los mayas incorporaron a sus procesos

matemáticos el uso del cero (0), lo cual

permitió resolver problemas matemáticos

y astronómicos complejos.

Imagen 1.4 El número cero en varias formas

(Mendoza, 1998)

En 1917, el inventor de los logaritmos,

Giovanni Nepro, creó una tabla pitagórica

de

columnas

que

realizaba

multiplicaciones, raíces cuadradas y

cúbicas de una forma rápida.

Imagen 1.5 Ábaco de Napier.

(Enciclopedia Libre Universal, 2004)

Blaise Pascal en 1642 construyó una

máquina, conocida después como “La

Pascalina”, realizaba sumas y restas de

forma mecánica.

Imagen 1.6 La Pascalina

(Monniaux D, 2018)

12

Unidad 1. Información Digital

Descripción

Imagen

Herman Hollerit crea “La máquina

tabuladora”, que fue pionera en el uso de

tarjetas perforadas. Posteriormente funda

la

empresa

Tabulating

Machine

Company, precursora de la compañía

International Business Machines fundada

por Thomas J. Watson en 1924, mejor

conocida actualmente por sus siglas: IBM.

Imagen 1.7 Máquina tabuladora

(Mandujano, 2017)

Primera computadora electrónica. Los

avances de la tecnología dieron como

resultado

en

1937

la

primera

computadora electrónica por Atanasoff,

llamada Atanasoff Berry Computer o por

sus siglas ABC.

Imagen 1.8 Computadora ABC.

(Rahman, 2011)

Tabla 1.1 Inicios de las computadoras

Generaciones de las computadoras

A partir de la década de los cuarenta, el desarrollo de las computadoras se ha

dividido por generaciones de acuerdo a un avance significativo como los

componentes de hardware con los que están construidas, los procesadores que

utilizan, capacidad, velocidad y el software que el ser humano ha utilizado para

trabajar con ellas. La Tabla 1.2 muestra las características más representativas de

cada una de las generaciones de computadoras.

13

Unidad 1. Información Digital

Generación

Imagen

Primera Generación (1946-1958)

La primera generación se caracteriza por

tener como componentes principales tubos

al vacío o también llamados bulbos, los

cuales se usaban para el manejo de la

corriente dentro de estas computadoras.

Las características principales de esta

generación son que eran computadoras de

un gran tamaño y lentas en el

procesamiento de los datos para dar

información, generaban mucho calor y

tenían un sistema de enfriamiento especial

para combatirlo. Su programación era

mediante

lenguaje

máquina.

Las

computadoras que representan esta

generación son la ENIAC y la UNIVAC,

consideradas

como

las

primeras

computadoras comercializadas.

Imagen 1.9 Bulbos.

(Ecured, 2013)

Imagen 1.10 Eniac2.

(Ecured, 2011)

Segunda Generación (1959-1964)

En la segunda generación se cambian los

tubos de vacío por transistores. Estas

computadoras ahorran espacio y energía,

aumentan los periféricos de entrada y

salida, como el teclado y los monitores, en

cuanto al procesamiento de datos se

incrementa, pues aparece un lenguaje de

alto nivel llamado Fortran, el cual permite

un mayor número de opciones en el

procesamiento de la información.

Imagen 1.11 Transistor

(Industrial Alchemy, 2018)

Una computadora de esta generación es la

computadora PDP-1.

Imagen 1.12 Computadora PDP1

(Computer History Museum, 2018)

14

Unidad 1. Información Digital

Generación

Imagen

Tercera Generación (1964-1975)

En la tercera generación se cambian los

transistores por circuitos integrados. Las

computadoras de esta generación son más

pequeñas y menos costosas. La tercera

generación ya es nombrada computadoras

digitales. El manejo de estos equipos es

por medio de lenguajes de control de los

sistemas operativos y por lenguajes de alto

nivel como Pascal.

Imagen 1.13 Circuito Integrado de 1959

(Computer History Museum, 2018)

Surge la compatibilidad con otros equipos y

la multiprogramación.

Un equipo representativo de esta

generación es la computadora IBM 360.

Imagen 1.14 IBM 360 (Computer History

Museum, 2018)

Cuarta Generación (1971-1984)

En la cuarta generación se integra el

microprocesador promoviendo el desarrollo

de

las

microcomputadoras

y

las

computadoras personales, en primer lugar,

la computadora APPLE II en 1977 y las PC

(Personal Computer) a principios de los

ochentas. Estas computadoras tienen

mayor rapidez en su procesamiento de la

información.

Imagen 1.15 Microprocesador Intel 8080

de 1974 (Computer History Museum, 2018)

Con las computadoras personales se

incrementa el número de computadoras

vendidas de manera vertiginosa, logrando

ser una herramienta importante para hacer

las tareas cotidianas y de negocios.

Otra de las características de esta

generación en que los equipos almacenan

la información en discos magnéticos y se

desarrollan las supercomputadoras.

Imagen 1.16 IBM PC (Computer History

Museum, 2018)

Tabla 1.2 Generaciones de computadoras

15

Unidad 1. Información Digital

Ejercicio 1.2

Estás en una tienda de computadoras y de pronto llega un vendedor

para decirte que le acaba de llegar la última generación de

computadoras y que es la quinta, pero no tienes idea cuáles son las

características de ésta, entonces te pones a investigar desde un dispositivo móvil

cuáles son las características y diferencias de la parte física y lógica que indican

que estamos en la quinta generación. Escríbelas.

Comparte los resultados con tus compañeros.

Ejercicio 1.3

Estás jugando un video juego y para obtener vidas te piden relacionar

la columna de los diferentes inventos con sus creadores.

16

1. Colossus

(

)

William Oughtred

2. Regla de cálculo

(

)

George R. Stibitz

3. UNIVAC

(

)

Joseph Jacquard

4. Máquina tabuladora

(

)

John von Neumann

5. ABC

(

)

Arthur Scherbuis

6. Sumadora mecánica

(

)

Howard Aiken

7. Telar automático

(

)

Herman Hollerith

8. Circuitos Digitales lógicos

(

)

John Mauchly

9. Mark 1

(

)

Charles Babbage

10. Máquina Enigma

(

)

Blaise Pascal

11. Máquina analítica

(

)

12. ENIAC

(

)

Atanasoff Berry

Computer

Tommy Flowers

Unidad 1. Información Digital

Ejercicio 1.4

¿Cuáles son las características de las generaciones de

computadoras?, llena la información que falta. Observa que existe una

quinta generación.

Generación

Elemento principal

Características principales de

uso de cada generación

1ª generación

Transistor

3ª generación

Microprocesador

5ª generación

Comparte tus resultados con tus compañeros.

Reflexión

En este espacio de reflexión completa los espacio en blanco para obtener una idea

general de lo visto y refinado en este apartado.

Mi familia comenta que en muy poco tiempo la ___________ ha

_________de forma apresurada, de tal manera que no alcanzamos a conocer una

__________ o ____________ y ya salió un _________ nuevo con otras

_______________ y formas de manipularlo diferente, es probable que se deba a la

forma tan apresurada que se vive hoy en día, y las ___________ ficticias sociales

que nos llevan hoy por hoy a cambiar de tecnología.

No sucedía así en años pasados desde que iniciaron las computadoras, para

poder cambiar de equipo o de una __________ a otra se requería de cierto tiempo

para hacer modificación _____________ con mayor rapidez.

Lo que se ha visto según la plática es que, con el avance tecnológico, los

equipos de cómputos se pusieron al ________ de más gente bajando __________,

y cubriendo las _____________ de las personas.

Palabras clave: alcance, avanzado aplicaciones, avanzar, computadora costos,

dispositivo móvil, equipo, generación, necesidades, necesidades, tecnología.

17

Unidad 1. Información Digital

De acuerdo con los conocimientos adquiridos, ¿cómo evalúas tu aprendizaje?

Indicadores

Aprendí los diferentes tipos de

computadoras.

Puedo diferenciar entre cada generación de

computadoras.

Aprendí desde cuándo surgieron las

computadoras y para qué se usaban.

Identifico las características pertinentes de

las diferentes generaciones de

computadoras.

Identifico qué modelos de computadoras

son de cada generación.

Sé a quién debemos la estructura del

procesamiento de la información de hoy en

día.

Sé a qué se debe el cambio de generación

de computadoras.

Sé cuándo debo hacer un cambio en mis

dispositivos móviles o computadora.

18

Regular

Bien

Excelente

Unidad 1. Información Digital

Contenidos conceptuales

Contenidos procedimentales

1.3 Codificación de la información,

unidades básicas de información y

almacenamiento de datos: bytes,

kilobytes, entre otros.

1.7 Organización y almacenamiento de

información en diversos dispositivos de

acuerdo con el volumen de la

información.

1.9 Uso de criterios para la selección

de información académicamente

confiable.

Contenidos procedimentales

1.15 Concientización del impacto

ambiental de las nuevas tecnologías,

así como de la contaminación digital.

Imagen 1.17 (Aparicio, 2019)

1.3 Codificación de la información, unidades básicas de información y

almacenamiento de datos: bytes, kilobytes, entre otros

Codificación de la información

Desde tiempos remotos, el hombre como individuo de sociedad, se ha visto en la

necesidad de diseñar y crear lenguajes como una forma de comunicación y para

expresar sus ideas o pensamientos. El uso de señas e imágenes fueron las primeras

formas de comunicación, hasta llegar a la escritura mediante el uso de símbolos

como el alfabeto que ahora conocemos. Ahora, imagina la labor que realizaron para

establecer una interfaz de comunicación entre los humanos y las computadoras.

Diversos precursores (inventores y matemáticos) se dieron a la tarea dar solución a

este problema, entre ellos encontramos a los siguientes:

En 1854, George Boole (matemático irlandés, creador del álgebra booleana),

fue el primer hombre en crear un sistema lógico conformado por ceros y unos,

llamado “sistema binario”.

En 1937, Claude Shannon, basado en el álgebra de Boole fundamenta su

tesis donde muestra el primer diseño práctico de un circuito digital.

Konrad Zuse a partir de esa tesis, crea las primeras computadoras que

utilizaban el sistema binario (0 y 1).

Actualmente, una computadora funciona mediante el uso de componentes de

tipo electrónico, pequeños y rápidos (circuitos integrados o chips). Estos circuitos

utilizan los valores de 0 y 1 para indicar dos estados: encendido y apagado; es decir,

19

Unidad 1. Información Digital

para la ausencia de corriente corresponderá un 0 y ante la presencia de corriente,

corresponderá un 1.

Ahora sabes que a través de ceros y unos (sistema binario), tu computadora,

celular y otros dispositivos codifican y decodifican toda la información, cada uno de

esos ceros y unos es una señal que se envía y se procesa para desplegar resultados

(documentos, imágenes, hojas de cálculo, etc.) en la pantalla.

Podemos definir codificación de la información como el procedimiento que

realiza una computadora digital, cuando convierte la información a ceros y unos (la

codifica en binario) y la devuelve en información que se pueda utilizar como:

cálculos, textos, imágenes, música o cualquier tipo de archivo digital.

Imagen 1.18 Código binario. (Inspirito, 2016)

Unidades de información y almacenamiento de datos

Como se mencionó anteriormente, las computadoras trabajan con el sistema binario

y esto ha derivado en el uso de las unidades de almacenamiento de información

digital que conocemos actualmente. En informática es común manejar el concepto

de “palabra” la cual está constituida por bits (acrónimo de binary digit, en español

dígito binario), es decir por ceros y unos y no por letras en el concepto que estamos

acostumbrados, una palabra puede constar de 8, 16, 32 o 64 bits, entre mayor sea

este número, mayor velocidad de procesamiento tendrá la computadora.

Sabías que, para representar las letras de tu nombre, una computadora

necesita codificarlos mediante el código ASCII (American Standard Code for

Information Interchange o Código Estadounidense Estándar para el Intercambio de

Información). Este código asigna un número a cada letra o símbolo que puede ser

representado por una computadora conocido como caracter, utiliza un formato de

ocho bits para conformar cada símbolo. Cuando generamos documentos o

20

Unidad 1. Información Digital

información digital cada uno de estos caracteres ocupan espacio en nuestros

dispositivos, en cada canción, fotografía o mensaje, por lo tanto, entre más

documentos o archivos tengas, el desempeño de tu computadora o dispositivo va

disminuyendo.

La capacidad de almacenamiento de una computadora se mide en términos

como byte, kilobyte, megabyte, gigabyte, terabyte, etc. Para que el rendimiento de

tus dispositivos sea óptimo es importante que aprendas a administrar la información

que capturas, descargas, guardas y creas dentro de tus dispositivos móviles y de

cómputo.

Bit. Es la mínima cantidad de datos o información que puede almacenar o

procesar una computadora (0,1).

Byte. Cada byte de información es conformado por un conjunto de 8 bits

(un caracter).

Nibble. Conjunto de 4 bits, permite la representación del sistema

hexadecimal.

Imagen 1.19 Capacidad de almacenamiento. Taylor (s/f)

Ejercicio 1.5

Con un compañero realiza una búsqueda de información en el

navegador de tu preferencia e investiga lo siguiente:

¿Cómo surgen los códigos de comunicación del lenguaje máquina al

natural?

Observa la siguiente conversión de decimal a binario:

21

Unidad 1. Información Digital

Imagen 1.20 Conversión a decimal (MikroElectrónica, 2018)

Ahora, intenta convertir los siguientes números binarios a decimal:

a) 11101 =

b) 11111 =

c) 01010 =

¿Lo lograste?, juega a convertir algunos otros de tu interés con tus compañeros.

Lee y con tus propias palabras define el concepto de código ASCII. ¿Por qué es

importante el código ASCII en la codificación de la información?

________________________________________________________________

________________________________________________________________

Descarga el código ASCII en tu computadora o dispositivo móvil e investiga cómo

se utiliza y cuántos caracteres se pueden representar con este código.

Tip: utiliza las palabras clave “codificación de información” y “lenguaje máquina”

“código ASCII”, si deseas ver una lista más extensa para el código, ingresa al

sitio: http://www.asciitable.com/

Podrás observar que un byte, corresponde a una letra, por ejemplo, la palabra

“HOLA” contiene 4 bytes. ¿Sabes cuántos bits contiene la palabra “HOLA”?

Si 1 byte = 8 bits entonces

4 bytes X 8 = 32 bits

Indica cuántos bytes tiene la frase “Hola Mundo”: _______________________

Ahora prueba con tu nombre, indica lo siguiente y pide a un compañero que te

ayude a revisar.

a) Cuántos Bits

b) Cuántos Byte

22

Unidad 1. Información Digital

Ejercicio 1.6

Observa, investiga y completa la siguiente tabla:

Unidades de almacenamiento

Unidad

Abreviatura

Bit

Bit

Forma

binaria

0,1

Byte

B

21

1

210

1024

Kilobyte

Megabyte

MB

Bytes

Equivalencia

1,048,576

8 bits

1 024 KB

Gigabyte

Terabyte

Petabyte

Ingresa a los documentos de tu PC, selecciona una carpeta y visualiza sus

propiedades.

Contesta lo siguiente:

¿Puedes indicar cuántos bytes de información contiene esa carpeta?

Abre un documento de texto (Word) en tu computadora. Guárdalo con tu nombre

y cierra el documento. Con el botón derecho de tu mouse, abre las propiedades

del archivo que acabas de crear e identifica cuántos bytes de tamaño ocupa

(anota tu respuesta).

_______________________________________________________________

_______________________________________________________________

Ahora abre el mismo documento y escribe tu nombre completo, talla, peso y edad,

guárdalo y ciérralo.

Selecciona el archivo y con el botón derecho de tu mouse, abre de nuevo las

propiedades. Identifica cuántos bytes de tamaño ocupa ¿Varió el tamaño?

¿Cuánto?

________________________________________________________________

23

Unidad 1. Información Digital

¿Puedes identificar la cantidad de almacenamiento de datos que tiene tu

dispositivo móvil, computadora, USB, un CD-ROM o tablet? Anótalo en la

siguiente tabla y compara las cantidades de almacenamiento.

Tabla comparativa

Tipo de dispositivo

Almacenamiento total

Celular

Tablet

Computadora

Memoria USB

CD-ROM

¿Qué dispositivo es el más conveniente para realizar un respaldo de toda tu

información (música, fotos, videos y documentos)?

________________________________________________________________

________________________________________________________________

Ejercicio 1.7

Después de reflexionar sobre la codificación de la información y sobre

todo de las unidades básicas de información, retoma el concepto de

sistema binario y con base en ello realiza lo siguiente:

Recuerda que el sistema binario se compone de 1´s y 0´s y que a mayor número

de ceros y unos se puede representar un mayor número de letras y/o palabras.

Agrupando bits, podemos obtener bytes y de igual manera, agrupando bytes

podemos obtener kilobytes y así sucesivamente.

24

Unidad 1. Información Digital

Imagina que debes realizar un ensayo de dos páginas para una de tus materias,

¿cuántos kilobytes crees que puede ocupar tu texto? Anota tu respuesta.

____________________________________________________________

____________________________________________________________

Ahora imagina que debes entregar un proyecto final de una de tus materias para

aprobar tu periodo en un CD-ROM, el proyecto debe incluir: una portada,

introducción, justificación, desarrollo y conclusiones. ¿Cuántas páginas de texto

crees que puedan caber en ese CD-ROM? ¿Será suficiente un CD-ROM para

guardar tu proyecto? Anota tu respuesta.

____________________________________________________________

____________________________________________________________

Reflexión

Lee el siguiente texto, reflexiona y completa con las palabras faltantes.

Desde sus inicios y hasta la actualidad, la comunicación entre el hombre y

las computadoras se llevó mediante la creación del _________ __________,

George Boole fue creador de este sistema y del Álgebra Booleana. Con este

sistema conformado por _______ y _______ tu computadora decodifica y

___________ la información.

Por ______________ de la información se entiende que: “es el procedimiento

que realiza una ______________ digital, cuando convierte la información a _______

y _______, la codifica y la devuelve en ______________ que se puede utilizar, para

dicha codificación existe un código estándar llamado ____________ con el cual se

realiza el intercambio de información”.

Todo dato, palabra o número que se genera o codifica en tu computadora

genera espacio, lo cual involucra una cantidad de almacenamiento el cual se mide

en kilobytes, _________, gigabyte, __________, etc. por lo que es importante que

sepas administrar la información que resguardas en tu computadora ya que el

___________ o desempeño de ésta se verá reflejado.

Palabras clave: Sistema binario, ceros y unos, codificación, computadora,

información, megabyte, ASCII, rendimiento.

25

Unidad 1. Información Digital

De acuerdo con los conocimientos adquiridos, ¿cómo evalúas tu

aprendizaje?

Indicadores

¿Comprendí el concepto de “codificación”?

¿Comprendí para qué sirve y la función del

sistema binario en la codificación de la

información?

¿Comprendí los términos bit, byte, palabra y

nibble?

¿Comprendí los términos de almacenamiento de

datos tales como: kilobyte, megabyte, terabyte y

gigabyte?

¿Comprendí la funcionalidad del código ASCII?

26

Regular Bien

Excelente

Unidad 1. Información Digital

Contenidos conceptuales

Contenidos procedimentales

1.4 Almacenamiento de información en

dispositivos digitales físicos o lógicos.

1.7 Organización y almacenamiento de

información en diversos dispositivos de

acuerdo con el volumen de la

información.

Contenidos actitudinales

Imagen 1.21 Almacenamiento en la nube

(Dataprius, 2016). Recuperado de:

https://bit.ly/2G9pXqR

1.15 Concientización del impacto

ambiental de las nuevas tecnologías,

así como de la contaminación digital.

1.4 Almacenamiento de información en dispositivos digitales físicos o lógicos

Actualmente, es común utilizar el disco duro de la computadora, la memoria USB o

la tarjeta microSD del móvil para guardar documentos, fotografías, videos etc., con

la finalidad de conservarlos y utilizarlos posteriormente, al hacerlo estamos

haciendo uso de dispositivos de almacenamiento. ¿Qué pasaría si no existieran

estos dispositivos? ¿Dónde guardarías las fotografías, música y documentos que

generas todos los días al usar la computadora y tu celular? ¿Has escuchado el

término disquetes de 5¼? Los dispositivos de almacenamiento, al igual que los

equipos de cómputo, han evolucionado con el tiempo.

En 1976 Shugart Associate creó el disquete de 5 ¼ pulgadas, uno de los

primeros dispositivos físicos de almacenamiento que tenía una capacidad de 360

KB, que actualmente sólo serviría para guardar documentos en formato de texto sin

imágenes o 6 segundos de una canción en formato MP3.

Imagen 1.22 Disquete de 5 ¼ (Pixabay, s/f)

27

Unidad 1. Información Digital

En esta época, el almacenamiento de los discos duros llegaba hasta 5 MB

en el que podrías almacenar una canción y media en formato MP3 o una imagen de

1024 x 768 píxeles.

En 1984, se redujo el tamaño de los disquetes a 3 ½ pulgadas y aumentó la

capacidad a 720 KB, por ser de doble cara.

Imagen 1.23 Disquete de 3 ½ (Pixabay, s/f)

En los 90´s, los discos duros aumentaron su capacidad hasta 1 GB y siguió

en aumento en los años siguientes, en esta época también llegó al mercado otro

dispositivo de almacenamiento físico el CD-ROM creado como disco para música y

aún se sigue usando para este rubro, pero desde su creación evolucionó para ser

usado en la computación con una capacidad de almacenamiento de 650 MB donde

podrías almacenar alrededor de 180 canciones en formato MP3.

En 1999, sale al mercado la tarjeta de memoria creada por las compañías

SanDisk, Matsushita y Toshiba con una capacidad de almacenamiento de 4 MB.

En el año 2000, surgió la memoria USB con un almacenamiento de 8 MB que

fueron comercializadas por la compañía Trek Technology e IBM, actualmente

podemos encontrar memorias USB hasta de 2 TB que pueden llegar a almacenar

531,344 canciones o 975,168 fotos, como se puede observar, el almacenamiento

de información ha evolucionado de forma muy rápida.

Podemos decir que al proceso de guardar información de forma permanente

se le conoce como almacenamiento de información, puede ser de dos tipos:

28

Dispositivos físicos

Dispositivos lógicos

Unidad 1. Información Digital

Dispositivos Físicos

Son los dispositivos de almacenamiento que podemos tocar y ver de manera física

y que forman parte del hardware. A continuación, se describen los diferentes tipos

de dispositivos físicos:

Disco Duro interno y externo. Unidad de almacenamiento que se encuentra

dentro del CPU (interno) o puede conectarse de manera externa a través de

un cable USB, permite el almacenamiento del sistema operativo y de

aplicaciones de uso específico.

Memoria USB. Dispositivo de almacenamiento de tamaño pequeño sin

partes mecánicas, tiene capacidad de almacenamiento desde 2 GB hasta 2

TB.

Tarjeta de Memoria. Dispositivo de almacenamiento no volátil que se puede

usar en diferentes aparatos (PC, cámara fotográfica, consola de videojuegos,

dispositivos móviles etc.) ya que vienen en diferentes medidas y capacidades

de almacenamiento.

CDROM. Conocido como disco compacto, es un disco óptico que permite el

almacenamiento de información, su capacidad llega hasta 700 MB.

DVD. Es un disco óptico, que al igual que el CD, permite el almacenamiento

de información, su capacidad es de 4.7 GB si es de capa simple, los de doble

capa llegan a almacenar 8.5 GB.

Imagen 1.24 Dispositivos de almacenamiento (VPE, 2015)

29

Unidad 1. Información Digital

Dispositivos Lógicos

Son los espacios para almacenar información en la nube que proporcionan

diferentes proveedores cuyo acceso es a través del internet y algunos son gratuitos.

Imagen 1.25 Almacenamiento en la nube (Escuela en la nube, 2018)

El almacenamiento en la nube proporciona las siguientes ventajas:

●

●

●

●

●

Movilidad. Se puede tener acceso desde cualquier lugar si se cuenta con

acceso a internet.

Trabajo en equipo. El trabajo en equipo y colaborativo se puede realizar

desde cualquier lugar, ya que los documentos almacenados están

disponibles para su edición y manejo sin tener que reunirse de forma física.

Seguridad. Debido a que el servicio lo proporcionan grandes compañías

disponen de medidas de seguridad para evitar la pérdida de información.

Ahorro. La mayoría de estos servicios ofrece una capacidad de

almacenamiento de forma gratuita por lo que no es necesario invertir dinero.

No genera basura electrónica. Al ser un almacenamiento lógico y no tener

partes físicas no genera basura electrónica y contribuye a la conservación

del planeta.

Ya sabes qué dispositivos de almacenamiento existen para almacenar la

información, pero es importante tenerla organizada para conocer dónde están tus

tareas, fotografías, música, etc., y así disponer de manera precisa y rápida a ella.

Organización de información. Es guardarla o clasificarla en carpetas con un

nombre claro que haga referencia al tema o tipo de archivo que estamos guardando,

por ejemplo:

30

Unidad 1. Información Digital

Directorio de un dispositivo físico

Imagen 1.26 Ejemplo de carpetas. (Cruz, I., 2019)

Directorio en un dispositivo lógico

Imagen 1.27 Directorio en la nube. (Cruz, I., 2019)

31

Unidad 1. Información Digital

Ejercicio 1.8

Ahora que ya conocemos datos importantes sobre estos dispositivos,

abre tu navegador y haz una pequeña búsqueda para llenar la

siguiente tabla:

Nombre de

Dispositivo

Tipo de

dispositivo

(físico o lógico)

Capacidad de

almacenamiento

Precio

Disco duro

Memoria USB

Tarjeta de

Memoria

Google Drive

One Drive

Compara los resultados de tu tabla con tus compañeros y contesta lo siguiente:

¿Qué dispositivo es mejor?

¿Cuál es más barato?

¿Qué tipo de dispositivo contamina menos?

Ejercicio 1.9 ¿Sabías que además de la capacidad de

almacenamiento, la nube nos proporciona herramientas para trabajar

en equipo y a distancia? Sin la necesidad de reunirse en casa de

algún compañero se puede trabajar en la creación de un documento,

una presentación u otra tarea. Vamos a probar estas herramientas realizando el

siguiente ejercicio.

1. Genera una cuenta en una página que proporcione almacenamiento en la

nube, forma equipo con tus compañeros y colaboren en la creación de un

documento de algún tema de su interés.

2. Ahora un miembro del equipo debe crear el documento en la nube.

3. Una vez que se creó, los demás miembros del equipo deben proporcionar

su dirección de correo electrónico para que puedan tener acceso al

documento y editarlo.

32

Unidad 1. Información Digital

4. Cuando compartas el documento no te olvides de proporcionar los

permisos necesarios para que tus compañeros pueden editar y contribuir

al documento.

5. Desde su casa, cada uno deberá contribuir a la elaboración de este

documento.

A continuación, describe qué tal fue la experiencia de trabajar en la nube.

Considera lo tecnológico y el trabajo en equipo para ello.

¿Cuáles son las ventajas y desventajas con los dispositivos de almacenamiento

físico?, anótalas a continuación:

Ejercicio 1.10

A continuación, tenemos un fragmento del artículo “Basura

Informática. La otra cara de la tecnología” de Greenpeace.

Lee con atención y contesta las preguntas al final del artículo. Después,

comparte con tus compañeros.

El rápido y permanente desarrollo tecnológico de los aparatos

relacionados con la información y la comunicación -computadoras, impresoras,

teléfonos celulares- trae como consecuencia el problema de los residuos

provenientes de esta industria, cuyo porcentaje de crecimiento es cada vez mayor

en comparación con otros residuos domiciliarios. En los últimos años, el ciclo de

vida útil de las computadoras se ha reducido notablemente.

El “diseño para el basurero” logrado a través de la obsolescencia

programada de los aparatos, ha generado una tasa de recambio veloz para este

tipo de productos. Además, la constante innovación tecnológica con nuevas

funcionalidades y diseños, conllevan un permanente recambio de equipos a una

velocidad preocupante. Según datos de mercado se estima que el ciclo de vida

útil para una computadora de escritorio es de siete años y cinco para las

portátiles. Sin embargo, generalmente el recambio se da con mayor anticipación.

(Greenpeace,2011).

Las preguntas por responder son las siguientes:

1. ¿Por qué crees que la vida útil de las computadoras se ha reducido en

los últimos años?

2. ¿Qué podrías hacer para prolongar la vida útil de tus dispositivos como

celulares, computadoras y tabletas y así generar menos basura

electrónica?

33

Unidad 1. Información Digital

Reflexión

En este espacio de reflexión, lee el siguiente texto y completa las palabras faltantes.

La diferencia entre_________________ físicos y lógicos es que los

dispositivos_________________ son los que puedo ver y tocar y los dispositivos

__________________ son los que me proporciona un proveedor a través de

internet. Estoy muy _________________ porque usando el almacenamiento en la

nube puedo realizar trabajos en __________________ sin necesidad de reunirme

con mis _________________ en un lugar, esto es una ________________ ventaja.

Si mi información se borrara o perdiera por alguna razón yo me sentiría

_____________________________________________, para no volver a perder

esta información yo __________________________________.

Para ayudar a evitar la basura electrónica yo recomiendo las siguientes 5

acciones:

1.

2.

3.

4.

5.

Verifica los conocimientos adquiridos

Indicadores

Aprendí el concepto de almacenamiento de

información.

Sé diferenciar entre un dispositivo de

almacenamiento físico de uno lógico.

Aprendí a usar las herramientas que me

proporciona el almacenamiento en la nube.

Conozco las ventajas y desventajas de un

dispositivo de almacenamiento físico.

34

Regular

Bien

Excelente

Unidad 1. Información Digital

Puedo decidir qué tipo de almacenamiento

usar.

Podría comprar un dispositivo de

almacenamiento físico de acuerdo con lo

que ofrece.

Sé trabajar de manera colaborativa en un

documento compartido

Sé administrar mi información en la nube y

en mis dispositivos físicos.

Pongo en práctica alguna de mis

recomendaciones para evitar la basura

electrónica.

Contenidos conceptuales

Contenidos procedimentales

1.5 Criterios de manejo de la

información: manejo seguro de la

información (malware – antimalware);

manejo confiable de la información,

manejo ético de la información.

1.8 Aplicación de medidas preventivas

y correctivas para el tratamiento de

malware.

1.9 Uso de criterios para la selección

de la información académicamente

confiable.

1.10 Búsqueda de información de

temas actuales en informática (delitos

informáticos: hackeo, ciberacoso etc.).

Contenidos actitudinales

Imagen 1.28 (Villagómez, 2019)

1.15 Concientización del impacto

ambiental de las nuevas tecnologías,

así como de la contaminación digital.

35

Unidad 1. Información Digital

1.5 Criterios de manejo de la información: manejo seguro de la información

(malware – antimalware); manejo confiable de la información, manejo ético

de la información

Una nota en la revista Forbes asegura que México ocupa el quinto lugar en ataques

de malware, después de Estados Unidos, Japón, Alemania y Canadá. Lo que

demuestra que México es un blanco potencial por el número de dispositivos que no

están protegidos.

Imagen 1.29 Malware (Pixabay, 2016).

Los ataques a dispositivos móviles son difíciles de detectar ya que utilizan

programas maliciosos que no dejan rastro y desaparecen cuando han robado o

destruido la información. Tan sólo en el primer trimestre de 2015, los ataques a

dispositivos móviles en México se incrementó 661% (Manky, citado por Villafranco

G., 2016).

Como puedes observar, somos vulnerables a los malware, y tú ¿sabes qué

es un malware? ¿Has tenido problemas con malware en tu PC o dispositivo móvil?

¿Han entrado a alguna de tus cuentas de usuario (correo electrónico o red social) y

han publicado en tu nombre? ¿Tu computadora ha funcionado de manera extraña,

lenta o se ha perdido información y/o se bloquea?

Malware

El malware (abreviatura de “software malicioso”) son programas que buscan

ocasionar algún daño en el equipo de cómputo, se instalan en los diferentes

dispositivos de cómputo, sin que el dueño de éste se dé cuenta y sin que se sepa

el tipo de actividades que ejecutará en los equipos.

Por lo regular, cuando una máquina muestra cambios negativos en su

comportamiento se dice que tiene “virus”, el término apropiado debe ser malware,

entonces ¿por qué se le llama virus? Hace algunos años, a principios de los

ochentas, surgieron los primeros programas capaces de hacer copias de sí mismo

y propagarse a otros equipos, a los que se llamó virus, por la similitud con el

comportamiento de los virus biológicos. Conforme han pasado los años y la

36

Unidad 1. Información Digital

tecnología ha evolucionado, estos programas se han diseñado con muchas más

funciones que les permiten espiar, robar y dañar la información de los dueños de

los equipos de cómputo. Por lo que ha sido necesario ampliar la clasificación de

este tipo de malware, quedando los virus como un tipo de malware de los muchos

que han surgido.

Los malware se instalan y ejecutan en tu computadora sin tu conocimiento o

permiso. Algunos malware ejecutan actividades que sólo molestan, como enviar

mensajes o imágenes a pantalla o ralentizar el equipo, pero la mayoría del malware

es dañino y está diseñado para infectar y tomar el control de sistemas con poca

seguridad.

Imagen 1.30 Malware (Pixabay, 2016)

Un malware por lo general se compone de dos partes, la forma en que se

copia e instala en la computadora y el llamado payload que es el daño que

ocasionará al ejecutarse.

Los tipos de malware se clasifican acorde a la forma en que acceden a un

equipo o el tipo de actividad que realizan. El malware puede clasificarse en:

●

●

●

●

Virus. Estos programas pueden propagarse a través de equipos o redes

haciendo copias de sí mismo, se ocultan en un programa de uso común,

como puede ser un juego, un archivo ejecutable o vía envíos o descargas en

internet. Se ejecuta automáticamente. El código (programa) puede copiarse

a sí mismo en otros archivos y hacer cambios en tu equipo.

Troyanos. Su característica principal es la forma en que se presenta ante el

usuario, los troyanos se presentan como un programa legítimo, llamativo

(juego, presentación, video, etc.) e inofensivo, pero que, al ejecutarlo, permite

el acceso remoto al atacante o descarga herramientas con las que pueden

espiar tu actividad en la computadora.

Gusanos. Se ejecutan una gran cantidad de veces por lo que consumen una

gran cantidad de memoria del sistema o de ancho de banda de la red, con el

objetivo que el equipo se bloquee y deje de responder.

Spam. Son mensajes de correo electrónico no solicitados de usuarios

desconocidos que llegan en grandes cantidades. Los remitentes de spam se

37

Unidad 1. Información Digital

●

●

●

●

hacen pasar por empresas, amigos o familiares, por lo general no dañan el

equipo, pero son molestos y pueden solicitar información privada en nombre

de una empresa.

Spyware (software espía). Recopila información sobre tus hábitos y tu

historial de navegación o información personal (como números de tarjetas de

crédito) y a menudo utiliza Internet para enviar esta información a terceros

sin tu conocimiento.

Adware (software publicitario). Es software gratuito, es publicidad que

aparece en forma de ventanas emergentes o en una barra de herramientas

en tu equipo o navegador. Es un software molesto, no solicitado y puede ser

programado para recopilar tu información personal, y en general espiar tu

actividad en internet.

Phishing. Se utiliza para obtener información personal del usuario como

contraseñas o datos de tarjetas de crédito, números de cuentas bancarias o

información valiosa que se maneja a través de la Web. Funciona enviando

correos electrónicos falsos o a través de sitios web falsos que por lo general

solicitan que verifiques tus datos personales por ese medio.

Ransomware. Restringe el acceso a tu sistema, es decir, no te permite utilizar

tu equipo y exige el pago de un rescate para eliminar la restricción.

Imagen 1.31 Ransomware (Pixabay, 2018)

¿Cómo podemos detectar que el equipo ha sido infectado? Si presenta

alguna de las siguientes características:

●

●

●

●

●

●

●

●

●

38

La capacidad de respuesta del equipo es más lenta de lo habitual.

Las ventanas emergentes son molestas e incontrolables.

Hay presencia de spam (correo no solicitado).

Los bloqueos frecuentes.

La conexión a internet puede ser lenta o no hay conexión.

Algunos archivos no pueden abrirse o ser encontrados (fueron borrados).

No puede accederse a los archivos del equipo.

Hay publicidad emergente nueva en aplicaciones que no la tenían.

La página de inicio de su navegador puede haber cambiado.

Unidad 1. Información Digital

¿Has observado una de éstas en tu computadora? ¿Cuáles?

¿De dónde proviene el malware?

●

●

●

●

●

●

●

●

De Internet y del correo electrónico.

Sitios web hackeados.

Demos de juegos.

Archivos de música.

Barras de herramientas.

Software pirata.

Suscripciones gratuitas.

Cualquier descarga de Internet.

¿Cómo proteger a tu equipo y tu información del malware?

Llevando a cabo acciones preventivas que eviten el contagio y utilizando software

antimalware.

Algunas medidas preventivas son:

●

●

●

●

●

●

●

●

●

●

No hacer clic en las ventanas emergentes de publicidad.

Comprobar programas y características en busca de algo que no pertenezca

al equipo (archivos desconocidos).

No responder a enlaces en correos electrónicos no solicitados o en redes

sociales.

No abrir archivos adjuntos de correos electrónicos no solicitados.

Proteger las contraseñas y no revelarlas a nadie.

No proporcionar información confidencial por teléfono, en persona o a través

de la Web (correo electrónico, redes sociales, formularios desconocidos).

Comprobar la URL del sitio (dirección Web). En muchos casos la dirección

Web puede parecer legítima, pero la URL puede estar mal escrita o el

dominio puede ser diferente (.com en lugar de .edu).

Mantener actualizado el navegador y aplicar los parches de seguridad.

Revisar las opciones que aparecen activadas de forma predeterminada al

registrar cuentas o servicios en línea.

Abrir una dirección de correo electrónico alterna que se utilice solo para

actividades en línea como compras, registro en servicios, perfiles de redes

sociales, etc.

39

Unidad 1. Información Digital

Ejercicio 1.11

Con base en la información que se ha revisado, analiza y responde

la siguiente pregunta y coméntala con tus compañeros:

¿Qué medidas además de las anteriores has considerado tomar cuando

detectaste un síntoma de infección por malware?

¿Qué son los antimalware1?

Son conjuntos de programas diseñados y distribuidos por empresas especializadas.

Este software busca ciertos patrones que indiquen una infección por malware

basándose en comportamientos y características específicas en los archivos del

equipo, llamadas firmas o definiciones de malware conocidos. Es importante

mantener actualizado el antimalware en los equipos ya que nuevos códigos

maliciosos son diseñados constantemente.

Imagen 1.32 Antimalware (Western Office Equipment, 2018)

¿Cómo funciona un antimalware?

Podemos decir que existen dos métodos que utilizan los antimalware para la

detección de malware: detección de firmas y detección de comportamiento.

1

Chilo Quiroz M. (2017) indica en relación con el concepto de antimalware que: “Un AntiMalware

es lo mismo que un Antivirus, y un Antivirus es un AntiMalware”.

40

Unidad 1. Información Digital

Detección por firma. Se analiza el equipo en busca de características únicas

dentro de la programación de un malware (llamadas “firmas”) que los vuelven

identificables. Se aísla el programa (malware) en una computadora, se

analiza cada línea de código, se toma un grupo de líneas que identifican a

ese malware de forma única y este patrón se agrega a una base de datos

llamada diccionario de firmas. Al instalarse en el equipo del usuario, éste se

compara con los archivos de la computadora, si hay algo en la computadora

que coincide con un patrón en el diccionario, el programa lo anula.

Detección de comportamiento. El software antimalware monitorea el

comportamiento del software instalado y cuando éste se comporta de una

manera diferente a la habitual, es decir, intentando modificar otro programa,

programas que se autocopian, o que gastan muchos recursos, etc. Al

detectar este comportamiento el antimalware permite detectar y diseñar

vacunas para el nuevo malware.

Imagen 1.33 Resguardo

Algunas compañías diseñadoras de antimalware son:

Symantec Corporation

http://www.symantec.com/es/mx/index.jsp

Trend Micro

http://www.trendmicro.com/la/home/enterprise.htm

Panda Software

http://www.pandasoftware.es/

McAffee

http://www.mcafee.com/mx/

Imagen 1.34 Antimalwares

(Mejorantivirusahora, 2014).

Sophos

http://esp.sophos.com/

F-secure

http://www.f-secure.com/

Computer Associates

http://www.ca.com/offices/mexico/

41

Unidad 1. Información Digital

Bit Defender

http://www.bitdefender.com.mx

Kaspersky

http://www.kaspersky.com.mx

Además del término malware, es importante que conozcas también el

concepto de basura digital, de esta manera se llama a todos aquellos archivos

generados por malware como spam, spyware, etc.

El extracto del siguiente artículo ejemplifica algunos elementos que también

son considerados basura digital.

Basura digital contaminación real

“Los correos spam o basura, y las cuentas en correos electrónicos

y en redes sociales que fueron abiertas, pero no se utilizaron o que fueron

abandonadas, representan una fuente de contaminación al medio

ambiente que es definida como basura digital o cibernética, pues es

información que circula en nuestros equipos y que no es útil.

En entrevista sobre el tema, Paola Mercado Lozano, asesora del

Sistema de Universidad Virtual (UDGVirtual), explicó que internet

contamina el medio ambiente debido a las cantidades de energía que

consume y a las emisiones de dióxido de carbono (CO2) que propician

los servidores de centros de datos de la red.

De acuerdo con estimaciones del Centro de Eficiencia Energética

de Telecomunicaciones (CEET) de Australia, por medio de internet se

emiten 830 millones de toneladas de dióxido de carbono cada año, y esta

cifra podría duplicarse en el año 2020.

Se estima, además, que existen casi 4 mil millones de usuarios de

internet en el mundo, lo que provoca el incremento de la demanda en

energía eléctrica y, por lo tanto, de CO2, indicó Mercado Lozano, experta

en el área de tecnologías e información”.

Fragmento del artículo Basura digital contaminación real por UDGVirtual, tomado de la

revista CGTI (http://cgti.udg.mx/noticias/basura-digital-contaminacion-real 2017).

Después de leer este texto, surge una reflexión: ¿habías pensado en algún

momento que las actividades que realizas en internet como la generación de

información, usuarios, accesos, etc. también contaminan aún cuando no es

tangible?

42

Unidad 1. Información Digital

Ejercicio 1.12

Acorde a la información revisada, relaciona las siguientes columnas:

1. Son programas que se instalan en tu equipo sin

tu consentimiento o permiso.

(

)

Antimalware

2. Son algunos síntomas de que nuestro equipo

está infectado con algún tipo de malware.

(

)

Gusano

3. Programas que pueden traer como adjunto un

archivo de malware.

(

)

Troyano

4. Puede propagarse a través de equipos o redes

haciendo copias de sí mismo, se ocultan en un

programa de uso común.

(

)

Detección por

firmas

5. Son programas que se presentan llamativos,

divertidos como juegos, videos, etc. pero que

contienen algún tipo de programa que puede

robarnos información, dañar nuestro equipo,

etc.

(

)

Demos de

juegos

Archivos de

música

Software pirata

6. Conjunto de programas diseñado por alguna

empresa especializada que permite detectar el

malware en nuestros equipos y eliminarlo.

(

)

El equipo se

vuelve lento.

Las ventanas

emergentes son

molestas e

incontrolables.

7. Programa que recopila información personal y

la envía a terceros sin tu consentimiento.

(

)

Virus

8. Método que utiliza un antivirus para encontrar

un malware conocido.

(

)

Malware

9. Consumen una gran cantidad de memoria del

sistema con el objetivo que el equipo se

bloquee.

(

)

Spyware

43

Unidad 1. Información Digital

Ejercicio 1.13

Acorde al siguiente texto tomado de la página de la UNESCO:

http://www.unesco.org/new/es/communication-andinformation/intergovernmental-programmes/information-for-allprogramme-ifap/priorities/information-ethics/

“El debate internacional sobre la ética de la información versa sobre los

aspectos éticos, jurídicos y sociales de las aplicaciones de las tecnologías de la

información y la comunicación (TIC).

Los principios éticos de las sociedades del conocimiento se inspiran en la

Declaración Universal de Derechos Humanos e incluyen el derecho a la libertad

de expresión, el acceso universal a la información, sobre todo la que pertenece

al dominio público, el derecho a la educación, el derecho a la vida privada y el

derecho a participar en la vida cultural. Una de las cuestiones éticas más

problemáticas es la desigualdad entre los países - y dentro de éstos entre las

comunidades urbanas y las comunidades rurales - en el acceso a las TIC.

A la par de los beneficios de un mundo interconectado digitalmente, surgen

el riesgo del abuso y el uso indebido. Ciertos países ya están elaborando

mecanismos para proteger a sus pueblos de dichos riesgos, garantizando, por

ejemplo, la seguridad de los niños en Internet; pero evidentemente aún queda

mucho por hacer para resolver las dimensiones éticas de la sociedad de la

información ...”.

Una vez leído el texto anterior y tu experiencia en la Web y redes sociales,

analiza las siguientes oraciones. Comenten su opinión entre compañeros de

clase.

1. Acorde al derecho a la libertad de expresión comentado, el acceso universal

a la información y el derecho a la vida privada da tu opinión acerca de los

siguientes puntos:

a) Es válido que se publiquen imágenes, videos y textos que te pertenecen

sin tu autorización.

b) Es válido que publiques imágenes, videos, textos que no te pertenecen

sin autorización de quienes aparecen en ellos.

c) Qué tan válido consideras publicar textos de los cuales no sabes acerca

de su validez o veracidad.

d) ¿Consideras necesario verificar la veracidad y validez de la información

publicada en la Web antes de darla por cierta?

2. “A la par de los beneficios de un mundo interconectado digitalmente, surge el

riesgo del abuso y el uso indebido”. Acorde a este fragmento de texto da tu

opinión acerca de:

44

Unidad 1. Información Digital

a) Una vez que subes una imagen, un texto, un video, etc. ¿a quién

pertenece esta información?

b) ¿Es posible eliminar de manera permanente un archivo que ha sido

subido a la Web?

c) La información publicada en la Web es 100% verdadera.

d) Tienes control sobre la privacidad de la información que estás

publicando en todo momento.

e) De las distintas actividades que tú realizas en internet como lo es crear

una cuenta de usuario que no utilizas, información que no administras

o usas, dejar tu equipo desatendido y conectado a internet, ¿cuál de

ellas consideras que pueden generar contaminación digital? ¿Por qué?

3. Acorde a las opiniones comentadas entre tus compañeros de clase y la

propia, en equipos, listen una serie de ideas acerca de cómo debería ser

su comportamiento en la Web para navegar seguros y respetar los

derechos de los demás.

Ejercicio 1.14

En equipos o de manera individual elige uno de los antimalware

mostrados en el texto. Entra a su página Web y con la información

encontrada, de manera general contesta las siguientes preguntas:

1.

2.

3.

4.

5.

¿Cómo se instala el antimalware?

¿Cómo se activa?

¿Cómo se elimina un malware una vez detectado?

¿Qué ventajas proporciona tener un antimalware instalado?

¿Qué desventajas proporciona tener un antimalware instalado?

Reflexión

Hemos platicado que el malware es un tipo de software que se instala en tu equipo

sin tu permiso y realiza actividades que tú desconoces. Pensemos como evitar

infectarnos.

1. Al encender tu equipo notas que hay cierto comportamiento no habitual en él.

Sospechas que tiene algún malware. ¿Qué actividades debes realizar para

asegurar que tu equipo de cómputo no está infectado?

2. Al recibir un e-mail de un usuario desconocido. ¿Qué acciones realizas para

evitar infectar tu equipo de un malware?

45

Unidad 1. Información Digital

Comentamos que es importante contar con un software antimalware y tenerlo

activo permanentemente. ¿Cuáles serían las ventajas de contar con este software

en tu equipo?

Además de un software antivirus, ¿qué medidas preventivas consideras

importantes realizar para no infectarte de malware?

Verifica los conocimientos adquiridos

Indicadores

Aprendí qué es un malware.

Aprendí que hay diferentes tipos de malware y

puedo reconocer las características de al

menos 5 de ellos.

Aprendí cómo puede afectar un malware a mi

equipo y a mi información.

Conozco las ventajas y desventajas de instalar

un software antivirus en el equipo de cómputo.

Puedo listar una serie de 5 acciones que me

permitan prevenir el contagio de malware en

mi equipo, además de instalar un antivirus.

Acerca de mi información o de la de algún

amigo, puedo determinar los alcances de

compartirla en la web (imágenes, videos,

texto, etc).

46

Regular

Bien

Excelente

Unidad 1. Información Digital

Autoevaluación

Tema 1.1 Búsqueda de información

1. Rosa debe hacer una investigación en la clase de Biología sobre la Migración

de las mariposas Monarca mediante una consulta en internet. ¿Cuál es el

procedimiento para buscar en línea de comando documentos PDF del tema

exacto Migración de mariposas monarcas?

a) Abrir el navegador, abrir el buscador, escribir en la barra de búsqueda

“Migración de mariposas monarcas” filetype:PDF

b) Abrir el buscador, escribir en la barra de búsqueda Migración de mariposas

monarcas

c) Abrir el buscador y escribir PDF mariposas monarca

d) Abrir el navegador, abrir el buscador y escribir en la barra de búsqueda

Migración de mariposas monarcas – PDF

2. En la clase de Problemas sociales, económicos y políticos de México, Teresa y

Juan expondrán sobre el tema Reforma educativa en México, ¿cómo sabrán

que un sitio es confiable cuando decidan consultarlo?

a) Por el número de sitios encontrados

b) Por el número de likes de la página

c) Por ser los primeros sitios en aparecer

d) Por el tipo de recurso listado

Tema 1.2 Evolución del procesamiento de la información

Ana fue con sus padres a una tienda de tecnología para identificar diferentes tipos

de computadoras, pues le habían pedido en su clase de informática que las viera.

Entonces ella:

3. Viendo el celular se preguntó, las primeras computadoras estaban hechas para

realizar _________ tarea(s).

a) Una

b) Más de una

c) Procesos de

d) Bloque de procesos

4. Al comprar una computadora, ¿qué es lo primero que se debe verificar?:

a) El teclado, pantalla y el gabinete

b) Procesador, la memoria, y la capacidad de almacenamiento

c) Las aplicaciones, el sistema operativo y la memoria

d) El teclado, la memoria y las aplicaciones

47

Unidad 1. Información Digital

5. Ana en la tienda le dijo a su mamá que si recordaba la característica más

importante de la cuarta generación de computadoras a la cual le contestó

a) Uso de microprocesadores

b) Programar en Fortran

c) Lenguaje Binario

d) Uso de transistores

6. En la tienda, Ana reflexionó que su dispositivo móvil se debe de cambiar cuando:

a) Cuando sale la nueva versión

b) Cuando ya no lo están vendiendo

c) Cuando ya no cubre las necesidades del usuario

d) Cuando ya paso un año la versión

Tema 1.3 Codificación de la información

7. ¿Cuántos bits conforman un byte?

a) 6 bits

b) 12 bits

c) 1 bit

d) 8 bits

8. ¿Bajo qué sistema numérico trabaja una computadora?

a) binario

b) decimal

c) físico

d) dinámico

9. ¿Qué significan en español las siglas del código ASCII?

a) Código de Alta Secuencia en el Intercambio de Información

b) Código Americano Estándar para el Intercambio de Información

c) Código de Intercambio Decimal Binario Extendido

d) Código Alfanumérico de Secuencia en el intercambio de información

10. ¿En qué términos se mide el tamaño de almacenamiento de una computadora?

a) En kilobytes, megabytes, gigabytes, terabytes, etc.

b) Bits, bytes, palabras, nibble, etc.

c) En códigos, unidades, información, sistemas, etc.

d) En canciones, música, fotos, archivos, juegos, etc.

Tema 1.4 Almacenamiento de información

Anabel es una estudiante que toma la actividad estética de fotografía, la memoria

de su cámara digital está llena de fotografías de diversos temas, para seguir usando

la memoria de su cámara debe pasar sus fotografías a otro medio de

almacenamiento. El disco de su computadora personal ya solo tiene 500 MB de

almacenamiento y para sus fotografías necesita 14GB de almacenamiento. Anabel

48

Unidad 1. Información Digital

tendrá que decidir en qué dispositivo de almacenamiento debe guardar su

información, si usa una cuenta en la nube podrá tener 15GB de almacenamiento de

manera gratuita, pero necesitaría contar con una conexión a internet para poder

usarla, si decide comprar una USB 16GB debe gastar 100 pesos, pero podría

utilizarla para guardar sus archivos sin necesidad de una conexión a internet.

11. ¿Cuál sería el procedimiento que Anabel debe seguir para guardar sus

fotografías en la nube?

a) Cortar y pegar

b) Tener conexión a internet, entrar en su cuenta en la nube, crear una

carpeta llamada fotografías y seleccionar subir archivos

c) Copiarlas al disco duro y posteriormente pegarlas en la nube

d) Pegar en la nube