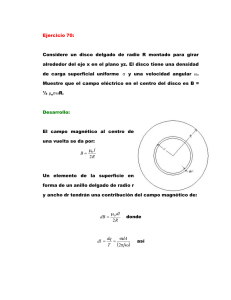

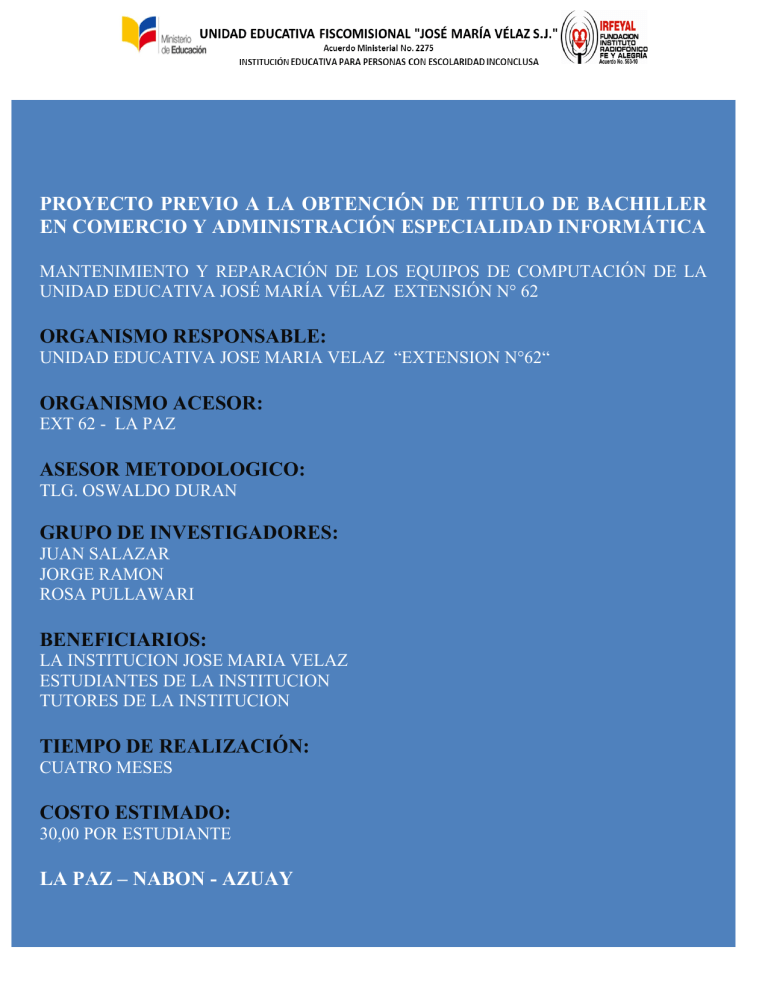

PROYECTO PREVIO A LA OBTENCIÓN DE TITULO DE BACHILLER EN COMERCIO Y ADMINISTRACIÓN ESPECIALIDAD INFORMÁTICA MANTENIMIENTO Y REPARACIÓN DE LOS EQUIPOS DE COMPUTACIÓN DE LA UNIDAD EDUCATIVA JOSÉ MARÍA VÉLAZ EXTENSIÓN N° 62 ORGANISMO RESPONSABLE: UNIDAD EDUCATIVA JOSE MARIA VELAZ “EXTENSION N°62“ ORGANISMO ACESOR: EXT 62 - LA PAZ ASESOR METODOLOGICO: TLG. OSWALDO DURAN GRUPO DE INVESTIGADORES: JUAN SALAZAR JORGE RAMON ROSA PULLAWARI BENEFICIARIOS: LA INSTITUCION JOSE MARIA VELAZ ESTUDIANTES DE LA INSTITUCION TUTORES DE LA INSTITUCION TIEMPO DE REALIZACIÓN: CUATRO MESES COSTO ESTIMADO: 30,00 POR ESTUDIANTE LA PAZ – NABON - AZUAY i AGRADECIMIENTO En primer lugar agradecemos a Dios, por ser bondadoso con nosotros, a nuestros padres quienes a lo largo de toda nuestra vida nos apoyan y motivan nuestra formación académica, agradecemos a las personas quienes han estado al frente de nuestras tutorías, por su generosa colaboración y amistad incondicional, a nuestro colegio, porque en sus aulas recibimos los más gratos recuerdos que nunca olvidaremos. ii DEDICATORIA Dedicamos esta monografía en primer lugar a Dios por la salud y la vida para seguir en adelante y caminar hacia nuestro futuro, a nuestros padres quienes nos dieron la vida, educación apoyo y consejos, a nuestros maestros quienes con amor y sabiduría depositaron en nosotros toda su confianza, a todos ellos les agradezco desde el fondo de mi alma para todos ellos hacemos esta dedicatoria. iii Contenido CAPITULO I .......................................................................................................................................... 7 1. INTRODUCCIÓN ........................................................................................................................ 7 1.1 Antecedentes................................................................................................................... 8 1.2 Justificación .................................................................................................................... 9 1.3 Objetivos......................................................................................................................... 10 1.3.1 Objetivo general.................................................................................................... 10 1.3.2 Objetivos específicos .......................................................................................... 10 Metas ............................................................................................................................... 10 1.4 2. METODOLOGÍA................................................................................................................... 12 2.1 3. Proceso de Investigación ........................................................................................... 12 2.1.2 Tipo de Investigación: ............................................................................................. 12 2.1.3 Método:........................................................................................................................ 12 2.1.4 Técnica: ....................................................................................................................... 13 2.1.5 Instrumentos: ............................................................................................................ 13 RESULTADOS ....................................................................................................................... 15 3.1 Mantenimiento y reparación del hardware ............................................................ 15 3.2 Mantenimiento del Software ...................................................................................... 19 3.2.1 Eliminación de programas innecesarios: ...................................................... 19 3.2.2 Instalación de un Antivirus:............................................................................... 21 3.2.3 Desfragmentación del Disco Duro ................................................................... 22 3.3 Mantenimiento de la Red : ......................................................................................... 24 3.4 Reponiendo periféricos de entrada: Mouse, Teclados ...................................... 27 CONCLUSIONES ........................................................................................................................... 30 RECOMENDACIONES.................................................................................................................. 31 BIBLIOGRAFÍA ............................................................................................................................... 32 ANEXOS .......................................................................................................................................... 33 iv Contenido de imágenes Imagen 1: fuente de Poder................................................................................................................ 16 Imagen 2: Memoria RAM .................................................................................................................. 16 Imagen 3: Slot de Expansión ............................................................................................................. 17 Imagen 4: Ventilador ......................................................................................................................... 17 Imagen 5: Tarjeta Madre................................................................................................................... 18 Imagen 6: Cooler Imagen 7: Microprocesador.................. 19 Imagen 8: Frecuencia de uso, eliminar programas ........................................................................... 20 Imagen 9: Canaleta Utilizada en el Proyecto .................................................................................... 24 Imagen 10: Organizando los cables................................................................................................... 26 Imagen 11: Cables insertados en el conector rj45 ............................................................................ 27 Imagen 12: Mouse Genius NetScroll Imagen 13: Teclado Genius ku0138................................................................................................................................................... 28 v Contenido de Tablas Tabla 1: Cronograma ......................................................................................................................... 14 Tabla 2: Nod 32 ................................................................................................................................. 21 Tabla 3: Recursos............................................................................................................................... 29 Tabla 4: Presupuesto ......................................................................................................................... 29 CAPITULO I TEMA: Mantenimiento y Reparación de los equipos de Computación de la Unidad Educativa José María Vélaz extensión N° 62 1. INTRODUCCIÓN La unidad educativa José María Vélaz extensión N° 62, actualmente el área de computación no se encuentra en óptimas condiciones debido al constante uso de las máquinas por parte de los estudiantes y tutores de la institución motivo por el cual el grupo de estudiantes de la especialidad de informática hemos tomado decisión inmediata de dar el respectivo mantenimiento y reparación en su totalidad el laboratorio de computación, y a su vez poner en práctica nuestros conocimientos adquiridos a lo largo de nuestra carrera estudiantil. Durante el periodo de la estadía se llevaran a cabo trabajos de mantenimiento preventivo y correctivo a nivel hardware y software dentro del área de soporte técnico adscrita a la especialidad de Informática. El espacio de trabajo donde se desarrollara él proyecto es para desarrollar actividades de mantenimiento preventivo y correctivo, también instalación de Software en los equipos de cómputo. 7 En todas las ocasiones los problemas que presentan los equipos de computación serán resueltos conjuntamente con la colaboración de nuestro asesor quien nos guiara para cumplir con nuestro objetivo planteado dentro del proyecto 1.1 Antecedentes En la institución no se ha dado mantenimiento al laboratorio durante más de un año, por lo tanto, y dada la importancia de las computadoras y el cableado que deben estar libres de contaminación aeróbica como el polvo, ya que el polvo puede afectar en sistema de enfriamiento de los equipos de computación. El extraordinario y fácil acceso al Internet, en este contexto las redes tienen un objetivo en específico transferir e intercambiar información entre ordenadores y terminales. Hoy internet cuenta con millones de usuarios en todo el mundo y aumenta constantemente, debido a la facilidad que brinda internet para obtener información rápida y barata. Dada la importancia y necesidad de dar mantenimiento y reparación en los equipos informáticos tanto en hardware como en software ya que estos están presentando continuas falencias debido a la falta de mantenimiento preventivo, Para que estos puedan dar un servicio de mejor calidad tanto a estudiantes como a tutores. 8 1.2 Justificación En este proyecto se describe el porqué y el cómo dar mantenimiento a un laboratorio de informática, debido a la importancia que tienen los equipos para el aprendizaje y trabajo de los usuarios de las mismas. En este contexto surge la necesidad de dar mantenimiento debido a que en el laboratorio de computación la mayoría de máquinas que no estaban prestando el servicio adecuado a la institución, nuestra propuesta como estudiantes del tercer año de bachillerato es dar mantenimiento y reparación a las máquinas del laboratorio de la institución las cuales están en mal estado de acuerdo al proyecto de “Mantenimiento Preventivo de PC” se procede a realizar un mantenimiento preventivo en el cual interpretará las mejores soluciones y problemáticas de las PC originadas en los distintos componentes que existen en ellas. Por este motivo antes descrito y también con el fin de poner en práctica los conocimientos adquiridos a lo largo de nuestra carrera estudiantil. Finalmente después de dar mantenimiento y reparación de las computadoras esperamos que en el trabajo que realizamos de buenos resultados para el plantel educativo y de todos quienes hacen uso de él. 9 1.3 Objetivos 1.3.1 Objetivo general Realizar un proyecto de mantenimiento y reparación del laboratorio el cual que sirva como referencia para estudiantes de la institución e incentivar a los demás estudiantes para que sigan realizando estos proyectos de mantenimiento preventivo y correctivo los estudiantes que se educan en la institución JOSÉ MARÍA VÉLAZ Extensión la paz n°62 1.3.2 Objetivos específicos 1. Dar mantenimiento preventivo y correctivo al hardware/CPU. 2. Ocultar el cableado de Internet dentro de Canaletas, y configurar IP fijas para que las máquinas tengan acceso a la red. 3. Dar mantenimiento al Software 4. Reponer ciertos componentes de tres computadores como: Teclados y mouse que se encontraban inservibles. 1.4 Metas Nuestra meta es dar mantenimiento a las computadoras desde un mantenimiento preventivo como correctivo tanto físico como lógico. 10 En el mantenimiento físico consta en desarmar todas las partes de hardware para hacer la limpieza del polvo que se encuentra al interior de las máquinas, y que interrumpen su buen funcionamiento. Verificación y ajustes de las partes internas del computador, es importante verificar que todas las partes estén en un buen estado para garantizar el buen funcionamiento de la computadora, y en caso de que algunas de las partes estén inservibles debemos reemplazarlas por unas nuevas. En el mantenimiento lógico nos enfocamos específicamente en los programas actualmente instalados en las máquinas los cuales también requieren cierto tipo de mantenimiento esto consiste en reparar programas dañados, desinstalar programas antiguos que ya no están en funcionamiento, desfragmentando el disco duro, reinstalación de un nuevo antivirus y actualizado. 11 CAPITULO II 2. METODOLOGÍA 2.1 Proceso de Investigación 2.1.1 Unidad de Análisis : El proyecto desarrolla en el Laboratorio de la Unidad Educativa José María Vélaz extensión N° 62, ubicada en el Sector la Paz, Nabón 2.1.2 Tipo de Investigación: Documental: Es aquella que se realiza a través de la consulta de documentos (libros, revistas, periódicos, memorias, anuarios, registros, códices, constituciones, etc.). De campo: Investigación directa es la que se efectúa en el lugar y tiempo en que ocurren los fenómenos objeto de estudio. 2.1.3 Método: METODO DEDUCTIVO: La deducción va de lo general a lo particular. El método deductivo es aquél que parte los datos generales aceptados como valederos, para deducir por medio del razonamiento lógico, varias suposiciones, es decir; parte de verdades previamente establecidas como principios generales, para luego aplicarlo a casos individuales y comprobar así su validez. Se puede decir también que el aplicar el resultado de la inducción a casos nuevos es deducción. 12 2.1.4 Técnica: Observación Directa: Ver y Analizar el estado de los equipos y del cableado 2.1.5 Instrumentos: A). Técnicas para recolectar Información Observaciones directas: Revisión y análisis de las características que cada equipo de computación para determinar el antivirus y programas a instalar B). Técnicas para el procesamiento y análisis de datos Cuadros Diagramas Gráficos diversos Imágenes 13 CRONOGRAMA: Enero Meses Semanas Actividades Definición del título del Proyecto Desarrollo de la Introducción y Antecedentes Justificación del Proyecto Planteamiento de los Objetivos Planteamiento de las Metas Descripción de metodología a utilizar Desarrollo del cronograma de Actividades Desarrollo del Proyecto Planificación de las actividades Actividad 1 1 2 Febrero 3 4 1 2 Marso 3 4 1 2 Abril 3 4 1 2 Observaciones 3 4 X x x X x X x X x x Actividad 2 levantamiento del antiguo Cableado Implementación de las Canaletas Reinstalación de la Red y configuración IP Fijas Mantenimiento de Hardware Mantenimiento de Software x Actividad 3 x Actividad 4 x Actividad 5 x Desarrollar las conclusiones Recomendacio nes x X Tabla 1: Cronograma 14 CAPITULO III 3. RESULTADOS 3.1 Mantenimiento y reparación del hardware Cuando hablo de Mantenimiento a una Computadora, me refiero a las medidas y acciones que se toman para mantener a una PC funcionando adecuadamente, sin que se cuelgue o emita mensajes de errores con frecuencia. Existen dos tipos de mantenimiento que se le puede aplicar a una computadora: Mantenimiento Preventivo: Aquel que se le aplica a una PC para evitar futuros errores y problemas técnicos, como por ejemplo: Buscar y eliminar virus del disco duro, buscar y corregir errores lógicos y físico en el disco, desfragmentar el disco, limpiar la placa base y demás tarjetas para evitar fallas técnicas por el polvo, etc. Mantenimiento Correctivo: Aquel que está orientado al diagnóstico y reparación del equipo cuando se presenta un problema técnico. Cuando le damos mantenimientos a un equipo lo primero que debemos determinar es el tiempo de uso y retraso tecnológico de la computadora, ya que el servicio en equipos muy antiguos es más costoso por lo difícil de conseguir los repuestos. También es necesario el mantenimiento de los periféricos de entrada y salida de datos para prevenir posibles fallas o rectificar daños ya ocasionados en monitores, teclado, o mouse. La limpieza de las computadoras y la ejecución de tareas de mantenimiento ayudarán a que los equipos funcionen correctamente. 15 Para un óptimo mantenimiento de las partes Internas del CPU, seguimos los siguientes pasos: 1. Comenzamos desconectando la fuente de poder de la placa base y de todos los demás componentes, y retiramos la fuente del gabinete. La fuente es parecida a esta: Imagen 1: fuente de Poder 2. Luego sacar las memorias y limpiar los contactos (la zona dorada) con la goma de borrar, esto para eliminar la mugre que se acumula, impidiendo que haya buen contacto con el slot de la placa base. Traten de no tocar los chips y no doblar cosa que podría dañarlas (en caso de tener limpiador de contactos limpiar el slot donde va la memoria en la placa base) Imagen 2: Memoria RAM 16 3. Después limpiar todas las tarjetas de expansión: tarjetas de sonido, modem, placa de video, tarjetas de red, o cualquier cosa conectada a algún slot de expansión que estemos utilizando, utilizamos la misma técnica con el borrador y también con la brocha. Imagen 3: Slot de Expansión 4. Ahora a limpiar los ventiladores con ayuda de la brocha sacamos todo el polvo posible de las aletas de ambos lados, luego utilizamos el aceite y ponemos en los ejes de los coolers (solo en el caso de que los coolers estén duros al girar), los coolers de procesadores Intel y AMD actuales no necesitan aceite. Imagen 4: Ventilador 17 5. La placa base limpiamos con la sopladora, si no disponemos de una limpiar con el broche sobre todas las partes donde más vemos polvo. Con mucho cuidado para no golpear los componentes. Imagen 5: Tarjeta Madre 6. El procesador: primero retiramos el cooler/disipador que va encima con mucho cuidado. Las marcas Intel y AMD tiene diferentes formas de retirar dichos cooler/disipador, una vez ya retirados limpiar el borde del zócalo con el broche y luego con la sopladora, ahora sacamos el procesador lo limpiamos con un paño y tener cuidado de no doblar (amd) o rayar (Intel) la “zona dorada” (pines) del procesador. Al final limpiamos la parte superior 18 con un paño seco sacando la pasta térmica vieja, y colocar una nueva pasta (no gran cantidad) al colocar encima el disipador se expandirá Imagen 6: Cooler Imagen 7: Microprocesador 3.2 Mantenimiento del Software 3.2.1 Eliminación de programas innecesarios: Consiste eliminar aplicaciones que están instaladas en las máquinas del laboratorio las mismas que no son utilizadas frecuentemente por los estudiantes o profesores. Para eliminar dichos programas nos basamos en dos Criterios: Frecuencia de uso: por ejemplo si el programa no se usó nunca, o se usa con poca frecuencia entonces debería ser eliminado 19 Tamaño: Si el programa utiliza mucho espacio en disco también se lo puede eliminar, siempre y cuando no sea vital y de uso continuo, si se da el caso que coincidan los dos criterios entonces procedemos a eliminar Imagen 8: Frecuencia de uso, eliminar programas Normalmente desinstalamos programas en el momento que el espacio libre del disco duro está a punto de agotarse. Hoy en día el disco duro tiene una capacidad tan grande, que parece que el espacio libre nunca se acabe. Esto sucede, porque dejamos que cada vez, haya más aplicaciones instaladas en nuestro pc sin usar. Eso puede afectar el rendimiento del ordenador. Por eso desinstalar programas, es una tarea importante para mantener un buen rendimiento del ordenador. 20 3.2.2 Instalación de un Antivirus: Tener un buen antivirus instalado y actualizado frecuentemente es fundamental debido a la facilidad con la que hoy se propagan los virus por Internet. Sin embargo, los principales sistemas operativos como Windows, Mac o Linux no incluyen en la instalación un antivirus, así que los usuarios deben conseguir uno por su cuenta. El Antivirus que hemos actualizado es: NOD32 v4. Descripción Características Especificaciones Técnicas: Es un antivirus creado por ESET. Está disponible para Windows, Linux, FreeBSD, Solaris, Novell y Mac OS X, y tiene versiones para estaciones de trabajo, dispositivos móviles (Windows Mobile y Symbian), servidores de archivos, servidores de correo electrónico, servidores gateway y una consola de administración remota. Control de dispositivos extraíbles: Permite analizar e incluso bloquear los dispositivos extraíbles, como CD-ROM, FireWire o puertos USB para minimizar el riesgo de infección o pérdida de datos. Gestión remota avanzada: Permite programar y ejecutar análisis, actuar ante incidentes de seguridad, aplicar políticas, supervisar y gestionar las actualizaciones de firmas en toda la red, generar informes, vista estándar y avanzada, Detección de vulnerabilidades, Análisis muy rápidos, Consumo de memoria reducido Procesadores soportados: Intel (x86, x64), amd (x86-x64) Sistema Operativo: Microsoft Windows XP Microsoft Windows Vista Microsoft Windows 7 Microsoft Windows 8 Microsoft Windows Home Server Memoria RAM: 44 MB Tabla 2: Nod 32 21 3.2.3 Desfragmentación del Disco Duro Este es un proceso es relativamente sencillo que lo puede realizar cualquier persona sin tener mucho conocimiento de temas tecnológicos o de computadora. La desfragmentación consiste en agrupar los fragmentos de los archivos dispersos en el disco duro a fin de optimizar el tiempo de acceso a estos. Para esto se utilizan algoritmos complejos que permiten determinar la ubicación de los fragmentos y los espacios de disco no utilizados. Ya que al iniciar Windows un gran número de procesos corren en segundo plano, para lograr una desfragmentación óptima se recomienda iniciar Windows en modo seguro y luego realizar la desfragmentación. La fragmentación hace que el disco duro realice trabajo adicional que puede ralentizar el equipo. Los dispositivos de almacenamiento extraíbles como las unidades flash USB también se pueden fragmentar. El Desfragmentador de disco vuelve a organizar los datos fragmentados de manera que los discos y las unidades puedan funcionar de manera más eficaz. En Windows 7 El Desfragmentador de disco se ejecuta según una programación, pero también puede analizar y desfragmentar los discos y las unidades manualmente. 22 Para desfragmentar el disco duro en Windows 7, siga los siguientes pasos: 1. Para abrir Desfragmentador de disco, haga clic en el botón Inicio . En el cuadro de búsqueda, escriba Desfragmentador de disco y, a continuación, en la lista de resultados, haga clic en Desfragmentador de disco. 2. En Estado actual, seleccione el disco que desea desfragmentar. 3. Para determinar si es o no necesario desfragmentar el disco, haga clic en Analizar disco. Si se le solicita una contraseña de administrador o una confirmación, escriba la contraseña o proporcione la confirmación. 4. Después de que Windows haya terminado de analizar el disco, puede comprobar el porcentaje de fragmentación del disco en la columna Última ejecución. Si el porcentaje es superior al 10%, debería desfragmentar el disco. 5. Haga clic en Desfragmentar disco. Si se le solicita una contraseña de administrador o una confirmación, escriba la contraseña o proporcione la confirmación. El Desfragmentador de disco puede tardar desde varios minutos a unas horas en terminar, según el tamaño y el grado de fragmentación del disco duro. Durante el proceso de desfragmentación, todavía puede usar el equipo. 23 3.3 Mantenimiento de la Red : Consistió en cambiar la instalación antigua que se encontraba visible y a la intemperie con el riesgo de causar algún tipo de accidente eléctrico como también algún accidente físico, o pérdida de la señal de Internet. Para cambiar esta instalación hemos requerido la implementación de canaletas para proteger de algún daño físico incluso para mantener mejor ordenado el laboratorio. Las canaletas son tubos metálicos o plásticos que conectados de forma correcta proporcionan al cable una mayor protección en contra de interferencias electromagnéticas originadas por los diferentes motores eléctricos. Para que las canaletas protejan a los cables de dichas perturbaciones es indispensable la óptima instalación y la conexión perfecta en sus extremos Imagen 9: Canaleta Utilizada en el Proyecto 24 Pasos para instalar la mini canal o canaleta: 1. Separar tapa frontal del perfil minicanal: Para poder fijar la minicanal en la pared hay que extraer la tapa del perfil 2. Limpiar correctamente la superficie donde vamos a colocar la mini canal o canaleta 3. Quitar el adhesivo de la canaleta 4. Fijar la canaleta la superficie limpia de polvo, grasa o pintura en mal estado, dependiendo del material donde se situé la canaleta, recomendamos fijar la canaleta con tornillos. 5. Colocamos el cable, o los cables dentro de la canaleta, acomodados sin montarlos. 6. Cerramos la canaleta con la tapa de perfil. Pasos para pochar un cable: Dependiendo el tipo de cable que queremos usar utilizamos el tipo de norma, es decir: Si quiere crear un cable cruzado (cuando las funciones de los equipos a conectar son iguales), por ejemplo para conectar dos pc punto a punto usamos las dos normas a y la b, la norma a por un lado de cable y la norma b por el otro lado del cable. Si quiere crear un cable directo (cuando las funciones de un equipo sean diferentes), por ejemplo para conectar un pc con un switch usamos cualquiera de las dos normas pero esa norma que elegimos la usamos en ambos lados del cable 25 NORMAS: LA NORMA IEEE T568 A: 1. BLANCO / VERDE 2. VERDE 3. BLANCO / NARANJA 4. AZUL 5. BLANCO / AZUL 6. NARANJA 7. BLANCO / CAFE 8. CAFE LA NORMA IEEE T568 B: 1. 2. 3. 4. 5. 6. 7. 8. BLANCO / NARANJA NARANJA BLANCO / VERDE AZUL BLANCO / AZUL VERDE BLANCO / CAFE CAFE Es importante organizar bien el cable según la norma.Habiendo organizado el cableado juntamos muy bien los cables y procesamos cortándolos del mismo tamaño de la siguiente forma: Imagen 10: Organizando los cables 26 Ahora los cables están listos para ser insertados en un conector rj45 así: Imagen 11: Cables insertados en el conector rj45 Luego de esto, como último paso es "ponchar "es decir , colocar el rj45 dentro de la ponchadora y apretar sujetando firme el conector con el cable para que los cables no se muevan, apretar con las pinzas hasta que suene, si no suena quedó mal. 3.4 Reponiendo periféricos de entrada: Mouse, Teclados Debido a que falta periféricos de entrada en algunas máquinas del laboratorio se procede a comprar: dos mouse (genius) y un teclado (genius). El modelo de mouse adquirido brinda las siguientes ventajas: - Precisión mejorada con motor óptico, elimina las partes móviles y la acumulación de polvo 27 - Ajuste cómodo para ambas manos y para el uso a largo plazo Imagen 12: Mouse Genius NetScroll Imagen 13: Teclado Genius ku-0138 28 RECURSOS: HUMANOS Grupo de investigadores. Guía de investigación. Tlgo: Oswaldo Durán. Estudiantes : Juan Salazar. Jorge Ramón Rosa Pullaguari. MATERIALES. TECNOLÓGICOS Cables. Canaletas. Flexómetro Sierra. Escalera Clavos de acero Taladro. Brocha. Desarmador. Broca. Extensión tipo regleta. Tangibles : Proyector Toshiba ,computadoras, red, cámara digital, Intangibles : Internet Programas Antivirus Tabla 3: Recursos PRESUPUESTO Actividades Recursos humanos /Materiales Costo Financiamiento Mantenimiento de red (físico) canaletas clavos grampas 15,00 aporte económico Mantenimiento de hardware (físico) desarmadores, brochas, franela y líquido limpia p 40,00 aporte económico Mantenimiento de software (lógico) Programas antivirus NOD32 V4 5,00 aporte económico mantenimiento lógico depuración de programas innecesarios 00000 aporte económico reposición de algunas partes del hardware 2 teclados y 2 mouse 25,00 aporte económico Total 85,00 Tabla 4: Presupuesto 29 CONCLUSIONES El trabajo fue realizado con éxito dentro del término establecido El proyecto se realizó con completa normalidad y coordinación con la institución educativa y asesor designado Todos los estudiantes cumplieron con la recolección de la información que era necesario para realizar dicho proyecto Todas las computadoras que se encontraban en mal estado y en algunos casos era necesario reemplazar algunas partes del hardware como el software fueron reparadas, las mismas que ahora se encuentran brindando un buen funcionamiento. 30 RECOMENDACIONES A LOS ESTUDIANTES, que sigan realizando proyectos emprendedores en beneficio del laboratorio del plantel educativo del centro de Apoyo Tutorial n°.62, para que así se vaya fortaleciendo y poder tener un mejores instalaciones donde se pueda aprender a usar las herramientas tecnológicas que cada vez son más necesarias para nuestra vida. A LOS TUTORES, que sigan incentivando a los estudiantes de los niveles inferiores para que sigan elaborando estos tipos de proyectos que nos beneficia a todos. A LA INSTITUCIÓN Que continúe apoyando tanto a estudiantes como a tutores para que año tras año se sigan realizando estos tipos de proyectos. 31 BIBLIOGRAFÍA [1]: http://www.eset.com/us/about/technology/, Tecnología, Eset, (2014), Recuperado el 17 de abril del 2015 [2] http://www.eset.com/us/about/why-eset/ Descripción Eset, (2014), Recuperado el 15 de abril del 2015 [3] http://www.ordenadorlento.es/desinstalar-programas/, Desinstalar programas (2011), Recuperado el 6 de abril del 2015 [4] http://es.wikipedia.org/wiki/RJ-45 ), 32 ANEXOS Anexo 1: Mantenimiento de los teclados de las máquinas en nuestro laboratorio. Anexos: Imagen 1: Revisando teclados 33 Anexos: Imagen 2: Revisando teclados (2) Anexos: Imagen 3: Limpiando polvo, suciedad dentro de las partes internas del CPU 34 Anexo 2: Instalando Canaletas Anexos: Imagen 4: Situación antes del proyecto 35 Anexos: Imagen 5: Recortando e Instalando Canaletas 36