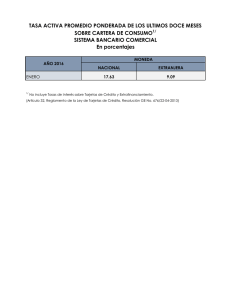

a Japón - Gemalto

Anuncio