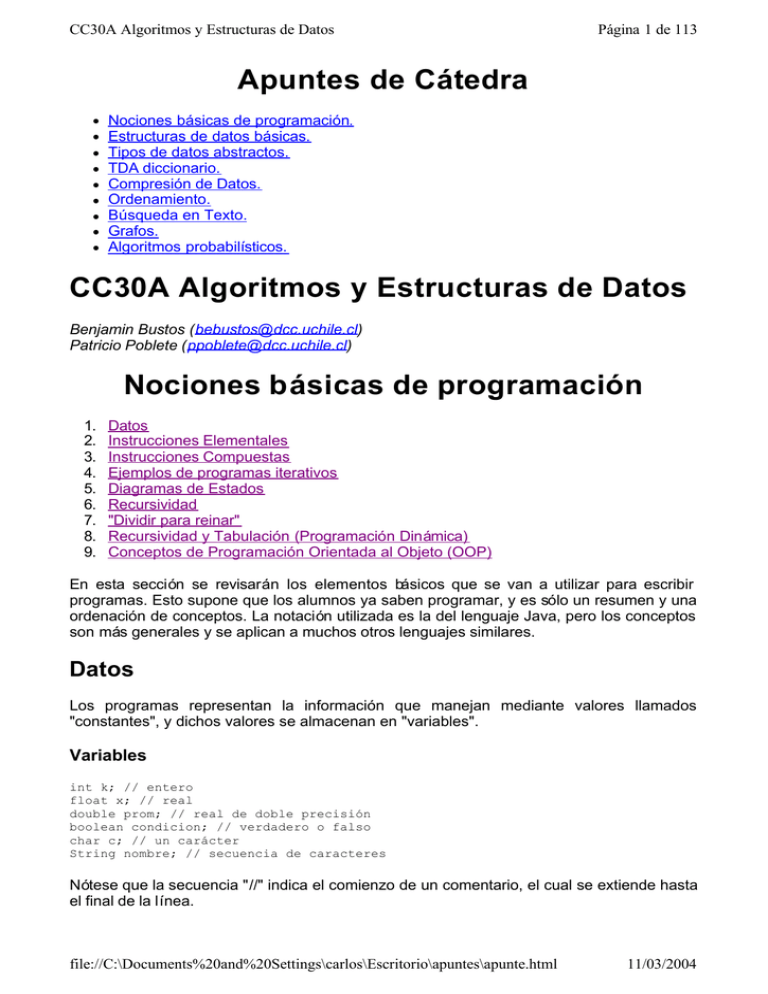

Apuntes de Cátedra CC30A Algoritmos y Estructuras de Datos

Anuncio