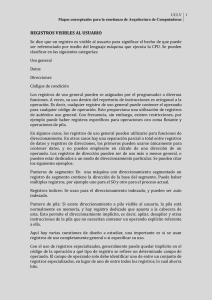

Fundamentos de computadores

Anuncio