201490 – CURSO DE PROFUNDIZACIÓN EN GNU/LINUX

Anuncio

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

201490 – CURSO DE PROFUNDIZACIÓN EN GNU/LINUX

(Opción de Grado)

Ing. GERMAN YOBANY BELTRAN RONDON

Director Nacional

NEIVA - HUILA

Julio de 2013.

-1-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

ASPECTOS DE PROPIEDAD INTELECTUAL Y VERSIONAMIENTO

El presente módulo tuvo su primera versión en año 2007 y ha sido rediseñado a inicios del año

2011 por el Ing. Germán Yobany Beltrán Rondón, tutor de la UNAD a través del CCAV de Neiva,

vinculado desde el año 2001 hasta la fecha con la institución, con experiencia significativa en

desarrollo e implementación de soluciones computacionales y telemáticas en software libre

para el sector público y privado desde el año 2004.

En el año 2007, el Ing. Beltrán Rondón, diseño el curso electivo GNU/Linux, siendo el director

nacional del mismo hasta el año 2009.

Congreso Nacional de Educación Superior a Distancia, Bogotá, 2006: German Yobany Beltran Rondon y

Richard Stallman (Programador Estadounidense y fundador del movimiento por el software libre

en el mundo, desarrollador del editor de texto GNU Emacs, el compilador GCC, y el depurador

GDB, bajo la rúbrica del Proyecto GNU, inventor del concepto de copyleft).

Las actualizaciones del contenido del material del curso de Profundización/Actualización en

GNU/Linux deberá realizarse semestre tras semestre, dada la dinámica de nuevas

distribuciones en cuanto a Kernel del sistema operativo, servicios y paquetes de software GNU

que se mejoran o adicionan a cada una de ellas, sin olvidar la tendencia y filosofía que se vaya

adoptando para los movimientos de software libre a nivel mundial.

-2-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Así mismo, se proyecta en un periodo de tiempo moderado, establecer en convenio con una

institución internacional del orden superior, la certificación en GNU/Linux, como también

establecer congresos del orden nacional en software libre.

De igual manera, es de interés de la Universidad Nacional Abierta y a Distancia, establecer una

bolsa de empleo a nivel nacional, con el fin de focalizar e impulsar a los profesionales egresados

a ubicarse como soporte, desarrolladores, implementadores, asesores, consultores y

capacitadores entre otros, en exclusividad con este tipo de tecnologías, logrando una identidad

específica para el profesional de la UNAD en este tipo de tecnologías.

-3-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

INTRODUCCIÓN

Dada la gran cantidad de distribuciones GNU/Linux que disponemos hoy en el extenso mundo del

software libre, el curso de profundización/actualización en GNU/Linux, utilizará como referencia

para desarrollar gran parte del contenido a la distribución Ubuntu y Endian, dada la versatilidad y

flexibilidad en su usos y desarrollos que vienen teniendo, los cuales los hacen ser los más

utilizados en el mercado.

GNU/Linux es un sistema operativo de libre distribución inspirado en el sistema Unix, escrito por

Linux Torvalds con la ayuda de miles de programadores en Internet. Sus ventajas distintivas

son: gratuito, más flexible y configurable, más eficiente, tiene menos requerimientos de

hardware, más seguro y confiable y da libertad en la elección de plataformas y aplicaciones.

La gran estabilidad de GNU/Linux ha hecho de este sistema operativo una opción a tener en

cuenta por aquellos usuarios que se dediquen a trabajar a través de redes, naveguen por Internet

o se dediquen a la programación.

La administración de redes informáticas y servidores se ha convertido en un área clave en las

organizaciones, por eso el uso de GNU/Linux en una empresa debe reflejarse con un incremento

en los beneficios y productividad de la misma. Una vez iniciada la utilización de GNU/Linux en las

compañías de diversos sectores, las capacidades de éste pueden suplir a muchas de las

funcionalidades ya existentes y que en un principio no se tomaron en consideración; todo es

cuestión de realizar las evaluaciones correspondientes.

La evolución de GNU/Linux ha sido fantástica, y aunque a muchos nos gustaría ver cómo este

sistema operativo triunfa en los PC’s y portátiles de los usuarios finales hay que reconocer que su

papel es realmente notable y que no hace más que ir creciendo. Distribuciones como Ubuntu han

contribuido de forma importante a la hora de poner un poquito más de moda a este sistema

operativo.

La recesión económica en estos tiempos, está obligando a las empresas a consolidar su

infraestructura técnica, y GNU/Linux, que trabaja en una serie de contextos más amplios que sus

competidores, puede ser potencialmente usado para reducir los costos, está ganando terreno

como consecuencia de esta tendencia.

Por otra parte, en la descripción de los contenidos no se ha entrado a profundizar en muchos

detalles ya que estas herramientas están sujetas a cambios que no dependen de nosotros, lo que

-4-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

también lleva a que nuestro curso y nuestro material pueda sufrir alteraciones en cualquier

momento, en aras de su permanente actualización.

Bienvenidos al Curso de Profundización/Actualización en GNU/Linux, donde el principal objetivo es

que el estudiante obtenga aprendizaje significativo acerca del Sistema Operativo junto con el

desarrollo de un marco de conocimientos mediante las aplicaciones de GNU/Linux.

-5-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

INDICE DE CONTENIDO

1. Unidad 1: Nivelación…………………………………………………………………………………………………..12

1.1Capitulo 1: Distribuciones, Sistema de archivos, aplicaciones GNU y escritorios

de trabajo………………………………………………………………………………………………………….………….….13

1.1.1 Lección 1: Distribuciones más utilizadas………………………………………………….….……………13

1.1.2 Lección 2: Sistemas de archivos……………………………………………………………….….……………17

1.1.3 Lección 3: Administración de discos………………………………………………………..………………..19

1.1.4 Lección 4: Escritorios de trabajo……………………………………………………………..………………..21

1.1.5 Lección 5: GNU/Linux. Caso de uso: Ubuntu…………………………………………..….………………24

1.2Capitulo 2: Comandos en modo texto y administración en modo grafico………....………….25

1.2.1 Lección 1: Conceptos y líneas comandos más utilizados……………………………..…………….25

1.2.2 Lección 2: Programación básica en Shell. Caso de uso: Editor Vi………………….……………28

1.2.3 Lección 3: Herramientas para el administrador………………………………………..…..……..……30

1.2.4 Lección 4: Actualización del sistema e instalación y desinstalación de aplicaciones…..32

1.2.5 Lección 5: Conexión a una red local e Internet……………………………………………………..…..39

1.3Capitulo

3:Herramientas

Ofimáticas,

Telemáticas,

multimedia,

Diseño

gráfico

y

Utilitarios…………………………………………………………………………………………………………………………43

1.3.1 Lección 1: Herramientas ofimáticas……………………………………………………………..…………..43

1.3.2 Lección 2: Herramientas telemáticas…………………………………………………………..……………46

1.3.3 Lección 3: Multimedia……………………………………………………………………………….…………….47

1.3.4 Lección 4: Diseño gráfico………………………………………………………………………………..………..49

1.3.5 Lección 5: Utilitarios…………………………………………………………………………………..…………….50

2. Unidad 2: Afinando GNU/Linux para un entorno de trabajo……………………………..…………..53

2.1 Capitulo 1: Migración a una nueva versión………………………………………………….……………..54

-6-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

2.1.1 Lección 1: Gestor de actualizaciones del sistema e instalación y desinstalación de

aplicaciones…………………………………………………………………………………………………………………….54

2.1.2 Lección 2: Copias de seguridad de datos y configuración…………………………..…………….68

2.1.3 Lección 3: Centro de Software………………………………………………………………….……………..70

2.1.4 Lección 4: Distribución Beta y distribución final……………………………………………..………..71

2.1.5 Lección 5: Caso de uso. Histórico de distribuciones Ubuntu………………………..……………73

2.2Capitulo 2: Wine……………………………………………………………………………………………..………….83

2.2.1 Lección 1: Descarga, instalación y configuración…………………………………………….………..83

2.2.2 Lección 2: Posibles problemas…………………………………………………………………………..…….89

2.2.3 Lección 3: Aplicaciones Microsoft: Microsoft Office, Internet Explorer, MSN…………….90

2.2.4 Lección 4: Otras aplicaciones: Adobe CS, CAD, Java………………………………………….………92

2.2.5 Lección 5: Bases de datos Oracle……………………………………………………………………………..98

2.3Capitulo 3: Mantenimiento, periféricos y dispositivos internos……………………..………….103

2.3.1 Lección 1: Herramientas de mantenimiento……………………………………………..……………103

2.3.2 Lección 2: Rutinas de mantenimiento……………………………………………………………………106

2.3.3 Lección 3: Hardware compatible…………………………………………………………………………..107

2.3.4 Lección 4: Instalación y configuración de drivers…………………………………………………..112

2.3.5 Lección 5: Problemas frecuentes…………………………………………………………………………..112

3. Unidad 3: Networking enfocado a redes IP………………………………………………………………..114

3.1Capitulo 1: IPv4 e IPv6……………………………………………………………………………..………………..115

3.1.1 Lección 1: Descripción y características…………………………………………………..………………115

3.1.2 Lección 2: Formato de las direcciones…………………………………………………..………………..115

3.1.3 Lección 3: Configuración…………………………………………………………………………..…………….118

-7-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

3.1.4 Lección 4: Implementación de IP v6………………………………………………………………………125

3.1.5 Lección 5: Hardware para IP v6………………………………………………………….………………….127

3.2Capitulo 2: VPN………………………………………………………………………………………………………..128

3.2.1 Lección 1: Servicios de acceso remoto – RAS…………………………………………………………128

3.2.2 Lección 2: Instalación de un Servidor…………………………………………………………………….128

3.2.3 Lección 3: Configuración de un cliente………………………………………………………………….130

3.2.4 Lección 4: Herramientas……………………………………………………………………………………….135

3.2.5 Lección 5: Aplicaciones. Caso de uso: Teamviewer……………………………………………….136

3.3Capitulo 3: Aplicaciones sobre IP……………………………………………………………………………..138

3.3.1 Lección 1: Chat y mensajería…………………………………………………………………………………138

3.3.2 Lección 2: Voz sobre IP (VoIP)……………………………………………………………………………….141

3.3.3 Lección 3: Elementos Hardware y Software.………………………….……..……………………….142

3.3.4 Lección 4: Herramientas………………………………………………………….…………………………….142

3.3.5 Lección 5: Aplicaciones. Caso de uso: Skype………………………………………………………….142

4. Unidad 4: Seguridad………………………………………………………………………………………………….145

4.1Capitulo 1: Usuarios y directorios………………………………………………………….………………….146

4.1.1 Lección 1: Usuarios, grupos y permisos…………………………………………….……………………146

4.1.2 Lección 2: El usuario root……………………………………………………………….………………………153

4.1.3 Lección 3: Opciones por defecto no seguras…………………………………….……………………155

4.1.4 Lección 4: Contraseñas resistentes al crackeo……………………………………………………….157

4.1.5 Lección 5: Recomendaciones………………………………………………………………………………..159

-8-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

4.2Capitulo 2: Herramientas de seguridad……………………………………………………….……………160

4.2.1 Lección 1: Antivirus……………………………………………………………………………………………….160

4.2.2 Lección 2: Encriptación………………………………………………………………………….………………163

4.2.3 Lección 3: Cortafuegos: caso de uso: GNU/Linux Endian……………………………………….164

4.2.4 Lección 4: SSH……………………………………………………………………………………………………….166

4.2.5 Lección 5: Redes de detección de intrusos…………………………………………….………………172

4.3Capitulo 3: IPTables………………………………………………………………………………………………..174

4.3.1 Lección 1: Tablas, comandos y parámetros…………………………………………..……………..175

4.3.2 Lección 2: Acciones y modelos de reglas…………………………………………………..………….185

4.3.3 Lección 3: Permisos y bloqueos…………………………………………………………….…….……….187

4.3.4 Lección 4: Edición y enmascaramiento………………………………………………………….…….189

4.3.5 Lección 5: Herramientas……………………………………………………………………….…………….191

5. Unidad 5: Administración e integración de servicios en un entorno LAN y Web………..193

5.1Capitulo 1: Administración del sistema a través de Webmin…………………………………….194

5.1.1 Lección 1: Descarga e instalación………………………………………………………………………….194

5.1.2 Lección 2: Módulos……………………………………………………………………………………………….197

5.1.3 Lección 3: Sistema…………………………………………………………………………………………………198

5.1.4 Lección 4: Servidores…………………………………………………………………………………………….201

5.1.5 Lección 5: Hardware y redes…………………………………………………………………………………202

5.2 Capitulo 2: Servicios complementarios para Aplicaciones Web………………………..………205

5.2.1 Lección 1: MySQL………………………………………………………………………………………………….205

5.2.2 Lección 2: PHP………………………………………………………………………………………………………210

-9-

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

5.2.3 Lección 3: PHPMyAdmin……………………………………………………………………………………….210

5.2.4 Lección 4: Caso de uso: LAMP……………………………………………………………………………….211

5.2.5 Lección 5: Visualización de contenidos Web…………………………………………………………214

5.3Capitulo 3: Maquinas Virtuales………………………………………………………………………………..215

5.3.1 Lección 1: Aplicaciones…………………………………………………………………………………………215

5.3.2 Lección 2: Caso de uso: Virtualbox………………………………………………………………………..216

5.3.3 Lección 3: Caso de uso: VMWare………………………………………………………………………….221

5.3.4 Lección 4: Windows en GNU/Linux……………………………………………………………………….222

5.3.5 Lección 5: Debian en Ubuntu……..…………………………….………………………………………….234

6. Unidad 6: Plataformas de contenidos y aprendizaje Web………………………………………….236

6.1Capitulo 1: LMS Moodle…………………………………….……………………………………………………..237

6.1.1 Lección 1: Descarga e instalación……………………………….………………………………………….237

6.1.2 Lección 2: Configuración……………………………………………………………………………………….240

6.1.3 Lección 3: Administración……………………………………………………………………………………..246

6.1.4 Lección 4: Montaje de contenidos…………………………………………………………………………248

6.1.5 Lección 5: Actualizaciones……………………………………………….…………………………………….252

6.2 Capitulo 2: CMS Joomla……………………………………………………………………………………………253

6.2.1 Lección 1: Descarga e instalación……………………………………….………………………………….253

6.2.2 Lección 2: Configuración……………………………………………………………………………………….255

6.2.3 Lección 3: Administración……………………………………………………………………………………..259

6.2.4 Lección 4: Montaje de contenidos…………………………………………………………………………262

- 10 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

6.2.5 Lección 5: Actualizaciones…………………………………………………………………………………….266

6.3Capitulo 3: Soporte a plataformas Web……………………………………………………………………267

6.3.1 Lección 1: Data Center………………………………………………………………………………………….267

6.3.2 Lección 2: Cliente FTP……………………………………………………………………………………………268

6.3.3 Lección 3: CPanel………………………………………………………………………………………………….272

6.3.4 Lección 4: WHM: Web Host manager……………………………………………………………………272

6.3.5 Lección 5: Caso de uso. Fantástico Deluxe…………………………………………………………….273

7. Anexos

7.1. Anexo 1: Comandos básicos GNU/Linux, para no expertos………………..…………………….279

7.2. Anexo 2: Comandos GNU/Linux útiles para soporte en redes……………….………………...293

8. Webgrafía…………………………………………………………….…………………………………………………..295

- 11 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

LISTADO DE TABLAS

Tabla 1 Presentación Unidad 1………………………………………………………………………………………….7

Tabla 2 Presentación Unidad 2………………………………………………………………………………………..48

Tabla 3 Presentación Unidad 3………………………………………………………………………………………109

Tabla 4 Presentación Unidad 4………………………………………………………………………………………145

Tabla 5 Presentación Unidad 5………………………………………………………………………………………194

Tabla 6 Presentación Unidad 6………………………………………………………………………………………236

- 12 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

LISTADO DE GRÁFICOS Y FIGURAS

Figura 1 Logo Ubuntu………………………………………………………………………………………………………11

Figura 5 Logo OpenSuse………………………………………………………………………………………………….16

Figura 10 Logo Mandriva………………………………………………………………………………………………..18

Figura 15 Escritorio tipo Xfce4…………………………………………………………………………………………23

Figura 20 Editor VI…………………………………………………………………………………………………………..30

Figura 25 Buscamos el nombre del programa directamente…………..………………………………..37

Figura 30 Si queremos, podemos desinstalar el programa……….…….…………………………………39

Figura 35 Linux Impress…………………………………………………………………………………………………..45

Figura 40 GIMP en Ubuntu………………………………………………………………………………………………51

Figura 45 Gestor de Actualizaciones en Ubuntu ………..…………………………………………………….57

Figura 50 Proceso de Instalación……………………………………………………………………………………..59

Figura 55 Software Instalado…………………………………………………………………………………………..62

Figura 60 Autenticando para instalar o borrar programas…………………..……………………………64

Figura 65 Botón desinstalar…………………………………………………………………………………………….67

Figura 70 Pantallazo-> Restaurar archivos directorios………………………………….………………….70

Figura 75 Ubuntu 4.10…………………………………………………………………………………………………….74

Figura 80 Ubuntu 7.04…………………………………………………………………………………………………….77

Figura 85 Ubuntu 9.10…………………………………………………………………………………………………….81

Figura 90 Propiedades…………………………………………………………………………………………………….86

Figura 95 Wine Internet Explorer……………………………………………………………………………………95

Figura 100 Formato IPV6………………………………………………………………………………………………118

Figura 105 Pantallazo editando Auto eth0…………………………………………………………………….120

Figura 110 Modo desconexión………………………………………………………………………………………123

Figura 115 Módulo IPV6………………………………………………………………………………………………..126

Figura 120 Prueba de conexión con el comando [ping] hacia el servidor VPN………………135

Figura 125 Psi………………………………………………………………………………………………………………..141

Figura 130 Instrucción id……………………………………………………………………………………………….148

Figura 135 ClamTk escáner de virus……………………………………………………………………………..163

Figura 140 Localhost……………………………………………………………………………………………………..198

Figura 145 Creación de usuario……………………………………………………………………………………..210

Figura 150 Finalización Instalación Virtualbox……………………………………………………………….218

Figura 155 Tamaño y localización del disco virtual………………………………………………………..220

Figura 160 Bienvenida Virtualbox………………………………………………………………………………….224

Figura 165 Bienvenida Creación de D.D…………………………………………………………………………227

Figura 170 Configuración Windows……………………………………………………………………………….229

Figura 175 Términos de licencia de Windows………………………………………………………………..232

Figura 180 Inicio de sesión…………………………………………………………………………………………….234

Figura 185 DataCenter…………………………………………………………………………………………………..269

Figura 190 Cpanel………………………………………………………………………………………………………….273

- 13 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1. UNIDAD 1

Nombre de la Unidad

UNIDAD 1: Nivelación

Introducción

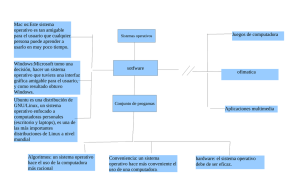

GNU/Linux es un movimiento mundial sin una estructura

central, burocratizada o entidad para controlar, coordinar o

dirigir sus objetivos. Mientras esta situación es una parte

poderosa del sentido y calidad técnica de GNU/Linux como un

sistema operativo de una computadora, puede jugar en contra

para ubicar recursos humanos capacitados o educar usuarios.

En el mundo del software siempre hay múltiples opciones, pero

aún más cuando se trata de GNU/Linux. Son muchas las

empresas que brindan soluciones de pago con soporte y código

cerrado, paralelamente con una versión gratuita con menos

características. Además hay otras que ofrecen soluciones de

pago, soporte y código cerrado, pero su proyecto paralelo es

completamente open source (libre). Sabemos que el software

libre, por su tipo de desarrollo, trae más opciones y

características excepcionales que lo hacen atractivo y robusto

como opción rentable y funcional para cualquier empresa o

usuario.

La tecnología de Información se vuelve una parte vital de la

economía global, por ende es importante instruir a los

estudiantes acerca de un sistema operativo libre y disponible

gratuitamente, emulando la clase de generosidad que ha

caracterizado a GNU/Linux y la comunidad de software libre

desde un comienzo.

Ésta unidad se enfoca en la introducción de los conceptos

básicos en el manejo del S.O GNU/Linux, pretende proporcionar

al estudiante conocimiento en entorno de trabajo,

administración de recursos y utilización de herramientas para la

formación de usuarios de la comunidad GNU/Linux.

Justificación

Intencionalidades

Formativas

Denominación de

capítulos

1. Distribuciones, Sistema de archivos, aplicaciones GNU y escritorios

de trabajo.

2. Comandos en modo texto y administración en modo grafico.

3. Herramientas Ofimáticas, Telemáticas, multimedia, Diseño

gráfico y Utilitarios

Tabla 1 Presentación Unidad 1

- 14 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.1 CAPITULO 1: Distribuciones, Sistema de archivos, aplicaciones GNU y escritorios de trabajo

Introducción

El proyecto GNU es idealista, y cualquiera que hoy promueva el idealismo se enfrenta con un

gran obstáculo: la ideología imperante hoy día hace que la gente descarte el idealismo por

«impráctico». Pero nuestro idealismo ha sido extremadamente práctico: es la razón por la que

tenemos un sistema operativo GNU/Linux libre. La gente que ama este sistema debería saber

que es nuestro idealismo hecho realidad.

1.1.1 Lección 1: Distribuciones más utilizadas1

Una distribución no es otra cosa, que una recopilación de programas y ficheros, organizados y

preparados para su instalación. Estas distribuciones se pueden obtener a través de Internet, o

comprando los CDs de las mismas, los cuales contendrán todo lo necesario para instalar un

sistema GNU/Linux bastante completo y en la mayoría de los casos un programa de instalación

que nos ayudara en la tarea de una primera instalación.

Figura 1 Logo Ubuntu

UBUNTU

Distribución basada en Debian, con lo que esto conlleva y centrada en el usuario final y facilidad

de uso. Muy popular y con mucho soporte en la comunidad. El entorno de escritorio por

defecto es GNOME.

1

http://www.linux-es.org/distribuciones

- 15 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 2 Logo RedHat

REDHAT ENTERPRISE

Esta es una distribución que tiene muy buena calidad, contenidos y soporte a los usuarios por

parte de la empresa que la distribuye. Es necesario el pago de una licencia de soporte. Enfocada

a empresas.

Figura 3 Logo Fedora

FEDORA

Esta es una distribución patrocinada por RedHat y soportada por la comunidad. Fácil de instalar

y buena calidad.

Figura 4 Logo Debian

- 16 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

DEBIAN

Otra distribución con muy buena calidad. El proceso de instalación es quizás un poco más

complicado, pero sin mayores problemas. Gran estabilidad antes que últimos avances.

Figura 5 Logo OpenSuse

OpenSuSE

Otra de las grandes. Fácil de instalar. Versión libre de la distribución comercial SuSE.

Figura 6 Logo Suse

SuSE LINUX ENTERPRISE

Muy buena calidad, contenidos y soporte a los usuarios por parte de la empresa que la

distribuye, Novell. Es necesario el pago de una licencia de soporte. Enfocada a empresas.

Figura 7 Logo Slackware

- 17 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

SLACKWARE

Esta distribución es de las primeras que existió. Tuvo un periodo en el cual no se actualizo muy

a menudo, pero eso es historia. Es raro encontrar usuarios de los que empezaron en el mundo

GNU/Linux hace tiempo, que no hayan tenido esta distribución instalada en su ordenador en

algún momento.

Figura 8 Logo Gentoo

GENTOO

Esta distribución es una de las únicas que incorporaron un concepto totalmente nuevo en

GNU/Linux. Es un sistema inspirado en BSD-ports. Puede compilar/optimizar el sistema

completamente desde cero. No es recomendable adentrarse en esta distribución sin una buena

conexión a internet, un ordenador medianamente potente (si quiere terminar de compilar en

un tiempo prudencial) y cierta experiencia en sistemas Unix.

Figura 9 Logo Kubuntu

KUBUNTU

Distribución basada en Ubuntu, con lo que esto conlleva y centrada en el usuario final y

facilidad de uso. La gran diferencia con Ubuntu es que el entorno de escritorio por defecto es

KDE.

- 18 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 10 Logo Mandriva

MANDRIVA

Esta distribución fue creada en 1998 con el objetivo de acercar el uso de GNU/Linux a todos los

usuarios, en un principio se llamo Mandrake Linux. Facilidad de uso para todos los usuarios .

1.1.2 Lección 2: Sistemas de archivos2

XFS: La versión 1.0 de XFS, SGI la dio a conocer el día 1ero de Mayo del 2001. Principalmente

éste fue creado para el sistema operativo de SGI, IRIX. Ahora está disponible bajo la licencia

GPL, para GNU/Linux. Éste file system es muy bueno con archivos grandes. Si manejas archivos

"medianamente" pequeños, no se recomienda que uses XFS, sino ReiserFS, que para estos

archivos es rápido, en cambio si usas archivos a los cuales los puedes denominar como grandes,

muy grandes, excesivamente grandes, en este caso si se recomienda usar XFS.

EXT2: sistema de archivos estándar de GNU/Linux, su organización interna permite no necesitar

desfragmentación (fenómeno que se da en otros sistemas por el cual los archivos de

distribuyen de forma que el tiempo que se tarda en acceder a ellos se incrementa, ralentizando

el acceso a disco).

EXT3: es la extensión de EXT2, incorpora tolerancia a fallos permitiendo una rápida

recuperación del sistema cuando el ordenador se bloqueó o apagó inesperadamente.

ReinserFS y XFS: sistemas de archivos de alto rendimiento y rapidez que mejoran los sistemas

anteriores.

2

http://www.iesrdelgado.org/gnome/www.juntadeandalucia.es/averroes/iesatalaya/contenido/sistemaarchivos.html

- 19 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Journaling File System (JFS)3 es un sistema de archivos de 64-bit con respaldo de transacciones

creado por IBM. Está disponible bajo la licencia GNU GPL. Existen versiones

para AIX, eComStation, OS/2, sistemas operativos GNU/Linux y HP-UX

Fue diseñado con la idea de conseguir "servidores de alto rendimiento y servidores de archivos

de altas prestaciones, asociados a e-business". Según se lee en la documentación y el código

fuente, va a pasar un tiempo antes de que la adaptación a GNU/Linux esté finalizada e incluida

en la distribución estándar del kernel. JFS utiliza un método interesante para organizar los

bloques vacíos, estructurándolos en un árbol y usa una técnica especial para agrupar bloques

lógicos vacíos.

El sistema de archivos de Ubuntu está basado en el Filesystem Hierarchy Standard4. Este es un

estándar que con mayor o menor rigor siguen la mayoría de las distribuciones GNU/Linux y

algunos otros sistemas operativos basados en UNIX.

Algunas de sus principales características son:

Todo está organizado en una única estructura de directorios. Todo está dentro del

directorio raíz, representado por el signo '/'.

Todo es un archivo. Dentro de / está representado todo el sistema, los directorios y archivos

presentes en los discos duros y demás dispositivos de almacenamiento montados, todo el

hardware de la computadora, todos los procesos en ejecución, etc.

Cada cosa en su sitio y un sitio para cada cosa. Todos los directorios tienen una finalidad

concreta, todos los contenidos tienen una ubicación predeterminada según su naturaleza y

función.

Aunque todo aparente formar parte de un único sistema de archivos en realidad hay varios.

Además de los sistemas de archivo de disco que contienen los archivos normales, incluye

diversos sistemas de archivos virtuales que cumplen diversas funciones.

3

4

http://es.wikipedia.org/wiki/Journaled_File_System

http://doc.ubuntu-es.org/El_sistema_de_archivos,

- 20 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 11 FHS5 (Estándar de jerarquía del sistema de archivos)

1.1.3 Lección 3: Administración de discos

Los discos y las particiones en GNU/Linux aparecen como dispositivos en el sistema de

ficheros6:

• /dev/hda: disco 1 IDE/ATAPI.

• /dev/hdb: disco 2 IDE/ATAPI (o cederrón).

• /dev/sda: disco 1 SCSI.

• /dev/sdb: disco 2 SCSI.

• /dev/hda1: partición 1 de disco 1 IDE/ATAPI.

• /dev/sda1: partición 1 de disco 1 SCSI.

• /dev/fd0: disquete ordinario.

• /dev/ram0: Disco RAM.

5

6

http://es.wikipedia.org/wiki/Archivo:Sistema_de_ficheros_(Linux).png

http://jungla.dit.upm.es/~joaquin/las/programa/admin/discos.pdf

- 21 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Podemos utilizar PySDM, herramienta eficiente que permite muchas opciones referentes a

discos (particiones) en GNU/Linux, es una forma de configurar particiones NTFS que se

automontaran al arranque de Ubuntu.

Figura 12 Partición de discos con PySDM en Ubuntu

Figura 13 Montado en Ubuntu

- 22 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.1.4 Lección 4: Escritorios de trabajo7

Existen diversos escritorios en GNU/Linux. Puede considerarse que el escritorio es el interfaz

gráfico que permite lanzar aplicaciones o interactuar con las ventanas ya lanzadas. Los

escritorios más conocidos son “GNOME” y “KDE”, que a su vez son los más completos y que

ofrecen una mayor funcionalidad. Existen otros escritorios más simples como Xfce, Icewm,

fvwm que podemos usar si nuestro ordenador tiene limitaciones de memoria o procesador, por

ejemplo. Lo habitual es que cada persona se acostumbre a manejar un escritorio según sus

gustos personales.

Figura 14 Escritorio tipo Gnome

7

http://www.it.uc3m.es/ttao/Hw01/index.html

- 23 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 15 Escritorio tipo Xfce4

Figura 16 Escritorio KDE

- 24 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 17 Escritorio KDE con tres aplicaciones abiertas

Figura 18 Menú desplegable de KDE

- 25 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.1.5 Lección 5: Caso de uso Distribución Ubuntu8

Ubuntu es una distribución GNU/Linux basada en Debian GNU/Linux que proporciona un

sistema operativo actualizado y estable para el usuario medio, con un fuerte enfoque en la

facilidad de uso e instalación del sistema. Al igual que otras distribuciones se compone de

múltiples paquetes de software normalmente distribuidos bajo una licencia libre o de código

abierto. Estadísticas web sugieren que el porcentaje de mercado de Ubuntu dentro de las

distribuciones GNU/Linux es de aproximadamente 50%, y con una tendencia a subir como

servidor web.

Está patrocinado por Canonical Ltda, una compañía británica propiedad del empresario

sudafricano Mark Shuttleworth que en vez de vender la distribución con fines lucrativos, se

financia por medio de servicios vinculados al sistema operativo y vendiendo soporte técnico.

Además, al mantenerlo libre y gratuito, la empresa es capaz de aprovechar los desarrolladores

de la comunidad en mejorar los componentes de su sistema operativo. Canonical también

apoya y proporciona soporte para cuatro derivaciones de Ubuntu: Kubuntu, Xubuntu, Edubuntu

y la versión de Ubuntu orientada a servidores (Ubuntu Server Edition).

Su eslogan es Linux for Human Beings (GNU/Linux para seres humanos) y su nombre proviene

de la ideología sudafricana Ubuntu («humanidad hacia otros»).

Cada seis meses se publica una nueva versión de Ubuntu la cual recibe soporte por parte de

Canonical, durante dieciocho meses, por medio de actualizaciones de seguridad, parches para

bugs críticos y actualizaciones menores de programas. Las versiones LTS (Long Term Support),

que se liberan cada dos años, reciben soporte durante tres años en los sistemas de escritorio y

cinco para la edición orientada a servidores.

Figura 19 Ubuntu

8

http://es.wikipedia.org/wiki/Ubuntu

- 26 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.2 CAPITULO 2: Comandos en modo texto y administración en modo grafico

Introducción

Los comandos GNU/Linux son una parte muy importante cuando se desea entrar en la

administración y programación de este sistema operativo. Existe una inmensa cantidad de

comandos ya sean para ayuda, para manejo de archivos y directorios, para manejo de usuarios,

de procesos, de disco, de sistema, de red, de impresoras, etc.

1.2.1 Lección 1: Conceptos y líneas comandos más utilizados9

1 ac

Imprime estadísticas acerca del tiempo que han estado conectado los

usuarios.

2 adduser

Ver useradd.

3 alias

Crea atajos de comandos, lista los alias actuales.

4 apt-get

Herramienta de actualización/instalación remota de paquetes en sistemas

basados en debian.

5 arp

Permite obtener/manipular la lista de direcciones MAC/Ip que el sistema ve.

6 arping

Envía ARP REQUEST a otros equipos en la red.

7 at

Programa trabajos, comandos, scripts para su ejecución posterior.

8 atq

Lista los trabajos programados pendientes de ejecutar por el comando at.

9 awk

Análisis y procesamiento de patrones en archivos y listados.

10 basename

Permite eliminar la ruta del nombre de un archivo.

9

http://www.linuxtotal.com.mx/index.php?cont=info_admon_002

- 27 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

11 bc

Calculadora y lenguaje matemático, muy potente.

12 biosdecode

Información sobre el BIOS.

13 blkid

Muestra atributos de dispositivos de bloque (discos, usb, etc.) tales como

LABEL y UUID, entre otros.

14 bzcat

Descomprime archivos comprimidos o empaquetados mediante bzip2.

15 bzip2

Compresor / descompresor de archivos.

16 bzmore

Permite ver el contenido de archivos comprimidos o empaquetados mediante

bzip2.

17 cal

Despliega un calendario.

18 cat

Muestra el contenido de archivos y concatena archivos.

19 cd

Cambiar de directorio.

20 cfdisk

Herramienta de particionamiento de discos, usada en sistemas debían

principalmente.

21 chage

Permite cambiar la información (expiración, caducidad, etc.) de la contraseña

de un usuario.

22 chattr

Cambia atributos extendidos de archivos y directorios

23 chfn

Cambia la información usada en finger.

24 chgrp

Cambia el grupo de un archivo(s) o carpetas(s).

25 chkconfig

Controla/consulta el modo en que los servicios se ejecutan o no al inicio del

sistema.

26 chmod

Cambia los permisos de un archivo(s) o carpetas(s).

27 chown

Cambia el propietario de un archivo(s) o carpetas(s).

28 chpasswd

Actualiza passwords o contraseñas en modo batch. Puede actualizar

contraseñas de grupos de usuarios.

- 28 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

29 chroot

Ejecuta comandos de root en un shell restringido a un directorio y sus

subdirectorios.

30 chsh

Cambia tu shell por defecto o shell de login.

31 cleanlinks

Limpia enlaces simbólicos que no tengan relación y también remueve

directorios vacios.

32 clear

Limpia la terminal.

33 cmp

Compara dos archivos byte por byte.

34 convertquota

Convierte de los viejos formatos quota.user y quota.group a los nuevos

formatos de aquota.user y aquota.group.

35 cpio

Copia, crea, comprime y extrae archivos en distintos formatos y entre equipos

o localmente.

36 crontab

Administra archivos cron para los usuarios y root.

37 curl

Permite descargar o transferir url's.

38 cut

Remueve secciones (columnas principalmente) de cada línea de un archivo o

archivos.

39 date

Muestra/establece la fecha y hora actual.

40 dc

Calculadora interactiva.

41 dd

Convierte y copia archivos y sistemas de archivos.

42 ddate

Muestra la fecha en formato del calendario Discordante.

43 df

Muestra el uso de espacio de discos duros o particiones.

44 diff

Busca y muestra diferencias entre archivos.

45 dig

Utilería para consultas a servidores DNS.

46 dircolors

Configuración de colores para el comando ls.

- 29 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

47 dirs

Permite mostrar, manipular la lista de directorios utilizados en la pila. (ver

popd y pushd)

48 dmesg

Muestra los mensajes del arranque del sistema (boot).

49 dmidecode

Lista hardware del equipo directamente del BIOS. (también: lshw)

50 dos2unix

Convierte archivos de formato MS-DOS a formato Unix/GNU/Linux.

1.2.2 Lección 2: Programación básica en ShellCaso de uso: Editor Vi10

VI es un editor de texto elemental que conviene conocer porque a veces es el único a nuestro

alcance.

Para aclararse con VI, tienes que tener en cuenta que VI puede encontrarse en dos estados o

modos:

En el modo de comandos, VI está esperando que le des alguna orden (por tanto,

interpreta lo que escribas como órdenes).

En el modo de edición, VI está esperando que escribas el texto del fichero (por tanto,

interpreta lo que escribas como texto).

Cuando entras en VI, está en modo de comandos. Para pasar al modo de edición puedes

pulsar i (insertar), a (añadir), o (añadir una línea). Para pasar al modo de comandos, puedes

pulsar Escape o Suprimir.

10

http://www.mclibre.org/consultar/linux/modotexto/editor_vi.html

- 30 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Comandos más habituales de vi

comando

descripción

i

insertar antes del cursor

a

añadir detrás del cursor

o

añadir una línea en blanco

x

borrar un carácter

j

borrar el final de línea (une dos líneas)

dd

borra la línea completa

u

deshacer la última edición

:q

salir

:q!

salir sin guardar

:w

guardar

:wq

guardar y salir

:set nu

muestra números de línea

:set nonu

oculta números de línea

:n copy m

copia la línea n detrás de la línea m

:n1, n2 copy m copia desde la línea n1 hasta la línea n2 detrás de la línea m

Figura 20 Editor VI

- 31 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.2.3 Lección 3: Herramientas para el Administrador11

1.- Webmin:

Esta es una aplicación de acceso vía web (hosting) que permite configurar sistemas tipo Unix

como GNU/Linux y OpenSolaris. Con ella se pueden configurar aspectos internos de un sistema

como usuarios y sus cuotas de espacio, servicios, archivos de configuración y apagado del

equipo; como también modificar y controlar distintos servicios como Apache, PHP, MySQL,

DNS, Samba, Dhcp, entre otros.

2.- Byobu:

Según la web oficial de este proyecto, Byobu es un término japonés que se utiliza para definir a

las pantallas decorativas, o “biombos”. Pero yendo a la aplicación en sí, Byobu nos brinda o

“agrega” información adicional sobre nuestra computadora, la versión del sistema operativo

instalado, entre otras como el espacio en disco, información de hardware, etc; a la terminal o

consola.

3. - TcpDump:

Una herramienta que se ejecuta en la terminal y que se utiliza para analizar el tráfico que

circula por la red. Permite capturar y mostrar en tiempo real los paquetes transmitidos y

recibidos en la red a la cual nuestro equipo está conectado.

4.- Virtual Network Computing:

VNC, en sus distintas encarnaciones (TightVNC, UltraVNC, RealVNC) se ha convertido en una de

las herramientas de acceso más reconocida y utilizada por los administradores de sistemas.

VNC es muy simple de instalar, fácil de configurar y se encuentra disponible para casi todos los

sistemas operativos.

11

http://www.alojate.com/blog/diez-herramientas-esenciales-para-administradores-linux/

- 32 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

5.- Gparted:

Gnome Partition Edition o Gparted es una herramienta que puede ser iniciada en nuestro

equipo desde LiveCD o LiveUSB. Con ella se pueden crear, borrar y modificar particiones en

discos duros. Es capaz de funcionar en todos los sistemas y estructuras de archivos disponibles

hoy en día.

6.- DenyHosts:

Este es un script realizado en Python que permite supervisar de forma activa los intentos de

conexiones no autorizadas a nuestro sistema, y posteriormente negar su acceso al sistema.

7.- Nagios:

Nagios es una herramienta compleja de monitores de red. Es capaz de controlar una variedad

de hosts, servicios y protocolos. Nagios es una herramienta profesional y esencial para todas las

redes, independientemente de su tamaño y complejidad. Con esta herramienta se puede

monitorear, alertar, resolver e informar sobre los problemas de la red.

8.- Cds de rescate de Linux:

Son varios los Cds de rescate que existen para tareas o situaciones inimaginables. Pero de todos

ellos, son tres los más destacables: The Ubuntu Rescue Remix, Parted Magic and GRML.

El Ubuntu Remix es un rescate de recuperación de datos de línea de comandos basada en

herramientas de compilación y análisis forense (LiveCD o LiveUSB). Parted Magic es un súper CD

de diagnóstico y rescate que contiene una amplia documentación. GRML es un Live CD basado

en Debian que contiene una colección de herramientas, para el administrador de sistemas, para

el rescate del sistema, análisis de redes sociales o como distribución GNU/Linux.

9.- Dropbox:

Es un servicio de hosting de archivos multiplataforma en la nube, operado por la compañía

Dropbox. El servicio permite a los usuarios almacenar y sincronizar archivos en línea y entre

computadoras y compartir archivos y carpetas con otros.

10.- Darik’s Boot and Nuke (DBAN):

Es un LiveCD que permite limpiar todo el contenido de los discos duros. Dban son sus siglas

(Darik’s Boot And Nuke) de este programa que garantiza un borrado seguro de todos los discos

duros.

- 33 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.2.4 Lección 4: Actualización del sistema e instalación y desinstalación de aplicaciones12

Para instalar/desinstalar programas podemos utilizar Synaptic, una herramienta gráfica Warty

Warthog que facilita el proceso de gestión de paquetes. La podemos encontrar en el menú

“Equipo -> Configuración del sistema -> Gestor de paquetes Synaptic” (nos preguntará nuestro

password ya que es una de las aplicaciones que requiere permisos de administrador para ser

usada):

Desde aquí podremos habilitar el componente “universe” del repositorio Ubuntu y así poder

disfrutar de un mayor número de aplicaciones instalables. Cabe recordar que las aplicaciones

de dicho componente no disponen de soporte inmediato por parte del equipo Ubuntu y por

tanto no habrá actualizaciones de seguridad rigurosas. Vamos a “Configuración -> Repositorios”

y seleccionamos:

deb - ftp://ftp.ubuntu-es.org/ubuntu/ - secciones: universe

deb-src - ftp://ftp.ubuntu-es.org/ubuntu/ - secciones: universe

Además, si queremos también tener acceso a las aplicaciones del componente multiverse

podríamos añadirlo a las líneas que acabamos de seleccionar:

deb - ftp://ftp.ubuntu-es.org/ubuntu/ - secciones: universe multiverse

deb-src - ftp://ftp.ubuntu-es.org/ubuntu/ - secciones: universe multiverse

NOTA: Los repositorios “deb-src” contienen el código fuente de las aplicaciones, habitualmente

no serán necesarios y por tanto podríamos deshabilitarlos. De esta forma, a la hora de

actualizar el listado de aplicaciones disponibles no haría falta bajar tanta información.

Aceptamos los cambios y pulsamos “Recargar” para que se actualice el listado de aplicaciones

disponibles.

Para instalar/desinstalar una aplicación basta con buscarla y hacer click con el botón derecho

para marcar la acción que queremos realizar. Una vez tenemos todo lo que queremos marcado,

se debe pulsar “Aplicar” para que lo solicitado se lleve a cabo.

Cada cierto tiempo es recomendable ir actualizando el sistema ya que así evitaremos tener

software con fallos de seguridad, para esto basta con pulsar sobre “Marcar todas las

12

http://www.ubuntu-es.org/node/50

- 34 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

actualizaciones”. Se nos preguntará sobre qué tipo de actualización queremos hacer, tenemos 2

opciones:

Modernización predeterminada: Comprueba todos los paquetes instalados en busca de

actualizaciones, si encuentra aplicaciones más recientes las marcas para actualizar. En caso

de que una actualización de una aplicación concreta implique la instalación de nuevos

paquetes o la eliminación de paquetes instalados, esta actualización se ignorará.

Actualización inteligente: Comprueba todos los paquetes instalados en busca de

actualizaciones, si encuentra aplicaciones más recientes las marca para actualizar y en caso

de que sea necesario la instalación de nuevos paquetes o la eliminación de paquetes

instalados, también se marcan.

Habitualmente se utiliza la segunda opción.

Ubuntu no incorpora ciertas aplicaciones interesantes como por ejemplo:

MonoDevelop La plataforma mono ha sido incorporada en el último momento al universe

pero el IDE MonoDevelop no.

Tomboy Aplicación para tomar notas al estilo wiki en el escritorio GNOME.

Estas aplicaciones se pueden encontrar en repositorios externos, podemos añadir nuevos al

gestor de paquetes Synaptic yendo a Configuración -> Repositorios:

Repositorio Mono

Binario

URI: http://www.getsweaaa.com/~tseng/ubuntu/debs/

Distribución: ./

Sección:

La instalación/desinstalación/actualización de paquetes también se puede gestionar desde la

consola con los comandos “apt-get”, “apt-cache”, etc... Por ejemplo:

Actualización del listado de aplicaciones: apt-get update

Actualización del sistema: apt-get upgrade

Actualización del sistema: apt-get dist-upgrade

Instalación de una aplicación: apt-get install [aplicación]

Eliminación de una aplicación: apt-get remove [aplicación]

Eliminación de una aplicación y sus archivos de configuración: apt-get remove --purge

[aplicación]

Buscar una aplicación: apt-cache search [aplicación]

Repositorios: /etc/apt/sources.list

Para más información sobre estos comandos consultar las páginas del manual (“man apt-get”,

“man apt-cache”).

Finalmente también es posible utilizar la aplicación de consola “aptitude” que es muy similar a

la herramienta gráfica Synaptic.

- 35 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 21 Ubuntu 10

La instalación de programas en Ubuntu se puede hacer de varias formas13:

Gráficamente usando el Centro de software de Ubuntu (Software Center) -> usa los

repositorios.

Desde un Terminal usando aptitude o apt-get -> usa los repositorios.

Usando un paquete .deb.

Compilando el código fuente.

Los pasos para instalar programas usando el Centro de software de Ubuntu son los siguientes:

1.

Hacemos click en el menú Aplicaciones > Centro de software de Ubuntu.

Figura 22 Centro de SW de Ubuntu

2. A continuación podemos buscar o seleccionar el programa que queramos instalar de dos

formas:

13

http://sliceoflinux.com/2009/12/02/instalar-programas-en-ubuntu-i-software-center/

- 36 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.

Buscando a través de los Departamentos (categorías o secciones) que nos ofrece el

centro de software. Por ejemplo, accedemos a la categoría de Gráficos.

Figura 23 Elegimos un departamento (categoría)

Y en ella podemos ver todos los programas relacionados con gráficos que podemos instalar en

nuestro Ubuntu. Por ejemplo, elegimos Editor de gráficos vectoriales Inkscape.

Figura 24 Seleccionamos el programa que queremos instalar

2. Escribiendo el nombre del programa en el área de búsqueda (arriba a la derecha). Si

escribimos inkscape, obtenemos sólo una coincidencia. Precisamente la que buscamos.

- 37 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 25 Buscamos el nombre del programa directamente

También podemos buscar una palabra relacionada con el programa; por ejemplo: gráficos. Y

veremos todos los programas relacionados con gráficos, incluido el Inkscape. En este caso

habría 20 programas disponibles.

Figura 26 Buscamos cualquier palabra relacionada

3. Una vez elegido el programa, veremos una descripción bastante detallada del mismo e

incluso una captura de pantalla que nos ayudará a saber cómo es y qué aspecto tiene antes de

instalarlo. Si es el programa que queremos, sólo tenemos que hacer click en el

botón Instalar que tenemos en la parte inferior.

- 38 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 27 Hacemos click sobre el botón Instalar

4. Inmediatamente se nos pedirá nuestra contraseña porque es necesaria para instalar

programas.

Figura 28 Escribimos nuestra contraseña

5. A continuación comenzará la descarga e instalación del paquete de software, que será

completamente transparente para nosotros.

- 39 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 29 Esperamos mientras se instala la aplicación

6. Una vez instalado el programa podemos cerrar el Centro de software de Ubuntu. Sin olvidar

que después de usar el programa, si no nos gusta podemos desinstalarlo con la misma facilidad

con la que lo instalamos.

Figura 30 Si queremos, podemos desinstalar el programa

7. Y nuestro nuevo programa, Inkscape en nuestro ejemplo, lo podemos encontrar bajo del

departamento correspondiente del menú aplicaciones.

- 40 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 31 Nuestro programa se encuentra en el menú Aplicaciones

1.2.5 Lección 5: Conexión a una red local e Internet14

Normalmente las interfaces de red, en GNU/Linux siguen la siguiente numeración: eth0 la

primera, eth1 la segunda, etc, y así sucesivamente si tenemos varias. Además, tenemos una

interfaz de loopback que identificamos como lo para las comunicaciones con nuestro propio

sistema.

Las configuraciones aquí descritas sirven tanto para configurar las interfaces de red para redes

locales, como para salir a internet si tenemos contratada alguna ADSL.

Asumiremos eth0 como nuestra interfaz de red y que no utilizamos dhcp, sino que las IPs de

nuestra red las pondremos nosotros. Primero de todo miraremos como tenemos configurada

nuestra red para saber si queremos modificar la configuración o no. Podemos hacerlo

tecleando (como root) el comando ifconfig. Este comando nos permite mostrar y configurar las

interfaces de red que tengamos conectadas a nuestro ordenador.

Configurar la red, generalmente consta de 3 pasos: configurar la tarjeta de red, configurar la

tabla de rutas para añadir una puerta de enlace, y configurar los servidores DNS que usaremos

para resolver nombres.

14

http://www.adslayuda.com/Linux-red.html

- 41 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Si quisiéramos utilizar dhcp en vez de elegir nosotros las IPs locales, tan sólo tenemos que

instalar los paquetes dhcp y dhcp-client. Con esto ya tendríamos la red. Si no funcionara

tendríamos que hacer antes: dhcpd eth0. Una vez hecho esto, podemos omitir el punto 1 y

pasar directamente al 2 de este tutorial.

Veamos ahora cómo configurar la red asignando nosotros las IPs locales:

1. Configurando la interfaz de red

Usaremos el comando ifconfig para configurar la interfaz de red que deseemos (suponemos

que es eth0); la sintaxis sería la siguiente:

ifconfig eth0 <ip_privada> broadcast <ip_broadcast> netmask <mascara_subred> up

Con esto, si tecleamos nuevamente ifconfig podremos comprobar si se ha aplicado la

configuración. Antes de poder seguir, hemos de configurar en la tabla de rutas una puerta de

enlace predeterminada, que es hacia donde irán todos los paquetes por defecto (normalmente

el router).

2. Especificando la puerta de enlace

La tabla de rutas sirve para decidir hacia dónde van los paquetes que enviamos (o que

reencaminamos, si es que estamos haciendo forwarding). Un ejemplo de la información que

guarda sería algo así (podemos mostrar esta información tecleando route):

Destination Gateway

Genmask

Flags Metric Ref Use Iface

192.168.0.0 *

255.255.0.0 U

0

0

0

eth0

127.0.0.0

*

255.0.0.0

U

0

0

0

lo

default

192.168.0.1 0.0.0.0

UG

0

0

0

eth0

Los campos que nos interesan son:

Destination: Destino de los paquetes; según el destino decidimos por donde

encaminamos el paquete.

Gateway: Puerta de enlace; lugar hacia donde encaminamos los paquetes.

Genmask: Máscara para aplicar al campo Destination.

Iface: Interfaz que usaremos.

La primera entrada dice que lo que vaya a nuestra propia red no lo encaminemos, que lo

entreguemos directamente (*) por eth0. La segunda, lo que vaya a loopback lo entregamos

- 42 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

directamente (*) por la interfaz de loopback (lo). La tercera es la que hemos de configurar:

hacia dónde va el resto? Hacia fuera de nuestra red, es decir, al router.

Usaremos el comando: route add default gw <puerta_enlace>

Una vez hecho esto ya tenemos configurada nuestra red local. Ya podemos salir al exterior, usar

nuestra conexión ADSL, y ya estamos integrados en la red local.

Pero para poder navegar cómodamente, aún falta definir los servidores DNS.

3. Configurando los DNS

Los servidores DNS (normalmente 2, primario y secundario) nos permiten traducir un nombre

como www.google.com a su dirección IP. Si no tuviéramos DNS sólo podríamos navegar y

conectarnos a diferentes sitios únicamente poniendo su IP. Es decir, que tener configurados los

DNS es básico para navegar y poder usar Internet con naturalidad.

En GNU/Linux, los DNS se especifican en el fichero /etc/resolv.conf, que sique esta sintaxis:

nameserver<dns_primario>

nameserver <dns_secundario>

Podemos editar directamente el fichero y guardar los cambios al finalizar. Habremos terminado

de configurar nuestra red.

Configuración de Red en Ubuntu

Recién instalada Ubuntu en nuestro ordenador, puede ser que la conexión de red esté por

configurar. Ubuntu presupone que nuestra tarjeta wireless se conecta sin contraseña al punto

de acceso de mejor señal, o que nuestra tarjeta de red recibe sus parámetros de configuración

automáticamente mediante un protocolo llamado DHCP.

Si sabemos que esta configuración por defecto no es la correcta debemos cambiarla e

introducir nosotros los parámetros que conozcamos, mediante un icono llamado "Network

Manager" en la parte superior derecha del escritorio. Dicho icono nos permite escoger entre las

redes inalámbricas disponibles

- 43 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 32 Red Inalámbrica en Ubuntu

- 44 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.3 CAPITULO 3: Herramientas Ofimáticas, Telemáticas, multimedia, Diseño gráfico y Utilitarios

Introducción

El Código Abierto es una revolucionaria forma de desarrollar y distribuir el software. Ahora,

moviéndose y creciendo vertiginosamente por un movimiento revolucionario de personas

alrededor del mundo que lo crean, utilizan y promueven. Se han ido creando y mejorando las

herramientas que nos brindan ayuda para realizar tareas, procesos, modificar información y

expresar nuestra imaginación en mecanismos visuales.

1.3.1 Lección 1: Herramientas ofimáticas15

Figura 33 OpenOffice en Ubuntu

15

http://www.cursosdeofimatica.net/ofimatica-linux.html

- 45 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Linux Writer

Linux Writer que sería el procesador de textos que sustituye a Word, y debemos decir que el

mismo es bastante poderoso considerando el hecho de que además de tener todas las

herramientas necesarias para realizar un texto, incluye traductores, correctores e incluso

permite exportar el trabajo a pdf; Draw.

Figura 34 Linux Writer

Impress

Impress, un creador de presentaciones en diapositivas similar al Power Point.

Figura 35 Linux Impress

- 46 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Calc

Calc es la hoja de cálculo que funcionaría como Excel con la cual podemos crear todo tipo de

gráficos además de que posee varias herramientas de análisis numéricos, y Math es un creador

de ecuaciones e impresiones matemáticas.

Figura 36 Linux Calc

KolourPaint16

KolourPaint, una aplicación similar al Paint de Windows, pero con mayor funcionalidad y la

posibilidad de abrir gran cantidad de tipos de archivos de imagen.

Figura 37 Linux KolourPaint

16

http://enavas.blogspot.com/2009/11/kolourpaint-el-paint-de-linux.html

- 47 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.3.2 Lección 2: Herramientas Telemáticas17

Entorno de GNU/Linux: Manejo de Ventanas y sus elementos, Explorador de Windows y del PC:

Manejo de carpetas, subcarpetas, archivos y discos.

Procesador de Texto OpenOffice Writer: Diseño de textos y tablas: Copiar, cortar, pegar.

Formato de textos: Estilo, Fuentes y tamaño de letras, espacios, tabulaciones, viñetas,

alineación de textos; columnas, bordes. Preparación de página: Tamaño, márgenes, nota al pie.

Creación de: Encabezado y pie de página. Corrección ortográfica, sinónimos y estilo gramatical.

Manejo de barra de herramientas, ver, ocultar y personalizar. Presentación Preliminar. Barras

de herramientas: Formato, Estándar, dibujo. Estilos, Tablas de Contenido.

Internet: Correo electrónico: Configuración, creación de cuentas gratis, opciones, anexo de

archivos, firmas, manejo de mensaje. Navegación y búsqueda de información: Configuración,

tipos de buscadores. Comunicación sincrónica: NetMeeting, chat. FTP, Comunicación

asincrónica: Foros; compresión y descompresión de archivos: 7-Zip. Web 2.0.

Presentador de diapositivas Open Impress: formatos, tipos, fondos, animaciones, transición,

botones, hipervínculos, menús, inserción de imágenes.

Figura 38 Herramientas Telemáticas en GNU/Linux

17

http://es.answers.yahoo.com/question/index?qid=20080509113949AAfHNkr

- 48 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.3.3 Lección 3: Multimedia18

Concepto

Multimedia19 es un medio de comunicación que se utiliza en los sistemas para transmitir,

administrar o presentar información, combinando texto, imagen, animación, sonido y vídeo.

Fotografía digital

Herramientas y utilidades para procesar nuestras fotos digitales.

Audio

Posibilidades de GNU/Linux para tratamiento de información sonora. Desde escuchar música en

nuestro PC hasta edición profesional.

Video

Ver películas. Software para edición de video digital. Aplicaciones de video conferencia. DVD

authoring.

Hardware Soportado en Sistemas GNU/Linux

Conectividad

-Conexión USB

-Conexión Firewire, IEEE1394, iLink

-Hardware específico

Dispositivos

- Cámaras fotográficas: gPhoto

- Hardware para audio: ALSA y OSS

- Captura de video: Video4Linux resources

Software Disponible para Multimedia

18

http://www.videosinformatica.es/biblioteca/doc/presentaciones/multimedia_linux.pdf

19

http://www.cavsi.com/preguntasrespuestas/que-es-multimedia/

- 49 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Gráficos

- ImageMagic

- Gtkam & Gphoto

- Gimp

Audio

- Grip

- Audacity

- Xmms

Video

- Xine

- Gnomemeeting

- Kino

- Lives

Figura 39 Herramientas Multimedia GNU/Linux

- 50 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

1.3.4 Lección 4: Diseño Gráfico

Formatos Gráficos y Utilidades

Formatos Gráficos

-JPEG, PNG, GIF, TIFF, EPS…

Utilidades

- Convert (ImageMagick)

Gimp (manipulación de gráficos)

Gimp20 (abreviatura de GNU Image Manipulation Program) es el programa estrella de GNU de

retoque fotográfico y manipulación de imágenes. Su calidad le hace equiparable a Photoshop.

Soporta capas, canales, filtros, pinceles personalizados, etc.

Funcionalidad

- Dibujo

- Manipulación avanzada

- Extensible

- Filtros

- Animación

- Gestión de formatos

20

http://diseno.ciberaula.com/articulo/diseno_linux/

- 51 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 40 GIMP en Ubuntu

1.3.5 Lección 5: Utilitarios

Concepto21

Los utilitarios o utilidades, son programas diseñados para realizar una función determinada, por

ejemplo un editor, un depurador de código o un programa para recuperar datos perdidos o

borrados accidentalmente en el disco duro. El término utilitario se refiere normalmente

al software que resuelve problemas relacionados con la administración del sistema de la

computadora.

Algunos utilitarios en GNU/Linux:

Glimmer: Excelente utilidad para remarcar con colores el código que se escribe, lo que ayuda a

su mejor lectura. Funciona con múltiples lenguajes, HTML, C, C++, PHP, Java, Phyton, List, etc.

21

http://www.monografias.com/trabajos64/manual-informatica/manual-informatica2.shtml

- 52 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 41 Glimmer

Vim Linux: es un editor de texto avanzado que, de hecho, pretende ofrecer el poder de Vi, el

conocido editor para Unix, más un conjunto de funciones más avanzadas.

Figura 42 Vim

- 53 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Gettext: Herramienta para traducir los mensajes del código fuente de un programa en

múltiples idiomas. Gettext es un paquete que contiene utilidades para la internacionalización y

localización.

Webmin: es una interfaz web para administrar sistemas Unix. Utilizando cualquier navegador

que soporte tablas y formularios (y Java para el módulo de administración de archivos).

Figura 43 Instalación de Webmin en Ubuntu

- 54 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

2. UNIDAD 2

Nombre de la Unidad

Introducción

Justificación

Intencionalidades

Formativas

Denominación de

capítulos

Unidad 2: Afinando GNU/Linux para un entorno de trabajo

A la hora de instalar un sistema operativo GNU/Linux y en

concreto Ubuntu hay que tener en cuenta una serie de

parámetros, para una buena configuración y uso del mismo.

Estos en definitiva son una serie de ajustes que harán que

nuestro Pc o laptop se sienta más ligero en sus cometidos.

Existen muchas configuraciones simples de ejecutar y que

otorgan un mejor resultado, orientadas a afinar el entorno de

trabajo bajo GNU/Linux, ejecutando diversas tareas telemáticas

y de administración especifica en general.

Es importante conocer el manejo básico de las aplicaciones bajo

el Sistema Operativo GNU/Linux en un entorno de trabajo,

donde se integran otros Sistemas Operativos como Windows en

las diferentes denominaciones de las Distribuciones y

versiones.

Aumentar en el estudiante competencias de administración en

un sistema operativo GNU/Linux, que le permitan realizar

ajustes o configuraciones adicionales al mismo adecuándolo a

sus necesidades personales o laborales.

1. Migración a una nueva versión

2. Wine

3. Mantenimiento, periféricos y dispositivos internos

Tabla 2 Presentación Unidad 2

- 55 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

2.1 CAPITULO 1: Migración a una nueva versión

Introducción

La migración a GNU/Linux es un "proceso", esto es, ha de hacerse en etapas, concediendo-le a

cada una, y concediéndose el usuario, todo el tiempo que necesiten ambos: la etapa y el

usuario. Migrar a software libre no es diferente. Por tanto, es preciso que el usuario encuentre

una o varias o muchas buenas razones que le impulsen a recorrer el puente que conduce del

software privativo al software libre.

2.1.1 Lección 1: Gestor de actualizaciones del sistema e instalación y desinstalación de

aplicaciones

Gestor de actualizaciones22: El gestor de actualizaciones de software o Update Manager es una

interfaz gráfica para las características de actualización de software de Advanced Packaging

Tool (APT) que no es más que una herramienta de línea de órdenes para instalar, actualizar y

eliminar software.

Para acceder a la aplicación iremos al menú Sistema->Administración->Gestor de

Actualizaciones.

La función del gestor de actualizaciones es comprobar si hay actualizaciones del software

instalado, para ello comprueba los repositorios de software en busca de versiones nuevas. Las

versiones nuevas normalmente contienen reparaciones de errores y características nuevas,

pero también pueden contener actualizaciones de seguridad; es por todo esto por lo que se

recomienda utilizar el gestor de actualizaciones de forma periódica para asegurarse de que el

sistema está al día y tan seguro como sea posible.

La pantalla del gestor de actualizaciones presenta muy pocas opciones como podemos ver en la

siguiente imagen:

22

http://tirwal.terueldigital.es/doc-manual-usuario-tirwal/ch40s06.html

- 56 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 44 Actualizaciones de Software

Recargar: conecta el programa con los repositorios a fin de encontrar las últimas

actualizaciones disponibles.

Preferencias: desde este botón se nos conduce a la relación de repositorios, donde podemos

añadir más o borrar los ya existentes.

Instalar: esta opción nos permite instalar las distintas actualizaciones disponibles y que en caso

de existir aparecerán relacionadas en el cuadro central.

Actualizar software en Ubuntu 23

Ubuntu viene configurada por defecto para que diariamente compruebe si podemos instalar

actualizaciones, en el momento que tenga actualizaciones nos avisa para instalarlas. Pero si aun

así queremos comprobarlo manualmente, tenemos que lanzar el “Gestor de actualizaciones”

desde “Sistema/Administración” en la parte superior izquierda del escritorio.

23

http://aupatic.com/instalar-desinstalar-y-actualizar-software-desde-internet-en-ubuntu-10-10/

- 57 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Figura 45 Gestor de Actualizaciones en Ubuntu

Hay 246 actualizaciones pendientes. Damos click en “Comprobar” por si hay alguna nueva.

Figura 46 Actualizaciones disponibles

- 58 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Descarga la lista de software actualizada para saber si disponemos de actualizaciones nuevas.

Figura 47 Actualizando

Ahora hay 271 actualizaciones pendientes, 5 más que antes. Para actualizar damos click en

“Instalar actualizaciones”.

Figura 48 Instalando Actualizaciones

- 59 -

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA – UNAD

ESCUELA DE CIENCIAS BÁSICAS, TECNOLOGÍA E INGENIERÍA

CONTENIDO DIDÁCTICO DEL CURSO: 201490 – ACTUALIZACIÓN / PROFUNDIZACIÓN EN GNU/LINUX

Necesitamos adquirir privilegios para poder instalar actualizaciones, tenemos que introducir

nuestra contraseña y hacemos click en “Autenticar”.

Figura 49 Autenticando para instalar

Empieza el proceso de instalar las actualizaciones.