diseño e implementación de un software para control y

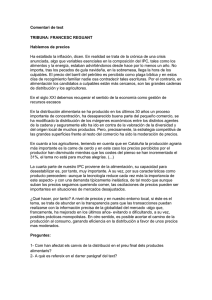

Anuncio