McAfee Enterprise Security Manager 9.6.0 Guía del producto

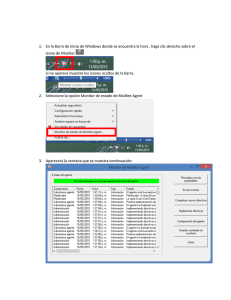

Anuncio