Programa detallado - Máster en Administración, Comunicaciones y

Anuncio

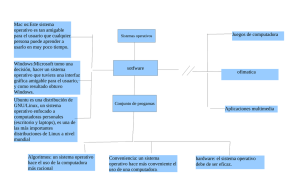

Especialista en Seguridad Informática Máster en Administración, Comunicaciones y Seguridad Informática Información General Título Especialista en Seguridad Informática Duración 100 horas (13,3 créditos ECTS) Responsables Dr. Julio Gómez López Dra. Consolación Gil Montoya Profesorado Diego Pérez Justo Peralta López Juan Antonio López Ramos Julio Gómez López [email protected] [email protected] [email protected] [email protected] Universidad de Almería Universidad de Almería Universidad de Almería Universidad de Almería Objetivo El objetivo del especialista en Seguridad Informática es que el alumno aprenda los conceptos más importantes que fundamentan la seguridad informática y su aplicación en la empresa. Para ello, se verá la normativa y la legislación que regula el tratamiento y regulación de datos en la empresa y se analizarán los diferentes algoritmos criptográficos y su aplicación a través de las arquitecturas AAA. Posteriormente, el alumnado aplicará de una forma práctica los aspectos relacionados con la seguridad de sistemas informáticos aplicados a los sistemas de las familias Windows y GNU/Linux haciendo especial hincapié a detectar las vulnerabilidades de los sistemas informáticos y a protegerlos. Organización de Contenidos El curso se organiza en tres bloques temáticos: • Bloque I. Aspectos básicos y legales de la seguridad informática • Bloque II. Seguridad informática en sistemas Windows y GNU/Linux • Bloque III. Analista de Seguridad Informática Universidad de Almería http://www.ual.es/masterACSI Especialista en Seguridad Informática Máster en Administración, Comunicaciones y Seguridad Informática Bloque I. Aspectos básicos y legales de la seguridad informática En este bloque se persigue que el alumnado conozca la legislación y normativa vigente sobre seguridad informática. Además, el alumno aprenderá a realizar el documento de seguridad de una empresa, conocer y utilizar los diferentes tipos de algoritmos de cifrado así como los aspectos más importantes sobre los servicios de identificación y autenticación. Incorporar a la infraestructura de un sistema informático los modelos y arquitecturas AAA será otra de las competencias que se desarrollarán. El curso se divide en cuatro capítulos. Unidad 1. Legislación y normativa sobre seguridad informática 1.1. Normativa vigente 1.2. El documento de seguridad Unidad 2. Introducción a la Criptografía 2.1. Una idea general 2.2. Criptografía y criptología 2.3. Ataques 2.4. Criptoanálisis 2.5. Elementos de un criptosistema 2.6. Tipos de criptosistemas 2.7. Grados de seguridad 2.8. Ejemplos clásicos Unidad 3. Algoritmos criptográficos simétricos 3.1. Introducción 3.2. Algoritmos simétricos: DES, 3DES, IDEA, RC5 AES Unidad 4. Algoritmos criptográficos de clave pública 4.1. Introducción 4.2. Ataque intermediario 4.3. RSA 4.4. El Gamal Unidad 5. Autentificación y firmas digitales 5.1. Introducción 5.2. Cifrado convencional 5.3. MAC 5.4. Función hásh: MD4, MD5 y SHA1 5.5. Firmas digitales: La firma RSA, La firma ElGamal Unidad 6. DNI electrónico 6.1. El certificado X509 6.2. El DNI electrónico 6.3. El chip 6.4. Certificados del chip Universidad de Almería http://www.ual.es/masterACSI Especialista en Seguridad Informática Máster en Administración, Comunicaciones y Seguridad Informática Bloque II. Seguridad en sistemas Informáticos Windows y GNU/Linux En este curso se persigue que el alumnado conozca los fundamentos de la seguridad en los sistemas informáticos más utilizados tanto a nivel académico como en pequeñas y medianas empresas, Windows y Linux. Es un curso introductorio, por tanto, no es necesario conocer previamente los conceptos básicos asociados con la seguridad informática, aunque si se harán prácticas que requieren conocimientos básicos sobre administración de sistemas operativos. Unidad 1. 1.1 1.2 Introducción a la seguridad informática Conceptos básicos sobre seguridad Buscar un vector de ataque Unidad 2. 2.1 2.2 2.3 2.4 Prevención Introducción Windows 200x Gnu/linux Live cd Unidad 3. 3.1 3.2 3.3 3.4 3.5 Sistemas de detección de intrusos Introducción Sistemas de detección de intrusos Instalación y configuración de un nids (snort) Instalación y configuración de un hids Live cd – easyids Unidad 4. 4.1 4.2 4.3 4.4 Copias de seguridad Introducción Windows Gnu/linux Live cd Unidad 5. 5.1 5.2 Análisis forense Análisis forense lLve cd – systemrecue cd Universidad de Almería http://www.ual.es/masterACSI Especialista en Seguridad Informática Máster en Administración, Comunicaciones y Seguridad Informática Bloque III. Analista de Seguridad Informática En este bloque se persigue que el alumnado conozca los fundamentos de la seguridad en los sistemas informáticos. Para ello el alumno aprenderá a analizar los diferentes sistemas informáticos en búsqueda de cualquier tipo de vulnerabilidad con el único fin de poder solucionarlas. Para ello primero aprenderá a analizar un sistema informático en búsqueda de vulnerabilidades, y luego aprenderá a utilizar dichas vulnerabilidades a nivel del sistema operativo, redes, servidores web y aplicaciones. Unidad 1. Buscar un vector de ataque 1.1. Localizar el objetivo 1.2. Analizar el objetivo Unidad 2. Analista de sistemas 2.1. Introducción 2.2. Escaneo de vulnerabilidades 2.3. Explotar las vulnernabilidades del sistema (Metasploit) 2.4. Ataques contras contraseñas en Windows 2.5. Ataques contras contraseñas en GNU/Linux Unidad 3. Analista de redes 3.1. Introducción 3.2. Man in the middle 3.3. Sniffers 3.4. Técnicas de ocultación y navegación anónima (torpark) 3.5. Rompiendo redes inalámbricas Unidad 4. Analista de servidores Web 4.1. Introducción 4.2. Búsqueda de vulnerabilidades 4.3. XSS (Cross Site Scripting) 4.4. Remote File Inclusión (RFI) 4.5. Inyección de SQL 4.6. Local File Inclusión (LFI) 4.7. Cabeceras http (Spoof http) Unidad 5. Analista de aplicaciones 5.1. Introducción 5.2. Crack 5.3. KeyLoggers 5.4. Troyanos 5.5. Virus 5.6. Ocultación para el antivirus Universidad de Almería http://www.ual.es/masterACSI Especialista en Seguridad Informática Máster en Administración, Comunicaciones y Seguridad Informática Criterios de evaluación La evaluación del alumno se realizará atendiendo a diferentes aspectos y metodologías que redundarán en una mayor transparencia y claridad a la hora de superar las diversas materias y objetivos. A grandes rasgos, la evaluación se divide en dos grandes bloques: Realización de actividades y autoevaluación. La realización de actividades pondera un 80% de la nota final y la autoevaluación un 20% de la nota final. Todo lo anterior, serán complementado mediante un programa de seguimiento preciso e individualizado sobre los conocimientos adquiridos por el alumno a lo largo del curso, así como las destrezas y habilidades desarrolladas a través de las diferentes actividades. Universidad de Almería http://www.ual.es/masterACSI