INSTITUTO POLITÉCNICO NACIONAL TESIS

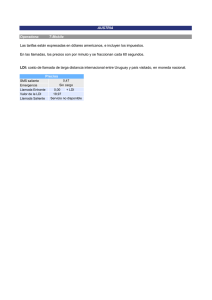

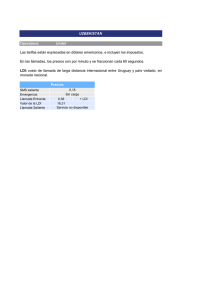

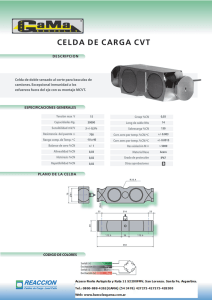

Anuncio