Guía_Implementación_SGSDP(Junio2015)

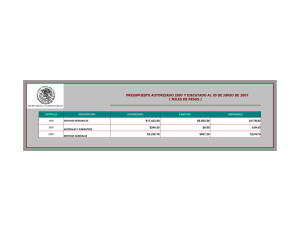

Anuncio