El Nivel de Red: Generalidades

Anuncio

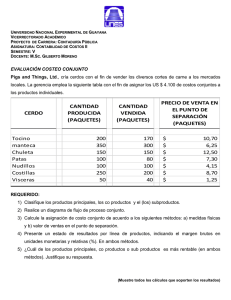

Tema 2 El Nivel de Red: Generalidades Sumario • Aspectos generales del nivel de red • Algoritmos de routing • Control de congestión La Capa de Red ¿Por donde debo ir a w.x.y.z? Routers El nivel de Red • Es la capa por antonomasia, la más importante, la única que ‘ve’ el conjunto de caminos (la red). • Se constituye con dos tipos de nodos: – Nodos terminales (Hosts) – Nodos de tránsito (Routers o Conmutadores) • Normalmente los routers tienen varias interfaces y los hosts una (pero puede haber hosts con más de una interfaz o ‘multihomed’). • Los routers y las líneas que los unen constituyen la subred, gestionada por el proveedor u operador. • En una comunicación LAN-LAN el nivel de red es casi inexistente (no hay ‘nodos de tránsito’, todas las comunicaciones son directas). Puente vs router El puente actúa a nivel de enlace El router actúa a nivel de red Red Red LLC LLC MAC MAC MAC Física Física Física Física Trans. Red LLC Trans. Red Red LLC MAC LLC MAC LLC MAC MAC Física Física Física Física Los dos son útiles, cada uno en su papel Funciones del nivel de Red • Elegir la ruta óptima de los paquetes – Servicio CONS: sólo en el momento de establecer el VC(Virtual Circuit o Virtual Channel) – Servicio CLNS: para cada datagrama independientemente • Controlar y evitar la congestión • Controlar que el usuario no abuse del servicio • Resolver (‘mapear’) las direcciones de nivel de red con las de nivel de enlace (p. ej. en LANs la dir. IP con la dir. MAC). CONS vs CLNS B 1.3 A VC 1 1.3 2.3 1.2 2.2 1.1 2.1 Cada paquete lleva el número del circuito virtual al que pertenece VC 2 2.3 Red CONS Todos los paquete que van por un mismo VC usan la misma ruta B.3 B.2 B.1 Red CLNS C.3 C.2 C.1 Cada datagrama lleva la dirección de destino La ruta se elige de forma independiente para cada datagrama 2.2 2.1 C El orden se respeta siempre B.3 A 1.1 1.2 C.2 B.2 C.1 B.1 C.3 El orden no siempre se respeta B C CONS vs CLNS (II) Red CLNS (datagramas) RED CONS (circuitos virtuales) Establecimiento conexión Innecesario Requerido (permanente o temporal) Direccionamiento Cada paquete lleva la dirección completa de origen y destino Los paquetes solo llevan el número del VC (generalmente pequeño) Información de estado Ni los routers ni la subred conservan ninguna Cada VC requiere una entrada en las tablas de cada conmutador por donde pasa Routing Independiente para cada datagrama La ruta se elige al establecer el VC; todos los paquetes siguen esa ruta Efecto de fallo en un router Se pierden paquetes en tránsito solamente Todos los VC que pasan por ese conmutador se terminan Calidad de servicio Difícil Fácil Control de congestión Difícil Más fácil Sumario • Aspectos generales del nivel de red • Algoritmos de routing • Control de congestión Principio de optimalidad Si Valencia está en la ruta óptima de Murcia a Barcelona, entonces el camino óptimo de Valencia a Barcelona está incluido en la ruta óptima de Murcia a Barcelona Corolario: Todas las rutas óptimas para llegar a Barcelona desde cualquier sitio forman un árbol sin bucles (spanning tree) con raíz en Barcelona. Principio de optimalidad (II) La Coruña Barcelona Bilbao Valladolid Zaragoza Barcelona Madrid Zaragoza Bilbao Valencia Madrid Murcia Valencia Valladolid Badajoz Murcia La Coruña Sevilla La red de autopistas españolas Badajoz Sevilla Árbol de rutas óptimas hacia Barcelona Los trazos en rojo indican la ruta óptima a seguir en cada caso Concepto de ruta óptima en carreteras • Para elegir la ruta óptima se pueden aplicar diversos criterios, por ejemplo: – La que minimice la distancia – La que minimice el tiempo – La que minimice el consumo de gasolina – La que minimice el costo (p. ej. evitar peajes) – La que minimice el cansancio (preferible autopistas, pocas curvas, pocos cambios de carretera, etc.) – Una determinada combinación de todos los anteriores con diversos pesos según los gustos del usuario • La ruta óptima puede variar en función del criterio elegido (ver por ejemplo www.michelin.com) Concepto de ruta óptima en telemática • Los criterios que se aplican suelen ser: – Minimizar el número de routers (‘saltos’) por lo que se pasa – Maximizar el caudal (ancho de banda) de los enlaces por los que se pasa – Minimizar el nivel de ocupación o saturación de los enlaces que se atraviesan – Minimizar el retardo de los enlaces – Maximizar la fiabilidad de los enlaces (minimizar la tasa de errores) – Una determinada combinación de todos los anteriores con diversos pesos según los gustos del usuario Algoritmos de routing • Los algoritmos de routing pueden ser: – Estáticos: las decisiones se toman en base a información recopilada con anterioridad. Normalmente el proceso de optimización es costoso y se realiza de forma centralizada. Por eso una vez fijada la ruta casi nunca se cambia. – Dinámicos: deciden la ruta óptima en base a información obtenida en tiempo real. Requieren un protocolo de routing para recoger la información. La ruta óptima puede cambiar a menudo. • Salvo en redes muy simples o en zonas periféricas se suele utilizar routing dinámico. Routing estático basado en el flujo • Consiste en optimizar las rutas de acuerdo con la capacidad y el nivel de ocupación de cada enlace, calculado a partir del tráfico medio previsto entre nodos. • Es preciso disponer de información que permita estimar el tráfico medio entre cada par de nodos (matriz de tráfico). • Interesante para decidir la topología cuando se diseña una red de enlaces punto a punto o con circuitos virtuales permanentes o PVCs (Frame Relay o ATM) • Se plantean varias topologías posibles (en principio todas) se comparan y se elige la más adecuada. • No permite responder con rapidez a cambios en el comportamiento del tráfico (por ejemplo congestión repentina en un enlace) Tiempo de servicio El Tiempo de servicio es el tiempo medio que tarda en enviarse un paquete en la interfaz de salida (tiempo de transmisión + tiempo de espera en la cola): Paquetes encolados en la interfaz de salida Por teoría de colas: T = p / (v - c) donde: p = tamaño del paquete (en bits) v = velocidad de la línea (en bits/s) c = caudal medio de la línea (en bits/s) El tiempo de servicio puede ser (y normalmente es) diferente para cada sentido de la comunicación en una misma línea Tiempo de servicio para paquetes de 500 bytes 7,0000 6,0000 5,0000 4,0000 3,0000 2,0000 Nivel de ocupación 64 Kb/s 512 Kb/s 2048 Kb/s 0% 0,0625 0,0078 0,0020 10 % 0,0694 0,0087 0,0022 20 % 0,0781 0,0098 0,0024 30 % 0,0893 0,0112 0,0028 40 % 0,1042 0,0130 0,0033 50 % 0,1250 0,0156 0,0039 60 % 0,1563 0,0195 0,0049 70 % 0,2083 0,0260 0,0065 80 % 0,3125 0,0391 0,0098 90 % 0,6250 0,0781 0,0195 95 % 1,2500 0,1563 0,0391 99 % 6,2500 0,7812 0,1953 Si no hay nada de tráfico el paquete no espera. En ese caso el tiempo de servicio es igual al tiempo de transmisión, es decir lo que tarda el paquete en salir por el hilo 1,0000 0,0000 1 3 5 7 9 11 13 15 17 19 21 23 25 27 29 31 33 35 37 39 41 43 45 47 49 51 53 55 57 59 61 63 65 67 69 71 73 75 77 79 81 83 85 87 89 91 93 95 97 99 64 Kb/s 512 Kb/s 2048 Kb/s Las líneas de baja velocidad sufren mas problemas de retrasos cuando se produce congestión Ejemplo de routing estático basado en el flujo Matriz de tráfico (Kb/s) 64 Kb/s A Destino B 512 Kb/s Origen 512 Kb/s 512 Kb/s C D Matriz de rutas con A-B directo A B C D A - 10 50 50 B 10 - 40 100 C 50 40 - 200 D 50 100 200 - Matriz de rutas con A-B indirecto Destino A B C D A - AB AC ACD B BA - BDC BD C CA CDB - CD DB DC - D DCA Origen Origen Destino A A B C D - ACDB AC ACD - BDC BD B BDCA C CA CDB - CD D DCA DB DC - 64 Kb/s A 512 Kb/s B 512 Kb/s Routing estático basado en el flujo 512 Kb/s C D Matriz de tiempos de servicio Topología directa: Enlace Velocidad Caudal Ocupación T. de serv. A B C D AB 64 Kb/s 10 Kb/s 15,6% 74,1 ms A - 74,1 9,7 27,7 AC 512 Kb/s 100 Kb/s 19,5 % 9,7 ms B 74,1 - 28,8 10,8 BD 512 Kb/s 140 Kb/s 27,3% 10,8 ms C 9,7 28,8 - 18,0 CD 512 Kb/s 290 Kb/s 57 % 18,0 ms D 27,7 10,8 18,0 - Valor promedio: 28,18 ms Topología indirecta: Enlace Velocidad Matriz de tiempos de servicio Caudal Ocupación T. de serv. A B C D AB 64 Kb/s 0 Kb/s 0% 62,5 ms A - 39,9 10,0 28,9 AC 512 Kb/s 110 Kb/s 21,5 % 10,0 ms B 39,9 - 29,9 11,0 BD 512 Kb/s 150 Kb/s 29,3 % 11,0 ms C 10,0 29,9 - 18,9 CD 512 Kb/s 300 Kb/s 58,6 % 18,9 ms D 28,9 11,0 18,9 - Valor promedio: 23,10 ms Routing estático basado en el flujo Cálculo del tiempo de servicio medio ponderado Matriz de tráfico (Kb/s) Matriz de tráfico normalizada Destino A B C D A - 10 50 50 B 10 - 40 100 C 50 40 - 200 D 50 100 200 - A Origen Origen Destino A - B 0,011 B C D 0,011 0,056 0,056 - C 0,056 0,044 0,044 0,111 - 0,222 D 0,056 0,111 0,222 Tráfico total: 900 Kb/s Tiempo de servicio medio ponderado: Topología directa: 18,74 ms Topología indirecta: 18,70 ms Conclusión: La topología indirecta es mejor que la directa. - Encaminamiento por inundación • Enviar cada paquete por todas las interfaces, excepto por la que ha llegado. • Utilizado en: – Puentes transparentes (tramas broadcast/multicast) – Algunos algoritmos de routing (estado del enlace) – Algunos algoritmos de routing multicast. • Si hay bucles se envían duplicados, el tráfico se multiplica y la red se bloquea. Soluciones: – Bloquear interfaces (spanning tree) – Incorporar contador de saltos y descartar cuando sea cero – Mantener lista de enviados y descartar duplicados Encaminamiento por inundación (II) A B C Primer salto: 3 paquetes G D E F A B C G Segundo salto: 5 paquetes D E F A B C Tercer salto: 8 paquetes G D E F Encaminamiento dinámico • Requiere recabar información en tiempo real sobre el estado de los enlaces • Permite responder a situaciones cambiantes, p. ej.: fallo o saturación de un enlace. Pero solo si hay ruta alternativa. • Dos algoritmos: – Vector distancia o Bellman-Ford – Estado del enlace, Dijkstra o Shortest Path First • En ambos casos el cálculo de rutas óptimas se realiza de forma distribuida entre todos los routers de la red. Algoritmo del vector distancia o de Bellman-Ford • Cada router conoce: – Su identificador – Sus interfaces – La distancia hasta el siguiente router de cada interfaz • Cada router construye su base de datos de destinos, que le indica por que interfaz enviar los paquetes para cada destino. • Para ello intercambia con sus vecinos vectores distancia, que indican la distancia a cada destino Ejemplo del algoritmo de vector distancia 9 m j 4 Distancia 7 Distancia 2 n k 10 1 Distancia 2 Distancia 3 3 Destino: 1 2 3 4 5 6 7 8 9 10 11 Recibido de j (+3): 12 3 15 3 12 5 6 18 0 7 15 Recibido de k (+2): 5 8 3 2 10 7 4 20 5 0 15 Recibido de m (+2): 0 5 3 2 19 9 5 22 2 4 7 Recibido de n (+7): 6 2 0 7 8 5 8 12 11 3 2 Vector calculado: 2 6 5 0 12 8 6 19 3 2 9 Tabla de rutas: m j m 0 k j k n j k n El problema de la cuenta a infinito A se enciende A Distancias hacia A 0 0 0 . . . - A se apaga Dist. 1 B ∞ ∞ 1 1 3 3 5 5 7 7 9 . . . ∞ Dist. 1 C ∞ ∞ ∞ 2 2 4 4 6 6 8 8 . . . ∞ El problema de la cuenta a infinito (II) • Las noticias buenas viajan deprisa, las malas despacio. • Hay diversos ‘trucos’ para evitar el problema de la cuenta a infinito, pero ninguno infalible. • El vector distancia se utiliza actualmente en diversos protocolos de routing: – Internet: RIP, BGP, IGRP, EIGRP – También en Appletalk y versiones antiguas de DECNET e IPX Algoritmo del estado del enlace • Cada router contacta con sus vecinos y mide su distancia a ellos. • Construye un paquete LSP (Link State Packet) que dice: – Quién es él – La lista de sus vecinos y sus distancias a ellos • Envía su LSP por inundación a todos los routers de la red • Recaba los LSPs de todos los demás nodos • Calcula las rutas óptimas por el algoritmo de Dijkstra: – Se pone él mismo como raíz del árbol, y coloca a sus vecinos – Mira los LSP de sus vecinos y despliega el árbol; cuando aparece más de un camino hacia un nodo toma el más corto y descarta los demás. – Las ramas son en principio provisionales. Una rama se confirma cuando es más corta que todas los demás provisionales. Algoritmo del estado del enlace (Dijkstra) A 6 2 B C 5 1 2 D Link State Packets G 2 1 2 4 E F A B C D E F G B/6 A/6 B/2 A/2 B/1 C/2 C/5 D/2 C/2 F/2 E/2 D/2 E/4 F/1 E/1 G/5 F/4 G/1 B(2) G(5) C(0) C(0) C(0) B(2)G(5) F(2) F(2) B(2) G(3) E(6) Coloca C en el árbol. Examina el LSP de C A(8) E(3) G(3) E(6) Coloca F en el árbol. Examina el LSP de F. Encontrado mejor camino a G C(0) F(2) Coloca B en el árbol. Examina el LSP de B. Encontrado mejor camino a E C(0) B(2) A(8) F(2) Algoritmo de Dijkstra C(0) B(2) B(2) E(3) G(3) A(8) D(5) Coloca E en el árbol. Examina el LSP de E. E(3) G(3) A(8) D(5) C(0) B(2) F(2) E(3) G(3) Coloca A en el árbol. Examina el LSP de A. D(5) A(7) No quedan nodos. terminar D(5) Coloca G en el árbol. Examina el LSP de G. F(2) E(3) A B C D E F G B/6 A/6 B/2 A/2 B/1 C/2 C/5 D/2 C/2 F/2 E/2 D/2 E/4 F/1 E/1 G/5 F/4 G/1 F(2) G(3) A(7) Coloca D en el árbol. Examina el LSP de D. Árbol de rutas óptimas desde C para la red ejemplo Enlaces no utilizados A 6 B 2 C C 5 B D 2 E 4 1 F F G 2 1 2 E G D A Algoritmo de estado del enlace • Los LSP se transmiten por inundación. • Sólo se envían cuando hay cambios • Los LSP se numeran secuencialmente. Además tienen un tiempo de vida limitado. • Para evitar bucles solo se reenvían los LSP con número superior a los ya recibidos y que no están expirados. • Cada LSP pasa una vez o a lo sumo dos veces (pero no mas de dos) por el mismo enlace Reparto de LSPs de C por inundación C B A C B A C C C C G G C D F E D I E F III C A C B A C G B C G C C D E II F C C C D E IV F Distribución de los LSPs en el router C A 6 B 2 E F G 4 E D A LSPs G 2 F G A B C D E F G B/6 A/6 B/2 A/2 B/1 C/2 C/5 D/2 C/2 F/2 E/2 D/2 E/4 F/1 E/1 G/5 F/4 G/1 1 F Flags envío LSP Origen Secuen. C B C 5 A B D E 1 2 D 2 Edad Flags envío ACK B F G B F G Datos A 21 60 0 1 1 1 0 0 B 21 60 0 1 1 1 0 0 A/6, C/2, E/1 D 21 60 0 1 1 1 0 0 A/2, E/2 E 20 58 0 1 1 1 0 0 B/1, D/2, F/4 F 21 59 1 0 1 0 1 0 C/2, E/4, G/1 G 21 62 1 0 1 0 1 0 C/5, F/1 C 21 61 1 1 1 0 0 0 B/2, F/2, G/5 Base de datos de LSPs en C B/6, D/2 Routing por estado del enlace • Con routing por el estado del enlace cada nodo conoce la topología de toda la red (no era así con vector distancia). • La información sobre la red no se usa para optimizar la distribución de LSPs (el algoritmo fallaría) • Generalmente se considera que los algoritmos del estado del enlace son mas fiables y eficientes que los del vector distancia. • Se utiliza en diversos protocolos de routing: – Internet: OSPF, IS-IS – ATM: PNNI – DECNET – IPX: NLSP Routing jerárquico • Problema: los algoritmos de routing no son escalables. La cantidad de información intercambiada aumenta de forma no lineal con el tamaño de la red. Lo mismo ocurre con la complejidad de los cálculos (requerimientos de CPU y memoria). • Solución: crear regiones (niveles jerárquicos). Solo algunos routers de cada región comunican con el exterior. Las rutas son menos óptimas, pero se reduce la información de routing. • Parecido a la forma como se organizan las rutas en la red de carreteras (internacionales, nacionales, regionales). Tabla de vectores para 1A Routing jerárquico Jerárquica No jerárquica 2A 1B 1A 1C 2B 2D 2C Región 2 Región 1 5B 3A 3B 5C 5A 5D Región 3 5E 4A 4B Región 4 Región 5 4C Destino Vía Saltos Destino Vía Saltos 1A - - 1A - - 1B 1B 1 1B 1B 1 1C 1C 1 1C 1C 1 2A 1B 2 2 1B 2 2B 1B 3 3 1C 2 2C 1B 3 4 1C 3 2D 1B 4 5 1C 4 3A 1C 3 3B 1C 2 4A 1C 3 4B 1C 4 4C 1C 4 5A 1C 4 5B 1C 5 5C 1B 5 5D 1C 6 5E 1C 5 Sumario • Aspectos generales del nivel de red • Algoritmos de routing • Control de congestión Control de congestión • Los tiempos de servicio aumentan de forma dramática cuando una línea o un router se aproxima a la saturación. • No es posible ocupar una línea (o un router) al 100% (tiempo de servicio infinito). • Los buffers grandes permiten no descartar paquetes, pero aumentan el retardo. Esto puede causar retransmisiones y generar aún más tráfico. • Cuando hay congestión severa el rendimiento global disminuye. Sin Congestión Congestión Moderada Congestión Fuerte Sin Congestión Congestión Moderada Rendimiento Tiempo de Servicio Efectos de la congestión en el tiempo de servicio y el rendimiento Carga Carga Congestión Fuerte Medicina (preventiva) anti-congestión Técnica Aplicable en redes Ejemplo Control de Admisión CONS ATM, red telefónica Cobrar por tráfico (por paquete) CONS X.25, GPRS Activar recursos adicionales Todas RDSI, DDR (Dial on Demand Routing) Repartir tráfico entre rutas alternativas (si las hay) CLNS Routing dinámico Fijar caudales máximos Todas CIR (Frame Relay), PCR (ATM) Suavizar ráfagas Todas Pozal agujereado (Frame Relay y ATM) Planificar y reservar caudales Todas Videoconferencia, ingeniería de tráfico Control de Admisión Usuario: Quiero enviar tráfico de este tipo y quiero esta QoS Red: ¿puedo soportar esto de forma fiable sin perjudicar otros contratos? Solicitud de QoS garantizada No, o sí y pactar un contrato de tráfico Host Red Si se supera el Control de Admisión (es decir si se admite la petición) la red y el usuario pactan un contrato de tráfico Como detectar la congestión • A nivel de red: – Porcentaje de paquetes descartados – Longitud media de las colas en las interfaces de los routers • A nivel de transporte: – Retardo medio de los paquetes – Desviación media del retardo (jitter) – Porcentaje de paquetes perdidos (suponiendo que no se debe a errores) Mecanismos para notificar situaciones de congestión Tipo Mecanismo Ejemplo Implícito Descarte de paquetes, IP + TCP, ATM RED (*) Paquetes informativos ATM (celdas RM), ad hoc Frame Relay Explícito Aviso embebido en Frame Relay (bit BECN) datos hacia emisor Aviso embebido en Frame Relay (bit FECN), datos hacia receptor ATM (bit campo PTI) (*) RED: Random Early Discard Mecanismos de control de congestión Implícitos: Descarte de paquetes, retardo Explícitos: Binario, Credit Rate Policing Backpressure Paquetes de alerta Medidas a adoptar ante una situación de congestión • Reducir o congelar el envío de paquetes de los hosts hasta que no haya congestión. • En algún caso los routers intermedios pueden ayudar reteniendo parte de los paquetes en sus buffers. • Descartar paquetes. A veces estos llevan alguna indicación de su importancia para el descarte (paquetes de 1ª y 2ª clase). • Se puede descartar inteligentemente, por ej. si se descarta un fragmento de un paquete descartar también los demás. Problemas del control de congestión • Se pueden dar situaciones oscilantes que impidan un aprovechamiento eficiente de los recursos (todos los hosts bajan y suben el ritmo a la vez). Para evitarlo se utiliza la técnica denominada RED (Random Early Discard) • El uso de notificación explícita ad hoc puede agravar aún más las cosas (generar tráfico extra cuando más problema hay) • Algunos creen que la lucha contra la congestión por mecanismos sofisticados (explícitos) es una batalla perdida (los remedios llegarán demasiado tarde para ser útiles). Redes ‘oscilantes’ LAN B LAN A Enlaces WAN Una respuesta excesivamente rápida a la congestión puede causar situaciones oscilantes Como evitar la oscilación • Normalmente los parámetros se monitorizan con fórmulas del tipo: un = a un-1 + (1-a) f Donde: f: valor instantáneo del parámetro medido un: valor medio en la n-ésima iteración a: constante para regular la inercia a los cambios El valor de a regula la inercia; suelen ser típicos valores de 3/4 y 7/8 Aplicación de la fórmula un = a un-1 + (1-a) f n Valor Instantáneo Media aritmética a = 0,5 a = 0,75 a = 0,875 1 0,30 0,30 0,30 0,30 0,30 2 0,40 0,35 0,35 0,33 0,31 3 0,50 0,40 0,43 0,37 0,34 4 0,60 0,45 0,51 0,43 0,37 5 0,70 0,50 0,61 0,49 0,41 6 0,80 0,55 0,70 0,57 0,46 7 0,90 0,60 0,80 0,65 0,51 8 1,00 0,65 0,90 0,74 0,57 9 1,10 0,70 1,00 0,83 0,64 10 1,20 0,75 1,10 0,92 0,71 11 1,30 0,80 1,20 1,02 0,78 12 1,40 0,85 1,30 1,11 0,86 13 1,50 0,90 1,40 1,21 0,94 Gráfico de la fórmula un = a un-1 + (1-a) f 1, 6 1, 4 1, 2 1 Va lor Inst a nt á ne o Va lor me dio 0, 8 a =0,5 a =0,75 0, 6 a =0,875 0, 4 0, 2 0 1 2 3 4 5 6 7 8 9 10 11 12 13 Perfil de tráfico y vigilancia • • • Perfil de tráfico o conformado de tráfico (traffic shaping): condiciones máximas de uso de la red que el usuario se compromete a cumplir con el proveedor del servicio. Vigilancia de tráfico (traffic policing): labor de monitorización que el proveedor realiza para asegurarse que el usuario cumple su palabra. Si el usuario incumple el proveedor puede: a) Descartar el tráfico no conforme b) Marcarlo como de ‘segunda clase’ y pasarlo a la red, o c) Pasarlo a la red sin mas (no es habitual) Traffic Shaping y Traffic Policing Datos reales Switch Shaper Host Datos Conformados Conformado de Tráfico: Cumplir el contrato Algoritmo del pozal agujereado • Limitar pico y tamaño de ráfagas Vigilancia de Tráfico: Vigilar y obligar su cumplimiento ¿El tráfico recibido cumple el contrato? Si no cumple el policía puede: •Marcar como 2ª clase (bit CLP) las celdas excedentes, o •Descartar las celdas excedentes Pozal agujereado (‘leaky bucket’) • El pozal agujereado se utiliza para: – Suavizar las ráfagas que el usuario produce (conformado de tráfico o traffic shaping): – Asegurar que el tráfico introducido se corresponde con lo acordado (vigilancia de tráfico o traffic policing): • Se define con dos parámetros: – ρ : caudal constante máximo que se puede inyectar en la red (el agujero del pozal). Se expresa en Mb/s – C: buffer (la capacidad del pozal) que absorberá las ráfagas que produzca. Se expresa en Mb • Si el buffer se llena el tráfico excedente se considera no conforme. Normalmente se descarta o se pasa como tráfico de ‘segunda’ clase (candidato a descartar). C (Mb) ρ (Mb/s) Ejemplo de funcionamiento de un pozal agujereado Parámetros: ρ = 20 Mb/s, C = 10 Mbits Ráfaga de 10 Mbits recibida en 50 ms (equivalente a 200 Mb/s) Instante Tr. Entrado Tr. Salido En pozal 0 ms 0 0 0 10 ms 2 Mb 0,2 Mb 1,8 Mb 20 ms 4 Mb 0,4 Mb 3,6 Mb 30 ms 6 Mb 0,6 Mb 5,4 Mb 40 ms 8 Mb 0,8 Mb 7,2 Mb 50 ms 10 Mb 1,0 Mb 9 Mb 60 ms 10 Mb 1,2 Mb 8,8 Mb 70 ms 10 Mb 1,4 Mb 8,6 Mb 80 ms 10 Mb 1,6 Mb 8,4 Mb 10 Mb 10 Mb 0 Mb ... 500 ms Máximo Ejercicios Ejercicio 2 • EL pozal agujereado solo permite superar el caudal medio durante breves momentos, ya que si el pozal se llena el tráfico excedente se desborda. Entonces como puede un PVC Frame Relay transmitir durante horas por encima del CIR? Respuesta: • En FR existe un segundo pozal que recoge el excedente del primero, saliendo con caudal igual al EIR. Las tramas que salen por este llevan a 1 el bit DE por lo que pueden ser descartadas más fácilmente. Ejercicio 4 128 Kb/s A B Paquetes de 164 bytes (1312 bits) Audioconferencia: 1 paquete cada 40 ms, 25 paquetes/s Calcular caudal máximo para que el retardo no supere 80 ms Ejercicio 4 Aproximamos retardo a Tiempo de servicio, T. Por teoría de colas: T = 1 / (µc - λ), donde: µ = 1 / tamaño-paquete c : velocidad del enlace (bits/s) µc: capacidad del enlace (paquetes/s) λ: Caudal medio (paquetes/s) En este caso: µ = 1 /1312 = 0,000762 paquetes/bit c = 128.000 bits/s µc = 97,56 paquetes/s T ≤ 0,08 seg Ejercicio 4 El caudal máximo tolerable será el que dé T = 0,08 seg. Cuando hay una audioconferencia en marcha: 0,08 = 1 / (97,56 –x – 25) 25: paquetes producidos por la audioconferencia (32,8 Kb/s) x: paquetes producidos por otras aplicaciones Despejando: x = 60,06 pps → 78,8 Kb/s → 61,6% ocupac. (49 Kb/s libres) Para línea de 2048 Kb/s: 0,08 = 1 / (1560,98 – x – 25) x = 1523 pps → 1998,8 Kb/s → 97,6% ocupac. (49 Kb/s libres) Ejercicio 4 100 % Caudal → 75 % 61,6 % 50 % 25 % 11 16 0% 0 6 12 Hora del día → 18 24