5 mitos sobre la navegación segura por Internet

Anuncio

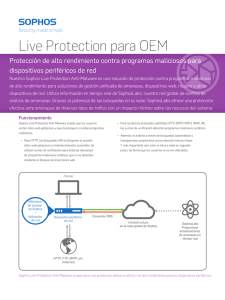

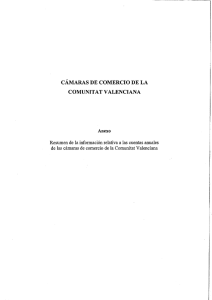

5 mitos sobre la navegación segura por Internet Chris McCormack, director de marketing de productos Existen muchas ideas erróneas sobre cómo navegar por Internet de forma segura. Aunque le parezca que toma todas las precauciones, es casi imposible estar totalmente protegido contra las amenazas actuales en constante evolución si no se dispone de toda la información necesaria. En este monográfico analizamos los cinco mitos más extendidos sobre la navegación segura por Internet, la verdadera realidad que esconden y lo que puede hacer para protegerse. 5 mitos sobre la navegación segura por Internet Principales cinco mitos sobre la navegación segura por Internet 1.Mito:para estar seguros, es necesaria una política de navegación que permita a los usuarios visitar solo sitios de confianza. Realidad: los sitios de confianza no existen y los usuarios pueden burlar fácilmente las políticas. 2.Mito: Realidad: escanear los archivos descargados es una buena medida de seguridad. los escaneados no protegen las infraestructuras contra infecciones automáticas. 3.Mito: el uso de navegadores seguros como Chrome garantiza una mayor protección. Realidad:Chrome puede sufrir vulnerabilidades como cualquier otro navegador y, cuanto más se extienda su uso, más ataques lo escogerán como objetivo. 4.Mito: Realidad: los equipos Mac son más seguros que los equipos Windows. ya existen programas maliciosos diseñados para atacar equipos Mac y están teniendo más éxito que nunca. 5.Mito: la única forma de proteger a los usuarios remotos es mediante redes VPN o servicios en la nube. Realidad:la mejor forma de proteger a los usuarios remotos es mediante la integración de funciones de filtrado web en todos los portátiles. 1. Mito: para estar seguros, es necesaria una política de navegación que permita a los usuarios visitar solo sitios de confianza Realidad: todos los sitios suponen un riesgo. Los sitios de confianza ya no existen. Y, para complicar aún más las cosas, los servidores proxy anónimos ayudan a los usuarios a burlar la mayoría de las políticas web. En concreto: las amenazas web ya no se esconden solamente en rincones oscuros de Internet como los sitios de apuestas o para mayores de edad. Ahora, los ciberdelincuentes utilizan también sitios de confianza, populares y que visitan gran cantidad de usuarios para distribuir programas maliciosos e infectar los equipos de las víctimas. De hecho, el 80 % de los sitios web infectados en la actualidad son sitios de confianza legítimos.1 Por eso, el bloqueo de sitios inadecuados es importante como parte de las políticas de uso aceptable y para reducir la superficie susceptible a ataques, pero no constituye una medida de seguridad eficaz por sí sola. Además, es necesario tener en cuenta que los servidores proxy anónimos ayudan a los usuarios a burlar las políticas de filtrado web. Qué medidas se pueden tomar: además de utilizar una solución de filtrado de direcciones web, es necesario disponer de funciones avanzadas de detección de programas maliciosos que escaneen todo el contenido web al que se accede. Así, podrá detectar las amenazas más recientes presentes en cualquier sitio antes de que se conviertan en un problema. La solución de seguridad web elegida debe incluir también funciones de protección contra servidores proxy anónimos, preferiblemente, capaces de detectar su uso inadecuado en tiempo real y bloquear a los usuarios falsos al instante. 1 Informe de Websense: Security Pros & "Cons", http://www.websense.com/assets/reports/security-pros-and-cons-research-report.pdf Monográficos de Sophos. Abril de 2012. 2 5 mitos sobre la navegación segura por Internet 2. Mito: escanear los archivos descargados es una buena medida de seguridad Realidad: aunque el control y el escaneado de las descargas son un buen punto de partida, no evitan que los usuarios sufran infecciones. Puede que haya oído hablar de las infecciones automáticas o driveby. Este tipo de ataques silenciosos son muy habituales y pueden infectar los equipos de los usuarios con solo entrar en una página web y sin que lleguen a darse cuenta. En concreto: los ciberdelincuentes se han convertido en expertos en aprovechar vulnerabilidades de sitios web con técnicas como la inyección de SQL para incrustar código malicioso en sitios web legítimos (incluso los de más confianza). Después, el navegador carga el código malicioso de forma automática cada vez que alguien visita alguna página del sitio sin que el usuario llegue a percibirlo. El código puede estar muy camuflado y transformarse con cada carga (polimórfico), por lo que las soluciones de seguridad web tradicionales tienen grandes dificultades para detectarlo y resulta totalmente invisible para los antivirus de escritorio. El código malicioso descargado de forma automática por el navegador descarga después de forma silenciosa un paquete diseñado para detectar docenas de vulnerabilidades conocidas de navegadores, complementos, aplicaciones o sistemas operativos, e instalar la carga. Vulnerabilidades habituales de los sitios web El 69 % de sitios web contenían El 42 % contenía vulnerabilidades al menos una vulnerabilidad de continuas de secuencias de inyección de SQL comandos entre sitios Fuente: Application Security Center, Web Security Research Group Figura 1: los ciberdelincuentes suelen aprovechar las vulnerabilidades de los sitios web mediante la incrustación de código malicioso con técnicas como la inyección de SQL o las secuencias de comandos entre sitios. Qué medidas se pueden tomar: asegúrese de que cuenta con protección avanzada de varias capas para conseguir una defensa coordinada. La protección debe incluir funciones básicas de filtrado de direcciones web, además de escanear el contenido descargado al acceder a sitios web, y descubrir y simular el código JavaScript en tiempo real para detectar comportamientos sospechosos. Las soluciones de detección de programas maliciosos basadas en firmas no ofrecen una protección eficaz contra las amenazas web actuales. Monográficos de Sophos. Abril de 2012. 3 5 mitos sobre la navegación segura por Internet 3. Mito: el uso de navegadores seguros como Chrome garantiza una mayor protección Realidad: aunque Chrome se considera uno de los más seguros, todos los navegadores presentan vulnerabilidades cada cierto tiempo. Los ciberdelincuentes prueban constantemente métodos nuevos para aprovecharlas y los mejores son los que no conocemos. En concreto: Chrome se considera uno de los navegadores más seguros disponibles en la actualidad, como en su momento lo fue Firefox. Pero no es aconsejable dejar la seguridad a merced de la reputación de ningún navegador. De hecho, los ciberdelincuentes ya han puesto al descubierto vulnerabilidades presentes en el navegador, lo que demuestra que Chrome no es impenetrable.2 Las vulnerabilidades que aún no conocemos son las que más deben preocuparnos. Lo normal es que los navegadores como Chrome se conviertan en un objetivo más habitual de los ataques a medida que aumenta su popularidad entre los usuarios. Los delincuentes aprovechan vulnerabilidades e infectan sistemas para conseguir dinero. Por lo tanto, cuanta más gente utilice un determinado navegador, más rentable puede resultarles. Fuente: https://twitter.com/#!/pwn2own_contest Figura 2: Chrome es tan susceptible a sufrir ataques como cualquier otro navegador. Uno de los participantes en el congreso anual Pwn2Own consiguió infiltrarse en el código de Chrome en cinco minutos. Qué medidas se pueden tomar: todos los navegadores actuales suponen un riesgo para la seguridad pero, con unos cuantos pasos, es posible aumentar las posibilidades de evitar infecciones. En primer lugar, utilice funciones de restricción de aplicaciones para limitar el número de navegadores permitidos en la empresa. Aplique siempre todos los parches necesarios a los navegadores permitidos con una solución de gestión de vulnerabilidades. De esta forma, reducirá al mínimo la superficie susceptible a ataques. Por último, asegúrese de utilizar una solución avanzada de detección de programas maliciosos web que sea capaz de bloquear amenazas en tiempo real, independientemente del navegador utilizado. 2 Blog Naked Security, http://nakedsecurity.sophos.com/2012/03/08/chrome-pw2own-vulnerabilit/ Monográficos de Sophos. Abril de 2012. 4 5 mitos sobre la navegación segura por Internet 4. Mito: los equipos Mac son más seguros que los equipos Windows Realidad: Mac OS X es un sistema operativo totalmente diferente a Windows y cuenta con muchas funciones de seguridad incorporadas. Sin embargo, como hemos podido observar recientemente, los delincuentes han encontrado métodos creativos para infectar a los usuarios de Mac con programas maliciosos. En concreto: los informativos se han hecho eco de los ataques de programas maliciosos contra Mac provocados por Flashback3 para aprovechar una vulnerabilidad de Java, así como Sabpab,4 un troyano que aprovecha vulnerabilidades de Microsoft Word en equipos Mac. A medida que se extiende el uso de equipos Mac tanto en los hogares como en los entornos laborales, surgirán más ataques y programas maliciosos dirigidos a estos sistemas. De hecho, Sophos vigila decenas de amenazas contra OS X a diario, muchas de las cuales son nuevas. Nuestra protección antivirus para Mac las detecta y bloquea. Tipos de detecciones en Mac OS X 43 % Antivirus falsos 33 % Flash 7 % Jahlav 7 %RSPlug 2 % iWorkS 8 % Otras Fuente: SophosLabs, abril de 2012. Período de las muestras = 7 días. Figura 3: SophosLabs detecta a diario gran cantidad de tipos de amenazas específicas contra Mac OS X. Qué medidas se pueden tomar: si aún no lo ha hecho, instale una solución antivirus para Mac. Preferiblemente, la solución elegida debe ser ligera y fácil de administrar junto al resto de plataformas. Además, debe contar con el respaldo de laboratorios globales de análisis de amenazas que vigilen de forma activa las amenazas. Asegúrese de que las aplicaciones y los complementos de Mac están actualizados en todo momento y cuentan con los parches más recientes para reducir el número de posibles vulnerabilidades. 3 Blog Naked Security, http://nakedsecurity.sophos.com/2012/04/13/apple-pumps-out-yet-another-java-update/ 4 Blog Naked Security, http://nakedsecurity.sophos.com/2012/04/16/sabpab-trojan-mac-word/ Monográficos de Sophos. Abril de 2012. 5 5 mitos sobre la navegación segura por Internet 5. Mito: la única forma de proteger a los usuarios remotos es mediante redes VPN o servicios en la nube Realidad: antes era cierto, pero ya no lo es. En concreto: hace unos años, era necesario redirigir la navegación por Internet de los usuarios a través de un servicio en la nube o puertas de enlace seguras con conexiones VPN para protegerlos. Como probablemente sepa, el proceso puede resultar extremadamente complejo, caro y problemático, dada la latencia, la falta de localización y el alto consumo de ancho de banda que se generan. Por suerte, existe un método mejor. La integración de la imposición de políticas web y del escaneado de contenido web directamente en la capa de red en los portátiles es, sin duda, el método más eficaz, escalable y asequible para proteger la navegación por Internet de los usuarios en cualquier lugar. Qué medidas se pueden tomar: adopte una solución de protección web que integre la seguridad directamente en todas las estaciones de trabajo y portátiles para proteger a los usuarios que se desplazan y demás usuarios remotos independientemente de donde se encuentren. De esta forma, los usuarios estarán seguros, y tendrá total visibilidad y control allá donde vayan. Política End-pointsde Estaciones trabajo Web Administrator Sophos LiveConnect Sophos LiveConnect Laptop (secure connection) (conexión segura) Portátil Laptop Portátil Administrador web Laptop Portátil Datos de informes LiveConnect conecta las estaciones de trabajo con la consola de administración a través de la nube para que pueda imponer políticas y actualizar los informes al instante, independientemente de la ubicación de los usuarios. Figura 4: la protección web debe proporcionar acceso directo a Internet a los usuarios remotos, y permitirle actualizar la política o vigilar las actividades como si estuvieran en la oficina. Monográficos de Sophos. Abril de 2012. 6 5 mitos sobre la navegación segura por Internet Funciones de protección web necesarias Al derribar estos mitos y poner en práctica los remedios recomendados, estará mejor equipado para proteger la empresa contra las amenazas web actuales en constante cambio. En resumen, estas son las características necesarias para que la solución de protección web resulte eficaz: • Protección web avanzada en tiempo real que vaya más allá de las firmas • P rotección de varias capas con funciones de filtrado de direcciones web, análisis de comportamientos y HIPS para bloquear amenazas • R estricción de aplicaciones y gestión de vulnerabilidades para reducir la superficie susceptible a ataques • Protección de estaciones de trabajo en todas las plataformas, incluidos los equipos Mac • P rotección web portátil para que los usuarios puedan acceder a Internet de forma segura desde cualquier lugar • Información global constante sobre amenazas web con las tecnologías de detección específicas para Internet más recientes • C ontrol y visibilidad totales para los administradores informáticos independientemente de la ubicación de los usuarios • S implificación de la red sin las desventajas de las soluciones de servidores proxy o el software como servicio, por ejemplo, las interconexiones, la latencia o los puntos únicos de error • Escalabilidad sencilla que permita ampliar la solución fácilmente en el futuro Para resultar eficaz y permitir una navegación por Internet más segura y satisfactoria, la solución de protección web debe estar formada por los mejores elementos de las soluciones para estaciones de trabajo, puertas de enlace y en la nube. Busque una solución que integre la protección web en las estaciones de trabajo para ofrecer una protección web completa a los usuarios allá donde vayan. Sophos Web Protection Más información sobre nuestros productos para Internet Sophos.com/es-es/web Ventas en el Reino Unido: Teléfono: +44 8447 671131 Correo electrónico: [email protected] Ventas en España: Teléfono: (+34) 913 756 756 Correo electrónico: [email protected] Boston (EE. UU.) | Oxford (Reino Unido) © Copyright 2012. Sophos Ltd. Todos los derechos reservados. Todas las marcas registradas pertenecen a sus respectivos propietarios. Monográficos de Sophos 4.12v1.dNA Ventas en Norteamérica: Línea gratuita: +1 866 866 2802 Correo electrónico: [email protected]