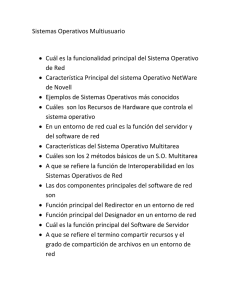

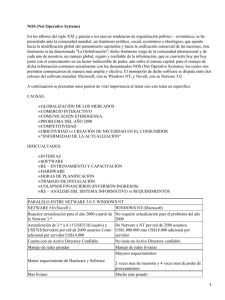

redesdecomputadorastutorialcompleto-110928083016

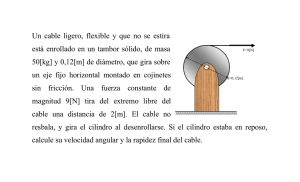

Anuncio