Ver mas - Moonacre Time

Anuncio

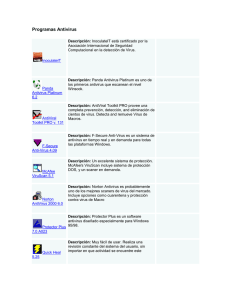

1. Define el concepto de seguridad informática y de la web. La seguridad informática es el área de la informática que se enfoca en la protección de la infraestructura computacional y todo lo relacionado con esta y, especialmente, la información contenida o circulante. Por lo que la seguridad web consiste en programas, aplicaciones o medidas que evitan la entrada de un virus a nuestra computadora utilizando la web. http://es.wikipedia.org/wiki/Seguridad_inform%C3%A1tica 2. Tipos de protección que hay actualmente (utiliza puntos). Antivirus Anti espías Cortafuegos Anti spam control parental http://www.slideshare.net/ayd94/seguridad-informtica-7586500 3. Menciona 5 antivirus incluyendo sus versiones con su descripción breve. Panda Security: Panda Cloud Antivirus; Es una empresa informática española centrada inicialmente en la producción de software antivirus, la compañía ha expandido su línea de aplicaciones para incluir cortafuegos, aplicaciones para la detección de spam y spyware, tecnología para la prevención del cibercrimen, aplicaciones de seguridad y otras herramientas de seguridad y gestión para empresas y usuarios domésticos. Norton antivirus: Symantec Protection Suite; Proporciona servicios de prevención y eliminación de malware durante un período de suscripción. Utiliza firmas y heurísticas para identificar los virus. Otras características incluyen spam filtrado de correo electrónico y l a protección contra el phishing. Avast!: Avast 6; Esta versión de este antivirus cuenta con un gadget para Windows Sidebar desde el que se pueden realizar algunas acciones como actualizar, realizar un escaneo y abrir la ventana principal del programa. Avast 6 beta permite la creación de un entorno seguro alrededor de la ejecución de una aplicación sospechosa e incluye el Web Script Shield y el bloqueador de sitios. Además, cuenta con nuevos complementos para Firefox y Explorer. NOD32: ESET NOD32; Utiliza un motor unificado llamado ThreatSense® Technology que permite la detección en tiempo real de nuevas amenazas o virus nuevos aún no catalogados, analizando el código de ejecución en busca de las intenciones malignas de alguna aplicación de malware. Fprot: F-Prot Antivirus; Para Windows, Home es un nuevo y poderoso programa antivirus. Avanzada detección heurística basada defiende contra amenazas nuevas y desconocidas. Completo sistema de protección automática de archivos que escanea y desinfecta todo tipo de archivos, incluidos los descargados por los navegadores web y aplicaciones de correo electrónico. http://es.wikipedia.org/wiki/Panda_Security http://es.wikipedia.org/wiki/Norton_AntiVirus http://es.wikipedia.org/wiki/Avast! http://es.wikipedia.org/wiki/NOD32 http://www.zonavirus.com/descargas/f-prot-antivirus.asp 4. Qué herramientas adicionales al antivirus podemos usar para la protección de mi equipo (5 ej.) y su descripción e imagen. Cortafuego: Un cortafuegos limita y controla las conexiones por determinados puertos, evitando así que un equipo se encuentre vulnerable a posibles ataques desde el exterior. Spyware: Un programa anti-spyware activo se ejecuta en segundo plano en el equipo y escanea continuamente en busca de amenazas de spyware; la mayoría de los programas de software espía más activos tienen la opción que permite también al usuario realizar analizar la computadora bajo demanda. El anti-spyware pasivo requiere que el usuario ejecute un análisis a la computadora para localizar y eliminar dicho spyware. Antispam: Es lo que se conoce como método para prevenir el correo basura. Tanto los usuarios finales como los administradores de sistemas de correo electrónico utilizan diversas técnicas contra ello. Algunas de estas técnicas han sido incorporadas en productos, servicios y software para aliviar la carga que cae sobre usuarios y administradores. Control parental: Es una nueva funcionalidad en ESET Smart Security 5 que ayuda a los padres a protegerla sus hijos en el momento en que utilizan Internet. El Control parental incluye roles de usuarios personalizables, filtrado de contenido web y actividad de registro. KeyScrambler: Uno de las amenazas típicas del software malicioso es que integre algún tipo de keylogger. Este componente es capaz de registrar todas las teclas que pulsamos en el PC y, por ejemplo, capturar las contraseñas de acceso al banco o al correo electrónico. Es por ello que contar con una utilidad como KeyScrambler es eficaz para proteger tus contraseñas. http://www.softzone.es/manuales-software-2/protege-tu-pc-conprogramas-gratuitos-antivirus-cortafuegos-gratis-etc/ http://es.wikipedia.org/wiki/Antispam http://kb.esetla.com/esetkb/index?page=content&id=SOLN2798&locale=e s_ES http://www.pcactual.com/articulo/zona_practica/paso_a_paso/paso_a_pa so_software/11580/seguridad_fuera_duda_protege_por_todos_los_flanco s.html 5. Qué es una amenaza informática. Son los problemas más vulnerables que ingresan a nuestra computadora con el fin de afectarlo (virus). http://www.slideshare.net/abril01/las-amenazas-en-informtica 6. Da 5 tipos de virus más comunes. 1. Jokes o virus de broma: No son realmente virus, sino programas con distintas funciones, pero todas con un fin de diversión, nunca de destrucción, aunque pueden llegar a ser muy molestos. 2. Hoaxes o falsos virus: Son mensajes con una información falsa; normalmente son difundidos mediante el correo electrónico, a veces con fin de crear confusión entre la gente que recibe este tipo de mensajes o con un fin aún peor en el que quieren perjudicar a alguien o atacar al ordenador mediante ingeniería social. 3. Virus de macros: Un macro es una secuencia de órdenes de teclado y mouse asignadas a una sola tecla, símbolo o comando. Son muy útiles cuando este grupo de instrucciones se necesitan repetidamente. Los virus de macros afectan a archivos y plantillas que los contienen, haciéndose pasar por una macro y actuaran hasta que el archivo se abra o utilice. 4. Worms o gusanos: Se registran para correr cuando inicia el sistema operativo ocupando la memoria y volviendo lento al ordenador, pero no se adhieren a otros archivos ejecutables. Utilizan medios masivos como el correo electrónico para esparcirse de manera global. Los gusanos automáticamente se registran en un programa, aplicación o archivo.exe para cuando arranquen estos alteren la memoria ocupándola alentando a la PC, y usan los correos para esparcirse. 5. Troyanos: Suelen ser los más peligrosos, ya que no hay muchas maneras de eliminarlos. Funcionan de modo similar al caballo de Troya; ayudan al atacante a entrar al sistema infectado, haciéndose pasar como contenido genuino (salvapantallas, juegos, música). En ocasiones descargan otros virus para agravar la condición del equipo. http://www.taringa.net/posts/info/10009613/Los-5-virus-informaticosmas-peligrosos-de-la-computadora.html 7. Cómo puedo quedar infectado por un virus. Abrir correos o archivos que contenga algún virus. Descargar contenido de páginas con fines de contagiar. No estar protegida la computadora con un antivirus, firewall, etc. Explorar páginas no usuales. 8. Explica el concepto de abrir los puertos y como se hace. Es una forma genérica de denominar a una interfaz a través de la cual los diferentes tipos de datos se pueden enviar y recibir. Cuando instalamos el router por primera vez, nos permite conectarlo de dos maneras: 1.- Por USB. Para ello es preciso instalar primero el software y luego cuando nos lo pida, conectar el cable USB. 2.- Por ethernet. Deberemos tener la tarjeta de red en "obtener una dirección IP automáticamente". El Router se coloca por defecto en servidor DHCP, de esta manera no tendremos ningún problema a la hora de que nuestro ordenador detecte el router. El acceso a la página de configuración del router se realiza poniendo en el navegador la dirección ip 192.168.1.1 (instalación por defecto). Esta dirección, que es la dirección ip local (o privada) del router, es también la puerta de enlace de nuestra red. El acceso al router y el proceso para abrir puertos se hace exactamente igual lo tengamos conectado por usb o por tarjeta de red. PROCESO PARA ABRIR PUERTOS. Algunas aplicaciones necesitan "abrir puertos" o "mapear puertos", como por ejemplo montar servidores web, ftp o el netmeeting, cuando tenemos el router en multipuesto. El proceso consiste básicamente en decirle al router que esos puertos que usa la aplicación en cuestión, queremos que los use un ordenador determinado, por tanto, necesitaremos conocer la ip local o ip privada de ese pc. Para averiguar la ip privada de nuestro pc tenemos que abrir una ventana de msdos (si tenemos Windows 98 ó me ponemos en Inicio -> Ejecutar -> Command. Si es 2000 ó xp Inicio -> Ejecutar -> cmd) y a continuación ponemos el comando winipcfg en 98 ó me y el comando ipconfig en 2000 ó xp. El dato que aparezca en "dirección ip" será la dirección ip de nuestro ordenador. Así que la cuestión es decir tal puerto (nº del puerto) lo usa tal ordenador (ip privada de ese pc). Para abrir puertos en este router hay que seguir dos pasos: 1.- Abrir el puerto o puertos que nos interese al pc que los vaya a usar. 2.- Configuración del firewall que trae incorporado el router. http://es.wikipedia.org/wiki/Puerto_(inform%C3%A1tica) http://www.adslayuda.com/Robotics_9003-abrir_puertos.html 9. Qué recomendaciones puedes tomar para evitar el robo de datos Activa el WIFi o bluetooth sólo cuando sea necesario. Cambia las contraseñas e introduce en ellos números y letras, tanto mayúsculas como minúsculas. No dar datos de viajes o estancias fueras del hogar a través de las ya mencionadas redes sociales. Un buen antivirus te alertará del riesgo que corres si entras en una determinada página web, si salta la alerta de seguridad, no continúes navegando. Evita la ejecución de archivos sospechosos. http://www.legalitas.com/noticias/robo-datos-personales-internet.jsp 10. Investiga 5 programas más usados para el robo de la información de un dispositivo móvil Nombre* % del total de ataques 1 DangerousObject.Multi.Generic 40,42% 2 Trojan-SMS.AndroidOS.OpFake.bo 21,77% 3 AdWare.AndroidOS.Ganlet.a 12,40% 4 Trojan-SMS.AndroidOS.FakeInst.a 10,37% 5 RiskTool.AndroidOS.SMSreg.cw 1. DangerousObject.Multi.Generic. 8,80% Este veredicto indica que ya sabemos que la aplicación es maliciosa, pero la firma de detección por uno u otro motivo no llegó al usuario. En este caso se encargan de la detección las tecnologías "en la nube” de Kaspersky Security Network, que permiten que nuestros productos reaccionen con rapidez a las amenazas nuevas y desconocidas. 2. Trojan-SMS.AndroidOS.OpFake.bo. Este es uno de los representantes de los troyanos SMS más complejos. Se caracteriza por tener una interfaz muy bien diseñada y por la avidez de sus creadores. La activación del troyano le roba al dueño del teléfono desde 9 dólares hasta todo el dinero que tenga en su cuenta móvil. También existe el riesgo de desacreditación del número de teléfono, ya que el troyano puede recolectar números de la libreta de teléfonos y enviarles mensajes al azar. Su blanco son, sobre todo, los usuarios de habla rusa y lo usuarios de los países de la Comunidad de Estados Independientes. 3. AdWare.AndroidOS.Ganlet.a. Módulo de publicidad que puede instalar otras aplicaciones. 4. Trojan-SMS.AndroidOS.FakeInst.a. Este troyano, ha evolucionado durante el transcurso de los últimos dos años desde un simple remitente de SMS hasta convertirse en un bot completo, administrado por diferentes canales (entre ellos mediante Google Cloud Messaging). Puede robar dinero de la cuenta del abonado y enviar mensajes a la lista de contactos de la víctima. 5. RiskTool.AndroidOS.SMSreg.cw. Módulo de pagos muy difundido en China, incluido en diversos juegos como módulo de compra dentro de la aplicación mediante mensajes de texto. Borra el mensaje de confirmación del sistema de pagos sin que el usuario se dé cuenta. La víctima no adivina que le han robado dinero de su cuenta telefónica hasta que no rev isa su balance. 11. Incluye 5 apps que se utilizan para el bloqueo y rastreo de mi laptop, móvil o Tablet cuando fue robada. 1-AndroidLost: Es una aplicación muy valiosa en caso de robo o pérdida de tu teléfono móvil que te permite localizar su ubicación desde la web AndroidLost.com. Algunas de sus funciones más interesantes son: -Envió de un mensaje emergente al dispositivo, para que puedan contactarse contigo. -Bloquear el dispositivo con una contraseña. -Ver mensajes enviados y recibidos. -Enviar un mensaje a tu correo con la localización de tu teléfono móvil 2-Prey Anti-Theft: Prey es un pequeño programa que te ayudará a encontrar tu teléfono, laptop o tablet si algún día desaparece. Corre en Mac, Windows, Linux, Android, iOS y además d e ser código abierto es 100% gratuito. Una vez activado el protocolo de emergencia, te enviara informes cada veinte minutos sobre el dispositivo desaparecido.Te mostrara un montón de información sobre los programas activos, la conexión y las posición geográfica (vía GPS o WIFI). Prey saca capturas de pantalla y toma fotos con la webcam. 3-Buscar mi teléfono: Es otra aplicación para la búsqueda del móvil, esta necesita estar instalado en otro teléfono móvil para realizar la búsqueda. ¿Cómo se localiza el teléfono? Quizás has oído hablar de “triangulación” en series como CSI. Así es como funciona la aplicación en realidad. Las compañías de móviles tienen la ubicación de un móvil, ya que conocen la distancia a la que se encuentra de una torre de telefonía. Comparan estos datos de seguridad con las compañías de móviles y te la muestran en un mapa. 4-Where My Droid: Wheres My Droid nació como una aplicación simple para cuando perdías el teléfono en tu casa y podías hacerlo sonar para encontrarlo, pero mes a mes el desarrollador fue incluyendo nuevas funciones a medida de que los propios usuarios envían sus sugerencias. Cómo funciona la aplicación: Si tienes tu dispositivo en silencio y no sabes donde lo dejaste, solo debes tomar otro equipo y enviar un mensaje de texto con la palabra clave que escogiste y solo esperar, automáticamente se reactivará el sonido y comenzará a “avisarte” donde se encuentra. Usando GPS, primero que todo este debe estar activado, debes escribir la palabra clave y llevará un SMS con las coordenadas y dirección en donde se encuentra tu smartphone. Así de sencilla es la aplicación. 5-SeekDroid Lite: Similar a las aplicaciones descritas arriba, es gratis y requiere tener un Móvil con Android 2.2 o superior. Para la localización del móvil, deberás acceder a la cuenta creada en su página web. 12. Inserta una imagen al final que explique todo lo que es seguridad.