Seguridad de la información

Anuncio

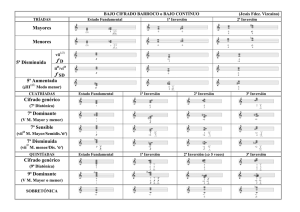

Seguridad de la información Se entiende por seguridad de la información a todas aquellas medidas preventivas y reactivas del hombre, de las organizaciones y de los sistemas tecnológicos que permitan resguardar y proteger la información buscando mantener la confidencialidad, Integridad y la disponibilidad de la misma. Confidencialidad: Es la propiedad de prevenir la divulgación de información a personas o sistemas no autorizados. El sistema intenta hacer valer la confidencialidad mediante el cifrado de los datos que contiene el mensaje. Integridad: Es la propiedad que busca mantener los datos libres de modificaciones no autorizadas. Garantizar la integridad hace que el contenido permanezca inalterado a menos que sea modificado por personal autorizado, y esta modificación sea registrada, asegurando su precisión y confiabilidad. La integridad de un mensaje se obtiene adjuntándole otro conjunto de datos de comprobación de la integridad: la firma digital Es uno de los pilares fundamentales de la seguridad de la información Disponibilidad La disponibilidad es la característica, cualidad o condición de la información de encontrarse a disposición de quienes deben acceder a ella, ya sean personas, procesos o aplicaciones. http://es.wikipedia.org/wiki/Seguridad_de_la_informaci%C3%B3n 1 Clasificación de problemas de seguridad Los problemas de seguridad de las redes pueden dividirse de forma general en cuatro áreas interrelacionadas: 1.-­‐El secreto, encargado de mantener la información fuera de las manos de usuarios no autorizados. 2.-­‐La validación de identificación, encargada de determinar la identidad de la persona/computadora con la que se esta hablando. 3.-­‐El control de integridad, encargado de asegurar que el mensaje recibido fue el enviado por la otra parte y no un mensaje manipulado por un tercero. 4.-­‐El no repudio, encargado de asegurar la “firma” de los mensajes, de igual forma que se firma en papel una petición de compra/venta entre empresas. 2 Autenticación ó Autentificación Es la propiedad que me permite identificar el generador de la información. Por ejemplo al recibir un mensaje de alguien, estar seguro que es de ese alguien el que lo ha mandado, y no una tercera persona haciéndose pasar por la otra (suplantación de identidad). En un sistema informático se suele conseguir este factor con el uso de cuentas de usuario y contraseñas de acceso, también se emplean métodos basados en información biométrica del individuo. La autenticación permite establecer un sistema de autorizaciones mediante la asunción de roles de usuario y también auditar la actividad de los usuarios. Otro aspecto básico de la autenticación es la de los sitios Web, tener la certeza de que un portal Web es efectivamente quien dice ser. 3 No Repudio Proporciona protección contra la negación, por parte de alguna de las entidades implicadas en la comunicación, de haber participado en toda o parte de la comunicación. El servicio de Seguridad de No repudio o irrenunciabilidad está estandarizado en la ISO-­‐7498-­‐2. No Repudio de origen: El emisor no puede negar que envío porque el destinatario tiene pruebas del envío, el receptor recibe una prueba infalsificable del origen del envío, lo cual evita que el emisor, de negar tal envío, tenga éxito ante el juicio de terceros. En este caso la prueba la crea el propio emisor y la recibe el destinatario. No Repudio de destino: El receptor no puede negar que recibió el mensaje porque el emisor tiene pruebas de la recepción. Este servicio proporciona al emisor la prueba de que el destinatario legítimo de un envío, realmente lo recibió, evitando que el receptor lo niegue posteriormente. En este caso la prueba irrefutable la crea el receptor y la recibe el emisor. Prueba que el mensaje fue recibido por la parte específica. Si la autenticidad prueba quién es el autor de un documento y cual es su destinatario, el “no repudio” prueba que el autor envió la comunicación (no repudio en origen) y que el destinatario la recibió (no repudio en destino). El no repudio evita que el emisor o el receptor nieguen la transmisión de un mensaje. Así, cuando se envía un mensaje, el receptor puede comprobar que, efectivamente, el supuesto emisor envió el mensaje. De forma similar, cuando se recibe un mensaje, el emisor puede verificar que, de hecho, el supuesto receptor recibió el mensaje. Definición según la recomendación X.509 de la UIT-­‐T Servicio que suministra la prueba de la integridad y del origen de los datos-­‐ ambos en una relación infalsificable que pueden ser verificados por un tercero en cualquier momento 4 Cifrado: codificación de los mensajes El intruso pasivo simplemente escucha. Intruso Método de cifrado. Texto normal, P Clave de cifrado, k El intruso activo altera los mensajes. Método de descifrado. Texto cifrado, C=Ek(P) Texto normal, P Clave de descifrado, k. El texto normal (P) se transforma (cifra) mediante una función parametrizada por una clave secreta k evitando el criptoanálisis de intrusos • C=Ek(P) es el texto cifrado (C) obtenido a partir de P, usando la clave K usando la función matemática Ek para codificar • P=Dk(C) es el descifrado de C para obtener el texto normal 5 Cifrado de clave privada (simétrica) y pública (asimétrica) En el cifrado de clave privada (simétrica) las claves de cifrado y descifrado son la misma (o bien se deriva de forma directa una de la otra), debiendo mantenerse en secreto dicha clave. Ejemplo: DES (Data Encryption Standar), DES triple e IDEA (International Data Encryption Algorithm). Sus inconvenientes son: • Emisor y receptor deben intercambiar de algún modo las claves. • Se precisa una clave para cada para de personas Ambos inconvenientes las vuelven inapropiadas para entornos abiertos como Internet. En el cifrado de clave pública (asimétrica), las claves de cifrado y descifrado son independientes, no derivándose una de la otra, por lo cual puede hacerse pública la clave de cifrado siempre que se mantenga en secreto la clave de descifrado. Ejemplo: Cifrado RSA (Rivest, Shamir, Adleman). • Una de las claves, la privada, permanece secreta y es conocida únicamente por la persona a quien se ha atribuido el par de claves y que la va a utilizar para cifrar mensajes. • La segunda clave, la pública, es o puede ser conocida por cualquiera, pero a partir de ella no se puede deducir la privada. • Ambas claves, privada y pública, sirven tanto para cifrar como para descifrar mensajes. El cifrado de clave privada, es más rápido que el de clave pública (de 100 a 1000 veces), y por tanto se utiliza generalmente en el intercambio de información dentro de una sesión. Estas claves también son conocidas como claves de sesión o de cifrado simétricas, ya que en ambos extremos se posee la misma clave. El cifrado de clave pública es más lento y por tanto se utiliza para intercambiar las claves de sesión. Como este algoritmo utiliza dos claves diferentes, una privada y otra pública el cifrado se conoce como cifrado asimétrico. 6 Certificado Digital Un sistema que permite vincular datos electrónicos con personas físicas a través de una entidad certificadora. Básicamente, el certificado digital es el mecanismo que nos permite obtener una firma digital válida para firmar documentos de manera electrónica. Dependiendo de su nivel de seguridad, la firma digital ofrece las mismas garantías que la firma ológrafa y permite asegurar la integridad de un documento. Para que un certificado digital tenga validez legal, la autoridad de certificación debe de estar acreditada por la entidad pública de certificación del país correspondiente. En España es CERES (CERtificación ESpañola) la entidad que se encarga de gestionar este tipo de certificados. El Certificado de Usuario es un documento digital que contiene, entre otros, sus datos identificativos. Así, el Certificado de Usuario le permite identificarse en Internet e intercambiar información con otras personas con la garantía de que sólo Ud. y su interlocutor pueden acceder a ella. Este método criptográfico emplea dos claves por usuario: una pública y otra privada. Y es la autoridad correspondiente quién certifica que ambas claves son únicas por usuario y están correctamente vinculadas entre sí. El Certificado de Usuario le permitirá realizar trámites de forma segura con la Administración Pública a través de Internet. Gracias a su Certificado de Usuario podrá olvidarse de desplazamientos y esperas innecesarias. 7 La firma digital Se dice firma digital a un esquema matemático que sirve para demostrar la autenticidad de un mensaje digital o de un documento electrónico. Una firma digital da al destinatario seguridad en que el mensaje fue creado por el remitente, y que no fue alterado durante la transmisión. Para evitar que un mensaje pueda ser interceptado y leído deben emplearse sistemas adicionales Las firmas digitales se utilizan comúnmente para la distribución de software, transacciones financieras y en otras áreas donde es importante detectar la falsificación y la manipulación. Su funcionamiento se basa en el empleo de un algoritmo criptográfico denominado Hash y la utilización de 2 claves, pública y privada. La firma digital reconocida tiene el mismo valor legal que la firma manuscrita Funcionamiento de la firma digital (pinchar para ir al enlace) 8 Obtención de un certificado y una firma digital En la fábrica nacional de moneda y timbre, gratuito y válido para multitud de trámites con la administración. • Obtención on-­‐line en Ceres (Certificación Española) • Mediante el DNI electrónico Vídeo explicativo de obtención, instalación y uso del certificado En otras autoridades certificadoras: Verisign: Principal proveedor de servicios de certificación. (firmas digitales, sitios web, certificados SSL) Camerfina : Compañía creada con el objetivo de dotar de seguridad a las comunicaciones y operaciones telemáticas realizadas en el ámbito empresarial, está participada por el Consejo Superior de Cámaras de Comercio, por más de 85 Cámaras de Comercio españolas y forma parte de CHAMBERSIGN, entidad supranacional de ámbito europeo. 9 Certificados de Camerfirma Certificados de empresa: (http://www.camerfirma.com/camerfirmaPublic/index/certificados/EMPRESA.html) Certificado de pertenencia a una entidad: También denominado de Persona Física. Emitido a un empleado o a una PERSONA FISICA con una vinculación a una entidad. Certificado de Persona Jurídica (PJ): utilizado cuando se admita en las relaciones que mantenga la persona jurídica con las Administraciones públicas o en la contratación de bienes o servicios que sean propios o concernientes a su giro o tráfico ordinario. Certificado de Representante (PR): Certificado emitido a los representantes legales y los apoderados generales de una entidad que pueden actuar en representación de la misma en el tráfico mercantil. Certificado de Facturación Electronica (FE): Certificado emitido a una persona física para realizar la facturación electrónica de una entidad. Certificado de Apoderamiento especial (AP). Certificado emitido a los apoderados especiales de una entidad que pueden actuar en nombre y representación de la misma pero para determinados trámites. 10