Cómo funciona la certificación digital

Anuncio

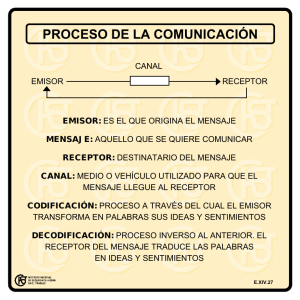

¿Cómo funciona la certificación digital? Fuente: CATCert La certificación digital funciona con la criptografía asimétrica. La criptografía asimétrica consiste básicamente en dos claves, una privada i una pública. Lo que está codificado con una clave privada necesita su correspondiente clave pública para ser descodificado, y al revés. La clave privada es secreta y sólo la posee el usuario. Con ella puede firmar documentos electrónicos. La clave pública está a disposición de cualquier usuario. Permite validar una firma digital que haya estado generada con la clave privada complementaria. Si el emisor desea enviar un mensaje en formato electrónico y que el receptor del mismo esté seguro que ha sido él quien lo ha enviado, puede firmarlo digitalmente, usando la tecnología de certificación digital. Éste es el proceso que se lleva a cabo para enviar información a través de Internet mediante firma electrónica, tanto desde el punto de vista del emisor como del receptor de esta información. ¿Cómo procede el emisor? Tal y como puede verse en la fig. 1, se aplica al mensaje o documento original una función de resumen (hash), que es una operación que tiene como resultado un conjunto fijo de datos, una especie de resumen del mensaje original. Este resumen, está unívocamente relacionado con el mensaje original, y por tanto, cualquier pequeño cambio en el mensaje original daría como resultado un resumen diferente. El tamaño del resumen normalmente es de 160 bits, aunque existen más largos o más cortos. Cuanto más largo menos riesgo de colisión, pero más consumo de memoria y tiempo de cálculo. Una vez obtenemos este resumen, lo ciframos con la clave privada del emisor y da como resultado la firma digital del documento o mensaje. De esta manera, el emisor envía el mensaje vinculado a una firma digital. Figura 1. Proceso de firma electrónica. ¿Cómo procede el receptor? Cuando el receptor del mensaje lo reciba, podrá comprobar la autoría del mensaje y estar seguro que quien lo envía es quien dice ser, realizando el siguiente proceso, que pueden visualizar en la fig. 2. Primero, se ha de extraer la firma electrónica del documento original, separando entonces, documentación y firma electrónica. Posteriormente, por un lado, se debe descifrar la firma electrónica (resumen del mensaje que tiene que estar cifrado por el emisor con su clave privada), con la clave pública del emisor, obteniendo el resumen original. Por otro lado, se debe aplicar la función resumen (hash) al documento o mensaje recibido, obteniendo un nuevo resumen. Si el resumen enviado por el emisor (una vez descifrado) coincide con el resumen obtenido del documento, la firma digital es válida y por lo tanto, el mensaje no ha estado modificado, es el original y pertenece al emisor. Si los dos resúmenes no coinciden significa que es posible que el contenido del mensaje o documento haya estado modificado, o bien, que el emisor no sea quien dice ser, entonces su clave privada no es complementaria de la clave pública que disponemos. Actualmente los propios sistemas informáticos gestionan las claves públicas de una manera transparente al usuario. Todo este procedimiento es el que se realiza automáticamente por parte de las aplicaciones que utilizan firma electrónica (portales, aplicaciones, gestores de correo-e, programas informáticos, etc.) i es transparente al usuario. De esta manera, no es necesario realizar los pasos de generación del resumen, comparar-lo, etc. Sólo firmando un correo-e o recibiéndolo firmado, las aplicaciones realizan todo el procedimiento y nos devuelven la respuesta si la firma es válida o no. 2/4 Figura 2. Proceso de verificación. ¿Cómo se cifra un documento? El cifrado es el proceso que se aplica a unos datos con la finalidad de hacerlos incomprensibles. De esta manera nos aseguramos la confidencialidad de estos datos. Para poder cifrar un documento es necesario que tanto el emisor como el destinatario dispongan de un certificado digital (clave pública i privada). A continuación, sólo hemos de cifrar el documento haciendo servir la clave pública de la persona que deseemos que pueda leerlo. Este documento solamente podrá ser descifrado por la persona que posee la clave privada complementaria. De esta manera, el cifrado de la información, propiamente dicha, implica que paralelamente a la obtención de la firma electrónica mostrada en la fig.3, cifremos el documento original con la clave pública de nuestro receptor, enviando de esta manera el documento cifrado y firmado, garantizando que sólo él podrá leerlo. Cuando el receptor reciba el documento, previamente a hacer la comparación de los dos resúmenes, tendrá que descifrar el documento recibido con su clave privada y obtener así el documento original. Una vez obtenido el documento original y extraída la firma, podremos proceder a la verificación de la firma digital que se explica en la fig. 4. Podemos ver detalladamente el proceso de cifrado y descifrado en las fig. 3 y 4 respectivamente. Como podemos observar, la única diferencia entre el proceso de firma y el proceso de firma y cifrado es que no se adjunta directamente la firma al documento, sino que éste se cifra previamente con la clave pública del receptor. De esta manera, enviamos un documento cifrado con la firma adjunta. 3/4 De la misma manera, en el proceso de verificación, la única diferencia es que en lugar de recibir un documento firmado (documento + firma) recibimos un documento cifrado y firmado (documento cifrado + firma). Para verificar la firma, tenemos que separar el documento de la firma y en lugar de obtener el resumen directamente, previamente hemos de descifrar el documento con la clave privada del receptor, obteniendo el documento original. El resto del proceso es el mismo. Figura 3. Proceso de firma y cifrado. Figura 4. Proceso de verificación de firma. 4/4