cahiers d`informatique Estructuras de datos y de la información II

Anuncio

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

cahiers d’informatique

cuadernosdeinformáticacomputingnotebooksquadernid’informatica

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p p p p p p

p p p p p p

p p p p p p

p p p p p p

ppp pp ppp pp ppp pp ppp pp ppp pp pp

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

pppppppppp

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p

pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp p

ppppppppppp

p p p p p p

p p p p p p

p p p p p p

p p p p p p

p p p p p p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

Estructuras de datos y de la

información II

Heap y Grafos

Simone Santini

Escuela Politécnica Superior

Universidad Autónoma de Madrid

2/2009

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp ppp pp pp

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

pppppppppppppppppppppppppppppppppppppppp

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp p pp

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p p p p p p p p p p p p p p p p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp

pp pp pp pp pp pp pp pp pp pp p p p p p p p p p p p p p p p p

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp ppp p

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp pp p

ppppppppppppppppppppppppppppppppppppppppp

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p p p p p p p p p p p p p p p p p p p p p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

p

cahiers d’informatique

2

The title of this series of technical reports constitute my

homage to the legendary magazine Cahiers du cinéma, and to

the role that it has played for many years in the creation

of a widespread critical sense regarding film.

(C) Simone Santini, 2009

grafos

3

I. HEAP Y COLAS DE PRIORIDAD.

1.1

Colas de prioridad

Ya hemos encontrado en los capı́tulos precedentes, un tipo de cola: la cola FIFO (first

in, first out). Una cola FIFO es una estructura datos en la cual se insertan elementos

que después se sacan en el mismo orden en que se han insertado. Formalmente, una cola

FIFO proporciona dos operaciones:

insert(S,x);

extract(S);

inserta el elemento x en la cola S;

extrae un elemento de la cola S y lo devuelve.

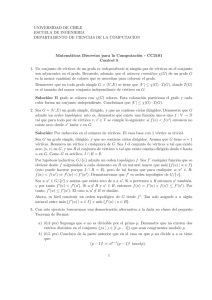

La figura 1.1 contiene un simple programa compuesto de una secuencia de operaciones en

una cola FIFO. La ejecución del programa produce la secuencia 4, 5, 6, 7. En una cola

FIFO, el único parámetro que determina cuando un elemento será extraido es su tiempo de

inserción, es decir, el orden de extración de los elementos de la cola FIFO depende sólo

del orden de inserción de los mismos elementos. En el ejemplo precedente, el 5 es el

secundo elemento que se saca porque se ha insertado en la cola después del 4 y antes del

6, 7 y 8.

Una pila, recordamos, funciona de forma diferente: en este caso los último elementos que

se han insertado son los primeros que se sacan. Si se ejecutara el programa precedente

con una pila, en vez de una cola FIFO, con la misma secuencia de inserciones y

extraciones (en este caso las inserciones se hacen por medio de la función push y las

extracciones por medio de la función pop ), el resultado será diferente. La figura 1.1

muestra el estado de la ejecución del programa en el caso de una pila. El resultado

será, en este caso, 4, 5, 8, 7, 6. A pesar de la diferencia de resultado y del estado de

cahiers d’informatique

4

insert(S, 3)

-

insert(S, 4)

-

print extract(S)

-

insert(S, 5)

-

print extract(S)

-

insert(S, 6)

-

insert(S, 7)

-

insert(S, 8)

print extract(S)

- 8

-

print extract(S)

-

print extract(S)

-

Figure 1.1:

3

-

3

-

4

-

4

-

5

-

6

5

-

7

6

5

-

7

6

5

-

8

7

6

-

8

7

-

8

-

4

5

Ejecución de un simple programa en una cola FIFO.

la estructura, aún en el caso de una pila se cumple la propiedad que el orden de

extración de los elementos depende sólo del orden de inserción.

Hay casos en que necesitamos un mayor control sobre la secuencia de extración de los

elementos. Un caso muy comune es el siguiente: cada vez que se inserta un elemento en

la cola se le asigna un número, llamado la prioridad del elemento; cada vez que se

ejecuta una extración queremo extraer el elemento con prioridad más alta entre los que

están en la cola.

Consideramos otra vez la secuencia de inserciones y extracciones de los ejemplos

precedentes, pero esta vez asociamos a cada elemento un entero que represente la

prioridad de ese elemento. Indiquemos con nm el elemento n insertado con prioridad m.

Una posible secuencia de inserciones y extraciones es representada en figura 1.1. En

este caso el programa produce 3, 4, 8, 7, 6. La diferencia entre esta estructura y las

de antes es que en este caso el momento en que se extrae un elemento de la estructura no

depende simplemente del momento en que se ha insertado, sino también por su prioridad.

Por ejemplo, el tercer elemento que se inserta (el 5) nunca se saca de la cola, debido a

su baja prioridad. El momento de la inserción también tiene su importancia. Por

ejemplo, el elemento 3, con prioridad 4, se saca inmediatamente de la cola, mientras que

el 6, que también tiene prioridad 4, se saca después de los elementos 7 y 8 que, si bien

se han insertado después del 6, tienen prioridad más alta.

Desde un punto de vista formal, una cola de prioridad es una estructura de datos que

proporciona las operaciones siguientes (es decir, es una estructura de datos que presenta

la siguiente interfaz):

insert(S,x); inserta el elemento x (con su prioridad) en la cola S;

max(S); devuelve el elemento con prioridad mas alta entre los que se encuentran en la

cola S;

extract(S); elimina el elemento de prioridad maxima de la cola S y lo devuelve como

resultado.

grafos

5

push(S, 3)

push(S, 4)

print pop(S)

push(S, 5)

print pop(S)

push(S, 6)

push(S, 7)

push(S, 8)

print pop(S)

print pop(S)

print pop(S)

Figure 1.2:

3

3

4

-

3

3

5

-

3

3

6

6

7

7

3

3

3

3

3

-

6

6

6

-

7

8

-

Ejecución de la misma secuencia de inserciones y extraciones en una pila.

Hay muchas aplicaciones en que se necesita una cola de prioridad. Consideremos, por

ejemplo, un sistema operativo multitarea. En cualquier momento hay varios procesos

esperando que la CPU pueda ejecutarlos. En general, el sistema operativo determina un

cuanto de tiempo (time slot) durante la cual la CPU ejecuta un proceso. Al final del

time slot, la CPU suspende la ejecusión del proceso, guarda su estado, y pasa a ejecutar,

para el time slot siguiente, otro proceso. Ası́, en secuencia, la CPU dedica tiempo a

todo proceso. Por otro lado, hay procesos más criticos que otros. Muchos procesos del

sistema operativo se ocupan de funciones criticas del sistema, y deben ejecutarse en

seguida cuando la CPU esté disponible.

Al fin de gestionar estas situaciones, cada proceso que se ejecuta tiene una prioridad, y

todos los procesos que están esperando la CPU se ponen en una cola de prioridad. Cada

vez que la CPU se encuentra disponible, el sistema operativo extrae el proceso a

prioridad más alta entre los en espera y la CPU ejecuta durante el cuanto de tiempo

siguiente. Nuevos procesos pueden ser insertados en la cola mediante la función insert.

Otra aplicación tı́pica se encuentra en sistemas de simulación basados en eventos. Los

elementos en la cola son los eventos que se tienen que simular, y la prioridad es el

instante de tiempo en que ocurren. Los eventos deben ser simulados en el orden en que

llegan y por esto se puede usar una cola de prioridad. Notamos que en este caso, ya que

los evento se simulan desde el más antiguo hasta el más reciente, la prioridad más alta

corresponde al tiempo mı́nimo, o sea, la prioridad de un evento que llega en el instante t

es −t.

Una forma sencilla de implementar una cola de prioridad es alumbrada el la figura 1.1:

se pueden guardar los elementos ordenados, desde la prioridad más ata hasta la más baja y

cada vez devolver el primer elemento de la cola. Si se implementa la cola como una lista

enlazada, le extración del maximo se hace de forma inmediada, pero la inserción supone un

coste medio O(n) para mantener la lsta ordenada. El coste medio de las operaciones de la

interfaz es el siguiente:

insert(S,x);

max(S);

O(n)

Θ(1)

cahiers d’informatique

6

insert(S, 34 )

34

insert(S, 42 )

34 42

print extract(S)

42

insert(S, 51 )

42 51

print extract(S)

51

insert(S, 64 )

64 51

insert(S, 75 )

75 64 51

insert(S, 86 )

86 75 64 51

print extract(S)

75 64 51

print extract(S)

64 51

print extract(S)

51

Figure 1.3:

max extract(S);

Ejecución de un simple programa en una cola de prioridad

Θ(1)

El problema de esta solución es el alto coste de la función insert. Por esto, las colas

de prioridad se implementan tı́picamente usando un heap, que es la estructura de datos de

que trataremos en seguida. El uso de heap proporciona una implementación eficiente de

las operaciones de cola de prioridad, con las siguiente eficiencias asimptóticas:

insert(S,x);

max(S);

max extract(S);

1.2

O(log n)

Θ(1)

O(log n)

Heap

Un heap es un árbol binario que cumple las dos propriedades siguientes:

i) cada nivel del árbol, con la posible excepción del nivel más bajo, es completo; el

nivel más bajo se completa ordenadamente desde la izquierda (propiedad de

complitud) ;

ii) cada nodo que no sea la raı́z contiene un valor no superior a él de su antecesor

(propiedad heap).

grafos

7

Según estas propiedades, el siguiente árbol es un heap :

@ABC

GFED

21 PP

PPP

ppp

p

PP

p

p

p

@ABC

GFED

@ABC

GFED

20

15

>>

} AAA

ppp

p

}

>

p

}

pp

@ABC

GFED

@ABC

GFED

@ABC

GFED

89:;

?>=<

13

11

10 >

9

>>

?>=<

89:;

?>=<

89:;

?>=<

4

6 89:;

1

(1.1)

mientras los dos siguientes no son heap : el primero no cumple la propiedad heap (el

vértice 14 y el 7 contienen un valor mayor que 4, el valor de su antecesor), y en el

segundo el nivel más bajo no se ha completado de izquierda a derecha (hay un hueco entre

el 4 y el 1):

@ABC

GFED

q 21 PPPP

q

q

PPP

qqq

?>=<

89:;

@ABC

GFED

6

20 A

oo :::

AA

}

o

o

}

o

}

o

o

@ABC

GFED

?>=<

89:;

@ABC

GFED

@ABC

GFED

15 A

9

13

11

AA

?>=<

89:;

@ABC

GFED

89:;

4

10 ?>=<

1

@ABC

GFED

21 PP

PPP

pp

p

p

PP

p

p

p

@ABC

GFED

@ABC

GFED

15

20 A

>>

pp

AA

}

p

p

}

>

p

}

p

p

@ABC

GFED

89:;

?>=<

@ABC

GFED

GFED

@ABC

10 >

9

13

11

}

>>

}

}}

89:;

?>=<

89:;

?>=<

89:;

?>=<

4

6

1

(1.2)

La propiedad de complitud nos permite representar el árbol muy fácilmente en una cadena

(array). Dado un array A y un heap 1 , se almacena el heap en el array como sigue:

i) la raı́z del árbol se pone en A[1];

ii) los hijos izquierdo y derecho del elemento almacenado en A[i] se almacenan en A[2i] y

A[2i + 1] respectivamente.

Con este macanismo, el antecesor, y los hijos de derecha y de izquierda del vértice

almacenado en la posición i se calculan como

parent(i) = bi/2c;

left(i) = 2i;

right(i) = 2i + 1;

Recordamos que en cualquier ordenador moderno, el calculo de 2i y 2i + 1 no requiere

multiplicaciones, sino se puede obtener con un shift y un or. Se trata, por eso, de

operaciones muy veloces.

La representación del heap (1.1) como array es la seguiente:

16

14

10

8

7

9

3

2

4

1

La propiedad heap se traduce en el requisito que para cada i tal que A[i] no es la raı́z,

se cumpla A[parent(i)] ≥ A[i], es decir:

∀i > 1

A[bi/2c] ≥ A[i]

(1.3)

1 La propiedad heap no es esencial para esta representación: cualquier árbol que cumpla la propiedad de

cumplitud se puede representar en esta forma. Sin embargo, aquı́ la representación solo se usará para heap.

cahiers d’informatique

8

Como veremos, la propiedad heap s la clave para una implementación eficiente de las

funciones de cola de prioridad y del algoritmo heapsort. Las operaciones insert y

extract funcionan insertando (o, respectivamente, removiendo) un elemento de un heap de

una forma que "destruye" la propiedad heap y luego llamando la función heapify para

"reconstruir" la propiedad. La función heapify es llamada con un array A y un ı́ndice i.

Se asume que los sub-árboles left(i) y right(i) cumplen la propiedad heap, pero que A[i]

puede ser menor que sus hijos, ası́ que el árbol con raı́z en i puede no cumplir la

propiedad. Un tal caso se da en el árbol de izquierda de (1.2). Si se considera como

nodo i el vértice con valor 4, es fácil darse cuenta que los dos árboles que cuelgan de

eso (es decir, los árboles con raı́z en los vértices con valor 14 y 7), si considerados

individualmente, cumplen la propiedad heap, pero que el árbol con raı́z en 4 no la cumple.

En este caso, el vértice con valor 4 se encuentra el la segunda posición del array y este

heap se puede corregir con la llamada heapify(A, 2). El algoritmo heapify es el

siguiente:

heapify(A, i)

1

l ← left(i);

2

r ← right(i);

3

if l ≤ heap size(A) and A[l] > A[i] then

4

largest ← l;

5

else

6

largest ← i;

7

fi

8

if r ≤ heap size(A) and A[r] > A[largest] then

9

largest ← r;

10

fi

11

if largest 6= i then

12

exchange A[i], A[largest]

13

heapify(A, largest);

14

fi

Las lı́neas 3-10 determinan el más grande de los tres elementos A[i], A[left(i)] y

A[right(i)], poniendo el indice correspondiente en la variable largest. Si A[i] es el más

grande, entonces el sub-árbol con raı́z i ya es un heap, y el algoritmo termina. En caso

contrario, a la lı́nea 12, A[i] se pone en lugar del más grande de los elementos A[left(i)]

y A[right(i)]. A este punto, el vértice i es más grande que sus hijos y cumple la

propiedad heap. Por otro lado, el vértice en el que se ha puesto el valor A[i] ha

decrementado su valor, y puede no cumplir la propiedad heap. Para obviar al problema, en

la lı́nea 13 se procede a llamar heapify recursivamente en este sub-árbol.

Consideremos el árbol a la izquierda de (1.2). El vértice i contiene 4, y el valor más

grande entre el de i el los de sus hijos es 14. Entonces, se procede a intercambiar el 4

con el 14, obteniendo el árbol:

@ABC

GFED

21 PP

PPP

ppp

p

PP

p

p

p

@ABC

GFED

@ABC

GFED

15

20

>>

} AAA

ooo

o

}

>

o

}

oo

?>=<

89:;

89:;

?>=<

@ABC

GFED

@ABC

GFED

6>

9

13

11

>

>

?>=<

89:;

@ABC

GFED

89:;

4

10 ?>=<

1

(1.4)

grafos

9

El vértice i y sus hijos ahora cumplen la propiedad heap (el antecesor contiene 14, el

valor más grande), pero el árbol en que se ha cambiado el 14 por un valor más peque~

no no

la cumple. Por esto, se llama heapify con el nodo en que se ha puesto el 4. Ahora el

valor más grande entre 4 y sus hijos es el 8. El 4 se intercambia con el 8, obteniendo

el árbol siguiente, que es un heap :

@ABC

GFED

21 PP

PPP

pp

p

p

PP

p

p

p

@ABC

GFED

@ABC

GFED

20

15

>>

} AAA

ppp

p

}

>

p

}

p

p

@ABC

GFED

@ABC

GFED

@ABC

GFED

89:;

?>=<

13

11

10 >

9

>>

?>=<

89:;

?>=<

89:;

?>=<

4

6 89:;

1

(1.5)

Al fin de determinar el tiempo de ejecución de heapify, notamos que todas las operaciones

son Θ(1), con la excepción de la llamada recursiva en la lı́nea 13. ¿Cuantas veces se

llama recursivamente la función? Si se está analizando un nodo v, la función de llama a

la lı́nea 13 usando como parametro uno de los hijos de v. Es decir, por cada llamada

recursiva bajamos de un nivel en el árbol. Si la altura del árbol es h, la función se

llama, en el caso peor, h veces, resultando en un tiempo de ejecución O(h). La propiedad

de cumplitud nos asegura que el árbol no es degenerado, y que h = dlog2 ne, proporcionando

un tiempo de ejecución O(log n).

Para demostrar la corrección del algoritmo, sea heap(A, i) el predicado que sostiene que el

sub-árbol de A con raı́z en i cumple la propiedad heap.

Theorem 1.2.1.

heap(A, left(i)) ∧ heap(A, right(i)) ∧ A → heapify(A, i)

⇒

heap(A, i)

(1.6)

Demostración. Si los sub-árboles de un árbol cumplen la propiedad heap, y el valor de la

raı́z es mayor que el valor de las raı́ces de los sub-árboles, entonces el árbol completo

cumple la propiedad heap. Es decir, en fórmulas,

heap(A, left(i)) ∧ heap(A, right(i)) ∧ A[i] > A[left(i)] ∧ A[i] > A[right(i)]

Sea h(A, i) la altura del sub-árbol de A con raı́z en el vértice i.

inducción en h(A, i).

⇒

heap(A, i) (1.7)

La demostración es por

Si h(A, i) = 0, la propiedad es evidente. Supongamos que el teorema sea valido para

h(A, i) = k, y consideramos un vértice j tal que h(A, j) = k + 1.

i) si A[j] > A[left(j)], A[right(j)], entonces h(A, j) y, ya que el el algoritmo no cambia

nada, h(A, j) sigue valido después de su ejecución;

ii) supongamos ahora que A[left(j)] > A[j], A[right(j)]; después de heapify, se ha

heap(B, right(j)), porque este sub-árbol no cambia; después del paso 12, se ha

A[j] > A[left(j)], A[right(j)]. El subárbol A[left(j)] tiene h(A, left(j)) = k y heapify

funciona en este árbol por la hipótesis de inducción, ası́ que se da heap(A, left(j))

y, consecuentemente, heap(A, j) por la (1.7);

iii) el caso A[right(j)] > A[j], A[left(j)] es claramente simétrico al precedente.

cahiers d’informatique

10

1.2.1

Construcción de un heap

La función heapify se puede usar de una forma bottom-up (o sea, empezando por las hojas

de una árbol y subiendo hasta la raı́z) para convertir un array A[1, . . . , n] en un heap.

Como en la sección precedente, consideramos A como la representación de un árbol binario

que cumple la propiedad de complitud. Los elementos A[bn/2c, . . . , n] son las hojas del

árbol y por eso ya son heap de tama~

no 1. A partir del elemento A[bn/2c] hasta la raı́z, la

procedura siguiente recorre los nodos del árbol llamando para cada uno heapify. Después

de la llamada heapify (A, i) el árbol con raı́z en A[i] es un heap.

build heap(A)

1

heap size(A) ← length(A);

2

for i ← blength(a)/2c downto 1 do

3

heapify(A, i);

4

od

Es posible derivar una simple estima del tiempo de ejecución de build heap considerando

que la función heapify tiene un tiempo de ejecución O(log n) y que en build heap se llama

n/2 veces. Luego, el tiempo de ejecución es a lo peor O(n log n). Este lı́mite superior

es correcto, pero no es una buena estima, en el sentido que, en realdad, la función

build heap se ejecuta en un tiempo menor. Es decir, la estima no es asintóticamente

precisa.

Una estima mejor se puede conseguir con las consideraciones siguientes. Observamos que

el tiempo de ejecución de heapify varia según la altura del nodo con que es llamado: el

tiempo de ejecución es O(h), donde h es la altura del nodo. Se puede demostrar que en un

heap hay, en el caso peor, dn/sh+1 e nodos de altura h ası́ que el tiempo de ejecución de

build heap se puede expresar como

blog nc

blog nc

X

X

h

n

(1.8)

d h+1 eO(h) = O n

2

2h

h=0

h=0

Para determinar el valor de esta suma, consideremos la igualdad

∞

X

k=0

kxk =

x

(1 − x)2

(1.9)

que, para x = 1/2 nos da

∞

X

h

1/2

=

=2

h

2

(1 − 1/2)2

(1.10)

k=0

Luego, el tiempo de ejecución de la procedura de construcción es:

!

blog nc

∞

X h

X

h

O n

=O n

= O(n)

2h

2h

h=0

(1.11)

h=0

O sea, es posible construir un heap partendo de un array desordenado en un tiempo lineal.

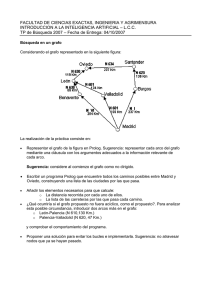

La figura 1.2.1 muestra los varios pasos de la construcción de un heap.

grafos

11

89:;

?>=<

1 NN

NNN

nnn

n

n

NN&

nw nn

89:;

?>=<

89:;

?>=<

2

3=

p @@@

p

==

p

p

@

p

px p

@ABC

GFED

89:;

?>=<

89:;

?>=<

89:;

?>=<

10

6

7

4=

~~

==

~

~

~

z ~

89:;

?>=<

89:;

?>=<

?>=<

8

9 89:;

5

?>=<

89:;

oo 1 NNNNN

o

o

o

NN&

ow oo

?>=<

89:;

89:;

?>=<

2

3=

oo @@@

o

==

o

o

@

o

ow o

?>=<

89:;

?>=<

89:;

89:;

?>=<

?>=<

89:;

5

6

7

4=

~

==

~~~~

?>=<

89:;

?>=<

89:;

GFED

8

9 @ABC

10

1 2 3 4 10 6 7 8 9 5

heapify(5)

cambios:

1 2 3 4 5 6 7 8 9 10

?>=<

89:;

1 NN

NNN

nnn

n

n

NN&

nw nn

?>=<

89:;

89:;

?>=<

2

3=

p @@@

p

==

p

p

@

p

px p

?>=<

89:;

@ABC

GFED

?>=<

89:;

89:;

?>=<

9 ==

10

6

7

~~

====

~

~

~

|

"

z ~

?>=<

89:;

?>=<

89:;

89:;

8

4 ?>=<

5

1 2 3 9 10 6 7 8 4 5

heapify(4)

cambios:

89:;

?>=<

1 NN

NNN

nnn

n

n

NN&

nw nn

89:;

?>=<

89:;

?>=<

2

7 ==

p @@@

p

====

p

p

@

p

| "

px p

89:;

?>=<

@ABC

GFED

89:;

?>=<

89:;

?>=<

9 ==

10

6

3

~~

====

~

~

~

|

"

z ~

89:;

?>=<

89:;

?>=<

?>=<

8

4 89:;

5

1

?>=<

89:;

1 NN

NNN

ooo

o

o

NN&

o

o

w

89:;

?>=<

@ABC

GFED

7

10

@@@@@

======

ooo

o

@

o

| "

$

s{ oo

?>=<

89:;

?>=<

89:;

?>=<

89:;

89:;

?>=<

9 ==

5

6

3

~~

~

====

~

~

|

"

z ~

?>=<

89:;

?>=<

89:;

89:;

8

4 ?>=<

2

1 10 7 9 5 6 3 8 4 2

heapify(2)

cambios:

1

1 2 7 9 10 6 3 8 4 5

heapify(3)

cambios:

1

@ABC

GFED

10 OO

OOO

ooo

o

o

OO #+

oo

{

s

89:;

?>=<

89:;

?>=<

9

7

p ====

======

ppp

=="

p

p

| "

t| p

89:;

?>=<

89:;

?>=<

89:;

?>=<

89:;

?>=<

8 ==

5

6

3

====

|

"

|

89:;

?>=<

89:;

?>=<

?>=<

1

4 89:;

2

2

10 9 7 8 5 6 3 1 4 2

heapify(1)

cambios:

Figure 1.4: Los pasos necesarios para la construcción de un heap. Para cada paso,

de izquierda a derecha se muestran la llamada a heapify, el árbol en la apresentación

estandar y representado como array, y el número de operaciones de intercambio hechas

por heapify. Las aristas en lı́nea doble marcan las partes del árbol que ya cumplen la

propiedad heap.

3

cahiers d’informatique

12

1.3

Ordenación con heap :

heapsort

El algoritmo heapsort utiliza una propiedad importante de un heap : el elemento más

grande se encuentra siempre en la raı́z del heap, o sea en el primer elemento del array

donde se almacena el heap. (Se vea el problema 8.) El algoritmo ese el siguiente:

heapsort(A)

1.

Build heap(A);

2.

for i ← length[A] downto 2 do

3.

swap(A[1], A[i]);

4.

heapsize[A] ← heapsize[A] - 1;

5.

Heapify(A, 1);

6.

od;

El algoritmo empieza con la construcción del heap. El elemento máximo se encuentra en la

primera posición del array (la raı́z del heap ), y se pone en su posición final (al último

elemento del array) con el cambio a la lı́nea 3. El nodo se "quita" del heap

decrementando su tama~

no (lı́nea 4), ası́ que as operaciones siguienten no afecten el nodo

que hemos puesto en su lugar definitivo. A este punto los dos sub-árboles de la raı́z

cumplen la propiedad heap (ya que no los hemos alterados), pero la raı́z puede ser menor

que uno de sus hijos. La situación se arregla con la llamada a heapify en la lı́nea 5.

Esto nos deja un heap en el array A[1, . . . , n − 1]. El algoritmo repite el procedimiento en

este array, y en todos los array de tama~

no decrecente hasta el tama~

no 2.

La figura 1.3 muestra el funcionamiento del algoritmo después que se ha construido el

heap. En cada paso se muestra la situación después de la lı́nea 4 y después de la llamada

a heapify. Las lı́neas doubles marcan los cambios que se hacen en cada llamada a heapify.

El heap inicial es el final de la figura 1.2.1.

La llamada a Build heap, como hemos visto, supone un tiempo O(n); cada llamada a Heapify

toma un tiempo O(log n), y se llama n − 1 veces. Luego, el tiempo de ejecución de Heapsort

es O(n log n).

1.4

Uso de heap como colas de prioridad

El algoritmo heapsort tiene una eficiencia asimptotica optimal pero, en práctica, hay

algoritmos más eficientes como, por ejemplo, el algoritmo quicksort que, si bien tienen

la misma eficiencia asimptotica, son más rapidos. Consecuentemente, los heap se usan

raramente para la ordenacción. Por otro lado, los heap proporcionan una forma muy eficaz

y sencilla de implementar colas de prioridad, o sea, de implementar las operaciones

insert, extract, y max que hemos introducido en la sección 1.

La función max es implementada en una manera muy sencilla: dado un heap implementado

como array, la función max sólo tiene que devolver el primer elemento del array : gracias

a la propiedad heap, este elemento es el máximo (se vea el problema 8).

La función extract también devuelve el primer elemento del array pero, como el elemento

tiene que eliminarse del heap, será necesario reparar el heap que se ha da~

nado con su

eliminación.

El algoritmo es el siguiente:

extract(A)

grafos

13

Tras la lı́nea 4

?>=<

89:;

2

pp NNNNN

p

p

NN&

p

p

px

?>=<

89:;

89:;

?>=<

9=

7

p

p

==

===

p

p

p

p

px

?>=<

89:;

?>=<

89:;

?>=<

89:;

89:;

?>=<

8=

5

6

3

==

?>=<

89:;

?>=<

89:;

()*+

1

4 /.-,

2 9 7 8 5 6 3 1 4 10

?>=<

89:;

p 2 NNNN

p

p

NNN

p

px pp

&

?>=<

89:;

89:;

?>=<

8

7

=

r

==

===

rr

r

r

ry

?>=<

89:;

?>=<

89:;

89:;

?>=<

?>=<

89:;

5

6

3

4

?>=<

89:;

()*+

/.-,

1

final del heap

?

2 8 7 4 5 6 3 1 9 10

()*+

/.-,

?>=<

89:;

1

pp NNNNN

p

p

NN&

p

p

px

?>=<

89:;

?>=<

89:;

5

7

=

==

===

vv

v

v

z

v

?>=<

89:;

?>=<

89:;

89:;

?>=<

89:;

?>=<

4

2

6

3

final del heap

?

1 5 7 4 2 6 3 8 9 10

?>=<

89:;

3

pp NNNNN

p

p

NN&

p

p

px

?>=<

89:;

?>=<

89:;

5

6

=

==

vv

v

zvv

?>=<

89:;

?>=<

89:;

?>=<

89:;

()*+

/.-,

4

2

1

final del heap

?

3 5 6 4 2 1 7 8 9 10

Tras Heapify

89:;

?>=<

9 NN

NNN

ppp

p

p

NN&

p

p

|

t

89:;

?>=<

89:;

?>=<

8

7

p

=

pp

==

===

p

p

p

p

t|

89:;

?>=<

89:;

?>=<

89:;

?>=<

89:;

?>=<

4 ==

5

6

3

====

"

89:;

?>=<

89:;

?>=<

1

2

final del heap

?

9 8 7 4 5 6 3 1 2 10

89:;

?>=<

pp 8 NNNN

p

p

NNN

p

&

t| pp

89:;

?>=<

89:;

?>=<

5

7

=

=

v

=

===

===

vv

v

"

zv

89:;

?>=<

89:;

?>=<

89:;

?>=<

89:;

?>=<

4

2

6

3

89:;

?>=<

1

final del heap

?

8 5 7 4 2 6 3 1 9 10

89:;

?>=<

7 NNN

ppp

NNNN

p

p

px p

"*

89:;

?>=<

89:;

?>=<

6=

v 5 ==

==

v

v

=

| zvv

89:;

?>=<

89:;

?>=<

89:;

?>=<

89:;