UNIVERSIDAD PONTIFICIA COMILLAS

ESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO TÉCNICO EN INFORMÁTICA DE GESTIÓN

PROYECTO FIN DE CARRERA

TUTORIAL GRÁFICO DE DISEÑO Y

CONFIGURACIÓN DE REDES.

AUTOR: JORGE GÓMEZ MOMPÓ

MADRID, JUNIO DE 2007

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

RESUMEN DEL PROYECTO

El Tutorial de Diseño y Configuración de Redes es una aplicación que

muestra todos los conceptos necesarios para entender las Redes de Comunicación.

El objetivo de este proyecto es realizar un Tutorial Gráfico de Diseño y

Configuración de Redes en lenguaje de programación Visual Basic 6.0, para los

estudiantes de la Escuela Técnica Superior de Ingeniería ICAI de la Universidad

Pontificia Comillas de Madrid, que mediante una interfaz gráfica sencilla y potente

permita al usuario final conocer y entender el funcionamiento y la configuración de

las Redes de Comunicación.

Las características principales de la aplicación son:

Crear una plataforma didáctica de aprendizaje, mediante un interfaz visual,

con la que se quiere familiarizar al usuario con la terminología y los

conceptos básicos del mundo de las telecomunicaciones aplicados a la

transmisión de datos. Una vez explicado cada concepto, éstos se explicarán

de nuevo de forma visual y gráfica.

Introducir al usuario en los sistemas de comunicación, definiendo los tipos de

servicios y protocolos que existen, los tipos de redes de transmisión de datos

que hay, la clasificación de las redes según su titularidad, su topología, su

transferencia de la información y su localización geográfica, definición de

elementos básicos de un sistema de comunicación, …

I

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Definir al usuario los fundamentos básicos de una red de tipo Ethernet,

explicando su tecnología y su conmutación.

Aprendizaje de los fundamentos de enrutamiento, subredes y protocolos

TCP/IP necesarios para diseñar redes de datos.

Aprendizaje del enrutamiento, mediante configuración de equipos y routers

(ejemplos basados en routers Cisco).

Por tanto, este Tutorial Gráfico de Diseño y Configuración de Redes, está

orientado a los alumnos de tercer año de carrera de ITIG/S y cuarto año de IINF para

la asignatura de Redes de Computadores, como material de apoyo y aprendizaje para

que, de forma visual, entiendan cómo funcionan las redes de datos e incluso puedan

ellos mismos construir sus propias redes locales (LAN).

II

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

ABSTRACT

The Network Configuration and Design Tutorial is a program which shows

all the necessary concepts for understanding Communication Networks.

The aim of this project is to develop a Network Configuration and Design

Tutorial using the Visual Basic 6.0 programming language for the ICAI Engineering

School. This Tutorial is based on an easy and powerful graphical user interface

which permits the final user to know and understand the Communication Networks

configuration and working process.

The main features of this application are the following:

To create a didactic learning platform using a graphical user interface which

helps the final user to understand the terminology and basic concepts of

Communication Networks. Once the meaning of each concept is explained it

will be shown in a visual and graphical way.

To introduce the user into communication systems, defining all the services

and protocols available, the data transmission networks, the networks

classifications, and all the basic elements definitions in a communication

system.

To define the basic Ethernet fundamentals explaining their technology and

their commuting.

III

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Learning of all the subnetworks and TCP/IP protocols concepts needed for

designing data networks.

Learning of the routing, by means of equipment and routers configuration

(example based on Cisco routers).

Therefore, this Network Configuration and Design Tutorial helps third year

students from ITIG/S and fourth year students from IINF with their subject

“Computer Networks”, working as a support and learning material in which they can

visually understand how data networks work and even being able to build for

themselves their own local networks (LAN).

IV

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

ÍNDICE

Capítulo

Página

1.- Introducción.

-1-

2.- Identificación de Necesidades.

2.1.- Objetivos del Sistema.

2.2.- Alcance del Sistema.

2.3.- Tipología de Usuarios.

2.4.- Restricciones.

2.5.- Antecedentes.

-5-6-7-8-8-9-

3.- Análisis de Requisitos.

3.1.- Introducción.

3.2.- Reconocimiento del problema.

3.2.1.- Ámbito del proyecto.

3.2.2.- Contexto General del Sistema.

3.2.3.- Matriz de funciones primarias.

3.3.- Modelo Físico del Sistema Actual.

3.4.- Lista de Requisitos.

3.5.- Modelo Lógico del Nuevo Sistema.

3.5.1.- Lista de funciones lógicas del nuevo sistema.

3.5.2.- Nivel Contextual.

3.5.3.- Nivel Conceptual.

3.6.- Modelo Conceptual de Datos.

3.6.1.- Diagrama entidad relación del nuevo sistema.

3.6.2.- Historia de vida de las entidades HVE.

3.6.2.1.- Identificación de eventos.

3.6.2.2.- Matriz entidad-evento.

3.6.2.3.- Diagrama HVE.

-10-11-12-13-15-17-19-20-26-26-27-29-31-32-33-34-35-36-

4.- Estudio de la Arquitectura.

4.1.- Introducción.

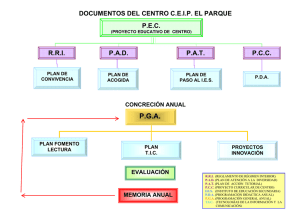

4.2.- Diagrama de presentación.

4.2.1.- Diagrama de ejecución local.

4.2.2.- Diagrama de ejecución online.

4.3.- Especificación de los componentes básicos.

4.3.1.- Hardware local necesario ya existente.

4.3.2.- Hardware local necesario de nueva adquisición.

4.3.3.- Software local necesario ya existente.

4.3.4.- Software local necesario de nueva adquisición.

4.3.5.- Requisitos mínimos necesarios.

4.4.- Evaluación de alternativas.

4.4.1.- Parámetros a valorar.

4.4.2.- Matrices de evaluación.

4.4.2.1.- Evaluación organizativa.

4.4.2.2.- Evaluación operativa.

4.4.2.3.- Evaluación técnica.

4.4.3.- Matrices de evaluación y decisión.

-37-38-39-39-40-41-41-41-42-42-43-46-46-50-50-50-51-52-

V

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.4.4.- Ponderación de las alternativas.

4.4.5.- Selección de alternativa.

-54-55-

5.- Diseño Externo.

5.1.- Introducción.

5.2.- Fronteras de mecanización.

5.3.- Especificación de procesos.

5.4.- Diseño de entradas. Interfaz Gráfica de Usuario GUI.

5.4.1.- Formularios y pantallas.

5.4.1.1.- Pantalla principal de presentación de aplicación.

5.4.1.2.- Pantalla secundaria de identificación de usuario.

5.4.1.3.- Pantalla de Bienvenida y presentación.

5.4.1.4.- Pantalla de menú principal.

5.4.1.5.- Pantalla tema concreto.

5.4.1.6.- Pantalla de ejecución en el navegador web.

5.4.2.- Especificación y características de los formularios.

5.4.2.1.- Pantalla de Identificación modo host local.

5.4.2.2.- Pantalla de Identificación modo online.

5.5.- Diseño de salidas.

5.6.- Estimación de los volúmenes de información.

5.6.1.- Determinación de entidades y procesos críticos.

5.7.- Proceso de control y seguridad.

5.7.1.- Procesos de control.

5.7.2.- Procesos de seguridad de la información.

5.8.- Modelo Lógico de Datos.

5.8.1.- Entidades.

5.8.2.- Relaciones.

5.9.- Preparación de los Planes.

-57-58-60-62-66-67-67-68-73-74-75-79-82-82-88-91-92-93-95-95-96-99-101-101-103-

6.- Diseño Interno.

6.1.- Introducción.

6.2.- Subsistema BATCH.

6.2.1.- Diagrama HIPO.

6.2.2.- Cuadernos de carga.

6.3.- Subsistema ONLINE.

6.3.1.- Diagrama de cuadros estructurados STC.

6.4.- Estructura de pantallas y menús.

-105-106-108-111-113-115-117-118-

7.- Programación.

7.1.- Introducción.

7.2.- Empaquetado para la distribución de la aplicación.

7.2.1.- Generador programa de instalación.

7.2.1.1.- Empaquetado.

7.2.1.2.- Distribución.

-120-121-123-124-127-137-

8.- Pruebas del Sistema.

8.1.- Pruebas realizadas.

-143-144-

VI

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

9.- Conclusiones.

-145-

10.- Bibliografía.

-149-

11.- Anexos.

Anexo A: Manual de Usuario.

Anexo B: Valoración económica.

Anexo C: Planificación real del proyecto.

-153-154-178-183-

VII

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

1.- INTRODUCCIÓN

En los tiempos actuales, una de las cosas a las que se debe dar más

importancia es a la información, puesto que ofrece un mayor conocimiento de las

cosas.

Todo

individuo

se relaciona con

otros

individuos

intercambiando

información. Para que esa comunicación se establezca correctamente, se tienen que

establecer unos canales (voz, por ejemplo) y unas señales (símbolos) que tanto

emisor como receptor deben conocer para poder recibir, traducir e interpretar el

mensaje correctamente sin posibles malentendidos (interferencias).

La información es de gran importancia en el ámbito de la informática, puesto

que es la ciencia que estudia el tratamiento automatizado de dicha información. Esta

información debe de ser tratada:

Información

de Entrada

Tratamiento de

la Información

Información

de Salida

Para que la información sea tratada, se tiene que conocer cómo hay que

hacerlo, normalmente por un programa de gestión de datos.

Se denomina telecomunicación a la técnica de transmitir un mensaje de

cualquier tipo, desde un punto a otro, que se transmite por hilos, medios ópticos,

-1-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

radio electrónicos u otros sistemas electromagnéticos, normalmente con el atributo

típico adicional de ser bidireccional.

Con la telecomunicación, se comenzaron a crear las primeras redes de datos,

como consecuencia de que las organizaciones y las empresas necesitaban

intercambiar información electrónica a grandes distancias. Una red de datos es una

estructura formada por determinados medios físicos (dispositivos reales, hardware,

…) y lógicos (programas de transmisión, software), desarrollada para satisfacer las

necesidades de comunicación de una determinada zona geográfica. Una red de datos

no es más que un conjunto de ordenadores interconectados mediante algún medio de

transmisión y, por lo tanto, pueden intercambiar información.

Antiguamente las empresas utilizaban equipos como dispositivos aislados

que, en ocasiones, tenían impresoras. Los usuarios que no tenían impresoras y

querían imprimir un documento, tenían que grabarlo en un disquete e ir al equipo de

un compañero que dispusiera de impresora e imprimirlo. Cada vez que se modificaba

un fichero, debía ser compartido de nuevo con todos los demás que lo necesitaran.

Esto como se puede ver, no es la mejor forma de compartir e intercambiar datos,

puesto que no se comunicaban todos con todos de forma eficaz y, además había una

gran duplicidad de la información, de equipamiento y de recursos.

Las empresas se dieron cuenta que las redes de datos podían incrementar la

productividad al mismo tiempo que suponía un gran ahorro de dinero.

-2-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

En la década de los 80, las redes vivieron una enorme expansión, aunque

hubo los primeros problemas en el desarrollo de una red. Las tecnologías de red que

surgieron a mediados de la década de los 80 fueron creadas con variedad de

hardware y software, cada uno con sus propios estándares creados por las empresas

en respuesta a la competencia de otras empresas. Resultado: muchas de las nuevas

tecnologías de red no eran compatibles con las demás. Cada vez era más difícil para

las redes que utilizaban especificaciones diferentes comunicarse entre sí.

La primera solución fue la creación de los estándares LAN (Local Area

Network o red de área local). Los estándares LAN proporcionaban un conjunto

abierto de pautas para la creación de hardware y software de red, con ello la

capacidad de mezclar y emparejar equipos de distintos fabricantes facilitó la

estabilidad en la implantación LAN.

EJEMPLO DE UNA LAN SENCILLA

A medida que se aumentó el uso de ordenadores en las empresas, las LAN no

eran suficiente. Existía la necesidad de mover la información eficaz y rápidamente,

no solo dentro de la empresa, sino también de una empresa a otra. La solución fue la

creación de las MAN (Metropolitan Area Network o red de área metropolitana) y las

-3-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

WAN (Wide Area Network o red de área extensa), las cuales pueden conectar redes

de usuarios sobre áreas geográficas muy grandes, lo que hace posible que las

empresas puedan comunicarse entre sí a grandes distancias.

En este proyecto se explicará toda la secuencia de pasos para diseñar y

configurar una red de área local LAN.

-4-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

-5-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

2.- IDENTIFICACIÓN DE NECESIDADES

2.1- OBJETIVOS DEL SISTEMA.

El objetivo principal del proyecto es realizar un Tutorial Gráfico de Diseño y

Configuración de Redes en lenguaje de programación Visual Basic 6.0, para los

estudiantes de la Escuela Técnica Superior de Ingeniería ICAI de la Universidad

Pontificia Comillas de Madrid, que mediante una interfaz gráfica sencilla y potente

permita al usuario final conocer y entender el funcionamiento y la configuración de

las redes de comunicación.

Las principales funciones de este proyecto son:

Crear una plataforma didáctica de aprendizaje, mediante un interfaz visual,

con la que se quiere familiarizar al usuario con la terminología y los

conceptos básicos del mundo de las telecomunicaciones aplicados a la

transmisión de datos. Una vez explicado cada concepto se explicarán de

forma visual y gráfica dichos conceptos.

Introducir al usuario en los sistemas de comunicación, definiendo los tipos de

servicios y protocolos que existen, los tipos de redes de transmisión de datos

que hay, la clasificación de las redes según su titularidad, su topología, su

transferencia de la información y su localización geográfica, definición de

elementos básicos de un sistema de comunicación, …

-6-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Definir al usuario los fundamentos básicos de una red de tipo Ethernet,

explicando su tecnología y su conmutación.

Aprendizaje de los fundamentos de enrutamiento, subredes y protocolos

TCP/IP necesarios para diseñar redes de datos.

Aprendizaje del enrutamiento, mediante configuración de equipos y routers

(ejemplos basados en routers Cisco).

2.2- ALCANCE DEL SISTEMA.

La construcción del sistema implica las funciones que se determinan a

continuación:

Crear una plataforma gráfica de aprendizaje, que se pueda implementar en

otras materias.

En este proyecto específicamente, explicar gráficamente cada uno de los

conceptos de redes de comunicaciones.

Una vez realizado el proyecto, la aplicación final podrá ejecutarse tanto en un

host local, instalando la aplicación en el equipo y ejecutándola desde dicho

equipo, como en un host on-line, instalándola y ejecutándola desde un

servidor de aplicaciones del centro educativo, en este caso la Universidad.

Para ello habrá que alojar el programa e instalarlo en el servidor, que será

-7-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

referenciado desde la página web de la zona personal del profesor o desde el

portal de recursos de la Universidad para ser ejecutada previa identificación

del usuario.

2.3- TIPOLOGÍA DE USUARIOS.

Este Tutorial Gráfico de Diseño y Configuración de Redes, está orientado a

los alumnos de tercer año de carrera de ITIG/S y cuarto año de IINF para la

asignatura de Redes de Computadores, como material de apoyo y aprendizaje para

que, de forma visual, entiendan cómo funcionan las redes de datos e incluso puedan

ellos mismos construir sus propias redes locales (LAN).

El Tutorial también está orientado a los profesores que imparten dicha

asignatura, puesto que dicha aplicación les servirá de material de apoyo didáctico a

sus explicaciones.

2.4- RESTRICCIONES.

Para la realización de este proyecto, no existen restricciones económicas,

puesto que no es considerable en el desarrollo del mismo. En cambio si tiene otro

tipo de restricciones, que se especifican a continuación:

Restricción temporal: Para la realización de este proyecto si tiene una

restricción temporal, que no puede ser menor a 200 horas de trabajo y no

puede exceder del mes de junio de 2007. En caso de no estar finalizado para

-8-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

junio, no podrá exceder del mes de septiembre la finalización de dicho

proyecto.

Restricción de plataforma: Debido a que la aplicación se programará en

lenguaje Visual Basic 6.0, para la correcta instalación y ejecución de la

misma, ésta debe ser utilizada en equipos que dispongan de cualquiera de las

versiones de Microsoft Windows puesto que con otros sistemas operativos

puede dar problemas importantes de ejecución, ya que Visual Basic 6.0 no

permite una amplia posibilidad de migración a otras plataformas.

2.5- ANTECEDENTES.

Aunque existen diferentes manuales de Redes de Ordenadores, no existe

ninguna plataforma visual sobre este tema en la Universidad.

Existen manuales visuales sobre otros temas realizados por alumnos de la

Universidad, pero en este proyecto se va a empezar de cero, es decir, sin antecedente

alguno.

-9-

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

- 10 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.- ANÁLISIS DE REQUISITOS

3.1- INTRODUCCIÓN.

El objetivo de esta etapa es alcanzar un conocimiento suficiente del sistema

definiendo las necesidades, problemas y requisitos del usuario para poder expresarlo

mediante los modelos de procesos y de datos.

Esta etapa plantea qué debe hacer el sistema para cumplir con los requisitos

del usuario. Por tanto, en esta etapa se hace hincapié sobre el qué debe hacer el

sistema y no sobre cómo debe hacerlo.

Esta etapa se divide a su vez en actividades fundamentales:

Reconocimiento del problema.

Evaluación y síntesis.

Obtención del modelo físico actual.

Deducción del modelo lógico actual.

Creación de la lista de requisitos.

Desarrollo del modelo lógico nuevo.

Estudio del modelo conceptual de datos.

Especificación del análisis.

- 11 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.2- RECONOCIMIENTO DEL PROBLEMA.

El objetivo del analista es reconocer los elementos básicos del sistema tal

como los percibe el usuario. El objetivo de esta parte del proyecto es poder alcanzar

un conocimiento suficiente de la aplicación, definiendo las necesidades, problemas y

requisitos del usuario, expresándolo mediante los modelos de procesos y de datos

(DFD´s).

EJECUCIÓN DE LA APLICACIÓN:

La aplicación se podrá ejecutar tanto de manera on-line o en un host local,

dependiendo de las necesidades del usuario.

Si la ejecución es on-line, el sistema solicitará el código de usuario y la

contraseña proporcionadas por la Universidad Pontificia Comillas de Madrid, para

poder acceder al servidor de aplicaciones, que será referenciado desde la página web

de la zona personal del profesor o desde el portal de recursos de la Universidad

donde se ejecutará y se visualizará la aplicación.

En el caso de que la ejecución sea en un host local tras obtener una copia del

software, bien sea en un disco compacto o descargada desde la zona personal del

profesor, se debe instalar en el equipo en el que se quiere instalar la aplicación,

introducir los datos de autenticación de usuario y ejecutarla.

- 12 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

FUNCIONAMIENTO DE LA APLICACIÓN:

Una vez ejecutada la aplicación, el sistema mostrará un menú mediante el

cual interactuará con el usuario, pudiendo acceder al tema que desee.

Una vez seleccionado el tema, la aplicación mostrará una parte teórica del

tema elegido donde se explicarán todos los conceptos y definiciones necesarios para

entender perfectamente dicha parte teórica y una explicación gráfica que ayudará a

entender los conceptos de manera sencilla y eficaz.

3.2.1- Ámbito del proyecto.

Partiendo de los objetivos descritos en la parte de Identificación de

Necesidades se definen las entidades principales del proyecto.

USUARIO: Es la entidad que ejecuta la aplicación, bien sea de forma on-line

o de forma local. Puede ser tanto un alumno que desea estudiar o reforzar los

conocimientos, como un profesor que desea impartir dichos conocimientos.

ADMINISTRADOR: Es la entidad que instalará la aplicación en el servidor de

aplicaciones y administrará qué usuarios pueden utilizarla mediante permisos

especiales con lo que se evitará una congestión en el uso de la aplicación

causada por usuarios no autorizados.

SERVIDOR DE APLICACIONES: Es la entidad a la que se le solicita el

servicio de ejecución de la aplicación si se ejecuta de modo on-line y que

contiene la aplicación instalada disponible para los usuarios. Es en dicha

- 13 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

entidad donde el usuario se identificará con los datos proporcionados por el

administrador de los sistemas de información de la Universidad (STIC), para

poder acceder a la zona personal del profesor o al portal de recursos.

HOST LOCAL: Es la entidad que muestra la ejecución de la aplicación de

forma que el usuario interactúa con la misma mediante un interfaz gráfico.

PÁGINA WEB: Es la entidad que hace de plataforma en la aplicación, si se

ejecuta en modo on-line. La aplicación estará integrada en el código html de

la página, la cual mostrará la pantalla como si se ejecutara de forma local y el

usuario podrá interactuar con la misma mediante el interfaz gráfico de la

misma.

- 14 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.2.2- Contexto general del sistema.

El contexto general del sistema está representado mediante un diagrama de

presentación, con símbolos y figuras, donde se muestra la interacción del sistema con

el usuario y las relaciones con las entidades anteriormente descritas.

ADMINISTRADOR

ALTA USUARIOS

IDENTIFICACIÓN

SERVIDOR

APLICACIONES

APLICACIÓN EN

NAVEGADOR

EJECUCIÓN ON-LINE

USUARIOS

APLICACIÓN

EJECUCIÓN LOCAL

HOST

COPIA

SOFTWARE

ORDENADOR

PERSONAL

En el diagrama de presentación del contexto general del sistema, se

especifica el funcionamiento de la aplicación tanto para un usuario de tipo on-line,

como para el usuario que haga funcionar la aplicación en un ordenador local.

En el caso de ejecución on-line de la aplicación, el usuario deberá

identificarse con el usuario y contraseña proporcionado por el administrador del

sistema y una vez que ha accedido al servidor de aplicaciones podrá arrancar la

aplicación desde la plataforma de docencia de la Universidad o desde la zona

- 15 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

personal del profesor que imparte la asignatura. En el caso del profesor, accederá

desde su zona personal.

El proceso de Identificación del Usuario no se tendrá en cuenta a la hora de

programar la aplicación, puesto que es una medida de seguridad adoptada por el

S.T.I.C. de la Universidad para el adecuado acceso tanto a la plataforma de docencia

del centro como a la zona personal de los profesores. También se usará como medida

para evitar posibles saturaciones en el sistema al ser una aplicación un tanto pesada

en comparación con otros recursos que se comparten en el portal de recursos de la

Universidad.

En el caso de ejecución local host de la aplicación, el usuario deberá adquirir

una copia del software, que será proporcionado por el profesor, salvo casos

excepcionales en el que el usuario deberá descargarse la aplicación del portal de

recursos de la Universidad. Una vez adquirida la copia, deberá ser instalado en el

ordenador personal y ya estará disponible para ejecutarse.

- 16 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.2.3- Matriz de funciones primarias.

En la siguiente matriz se definen las funciones de cada entidad principal del

proyecto.

ENTIDADES

FUNCIONES

Introducir el usuario y la contraseña

proporcionada por el administrador para

acceder a la zona personal del profesor o a la

plataforma de docencia.

Usuarios

Instalar la aplicación en el ordenador si es en

modo host local.

Realizar la petición de acceso a la aplicación al

servidor de aplicaciones.

Ejecutar la aplicación.

Instalar la aplicación en el servidor de

aplicaciones.

Administrador

Administrar los usuarios que pueden acceder a

la aplicación proporcionándoles el usuario y

contraseña necesarios para la identificación.

Recibir la solicitud del usuario de ejecutar la

aplicación.

Servidor de

aplicaciones

Recibir el usuario y contraseña proporcionada

por el usuario, verificando la autenticidad de la

identificación.

Arrancar la aplicación on-line en la página web.

Almacenar el software correspondiente tanto de

la aplicación como de otras aplicaciones.

- 17 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

ENTIDADES

Host

Local

Navegador

FUNCIONES

Muestra la ejecución de la aplicación de forma

que el usuario interactúa con la misma mediante

un interfaz gráfico.

Embeber el código fuente de la aplicación para

mostrar dicha aplicación en la pantalla del

ordenador bajo la plataforma del navegador de

tal forma que simule la ejecución como si se

realizara de forma local.

- 18 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.3- MODELO FÍSICO DEL SISTEMA ACTUAL.

Este proyecto no tiene antecedentes como ya se especificó en la Identificación

de Necesidades del mismo. Aunque existen diferentes manuales de Redes de

Ordenadores, no existe ninguna plataforma visual desarrollada sobre este tema en la

Universidad. La metodología de enseñanza en la Universidad se basa en la

presentación de transparencias con sus correspondientes explicaciones y apuntes

realizados por el profesor de la asignatura.

Existen manuales visuales sobre otros temas realizados por alumnos de la

Universidad, pero en este proyecto se va a empezar de cero, es decir, sin antecedente

alguno, por lo tanto con la metodología de enseñanza actual, especificada

anteriormente no se tienen procesos y funciones definidos, y especificados para su

correspondiente análisis y representación en el modelo físico del sistema actual.

- 19 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.4- LISTA DE REQUISITOS.

La aplicación Tutorial Gráfico de Diseño y Configuración de Redes requiere

una serie de requisitos, para el cumplimiento del propósito de cada una de las

funciones y procesos de la aplicación, que se detallan a continuación.

La estructura básica de la identificación de cada requisito será la siguiente:

Requisito #

IDENTIFICACIÓN.

Proyecto: Tutorial Gráfico de Diseño y Configuración de Redes

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: xx/xx/xxxx Versión: xx Estado: xxxxxxxxxxx Prioridad: xxxxxxx

Página: xx

Título: xxxxxxxxxxxxxxxxxxxxxxxxxxx

Identificador: xxxxxxx

Categoría: [Funcional / Operativa / Prestaciones / Seguridad]

Descripción: xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

BENEFICIOS.

Se detallarán los distintos beneficios que reporta el requisito.

COMENTARIOS / SOLUCIONES SUGERIDAS

xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

- 20 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Requisito 1

IDENTIFICACIÓN.

Proyecto: TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: 13/10/2006 Versión: 1.0 Estado: Aceptado Prioridad: Alta

Página: 1

Título: Gestión de usuarios.

Identificador: RQ-01

Categoría: Seguridad

Descripción: Desarrollar un módulo en la aplicación, el cual estará conectado a una

base de datos administrada por el S.T.I.C de la Universidad, con la cual mediante

unos “usuarios” y “contraseñas” que se proporcionarán a los usuarios finales, se

podrá acceder a la aplicación, ya sea ejecutada en modo on-line o en modo host

local. Dicho módulo de la aplicación se encargará de la verificación de los datos

introducidos.

BENEFICIOS.

Con este requisito se desea el control de acceso de la aplicación, en primer lugar

para la no distribución de copias a terceros no deseados y en segundo lugar para la

no saturación del servidor de aplicaciones en caso del uso on-line.

REQUISITOS RELACIONADOS.

Se deberá mantener las bases de datos de usuarios actualizadas para su ejecución sin

que se puedan dar posibles casos de acceso no permitido para usuarios que lo

requieran.

COMENTARIOS / SOLUCIONES SUGERIDAS

Puesto que el proyecto tiene una restricción de plataforma, se considerará la

siguiente:

Debido a que la aplicación se programará en lenguaje Visual Basic 6.0, para la

correcta instalación y ejecución de la misma, está debe ser utilizada en equipos que

dispongan de cualquiera de las versiones de Microsoft Windows, puesto que con

otros sistemas operativos puede dar problemas importantes de ejecución, ya que

Visual Basic 6.0 no permite una amplia posibilidad de migración a otras

plataformas.

Debido también a que la aplicación podrá ser ejecutada en modo on-line, está deberá

ser instalada en un servidor de aplicaciones que funcione bajo Windows Server, a

ser posible en su última versión, para evitar problemas de conexión. Una vez

instalada, el usuario hará su solicitud al servidor de aplicaciones. Para la ejecución

desde el servidor de aplicaciones se recomienda utilizar un navegar de última

generación, como puede ser Microsoft Explorer 6 (o superior) y Firefox 2.0.

- 21 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Requisito 2

IDENTIFICACIÓN.

Proyecto: TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: 13/10/2006 Versión: 1.0 Estado: Aceptado Prioridad: Alta

Página: 2

Título: Creación de un interfaz gráfico.

Identificador: RQ-02

Categoría: Funcional

Descripción: Desarrollar un interfaz gráfico, en el que se premiará que sea intuitivo

para facilitar su uso al usuario final. Permitirá la comunicación entre el usuario y la

aplicación con la que interactuará. Dicho interfaz se desarrollará mediante el

lenguaje de programación Visual Basic 6.0.

BENEFICIOS.

Facilitará al usuario que pueda interactuar con la aplicación de forma fácil e

intuitiva, mostrando mediante dicho interfaz todo el contenido y todo el material de

aprendizaje propuesto por dicha aplicación.

COMENTARIOS / SOLUCIONES SUGERIDAS

Puesto que el proyecto tiene una restricción de plataforma, se considerará la

siguiente:

Debido a que la aplicación se programará en lenguaje Visual Basic 6.0, para la

correcta instalación y ejecución de la misma, esta debe ser utilizada en equipos que

dispongan de cualquiera de las versiones de Microsoft Windows, puesto que con

otros sistemas operativos puede dar problemas importantes de ejecución, ya que

Visual Basic 6.0 no permite una amplia posibilidad de migración a otras

plataformas.

Debido también a que la aplicación podrá ser ejecutada en modo on-line, está deberá

ser instalada en un servidor de aplicaciones que funcione bajo Windows Server, a

ser posible en su última versión, para evitar problemas de conexión. Una vez

instalada, el usuario hará su solicitud al servidor de aplicaciones. Para la ejecución

desde el servidor de aplicaciones se recomienda utilizar un navegar de última

generación, como puede ser Microsoft Explorer 6 (o superior) y Firefox 2.0.

- 22 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Requisito 3

IDENTIFICACIÓN.

Proyecto: TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: 13/10/2006 Versión: 1.0 Estado: Aceptado Prioridad: Alta

Página: 3

Título: Creación de un menú de interacción.

Identificador: RQ-03

Categoría: Operativa

Descripción: Desarrollar un menú con todas las opciones de las que la aplicación

permite, para que el usuario final pueda manejar la aplicación de principio a fin, sin

que se pierda. La opción deseada podrá ser seleccionada nada más entrar en la

aplicación desde el interfaz principal, o una vez avanzada la materia, desde la barra

de herramientas de la aplicación. En este último caso también se deseará que se

pueda volver al interfaz principal desde el cual se podrá volver a seleccionar la

opción deseada.

BENEFICIOS.

Facilitará al usuario la elección de la materia deseada para su aprendizaje.

COMENTARIOS / SOLUCIONES SUGERIDAS

Puesto que el proyecto tiene una restricción de plataforma, se considerará la

siguiente:

Debido a que la aplicación se programará en lenguaje Visual Basic 6.0, para la

correcta instalación y ejecución de la misma, esta debe ser utilizada en equipos que

dispongan de cualquiera de las versiones de Microsoft Windows, puesto que con

otros sistemas operativos puede dar problemas importantes de ejecución, ya que

Visual Basic 6.0 no permite una amplia posibilidad de migración a otras

plataformas.

Debido también a que la aplicación podrá ser ejecutada en modo on-line, está deberá

ser instalada en un servidor de aplicaciones que funcione bajo Windows Server, a

ser posible en su última versión, para evitar problemas de conexión. Una vez

instalada, el usuario hará su solicitud al servidor de aplicaciones. Para la ejecución

desde el servidor de aplicaciones se recomienda utilizar un navegar de última

generación, como puede ser Microsoft Explorer 6 (o superior) y Firefox 2.0.

- 23 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Requisito 4

IDENTIFICACIÓN.

Proyecto: TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: 13/10/2006 Versión: 1.0 Estado: Aceptado Prioridad: Alta

Página: 4

Título: Desarrollo de imágenes y animaciones gráficas.

Identificador: RQ-04

Categoría: Funcional

Descripción: Desarrollo de un dibujo o una animación gráfica.

BENEFICIOS.

Facilitará al usuario el aprendizaje del tema a desarrollar, puesto que se explicará

gráficamente. En las explicaciones que se requiera el uso de animaciones, dichas

animaciones serán realizadas mediante el programa Macromedia Flash 8, mientras

que las que no requieran animación alguna se realizará mediante Photoshop CS.

COMENTARIOS / SOLUCIONES SUGERIDAS

Puesto que el proyecto tiene una restricción de plataforma, se considerará la

siguiente:

Debido a que la aplicación se programará en lenguaje Visual Basic 6.0, para la

correcta instalación y ejecución de la misma, esta debe ser utilizada en equipos que

dispongan de cualquiera de las versiones de Microsoft Windows, puesto que con

otros sistemas operativos puede dar problemas importantes de ejecución, ya que

Visual Basic 6.0 no permite una amplia posibilidad de migración a otras

plataformas.

Debido también a que la aplicación podrá ser ejecutada en modo on-line, está deberá

ser instalada en un servidor de aplicaciones que funcione bajo Windows Server, a

ser posible en su última versión, para evitar problemas de conexión. Una vez

instalada, el usuario hará su solicitud al servidor de aplicaciones. Para la ejecución

desde el servidor de aplicaciones se recomienda utilizar un navegar de última

generación, como puede ser Microsoft Explorer 6 (o superior) y Firefox 2.0.

- 24 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Requisito 5

IDENTIFICACIÓN.

Proyecto: TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES

Autor del Proyecto: Jorge Gómez Mompó

REQUISITO.

Fecha: 13/10/2006 Versión: 1.0 Estado: Aceptado Prioridad: Baja

Página: 5

Título: Implantación de la aplicación para el modo on-line.

Identificador: RQ-04

Categoría: Prestaciones

Descripción: Desarrollar la aplicación de tal forma que se pueda implementar en un

servidor de aplicaciones para la posible ejecución de forma on-line.

BENEFICIOS.

Facilitará al usuario final, bien sea el alumno o al profesor, ejecutar la aplicación en

modo on-line, sin necesidad de poseer el software original en dispositivo CD, en

cualquier momento y desde cualquier lugar tan solo con poseer conexión a Internet

y entrando en la plataforma de docencia simplemente autenticándose con su usuario

y contraseña.

COMENTARIOS / SOLUCIONES SUGERIDAS

Puesto que el proyecto tiene una restricción de plataforma, se considerará la

siguiente:

Debido a que la aplicación se programará en lenguaje Visual Basic 6.0, para la

correcta instalación y ejecución de la misma, esta debe ser utilizada en equipos que

dispongan de cualquiera de las versiones de Microsoft Windows, puesto que con

otros sistemas operativos puede dar problemas importantes de ejecución, ya que

Visual Basic 6.0 no permite una amplia posibilidad de migración a otras

plataformas.

Debido también a que la aplicación podrá ser ejecutada en modo on-line, está deberá

ser instalada en un servidor de aplicaciones que funcione bajo Windows Server, a

ser posible en su última versión, para evitar problemas de conexión. Una vez

instalada, el usuario hará su solicitud al servidor de aplicaciones. Para la ejecución

desde el servidor de aplicaciones se recomienda utilizar un navegar de última

generación, como puede ser Microsoft Explorer 6 (o superior) y Firefox 2.0.

- 25 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.5- MODELO LÓGICO DEL NUEVO SISTEMA.

3.5.1- Lista de funciones lógicas del nuevo sistema.

Este modelo lógico del nuevo sistema tendrá unas funciones lógicas no

adquiridas del modelo físico del sistema anterior, puesto que no hay predecesor de

dicho proyecto. Las funciones lógicas principales del nuevo sistema que poseerá

dicho proyecto y las cuales se representarán en el modelo lógico son:

1. Administración de cuentas de usuario por parte del administrador del

sistema.

2. Introducción de los datos del usuario final (usuario y contraseña).

3. Verificación y validación de los datos introducidos por el usuario final.

4. Solicitud del servicio por parte del usuario final al servidor de aplicaciones

(plataforma de docencia).

5. Ejecución de la aplicación Tutorial Gráfico de Diseño y Configuración de

Redes.

6. Presentación del contenido del tutorial compuesto por texto y animaciones.

En el siguiente diagrama de flujo de datos (DFD), se representa el modelo

lógico actual de más bajo nivel, para ir subiendo de nivel y consolidar lo expresado

en el superior, hasta llegar al diagrama de contexto, por tanto, dicho modelo lógico

del nuevo sistema se representa en dos niveles, contextual y conceptual.

- 26 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.5.2- Nivel Contextual.

ESQUEMA DE FUNCIONALIDAD

1. CONFIGURACIÓN y ADMINISTRACIÓN del sistema por parte del

administrador, introduciendo en el servidor de aplicaciones los parámetros necesarios

para la verificación del usuario y contraseña introducida por el usuario.

2. Introducción de USUARIO Y CONTRASEÑA por parte del usuario para acceder a

la aplicación ya sea ejecutada en un host local o de forma on-line.

3. En el caso de ser utilizada en modo on-line, SOLICITUD DE LA APLICACIÓN,

al servidor de aplicaciones.

4. INTERACTUACIÓN con la aplicación, seleccionando el temario del que el

usuario quiera recibir documentación.

5. Presentación del RESULTADO.

- 27 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

DFD ESQUEMA DE FUNCIONALIDAD

USUARIO Y CONTRASEÑA

USUARIOS

SOLICITUD DE LA APLICACIÓN

SERVIDOR DE

APLICACIONES

INTERACTUACIÓN

CONFIRMACIÓN

USUARIO Y

CONTRASEÑA

0

TUTORIAL

GRÁFICO DE

DISEÑO Y

CONFIGURACIÓN

DE REDES

CONFIGURACIÓN

CONFIRMACIÓN

ADMINISTRADOR

RESULTADO

RESULTADO

NAVEGADOR

ON-LINE

HOST LOCAL

- 28 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.5.3- Nivel Conceptual.

PARÁMETROS

1

USUARIO Y

CONTRASEÑA

VALIDACIÓN

RECHAZADA

2

CONFIGURACIÓN

Y

ADMINISTRACIÓN

DE CUENTAS

INTRODUCCIÓN

USUARIO Y

CONTRASEÑA

3

USUARIO Y

CONTRASEÑA

VALIDACIÓN

USUARIO Y

CONTRASEÑA

VALIDACIÓN

CORRECTA

USUARIOS Y

CONTRASEÑAS

4

PARÁMETROS

DE CARGA

USUARIOS

Y

CONTRASEÑAS

SOLICITUD

APLICACIÓN Y

CARGA DEL

MISMO

EJECUCIÓN

5

6

PRESENTACIÓN

DEL RESULTADO

RESULTADO

EJECUCIÓN DE LA

APLICACIÓN

SERVIDOR DE

APLICACIONES

ACCIÓN DEL

USUARIO

NAVEGADOR

HOST LOCAL

FLUJOS DE DATOS

PARÁMETROS: Son los parámetros (cuentas, usuarios, permisos, …) que

introduce el administrador del sistema para su correcto funcionamiento.

USUARIO Y CONTRASEÑA: Son los datos con que se identifica el usuario para

poder acceder a la ejecución de la aplicación.

VALIDACIÓN RECHAZADA: Mensaje de rechazo en el acceso a la ejecución de

la aplicación debido a una verificación incorrecta en la identificación del usuario.

- 29 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

VALIDACIÓN CORRECTA: Mensaje de validación correcta y acceso permitido a

la aplicación debido a la aceptación del usuario y la clave por parte del sistema de

autenticación.

PARÁMETROS DE CARGA: Son los parámetros (host de carga, dirección IP

(Internet Protocol) origen, dirección IP destino, …) que introduce el administrador

del sistema para su correcto funcionamiento.

EJECUCIÓN: Orden de ejecución de la aplicación por parte del usuario.

ACCIÓN DEL USUARIO: Solicitud del usuario a la aplicación de la elección de un

determinado contenido, para que éste pueda ser mostrado y visionado por parte del

usuario.

RESULTADO: Resultado de la aplicación con la información solicitada por el

usuario respecto de un tema concreto del Tutorial de Diseño y Configuración de

Redes.

ALMACENES

USUARIOS Y CLAVES: Almacén de información que contiene mediante tablas

hash los identificadores de usuarios y sus respectivas contraseñas para acceder al

sistema.

SERVIDOR DE APLICACIONES: Almacén de información donde se encuentran

instaladas todas las aplicaciones suministradas por el administrador de la red de la

escuela y donde el usuario tendrá que realizar su petición de ejecución de la

aplicación.

NAVEGADOR / HOSTLOCAL: Almacén de información que muestra los

resultados de la ejecución de la aplicación ya sea ejecutada en modo on-line o en

modo host local.

- 30 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.6- MODELO CONCEPTUAL DE DATOS.

El análisis de datos trata de modelizar la amplia información que manejará el

nuevo sistema. Partiendo de la situación actual, que en este proyecto es nula, puesto

que se comienza de cero y de los requisitos del usuario, que son expuestos por el

programador de la aplicación, se desarrolla el modelo conceptual de datos, cuyos

componentes gráficos son las entidades, asociaciones o relaciones y atributos.

Para modelizar dicha información el modelo es sometiendo a las reglas de

normalización, buscando una estructura lógica a los datos y obteniendo el

correspondiente modelo entidad-relación.

- 31 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.6.1- Diagrama entidad relación del nuevo sistema.

El diagrama Entidad-Relación resume el funcionamiento de la aplicación,

englobando cada una de las entidades que intervienen con las relaciones existentes

entre ellas:

USUARIO Y

CONTRASEÑA

1

INTRODUCE

1

USUARIO

1

1

SERVIDOR

SOLICITA

1

1

EJECUTA

M

CONTIENE

M

M

FORMULARIOS

1

TIENE

APLICACIÓN / ES

M

MUESTRA

1

M

1

EXPLICA

NAVEGADOR WEB

- 32 -

RESULTADO

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.6.2- Historia de vida de las entidades.

La Historia de vida de las entidades (HVE en adelante) describe la evolución

de las entidades principales de la aplicación con el fin de:

Entender la secuencia de las entidades en el tiempo.

Establecer los estados posibles de cada una de las entidades para que tengan

lugar las transiciones externas, así como los cambios de estado de las

entidades producidas por las transiciones.

Poner de manifiesto las posibles interacciones que producen los diferentes

eventos o sucesos.

Describir los requisitos de tratamiento de las entidades.

Las principales entidades sobre las que se realizará el estudio de HVE, serán

los usuarios de la aplicación y el servidor de aplicaciones donde estará instalada la

aplicación.

Para hacer el diagrama de HVE, primero se realiza un estudio de

identificación de eventos para dichas entidades, para posteriormente realizar la

matriz entidad-evento, del que se concluirá el diagrama de HVE de las entidades a

estudiar.

- 33 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.6.2.1- Identificación de eventos.

Para el desarrollo del HVE de la aplicación, primeramente es necesario

identificar los eventos ocurrentes en la aplicación. Para ello es necesario que se

cumplan los requisitos descritos en la etapa de análisis de requisitos, que se estudie

los atributos de las entidades más importantes y que se analice el diagrama de flujo

de datos representado en el modelo lógico del nuevo sistema.

Una vez realizado dicho análisis se identifican los eventos descritos a

continuación:

E1: Registro del usuario y contraseña.

E2: Modificación del usuario y/o contraseña.

E3: Validación del usuario.

E4: Validación de la contraseña.

E5: Autenticación de usuario y contraseña (par de claves

inseparables).

E6: Solicitud de ejecución del servicio.

E7: Verificación de la ejecución del servicio.

E8: Interacción del usuario.

E9: Presentación del resultado.

- 34 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

3.6.2.2- Matriz entidad-evento.

Una vez obtenidos los eventos de la aplicación que se nombran a

continuación se traza la matriz entidad-evento en la que intervendrán tanto la entidad

usuario, como la entidad servidor:

E1: Identificación del usuario y contraseña.

E2: Modificación del usuario y/o contraseña.

E3: Validación del usuario.

E4: Validación de la contraseña.

E5: Autenticación de usuario y contraseña (par de claves

inseparables).

E6: Solicitud de ejecución del servicio.

E7: Verificación de la ejecución del servicio.

E8: Interacción del usuario.

E9: Presentación del resultado.

EVENTOS

E1 E2 E3 E4 E5 E6 E7 E8 E9

ENTIDADES

USUARIO

I

IM

-

-

-

I

-

I

-

SERVIDOR

B

-

I

I

I

-

IB

-

I

Con dicha matriz entidad-evento se puede observar los eventos que realiza el

Tutorial Gráfico de Diseño y Configuración de Redes, el cual contiene las

siguientes claves: “I” (inserción), “M” (modificación), “B” (baja), y “-” (nulo, no

- 35 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

efectúa evento alguno), que indican el efecto que produce en cada evento las

entidades.

3.6.2.3- Diagrama HVE.

HVE de la entidad usuario.

USUARIO

SOLICITUD

EJECUCIÓN

APLICACIÓN

MODIFICAR

IDENTIFICAR

1,2,3,4 / 5

INTRODUCIR

USUARIO

INTRODUCIR

CONTRASEÑA

-/1

1/2

MODIFICAR

USUARIO

INTERACCIÓN

DEL USUARIO

5/6

MODIFICAR

CONTRASEÑA

2/4

1/3

HVE de la entidad servidor.

SERVIDOR

AUTENTICAR

USUARIO Y

CONTRASEÑA

VALIDACIÓN

2 /3

VALIDACIÓN

USUARIO

-, 3 / 1

VALIDACIÓN

CONTRASEÑA

1, 3 / 2

- 36 -

VERIFICACIÓN

EJECUCION DEL

SERVICIO

PRESENTACIÓN

DEL RESULTADO

3/4

5/5

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

- 37 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.- ESTUDIO DE LA ARQUITECTURA

4.1- INTRODUCCIÓN.

Por lo general cualquier proyecto por lo general es realizable considerando

recursos ilimitados y tiempo infinito. En cambio, el desarrollo de un proyecto

informático se caracteriza por escasez de recursos y dificultad de cumplir los plazos

de entrega, por lo tanto, es necesario y prudente evaluar de qué recursos se dispone

para no llevarse desagradables sorpresas y estudiar la viabilidad del proyecto a

realizar lo antes posible.

Los objetivos de esta fase son definir las posibles soluciones de arquitectura

técnica que satisfagan tanto los requisitos que han sido especificados por los

usuarios, como las restricciones de diseño de la aplicación. Se definirán diferentes

posibilidades y posteriormente se escogerá la alternativa propuesta que más interese

para su posterior desarrollo y obtener la aprobación del usuario para la alternativa

elegida, haciendo un estudio de viabilidad, para posteriormente desarrollarla e

implementarla.

- 38 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.2- DIAGRAMA DE PRESENTACIÓN.

Se representa la aplicación a un alto nivel, mediante el diagrama de

presentación, mediante el cual se expresa las características hardware y operativas de

las que está compuesta la aplicación.

4.2.1- Diagrama de ejecución local.

La representación del diagrama de presentación en la ejecución en modo

local, carece de elementos hardware de red, como pudieran ser cables de red, tarjetas

de red, concentradores (hubs), routers, servidores de aplicación y un largo etcétera.

- En el caso de ejecución en un host local, la arquitectura consta únicamente

del host que disponga de navegador, en el que se va a ejecutar la aplicación y de un

dispositivo ratón para la interacción del usuario con la aplicación, pudiendo estar

además conectado tanto a una red como a dispositivos periféricos necesarios para

otras aplicaciones, no siendo relevante este hecho para la aplicación, puesto que no

interfiere en su funcionamiento.

- 39 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.2.2- Diagrama de ejecución online.

- En el caso de ejecución en un modo on-line, la arquitectura consta de

elementos hardware de red, tipo concentradores (hubs), routers, cables de red,

tarjetas de red instalados en los host clientes,… además de los hosts que forman la

red y desde la que se accederá a la aplicación. Dichos host dispondrán tanto de

conexión a Internet como de un navegador, a poder ser, actualizado en su última

versión. Esta arquitectura en la que se ejecutará la aplicación en modo on-line,

deberá disponer de un servidor de aplicaciones, en donde se encontrará instalada la

aplicación y donde el usuario tendrá que remitir la solicitud de servicio para arrancar

dicha aplicación, además de tener funciones de administrador de cuentas de usuario.

Tanto la tipología de red como los elementos hardware de red que aparecen en el

diagrama pueden diferir dependiendo de la red en la que se instale la aplicación.

- 40 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.3- ESPECIFICACIÓN DE LOS COMPONENTES

BÁSICOS.

4.3.1- Hardware local necesario ya existente.

Los componentes hardware ya existentes en el sistema en el que se ejecutará

la aplicación son los siguientes:

Microprocesador Pentium IV 2.02 GHz.

Memoria RAM de 512 MB.

Tarjeta de sonido 16 MB.

Unidad de CD-ROM.

Ratón.

Tarjeta de vídeo.

4.3.2- Hardware local necesario de nueva adquisición.

No es necesario ningún elemento hardware de nueva adquisición puesto que

los elementos hardware anteriormente descritos superan a los requisitos mínimos que

especifica el paquete de aplicaciones que proporciona Microsoft Visual Studio 6.0 y

que se detallan más adelante.

- 41 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.3.3- Software local necesario ya existente.

Los componentes software ya existentes en el sistema en el que se ejecutará la

aplicación son los siguientes:

Microsoft Windows XP.

Microsoft Internet Explorer versión 6.0.

Microsoft Office 2003.

4.3.4- Software local de nueva adquisición.

Los componentes software de nueva adquisición son los detallados a

continuación:

Paquete de aplicaciones Microsoft Visual Studio 6.0.

Componentes OCX y DLL para Microsoft Visual Studio 6.0.

Macromedia Flash MX o superior.

Los objetos programados que utiliza la aplicación son estándares y cargados

al instalar cualquier versión de Microsoft Windows con su correspondiente archivo

OCX, en el caso de utilizar componentes que no sean de estas características se

incluirá el correspondiente archivo OCX o DLL del objeto en cuestión.

- 42 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.3.5- Requisitos mínimos necesarios.

Para la codificación del proyecto uno de los requisitos mínimos es la

obtención del paquete Microsoft Visual Basic 6.0. Es un lenguaje de programación

visual, también llamado lenguaje de 4ª generación. Esto quiere decir que un gran

número de tareas se realizan sin escribir código, simplemente con interacciones de

operaciones gráficas realizadas con el ratón sobre la pantalla. Este lenguaje se puede

considerar orientado a objetos, por lo que las cualidades, el desarrollo y la

programación son relativamente sencillos. En cambio, tanto el entorno del desarrollo

como el de la ejecución, tienen que estar basado en un entorno Windows, con lo que

se complica un poco la migración a otras plataformas como puede ser Linux o Mac

OS.

La palabra “Visual“ hace referencia a un método que se utiliza para crear la

interfaz gráfica de usuario. En lugar de escribir numerosas líneas de código para

implementar una interfaz, se utiliza el ratón para arrastrar y colocar los objetos

preestablecidos por la GUI del paquete Microsoft Visual Basic 6.0 al lugar deseado

dentro de un formulario (plantilla que será la pantalla del programa a desarrollar y

que aloja todos los componentes insertados por el programador). La palabra “Basic”

hace referencia al lenguaje BASIC (Beginners All- Purpose Symbolic Instrucción

Code) un lenguaje utilizado por más programadores que ningún otro lenguaje de la

historia de la informática. Visual Basic ha evolucionado a partir del lenguaje BASIC

original y ahora contiene centenares de instrucciones, funciones y palabras claves,

muchas de las cuales están directamente relacionadas con la interfaz gráfica de

Windows.

- 43 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

El paquete Microsoft Visual Basic dispone en la actualidad de tres versiones

diferentes, las cuales se adaptan a las necesidades del programador. Dichas versiones

son la versión Microsoft Visual Basic Estándar o de aprendizaje (learning), la

Microsoft Visual Basic Profesional y versión Microsoft Visual Basic empresarial.

La edición Microsoft Visual Basic Estándar permite crear robustas

aplicaciones para las versiones de Windows 9x, Windows NT, Windows 2000,

Windows XP y el actual Windows Vista, incluyendo todos los controles intrínsecos y

además de los controles de rejilla, cuadros de diálogo estándar y los controles

enlazados de datos.

La edición Microsoft Visual Basic Profesional contiene todas las

características de la versión estándar, así como los controles activos (ActiveX)

adicionales, el diseñador de aplicaciones para Internet Information Server, el

diseñador de páginas en formato HTML dinámico y administrador visual de bases de

datos (DDBB VisData).

La edición Microsoft Visual Basic Empresarial contiene todas las

características de la edición profesional como las herramientas Back Office como

SQL Server, Microsoft Transaction Server, Internet Information Server, Visual

SourceSafe, SNA Server y demás.

Para la realización del proyecto será suficiente con la versión Microsoft

Visual Basic Estándar.

- 44 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Los requisitos mínimos para poder instalar satisfactoriamente Microsoft

Visual 6.0 y poder ejecutar la aplicación, según las recomendaciones de Microsoft

( www.microsoft.es ) son:

Microprocesador Pentium 90 MHz o superior.

Disco duro con un espacio mínimo de 80MB.

Unidad de CD-ROM.

Ratón.

Tarjeta de vídeo soportada por Windows.

32 MB de memoria RAM (mínimo).

Microsoft Windows 9x, Windows NT 3.51, Windows XP o Windows

Vista.

Navegador Microsoft Internet Explorer o similar a poder ser en su última

versión.

- 45 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.4- EVALUACIÓN DE ALTERNATIVAS.

Para la realización de un proyecto es necesario realizar una correcta

evaluación de las alternativas propuestas para comprobar cual de ellas se adaptará

mejor a las necesidades del sistema en desarrollo. Para ello se deben evaluar dichas

alternativas determinando el modo de operar del usuario final (ejecución modo online o ejecución modo host local) y el tipo de arquitectura tecnológica que es más

usual entre los usuarios finales para conseguir la mayor compatibilidad posible. Esto

se realizará con ayuda de unas tablas denominadas tablas de evaluación.

En el caso de este proyecto las dos alternativas posibles debido a las escasas

restricciones descritas puesto que la aplicación a desarrollar debe funcionar en un

ordenador convencional sin demasiados requisitos, se basarán en el modo de

ejecución de la aplicación (bien modo on-line, bien modo host local), sin evaluar cual

de ellas es mejor o peor puesto que únicamente dependerá de la forma en que el

usuario final quiera ejecutarla.

4.4.1- Parámetros a valorar.

En el proyecto que se trata en esta memoria, Tutorial Gráfico de Diseño y

Configuración de Redes, se plantean dos posibles alternativas respecto a la posible

ejecución del usuario.

Como primera alternativa se plantea la referente a la ejecución de la

aplicación en un host local. La segunda alternativa planteada es la referente a la

ejecución de la aplicación en modo on-line, por medio de un servidor de aplicaciones

- 46 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

en el que esta instalada la aplicación y se mostrará el resultado de cada una de las

ejecuciones que realiza el usuario en su interacción con el programa mediante un

navegador web.

Estas alternativas se especifican a continuación, incluyendo los componentes

hardware y software de cada una de ellas.

- 47 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

ESPECIFICACIÓN ALTERNATIVA 1

Título: EJECUCIÓN MODO ON-LINE

Código: ESAL01

Antecedentes.

El usuario final ejecutará la aplicación desarrollada en modo on-line, con lo

que deberán de existir elementos hardware de conexión a la red, con los que se

conectará el host local a la aplicación, mediante los protocolos de red diseñados para

ello, la cual estará ubicada en un servidor de aplicaciones. Para que exista esa

conexión entre el host y el servidor, el usuario se conectará al portal de recursos del

centro y solicitará el servicio de ejecución de la aplicación. Dicha aplicación se

cargará en memoria en el host y los resultados se mostrarán en el navegador del

usuario.

Requisitos.

El usuario final de la aplicación deberá cumplir con los siguientes requisitos

mínimos: Microprocesador Pentium 90 MHz o superior; Disco duro con un espacio

mínimo de 80 MB; Unidad de CD-ROM; Ratón; Tarjeta de vídeo soportada por

Windows; 32 MB de memoria RAM (mínimo); Tarjeta de red para la conexión a la

red local o a Internet (si está fuera del centro); Microsoft Windows 9x, Windows NT

3.51, Windows XP o Windows Vista ; Navegador Microsoft Internet Explorer o

similar a poder ser en su última versión.

Beneficios.

Con esta forma de ejecución de la aplicación el usuario final podrá ejecutarla

desde cualquier lugar sin tener que llevar el compact disc de instalación de la

aplicación. La velocidad de ejecución y de respuesta esperada de la aplicación

dependerá del equipo del que disponga el usuario en el que se ejecute la aplicación;

del tipo de conexión (en Mb/s) a la red que tenga el usuario para la conexión al

servidor de aplicaciones; de la saturación del servidor de aplicaciones por el número

de usuarios conectados al mismo simultáneamente

Necesidades Hardware.

Para la correcta ejecución de la aplicación, el equipo en donde se ejecute la

misma deberá de cumplir con los requisitos hardware mínimos requeridos por el

paquete de aplicaciones Microsoft Visual Studio 6.0. Estos requisitos hardware son

los siguientes: Microprocesador Pentium 90 MHz o superior; Disco duro con un

espacio mínimo de 80 MB; Unidad de CD-ROM; Ratón; Tarjeta de vídeo soportada

por Windows; 32 MB de memoria RAM (mínimo); Tarjeta de red para la conexión

a la red local o a Internet (si se encuentra fuera del centro).

Necesidades Software.

Para la correcta ejecución de la aplicación, el equipo en donde se ejecute la

misma deberá de cumplir con los requisitos software mínimos requeridos por el

paquete de aplicaciones Microsoft Visual Studio 6.0. Estos requisitos software son

los siguientes: Microsoft Windows 9x, Windows NT 3.51, Windows XP o Windows

Vista; Navegador Microsoft Internet Explorer o similar a poder ser en su última

versión.

- 48 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

ESPECIFICACIÓN ALTERNATIVA 2

Título: EJECUCIÓN MODO HOST LOCAL

Código: ESAL02

Antecedentes.

El usuario final ejecutará la aplicación desarrollada en modo host local,

pudiendo existir elementos hardware de conexión a la red, pero sin que dicha

aplicación haga uso de ellos en ningún momento.

Requisitos.

El usuario final de la aplicación deberá cumplir con los siguientes requisitos

mínimos: Microprocesador Pentium 90 MHz o superior; Disco duro con un espacio

mínimo de 80 MB; Unidad de CD-ROM; Ratón; Tarjeta de vídeo soportada por

Windows; 32 MB de memoria RAM (mínimo); Microsoft Windows 9x, Windows

NT 3.51, Windows XP o Windows Vista ; Navegador Microsoft Internet Explorer o

similar a poder ser en su última versión.

Beneficios.

La velocidad de ejecución y de respuesta esperada de la aplicación dependerá

exclusivamente del equipo que disponga el usuario. En ningún caso vendrá

determinada por la conexión a red que disponga el usuario ni de la saturación del

servidor de aplicaciones.

Necesidades Hardware.

Para la correcta ejecución de la aplicación, el equipo en donde se ejecute la

misma deberá de cumplir con los requisitos hardware mínimos requeridos por el

paquete de aplicaciones Microsoft Visual Studio 6.0. Estos requisitos hardware son

los siguientes: Microprocesador Pentium 90 MHz o superior; Disco duro con un

espacio mínimo de 80 MB; Unidad de CD-ROM; Ratón; Tarjeta de vídeo soportada

por Windows; 32 MB de memoria RAM (mínimo)

Necesidades Software.

Para la correcta ejecución de la aplicación, el equipo en donde se ejecute la

misma deberá de cumplir con los requisitos software mínimos requeridos por el

paquete de aplicaciones Microsoft Visual Studio 6.0. Estos requisitos software son

los siguientes: Microsoft Windows 9x, Windows NT 3.51, Windows XP o Windows

Vista; Navegador Microsoft Internet Explorer o similar a poder ser en su última

versión.

- 49 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.4.2- Matrices de evaluación.

La evaluación de las diferentes soluciones propuestas al sistema se realiza en

base a cuatro aspectos de interés: evaluación organizativa, operativa, técnica y

económica.

La evaluación organizativa, operativa, técnica se realiza utilizando una matriz

de evaluación organizativa donde se recogen y puntúan las diferentes características

o parámetros de cada aspecto a evaluar para cada una de las alternativas.

La evaluación económica se realiza utilizando una matriz de evaluación de

costes, en la que se especifica el coste de los componentes tanto software como

hardware que se debe adquirir para la realización del proyecto.

4.4.2.1- Evaluación organizativa.

En la evaluación organizativa el aspecto que se valorará será la adecuación de

los usuarios finales a la aplicación ante los posibles cambios de metodología en el

estudio de la asignatura de Redes de Computadores impartida en el centro.

4.4.2.2- Evaluación operativa.

La evaluación operativa se lleva a cabo para conocer la importancia que tiene

recoger los servicios mecanizados. Los parámetros que se analizan son los

siguientes:

- 50 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Fácil manejo de la aplicación con una interfaz muy intuitiva en la que el

usuario no se sentirá perdido en ningún momento e interactuará con ella

de forma sencilla.

Explicación detallada del tema seleccionado mediante una parte teórica

que será acompañado de una explicación gráfica.

Disponibilidad inmediata de cualquier tema seleccionado, con fácil acceso

a la misma.

Fiabilidad en los conocimientos teóricos y gráficos de la aplicación.

Acceso seguro a la aplicación.

Aplicación libre de fallos.

4.4.2.3- Evaluación técnica.

La evaluación técnica se lleva a cabo para evaluar los procedimientos y

componentes hardware y software que utiliza cada alternativa. Los parámetros que se

analizan son los siguientes:

Acceso a la ejecución de la aplicación.

Tamaño de pantalla.

Disponibilidad de la aplicación 24x7 para el modo de ejecución on-line.

Portabilidad de la aplicación a otras plataformas.

Mantenimiento de la aplicación para incorporar nuevas funciones.

Seguridad y fiabilidad de la aplicación.

Facilidad de uso y ejecución de la aplicación.

- 51 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.4.3- Matrices de evaluación y decisión.

Una vez descritos todos los parámetros a evaluar y analizar, se realiza una

matriz de evaluación organizativa, especificando el concepto de cada grupo de

parámetros y los criterios seguidos para calificarlos.

Los aspectos o características especificados se evalúan con un número y se le

asigna un peso o valor entre 1 y 3 (3 = imprescindible, 2 = importante, 1 =

conveniente) dependiendo de la importancia que tenga dicho factor en el negocio que

se está estudiando.

A continuación, se calcula el porcentaje asociado a cada grupo (ponderación

absoluta), como media obtenida del valor dado a cada parámetro. Para cada

alternativa, se puntúan las diferentes características, según el grado de cumplimiento

de ellas, valorándose con un número entre 0 y 3 (3 = se cumple perfectamente, 2 = se

cumple, pero no totalmente, 1 = apenas se cumple esta característica y 0 = no se

cumple). De modo que si una alternativa no la contempla una determinada

característica, el valor a asignar sería cero. Esta puntuación se coloca debajo de la

columna Peso Alt (peso de la alternativa n) de cada alternativa. Estas puntuaciones

dependen de la importancia que tenga dicho factor en la aplicación.

- 52 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

EVALUACIÓN

NO.

Organizativa

1.1

Operativa

2.1

PESO

ALT 1

PESO

ALT 2

Adecuación de los usuarios finales a la

metodología.

3

3

Facilidad manejo de la aplicación con

una interfaz muy intuitiva.

3

3

2

2

2

2

3

3

2

1

PARÁMETRO

Explicación

detallada

del

tema

seleccionado mediante una parte teórica

que será acompañado de una

explicación gráfica

Disponibilidad inmediata de cualquier

tema seleccionado, con fácil acceso a la

misma.

Operativa

2.2

Operativa

2.3

Operativa

2.4

Operativa

2.5

Fiabilidad en los conocimientos teóricos

y gráficos de la aplicación.

Acceso seguro a la aplicación.

Operativa

2.6

Aplicación libre de fallos.

3

3

Técnica

3.1

Acceso a la ejecución de la aplicación.

3

2

Técnica

3.2

3

3

Técnica

3.3

3

0

Técnica

3.4

2

2

Técnica

3.5

1

1

Técnica

3.6

Tamaño de pantalla.

Disponibilidad de la aplicación 24x7

para el modo de ejecución on-line.

Portabilidad de la aplicación a otras

plataformas.

Mantenimiento de la aplicación, para

incorporar nuevas funciones.

Seguridad y fiabilidad de la aplicación.

3

3

Técnica

3.7

Facilidad de uso y ejecución de la

aplicación.

1

1

34

29

TOTAL

Dicha matriz de evaluación organizativa da unos pesos de cada alternativa

que están muy igualados, sumando la primera alternativa (ejecución en modo online) un total de 34 y la segunda alternativa (ejecución en modo host local) un total

de 29.

- 53 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

4.4.4- Ponderación de las alternativas.

Se debe realizar una posterior ponderación calculada a partir de los pesos de

los parámetros en términos porcentuales de cada una de las alternativas. Según los

criterios expuestos, se le ha asignado un peso específico a cada uno de los parámetros

definidos en cada grupo de factores. A continuación se calculará la ponderación

asociada a los distintos parámetros de cada una de las dos alternativas en términos

porcentuales. En un primer lugar la ponderación absoluta de cada factor o grupo se

calcula en base a los valores dados a cada parámetro en particular, para ellos se

suman los valores de cada factor:

EVALUACIÓN

ALTERNATIVA 1

ALTERNATIVA 2

Organizativa

3

3

Operativa

15

14

Técnica

16

12

TOTAL

34

29

La ponderación de los distintos parámetros dependiendo del tipo de factor en

términos porcentuales es:

EVALUACIÓN

ALTERNATIVA

1

ALTERNATIVA

2

PONDERACIÓN

1

PONDERACIÓN

2

Organizativa

3

3

8.82%

10.34%

Operativa

15

14

44.11%

48.27%

Técnica

16

12

47.05%

41.37%

TOTAL

34

29

100%

100%

- 54 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

Dichos datos forman el siguiente gráfico de ponderación de ambas

alternativas. El cual sirve para facilitar la elección de la alternativa más conveniente

para el proyecto, aunque en este proyecto las dos alternativas se pueden considerar

válidas puesto que depende de la forma en que el usuario quiera ejecutar dicha

aplicación.

50

40

30

Alternativa 1

20

Alternativa 2

10

0

Organizativa

Operativa

Técnica

Dicho gráfico de ponderación muestra la representación porcentual de cada

una de las alternativas. Como se puede observar ambas alternativas dan una

importancia similar a los parámetros de evaluación.

4.4.5- Selección de alternativa.

Una vez realizado la valoración de cada una de las alternativas, se puede

concluir diciendo que ambas alternativas han obtenido resultados muy similares en

los pesos otorgados a cada parámetro, los cuales determinan cada una de las

ponderaciones para cada una de las alternativas que se han estudiado.

El grado de dispersión no es muy alto en lo que respecta a los resultados

obtenidos. Se puede decir que las dos alternativas de ejecución de la aplicación son

- 55 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

válidas para llevar a la práctica por el usuario. El requisito que determinará la

alternativa será las necesidades del usuario.

Lo único un tanto diferente en las alternativas, que determinará la alternativa

a seleccionar, y que hay que valorar, es que la ejecución online está condicionada a la

operatividad y funcionalidad de los elementos de conexión de los que disponga el

usuario final a la hora de ejecutar la aplicación.

- 56 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

- 57 -

TUTORIAL GRÁFICO DE DISEÑO Y CONFIGURACIÓN DE REDES.

5.- DISEÑO EXTERNO

5.1- INTRODUCCIÓN.

El proceso de Diseño Externo requiere el uso de la técnica top-down, por la

que se empieza a desarrollar la aplicación a un nivel muy alto, para ir completando a

un nivel más bajo y específico. Así, el objetivo principal del Diseño Externo es

transformar el Modelo lógico del nuevo sistema en un Modelo físico a implementar

sobre una plataforma hardware y software específico. Una vez completado este

modelo se pasará al Diseño Interno para edificar sobre la plataforma elegida los

pilares básicos del nuevo sistema mecanizado: la arquitectura del software.

A partir de la plataforma tecnológica elegida en el Estudio de Arquitectura, en

esta fase se completarán los requisitos físicos del nuevo sistema, se diseñarán las

entradas y salidas, se completará la especificación de procesos del modelo y se

elaborará el Modelo lógico de datos, a partir de los volúmenes y transacciones del

sistema. A fin de completar la definición del modelo físico, se le dota al proyecto de

procesos de control, seguridad y auditabilidad necesarios para una instalación

mecanizada.