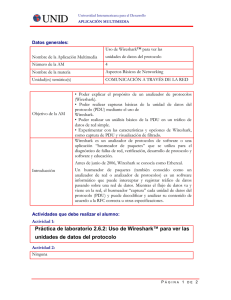

Estudio Experimental de la Práctica 4

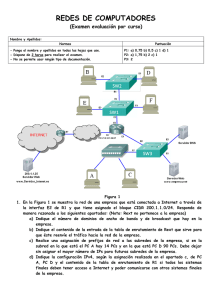

Anuncio

Redes de Computadores. Estudio Experimental 4ª Práctica de Laboratorio. Nivel de red en Internet. Departamento de Tecnología Electrónica Estudio experimental El estudio experimental de esta práctica consta de 5 partes, en cada una de ellas se describen todos los pasos que el alumno debe realizar, si tiene cualquier duda consulte con el profesor/a encargado de la sesión práctica. Como ya sabe, puede ir grabando las capturas realizadas en Wireshark y llevárselas para futuras consultas o para completar en casa los puntos que no le haya dado tiempo. (NO ENCIENDA EL PC HASTA QUE SE LO INDIQUEN) Pasos previos 1. 2. 3. 4. Asegúrese de que está conectado a la red de la ETSII. Encienda su PC, restaure (si así se lo indica el profesor) y arranque Windows 7. Desactive el firewall. Adicionalmente, en esta práctica, haga "clic" en el icono de "Conexión de red" , luego pulse sobre "Abrir Centro de redes y recursos compartidos" > "Conexión de área local" y seleccione "Propiedades" en el menú contextual. En la ventana que le sale, desactive "Cliente para redes Microsoft", desactive "Compartir impresoras y archivos para redes Microsoft", desactive "Programador de paquetes QoS" y desactive "Protocolo de Internet versión 6 (TCP/IPv6)”. Pulse “Aceptar” para cerrar la ventana y luego “Cerrar”. Primera Parte: Configuración IPv4 En esta parte se analizará la configuración típica de los ordenadores de los laboratorios de la ETSII que sirve para que estos accedan a Internet. 5. Como ya sabe, existen dos mecanismos para configurar el nivel de red de los sistemas finales que se conectan a Internet. Una manera de ver qué mecanismo se utiliza en los PCs del laboratorio es hacer "clic" en el icono de "Conexión de red" , luego pulsar sobre "Abrir Centro de redes y recursos compartidos" > "Conexión de área local" y seleccionar "Propiedades" para abrir lla ventana "Propiedades de Conexión de área local". En esa ventana verá una área llamada "Esta conexión utiliza los siguientes elementos" en la que debe seleccionar, al final de la lista, el "Protocolo Internet versión 4 (TCP/IPv4)" y luego pulsar el botón "Propiedades", lo cual le abrirá la ventana "Propiedades de Protocolo Internet versión 4 (TCP/IPv4)". Según lo que ve en la ventana: ¿Cómo obtiene su PC la configuración de nivel de red (configuración IPv4)? ¿Cuál sería el otro mecanismo de configuración? ¿En este otro mecanismo, qué parámetro no hay que configurar obligatoriamente para que el PC pueda comunicarse con cualquier equipo de Internet? ¿Por qué? 6. Cierre las ventanas anteriores y ejecute el comando adecuado en una ventana de Símbolo de Sistema para ver la configuración IPv4 que tiene su PC. 7. ¿Cuál es la dirección IP y máscara asignada a su PC? ¿De qué "clase" de dirección IPv4 es esa dirección? ¿Cómo lo sabe? ¿A qué red está conectado su PC? (anótela en notación barra). 8. Observará que la dirección IP de su PC es una dirección que pertenece a uno de los rangos de direcciones privadas vistos en teoría. ¿Qué bloque CIDR representa a ese rango de direcciones privadas? ¿Cuántas subredes como la de su PC caben en ese bloque CIDR? 9. ¿Cuál es la dirección IP de la puerta de enlace predeterminada que usa su PC? (Otros nombres usados comúnmente son router por defecto o router frontera.) ¿Pertenece esa IP a la red de su PC? ¿Cómo lo ha comprobado? 10. ¿Es necesario que haga NAT alguno de los routers del camino entre la red de su PC e Internet? 11. ¿Está el servidor DHCP ubicado en el dominio de broadcast de su PC? ¿Cómo lo sabe? 12. Según lo visto en teoría ¿cuál es el contenido mínimo de la tabla de enrutamiento (TE) de su PC? Escriba la tabla en el hueco disponible nótelo y avise al profesor/a para que la vea. 1/6 Segunda Parte: Manipular tabla enrutamiento PC en Windows 7 (comando route) Para manipular la tabla de enrutamiento (TE) de su PC puede utilizar el comando route, disponible en la mayoría de los SO Windows. Este comando le permite ver (print) el contenido de la TE y añadir (add), modificar (change) o borrar (delete) una entrada de la TE. Tanto el comando route como otros comandos de administración "requieren elevación" para realizar algunas de sus operaciones. Por eso, siempre que ejecutemos ese comando lo haremos dentro de una ventana de Símbolo del sistema abierta en modo administrador. 13. Abra ahora una ventana de Símbolo del sistema en modo administrador. Para ello, en lugar de hacer clic en el icono "Simbolo del sistema" con el botón izquierdo del ratón, debe hacer clic en él con el botón derecho y elegir "Ejecutar como administrador". 14. Ejecute el comando route print -4 para ver el contenido de la TE de su PC para la versión 4 del protocolo IP y estudie lo que ve. Observará que la TE que ve en pantalla no coincide con la que anotó en el punto 12. Podrá ver que en lugar de la columna "Próximo salto" hay una completamente equivalente que se llama "Puerta de enlace". Las columnas "Destino de red" y "Máscara de red" equivalen a la columna "Red" que hemos visto en teoría. Otro aspecto nuevo es la aparición de la columna "Métrica", que sirve para que, en el caso de que en la TE haya más de una entrada para una misma red, se use la que tenga menor métrica. 15. Las dos primeras entradas que está viendo de la TE de su PC deben coincidir con las que anotó en el punto 12, aunque con algunos cambios. Recuerde los datos del apartado 7 y responda: ¿Qué se hace para identificar la interfaz en la TE de su PC? ¿Qué se hace para identificar al próximo salto, en la TE de su PC, cuando la red destino está directamente conectada? 16. Además de las interfaces de red físicas, el protocolo IP usa una interfaz de red virtual, conocida como interfaz de loopback, que se asocia a la red 127.0.0.0/8 (véalo en quinta entrada de la TE) y que se identifica con la dirección IP 127.0.0.1, equivalente al nombre localhost en los PC. La interfaz de loopback sirve para que todo lo que se envíe a ella sea recibido por esa misma interfaz. ¿Cuántas entradas de la TE están asociadas a la interfaz de loopback? ¿Cuántas entradas de la TE están asociadas a una interfaz de red física? Tenga presente lo que respondió en el punto 7 a la hora de responder a las siguientes preguntas. 17. Observe la tercera entrada de la TE de su PC y responda: ¿Cuántos bits de ancho tiene el prefijo de red (la parte que identifica a la red) de esa entrada? ¿Cuántas direcciones IP forman parte de la red que aparece en esa tercera entrada? Anótelas. ¿Reconoce alguna de esas IPs? ¿Qué interfaz de red está asociada a esta tercera entrada de la TE? 18. En la entrada cuarta de la TE aparece identificada una red con una única IP. ¿Qué nombre recibe esa IP? ¿A qué red pertenece? 19. En las entradas 8 y 9 de la TE aparece identificado un bloque CIDR que debería conocer pues se ha visto en el estudio teórico. ¿Qué direcciones IP son? 20. En las entradas 10 y 11 aparece una red que en realidad es una única IP. ¿Qué nombre recibe esa IP? 21. Suponga que el nivel de red de su PC tiene que enviar una IP_PDU con dirección IP destino 10.1.15.0. ¿Cuántas entradas de la TE se consultarán en total? ¿Qué dirección IP tendrá el primer nivel de red que recibirá esa IP_PDU? 22. Suponga que el nivel de red de su PC tiene que enviar una IP_PDU con dirección IP destino 150.214.141.24. ¿Cuántas entradas de la TE se consultarán en total? ¿Qué dirección IP tendrá el primer nivel de red que reciba esta IP_PDU? 23. Realice una prueba de conectividad con el sistema final 8.8.8.8. ¿Ha sido exitosa? Si la prueba no tiene éxito consulte con su profesor/a. ¿Qué entrada de la TE habrá utilizado finalmente el nivel de red de su PC para enviar la IP_PDU al 8.8.8.8? 24. En la ventana Símbolo del sistema ejecute el comando route delete 0.0.0.0 para borrar la ruta por defecto. 25. ¿Qué comando puede usar para ver que efectivamente ha desaparecido esa entrada de la TE? 26. Realice de nuevo una prueba de conectividad con el sistema final 8.8.8.8. ¿Ha sido exitosa? ¿Ahora, cuántas entradas de la TE ha consultado en total el nivel de red de su PC? Avise al profesor/a para que compruebe sus respuestas. 2/6 Tercera Parte: Análisis de diferentes PDUs. Encapsulación. 27. Desconecte su PC de la red ETSII y conéctelo a LAB_DTE, concretamente al HUB_EUROPA (en G1.31) o al HUB_SUDAMÉRICA (en G1.33), si no hubiera puertos disponibles en el HUB adecuado conéctese al SWITCH_EUROPA (en G1.31) o al SWITCH_SUDAMERICA (en G1.33). Es muy importante que se conecte al sitio adecuado, de lo contrario tendrá problemas más adelante. 28. Compruebe que ahora la dirección IP de su PC empieza por 193. Anote su configuración IPv4 (dirección IP, máscara, puerta de enlace predeterminada) y también la dirección IP del servidor DNS. Compruebe que tiene conectividad a nivel de red con su router frontera. 29. Compruebe que tiene conectividad con el servidor web www.redes.lab y anote su IP. 30. En el estudio teórico se le ha pedido que estudie el tráfico de red generado cuando usando un navegador se descarga una página web sencilla, de forma que solo se intercambian dos HTTP_PDUs. Suponga que las dos HTTP_PDUs intercambiadas son las que se muestran más abajo y responda a las siguientes preguntas. NOTA: La anchura de las líneas del recuadro es 60 caracteres GET /lab3/muybreve.html HTTP/1.1←↓Host: www.redes.lab←↓UserAgent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:27.0) Gecko/20 100101 Firefox/27.0←↓Accept: text/html,application/xhtml+xml ,application/xml;q=0.9,*/*;q=0.8←↓Accept-Language: es-ES,es; q=0.8,en-US;q=0.5,en;q=0.3←↓Accept-Encoding: gzip, deflate←↓ Connection: keep-alive←↓←↓ NOTA: ← es un retorno de carro y ↓ es un fin de línea. NOTA: La anchura de las líneas del recuadro es 60 caracteres HTTP/1.1 200 OK←↓Date: Mon, 01 Dec 2014 20:21:22 GMT←↓Server : Apache/2.2.14 (Ubuntu)←↓Last-Modified: Mon, 01 Dec 2014 18 :03:55 GMT←↓ETag: "140c7f-b4-5092b6f15321e"←↓Accept-Ranges: bytes←↓Content-Length: 180←↓Keep-Alive: timeout=15, max=100← ↓Connection: Keep-Alive←↓Content-Type: text/html←↓←↓<!DOCTYP E html>←↓<html>←↓<head>←↓<meta charset="UTF-8">←↓<title>Muy breve</title>←↓</head>←↓<body>←↓<h1>Yo soy muy breve</h1>←↓N o contengo objetos referenciados←↓</body>←↓</html>←↓ NOTA: ← es un retorno de carro y ↓ es un fin de línea. 31. ¿Qué tamaño en bytes tiene el objeto (fichero HTML) que se ha descargado el cliente del servidor? ¿Cómo lo ha averiguado? ¿Cómo se llama el fichero descargado? ¿Qué tamaño tiene la HTTP_PDU que encapsula al fichero HTML? ¿Cómo lo ha averiguado? ¿Qué tamaño, como mínimo, tendría una TCP_PDU que encapsulase a esa HTTP_PDU? ¿Qué tamaño, como mínimo, tendría una IP_PDU que encapsulase a esa TCP_PDU? 32. ¿Qué tamaño en bytes tiene la HTTP_PDU que ha enviado el cliente al servidor web? ¿Cómo lo ha averiguado? ¿Qué tamaño, como mínimo, tendría una TCP_PDU que encapsulase a esa HTTP_PDU? ¿Qué tamaño, como mínimo, tendría una IP_PDU que encapsulase a esa TCP_PDU? 33. Recuerde que durante la primera y la segunda parte de la práctica anterior aprendió a grabar en un fichero las T_PDUs (tanto de tipo UDP como de tipo TCP) generadas a consecuencia de la descarga de una página web de pequeño tamaño. Tendrá que aplicar ahora lo aprendido para resolver los dos apartados siguientes. 34. Con Mozilla Firefox acceda a http://www.redes.lab/lab3/muybreve.html y aplicando sus conocimientos, grabe en un fichero llamado "trecetramas" una captura "limpia" conteniendo única y exclusivamente las 13 tramas con las 13 T_PDUs generadas como consecuencia de una descarga normal de dicha página (respuesta HTTP 200 OK) en la cual no deben aparecer retransmisiones. 35. Cargue el fichero "trecetramas" en Wireshark y borre con "Clear" cualquier filtro de visualización. Deberá estar viendo ahora solo 13 tramas en el listado y los contadores "Packets" y "Displayed" valdrán 13. 36. Aplique el filtro de visualización ip. Verá que a pesar del filtro siguen mostrándose trece tramas, porque dentro de cada una de las trece tramas hay encapsulada una IP_PDU. 3/6 37. En el listado de tramas, haga clic en la IP_PDU número 8 (la más grande) y conteste, usando Wireshark: ¿Qué campo de la IP_PCI debe consultar para saber lo que mide esa IP_PDU? ¿Cuánto mide la IP_PDU número 8? ¿Qué campo de la IP_PCI debe consultar para saber lo que mide la IP_PCI? ¿Cuánto mide la IP_PCI de la IP_PDU número 8? ¿Qué campo de la IP_PCI debe consultar para saber si una IP_PDU encapsula a una TCP_PDU? ¿Qué vale ese campo en la IP_PDU número 8? ¿Qué dos campos de la IP_PCI hay que consultar y qué operación hay que hacer con ellos para calcular el tamaño de la TCP_PDU contenida en una IP_PDU? ¿Qué mide la TCP_PDU contenida en la IP_PDU número 8? ¿Qué campo de la TCP_PCI debe consultar para saber lo que mide la TCP_PCI? ¿Qué campos de la IP_PCI y de la TCP_PCI hay que consultar y qué operación hay que hacer con ellos para calcular el tamaño de los datos de aplicación contenidos en una TCP_PDU? ¿Qué tamaño tiene la HTTP_PDU encapsulada en la TCP_PDU encapsulada en la IP_PDU número 8? ¿Qué campo de la IP_PCI hay que consultar para conocer el destino de una IP_PDU? ¿Cuál es la IP destino de la IP_PDU número 8? ¿Qué campo de la IP_PCI hay que consultar para conocer el origen de una IP_PDU? ¿Cuál es la IP origen de la IP_PDU número 8? 38. Use Wireshark para responder ¿Qué IP_PDU, de las 13 que hay, tiene una IP_PCI con opciones? ¿Cómo lo ha averiguado? 39. Use Wireshark para responder ¿En que IP_PDUs, de las 13 que hay, se encuentra encapsulada una TCP_PDU con una TCP_PCI con opciones? ¿Cómo lo ha averiguado? ¿Cuántos bytes ocupan las opciones de la TCP_PCI en los casos que ha podido encontrar? 40. En el listado de tramas, haga clic en la IP_PDU número 2 y conteste, usando Wireshark: ¿Qué valor tiene el campo "protocolo" de la IP_PCI cuando una IP_PDU encapsula una UDP_PDU? ¿Qué tamaño tiene siempre la UDP_PCI? En la TCP_PCI no hay un campo que indique lo que mide la TCP_PDU, pero en la UDP_PCI sí hay un campo que dice lo que mide la UDP_PDU. ¿Es realmente imprescindible ese campo de la UDP_PCI para conocer el tamaño de la UDP_PDU? 41. Vamos a deshabilitar en Wireshark el análisis de los protocolos TCP y UDP (y por tanto también de los protocolos encapsulados dentro de ellos). Esto hará que el análisis de Wireshark solo llegue hasta IP. Para hacer esto pulse MAYÚSCULAS+CTRL+E (que equivale a "Analyze" > "Enabled protocols"), haga clic en la lista, busque TCP y desmárquelo. Haga lo mismo con UDP y pulse en el botón "OK". 42. Habrá observado que ahora Wireshark ignora la existencia de TCP y UDP y por eso la columna "Protocol" muestra solo la palabra "IPv4" y en la columna "Info" lo único que se indica es el valor del campo "protocolo" de la IP_PCI. 43. En el listado de tramas, haga clic en la IP_PDU de mayor tamaño enviada por el cliente (su PC) al servidor web y conteste, usando Wireshark y lo aprendido en los apartados anteriores: ¿Cuánto mide la HTTP_PDU enviada por el cliente? ¿Cómo lo ha averiguado? 44. En el listado de tramas, haga clic en la IP_PDU que el cliente ha enviado al servidor DNS y conteste, usando Wireshark y lo aprendido en los apartados anteriores: ¿Cuánto mide la DNS_PDU enviada por el cliente? ¿Cómo lo ha averiguado? 45. Use Wireshark para responder ¿Qué valor tiene el campo "Time to live" (tiempo de vida) en las IP_PDUs enviadas por el cliente? ¿Cuántos routers, como máximo, podrán atravesar esas IP_PDUs antes de llegar a su destino? 46. Suponga que tanto el servidor web como el servidor DNS envían las IP_PDUs hacia el cliente con un tiempo de vida 64. ¿Por qué llegan esas IP_PDUs al cliente con un tiempo de vida menor? ¿Cuánto routers están atravesando las IP_PDUs para llegar desde los servidores al cliente? Cuarta parte: Comando ping básico 1 Como ya sabe de otras prácticas, el comando ping sirve para probar que dos equipos tienen conectividad a nivel de red. En clases de teoría ha visto que el programa ping usa internamente el protocolo ICMP, protocolo que utiliza los servicios de la capa IP. El proceso utilizado se conoce como solicitud/respuesta de eco. El único parámetro obligatorio que hay que pasarle al comando ping es la dirección IP del equipo destino o bien el nombre del mismo. 1 Si no le diera tiempo a realizar esta parte del estudio experimental en el laboratorio puede hacerlo en casa con la configuración IPv4 que tenga su PC o portátil. 4/6 47. Introduzca y aplique en Wireshark el filtro de visualización ip.addr=="IP_PC" and ip.addr=="IP_Router" para ver sólo las tramas que hagan cierta esa expresión lógica (contienen IP_PDUs cuya dirección IP origen o destino sea la de su PC y cuya dirección IP origen o destino sea la de su router frontera). Debe sustituir "IP_PC" e "IP_Router", respectivamente, por la dirección IP de su PC y por la IP de su puerta de enlace predeterminada, que anotó en el apartado 28. 48. Ponga a Wireshark a capturar tráfico. Realice una prueba de conectividad con la puerta de enlace predeterminada de su PC. Observará que en la salida en pantalla del comando ping aparece un campo etiquetado como "bytes=" que indica el número de bytes de la ICMP_UD que transporta la ICMP_PDU y otro campo etiquetado como "TTL=" que indica el valor del campo TTL ("Time To Live") de la IP_PCI de la IP_PDU que encapsula la ICMP_PDU. Anote el valor de ambos campos. ¿Cree que esos valores son de los mensajes enviados o de los recibidos? 49. Si todo ha ido bien, deberían aparecerle 8 tramas en el listado de tramas de Wireshark . Detenga la captura en Wireshark . Fijándose únicamente en la información que aparece en el listado de tramas, determine: ¿Cuántas IP_PDUs ha enviado su PC al router frontera? ¿Coincide ese número con la cantidad de IP_PDUs que el router frontera ha enviado a su PC? ¿Cuántas ICMP_PDUs se han intercambiado en total? ¿De qué tipo son las ICMP_PDUs? ¿Cuántas pruebas de conectividad se han realizado? 50. Con la información que aparece en detalle de trama relativa al protocolo IP versión 4 (Internet Protocol Version 4) y usando sólo las dos primeras tramas del listado de tramas, determine: ¿Coincide el valor del campo protocolo de la IP_PCI con el del apartado 1.f del estudio teórico para ICMP? ¿Coincide el valor del campo TTL de la IP_PCI en las dos IP_PDUs? ¿A qué IP_PDU corresponde el valor de "TTL=" que anotó en el punto 48? ¿Cuánto ocupa la ICMP_UD? ¿Cómo lo ha averiguado? ¿Cuánto ocupa la IP_PCI? ¿Cuánto ocupa la IP_PDU? ¿Cuánto ocupa la ICMP_PDU? ¿Qué campos de la IP_PCI le han permitido averiguarlo? ¿Cuánto ocupa la ICMP_PCI? Nota: el valor de TTL inicial de una IP_PDU depende del sistema operativo que se esté usando. Quinta Parte: Comando ping avanzado 2 En la ventana de Símbolo del sistema ejecute el comando ping sin parámetros para mostrar todas las opciones que tiene. Muchas opciones van a ser IP_ICI que el protocolo ICMP le pasará al protocolo IP cuando desee enviar una ICMP_PDU, para así controlar algunos campos de la IP_PCI de la IP_PDU que encapsulará a dicha ICMP_PDU. 51. Vamos a impedir que Wireshark nos muestre reensamblados los fragmentos de IP_PDUs en el caso de que detecte que hay fragmentos de IP_PDUS. Entre en "Edit" > "Preferences" y dentro de la rama "Protocols" busque IPv4 (tecleando IPv4) y quite la marca que hay en “Reassemble fragmented IPv4 datagrams”. Pulse OK para salir de la ventana de edición de preferencias. 52. Observe en la ventana de Símbolo del sistema la salida del comando ping sin parámetros y determine: ¿Qué opción permite controlar el número de pruebas de conectividad que se hacen? ¿Qué opción permite limitar el número de saltos que puede dar la IP_PDU que encapsule la ICMP_PDU? ¿Qué opción permite controlar el número de bytes de ICMP_UD de la ICMP_PDU? ¿Qué opción prohíbe que se fragmente la IP_PDU que encapsula a la ICMP_PDU en el camino que le lleva hacia su destino? 53. Ponga a Wireshark a capturar tráfico con el mismo filtro de visualización que aplicó en el punto 47. En la ventana de Símbolo del sistema ejecute el comando ping de tal forma que sólo se realice una prueba de conectividad con su router frontera y que el valor del campo TTL de la IP_PCI de la IP_PDU sea 1. Anote aquí el comando ping completo que ha usado. 2 Si no le diera tiempo a realizar esta parte del estudio experimental en el laboratorio puede hacerlo en casa. Sólo tiene que utilizar para el apartado 57 como sistema final a teclix.dte.us.es en vez del indicado en el estudio experimental. Para el apartado 58 la ICMP_UD debe ser de 2952 y te saldrán cuatro en vez de tres. 5/6 54. Una vez finalizada la prueba detenga la captura en Wireshark . ¿Por qué sólo aparecen dos tramas en el listado de tramas de Wireshark ? Con la información de detalle de trama determine qué campo TTL de la IP_PCI se controla con la opción -i ¿El de la IP_PDU enviada por su PC, el de la recibida por éste o el de ambas? 55. La MTU del dominio de broadcast al que está conectado su PC en el laboratorio es de 1500 bytes. Para determinar el número máximo de bytes de ICMP_UD que puede encapsular una ICMP_PDU de forma que la IP_PDU que la encapsule no sea mayor de 1500 bytes, debe restar a 1500 la longitud de la IP_PCI y la ICMP_PCI (anotó esos dos valores en el punto 50). Calcule y anote ese tamaño de ICMP_UD que da lugar a una IP_PDU de 1500 bytes. Ponga a Wireshark a capturar tráfico con el mismo filtro de visualización que aplicó en el punto 47. En la ventana de Símbolo del sistema ejecute el comando ping de tal forma que sólo se realice una prueba de conectividad con su router frontera y que contenga el número de bytes de ICMP_UD que acaba de anotar en el punto anterior. Detenga la captura en Wireshark . Sólo le deberían aparecer dos tramas visualizadas. Anote aquí el comando ping completo que ha usado. 56. En los detalles de trama, compruebe, mirando el campo "longitud" en la IP_PCI, si vale 1500 como queríamos. ¿Qué valor habría tenido este campo si la ICMP_UD hubiera medido 1471 bytes? Ponga a Wireshark a capturar tráfico con el mismo filtro de visualización que aplicó en el punto 47. En la ventana de Símbolo del sistema ejecute el comando ping de tal forma que sólo se realice una prueba de conectividad con su router frontera, con 1491 bytes de ICMP_UD y que NO se permita fragmentar la IP_PDU que encapsule a la ICMP_PDU. Una vez finalizado el ping detenga la captura en Wireshark . No le debería aparecer ninguna trama en el listado de tramas. En el caso de que le aparezca alguna trama en la captura, repita el punto de nuevo porque está haciendo algo mal. Anote aquí el comando ping completo que ha usado. ¿Por qué el nivel de red de su PC no envió la IP_PDU? ¿Qué tamaño tenía la ICMP_PDU que no se ha podido enviar? 57. En la ventana de Símbolo de sistema ejecute el comando ping de tal forma que realice sólo una prueba de conectividad con el sistema final siguiente: - Si está en el G1.31 hágala con red-10.as.lab - Si está en el G1.33 hágala con com-101.nam.lab Si no le responde avise al profesor/a. Anote aquí el comando ping completo que ha usado. 58. Ponga a Wireshark a capturar tráfico con el filtro de visualización siguiente: ip.addr=="IP_PC" and ip.addr=="IP_Sistema_final_punto_57". En la ventana de Símbolo del sistema ejecute el comando ping de tal forma que sólo se realice una prueba de conectividad con el sistema final que ha usado en el punto 57, con 1472 bytes de ICMP_UD. Una vez finalizada detenga la captura en Wireshark. Le deberían aparecer tres tramas en el listado de tramas. En el caso de que le aparezcan más, hágalo de nuevo porque algo fue mal. Anote aquí el comando ping completo que ha usado. 59. Con la información que aparece en Internet Protocol Version 4 del detalle de trama, determine: ¿Por qué ahora ha capturado tres tramas en vez de dos, como en el punto 53? ¿Qué tipo de mensaje ICMP está encapsulado en la IP_PDU que ha recibido fragmentada? ¿Qué valor de MTU tiene como mínimo el dominio de broadcast por el que ha pasado la IP_PDU que ha provocado que sea necesario fragmentar? ¿De qué trama ha sacado esa información? 60. Wireshark muestra el valor del offset del fragmento en bytes en lugar del valor real del campo offset del fragmento de la IP_PCI, que expresa el offset del fragmento medido en bloques de 8 bytes. Calcule y anote el valor real que debería tener ese campo en el último fragmento. 61. En el último fragmento, pulse sobre el campo fragment offset de la IP_PCI y compruebe en los octetos que forman la trama el valor hexadecimal de ese campo de la IP_PCI. ¿Coincide con el valor que ha calculado? 62. Determine de manera empírica el valor mínimo que debe tener el campo TTL de la IP_PCI que encapsule la ICMP_PDU para que la prueba de conectividad con el sistema final usado en el punto 57 sea exitosa. (Pista: Revise lo que hizo en el punto 53, y empiece con un TTL=1 y vaya subiendo poco a poco). 63. Avise al profesor/a por si le quisiera hacer alguna pregunta sobre la realización de la práctica. 64. Vuelva a dejar el PC como se lo encontró, es decir, apagado y conectado a la red ETSII. 65. Devuelva a su sitio el latiguillo que ha usado para conectarse a la red LAB_DTE. 6/6