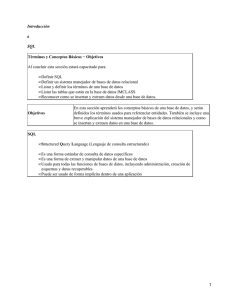

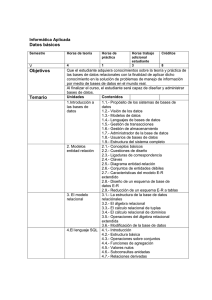

3 Conceptos de Bases de datos relacionales - pag 81-103 ------ 4 Arquitectura de bases de datos - pag 55 -77

Anuncio