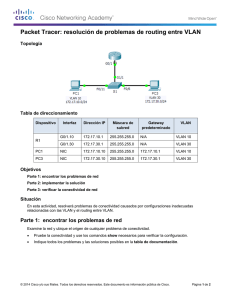

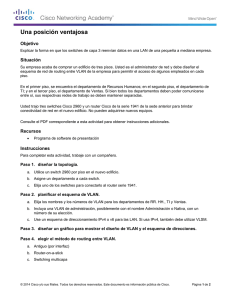

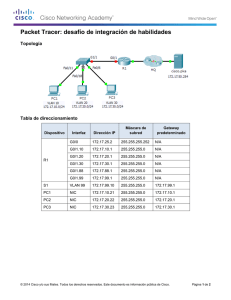

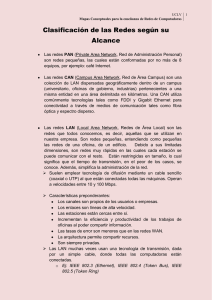

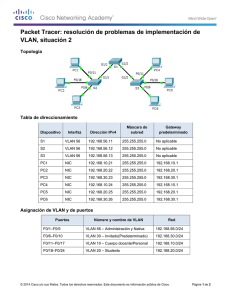

Tema: VLAN Escuela de Estudios Superiores de Atlatlahucan Licenciatura en Informática Leslie Jovana Campos Ramos Matricula: 10056694 3-U Fecha de Entrega: viernes 27 de octubre de 2023 pág. 1 INDICE INTRODUCCIÓN .................................................................................................................................3 OBJETIVO GENERAL: ..........................................................................................................................4 OBJETIVOS ESPECÍFICOS: ...................................................................................................................4 6.1. SEGMENTACIÓN DE VLAN ..........................................................................................................5 6.1.1. Descripción general de las VLAN. .........................................................................................6 6.1.2. Redes VLAN en un entorno conmutado múltiple. ................................................................7 Conceptos clave sobre el uso de redes VLAN en un entorno conmutado múltiple: ...................8 6.2. IMPLEMENTACIONES DE VLAN. .................................................................................................9 Implementaciones mas comunes en la VLAN .............................................................................9 6.2.1. Asignación de red VLAN. ....................................................................................................11 Comandos de asignación de puertos VLAN ..............................................................................12 6.2.2. Enlaces troncales de la VLAN. .............................................................................................13 6.2.3. Resolución de problemas de VLAN y enlaces troncales......................................................14 6.3. ROUTING ENTRE VLAN CON ROUTERS. ....................................................................................16 6.3.1. Funcionamiento del routing entre VLAN. ...........................................................................17 6.3.2. Configuración de routing entre VLAN antiguo....................................................................19 6.3.3. Configurar un enrutamiento router-on-a-stick entre VLAN................................................22 Pasos para configurar "router-on-a-stick" entre VLANs ...........................................................23 CONCLUSIÓN ...................................................................................................................................25 BIBLIOGRAFÍA ..................................................................................................................................26 INDICE DE IMAGENES ILUSTRACIÓN 1VLAN EN UNA RED CONMUTADA .................................................................................................... 6 ILUSTRACIÓN 2TRONCALES DE VLAN ....................................................................................................................... 8 ILUSTRACIÓN 3CONMUTADOR DE RED CONTROLADO .......................................................................................... 10 ILUSTRACIÓN 4COMANDOS DE PUERTOS VLAN .................................................................................................... 12 ILUSTRACIÓN 5 ENLACES TRONCALES DE VLAN ..................................................................................................... 13 ILUSTRACIÓN 6RESOLUCION DE ENLACES TRONCALES ......................................................................................... 14 ILUSTRACIÓN 7AVISO DE INCOMPATIBILIDAD ....................................................................................................... 15 ILUSTRACIÓN 8 INCOMPATIBILIDAD DE VLAN NATIVA .......................................................................................... 15 ILUSTRACIÓN 9INTERFACES DEL ROUTER Y ENRUTAMIENTO ................................................................................ 19 ILUSTRACIÓN 10INTERFAZ DEL ROUTER EN LA SUBRED LOCAL ............................................................................. 20 ILUSTRACIÓN 11TRAMA ETIQUETDADA DE VLAN .................................................................................................. 21 ILUSTRACIÓN 12ENRUTAMIENTO ENTRE VLAN ..................................................................................................... 23 ILUSTRACIÓN 13 PASO 1 CONFIGURACION ............................................................................................................ 23 ILUSTRACIÓN 14PASO 2 CONFIGURACION ............................................................................................................ 24 ILUSTRACIÓN 15PASO 3 CONFIGURACION ............................................................................................................ 24 pág. 2 INTRODUCCIÓN El siguiente trabajo de investigación hablaremos sobre la segmentación de VLAN, después abordaremos aspectos claves de las VLAN, comenzando con una descripción y el contexto de su implementación en entornos conmutados, así mismo nos sumergiremos en las implementaciones examinando las asignaciones de redes VLAN, las técnicas para resolver problemas con VLAN y los enlaces troncales. Analizaremos cada uno de los funcionamientos adentrándonos en la configuración, así como la configuración de un enrutamiento “router-on-a-stick”, desglosaremos los conceptos y practicas esenciales para comprender y aplicar eficazmente la segmentación de VLAN. pág. 3 OBJETIVO GENERAL: Comprensión acerca de la segmentación de VLAN, así como los conceptos básicos y los fundamentales hasta las implementaciones avanzadas. OBJETIVOS ESPECÍFICOS: • Explorar los principios y conceptos fundamentales de las VLAN. • Analizar las redes en un entorno conmutado. • Desarrollar habilidades para resolver problemas relacionados con las VLAN y enlaces roncales. pág. 4 6.1. SEGMENTACIÓN DE VLAN La segmentación de VLAN (Virtual Local Área Network, por sus siglas en inglés) es una técnica que se utiliza en redes de computadoras para dividir una red física en varias redes lógicas independientes. Estas redes lógicas se denominan VLANs y permiten separar el tráfico de la red en diferentes grupos lógicos, incluso si todos los dispositivos físicos comparten la misma infraestructura física de red. Conceptos clave relacionados con la segmentación de VLAN: • VLAN: Una VLAN es una red lógica que agrupa un conjunto de dispositivos en una red física. Los dispositivos en una VLAN pueden comunicarse entre sí como si estuvieran en la misma red, incluso si están conectados a diferentes switches o segmentos de red. • Switches: Los switches de red desempeñan un papel fundamental en la segmentación de VLAN. Estos dispositivos son responsables de enrutar el tráfico de una VLAN a otra y garantizar que los dispositivos dentro de una misma VLAN puedan comunicarse entre sí. • Segmentación: La segmentación de VLAN permite dividir una red en grupos lógicos para mejorar la seguridad, el rendimiento y la administración de la red. Por ejemplo, en una empresa, se pueden crear VLANs separadas para el departamento de ventas, el departamento de TI y el departamento de marketing. Esto asegura que los dispositivos de un departamento no puedan acceder a los recursos de otros sin permiso. • Tráfico aislado: La segmentación de VLAN aísla el tráfico, lo que significa que el tráfico en una VLAN no se mezcla con el tráfico en otras VLANs. Esto puede mejorar la seguridad al evitar que dispositivos no autorizados accedan a la red de otras VLANs. La segmentación de VLAN es una práctica común en redes empresariales para organizar y asegurar el tráfico de red de manera más eficiente. También se utiliza en proveedores de servicios de Internet para separar las redes de diferentes clientes en un único equipo de red compartido. pág. 5 6.1.1. Descripción general de las VLAN. Las VLAN permiten que el administrador divida las redes en segmentos según factores como la función, el equipo del proyecto o la aplicación, sin tener en cuenta la ubicación física del usuario o del dispositivo. Cada VLAN se considera una red lógica diferente. Los dispositivos dentro de una VLAN funcionan como si estuvieran en su propia red independiente, aunque compartan una misma infraestructura con otras VLAN. Cualquier puerto de switch puede pertenecer a una VLAN. Los paquetes de unidifusión, difusión y multidifusión se reenvían solamente a terminales dentro de la VLAN donde los paquetes son de origen. Los paquetes destinados a dispositivos que no pertenecen a la VLAN se deben reenviar a través de un dispositivo que admita el routing. Varias subredes IP pueden existir en una red conmutada, sin el uso de varias VLAN. Sin embargo, los dispositivos estarán en el mismo dominio de difusión de capa 2. Esto significa que todas las difusiones de capa 2, tales como una solicitud de ARP, serán recibidas por todos los dispositivos de la red conmutada, incluso por aquellos que no se quiere que reciban la difusión. ILUSTRACIÓN 1VLAN EN UNA RED CONMUTADA pág. 6 6.1.2. Redes VLAN en un entorno conmutado múltiple. Las redes VLAN (Virtual LAN) son una técnica de segmentación de redes en un entorno conmutado (switch) que permite dividir una red física en varias redes lógicas separadas. Esto ofrece una serie de ventajas, como mejorar la seguridad, optimizar el rendimiento y simplificar la administración de la red. Cuando hablamos de un entorno conmutado múltiple, nos referimos a un entorno en el que se utilizan múltiples conmutadores (switches) interconectados para formar una red más grande y compleja. Las VLAN no serían muy útiles sin los enlaces troncales de VLAN. Los troncos de VLAN permiten que todo el tráfico de VLAN se propague entre switches. Esto permite que los dispositivos conectados a diferentes switches, pero en la misma VLAN se comuniquen sin pasar por un router. Un enlace troncal es un enlace punto a punto entre dos dispositivos de red que lleva más de una VLAN. Un enlace troncal de VLAN amplía las VLAN a través de toda la red. Cisco admite IEEE 802.1Q para coordinar enlaces troncales en las interfaces Fast Ethernet, Gigabit Ethernet y 10-Gigabit Ethernet. Un enlace troncal no pertenece a una VLAN específica. Es más bien un conducto para las VLAN entre los switches y los routers. También se puede utilizar un enlace troncal entre un dispositivo de red y un servidor u otro dispositivo que cuente con una NIC con capacidad 802.1Q. En los switches Cisco Catalyst, se admiten todas las VLAN en un puerto de enlace troncal de manera predeterminada. pág. 7 ILUSTRACIÓN 2TRONCALES DE VLAN Conceptos clave sobre el uso de redes VLAN en un entorno conmutado múltiple: • Segmentación de red: Las VLAN permiten dividir una red en segmentos lógicos independientes. Esto es útil para separar departamentos, grupos de usuarios o aplicaciones en segmentos de red separados sin necesidad de cables físicos adicionales. • Conmutadores (switches): En un entorno conmutado múltiple, se utilizan múltiples conmutadores interconectados. Cada conmutador debe ser compatible con VLAN y admitir la configuración de puertos en VLAN. • Etiquetado VLAN: En las redes Ethernet, se utilizan etiquetas VLAN para marcar los paquetes de datos con su pertenencia a una VLAN específica. Los protocolos como 802.1Q se utilizan para agregar información de VLAN a las tramas Ethernet. • Configuración de puertos: Cada puerto en un conmutador se configura en una VLAN específica. Esto determina a qué segmento de red pertenecerá el dispositivo conectado a ese puerto. • Troncales (Trunk): Para permitir el paso de múltiples VLAN a través de múltiples conmutadores, se utilizan puertos troncales. Estos puertos están configurados para transportar tráfico de múltiples VLAN y generalmente utilizan etiquetas VLAN para distinguir el tráfico de cada VLAN. pág. 8 6.2. IMPLEMENTACIONES DE VLAN. Una red de área local virtual (VLAN) es una subdivisión de una red de área local en la capa de enlace de datos de la pila de protocolo. Puede crear redes VLAN para redes de área local que utilicen tecnología de nodo. Al asignar los grupos de usuarios en redes VLAN, puede mejorar la administración de red y la seguridad de toda la red local. También puede asignar interfaces del mismo sistema a redes VLAN diferentes. Implementaciones mas comunes en la VLAN • VLAN basada en puertos (Port-Based VLAN): En esta implementación, se configura cada puerto de un conmutador (switch) para pertenecer a una VLAN específica. Los dispositivos conectados a esos puertos se asignan automáticamente a esa VLAN. Es una forma sencilla de segmentar la red, pero puede requerir configuraciones manuales en cada conmutador. • VLAN basada en etiquetas (Tag-Base VLAN): También conocida como IEEE 802.1Q, esta implementación utiliza etiquetas VLAN para marcar el tráfico. Cada paquete de datos se etiqueta con la VLAN a la que pertenece, lo que permite que múltiples VLANs compartan un único enlace (puerto troncal o trunk) entre conmutadores. Esto es especialmente útil en entornos donde se necesita segmentar el tráfico en enlaces compartidos. • VLAN basada en direcciones MAC (MAC-Base VLAN): Aquí, se asigna una VLAN a un dispositivo específico basándose en su dirección MAC. Esto es útil en entornos donde se desea una segmentación muy granular. • VLANs de voz y datos: En entornos empresariales, es común tener una VLAN separada para el tráfico de voz (VoIP) y otra para el tráfico de datos. Esto permite priorizar el tráfico de voz para garantizar una calidad de llamada óptima. • VLAN de invitados: Las organizaciones a menudo implementan VLAN de invitados para aislar el tráfico de invitados de la red principal. Esto ayuda a garantizar la seguridad y a evitar que los invitados accedan a recursos sensibles. pág. 9 • VLAN de control y tráfico multicast: En algunas implementaciones, se configuran VLAN especiales para el tráfico de control y multicast. Esto ayuda a mantener estos tipos de tráfico separados y a garantizar su eficiencia. • VLAN privadas y VLAN extendidas: Algunos entornos utilizan VLAN privadas para evitar que los conmutadores no autorizados tengan acceso a determinadas VLAN. También se pueden utilizar VLAN extendidas para conectar dispositivos en ubicaciones geográficas distantes a través de una red de área amplia (WAN). • VLAN en la nube: En entornos de nube y virtualización, se pueden crear VLAN virtuales que permiten la segmentación y aislamiento de recursos en la nube. ILUSTRACIÓN 3CONMUTADOR DE RED CONTROLADO pág. 10 6.2.1. Asignación de red VLAN. La asignación de VLAN (Virtual LAN) se refiere al proceso de designar dispositivos o puertos específicos a una VLAN particular en una red conmutada. Esto se hace para segmentar la red y aislar grupos de dispositivos o tipos de tráfico, lo que contribuye a una administración más eficiente, una mayor seguridad y un mejor rendimiento en una red. En una asignación de red VLAN, se determina a qué VLAN pertenecerá un dispositivo o puerto en un conmutador (switch). Esto se puede hacer de varias maneras: • Asignación de puerto: En una asignación de puerto, se configura un puerto en un conmutador para que pertenezca a una VLAN específica. Los dispositivos conectados a ese puerto se asignan automáticamente a esa VLAN. Esto es común en entornos donde los dispositivos están físicamente conectados a puertos específicos en el conmutador. • Asignación basada en dirección MAC: Algunos conmutadores permiten asignar una VLAN específica a un dispositivo en función de su dirección MAC. Esto significa que, independientemente del puerto al que se conecte el dispositivo, se asignará automáticamente a la VLAN predeterminada basada en su dirección MAC. • Asignación basada en el protocolo: En esta configuración, la asignación a una VLAN se basa en el protocolo de red utilizado por el dispositivo. Por ejemplo, los dispositivos que utilizan VoIP pueden asignarse a una VLAN de voz, mientras que los dispositivos que utilizan protocolos de datos se asignan a una VLAN de datos. • Asignación de usuario: En redes más grandes y complejas, se puede usar la autenticación de usuario para asignar dinámicamente a los usuarios a VLAN específicas. Esto se hace comúnmente en redes empresariales donde los usuarios inician sesión en la red con credenciales. pág. 11 Comandos de asignación de puertos VLAN Después de crear una VLAN, el siguiente paso es asignar puertos a la VLAN. En la tabla se muestra la sintaxis para definir un puerto como puerto de acceso y asignarlo a una VLAN. El comando switchport mode access es optativo, pero se aconseja como práctica recomendada de seguridad. Con este comando, la interfaz cambia al modo de acceso permanente. ILUSTRACIÓN 4COMANDOS DE PUERTOS VLAN pág. 12 6.2.2. Enlaces troncales de la VLAN. Un enlace troncal es un enlace punto a punto entre dos dispositivos de red que lleva más de una VLAN. Un enlace troncal de VLAN amplía las VLAN a través de toda la red. Cisco admite IEEE 802.1Q para coordinar enlaces troncales en las interfaces Fast Ethernet, Gigabit Ethernet y 10-Gigabit Ethernet. Las VLAN no serían muy útiles sin los enlaces troncales de VLAN. Los enlaces troncales de VLAN permiten que se propague todo el tráfico de VLAN entre los switches, de modo que los dispositivos que están en la misma VLAN, pero conectados a distintos switches se puedan comunicar sin la intervención de un router. Un enlace troncal de VLAN no pertenece a una VLAN específica, sino que es un conducto para varias VLAN entre switches y routers. También se puede utilizar un enlace troncal entre un dispositivo de red y un servidor u otro dispositivo que cuente con una NIC con capacidad 802.1Q. En los switches Cisco Catalyst, se admiten todas las VLAN en un puerto de enlace troncal de manera predeterminada. ILUSTRACIÓN 5 ENLACES TRONCALES DE VLAN pág. 13 6.2.3. Resolución de problemas de VLAN y enlaces troncales Una de las tareas frecuentes de los administradores de red es resolver problemas de formación de enlaces troncales o de enlaces que se comportan incorrectamente como enlaces troncales. En ocasiones, un puerto de switch se puede comportar como puerto de enlace troncal, incluso si no se configuró como tal. Por ejemplo, un puerto de acceso puede aceptar tramas de redes VLAN distintas de la VLAN a la cual se asignó. Esto se conoce como “filtración de VLAN”. ILUSTRACIÓN 6RESOLUCION DE ENLACES TRONCALES Para resolver problemas de enlaces troncales que no se forman o de filtración de VLAN, proceda de la siguiente manera: Paso 1. Utilice el comando show interfaces trunk para verificar si hay coincidencia entre la VLAN nativa local y peer. Si la VLAN nativa no coincide en ambos extremos, hay una filtración de VLAN. Paso 2. Utilice el comando show interfaces trunk para verificar si se estableció un enlace troncal entre los switches. Configure estáticamente los enlaces troncales siempre que sea posible. Los puertos de los switches Cisco Catalyst utilizan DTP de manera predeterminada e intentan negociar un enlace troncal. pág. 14 Para mostrar el estado del enlace troncal, la VLAN nativa utilizada en ese enlace troncal y verificar el establecimiento del enlace troncal, utilice el comando show interfaces trunk. En el ejemplo de la figura 2, se muestra que la VLAN nativa en un extremo del enlace troncal se cambió a la VLAN 2. Si un extremo del enlace troncal se configura como VLAN 99 nativa y el otro extremo como VLAN 2 nativa, las tramas que se envían desde la VLAN 99 en un extremo se reciben en la VLAN 2 en el otro extremo. La VLAN 99 se filtra en el segmento VLAN 2. CDP muestra un aviso de incompatibilidad de VLAN nativa en un enlace troncal con este mensaje: ILUSTRACIÓN 7AVISO DE INCOMPATIBILIDAD Si existe una incompatibilidad de VLAN nativa, se producen problemas de conectividad en la red. El tráfico de datos para las VLAN distintas de las dos VLAN nativas configuradas se propaga correctamente a través del enlace troncal, pero los datos relacionados con cualquiera de las VLAN nativas no se propagan correctamente a través del enlace troncal. ILUSTRACIÓN 8 INCOMPATIBILIDAD DE VLAN NATIVA pág. 15 6.3. ROUTING ENTRE VLAN CON ROUTERS. El enrutamiento entre VLANs utilizando routers (dispositivos de capa 3) es un proceso que permite que las VLANs se comuniquen entre sí a través de un enrutador. Aquí te explico cómo funciona este proceso: • Configuración de VLANs: En primer lugar, debes crear y configurar las VLANs en un switch o un dispositivo de red gestionado. Cada VLAN se configura con su propio ID y se asignan puertos a cada VLAN. Esto segmenta la red en dominios de broadcast separados. • Conexión de las VLANs al router: Cada VLAN debe estar conectada al router. Esto se logra mediante enlaces troncales (trunk links) entre el switch y el router. Los enlaces troncales permiten que múltiples VLANs pasen a través del mismo cable físico. • Configuración de interfaces de enrutamiento en el router: En el router, debes configurar interfaces de red (subinterfaces o interfaces físicas) para cada VLAN. Cada interfaz en el router se asocia con una VLAN específica y se le asigna una dirección IP en la subred de esa VLAN. Esto permite al router enrutar el tráfico entre las VLANs. • Enrutamiento inter-VLAN: El router se encarga de enrutar el tráfico entre las VLANs. Cuando un dispositivo en una VLAN desea comunicarse con un dispositivo en otra VLAN, el tráfico se envía al router. El router verifica la dirección de destino y determina a qué VLAN debe enviarse el tráfico. Luego, enruta el tráfico hacia la interfaz asociada con la VLAN de destino. • Tablas de enrutamiento: El router mantiene una tabla de enrutamiento que le permite determinar cómo enrutar el tráfico entre las VLANs. Cuando recibe un paquete de una VLAN, consulta su tabla de enrutamiento para determinar la VLAN de destino y la interfaz de salida adecuada. • Seguridad y control de acceso: El router puede aplicar reglas de control de acceso (ACL) para controlar qué tipo de tráfico se permite o se deniega entre las VLANs. Esto permite configurar políticas de seguridad y controlar el flujo de datos entre las VLANs. pág. 16 6.3.1. Funcionamiento del routing entre VLAN. El enrutamiento entre VLANs permite que las VLANs se comuniquen entre sí en una red local. Aquí está cómo funciona el proceso de enrutamiento entre VLANs: • Creación de VLANs: Primero, se crean y configuran las VLANs en un switch o un dispositivo de red que sea compatible con VLANs. Cada VLAN se configura con su propio ID (etiqueta) y se asignan puertos a cada VLAN. Esto divide la red en segmentos lógicos separados. • Configuración de interfaces de enrutamiento: Un enrutador o dispositivo de capa 3 es necesario para permitir la comunicación entre VLANs. Este enrutador debe tener interfaces de red configuradas para cada VLAN que deseas conectar. Cada interfaz de enrutador se asocia con una VLAN específica y tiene una dirección IP en la subred de esa VLAN. • Enrutamiento inter-VLAN: El enrutador se configura para realizar el enrutamiento entre las VLANs. Esto se puede lograr mediante varias técnicas: o Router-on-a-Stick: En este enfoque, el enrutador tiene una única interfaz física que se conecta al switch y se configuran múltiples subinterfaces lógicas, cada una asociada a una VLAN específica. Cada subinterfaz tiene su propia dirección IP y se utiliza para enrutar el tráfico entre las VLANs. o Enrutador de capa 3 integrado: Algunos switches de capa 3 tienen capacidades de enrutamiento incorporadas. En este caso, el switch puede realizar enrutamiento entre VLANs directamente sin necesidad de un enrutador externo. • Tablas de enrutamiento: El enrutador mantiene una tabla de enrutamiento que le permite determinar cómo enrutar el tráfico entre las VLANs. Cuando un dispositivo en una VLAN quiere comunicarse con un dispositivo en otra VLAN, el enrutador consulta su tabla de enrutamiento para determinar la mejor ruta y enviar el tráfico al destino. pág. 17 • Comunicación entre VLANs: Cuando un dispositivo en una VLAN envía un paquete destinado a una dirección IP en otra VLAN, el switch envía ese paquete al enrutador. El enrutador verifica su tabla de enrutamiento, determina la VLAN de destino y enruta el paquete hacia la interfaz correspondiente. • Seguridad y reglas de acceso: Además de enrutar el tráfico entre VLANs, el enrutador puede aplicar reglas de acceso o listas de control de acceso (ACL) para controlar qué tipo de tráfico se permite o se deniega entre VLANs. Esto es fundamental para garantizar la seguridad y el aislamiento de tráfico en una red. pág. 18 6.3.2. Configuración de routing entre VLAN antiguo El routing entre VLAN antiguo requiere que los routers tengan varias interfaces físicas. El router realiza el enrutamiento al conectar cada una de sus interfaces físicas a una VLAN única. Además, cada interfaz se configura con una dirección IP para la subred asociada con la VLAN específica a la cual está conectada. Al configurar las direcciones IP en las interfaces físicas, los dispositivos de red conectados a cada una de las VLAN pueden comunicarse con el router mediante la interfaz física conectada a la misma VLAN. En esta configuración los dispositivos de red pueden utilizar el router como un Gateway para acceder a los dispositivos conectados a las otras VLAN. ILUSTRACIÓN 9INTERFACES DEL ROUTER Y ENRUTAMIENTO pág. 19 El proceso de enrutamiento requiere del dispositivo de origen para determinar si el dispositivo de destino es local o remoto con respecto a la subred local. El dispositivo de origen realiza esta determinación al comparar las direcciones IP de origen y de destino con la máscara de subred. Una vez que se determina que la dirección IP de destino está en una red remota, el dispositivo de origen debe identificar adónde necesita reenviar el paquete para llegar al dispositivo de destino. El dispositivo de origen examina la tabla de enrutamiento local para determinar dónde es necesario enviar los datos. Los dispositivos utilizan sus Gateways predeterminados como destino de capa 2 para todo el tráfico que debe abandonar la subred local. El Gateway predeterminado es la ruta que el dispositivo utiliza cuando no tiene otra ruta explícitamente definida hacia la red de destino. La dirección IP de la interfaz del router en la subred local actúa como Gateway predeterminado para el dispositivo emisor. ILUSTRACIÓN 10INTERFAZ DEL ROUTER EN LA SUBRED LOCAL Una vez que el dispositivo de origen determina que el paquete debe viajar a través de la interfaz del router local en la VLAN conectada, envía una solicitud de ARP para determinar la dirección MAC de la interfaz del router local. Una vez que el router envía su respuesta de ARP al dispositivo de origen, este puede utilizar la dirección MAC para finalizar el entramado del paquete antes de enviarlo a la red pág. 20 como tráfico de unidifusión. Dado que la trama de Ethernet tiene la dirección MAC de destino de la interfaz del router, el switch sabe exactamente a qué puerto del switch reenviar el tráfico de unidifusión para llegar a la interfaz del router de dicha VLAN. ILUSTRACIÓN 11TRAMA ETIQUETDADA DE VLAN Cuando la trama llega al router, el router elimina la información de la dirección MAC de origen y destino para examinar la dirección IP de destino del paquete. El router compara la dirección de destino con las entradas en la tabla de enrutamiento para determinar dónde es necesario reenviar los datos para alcanzar el destino final. Si el router determina que la red de destino es una red conectada en forma local, como sería el caso del routing entre VLAN, envía una solicitud de ARP por la interfaz conectada físicamente a la VLAN de destino. El dispositivo de destino responde al router con la dirección MAC, la cual luego utiliza el router para entramar el paquete. El router envía el tráfico unicast al switch, que lo reenvía por el puerto donde se encuentra conectado el dispositivo de destino. pág. 21 6.3.3. Configurar un enrutamiento router-on-a-stick entre VLAN. A diferencia del routing entre VLAN antiguo, que requiere varias interfaces físicas, tanto en el router como en el switch, las implementaciones más comunes y actuales de routing entre VLAN no tienen esos requisitos. En cambio, algunos softwares de router permiten configurar una interfaz del router como enlace troncal, lo que significa que solo es necesaria una interfaz física en el router y en el switch para enrutar paquetes entre varias VLAN. “Router-on-a-stick” es un tipo de configuración de router en la cual una única interfaz física enruta el tráfico entre varias VLAN en una red. Como puede verse en la ilustración, el router está conectado al switch S1 mediante una única conexión de red física (un enlace troncal). La interfaz del router se configura para funcionar como enlace troncal y se conecta a un puerto del switch configurado en modo de enlace troncal. Para realizar el routing entre VLAN, el router acepta en la interfaz troncal el tráfico con etiquetas de VLAN proveniente del switch adyacente y luego lo enruta en forma interna entre las VLAN, mediante subinterfaces. El router reenvía el tráfico enrutado con etiquetas de VLAN para la VLAN de destino a través de la misma interfaz física utilizada para recibir el tráfico. Las subinterfaces son interfaces virtuales basadas en software, asociadas con una única interfaz física. Las subinterfaces se configuran en software en un router, y cada subinterfaz se configura de manera independiente con una dirección IP y una asignación de VLAN. Las subinterfaces se configuran para subredes diferentes que corresponden a su asignación de VLAN para facilitar el routing lógico. Después de que se toma una decisión de routing según la VLAN de destino, las tramas de datos reciben etiquetas de VLAN y se envían de vuelta por la interfaz física. pág. 22 ILUSTRACIÓN 12ENRUTAMIENTO ENTRE VLAN Pasos para configurar "router-on-a-stick" entre VLANs Paso 1: Configuración de las VLANs en el Switch En tu switch, crea las VLANs necesarias y asigna los puertos a las VLANs correspondientes. Por ejemplo, en un switch Cisco, puedes hacer lo siguiente: ILUSTRACIÓN 13 PASO 1 CONFIGURACION pág. 23 Paso 2: Configuración de las Subinterfaces en el Router Ahora, configura las subinterfaces en el enrutador. Estas subinterfaces se usarán para conectar las VLANs al router. En un enrutador Cisco, puedes hacer algo como esto: ILUSTRACIÓN 14PASO 2 CONFIGURACION Paso 3: Configuración de Enlaces Troncales (Trunk Links) Debes asegurarte de que los enlaces entre el switch y el router sean troncales para que puedan transportar múltiples VLANs. En un switch Cisco, puedes hacer lo siguiente: ILUSTRACIÓN 15PASO 3 CONFIGURACION Con estas configuraciones, el enrutador actuará como un "router-on-a-stick", enrutando el tráfico entre las VLANs 10 y 20. Asegúrate de configurar las rutas estáticas o dinámicas en el enrutador para permitir la comunicación entre las subredes de las VLANs. pág. 24 CONCLUSIÓN Al final de este trabajo se puedo verificar como configurara un enrutamiento routeron-a-stick entre las VLAN así mismo pudimos comprender que es un VLAN como son sus Asignaciones entre redes tal como su funcionamiento y este implica el uso de enrutador para permitir la comunicación entre redes. En este trabajo nos podemos dar cuenta que las Redes VLAN son importantes ya que están generan seguridad ya que estas reducen la exposición de datos confidenciales, así mismo permite eficiencia en las redes así mismo podemos saber como podemos configurar diferentes redes de la VLAN. También proporciona una base sólida para las redes en una era en la conectividad y la protección de datos son muy importantes para hoy en día. pág. 25 BIBLIOGRAFÍA https://seftic.com/vlans-y-segmentacion-de-redes/ https://ccnadesdecero.es/descripcion-general-vlan/ https://ccnadesdecero.es/vlan-entorno-conmutado-multiple/ https://www.watchguard.com/help/docs/fireware/12/es-419/Content/es419/wireless/ap_deployment_examples_vlans.html https://www.arubainstanton.com/techdocs/es/content/networks/mobile/network-assign.htm https://www.sapalomera.cat/moodlecf/RS/2/course/module3/3.1.2.1/3.1.2.1.html https://www.sapalomera.cat/moodlecf/RS/2/course/module3/3.2.4.3/3.2.4.3.html https://www.sapalomera.cat/moodlecf/RS/2/course/module5/5.1.2.1/5.1.2.1.html https://www.sapalomera.cat/moodlecf/RS/2/course/module5/5.1.1.3/5.1.1.3.html pág. 26