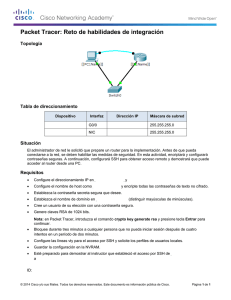

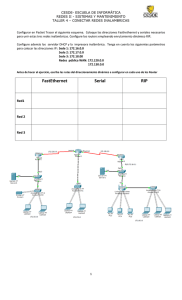

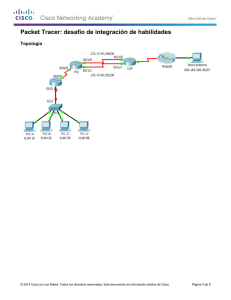

Unidad 1: Paso 1 Actividad de presaberes Presentado por: Jonatan patiño romero (1035414443) Presentando a: NANCY AMPARO GUACA Grupo: 2150520A_1392 LAN INALÁMBRICA Y CABLEADA - 2150520A_1392 Universidad nacional abierta y a distancia - UNAD Escuela De Ciencias Básicas Tecnología E Ingeniería 2023 INTRODUCCION La actividad de presaberes se realiza tratando de llevar la secuencia lógica de la guía, y el planteamiento del PKA de cisco, en esta se realizó el feedback de temas relacionados a los modulos 1 y 2 de cisco en el que se abordan los conocimientos básicos de configuración de switch y router. Evidencia registro al curso Configuración Implementation Note: All devices in the topology except Central, Cnt-Sw, and NetAdmin are fully configured. You do not have access to the other routers. You can access all the servers and PCs for testing purposes. Implement to following requirements using your documentation: Cnt-Sw Configure remote management access including IP addressing and SSH: - Domain is cisco.com - User HQadmin with password ciscoclass - Crypto key length of 1024 - SSH version 2, limited to 2 authentication attempts and a 60 second timeout - Clear text passwords should be encrypted. Configure, name and assign VLANs. Ports should be manually configured as access ports. Configure trunking. Configure VTY lines to be accessible via SSH only Implement port security: - On F0/1, allow 2 MAC addresses that are automatically added to the configuration file when detected. The port should not be disabled, but a syslog message should be captured if a violation occurs. - Disable all other unused ports. Central Configure inter-VLAN routing. Configure DHCP services for VLAN 30. Use LAN as the case-sensitive name for the pool. Implement routing: - Use RIP version 2 - Disable automatic summarization - Configure one network statement for the entire 172.16.0.0/16 address space - Configure a default route to the Internet. Implement NAT: - Configure a standard, one statement ACL number 1. All IP addresses belonging to the 172.16.0.0/16 address space are allowed. - Refer to your documentation and configure static NAT for the File Server. - Configure dynamic NAT with PAT using a pool name of your choice, a /30 mask, and these two public addresses: 209.165.200.225 and 209.165.200.226 - Bind the NAT pool to ACL 1 and configure PAT. Packet Tracer does not grade this command. - Activate NAT on all appropriate interfaces. NetAdmin Verify NetAdmin has received full addressing information from NetAdmin Verification All devices should now be able to ping all other devices. If not, troubleshoot your configurations to isolate and solve problems. A few tests include: Verify remote access to Cnt-Sw by using SSH from a PC. Verify VLANs are assigned to appropriate ports and port security is in force. Verify a complete routing table. Verify NAT translations and statics. - Outside Host should be able to access File Server at the public address. CONCLUSIONES Cisco ofrece un gran conjunto de dispositivos de networking, el cual conocerlos y saber cómo interconectarlos es fundamental para hacer una correcta instalación de cualquier Red. Las indicaciones de la Guía fueron bastante claras, al inicio parece angustiosa pero posteriormente a como se va desarrollando la guía se van superando cada uno de los puntos prácticos. Al seguir las indicaciones de la guía y después de haber realizado la actividad varias veces se alcanzó un porcentaje alto d cumplimiento. Se presentó una dificulta a la hora de la configuración de la ACL en el router el cual este ítem no se pudo cumplir, se realizó troubleshooting pero no fue posible encontrar la falla. Adicionalmente cuando se procedió a guardar la actividad de .PKA de cisco se evidencio que en el punto de NetAdmin cuando se ejecutó la actividad fue de manera exitosa, pero cuando se guarda y se abre de nuevo, se debe volver a realizar la validación de este ítem, de no ser así en el consolidado queda como incorrecto. REFERENCIAS BIBLIOGRAFICAS Cisco. (2020). Conceptos de seguridad en redes. Redes empresariales, Seguridad y Automatización. https://contenthub.netacad.com/ensa/3.0.1 Cisco. (2020). Conceptos de ACL. Redes empresariales, Automatización. https://contenthub.netacad.com/ensa/4.0.1 Cisco. (2020). Configuración de ACL para IPv4. Redes empresariales, Seguridad y Automatización. https://contenthub.netacad.com/ensa/5.0.1 Cisco. (2020). NAT para IPv4. Redes empresariales, Seguridad y Automatización. https://contenthub.netacad.com/ensa/6.0.1 Boronat Segui, F., y Montagut Climent, M. A. (2013). Direccionamiento e interconexión de redes basada en TCP/IP. Colección Académica. Editorial UPV. (pp. 161 - 174). https://elibronet.bibliotecavirtual.unad.edu.co/es/ereader/unad/57371?page=163 Macfarlane, J. (2014). Network Routing Basics: Understanding IP Routing in Cisco Systems. (pp. 221 - 339). https://bibliotecavirtual.unad.edu.co/login?url=https://search-ebscohostcom.bibliotecavirtual.unad.edu.co/login.aspx?direct=true&db=e000xww&AN=158 227&lang=es&site=ehost-live&ebv=EB&ppid=pp_221 Vesga, J. (2020). ¿Cómo configurar diversos aspectos de seguridad en un switch CISCO? [OVA]. https://www.youtube.com/watch?v=iOVlAf6M0dg&t=881s Seguridad y