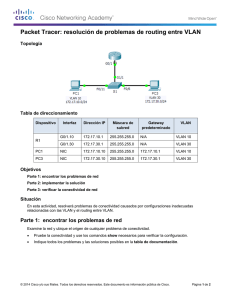

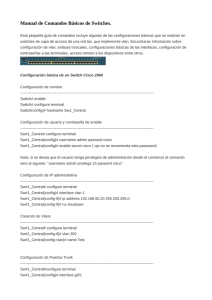

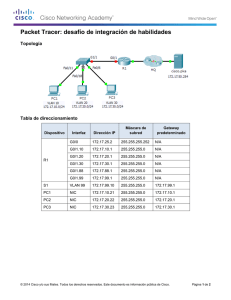

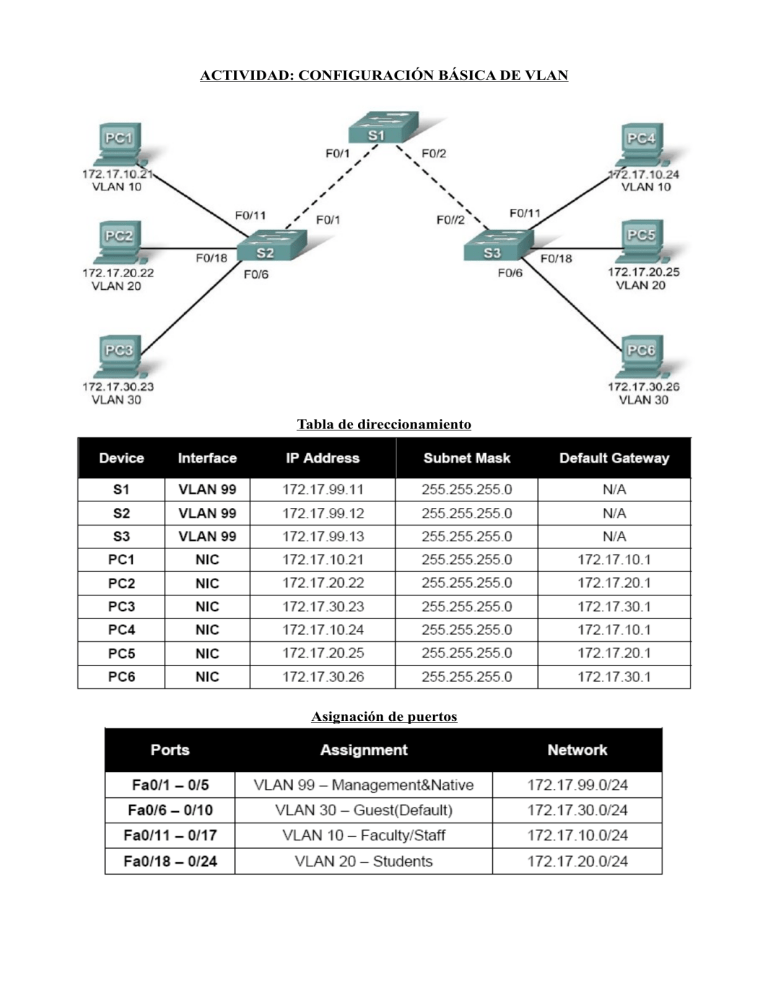

ACTIVIDAD: CONFIGURACIÓN BÁSICA DE VLAN Tabla de direccionamiento Asignación de puertos 1 Configura y activa las interfaces Ethernet de los PC. 2 Crear las VLANs en el switch S1. S1(config)#vlan 99 S1(config-vlan)#name S1(config-vlan)#exit S1(config)#vlan 10 S1(config-vlan)#name S1(config-vlan)#exit S1(config)#vlan 20 S1(config-vlan)#name S1(config-vlan)#exit S1(config)#vlan 30 S1(config-vlan)#name S1(config-vlan)#exit Management&Native Faculty/Staff Students Guest(Default) 3 Comprobar que las VLAN han sido creadas en S1 S1#show vlan brief 4 Configurar los nombres de las VLAN en los switches S2 y S3. Crea las VLAN 10, 20, 30 y 99 en S2 y S3 siguiendo los mismos pasos seguidos en el apartado 2. 5 Asignar los puertos de los switches en S2 y S3. Utiliza la tabla de asignación de puertos del principio de este documento. Los puertos se asignan a una VLAN mediante el comando switchport access vlan <vlan-id>, en el modo de configuración de interfaz del CLI. S2(config)#interface fastEthernet0/6 S2(config-if)#switchport access vlan 30 S2(config-if)#interface fastEthernet0/11 S2(config-if)#switchport access vlan 10 S2(config-if)#interface fastEthernet0/18 S2(config-if)#switchport access vlan 20 S2(config-if)#end S2#copy running-config startup-config - Repite estas acciones para el switch S3 6 Comprobar los puertos que han sido añadidos en S2 y S3 mediante el comando show vlan id <numero-vlan> ó show vlan name <nombre-vlan> ó show interfaces switchport 7 Asignar la VLAN de administración Una VLAN de administración es una VLAN que se configura para acceder a las interfaces de administración de un switch. Por defecto, es la VLAN 1 la dedicada a tareas de administración, salvo que se defina otra VLAN. La VLAN de administración requiere una dirección IP y una máscara de subred. Un switch puede ser administrado via telnet, y en los switches más actuales mediante HTTP, ssh o SNMP. Es una buena política utilizar una VLAN de administración diferente a la VLAN por defecto. Así evitamos accesos por defecto a la VLAN de administración (recuerda que ya configuraste la VLAN de administración como la VLAN 99 en el apartado 2). S1(config)#interface vlan 99 S1(config-if)#ip address 172.17.99.11 255.255.255.0 S1(config-if)#no shutdown S2(config)#interface vlan 99 S2(config-if)#ip address 172.17.99.12 255.255.255.0 S2(config-if)#no shutdown S3(config)#interface vlan 99 S3(config-if)#ip address 172.17.99.13 255.255.255.0 S3(config-if)#no shutdown Asignar una dirección IP de administración permite la comunicación entre los switches, y también permite a un host conectado a un puerto asignado a la VLAN 99 conectarse a los switches con propósitos administrativos. Debido a que la VLAN 99 es la elegida para administración, cualquier puerto asignado a esta VLAN será considerado como de administración. 8 Configurar las líneas troncales y la VLAN nativa para los puertos troncales en cada switch. Las líneas troncales son conexiones entre switches que permiten a los switches intercambiar tráfico de todas las VLANs. Por defecto, un puerto troncal “trunk” pertenece a todas las VLANs, al contrario que las puertos “access”, que solo pueden pertenecer a una VLAN. Una VLAN nativa se asigna a un puerto troncal 802.1Q (es decir, que soporta encapsulación 802.1Q). El puerto troncal 802.1Q coloca el tráfico sin etiquetar (tráfico de las LAN tradicionales) en la VLAN nativa. El tráfico sin etiquetar es generado por una máquina conectada a un puerto del switch que está configurado con la VLAN nativa. El objetivo de este procedimiento aparentemente complejo, es mantener la compatibilidad con el tráfico de LANs tradicionales. En la práctica que nos ocupa, en la que no hay LANs tradicionales conectadas a la topología de VLAN, podemos ver la VLAN nativa como un identificador común a los puertos de las líneas troncales. 9 Supone una buena práctica utilizar una VLAN diferente a la VLAN 1 como VLAN nativa. S1(config)#interface fa0/1 S1(config-if)#switchport mode trunk S1(config-if)#switchport trunk native vlan 99 S1(config-if)#interface fa0/2 S1(config-if)#switchport mode trunk S1(config-if)#switchport trunk native vlan 99 S1(config-if)#end S2(config)#interface fa0/1 S2(config-if)#switchport mode trunk S2(config-if)#switchport trunk native vlan 99 S2(config-if)#end S3(config)#interface fa0/2 S3(config-if)#switchport mode trunk S3(config-if)#switchport trunk native vlan 99 S3(config-if)#end 10 Comprobar que las líneas troncales han sido configuradas. Para ello se utilizará el comando siguiente. show interface trunk 11 Hacer pruebas de conectividad. Realiza pruebas de ping desde cada switch a los otros. 12 Hacer pruebas de conectividad entre: Ping desde PC2 hacia PC5 (debería funcionar) Ping desde PC2 hacia PC1 (debería fallar) Ping desde PC2 a la IP 172.17.99.12 de la VLAN 99 del switch (debería fallar). Razona cada resultado. 13 Mueve el PC1 a la misma VLAN de PC2. El puerto conectado al PC2 está asignado a la VLAN 20, y el puerto conectado al PC1, está asignado a la VLAN 10. Reasigna el puerto al que se conecta PC2 a la VLAN 20. No es necesario eliminar un puerto de su VLAN para cambiarlo a otra VLAN. Una vez que se reasigna un puerto a una nueva VLAN, el puerto es automáticamente eliminado de su VLAN pervia. S2#configure terminal Enter configuration commands, one per line. End with CNTL/Z. S2(config)#interface fastethernet 0/11 S2(config-if)#switchport access vlan 20 S2(config-if)#end 14 Comprueba la conectividad entre el PC2 y el PC1 tras el cambio de VLAN. 14.1 ¿Qué puede estar sucediendo? 14.2 Cambia el direccionamiento en PC1 para que esté en la misma subred que PC2. 14.3 Vuelve a probar la conectividad 15. Ahora vamos a enrutar entre las VLAN. En algún momento necesitamos poner un router, para enrutar entre VLAN y hacia afuera. En este apartado vamos a conectar el Switch 1 a un router. Existen dos métodos, el tradicional y el basado en subinterfaces: 1. Método tradicional: Emplear una interfaz para cada VLAN. • • En el switch debemos asignar a cada puerto conectado al router la VLAN correspondiente. En el router debemos asignar a cada puerto correspondiente el direccionamiento de la VLAN correspondiente. R1(config)# interface fa 0/0 R1(config-if)# ip address 172.16.10.1 255.255.255.0 R1(config-if)# no shutdown R1(config-if)# interface fa 0/1 R1(config-if)# ip address 172.16.20.1 255.255.255.0 R1(config-if)# no shutdown R1(config-if)# interface fa 0/2 R1(config-if)# ip address 172.16.30.1 255.255.255.0 R1(config-if)# no shutdown R1(config-if)# interface fa 0/3 R1(config-if)# ip address 172.16.99.1 255.255.255.0 R1(config-if)# no shutdown Comprueba que hay conetividad entre las distintas VLAN empleando el método tradicional. 2. Método basado en subinterfaces: Emplear una troncal para todas las interfaces. • • En el switch debemos asignar un puerto a la VLAN nativa y definir una troncal que estará conectada al router.. En el router debemos asignar a una sola interfaz tantas subinterfaces como VLAN haya, y habilitar el encapsulamiento 802.1q. R1(config)# interface fa 0/0.10 R1(config-subif)# encapsulation dot1q 10 R1(config-subif)# ip address 172.16.10.1 255.255.255.0 R1(config-subif)# interface fa 0/0.20 R1(config-subif)# encapsulation dot1q 20 R1(config-subif)# ip address 172.16.20.1 255.255.255.0 R1(config-subif)# interface fa 0/0.30 R1(config-subif)# encapsulation dot1q 30 R1(config-subif)# ip address 172.16.30.1 255.255.255.0 R1(config-subif)# interface fa 0/0.99 R1(config-subif)# encapsulation dot1q 99 R1(config-subif)# ip address 172.16.99.1 255.255.255.0 R1(config-subif)# inteface fa 0/0 R1(config-if)# no shutdown Comprueba que hay conetividad entre las distintas VLAN. 16. Coloca un PC al otro lado del router, simulando Internet. Configura la interfaz correspondiente del router así como del PC y comprueba que hay conectividad.