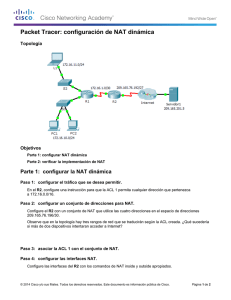

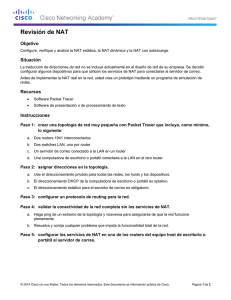

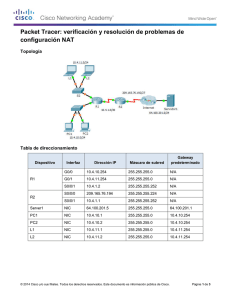

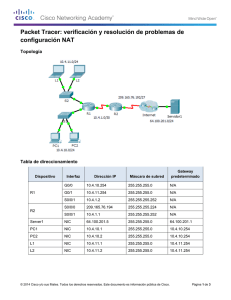

Traducido del inglés al español - www.onlinedoctranslator.com Módulo 6: NAT para IPv4 Materiales del instructor Redes empresariales, seguridad y automatización v7.0 (ENSA) Módulo 6: NAT para IPv4 Redes empresariales, seguridad y automatización v7.0 (ENSA) Objetivos del módulo Título de módulo: NAT para IPv4 Objetivo del módulo: Configure los servicios NAT en el enrutador de borde para proporcionar escalabilidad de direcciones IPv4. Título del tema Características NAT Objetivo del tema Tipos de NAT Explique el funcionamiento de diferentes tipos de NAT. Ventajas y desventajas de NAT Describe las ventajas y desventajas de NAT. NAT estática Configure la NAT estática mediante la CLI. NAT dinámica Configure NAT dinámica usando la CLI. PALMADITA Configure PAT usando la CLI. NAT64 Describe NAT para IPv6. Explique el propósito y la función de NAT. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 11 6.1 Características NAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 12 Características NAT Espacio de direcciones IPv4 • • • • Las redes se implementan comúnmente utilizando direcciones IPv4 privadas, como se define en RFC 1918. Las direcciones IPv4 privadas no se pueden enrutar a través de Internet y se utilizan dentro de una organización o sitio para permitir que los dispositivos se comuniquen localmente. Para permitir que un dispositivo con una dirección IPv4 privada acceda a dispositivos y recursos fuera de la red local, la dirección privada primero debe traducirse a una dirección pública. NAT proporciona la traducción de direcciones privadas a direcciones públicas. Clase Tipo de actividad Red /CIDR A 10.0.0.0 - 10.255.255.255 10.0.0.0/8 B 172.16.0.0 - 172.31.255.255 172.16.0.0/12 C 192.168.0.0 - 192.168.255.255 192.168.0.0/1 6 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 13 Características NAT Que es NAT • • • • El uso principal de NAT es conservar direcciones IPv4 públicas. NAT permite que las redes utilicen direcciones IPv4 privadas internamente y las traduzca a una dirección pública cuando sea necesario. Un enrutador NAT normalmente opera en el borde de una red de stub. Cuando un dispositivo dentro de la red stub desea comunicarse con un dispositivo fuera de su red, el paquete se reenvía al enrutador de borde que realiza el proceso NAT, traduciendo la dirección privada interna del dispositivo a una dirección pública, externa y enrutable. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 14 Características NAT Cómo funciona NAT La PC1 desea comunicarse con un servidor web externo con dirección pública 209.165.201.1. 1. PC1 envía un paquete dirigido al servidor web. 2. R2 recibe el paquete y lee la dirección IPv4 de origen para determinar si necesita traducción. 3. R2 agrega el mapeo de la dirección local a global a la tabla NAT. 4. R2 envía el paquete con la dirección de origen traducida hacia el destino. 5. El servidor web responde con un paquete dirigido a la dirección global interna de la PC1 (209.165.200.226). 6. R2 recibe el paquete con la dirección de destino 209.165.200.226. R2 comprueba la tabla NAT y encuentra una entrada para este mapeo. R2 usa esta información y traduce la dirección global interna (209.165.200.226) a la dirección local interna (192.168.10.10), y el paquete se reenvía hacia la PC1. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 15 Características NAT Terminología NAT NAT incluye cuatro tipos de direcciones: • Dirección local interna • Direccion global interna • Dirección local externa • Dirección global externa La terminología NAT siempre se aplica desde la perspectiva del dispositivo con la dirección traducida: • Dirección interior - La dirección del dispositivo que está siendo traducido por NAT. • Dirección exterior - La dirección del dispositivo de destino. • Dirección local - Una dirección local es cualquier dirección que aparece en la parte interior de la red. • Dirección global - Una dirección global es cualquier dirección que aparece en la parte exterior de la red. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 16 Características NAT Terminología NAT (cont.) Dirección local interna La dirección de la origen vista desde el interior de la red. Suele ser una dirección IPv4 privada. La dirección local interna de PC1 es 192.168.10.10. Direcciones globales internas La dirección de origen vista desde la red exterior. La dirección global interna de PC1 es 209.165.200.226 Dirección global externa La dirección del destino como se ve desde la red exterior. La dirección global externa del servidor web es 209.165.201.1 Dirección local externa La dirección del destino como se ve desde la red interna. La PC1 envía tráfico al servidor web en la dirección IPv4 209.165.201.1. Si bien es poco común, esta dirección podría ser diferente a la dirección enrutable globalmente del destino. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 17 6.2 Tipos de NAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 18 Tipos de NAT NAT estática La NAT estática utiliza un mapeo uno a uno de direcciones locales y globales configuradas por el administrador de red que permanecen constantes. • La NAT estática es útil para servidores o dispositivos web que deben tener una dirección coherente a la que se pueda acceder desde Internet, como el servidor web de una empresa. • También es útil para dispositivos que deben ser accesibles por personal autorizado cuando se encuentran fuera del sitio, pero no para el público en general en Internet. Nota: La NAT estática requiere que haya suficientes direcciones públicas disponibles para satisfacer el número total de sesiones de usuario simultáneas. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 19 Tipos de NAT NAT dinámica La NAT dinámica utiliza un conjunto de direcciones públicas y las asigna según el orden de llegada. • Cuando un dispositivo interno solicita acceso a una red externa, la NAT dinámica asigna una dirección IPv4 pública disponible del grupo. • Las otras direcciones del grupo todavía están disponibles para su uso. Nota: NAT dinámica requiere que haya suficientes direcciones públicas disponibles para satisfacer el número total de sesiones de usuario simultáneas. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 20 Tipos de NAT Traducción de dirección de puerto La traducción de direcciones de puerto (PAT), también conocida como sobrecarga de NAT, asigna varias direcciones IPv4 privadas a una única dirección IPv4 pública o unas pocas direcciones. • Con PAT, cuando el enrutador NAT recibe un paquete del cliente, utiliza el número de puerto de origen para identificar de forma única la traducción NAT específica. • PAT asegura que los dispositivos usen un número de puerto TCP diferente para cada sesión con un servidor en Internet. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 21 Tipos de NAT Siguiente puerto disponible PAT intenta conservar el puerto de origen original. Si el puerto de origen original ya se usa, PAT asigna el primer número de puerto disponible comenzando desde el principio del grupo de puertos apropiado 0511, 512-1,023 o 1,024-65,535. • Cuando no hay más puertos disponibles y hay más de una dirección externa en el grupo de direcciones, PAT se mueve a la siguiente dirección para intentar asignar el puerto de origen original. • El proceso continúa hasta que no haya más puertos disponibles o direcciones IPv4 externas en el grupo de direcciones. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 22 Tipos de NAT NAT y PAT Comparación Resumen de las diferencias entre NAT y PAT. NAT - Solo modifica las direcciones IPv4 Dirección global interna 209.165.200.226 NAT PAT Mapeo uno a uno entre las direcciones Inside Local y Inside Global. Una dirección Inside Global se puede asignar a muchas direcciones Inside Local. Utiliza solo direcciones IPv4 en el proceso de traducción. Utiliza direcciones IPv4 y números de puerto de origen TCP o UDP en el proceso de traducción. Se requiere una dirección global interna única para cada host interno que acceda a la red externa. Muchos hosts internos que acceden a la red externa pueden compartir una única dirección Inside Global. Dirección local interna 192.168.10.10 PAT - PAT modifica tanto la dirección IPv4 como el número de puerto. Dirección global interna Dirección local interna 209.165.200.226:2031 192.168.10.10:2031 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 23 Tipos de NAT Paquetes sin un segmento de capa 4 Algunos paquetes no contienen un número de puerto de capa 4, como los mensajes ICMPv4. PAT maneja cada uno de estos tipos de protocolos de manera diferente. Por ejemplo, los mensajes de consulta ICMPv4, las solicitudes de eco y las respuestas de eco incluyen un ID de consulta. ICMPv4 usa el ID de consulta para identificar una solicitud de eco con su correspondiente respuesta de eco. Nota: Otros mensajes ICMPv4 no utilizan el ID de consulta. Estos mensajes y otros protocolos que no utilizan números de puerto TCP o UDP varían y están más allá del alcance de este plan de estudios. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 24 Tipos de NAT Packet Tracer: investigar las operaciones de NAT En este Packet Tracer, completará los siguientes objetivos: • Investigar el funcionamiento de NAT en la intranet • Investigar el funcionamiento de NAT en Internet • Realizar más investigaciones © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 25 6.3 Ventajas y desventajas de NAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 26 Ventajas y desventajas de NAT Ventajas de NAT NAT proporciona muchos beneficios: • • • • • • NAT conserva el esquema de direccionamiento registrado legalmente al permitir la privatización de las intranets. NAT conserva las direcciones a través de la multiplexación a nivel de puerto de la aplicación. NAT aumenta la flexibilidad de las conexiones a la red pública. NAT proporciona coherencia para los esquemas de direccionamiento de redes internas. NAT permite que el esquema de direcciones IPv4 privado existente permanezca mientras permite un cambio fácil a un nuevo esquema de direccionamiento público. NAT oculta las direcciones IPv4 de los usuarios y otros dispositivos. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 27 Ventajas y desventajas de NAT Desventajas de NAT NAT tiene inconvenientes: • • • • • NAT aumenta los retrasos en el reenvío. Se pierde el direccionamiento de un extremo a otro. Se pierde la trazabilidad de IPv4 de un extremo a otro. NAT complica el uso de protocolos de tunelización, como IPsec. Los servicios que requieren el inicio de conexiones TCP desde la red externa o protocolos sin estado, como los que usan UDP, pueden interrumpirse. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 28 6.4 NAT estática © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 29 NAT estática Escenario de NAT estática • La NAT estática es un mapeo uno a uno entre una dirección interna y una dirección externa. • La NAT estática permite que los dispositivos externos inicien conexiones a dispositivos internos utilizando la dirección pública asignada estáticamente. • Por ejemplo, un servidor web interno puede asignarse a una dirección global interna específica para que sea accesible desde redes externas. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 30 NAT estática Configurar NAT estática Hay dos tareas básicas al configurar traducciones NAT estáticas: • • Paso 1 - Cree un mapeo entre la dirección local interna y las direcciones globales internas usando el ip nat inside source static mando. Paso 2 - Las interfaces que participan en la traducción se configuran como internas o externas en relación con NAT con el ip nat inside y ip nat outside comandos. R2 R2 R2 R2 R2 R2 R2 R2 R2 (configuración) # ip nat inside source static 192.168.10.254 209.165.201.5 (configuración) # (configuración) # interfaz serial 0/1/0 (config-if) # dirección IP 192.168.1.2 255.255.255.252 (config-if) # ip nat inside (config-if) # exit (configuración) # interfaz serial 0/1/1 (config-if) # dirección IP 209.165.200.1 255.255.255.252 (config-if) # ip nat outside © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 31 NAT estática Analizar NAT estática El proceso de traducción de NAT estática entre el cliente y el servidor web: 1. El cliente envía un paquete al servidor web. 2. R2 recibe paquetes del cliente en su interfaz exterior NAT y verifica su tabla NAT. 3. R2 traduce la dirección global interna de la dirección local interna y reenvía el paquete hacia el servidor web. 4. El servidor web recibe el paquete y responde al cliente utilizando su dirección local interna. 5. (a) R2 recibe el paquete del servidor web en su interfaz interna NAT con la dirección de origen de la dirección local interna del servidor web y (b) traduce la dirección de origen a la dirección global interna. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 32 NAT estática Verificar NAT estática Para verificar el funcionamiento de NAT, emita el show ip nat translations mando. • Este comando muestra las traducciones NAT activas. • Debido a que el ejemplo es una configuración NAT estática, la traducción siempre está presente en la tabla NAT independientemente de las comunicaciones activas. • Si el comando se emite durante una sesión activa, la salida también indica la dirección del dispositivo externo. R2 # show ip nat translations Pro Dentro global Dentro local Fuera local Fuera global --- 209.165.201.5 192.168.10.254 --- --Número total de traducciones: 1 R2 # show ip nat translations Pro Dentro global Dentro local Fuera local Fuera global tcp 209.165.201.5 192.168.10.254 209.165.200.254 209.165.200.254 --- 209.165.201.5 192.168.10.254 --- --Número total de traducciones: 2 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 33 NAT estática Verificar NAT estática (cont.) Otro comando útil show ip nat statistics. • Muestra información sobre el número total de traducciones activas, los parámetros de configuración de NAT, el número de direcciones en el grupo y el número de direcciones que se han asignado. • Para verificar que la traducción NAT está funcionando, es mejor borrar las estadísticas de cualquier traducción anterior usando el clear ip nat statistics comando antes de probar. R2 # show ip nat statistics Total de traducciones activas: 1 (1 estática, 0 dinámica; 0 extendida) Interfaces externas: Serial0 / 1/1 Interfaces internas: Serial0 / 1/0 Aciertos: 4 Fallos: 1 (salida omitida) © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 34 NAT estática Packet Tracer: configurar NAT estática En este Packet Tracer, completará los siguientes objetivos: • Probar el acceso sin NAT • Configurar NAT estática • Probar el acceso con NAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 35 6.5 NAT dinámica © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 36 NAT estática Escenario de NAT dinámica • La NAT dinámica asigna automáticamente direcciones internas locales a direcciones globales internas. • La NAT dinámica utiliza un conjunto de direcciones globales internas. • El conjunto de direcciones globales internas está disponible para cualquier dispositivo en la red interna por orden de llegada. • Si todas las direcciones del grupo están en uso, un dispositivo debe esperar una dirección disponible antes de poder acceder a la red externa. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 37 NAT estática Configurar NAT dinámica Hay cinco tareas al configurar traducciones NAT dinámicas: • • • Paso 1 - Defina el conjunto de direcciones que se utilizarán para la traducción utilizando ip nat pool command. . Paso 2 - Configure una ACL estándar para identificar (permitir) solo aquellas direcciones que se van a traducir. Paso 3 - Vincule la ACL al grupo mediante el ip nat inside source list mando. R2(config)# ip nat pool NAT-POOL1 209.165.200.226 209.165.200.240 netmask 255.255.255.224 R2(config)# access-list 1 permit 192.168.0.0 0.0.255.255 R2(config)# ip nat inside source list 1 pool NAT-POOL1 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 38 NAT estática Configurar NAT dinámica (cont.) Hay cinco tareas al configurar traducciones NAT dinámicas: • • Paso 4 - Identificar qué interfaces están dentro. Paso 5 - Identificar qué interfaces están afuera. R2(config)# ip nat pool NAT-POOL1 209.165.200.226 209.165.200.240 netmask 255.255.255.224 R2(config)# access-list 1 permit 192.168.0.0 0.0.255.255 R2(config)# ip nat inside source list 1 pool NAT-POOL1 R2(config)# interface serial 0/1/0 R2(config-if)# ip nat inside R2(config-if)# interface serial 0/1/1 R2(config-if)# ip nat outside © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 39 NAT estática Analizar NAT dinámica: de adentro hacia afuera Proceso de traducción de NAT dinámica: 1. La PC1 y la PC2 envían paquetes solicitando una conexión al servidor. 2. R2 recibe el primer paquete de la PC1, verifica el ALC para determinar si el paquete debe traducirse, selecciona una dirección global disponible y crea una entrada de traducción en la tabla NAT. 3. R2 reemplaza la dirección de origen local interna de PC1, 192.168.10.10, con la dirección global interna traducida de 209.165.200.226 y reenvía el paquete. (El mismo proceso ocurre para el paquete de PC2 usando la dirección traducida de 209.165.200.227.) © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 40 NAT estática Analizar NAT dinámica: de afuera hacia adentro Proceso de traducción de NAT dinámica: 4. 5. El servidor recibe el paquete de la PC1 y responde usando la dirección de destino 209.165.200.226. El servidor recibe el paquete de la PC2 y responde utilizando la dirección de destino 209.165.200.227. (a) Cuando R2 recibe el paquete con la dirección de destino 209.165.200.226; realiza una búsqueda en la tabla NAT y traduce la dirección a la dirección local interna y reenvía el paquete hacia la PC1. (b) Cuando R2 recibe el paquete con la dirección de destino 209.165.200.227; realiza una búsqueda en la tabla NAT y traduce la dirección a la dirección local interna 192.168.11.10 y reenvía el paquete hacia la PC2. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 41 NAT estática Analizar NAT dinámica: de afuera hacia adentro (Cont.) Proceso de traducción de NAT dinámica: 6. PC1 y PC2 reciben los paquetes y continúan la conversación. El enrutador realiza los pasos 2 a 5 para cada paquete. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 42 NAT estática Verificar NAT dinámica La salida de la show ip nat translations El comando muestra todas las traducciones estáticas que se han configurado y las traducciones dinámicas que ha creado el tráfico. R2 # show ip nat translations Pro Dentro global Dentro local Fuera local Fuera global --- 209.165.200.228 192.168.10.10 --- ----- 209.165.200.229 192.168.11.10 --- --R2 # © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 43 NAT estática Verificar NAT dinámica (cont.) Añadiendo el verbose La palabra clave muestra información adicional sobre cada traducción, incluido cuánto tiempo hace que se creó y usó la entrada. R2 # show ip nat translations verbose Pro Dentro global Dentro local Fuera local Fuera global tcp 209.165.200.228 192.168.10.10 --- --crear 00:02:11, usar 00:02:11 tiempo de espera: 86400000, izquierda 23:57:48, Map-Id (In): 1, banderas: ninguno, use_count: 0, ID de entrada: 10, lc_entries: 0 tcp 209.165.200.229 192.168.11.10 --- --crear 00:02:10, usar 00:02:10 tiempo de espera: 86400000, izquierda 23:57:49, Map-Id (In): 1, banderas: none, use_count: 0, entrada-id: 12, lc_entries: 0 R2 # © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 44 NAT estática Verificar NAT dinámica (cont.) De forma predeterminada, las entradas de traducción caducan después de 24 horas, a menos que los temporizadores se hayan reconfigurado con el ip nat translation timeout segundos de tiempo de espera comando en el modo de configuración global. Para borrar las entradas dinámicas antes de que expire el tiempo de espera, utilice el clear ip nat translation comando de modo EXEC privilegiado. R2# clear ip nat translation * R2# show ip nat translation Mando Descripción clear ip nat translation * Borra todas las entradas de traducción de direcciones dinámicas de la tabla de traducción de NAT. clear ip nat translation inside ip-global-ip-local [outside de ip-local ip-global] Borra una entrada de traducción dinámica simple que contiene una traducción interna o una traducción interna y externa. clear ip nat translation protocolo inside ip-global puerto-global ip-local puerto-local [ outside de ip-local puerto-local ip-global puertoglobal] Borra una entrada de traducción dinámica extendida. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 45 NAT estática Verificar NAT dinámica (cont.) los show ip nat statistics El comando muestra información sobre el número total de traducciones activas, los parámetros de configuración de NAT, el número de direcciones en el grupo y cuántas de las direcciones se han asignado. R2# show ip nat statistics Total active translations: 4 (0 static, 4 dynamic; 0 extended) Peak translations: 4, occurred 00:31:43 ago Outside interfaces: Serial0/1/1 Inside interfaces: Serial0/1/0 Hits: 47 Misses: 0 CEF Translated packets: 47, CEF Punted packets: 0 Expired translations: 5 Dynamic mappings: -- Inside Source [Id: 1] access-list 1 pool NAT-POOL1 refcount 4 pool NAT-POOL1: netmask 255.255.255.224 start 209.165.200.226 end 209.165.200.240 type generic, total addresses 15, allocated 2 (13%), misses 0 (output omitted) R2# © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 46 NAT estática Verificar NAT dinámica (cont.) los show running-config comando y muestre los comandos NAT, ACL, interfaz o grupo con los valores requeridos. R2# show running-config | include NAT ip nat pool NAT-POOL1 209.165.200.226 209.165.200.240 netmask 255.255.255.224 ip nat inside source list 1 pool NAT-POOL1 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 47 NAT dinámica Packet Tracer: configurar NAT dinámica En este Packet Tracer, completará los siguientes objetivos: • Configurar NAT dinámica • Verificar la implementación de NAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 48 6.6 PAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 49 PALMADITA Configurar PAT para utilizar una única dirección IPv4 Para configurar PAT para usar una sola dirección IPv4, agregue la palabra clave overload al ip nat inside source mando. En el ejemplo, todos los hosts de la red 192.168.0.0/16 (coincidente con ACL 1) que envían tráfico a través del enrutador R2 a Internet se traducirán a la dirección IPv4 209.165.200.225 (dirección IPv4 de la interfaz S0 / 1/1). Los flujos de tráfico se identificarán mediante números de puerto en la tabla NAT porque elsobrecarga La palabra clave está configurada. R2(config)# ip nat inside source list 1 interface serial 0/1/0 overload R2(config)# access-list 1 permit 192.168.0.0 0.0.255.255 R2(config)# interface serial0/1/0 R2(config-if)# ip nat inside R2(config-if)# exit R2(config)# interface Serial0/1/1 R2(config-if)# ip nat outside © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 50 PALMADITA Configurar PAT para usar un grupo de direcciones Un ISP puede asignar más de una dirección IPv4 pública a una organización. En este escenario, la organización puede configurar PAT para utilizar un grupo de direcciones públicas IPv4 para la traducción. Para configurar PAT para un grupo de direcciones NAT dinámicas, simplemente agregue la palabra clave overload al ip nat inside source mando. En el ejemplo, NAT-POOL2 está vinculado a una ACL para permitir la traducción de 192.168.0.0/16. Estos hosts pueden compartir una dirección IPv4 del grupo porque PAT está habilitado con la palabra clave overload. R2(config)# ip nat pool NAT-POOL2 209.165.200.226 209.165.200.240 netmask 255.255.255.224 R2(config)# access-list 1 permit 192.168.0.0 0.0.255.255 R2(config)# ip nat inside source list 1 pool NAT-POOL2 overload R2(config)# interface serial0/1/0 R2(config-if)# ip nat inside R2(config-if)# interface serial0/1/0 R2(config-if)# ip nat outside © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 51 PALMADITA Analizar PAT: servidor a PC 1. PC1 y PC2 envían paquetes a Svr1 y Svr2. 2. El paquete de PC1 llega primero a R2. R2 modifica la dirección IPv4 de origen a 209.165.200.225 (dirección global interna). A continuación, el paquete se reenvía hacia Svr1. 3. El paquete de PC2 llega a R2. PAT cambia la dirección IPv4 de origen de la PC2 a la dirección global interna 209.165.200.225. PC2 tiene el mismo número de puerto de origen que la traducción para PC1. PAT incrementa el número de puerto de origen hasta que es un valor único en su tabla. En este caso, 1445. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 52 PALMADITA Analizar PAT - PC a servidor 1. PC1 y PC2 envían paquetes a Svr1 y Svr2. 2. El paquete de PC1 llega primero a R2. R2 modifica la dirección IPv4 de origen a 209.165.200.225 (dirección global interna). A continuación, el paquete se reenvía hacia Svr1. 3. El paquete de PC2 llega a R2. PAT cambia la dirección IPv4 de origen de la PC2 a la dirección global interna 209.165.200.225. PC2 tiene el mismo número de puerto de origen que la traducción para PC1. PAT incrementa el número de puerto de origen hasta que es un valor único en su tabla. En este caso, es 1445. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 53 PALMADITA Analizar PAT: servidor a PC 1. Los servidores utilizan el puerto de origen del paquete recibido como puerto de destino y la dirección de origen como dirección de destino para el tráfico de retorno. 2. R2 cambia la dirección IPv4 de destino del paquete de Srv1 de 209.165.200.225 a 192.168.10.10 y reenvía el paquete hacia la PC1. 3. R2 cambia la dirección de destino del paquete de Srv2. desde 209.165.200.225 hasta 192.168.10.11. y modifica el puerto de destino de nuevo a su valor original de 1444. El paquete se reenvía hacia la PC2. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 54 PALMADITA Verificar PAT Los mismos comandos que se utilizan para verificar NAT estática y dinámica se utilizan para verificar PAT. show ip nat translations El comando muestra las traducciones de dos hosts diferentes a diferentes servidores web. Observe que a dos hosts internos diferentes se les asigna la misma dirección IPv4 de 209.165.200.226 (dirección global interna). Los números de puerto de origen en la tabla NAT diferencian las dos transacciones. R2# Pro tcp tcp R2# show ip nat translations Inside global Inside local 209.165.200.225:1444 192.168.10.10:1444 209.165.200.225:1445 192.168.11.10:1444 Outside local Outside global 209.165.201.1:80 209.165.201.1:80 209.165.202.129:80 209.165.202.129:80 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 55 PALMADITA Verificar PAT (Cont.) show ip nat statistics El comando verifica que NAT-POOL2 haya asignado una única dirección para ambas traducciones. También se muestran la cantidad y el tipo de traducciones activas, los parámetros de configuración de NAT, la cantidad de direcciones en el grupo y cuántas se han asignado. R2# show ip nat statistics Total active translations: 4 (0 static, 2 dynamic; 2 extended) Peak translations: 2, occurred 00:31:43 ago Outside interfaces: Serial0/1/1 Inside interfaces: Serial0/1/0 Hits: 4 Misses: 0 CEF Translated packets: 47, CEF Punted packets: 0 Expired translations: 0 Dynamic mappings: -- Inside Source [Id: 3] access-list 1 pool NAT-POOL2 refcount 2 pool NAT-POOL2: netmask 255.255.255.224 start 209.165.200.225 end 209.165.200.240 type generic, total addresses 15, allocated 1 (6%), misses 0 (output omitted) R2# © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 56 NAT dinámica Packet Tracer: configurar PAT En este Packet Tracer, completará los siguientes objetivos: • Configurar NAT dinámica con sobrecarga • Verificar NAT dinámica con implementación de sobrecarga • Configurar PAT usando una interfaz • Verificar la implementación de la interfaz PAT © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 57 6.7 NAT64 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 58 NAT64 NAT para IPv6? IPv6 se desarrolló con la intención de hacer que NAT para IPv4 fuera innecesaria la traducción entre direcciones IPv4 públicas y privadas. • Sin embargo, IPv6 incluye su propio espacio de direcciones privadas IPv6, direcciones locales únicas (ULA). • Las direcciones locales únicas IPv6 (ULA) son similares a las direcciones privadas RFC 1918 en IPv4 pero tienen un propósito diferente. • Las direcciones ULA están destinadas únicamente a las comunicaciones locales dentro de un sitio. Las direcciones ULA no están destinadas a proporcionar espacio de direcciones IPv6 adicional ni a proporcionar un nivel de seguridad. • IPv6 proporciona traducción de protocolo entre IPv4 e IPv6 conocida como NAT64. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 59 NAT64 NAT64 • • • NAT para IPv6 se utiliza en un contexto muy diferente al de NAT para IPv4. Las variedades de NAT para IPv6 se utilizan para proporcionar de forma transparente acceso entre redes solo IPv6 y redes solo IPv4, como se muestra. No se utiliza como una forma de traducción privada de IPv6 a IPv6 global. NAT para IPv6 no debe usarse como una estrategia a largo plazo, sino como un mecanismo temporal para ayudar en la migración de IPv4 a IPv6. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 60 6.8 Prueba y práctica del módulo © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 61 NAT dinámica Packet Tracer: configurar NAT para IPv4 En este Packet Tracer, completará los siguientes objetivos: • Configurar NAT dinámica con PAT • Configurar NAT estática © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 62 NAT dinámica Packet Tracer: configurar NAT para IPv4 En este laboratorio, completará los siguientes objetivos: • Construya la red y configure los ajustes básicos del dispositivo • Configurar y verificar NAT para IPv4 • Configurar y verificar PAT para IPv4 • Configurar y verificar la NAT estática para IPv4 © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 63 Prueba y práctica del módulo ¿Qué aprendí en este módulo? • No hay suficientes direcciones IPv4 públicas para asignar una dirección única a cada • • • • • • • • • dispositivo conectado a Internet. El uso principal de NAT es conservar direcciones IPv4 públicas. En terminología NAT, la red interna es el conjunto de redes que está sujeto a traducción. La red exterior se refiere a todas las demás redes. La terminología NAT siempre se aplica desde la perspectiva del dispositivo con la dirección traducida. La dirección interna es la dirección del dispositivo que está siendo traducida por NAT. La dirección externa es la dirección del dispositivo de destino. La dirección local es cualquier dirección que aparece en la parte interior de la red. La dirección global es cualquier dirección que aparece en la parte exterior de la red. La NAT estática utiliza un mapeo uno a uno de direcciones locales y globales. La NAT dinámica utiliza un conjunto de direcciones públicas y las asigna según el orden de llegada. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 64 Prueba y práctica del módulo ¿Qué aprendí en este módulo? (Cont.) • La traducción de direcciones de puerto (PAT), también conocida como sobrecarga de NAT, • • • • • • • asigna varias direcciones IPv4 privadas a una única dirección IPv4 pública o unas pocas direcciones. NAT aumenta los retrasos en el reenvío porque la traducción de cada dirección IPv4 dentro de los encabezados de los paquetes lleva tiempo. NAT complica el uso de protocolos de tunelización, como IPsec, porque NAT modifica los valores en los encabezados, lo que provoca que fallen las comprobaciones de integridad. los mostrar traducciones ip nat El comando muestra todas las traducciones estáticas que se han configurado y las traducciones dinámicas que ha creado el tráfico. Para borrar las entradas dinámicas antes de que expire el tiempo de espera, utilice el traducción nat clara ip comando de modo EXEC privilegiado. IPv6 se desarrolló con la intención de hacer que NAT para IPv4 fuera innecesaria la traducción entre direcciones IPv4 públicas y privadas. Las direcciones locales únicas IPv6 (ULA) son similares a las direcciones privadas RFC 1918 en IPv4 pero tienen un propósito diferente. IPv6 proporciona traducción de protocolo entre IPv4 e IPv6 conocida como NAT64. © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 65 Module 7: WAN Concepts New Terms and Commands • • • • • • • • • • • • • • • • • public WAN private WAN single-carrier WAN connection dual-carrier WAN connection Synchronous Digital Hierarchy (SDH) Synchronous Optical Networking (SONET) Dense Wavelength Division Multiplexing (DWDM) data terminal equipment (DTE) date communication equipment (DCE) customer premises equipment (CPE) point-of-presence demarcation point local loop last mile central office (CO) toll network backhaul network • • • • • • • • • • • • • • • • • Voiceband modem DSL modem cable modem CSU/DSU optical converter serial communication synchronous Digital Hierarchy (SDH) synchronous Optical Networking (SONET) Dense Wavelength Division Multiplexing (DWDM) T-carrier E-carrier frame relay asynchronous transfer mode (ATM) dark fiber metropolitan Ethernet (Metro E) Ethernet over MPLS (EoMPLS) Virtual Private LAN service (VPLS) © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 65 Module 7: WAN Concepts New Terms and Commands • • • • • • • • • • • • • • label switched routers (LSRs) Customer edge (CE) router Provider edge (PE) router Internal provider (P) router DSL access multiplexer (DSLAM) PPP over Ethernet (PPPoE) Data over Cable Service Interface Specification (DOCSIS) hybrid fiber-coaxial (HFC) Cable Modem Termination System (CMTS) Fiber to the x (FTTx) Fiber to the Home (FTTH) Fiber to the Building (FTTB) Fiber to the Node/Neighborhood (FTTN) Municipal Wi-Fi © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 66 Module 8: VPN and IPsec Concepts New Terms and Commands • • • • • • • • • • • • • • • • Cisco Adaptive Security Appliance (ASA) firewall SOHO Cisco AnyConnect Generic Routing Encapsulation (GRE) Site-to-Site VPN Remote access VPN Multiprotocol Label Switching (MPLS) SSL VPN IPsec Dynamic Multipoint VPN (DMVPN) Multipoint Generic Routing Encapsulation (mGRE) Virtual Tunnel Interface (VTI) Diffie-Hellman Security Association (SA) Authentication Header (AH) Encapsulation Security Protocol (ESP) • • • • • • • • DES 3DES AES SEAL Secure Hash Algorithm (SHA) Message-Digest 5 (MD5) Rivest, Shamir, and Adleman (RSA) pre-shared secret key (PSK) © 2016 Cisco and/or its affiliates. All rights reserved. Cisco Confidential 41