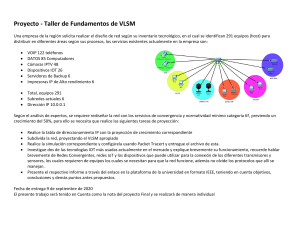

- Ninguna Categoria

Internet de las Cosas: Resumen de Desafíos y Oportunidades

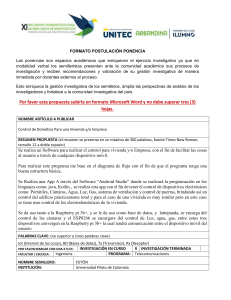

Anuncio