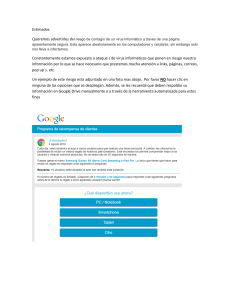

REPUBLICA BOLIVARIANA DE VENEZUELA MINISTERIO DEL PODER POPULAR PARA LA EDUCACION UNIVERSITARIA INSTITUTO UNIVERSITARIO DE TECNOLOGIA “ANTONIO RICAURTE” INFORME ESCRITO DE INTRODUCCION A LA INFORMATICA Profesor: Alumna: Jesús Eduardo Rincón Introducción a la Informática Maracay, abril 2021 María Fermín C.I.-V-29.772.604 Sección 4203 INDICE CONTENIDO Portada Índice Introducción Virus Característica Tipos Pág. 01 02 – 03 04 06 05 – 06 06 – 07 – 08 – 09 – 10 – 11 Métodos de infección Finalidad de los virus ¿Cómo infecta un virus el computador? 11 12 13 – 14 ¿Cómo se detectan los virus? 14 Antivirus 14 Características Tipos Métodos de desinfección 15 – 16 16 – 17 – 18 – 19 19 – 20 Finalidad de los antivirus 20 Cortafuegos 21 Características 21 Tipos finalidad 22 – 23 23 Conclusión 24 – 25 – 26 Bibliografía 27 Anexo 01.- El ciclo de vida de un virus se estructura en cuatro etapas, como se detalla a continuación Anexo 02.- Como ejemplo, se muestra el cuadro de diálogo que presenta el virus VBS/Mawanella 28 22 Anexo 03.- Antivirus 23 Cortafuegos 24 Anexo 05.- Tipos de cortafuegos 25 INTRODUCCION Los virus informáticos son una de los principales riesgos de seguridad para los sistemas, ya sea que estemos hablando de un usuario hogareño que utiliza su máquina para trabajar y conectarse a Internet o una empresa con un sistema informático importante que debe mantener bajo constante vigilancia para evitar pérdidas causadas por los virus. Un virus se valdrá de cualquier técnica conocida - o poco conocida para lograr su cometido. Así, encontraremos virus muy simples que sólo se dedican a presentar mensajes en pantalla y algún otro mucho más complejos que intentan ocultar su presencia y atacar en el momento justo. En este informe escrito de la unidad curricular de Introducción a la Informática, vamos a exponer todo lo referente a los virus informáticos, los antivirus y los cortafuegos, además de la clasificación de los mismos. Tocaremos el punto de como poder identificarlos, así como, las medidas preventivas para proteger nuestros equipos. Hablaremos además sobre los delitos informáticos más comunes, que suelen emplearse en el mundo de la informática. También haremos referencia a qué es exactamente un virus, cómo trabaja, algunos tipos de virus y también cómo combatirlos. Nos proponemos a dar una visión general de los tipos de virus existentes para poder enfocarnos más en cómo proteger un sistema informático de estos atacantes y cómo erradicarlos una vez que lograron penetrar. VIRUS Son programas informáticos que tienen como objetivo alterar el funcionamiento del computador, sin que el usuario se de cuenta. Estos, por lo general, infectan otros archivos del sistema con la intensión de modificarlos para destruir de manera intencionada archivos o datos almacenados en tu computador. Aunque no todos son tan dañinos. Existen unos un poco más inofensivos que se caracterizan únicamente por ser molestos. CARACTERISTICAS Un virus tiene tres características primarias: 1. Es dañino; Un virus informático siempre causa daños en el sistema que infecta, pero vale aclarar que el hacer daño no significa que valla a romper algo. El daño puede ser implícito cuando lo que se busca es destruir o alterar información o pueden ser situaciones con efectos negativos para la computadora, como consumo de memoria principal, tiempo de procesador, disminución de la performance. 2. Es autorreproductor: A nuestro parecer la característica más importante de este tipo de programas es la de crear copias de sí mismo, cosa que ningún otro programa convencional hace. Imagínense que si todos tuvieran esta capacidad podríamos instalar un procesador de textos y un par de días más tarde tendríamos tres de ellos o más. Consideramos ésta como una característica propia de virus porque los programas convencionales pueden causar daño, aunque sea accidental, sobrescribiendo algunas librerías y pueden estar ocultos a la vista del usuario, por ejemplo: un programita que se encargue de legitimar las copias de software que se instalan. 3. Es subrepticio: Esto significa que utilizará varias técnicas para evitar que el usuario se dé cuenta de su presencia. La primera medida es tener un tamaño reducido para poder disimularse a primera vista. Puede llegar a manipular el resultado de una petición al sistema operativo de mostrar el tamaño del archivo e incluso todos sus atributos. TIPOS La clasificación correcta de los virus siempre resulta variada según a quien se le pregunte. Podemos agruparlos por la entidad que parasitan (sectores de arranque o archivos ejecutables), por su grado de dispersión a nivel mundial, por su comportamiento, por su agresividad, por sus técnicas de ataque o por cómo se oculta, etc. Nuestra clasificación muestra cómo actúa cada uno de los diferentes tipos según su comportamiento. En algunos casos un virus puede incluirse en más de un tipo (un multipartito resulta ser sigiloso). 1. Caballos de Troya: Los caballos de troya no llegan a ser realmente virus porque no tienen la capacidad de autoreproducirse. Se esconden dentro del código de archivos ejecutables y no ejecutables pasando inadvertidos por los controles de muchos antivirus. Posee subrutinas que permitirán que se ejecute en el momento oportuno. Existen diferentes caballos de troya que se centrarán en distintos puntos de ataque. Su objetivo será el de robar las contraseñas que el usuario tenga en sus archivos o las contraseñas para el acceso a redes, incluyendo a Internet. Después de que el virus obtenga la contraseña que deseaba, la enviará por correo electrónico a la dirección que tenga registrada como la de la persona que lo envió a realizar esa tarea. Hoy en día se usan estos métodos para el robo de contraseñas para el acceso a Internet de usuarios hogareños. Un caballo de troya que infecta la red de una empresa representa un gran riesgo para la seguridad, ya que está facilitando enormemente el acceso de los intrusos. Muchos caballos de troya utilizados para espionaje industrial están programados para autodestruirse una vez que cumplan el objetivo para el que fueron programados, destruyendo toda la evidencia. 2. Camaleones: Son una variedad de similar a los Caballos de Troya, pero actúan como otros programas comerciales, en los que el usuario confía, mientras que en realidad están haciendo algún tipo de daño. Cuando están correctamente programados, los camaleones pueden realizar todas las funciones de los programas legítimos a los que sustituyen (actúan como programas de demostración de productos, los cuales son simulaciones de programas reales). Un software camaleón podría, por ejemplo, emular un programa de acceso a sistemas remotos (rlogin, telnet) realizando todas las acciones que ellos realizan, pero como tarea adicional (y oculta a los usuarios) va almacenando en algún archivo los diferentes logins y passwords para que posteriormente puedan ser recuperados y utilizados ilegalmente por el creador del virus camaleón. 3. Virus polimorfos o mutantes: Los virus polimorfos poseen la capacidad de encriptar el cuerpo del virus para que no pueda ser detectado fácilmente por un antivirus. Solo deja disponibles unas cuantas rutinas que se encargaran de desencriptar el virus para poder propagarse. Una vez desencriptado el virus intentará alojarse en algún archivo de la computadora. En este punto tenemos un virus que presenta otra forma distinta a la primera, su modo desencriptado, en el que puede infectar y hacer de las suyas libremente. Pero para que el virus presente su característica de cambio de formas debe poseer algunas rutinas especiales. Si mantuviera siempre su estructura, esté encriptado o no, cualquier antivirus podría reconocer ese patrón. Para eso incluye un generador de códigos al que se conoce como engine o motor de mutación. Este engine utiliza un generador numérico aleatorio que, combinado con un algoritmo matemático, modifica la firma del virus. Gracias a este engine de mutación el virus podrá crear una rutina de desencripción que será diferente cada vez que se ejecute. 4. Virus sigiloso o stealth: El virus sigiloso posee un módulo de defensa bastante sofisticado. Este intentará permanecer oculto tapando todas las modificaciones que haga y observando cómo el sistema operativo trabaja con los archivos y con el sector de booteo. Subvirtiendo algunas líneas de código el virus logra apuntar el flujo de ejecución hacia donde se encuentra la zona que infectada. El virus Brain de MS-DOS es un ejemplo de este tipo de virus. Se aloja en el sector de arranque de los disquetes e intercepta cualquier operación de entrada / salida que se intente hacer a esa zona. Una vez hecho esto redirigía la operación a otra zona del disquete donde había copiado previamente el verdadero sector de booteo. Este tipo de virus también tiene la capacidad de engañar al sistema operativo. Un virus se adiciona a un archivo y en consecuencia, el tamaño de este aumenta. Está es una clara señal de que un virus lo infectó. La técnica stealth de ocultamiento de tamaño captura las interrupciones del sistema operativo que solicitan ver los atributos del archivo y, el virus le devuelve la información que poseía el archivo antes de ser infectado y no las reales. Algo similar pasa con la técnica stealth de lectura. Cuando el SO solicita leer una posición del archivo, el virus devuelve los valores que debería tener ahí y no los que tiene actualmente. Este tipo de virus es muy fácil de vencer. La mayoría de los programas antivirus estándar los detectan y eliminan. 5. Virus lentos: Los virus de tipo lento hacen honor a su nombre infectando solamente los archivos que el usuario hace ejecutar por el SO, simplemente siguen la corriente y aprovechan cada una de las cosas que se ejecutan. Por ejemplo, un virus lento únicamente podrá infectar el sector de arranque de un disquete cuando se use el comando FORMAT o SYS para escribir algo en dicho sector. De los archivos que pretende infectar realiza una copia que infecta, dejando al original intacto. Su eliminación resulta bastante complicada. Cuando el verificador de integridad encuentra nuevos archivos avisa al usuario, que por lo general no presta demasiada atención y decide agregarlo al registro del verificador. Así, esa técnica resultaría inútil. La mayoría de las herramientas creadas para luchar contra este tipo de virus son programas residentes en memoria que vigilan constantemente la creación de cualquier archivo y validan cada uno de los pasos que se dan en dicho proceso. Otro método es el que se conoce como Decoy launching. Se crean varios archivos .EXE y .COM cuyo contenido conoce el antivirus. Los ejecuta y revisa para ver si se han modificado sin su conocimiento. 6. Retro-virus o Virus antivirus: Un retro-virus intenta como método de defensa atacar directamente al programa antivirus incluido en la computadora. Generalmente los retro-virus buscan el archivo de definición de virus y lo eliminan, imposibilitando al antivirus la identificación de sus enemigos. Suelen hacer lo mismo con el registro del comprobador de integridad. Otros retro-virus detectan al programa antivirus en memoria y tratan de ocultarse o inician una rutina destructiva antes de que el antivirus logre encontrarlos. Algunos incluso modifican el entorno de tal manera que termina por afectar el funcionamiento del antivirus. 7. Virus multipartitos: Los virus multipartitos atacan a los sectores de arranque y a los ficheros ejecutables. Su nombre está dado porque infectan las computadoras de varias formas. No se limitan a infectar un tipo de archivo ni una zona de la unidad de disco rígido. Cuando se ejecuta una aplicación infectada con uno de estos virus, éste infecta el sector de arranque. La próxima vez que arranque la computadora, el virus atacará a cualquier programa que se ejecute. 8. Virus voraces: Estos virus alteran el contenido de los archivos de forma indiscriminada. Generalmente uno de estos virus sustituirá el programa ejecutable por su propio código. Son muy peligrosos porque se dedican a destruir completamente los datos que puedan encontrar. 9. Bombas de tiempo: Son virus convencionales y pueden tener una o más de las características de los demás tipos de virus pero la diferencia está dada por el trigger de su módulo de ataque que se disparará en una fecha determinada. No siempre pretenden crear un daño específico. Por lo general muestran mensajes en la pantalla en alguna fecha que representa un evento importante para el programador. El virus Michel Angelo sí causa un daño grande eliminando toda la información de la tabla de particiones el día 6 de marzo. 10. Conejo: Cuando los ordenadores de tipo medio estaban extendidos especialmente en ambientes universitarios, funcionaban como multiusuario, múltiples usuarios se conectaban simultáneamente a ellos mediante terminales con un nivel de prioridad. El ordenador ejecutaba los programas de cada usuario dependiendo de su prioridad y tiempo de espera. Si se estaba ejecutando un programa y llegaba otro de prioridad superior, atendía al recién llegado y al acabar continuaba con lo que hacía con anterioridad. Como por regla general, los estudiantes tenían prioridad mínima, a alguno de ellos se le ocurrió la idea de crear este virus. El programa se colocaba en la cola de espera y cuando llegaba su turno se ejecutaba haciendo una copia de sí mismo, agregándola también en la cola de espera. Los procesos a ser ejecutados iban multiplicándose hasta consumir toda la memoria de la computadora central interrumpiendo todos los procesamientos. 11. Macro-virus: Los macro-virus representan una de las amenazas más importantes para una red. Actualmente son los virus que más se están extendiendo a través de Internet. Representan una amenaza tanto para las redes informáticas como para los ordenadores independientes. Su máximo peligro está en que son completamente independientes del sistema operativo o de la plataforma. Es más, ni siquiera son programas ejecutables. Los macro-virus son pequeños programas escritos en el lenguaje propio (conocido como lenguaje script o macro-lenguaje) propio de un programa. Así nos podemos encontrar con macro-virus para editores de texto, hojas de cálculo y utilidades especializadas en la manipulación de imágenes. 12. Gusanos: Un gusano se puede decir que es un set de programas, que tiene la capacidad de desparramar un segmento de él o su propio cuerpo a otras computadoras conectadas a una red. METODOS DE INFECCION Hay muchas formas con las que un computador puede exponerse o infectarse con virus. Veamos algunas de ellas: 1. Mensajes dejados en redes sociales como Twitter o Facebook. 2. Archivos adjuntos en los mensajes de correo electrónico. 3. Sitios web sospechosos. 4. Insertar USBs, DVDs o CDs con virus. 5. Descarga de aplicaciones o programas de internet. 6. Anuncios publicitarios falsos. FINALIDAD DE LOS VIRUS Los virus tienen el fin ineludible de causar daño en cualquiera de sus formas, y lo hacen en cualquiera de sus tres partes o módulos: 1. Módulo de Reproducción 2. Módulo de Ataque 3. Módulo de Defensa El módulo de reproducción se encarga de manejar las rutinas de "infección" de archivos ejecutables (o archivos de datos, en el caso de los virus de macro) a fin de que el virus pueda ejecutarse de forma oculta. Pudiendo, de esta manera, tomar el control del sistema e infectar otros archivos permitiendo que se traslade de un ordenador a otro a través de algunos de estos archivos. El módulo de ataque es optativo. En caso de estar presente es el encargado de manejar las rutinas de daño adicional del virus. Por ejemplo, el conocido virus Michelangelo, además de producir los daños que se detallarán más adelante, tiene un módulo de ataque que se activa cuando el reloj del ordenador indica 6 de Marzo. En estas condiciones la rutina actúa sobre la información del disco duro volviéndola inutilizable. El módulo de defensa tiene, obviamente, la misión de proteger al virus y, como el de ataque, puede estar o no presente en la estructura. Sus rutinas apuntan a evitar todo aquello que provoque la eliminación o inutilización del virus y retardar, en todo lo posible, su detección. ¿COMO INFECTA UN VIRUS EL COMPUTADOR? 1. El usuario instala un programa infectado en su computador. La mayoría de las veces se desconoce que el archivo tiene un virus. 2. El archivo malicioso se aloja en la memoria RAM de la computadora, así el programa no haya terminado de instalarse. 3. El virus infecta los archivos que se estén usando en es ese instante. 4. Cuando se vuelve a prender el computador, el virus se carga nuevamente en la memoria RAM y toma control de algunos servicios del sistema operativo, lo que hace más fácil su replicación para contaminar cualquier archivo que se encuentre a su paso. Una característica típica de los virus, como bien hemos dicho anteriormente, es su capacidad de reproducirse y propagarse a otros ficheros o programas. Cuando el virus entra en la máquina, se oculta estratégicamente para provocar que el usuario lo ejecute de manera no intencionada. Los efectos que produce un virus pueden ser destructivos o simplemente molestos: dañar o borrar los datos almacenados en un ordenador, bloquear el equipo afectado, mostrar mensajes en pantalla, etc. Además de contar con técnicas de propagación e infección, en la actualidad existen virus que también utilizan técnicas de "evasión". Esto quiere decir que el virus cuenta con técnicas o sistemas de defensa que le permiten dificultar su detección y evitar las acciones que se llevan a cabo contra él. Existen algunos programas que, sin llegar a ser virus, ocasionan problemas al usuario. Estos programas carecen de por lo menos una de las tres características identificadoras de un virus que son las siguientes: su única finalidad es siempre negativa para el usuario (dañar o molestar), el virus se autoreproduce (casi siempre), o es subrepticio (está creado o manipulado de forma oculta, a escondidas). ¿CÓMO SE DETECTAN LOS VIRUS? Es posible sospechar sobre la existencia de un virus en el ordenador, pero sólo se tiene la certeza completa cuando se detecta utilizando alguna herramienta antivirus (programas que detectan y eliminan virus). Alguna de las acciones que puede llevar a cabo un virus es lo suficientemente representativa como para ser conscientes de ello: se muestran mensajes en pantalla, se ralentiza el trabajo, cambian las características de algunos archivos, desaparecen archivos y/o carpetas, el ordenador no arranca, se pierde todo el contenido del disco infectado,... etc. ANTIVIRUS Un antivirus es un programa de computadora cuyo propósito es combatir y erradicar los virus informáticos. Para que el antivirus sea productivo y efectivo hay que configurarlo cuidadosamente de tal forma que aprovechemos todas las cualidades que ellos poseen. Hay que saber cuales son sus fortalezas y debilidades y tenerlas en cuenta a la hora de enfrentar a los virus. Debemos tener claro que según en la vida humana hay virus que no tienen cura, esto también sucede en el mundo digital y hay que andar con mucha precaución. Un antivirus es una solución para minimizar los riesgos y nunca será una solución definitiva, lo principal es mantenerlo actualizado. Para mantener el sistema estable y seguro el antivirus debe estar siempre actualizado, tomando siempre medidas preventivas y correctivas y estar constantemente leyendo sobre los virus y nuevas tecnologías. Escanear El antivirus normalmente escanea cada archivo en la computadora y lo compara con las tablas de virus que guarda en disco. Esto significa que la mayoría de los virus son eliminados del sistema después que atacan a éste. Por esto el antivirus siempre debe estar actualizado, es recomendable que se actualice una vez por semana para que sea capaz de combatir los virus que son creados cada día. También, los antivirus utilizan la técnica heurística que permite detectar virus que aun no están en la base de datos del antivirus. Es sumamente útil para las infecciones que todavía no han sido actualizadas en las tablas porque trata de localizar los virus de acuerdo a ciertos comportamientos ya preestablecidos. CARACTERISTICAS De acuerdo con los diferentes autores consultados, las características esenciales son las siguientes: 1. Gran capacidad de detección y de reacción ante un nuevo virus. 2. Actualización sistemática. 3. Detección mínima de falsos positivos o falsos virus. 4. Respeto por el rendimiento o desempeño normal de los equipos. 5. Integración perfecta con el programa de correo electrónico. 6. Alerta sobre una posible infección por las distintas vías de entrada (Internet, correo electrónico, red o discos flexibles). 7. Gran capacidad de desinfección. 8. Presencia de distintos métodos de detección y análisis. 9. Chequeo del arranque y posibles cambios en el registro de las aplicaciones. 10. Creación de discos de emergencia o de rescate. 11. Disposición de un equipo de soporte técnico capaz de responder en un tiempo mínimo (ejemplo 48 horas) para orientar al usuario en caso de infección. Como se podrán dar cuenta, las características van a depender en gran medida de la utilización previa de alguno, pues, sería difícil determinar características de algo que no se conoce. TIPOS 1. Tipos de antivirus según su finalidad a. Antivirus preventivos: Se caracterizan porque analizan la entrada y salida de todos los datos en tu ordenador con la finalidad de interceptar posibles amenazas, anticipándose a la infección del equipo por parte de programas maliciosos. Están instalados en la memoria interna del ordenador y en ocasiones pueden llegar a ralentizar el funcionamiento del mismo. b. Antivirus identificadores: Como su propio nombre indica, son antivirus que exploran el sistema operativo de tu ordenador con la finalidad de identificar posibles virus existentes en el mismo. Rastrean secuencias de bytes de códigos específicos e intentan identificar comportamientos extraños o patrones fuera dentro de lo común dentro de los programas existentes. c. Antivirus descontaminadores: Cuando el virus ya se encuentra identificado en nuestro ordenador, el antivirus de tipo descontaminador se encarga de eliminar esta infección. Tiene algunas funciones similares a los antivirus identificadores. 2. Tipos de antivirus según su objetivo específico No todos los antivirus están diseñados para contraatacar un mismo tipo de virus, por ello es importante que identifiques los tipos de antivirus que existen según su objetivo específico: a. Firewall o cortafuegos: El firewall (cortafuegos en español) controla la entrada y la salida de datos de tu ordenador y bloquea “como un muro” toda aquella actividad que le resulte dudosa. Actúa de forma preventiva. Actualmente podemos identificar 3 tipos de firewall distintos: los servidores proxy, los filtros de capa de red (o de paquete) y los cortafuegos de capa de aplicación. 3. Antipop-up: Este es un antivirus muy simple que se encarga únicamente de evitar que algunas webs abran de forma automática ventajas emergentes que puedan resultar molestas al navegar por Internet. a. Antispyware o antiespías: Este antivirus tiene el objetivo de detectar y eliminar programas espías que se hayan instalado en nuestro equipo sin nuestro consentimiento. La finalidad de estos programas espías información sobre maliciosos el usuario y silenciosos (contraseñas, es recabar hábitos de navegación, etc.) para pasarla de forma ilegal a terceros. b. Antispam: Su objetivo específico es el que identificar emails de dudosa procedencia y mandarlos directamente a la bandeja de spam. Prácticamente todos los proveedores de servicios de correo electrónico, como son Gmail, Hotmail, Yahoo, etc. cuentan con sus propios sistemas antispam. c. Antimalware: Los antimalware están diseñados para analizar, detectar, prevenir y eliminar sofware malicioso en nuestros equipos, es decir, malware. No es una simple herramienta (como sí puede serlo un antipop-up), sino que es un programa más completo que normalmente ya incorpora varias de las funciones de los antivirus mencionados en esta lista. 4. Tipos de antivirus según su ejecución Según esta clasificación podemos encontrar:: a. Antivirus online y antivirus offline: Todos aquellos antivirus que no necesitan ser instalados en tu equipo, sino que actúan unicamente a través de Internet se clasifican como antivirus online. Si no requieren Internet para ser ejecutables, son antivirus offline. b. Antivirus pasivo y antivirus activo: Si el antivirus sólo actúa cuando el usuario lo solicita, entonces hablamos de un antivirus de tipo pasivo. Por el contrario, si el antivirus actúa de forma autónoma sin necesidad de que el usuario le de una orden específica, entonces hablamos de un antivirus de tipo activo. 5. Tipos de antivirus según la marca: Existen múltiples marcas de antivirus para ordenador, pero como no podemos mostrártelos todos, a continuación mencionamos los 15 mejores antivirus por marcas: a. Kaspersky -> Recomendado por Incuatro: b. ESET -> Recomendado por Incuatro c. Norton d. AVG e. PC Tools f. BitDefender g. Avast h. McAfee i. Panda j. Webroot k. Trend Micro l. BullGuard m. Avira n. Sophos o. Fortinet METODOS DE DESINFECCION La eliminación de un virus implica extraer el código del archivo infectado y reparar de la mejor manera el daño causado en este. A pesar de que los programas antivirus pueden detectar miles de virus, no siempre pueden erradicar la misma cantidad, por lo general pueden quitar los virus conocidos y más difundidos de los cuales pudo realizarse un análisis profundo de su código y de su comportamiento. Resulta lógico entonces que muchos antivirus tengan problemas en la detección y erradicación de virus de comportamiento complejo, como el caso de los polimorfos, que utilizan métodos de encriptación para mantenerse indetectables. En muchos casos el procedimiento de eliminación puede resultar peligroso para la integridad de los archivos infectados, ya que si el virus no está debidamente identificado las técnicas de erradicación no serán las adecuadas para el tipo de virus. Hoy día los antivirus más populares están muy avanzados pero cabe la posibilidad de que este tipo de errores se de en programas más viejos. Para muchos el procedimiento correcto sería eliminar completamente el archivo y restaurarlo de la copia de respaldo. Si en vez de archivos la infección se realizó en algún sector crítico de la unidad de disco rígido la solución es simple, aunque no menos riesgosa. Hay muchas personas que recomiendan reparticionar la unidad y reformatearla para asegurarse de la desaparición total del virus, cosa que resultaría poco operativa y fatal para la información del sistema. Como alternativa a esto existe para el sistema operativo MS-DOS / Windows una opción no documentada del comando FDISK que resuelve todo en cuestión de segundos. El parámetro /MBR se encarga de restaurar el registro maestro de booteo (lugar donde suelen situarse los virus) impidiendo así que este vuelva a cargarse en el inicio del sistema. Vale aclarar que cualquier dato que haya en ese sector será sobrescrito y puede afectar mucho a sistemas que tengan la opción de bootear con diferentes sistemas operativos. Muchos de estos programas que permiten hacer la elección del sistema operativo se sitúan en esta área y por consiguiente su código será eliminado cuando se usa el parámetro mencionado. FINALIDAD DE LOS ANTIVIRUS Detectar virus en la computadora y tratar de alguna manera de sacarlo y eliminarlo de nuestro sistema. Los antivirus, no del todo facilitan las cosas, porque ellos al estar todo el tiempo activos y tratando de encontrar un virus, al instante esto hace que consuman memoria de la computadora y tal vez la vuelvan un poco lentas o de menos desempeño. CORTAFUEGOS Son soluciones diseñadas para proteger tu ordenador que pueden complementarse o integrarse en un antivirus. Son tipos de protección que posiblemente ya estés utilizando sin darte cuenta, pero eso no quiere decir que debas despreocuparte y no conocer lo que hacen y lo que no hacen. CARACTERISTICAS La enorme cantidad de componentes de una computadora pueden agruparse en dos categorías separadas, que son: 1. Hardware: Es la parte física y tangible del sistema, o sea, sus componentes eléctricos y electrónicos, que cumplen con diversas funciones fundamentales, como la realización de cálculos o la alimentación eléctrica del sistema. De algún modo equivaldría al “cuerpo” de la computadora. 2. Software: Es la parte intangible, digital, abstracta, del sistema, y se ocupa de las operaciones de tipo conceptual o representacional, dentro de un entorno virtual simulado, esto es, dentro de una simulación que hace más amable la interacción con el usuario. Abarcando todo tipo de programas, desde los programas de base (como el Sistema Operativo que mantiene andando el sistema) hasta las aplicaciones posteriormente instaladas. Siguiendo la metáfora, equivaldría a la “mente” del computador. TIPOS A grandes rasgos, un sistema informático o computador se compone numerosos elementos reunidos en tres conjuntos o partes: 1. Unidad Central de Procesamiento (CPU): siglas en inglés de Central Processing Unit, y ese es el nombre que recibe el “cerebro” de la computadora, o sea, su núcleo lógico-electrónico. Allí tienen lugar las operaciones lógicas en los procesadores o microprocesadores del sistema, y están físicamente dispuestas las unidades fijas de memoria y de almacenamiento. Estas últimas se denominan “disco rígido” o “disco duro”, y usada para contener información. A su vez, el CPU se compone de: a. La Unidad Aritmético-Lógica (ALU): dedicada a la realización de las operaciones lógicas, matemáticas o formales que sostienen el sistema. b. La Unidad de Control (UC): encargada de la vigilancia del sistema y de garantizar el funcionamiento continúo del mismo. c. Los registros: son la información que genera el funcionamiento del sistema, y que sirve para procesos de feedback del sistema. 2. Memoria: es un espacio electrónico donde se almacena de manera temporal la información que el sistema requiere para trabajar, por lo que se conoce también como memoria de trabajo. Existen dos formas de memoria: a. Memoria de Acceso Aleatorio (RAM: Random Access Memory): es una secuencia de celdas de almacenamiento ocupada temporalmente por la información de trabajo. Puede escribirse y reescribirse según se necesite. Al apagar e iniciar el sistema, la RAM se reinicia por completo. b. Memoria de Sólo Lectura (ROM: Read Only Memory): espacio en el que viene ya inscrita de fábrica la información mínima fundamental para que el ordenador inicie sus operaciones, como el set up y la configuración mínima que da pie a los procesos más complejos del software. Esta memoria puede leerse millones de veces, pero no puede alterarse a voluntad. 3. Dispositivos periféricos: Los periféricos son los componentes no centrales de una computadora, o sea, sus accesorios o aditamentos, que pueden cambiarse o sustituirse sin alterar el núcleo de operaciones del sistema. Estos dispositivos permiten ingresar (entrada) o extraer (salida) información del sistema, o realizar ambas operaciones a la vez (entrada-salida). Son ejemplos de periféricos los monitores, las impresoras, los teclados, los parlantes, etc. FINALIDAD Son un sistema de seguridad para bloquear accesos no autorizados a un ordenador mientras sigue permitiendo la comunicación de tu ordenador con otros servicios autorizados. También se utilizan en redes de ordenadores, especialmente en intranets o redes locales. Se trata de una de las primeras medidas de seguridad que empezó a implementarse en los ordenadores tras el nacimiento de Internet. CONCLUSION Los virus informáticos han sido denominados así porque se parecen a los virus biológicos. Ambos atacan agentes externos con la única intención de modificar o dañar su información y reproducirse. De ahí que a las amenazas informáticas de este tipo se les llame también virus. Los virus informáticos son programas que interfieren con el hardware de un ordenador o con su sistema operativo; estos programas están diseñados para reproducirse y evitar su detección, pero hasta que no se ejecuta el programa infectado o se cumple una determinada condición, denominada condición de activación (una fecha concreta, una acción que realiza el usuario,...), el virus no actúa. Incluso en algunas ocasiones, los efectos producidos por el virus, aparecen tiempo después de su ejecución; este efecto se denomina payload. Cabe reseñar que algunos virus, como veremos más adelante, no utilizan condición de activación, si no que basta con ser ejecutados para comenzar la infección.En inglés, la palabra Informatics fue acuñada independiente y casi simultáneamente por Walter F. Bauer, en 1962, cuando Bauer cofundó la empresa denominada «Informatics General, Inc.». Dicha empresa registró el nombre y persiguió a las universidades que lo utilizaron, forzándolas a utilizar la alternativa computer science. La Association for Computing Machinery, la mayor organización de informáticos del mundo se dirigió a Informatics General Inc. para poder utilizar la palabra informatics en lugar de computer machinery, pero a la empresa se negó. Informatics General Inc. cesó sus actividades en 1985, pero para esa época el nombre de computer science estaba plenamente arraigado. Actualmente los angloparlantes utilizan el término computer science, traducido a veces como «Ciencias de la computación», para designar tanto el estudio científico como el aplicado; mientras que designan como information technology (IT) o data processing, traducido a veces como «tecnologías de la información», al conjunto de tecnologías que permiten el tratamiento automatizado de información. Como todo informático sensato debe saber, un virus, que en definitiva no es más que una pieza de software, no puede dañar el hardware de la máquina, ni corroer sus circuitos ni hacer estallar la pantalla ni ninguna barbaridad similar. Los métodos básicos de detección no pueden dar con este tipo de virus. Muchas veces para virus polimorfos particulares existen programas que se dedican especialmente a localizarlos y eliminarlos. Algunos softwares que se pueden bajar gratuitamente de Internet se dedican solamente a erradicar los últimos virus que han aparecido y que también son los más peligrosos. No los fabrican empresas comerciales sino grupos de hackers que quieren protegerse de otros grupos opuestos. En este ambiente el presentar este tipo de soluciones es muchas veces una forma de demostrar quién es superior o quien domina mejor las técnicas de programación. Las últimas versiones de los programas antivirus ya cuentan con detectores de este tipo de virus. Es difícil que un antivirus se dé cuenta de estas modificaciones por lo que será imperativo que el virus se encuentre ejecutándose en memoria en el momento justo en que el antivirus corre. Los antivirus de hoy en día cuentan con la técnica de verificación de integridad para detectar los cambios realizados en las entidades ejecutables. Para los programadores de virus esta no es una información difícil de obtener ya que pueden conseguir cualquier copia de antivirus que hay en el mercado. Con un poco de tiempo pueden descubrir cuáles son los puntos débiles del programa y buscar una buena forma de aprovecharse de ello. Para el caso de la eliminación de un virus es muy importante que el antivirus cuente con soporte técnico local, que sus definiciones sean actualizadas periódicamente y que el servicio técnico sea apto para poder responder a cualquier contingencia que nos surja en el camino. La mejor forma de controlar una infección es mediante la educación previa de los usuarios del sistema. Es importante saber qué hacer en el momento justo para frenar un avance que podría extenderse a mayores. Como toda otra instancia de educación será necesario mantenerse actualizado e informado de los últimos avances en el tema, leyendo noticias, suscribiéndose a foros de discusión, leyendo páginas Web especializadas, etc. BIBLIOGRAFIA María Estela Raffino, "Informática", Argentina. Última edición: 28 de septiembre de 2020. https://edu.gcfglobal.org/es/virus-informaticos-y-antivirus/que-es-un-virusinformatico/1/ http://spi1.nisu.org/recop/al01/javizq/introduccion.html https://www.monografias.com/trabajos5/virusinf/virusinf2.shtml https://www.monografias.com/trabajos18/virus-antivirus/virus-antivirus.shtml https://incuatro.com/tipos-de-antivirus/ https://www.xataka.com/basics/firewall-que-cortafuegos-sirve-como-funciona https://es.slideshare.net/anytemixugmex/caractersticas-de-los-antivirus ANEXO 01.- El ciclo de vida de un virus se estructura en cuatro etapas, como se detalla a continuación: ANEXO 02.- Como ejemplo, se muestra el cuadro de diálogo que presenta el virus VBS/Mawanella Anexos 03.- Antivirus Anexos 04.- Cortafuegos Anexos 05.- Tipos de cortafuegos