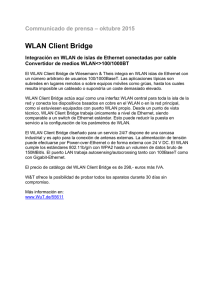

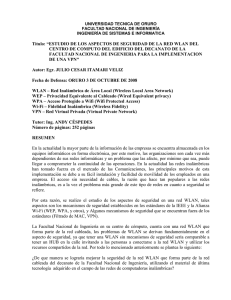

COLECCIÓN GUÍAS TÉCNICAS www.enpresadigitala.net Seguridad en redes WLAN Conozca lo esencial para su empresa Autores: Izaskun Pellejero Fernando Andreu Amaia Lesta © Sociedad para la Promoción y Reconversión Industrial, s.a. 3 Prólogo PRÓLOGO Las redes Wi-Fi basadas en los estándares IEEE 802.11 b/g se han hecho muy populares en los últimos tiempos. Muchos usuarios han instalado redes Wi-Fi en sus hogares, se ha multiplicado el número de “hot-spots” y numerosas organizaciones han añadido puntos de acceso Wi-Fi a sus redes cableadas para proporcionar a sus empleados un acceso más sencillo a los datos y servicios corporativos. Estas redes han proporcionado a los hackers nuevas oportunidades para conseguir acceso no autorizado a los sistemas corporativos y sus datos, favorecido por las características específicas tanto del medio de transmisión como del tráfico que por él circula. Seguridad en redes Estas limitaciones en la seguridad han conducido al desarrollo de nuevas soluciones de seguridad alternativas a la inicialmente existente (WEP) para proteger a las redes Wi-Fi y proporcionar a las organizaciones la garantía que necesitan para sus sistemas y datos. El enorme interés que suscita, en general, el tema de la seguridad y más específicamente en el ámbito de las redes Wi-Fi hacen que sea un área de gran actividad tanto investigadora como de aplicación. WLAN 4 Prólogo Es en este marco de interés en el que la presente obra realiza una valiosa aportación para técnicos responsables del diseño y gestión de estas redes. Incluye, en primer lugar, la descripción exhaustiva de los mecanismos de seguridad existentes para este tipo de redes (PPTP, L2TP, WEP, WPA, IEEE802.11i, WPA2, IPsec VPN, SSL, SSH, HTTPS) así como un estudio comparativo de los mismos; en segundo lugar, contempla una serie de recomendaciones para el diseño de las redes WI-FI en entornos corporativos y posibles implementaciones. El conjunto constituye una excelente referencia tanto para quienes tienen que enfrentarse en la actualidad a los problemas de securización de sus redes Wi-Fi como para quienes tienen planes de instalar este tipo de redes en un futuro próximo. Seguridad en redes D. Jose Luis Del Val Decano de la Facultad de Ingeniería de la Universidad de Deusto WLAN 5 Agradecimientos AGRADECIMIENTOS Este trabajo no podría haber sido realizado sin la ayuda de las instituciones que lo han impulsado: el Gobierno Vasco (a través de la Agencia de desarrollo empresarial SPRI), el Ministerio de Industria, Turismo y Comercio (a través del Programa de Fomento de Investigación PROFIT) y la iniciativa europea Eureka (a través del programa de I+D ITEA). Especialmente nos gustaría destacar a Enpresa Digitala por la oportunidad que nos ha brindado con esta publicación, así como al proyecto ITEA “Mobilizing the Internet” que nos ha permitido trabajar en estrecha colaboración con la empresa EADS. Sin estos apoyos, sin duda, hoy no tendrían en sus manos esta guía. Los autores tampoco podríamos haber realizado esta guía sin contar con la apuesta de Euskaltel por la generación de conocimiento, la investigación y desarrollo Seguridad en redes tecnológico, como pilar fundamental de su estrategia de disponer de una oferta competitiva e innovadora en el mercado. Esta estrategia produce sinergias positivas que transcienden el mercado y nuestra organización, y se transmite aguas arriba en la cadena de valor, permitiendo la colaboración en esta guía de la Universidad del País Vasco y de la Universidad de Deusto, a quienes nos gustaría finalmente agradecer su inestimable aportación. WLAN 6 00 Índice 1 RESUMEN EJECUTIVO..............................................................7 2 INTRODUCCIÓN.......................................................................11 3 DEFINICIONES ÚTILES..................................................................12 4 MECANISMOS DE SEGURIDAD EN REDES WLAN............................16 4.1 Redes WLAN: Descripción y funcionamiento básico................................16 4.2 Mecanismos de seguridad en redes WLAN...........................................18 4.3 Comparativa entre diferentes mecanismos de seguridad.......................21 4.3.1 Autenticación...........................................................................22 4.3.2 Cifrado....................................................................................25 5 RECOMENDACIONES DE DISEÑO PARA ENTORNOS CORPORATIVOS......................................................................29 5.1 Normas de diseño básicas...................................................................29 5.1.1 Recomendaciones de ingeniería social.........................................29 5.1.2 Recomendaciones de red..........................................................30 5.1.4 Recomendaciones de protección física de la señal....................35 5.2 Posibles implementaciones.................................................................35 5.2.1 WEP.........................................................................................36 5.2.2 WPA.................................................................................38 5.2.4 IEEE 802.11i..........................................................................41 5.2.5 IPSec VPN..........................................................................42 6 CONCLUSIONES........................................................................46 7 ACRÓNIMOS..............................................................................50 8 REFERENCIAS................................................................................53 WLAN 5.2.3 Combinación de WEP y WPA.....................................................40 Seguridad en redes 5.1.3 Recomendaciones de seguridad..............................................32 7 01 Resumen Ejecutivo 1 RESUMEN EJECUTIVO Según una encuesta realizada por Intel en mayo de 2004, los empleados se encuentran más del 32% de su tiempo fuera de su puesto de trabajo, estimándose que esta cifra se elevará al 42% en los próximos años. En este escenario de movilidad, las redes WLAN se han convertido en un elemento clave en el aumento de la productividad de las empresas ofreciendo ventajas como la movilidad y la flexibilidad de los empleados. Por ello, en la actualidad, un número elevado de empresas puede encontrarse analizando la viabilidad de realizar un proceso de actualización de sus redes corporativas, introduciendo las redes inalámbricas WLAN como complemento a sus redes de datos cableadas o de área local (también conocidas como redes LAN). WLAN Por lo tanto, la seguridad es un aspecto crítico en una red WLAN, especialmente en entornos corporativos debido a la confidencialidad de la información utilizada en los mismos. Seguridad en redes Sin embargo, las redes WLAN conllevan una exposición a ciertos riesgos que deben ser resueltos de antemano. Estos riesgos provienen del hecho de que tanto el medio de transmisión, el aire, como el tráfico enviado pueden ser accedidos por terceros, incluso desde fuera del límite físico de la empresa. Estos riesgos se pueden limitar a obtener información de la red (son los llamados ataques pasivos) o pueden implicar la modificación de datos, la creación de falsos flujos en la transmisión de datos e, incluso, colapsar los servicios que puede prestar la red (conocidos como ataques activos). 8 01 Resumen Ejecutivo Recursos de red corporativos WLAN corporativa AP Usuario Atacante Ilustración 1 La seguridad en una red WLAN es crítica en un entorno corporativo Como primera medida de seguridad se recomienda que la red WLAN se encuentre físicamente separada (mediante Firewalls) de la red LAN de la empresa. Así mismo, debido a la creciente necesidad de movilidad por los empleados nómadas o itinerantes, se recomienda que el mecanismo de seguridad seleccionado para entorno corporativo sea compatible (en última instancia el mismo) con el que utilicen los empleados fuera del límite físico de su empresa. WLAN Esta guía analiza en detalle los mecanismos de seguridad para redes WLAN, que se resumen a continuación, y recomienda "buenas prácticas" de implementación. Seguridad en redes Los mecanismos de seguridad propios de las redes inalámbricas WLAN eran vulnerables en un primer estadio de la tecnología, tal y como han demostrado numerosos estudios. En los últimos años, se ha realizado un trabajo intenso en esta área, fruto del cual, en la actualidad si se requiere por la aplicación empresarial, el nivel de seguridad de las redes inalámbricas WLAN es equivalente al de las redes cableadas. 9 01 Resumen Ejecutivo En la actualidad existen diferentes mecanismos de seguridad para redes WLAN, los cuales están evolucionando continuamente para adaptarse a las necesidades de seguridad de los usuarios móviles. Estas necesidades de seguridad vienen a su vez impuestas por las vulnerabilidades existentes en los mecanismos de seguridad de las redes WLAN (mecanismos como WEP ó WPA) así como por la diversidad de ataques conocidos. Las conclusiones del análisis de los diferentes métodos de seguridad y su respuesta a los riesgos pueden ser resumidas de la siguiente manera: • Si se quiere ofrecer la misma solución de seguridad tanto en entorno empresarial como para los empleados fuera del límite físico de la oficina, la solución IPSec VPN es altamente recomendada así como el uso de firewalls que filtren el tráfico de la red de la empresa. WLAN • En el caso de desecharse la opción de emplear IEEE 802.11i, WPA es el mecanismo a utilizar. El inconveniente de este mecanismo es que su algoritmo de cifrado ha sido vulnerado. No obstante aporta mejoras importantes con respecto a WEP: - Aunque el algoritmo de cifrado haya sido vulnerado es más complicado realizar ataques que comprometan la información cifrada. Seguridad en redes • Se pueden combinar el uso de IPSec VPN y soluciones específicas para redes WLAN. En este caso el mecanismo IEEE 802.11i es el único mecanismo específico para redes WLAN cuyo algoritmo de cifrado no ha sido vulnerado, por lo que puede ser considerado como un mecanismo seguro para entornos corporativos. El inconveniente de esta solución, es que en el caso de algunos fabricantes es necesario cambiar los puntos de acceso previamente instalados por unos puntos de acceso que soporten IEEE 802.11i. Además, actualmente los dispositivos PDA existentes no son compatibles con el algoritmo de cifrado AES empleado por el mecanismo IEEE 802.11i por falta de capacidad de procesado. 10 01 Resumen Ejecutivo - Además, WPA, al igual que IEEE 802.11i, ofrece gestión dinámica de las claves. • Tanto IEEE 802.11i como WPA utilizan autenticación basada en la combinación de los protocolos IEEE 802.1x y EAP. Dentro de los numerosos tipos de EAP existentes, los más seguros y flexibles son: - EAP-TLS en el caso de seleccionar autenticación en la parte cliente basada en certificado. - EAP-TTLS y PEAP si se requiere autenticación mediante nombre de usuario/contraseña. PEAP es compatible con las soluciones de Microsoft pero EAP-TTLS se puede utilizar con mayor número de mecanismos de autenticación. • No obstante, en el caso de que no sea posible la utilización de IEEE 802.11i ni WPA, siempre es recomendable utilizar WEP antes que transmitir la información sin cifrar. Seguridad en redes WLAN 11 02 Introducción 2 INTRODUCCIÓN Las redes inalámbricas se diferencian de las redes cableadas, en la naturaleza del medio que emplean para trasmitir sus datos, es decir, el aire. Las redes WLAN, también conocidas como Wi-Fi (en esta guía se hará referencia a ellas como redes WLAN), se han convertido en objetivos interesantes de posibles ataques porque tanto el medio de transmisión (el aire) como el tráfico enviado sobre el mismo pueden ser accesibles. Los problemas de seguridad son más relevantes en entornos corporativos por la confidencialidad de la información utilizada en los mismos, dado que ésta puede ser accesible fuera del límite físico de la organización. Por esta razón las redes inalámbricas necesitan mecanismos de seguridad adicionales para garantizar un nivel adecuado de seguridad. Para cada escenario de uso se proponen diferentes arquitecturas y niveles de seguridad obtenidos aplicando las mismas. WLAN Esta guía consta de tres grandes bloques: se comienza con un apartado de definiciones útiles, en el cual se realiza un resumen de los términos utilizados a lo largo de la guía. A continuación se comparan los diferentes mecanismos de seguridad para redes WLAN existentes y se realiza una comparativa de su comportamiento frente a ataques. Por último se realizan recomendaciones de diseño para entornos corporativos. Se proponen soluciones basadas en WEP, WPA, IEEE 802.11i, e IPSec VPN para su aplicación en entornos corporativos. Seguridad en redes Esta guía tecnológica recoge recomendaciones sobre los mecanismos de seguridad a utilizar para el diseño de redes inalámbricas WLAN en entornos corporativos. Así mismo, y con el objetivo de aclarar el porqué de los diferentes mecanismos de seguridad, se realiza un resumen de las principales características de los métodos y mecanismos de seguridad implementados hasta la fecha para protegerse de los mismos. 12 03 Definiciones Útiles 3 DEFINICIONES ÚTILES Con objeto de facilitar la lectura y familiarizar al lector, se presenta una serie de breves definiciones de conceptos que se emplean a lo largo de la guía. • Punto de acceso inalámbrico Dispositivo que se comunica con adaptadores inalámbricos en ordenadores o PDAs mediante señales de radio y actúa como puente entre éstos y la red troncal. El AP es el encargado de coordinar la comunicación entre los entre nodos inalámbricos que están conectados a el. • Autenticación Proceso mediante el cual se comprueba la identidad de un usuario o un equipo en la red. • WEP (Wired Equivalent Privacy) Primer mecanismo de seguridad que se implementó bajo el estándar de redes inalámbricas IEEE 802.11x para codificar los datos que se transfieren a través de una red inalámbrica. WLAN • VPN (Virtual Private Network) Red privada que permite conectar de forma segura a las empresas con otras oficinas de su organización, empleados a distancia, personas con móviles, proveedores, etc. Seguridad en redes • Cifrado Tratamiento de un conjunto de datos, contenidos o no en un paquete, a fin de impedir que nadie excepto el destinatario de los mismos pueda leerlos. Suele emplearse para ello un algoritmo de cifrado y una clave de cifrado. 13 03 Definiciones Útiles • WPA Estándar desarrollado por la Wi-Fi Alliance, basado en un borrador del estándar IEEE 802.11i, para mejorar el nivel de codificación existente en WEP así como para incorporar un método de autenticación. • IEEE 802.11i Estándar del IEEE que define la encriptación y la autenticación para complementar, completar y mejorar la seguridad en redes WLAN proporcionada por WEP. • WPA2 Implementación aprobada por Wi-Fi Alliance interoperable con IEEE 802.11i. El grupo WPA2 de la Wi-Fi Alliance es el grupo de certificación del estándar IEEE 802.11, para lo cual se basa en las condiciones obligatorias del estándar. • IEEE 802.1x Estándar de nivel 2 para el control de acceso a red. Mediante el empleo de puertos ofrece un marco para una autenticación superior (basada en una pareja identificador de usuario y contraseña ó certificados digitales) y distribución de claves de cifrado. Marco de estándares abiertos para asegurar comunicaciones privadas sobre redes IP. • SSL (Secure Sockets Layer) Estándar que reside entre la capa de redTCP/IP y aplicación de la pila de protocolos OSI y permite realizar transacciones seguras entre máquinas. WLAN • IPSec Seguridad en redes • EAP (Extensible Authentication Protocol) Protocolo de autenticación para llevar a cabo tareas de AAA que define las credenciales necesarias para la autenticación de usuarios. En redes WLAN es utilizado junto con el protocolo IEEE 802.1x en la negociación de la conexión entre el punto de acceso y el usuario de la red WLAN. 14 03 Definiciones Útiles • SSL VPN (Secure Sockets Layer Virtual Private Network) Redes privadas virtuales que se establecen empleando el protocolo de la capa de transporte SSL. Su principal ventaja sobre las otras soluciones VPN existentes (como IPSec VPN) es que no hace falta tener instalado ningún cliente en el terminal de usuario para establecer la conexión segura. • SSH (Secure Shell) Protocolo que sirve para acceder a máquinas remotas usando técnicas de cifrado para que ningún atacante pueda descubrir el usuario y contraseña de la conexión ni lo que se escribe durante toda la sesión. • HTTPS (HyperText Transfer Protocol Secure) Versión segura del protocolo HTTP. Utiliza un cifrado basado en Secure Socket Layer (SSL) para crear un canal cifrado más apropiado para el tráfico de información sensible que el protocolo HTTP. • Espionaje/Surveillance Ataque que consiste en observar el entorno para recopilar información relacionada con la topología de la red. Esta información puede ser empleada en posteriores ataques. • Puntos de acceso no autorizados (Rogue APs) Puntos de acceso inalámbrico que se conectan sin autorización a una red WLAN • Ataques de descubrimiento de contraseña Este tipo de ataque trata de descubrir la contraseña que un usuario proporciona para acceder al sistema o descubrir claves de cifrado de la información. Seguridad en redes • Escuchas/Sniffing/Eavesdropping Este ataque tiene como objetivo final monitorizar la red para capturar información sensible (por ejemplo, la dirección MAC ó IP origen y destino, identificadores de usuario, contraseñas, clave WEP, etc…) como un paso previo a ataques posteriores. Un ejemplo de ataque derivado de la realización de escuchas es el wardriving. 15 03 Definiciones Útiles WLAN existente. Estos puntos de acceso no son gestionados por los administradores de la red WLAN y es posible que no se ajusten a las políticas de seguridad de la red. • Spoofing Ataque que consiste en emplear un terminal cliente al que se han asociado validadores estáticos (por ejemplo, la dirección IP) de una red WLAN para suplantar la identidad de algún miembro de la comunicación. Ataques derivados de él son los ataques de secuestro de sesiones y Man in the Middle. • Hombre en el medio (Man in the Middle) El ataque de Hombre en el Medio, también conocido como Man in the Middle, se sirve del spoofing para interceptar y selectivamente modificar los datos de la comunicación para suplantar la identidad de una de las entidades implicadas en la comunicación. • Secuestro de sesiones (Hijacking) • Denegación de servicio (DoS) La denegación de servicio tiene como objetivo inutilizar la red para que otros usuarios no puedan acceder a ella. Seguridad en redes El secuestro de sesiones o hijacking es una amenaza de seguridad que se vale del spoofing, pero ésta consiste en tomar una conexión existente entre dos computadores. Tras monitorizar la red el atacante puede generar tráfico que parezca venir de una de las partes envueltas en la comunicación, robando la sesión de los individuos envueltos. WLAN 16 04 Mecanismos de seguridad en redes WLAN 4 MECANISMOS DE SEGURIDAD EN REDES WLAN Antes de comenzar con el análisis de los diferentes mecanismos de seguridad de las redes WLAN, se realiza una breve descripción de las redes WLAN y de su funcionamiento básico. 4.1 REDES WLAN: DESCRIPCIÓN Y FUNCIONAMIENTO BÁSICO Una red WLAN es aquella en la que una serie de dispositivos (PCs, estaciones de trabajo, impresoras, servidores, etc.) se comunican entre sí en zonas geográficas limitadas sin necesidad de tendido de cable entre ellos. Las redes inalámbricas de área local son un sistema de comunicación de datos flexible, muy utilizado como alternativa o complemento a la LAN cableada o como una extensión de ésta. Respecto a la red cableada, la red inalámbrica ofrece las siguientes ventajas: • Flexibilidad: Permite llegar donde el cable no puede. Las redes WLAN aportan a las organizaciones flexibilidad para que sus empleados trabajen en edificios diferentes, reorganizar departamentos fácilmente, una vez que los puntos de WLAN • Movilidad: Información en tiempo real en cualquier lugar de la organización o empresa para todo usuario de la red. Esta movilidad permite una productividad y oportunidad de servicio no proporcionada por las redes cableadas. Seguridad en redes La tecnología inalámbrica WLAN se está desarrollando con rapidez ya que ofrece movilidad al usuario y requiere una instalación muy sencilla, permitiendo a usuarios de terminales portátiles y trabajadores nómadas o itinerantes acceder a redes de información con rapidez y flexibilidad. 17 04 Mecanismos de seguridad en redes WLAN acceso están situados estratégicamente en su edificio los usuarios simplemente deben introducir un adaptador en su ordenador y ya están conectados con libertad de movimiento. • Adaptabilidad: El cambio de topología de red es sencillo y trata igual a pequeñas y grandes redes. Pudiéndose ampliar o mejorar con gran facilidad una red existente. • Reducción de costes: La instalación de una red inalámbrica es mucho más barata que la cableada cuando mayor sea la superficie a cubrir. Con la sencillez y flexibilidad de las redes WLAN las organizaciones pueden ahorrar costes de gestión de red relacionados con la adición, movimiento y cambio garantizando un corto período de amortización. • Facilidad de instalación: Evita obras para tirar cable por muros y techos. • Mayor productividad: Las redes WLAN permiten al empleado trabajar fuera del puesto de trabajo. • El punto de acceso (AP) es el elemento que tiene la capacidad de gestionar todo el tráfico de las estaciones inalámbricas y que puede comunicarse con otras celdas o redes. Es a todos los efectos un bridge que comunica los equipos WLAN • Las estaciones inalámbricas son terminales cliente que cuentan con adaptadores que realizan las funciones de las tarjetas de red ethernet, adaptando las tramas ethernet que genera el terminal, a las tramas del estándar inalámbrico y viceversa, posibilitando la transmisión transparente de la información. Estos adaptadores pueden estar integrados en el propio terminal cliente o, en caso contrario, tratarse de una tarjeta externa. Seguridad en redes El elemento fundamental de la arquitectura de las redes IEEE 802.11 es la celda, la cual se puede definir como el área geográfica en la cual una serie de dispositivos se interconectan entre sí por un medio aéreo. En general esta celda estará compuesta por estaciones y un único punto de acceso inalámbrico. 18 04 Mecanismos de seguridad en redes WLAN de su celda de cobertura entre sí y con otras redes a las cuales estuviese conectado, haciendo de puente entre las redes cableadas y las inalámbricas. Además posee funcionalidades para la asignación de recursos, mediante el uso de tramas "baliza", asignando un canal a las estaciones que se asocian al AP. INTERNET Punto de acceso WLAN Estación Inhalámbrica En la Ilustración 2 se muestra el esquema básico de la arquitectura de una red WLAN. 4.2 MECANISMOS DE SEGURIDAD EN REDES WLAN • Ataques Pasivos. El principal objetivo del atacante es obtener información. Estos ataques suponen un primer paso para ataques posteriores. Algunos ejemplos de este tipo de ataques serían el espionaje, escuchas, wardriving y los ataques para el descubrimiento de contraseñas. WLAN El primer paso para asegurar una red WLAN, es conocer cuáles son los ataques que este tipo de redes pueden sufrir. Éstos pueden ser divididos en dos grandes grupos: Seguridad en redes Usuario 19 04 Mecanismos de seguridad en redes WLAN • Ataques Activos. Estos ataques implican la modificación en el flujo de datos o la creación de falsos flujos en la transmisión de datos. Pueden tener dos objetivos diferentes: pretender ser alguien que en realidad no se es o colapsar los servicios que puede prestar la red. Algunos ejemplos de este tipo de ataques son el spoofing, la instalación de puntos de acceso no autorizados o Rogue APs, el ataque de Hombre en el medio (Man In The Middle), el secuestro de sesiones (Hijacking) y la denegación de servicio (DOS). No obstante, al igual que son numerosos los ataques a redes WLAN existentes, también lo son los mecanismos de seguridad que se pueden aplicar para proteger los mismos. Se debe seleccionar aquel que presente el nivel de seguridad exigida, el tipo de servicio deseado y el coste de gestión y mantenimiento de las soluciones adoptadas. Además, es importante resaltar que los mecanismos de seguridad para redes WLAN están evolucionando continuamente para adaptarse a las necesidades de seguridad de los usuarios. • IEEE 802.11i Estándar que define el cifrado y la autentificación para complementar, completar y mejorar la seguridad en redes WLAN proporcionada por WEP. WLAN • WPA (Wi-Fi Protected Access) Estándar desarrollado por la Wi-Fi Alliance, basado en un borrador del estándar IEEE 802.11i, para mejorar el nivel de cifrado existente en WEP e incorporar además un método de autenticación. Seguridad en redes El segundo paso es el conocimiento de los mecanismos de seguridad aplicables en redes WLAN, así como un análisis comparativo de aquellos con mayor aplicabilidad en este tipo de redes: • WEP (Wired Equivalent Privacy) Fue el primer mecanismo de seguridad que se implementó bajo el estándar de redes inalámbricas IEEE 802.11 para cifrar los datos que se transfieren a través de una red inalámbrica. Es un mecanismo de seguridad básico del que han sido demostradas numerosas vulnerabilidades. 20 04 Mecanismos de seguridad en redes WLAN • WPA2 (Wi-Fi Protected Access v2) Es la implementación aprobada por Wi-Fi Alliance interoperable con IEEE 802.11i. El grupo WPA2 de Wi-Fi Alliance es el grupo de certificación del estándar IEEE 802.11i, para lo cual se basa en las condiciones obligatorias del mismo. En función de la configuración de un sistema WPA2 su comportamiento será similar a la de un sistema WPA o un sistema IEEE 802.11i. La evolución histórica de estos mecanismos se muestra en la siguiente figura: 2000 WEP 2001 2002 2003 WPA 2004 WPA2 IEEE802.11i Ilustración 3 Evolución de los mecanismos de seguridad en redes WLAN WLAN Adicionalmente, es posible emplear en redes WLAN soluciones de seguridad ya empleadas en otros tipos de redes (cableada o inalámbrica). Así, por ejemplo, mecanismos de seguridad como SSH, HTTPS, SSL, IPSec VPN, PPTP VPN y L2TP VPN son aplicables no sólo a redes WLAN sino también a otro tipos de redes. Seguridad en redes El funcionamiento básico de estos mecanismos se basa en el cifrado de la información de usuario en el interfaz aire (entre el terminal de usuario y el punto de acceso WLAN). Además, todos excepto WEP, implican autenticación de usuario. En el caso del mecanismo WEP la única autenticación que se realiza es la autenticación de terminal, pero no contempla ningún otro modo de autenticación de usuarios ni de punto de acceso. 21 04 Mecanismos de seguridad en redes WLAN Los protocolos SSL, HTTPS y SSH, no obstante, sólo permiten asegurar el tráfico generado por cierto tipo de aplicaciones, por lo que el estudio de estos protocolos queda fuera del ámbito de análisis de esta guía. Así, por ejemplo, el uso conjunto de SSL y HTTPS sólo permite asegurar la comunicación entre dos máquinas, por ejemplo, un terminal de usuario y un servidor web de un banco, protegiendo el contenido de las transacciones entre ambos. En el caso de SSH, este protocolo del nivel de aplicación emplea técnicas de cifrado para permitir el acceso a máquinas remotas, la copia y el paso de datos de forma segura a través de un canal SSH, así como la gestión de claves RSA (Rivest, Shamir y Adelman). En cuanto a las diferentes soluciones de seguridad para el acceso corporativo basadas en la creación de VPNs (redes privadas virtuales), en todas ellas esta solución está formada por un cliente VPN instalado en el terminal de usuario y un concentrador VPN situado en el borde de la red empresarial. Este tipo de solución realiza un robusto cifrado del tráfico generado y recibido por los empleados desde y hacia las redes WLAN es un tráfico. Una vez conocidos los diferentes mecanismos de seguridad existentes en redes WLAN, se realiza un análisis comparativo de aquellos con mayor aplicabilidad en redes WLAN. Con este propósito, en la Tabla 1 se resumen las principales características de aquellos mecanismos desarrollados específicamente para dotar de seguridad a WLAN 4.3 COMPARATIVA ENTRE DIFERENTES MECANISMOS DE SEGURIDAD Seguridad en redes Dentro de las diferentes soluciones VPN existentes, las soluciones a nivel de enlace (L2TP, PPTP,…) implican la necesidad de que el equipamiento (routers, puntos de acceso, clientes inalámbricos, etc.) soporte protocolos específicos, lo que hace de estas soluciones una alternativa compleja de implementar. Las soluciones VPN basadas en IPSec (a nivel de red), son una opción más sencilla de implementar, bien conocida y probada y se considera como un mecanismo muy robusto de seguridad de la red. 22 04 Mecanismos de seguridad en redes WLAN redes WLAN, como son WEP, WPA, IEEE 802.11i, así como de las soluciones VPN basadas en la tecnología IPSec. Los parámetros seleccionados para llevar a cabo la comparativa de los distintos mecanismos de seguridad bajo estudio son por un lado parámetros relacionados con la autenticación y por otro lado parámetros relacionados con el cifrado, los cuales se detallan en los siguientes apartados. WEP Autenticación WPA 802.11i IPsec VPN Autenticación WEP 802.1X + EAP 802.1X + EAP IKE de máquina, X-AUTH de usuario Pre-autenticación No No 802.1X (EAPOL) Sí Negociación del cifrado No Sí Sí Sí (DES, 3DES, AES) Cifrado RC4 40-bit o 104-bit TKIP: RC4 128-bit CCMP: AES 128-bit ESP: DES 56-bit, 3DES 168-bit, AES 168, 128, 192, 256 Vector de inicialización 24 bits 48 bits 48 bits DES-CBC 8 bytes Integridad de la cabecera No MIC CCM AH Integridad de los datos CRC-32 MIC CCM AH/ESP Protección de respuesta No Fuerza secuencia de IV Fuerza secuencia de IV Sí Gestión de claves No Basada en EAP Basada en EAP IKE (Diffie-Hellman) Distribución de clave Manual 802.1X (EAP) 802.1X (EAP) Diffie-Hellman Clave asignada a: Red Paquete, sesión y usuario Paquete, sesión y usuario Usuario Clave por paquete Concatenación de IV Mezclado TKIP No necesario ESP Seguridad ad-hoc No Sí (IBSS) No Cifrado No Tabla 1 Comparativa: WEP, WPA, IEEE 802.11i e IPSec VPN 4.3.1 Autenticación Por un lado, la autenticación en WPA e IEEE 802.11i se basa en la combinación del estándar IEEE 802.1x y el Protocolo de Autenticación Extendida (EAP). La utilización conjunta de ambos permite llevar a cabo la autenticación mutua extremo WLAN En cuanto a la autenticación, en el caso de la autenticación WEP, el punto de acceso se limita a aceptar únicamente el tráfico procedente de terminales de usuario con la clave de cifrado correcta. La autenticación del resto de mecanismos es más completa y robusta. Seguridad en redes Otros 23 04 Mecanismos de seguridad en redes WLAN a extremo entre el usuario y el servidor de autenticación de la red de manera centralizada, así como generar claves de cifrado y su distribución. El estándar IEEE 802.1x es un estándar para el control de acceso a red de nivel 2 basado en puertos que ofrece un marco para una autenticación superior (basada en una pareja identificador de usuario y contraseña o certificados digitales) y distribución de claves de cifrado. Pero, IEEE 802.1x no es una alternativa al cifrado, por lo que puede y debe ser usado junto a una técnica de cifrado mediante el correspondiente algoritmo de cifrado. Por otro lado, IEEE 802.1x establece una capa o nivel entre la capa de acceso y los diferentes algoritmos de autenticación que existen hoy en día. IEEE 802.1x traduce las tramas enviadas por un algoritmo de autenticación en el formato necesario para que estas sean entendidas por el sistema de autenticación que utilice la red. Por lo tanto, IEEE 802.1x no es por si mismo un método de autenticación y debe emplearse de forma conjunta con protocolos de autenticación para llevar a cabo la verificación de las credenciales de usuario, este protocolo puede ser cualquier tipo de EAP, así como la generación de las claves de cifrado. WLAN resumen de las características más importantes de los tipos de EAP más utilizados (Tabla 2). Seguridad en redes Por su parte, el echo de utilizar EAP de forma conjunta con IEEE 802.1x, permite que se puedan emplear múltiples esquemas de autenticación entre los terminales de usuario y la red, entre los que se incluyen tarjetas de identificación, Kerberos, RADIUS (Remote Dial-In User Service), contraseñas de un solo uso (OTP), autenticación por clave pública mediante tarjetas inteligentes, certificados digitales y otros. Según el tipo de EAP seleccionado las credenciales necesarias para llevar a cabo la autenticación serán diferentes. Además, EAP permite la generación, distribución y gestión de claves dinámicas. A continuación se muestra una tabla 24 04 Mecanismos de seguridad en redes WLAN EAP Propietario Autenticación Autenticación Generación de del servidor de cliente claves dinámica Seguridad Re-autenticación Tunelado Compatible de las rápida con WPA credenciales Riesgos no mitigados No No No No Exposición de identidad Ataque de diccionario Man in the middle Secuestro de sesiones Password hash Password hash Sí Débil No No Sí Exposición de identidad Ataque de diccionario No X.509 certificate X.509 certificate Sí Fuerte Sí No Sí Exposición de identidad TTLS No X.509 certificate PAP, CHAP, MS- Sí CHAPv2, any EAP Fuerte Sí Sí Sí Ataque de diccionario Sí Fuerte Sí Sí Sí Ataque de diccionario Pre-shared key / Pre-shared key / Sí Key derivation Key derivation Fuerte Sí No Sí No independencia de la sesión Ataques de 64 bits No No Password hash No MD5 LEAP Sí TLS PEAP No SIM No X.509 certificate Cualquier EAP Tabla 2 Síntesis EAP Por otro lado, las soluciones de VPN basadas en IPSec, por su parte, emplean IKE para llevar a cabo la autenticación de máquina y X-AUTH para la autenticación de usuario. WLAN De forma independiente a estos mecanismos de seguridad, también es posible llevar a cabo la autenticación de los usuarios basándose en la dirección física del terminal empleado por ellos, esta solución es conocida como autenticación por dirección MAC. Para ello, el acceso a la red es restringido a los clientes cuyas direcciones MAC están contenidas en la tabla Listas de Control de Acceso ACL Seguridad en redes Además, tal y como se muestra en la tabla, sólo IEEE 802.11i y soluciones VPN basadas en IPSec emplean pre-autenticación. Esta pre-autenticación permite que los terminales de usuario puedan iniciar procesos de autenticación con puntos de acceso próximos antes de completar el proceso de autenticación con el punto de acceso seleccionado. Por lo tanto, permite a un terminal de usuario autenticarse simultáneamente con diferentes puntos de acceso. En el caso de IEEE 802.11i se establecen conexiones específicas mediante puertos virtuales (similares a los que se establecerían en las LAN cableadas) para enviar el tráfico de preautenticación entre el terminal de usuario y el punto de acceso mediante el protocolo EAPOL (EAP over LAN). Además de los beneficios que la pre-autenticación aporta en términos de seguridad, se consiguen tiempos de latencia más bajos en situaciones donde los empleados son móviles y reducciones de las pérdidas de conectividad con la red, lo cual resulta interesante para aplicaciones VoIP. 25 04 Mecanismos de seguridad en redes WLAN del sistema, la cual puede estar distribuida en los diferentes puntos de acceso o centralizada en un servidor. Es importante destacar que este mecanismo no autentica a usuarios en si mismo, si no al interfaz del terminal que se conecta a la red a través de su dirección física, conocida como dirección MAC. Además, otro de los inconvenientes de este mecanismo de autenticación es que puede ser vulnerado con facilidad. Tal y como se ha demostrado en numerosos estudios, es relativamente sencillo asignar una MAC incluida en la ACL a un interfaz, lo que se conoce como MAC spoofing. Muchas tarjetas permiten cambiar su dirección MAC, ya se trate sólo del valor que su controlador lee y almacena en memoria, o bien reprogramando la propia tarjeta. Adicionalmente, existen algunas utilidades que proporcionan funciones y recursos extra y que permiten, por ejemplo, obtener una MAC de determinado fabricante o capturar el tráfico de terminales conectados a la red para obtener su MAC. Por último, esta solución de autenticación puede resultar compleja de gestionar si el número de terminales aumenta, por lo que no es una solución escalable aconsejable para grandes empresas. En IEEE 802.11i/WPA2 y soluciones VPN basadas en IPSec, el cifrado se basa en el empleo del algoritmo AES, mucho más complejo y que no sufre de los problemas asociados con RC4 (algoritmo WEP). WLAN En cuanto al algoritmo de cifrado, tanto WEP como WPA emplean el algoritmo RC4, el cual ha sido demostrado que es fácilmente vulnerable por cierto tipo de ataques. Entre las principales vulnerabilidades del algoritmo destacan la gestión manual de claves estáticas, la corta longitud de las claves secretas en el caso del mecanismo WEP (64 bits o 128 bits), la corta longitud del vector de inicialización (IV) y una deficiente aleatorización de bits. Este es el punto débil de ambos mecanismos, pero la diferencia en términos de cifrado entre WEP y WPA radica en la gestión de claves y el algoritmo de inicialización, conceptos que se explican en próximos párrafos. Seguridad en redes 4.3.2 Cifrado 26 04 Mecanismos de seguridad en redes WLAN En cuanto a las claves de cifrado, en el mecanismo de seguridad WEP las claves de cifrado son asignadas estáticamente y de forma manual. Además, la clave de cifrado WEP es compartida por todos los usuarios del punto de acceso, por lo que si se compromete la clave WEP todas las comunicaciones de los usuarios podrían ser atacadas. Adicionalmente, la modificación de la clave WEP tiene que ser realizada manualmente por todos los usuarios, puesto que no existe ningún método de distribución y gestión de claves WEP. Esto hace que la implementación y mantenimiento de un sistema de seguridad basado en WEP sea costoso. En cambio, cuando se emplea WPA, IEEE 802.11i y soluciones VPN basadas en IPSec la gestión de claves es dinámica. Para ello, en WPA la generación de claves de forma dinámica es realizada por el protocolo TKIP y en IEEE 802.11i por CCMP. En cuanto a la gestión y distribución de claves, IEEE 802.11i y WPA emplean IEEE 802.1x conjuntamente con algún método EAP. Las soluciones VPN basadas en IPSec emplean el protocolo IKE para la gestión y distribución de claves. La implementación del vector de inicialización (IV) en el algoritmo WEP tiene varios problemas de seguridad. El vector de inicialización se utiliza en el proceso WLAN de cifrado para generar la clave de cifrado de cada paquete. Mediante diferentes mecanismos se consigue que el vector de inicialización que se utiliza para generar la clave sea diferente por cada paquete. La clave de cifrado RC4 está compuesta entre otros por una clave por paquete (parámetro que es variable) y el vector de inicialización. En WEP este vector de inicialización se envía por el aire en texto plano, sin cifrado alguno y se reutilizan los mismos vectores de inicialización para cifrar el tráfico, por lo que analizando suficientes tramas un intruso no tendría mucha dificultad en descifrar la clave secreta. Seguridad en redes La utilización de claves dinámicas conlleva un aumento en la seguridad del sistema al dificultar el descubrimiento de una clave válida en el mismo y que, en caso de descubrimiento de la clave de cifrado durante un ataque, sólo serían comprometidos un número limitado de datos, no todos los de la comunicación. 27 04 Mecanismos de seguridad en redes WLAN En WPA se pretende resolver este problema mediante el protocolo TKIP (Temporal Key Integrity Protocol). El empleo de TKIP garantiza un vector de inicialización ampliado (doble tamaño que en WEP, 48 bits) con reglas de secuencia y la mezcla de dicho vector de inicialización por paquete (ver Ilustración 4), lo que defiende a la red WLAN de ciertos ataques de clave débil de WEP. IV de 48 bits CLAVE DE CIFRADO RC4 32 bits 16 bits Upper IV Lower IV Mezclado de clave Fase 1 24 bits IV d 104 bits IV Clave por paquete Mezclado de clave Fase 2 MAC Address “d” es un byte para evitar claves débiles Ilustración 4 Generación dinámica de clave por paquete En cuanto a las soluciones VPN basadas en IPSec el vector de inicialización es un vector DES-CBC de 64 bits. WLAN En el caso de IEEE 802.11i la técnica empleada para superar esta vulnerabilidad de WEP es el protocolo CCMP (Counter Mode with CBC-MAC Protocol), en el que se utilizan vectores de inicialización de la misma longitud que en TKIP, es decir, 48 bits. Seguridad en redes Clave por sesión 28 04 Mecanismos de seguridad en redes WLAN Por otro lado, WEP es el único de los mecanismos analizados que no ofrece integridad de cabecera ni protección de la respuesta. Todos ofrecen integridad de los datos. No obstante, WEP emplea para ello CRC-32 que se ha demostrado es vulnerable. Este algoritmo fue diseñado para detectar errores aleatorios en la transmisión de los mensajes, pero no se trata de un algoritmo robusto como para evitar ataques maliciosos. Por ello, en los estándares WPA y IEEE 802.11i se ha mejorado la técnica empleada, en WPA se utiliza MIC y en IEEE 802.11i CCM. Las soluciones VPN basadas en IPSec, por su parte, emplean AH para garantizar la integridad de la cabecera y AH ó ESP para garantizar la integridad de los datos. Seguridad en redes WLAN 29 05 Recomendaciones de diseño para entornos corporativos 5 RECOMENDACIONES DE DISEÑO PARA ENTORNOS CORPORATIVOS La solución de seguridad en redes WLAN en un entorno corporativo depende de las políticas de seguridad que se quieran implantar. En este apartado se indican unas pautas a seguir en el diseño de redes WLAN para garantizar unos mínimos en cuanto a su seguridad en un entorno corporativo. No obstante, debe ser tenido en cuenta que la utilización de excesivas normas de seguridad podría reducir la rapidez y utilidad de la red inalámbrica. 5.1 NORMAS DE DISEÑO BÁSICAS Esta sección enumera las normas de diseño básico para dotar de seguridad a una red inalámbrica WLAN. • Educar al personal de la empresa para que no comente información sensible (contraseñas,..) con sus compañeros o gente desconocida, para que no escriba las contraseñas en papel, etc. • Algunos empleados pueden no darse cuenta de que un despliegue WLAN no autorizado (es decir, instalar puntos de acceso no autorizados conectados a la LAN o a la WLAN), puede aumentar los riesgos en la seguridad. Por ello, es conveniente fijar pautas claras que promuevan la cooperación activa. WLAN • Divulgar la información crítica (contraseñas administrativas,...) al mínimo personal posible. Seguridad en redes 5.1.1 Recomendaciones de ingeniería social 30 05 Recomendaciones de diseño para entornos corporativos 5.1.2 Recomendaciones de red Se dividen y agrupan en tres grupos de recomendaciones: Recomendaciones generales: • La implementación de una red WLAN no debe alterar arquitecturas y recomendaciones ya existentes en el lugar en el que se va a llevar a cabo el despliegue. Debe ser hecha respetando las políticas existentes en cuanto a seguridad. • Las redes WLAN no son sustitutivas de las redes LAN. Las redes WLAN deben emplearse para aumentar la flexibilidad y la disponibilidad actuales de la red proporcionando una extensión a la red existente. • Mantener una política de contraseñas adecuada. El administrador debe prestar atención a las contraseñas. Una contraseña debe ser suficientemente larga y contener caracteres no alfanuméricos. Una desventaja de este método es que los usuarios tienen dificultades para recordarlas y las escriben en el papel en lugar de memorizarlas. • Utilizar perfiles de usuario que permitan el control de acceso para usuarios corporativos e invitados. • Para proteger los servidores del núcleo de red de ataques DoS los servicios que se desea prestar a los usuarios inalámbricos deben ubicarse en una DMZ (que retransmita estas peticiones de los servicios a los servidores de la WLAN Recomendaciones de arquitectura de red: • Las redes WLAN deben ser asignadas a una subred dedicada y no compartidas con una red LAN. Seguridad en redes • Realizar inspecciones físicas periódicas y emplear herramientas de gestión de red para revisar la red rutinariamente y detectar la presencia de puntos de acceso no autorizados (rogue AP). 31 05 Recomendaciones de diseño para entornos corporativos empresa. Por lo tanto, es recomendable una red redundante para ofrecer alta disponibilidad). • Cambiar los parámetros por defecto de los equipos. • Comprobar regularmente si hay disponibles nuevas actualizaciones de seguridad para los equipos y aplicarlos. • Además de los puntos de acceso inalámbricos, elementos básicos a emplear en el despliegue de redes WLAN de forma eficiente y segura son los siguientes: - Switch de capa 2 ó de capa 3. Proporcionan conectividad Ethernet entre los puntos de acceso y la red corporativa. - Firewalls. La red WLAN es considerada insegura, por lo que todo el tráfico entre ella y la red corporativa debe ser filtrada. Filtrados especiales deben aplicarse a protocolos, direcciones IP origen y subredes destino. - Servidor de DHCP. Proporciona la configuración de IP para los clientes inalámbricos. Su uso se recomienda por razones del escalabilidad. Seguridad en redes - Servidor del DNS. Proporciona conectividad de IP a otras máquinas IP. WLAN 32 05 Recomendaciones de diseño para entornos corporativos La arquitectura básica de una red WLAN, teniendo en cuenta las recomendaciones anteriores, se muestra en la siguiente figura: RED LAN CORPORATIVA Switch WLAN APs Clientes WEP Firewall Servidor DHCP SUBRED WI-FI Servidor DNS DMZ Ilustración 5 Arquitectura básica de una red WLAN • Emplear protocolos seguros de gestión como SSL o SSH cuando sea posible. Recomendaciones generales: Siempre que sea posible es recomendable emplear el mecanismo IEEE802.11i en redes WLAN en entornos corporativos. • En caso de que no sea posible emplear IEEE 802.11i, una alternativa a utilizar es WPA. WPA aporta mejoras importantes con respecto a WEP: WLAN 5.1.3 Recomendaciones de seguridad Seguridad en redes Recomendaciones de protocolos: • Inhabilitar cualquier protocolo inseguro y no esencial. Comprobar los protocolos por defecto proporcionados por el fabricante. 33 05 Recomendaciones de diseño para entornos corporativos • EEE802.11i y WPA utilizan autenticación basada en la combinación de IEEE802.1x y EAP. A la hora de seleccionar el tipo de EAP a emplear es conveniente tener en cuenta que los más seguros y flexibles son: - EAP-TLS en el caso de seleccionar autenticación de cliente mediante certificados. - EAP-TTLS y PEAP permiten la autenticación de cliente mediante nombre de usuario/contraseña. PEAP es compatible con las soluciones de Microsoft, pero EAP-TTLS se puede utilizar con mayor número de mecanismos de autenticación. • Cuando no sea posible la utilización de IEEE802.11i ni WPA, siempre es recomendable utilizar WEP. • Emplear Listas de Control de Acceso (ACL) para que el acceso a red sea restringido a los clientes cuyas direcciones MAC están contenidas en la tabla ACL, la cual puede estar distribuida en los diferentes puntos de acceso o centralizada en un servidor. Esta medida es sólo recomendable cuando el número de usuarios es reducido. - Llevar a cabo el bloqueo de cuentas de usuario por parte del servidor RADIUS tras una serie de intentos de logueo fallidos. - Escoger contraseñas fuertes. WLAN • Para evitar los ataques de diccionario o por fuerza bruta contra contraseñas se recomienda: Seguridad en redes • Para aumentar la seguridad de acuerdo a los escenarios de movilidad de determinados perfiles de usuarios, el uso de un IPSec VPN es altamente recomendado así como el uso de firewalls que filtren el tráfico entrante en la red de la empresa. 34 05 Recomendaciones de diseño para entornos corporativos - Emplear claves de usuario dinámicas, por ejemplo mediante autenticación OTP (One Time Password) con PEAP y EAP-TTLS. - Emplear EAP-TLS. Recomendaciones de seguridad de los puntos de acceso: • Seleccionar puntos de acceso que puedan ser actualizados (firmware y software). • En el caso en que la red WLAN esté diseñada con puntos de acceso que se puedan configurar con diferentes modos de seguridad (WEP, WPA, IEEE 802.11i), se recomienda configurar la red con un único modo. Si es necesario configurar los puntos de acceso con diferentes modos de seguridad, es recomendable agrupar los puntos de acceso utilizando el mismo modo de seguridad en una subred. Por ejemplo, crear una subred para puntos de acceso que empleen WEP y otra para puntos de acceso que empleen WPA. Para facilitar la creación de subredes, Se recomienda que los puntos de acceso tengan la funcionalidad de soporte de múltiples SSIDs. De esta forma, se pueden asociar diferentes políticas de seguridad a diferentes SSIDs de un mismo punto de acceso. • Asegurar físicamente los puntos de acceso, para evitar que personal no deseado tenga acceso a él. WLAN • El SSID es el nombre lógico asociado a una red WLAN. Es un valor arbitrario de hasta 32 caracteres y dígitos. Las redes WLAN serán sólo accesibles por aquellos terminales asociados al SSID adecuado. Para evitar el acceso por parte de usuarios no deseados es fundamental deshabilitar el broadcast de SSID que, en general, llevan a cabo por defecto los puntos de acceso. Seguridad en redes • Habilitar el cifrado sobre el tráfico enviado por el interfaz aéreo siempre que sea posible. 35 05 Recomendaciones de diseño para entornos corporativos Recomendaciones de seguridad de los clientes: • Inhabilitar el modo ad-hoc. • Habilitar el cifrado sobre el tráfico enviado por el interfaz aéreo siempre que sea posible. • Se recomienda la instalación de software de seguridad como antivirus y firewalls. 5.1.4 Recomendaciones de protección física de la señal • Estudio exhaustivo del tipo y ubicación de antenas para restringir el área de cobertura radio dentro del área deseada. • Empleo de materiales opacos en la construcción del edificio para atenuar la señal, y evitar que ésta salga fuera del edificio. • Equipos inhibidores de señal en zonas que no se desea tener cobertura. • Herramientas de monitorización de la señal radio y de detección de puntos de acceso no autorizados (rogue AP). 5.2 POSIBLES IMPLEMENTACIONES A continuación, se analizan diferentes soluciones de seguridad para redes WLAN utilizando los mecanismos WEP, WPA, IEEE 802.11i e IPSec VPN. WLAN Dependiendo del nivel de seguridad exigido y existente en los sistemas de información de la empresa es necesario aplicar medidas específicas de seguridad para proteger la información confidencial de la red cableada ante usuarios inalámbricos no autorizados. Seguridad en redes • Vigilancia exterior. 36 05 Recomendaciones de diseño para entornos corporativos 5.2.1 WEP Habilitar el mecanismo WEP es una opción de seguridad que evita la asociación automática a los puntos de acceso de los terminales inalámbricos existentes en el entorno. Los puntos de acceso con WEP activado únicamente aceptan tráfico cifrado con WEP. Las redes WLAN IEEE 802.11x con WEP tienen que ser consideradas como inseguras puesto que WEP es un mecanismo con numerosas vulnerabilidades probadas. Por ello, en una instalación en que los equipos sólo dispongan del mecanismo WEP, es necesario aplicar medidas estrictas de seguridad para acceder a la red cableada. A pesar de su vulnerabilidad, es recomendable emplear WEP cuando sea la única solución de seguridad implementable para evitar dejar la red WLAN abierta y completamente expuesta a posibles ataques. Los elementos clave para el despliegue de una red WLAN con una solución de seguridad basada en el mecanismo WEP son los siguientes: • Clientes y adaptadores inalámbricos que soporten WEP. Proporcionan conectividad inalámbrica a los puntos de acceso. Seguridad en redes • Puntos de acceso inalámbricos que soporten WEP. WLAN 37 05 Recomendaciones de diseño para entornos corporativos La Ilustración 6 muestra la arquitectura de una red WLAN que cuenta con un mecanismo de seguridad basado en WEP en un entorno corporativo. RED LAN CORPORATIVA Switch Clientes WEP WEP APs Firewall Servidor DHCP SUBRED WI-FI Servidor DNS DMZ Ilustración 6 Arquitectura de seguridad con WEP Pros: • Bajo coste. • Se pueden definir perfiles de usuario que permiten el control de acceso para usuarios corporativos e invitados (visitantes). Contras: • El algoritmo de cifrado que emplea ha sido vulnerado. WLAN • Fácil de gestionar (si no se cambian las claves). Seguridad en redes Las principales ventajas e inconvenientes de esta solución de seguridad son los siguientes: 38 05 Recomendaciones de diseño para entornos corporativos Puesto que WEP es un mecanismo de seguridad que únicamente protege el medio radio y además, presenta ciertas vulnerabilidades, para reforzar la seguridad proporcionada a una red WLAN por una solución WEP, es posible la utilización de alguna de las siguientes opciones: • Ofrecer a través de la red WLAN únicamente ciertos servicios, como explorador web o consulta de correo electrónico, mediante un servidor HTTPS. • Se recomienda complementar la solución con otros mecanismos de seguridad, una alternativa es utilizar la solución IPSec VPN. Suponiendo que la plantilla de la empresa sea nómada e itinerante, se configura un cliente de IPSec en sus terminales para proporcionar seguridad máxima al conectarse a Internet o a los puntos de acceso de la empresa, dentro y fuera de la misma. 5.2.2 WPA Los elementos clave de la arquitectura de una solución propuesta de despliegue de redes WLAN que implementen un mecanismo de seguridad basado en WPA • Puntos de acceso inalámbricos que soporten WPA y una conexión segura con un servidor RADIUS. Los puntos de acceso se configuran para aceptar solamente conexiones WPA y rechaza conexiones WEP. En el caso de implementar esta solución en instalaciones nuevas, podría tenerse en cuenta la opción de adquirir equipos que únicamente sean compatibles con WPA. WPA ofrece mecanismos de seguridad mucho más robustos que los utilizados por WEP, WLAN el usuario pueda modificar estos parámetros. Únicamente el administrador debe tener privilegios para poder modificar el certificado empleado. Si no se configura el certificado, los ataques Man in the Middle son posibles. Seguridad en redes son los siguientes: • Adaptador y software inalámbricos en la parte cliente. La solución debe estar basada en un tipo de EAP que soporte el tipo de autenticación adecuado. Para dotar de mayor seguridad a la red, el tipo de EAP debe proporcionar una autenticación mutua, por lo tanto, no es recomendable utilizar EAP-MD5. En caso de utilización de EAP-TLS, EAP-TTLS y PEAP se recomienda configurar los clientes inalámbricos con un certificado de un servidor seguro y evitar que 39 05 Recomendaciones de diseño para entornos corporativos en cuanto a la autenticación, integridad y confidencialidad. • Servidor RADIUS. Este es un equipo que no existía en la solución basada en WEP. El servidor RADIUS proporciona la autenticación de usuarios para los clientes y los puntos de acceso. Genera las llaves dinámicas de WPA y las envía a los puntos de acceso. En caso de utilización de certificados, se recomienda que el servidor RADIUS contraste el estado del certificado del cliente contra un autoridad CRL (las principales Autoridades Certificadoras internacionales actualmente son Verising y Thawte) ó un servidor OCSP. La Ilustración 7 muestra la arquitectura de una red WLAN que cuenta con un mecanismo de seguridad basado en WPA en un entorno corporativo. RED LAN CORPORATIVA Switch Clientes WPA Firewall WPA APs DMZ Ilustración 7 Arquitectura de seguridad con WPA En función del método EAP de autenticación utilizado pueden ser empleados opcionalmente los siguientes elementos adicionales: WLAN SUBRED WI-FI Servidores RADIUS, DNS Seguridad en redes Servidor DHCP 40 05 Recomendaciones de diseño para entornos corporativos • Servidor PKI. Proporciona certificados X.509 para la autenticación de usuario y de servidor. Necesario en caso de emplearse EAP-TLS, EAP-TTLS y PEAP. • Servidor OTP . Proporciona autenticación OTP mediante servidores RADIUS. Puede emplearse con PEAP o EAP-TTLS. Adicionalmente, es recomendable proteger el modo EAP empleado (LEAP, PEAP, EAP-TTLS) contra ataques de fuerza bruta. El servidor RADIUS debe bloquear las cuentas de usuario tras una serie de intentos de logueo fallidos. Cuando la cuenta de usuario está bloqueada el usuario no puede ser autenticado hasta que no se lleva a cabo una serie de acciones administrativas, lo que permite al administrador llevar a cabo un examen de la seguridad. Para evitar este riesgo, se puede exigir a los usuarios inalámbricos llevar a cabo autenticación tipo OTP. Las principales ventajas e inconvenientes de esta solución de seguridad son los siguientes: Pros: • Permite definir diferentes perfiles de usuario. • Sobrecarga de configuración de clientes WPA, corporativos e invitados. 5.2.3 Combinación de WEP y WPA Para instalaciones que dispongan de clientes y puntos de acceso WEP sería conveniente migrar los equipos WEP a WPA para dotar la red de acceso de una mayor seguridad. No obstante, si no fuera posible llevar a cabo esta migración, es posible un entorno heterogéneo que combine soluciones basadas en WEP y WLAN • Dependiendo del método EAP utilizado requiere el uso de certificados en la parte cliente. Seguridad en redes Contras: • El algoritmo de cifrado que emplea ha sido vulnerado. 41 05 Recomendaciones de diseño para entornos corporativos WPA simultáneamente o configurar los puntos de acceso para que trabajen en modo mixto WEP-WPA, de forma que soporten clientes WPA y clientes WEP. Es importante destacar que, sólo es posible desplegar una red en modo mixto WEP-WPA. Para evitar comprometer la seguridad de la red debido a la vulnerabilidad de WEP no es posible hacerlo en modo mixto WEP-WPA2. Es recomendable que los puntos de acceso que soporten únicamente WEP y que no sea posible actualizarlos a WPA sean puestos juntos para formar una WEPWLAN con políticas de seguridad independientes del resto. En cualquier caso, la consecuencia directa de soportar ambos tipos de clientes es que la seguridad operará en el menor de los niveles de seguridad, el de WEP, común a ambos dispositivos. Por ello, se recomienda migrar todos los puntos de acceso y clientes a WPA en lugar de mantener un entorno mixto. 5.2.4 IEEE 802.11i En este apartado se describen las principales características de una solución de seguridad basada en IEEE 802.11i. el algoritmo de cifrado utilizado, IEEE 802.11i utiliza AES y WPA/WPA2, al igual que WEP, utiliza RC4. Por lo que sí que existen puntos de acceso que soportan el modo mixto WEP-WPA, pero no que soportan el modo mixto WEP-IEEE 802.11i. WLAN Una de las principales diferencias entre IEEE 802.11i y WPA se encuentra en Seguridad en redes Los elementos clave de la arquitectura de una solución de despliegue de redes WLAN que implementen un mecanismo de seguridad basado en IEEE 802.11i son los mismos que los empleados en una solución WPA/WPA2. La única diferencia es que los puntos de acceso deben soportar el estándar IEEE 802.11i. 42 05 Recomendaciones de diseño para entornos corporativos La Ilustración 8 muestra la arquitectura de una red WLAN que cuenta con un mecanismo de seguridad basado en IEEE 802.11i en un entorno corporativo. RED LAN CORPORATIVA Switch Clientes 802.11i Firewall 802.11i APs Servidor DHCP SUBRED WI-FI Servidores RADIUS, DNS DMZ Ilustración 8 Arquitectura de seguridad con WPA Pros: • Algoritmo de cifrado robusto. Contras: • En algunos fabricantes, requiere el cambio de los puntos de acceso desplegados. • Sobrecarga de configuración de clientes WPA, corporativos e invitados. • Dependiendo del método EAP utilizado requiere el uso de certificados en la parte cliente. WLAN • Permite definir diferentes perfiles de usuario. Seguridad en redes Las principales ventajas e inconvenientes de esta solución de seguridad son los siguientes: 43 05 Recomendaciones de diseño para entornos corporativos 5.2.5 IPSec VPN La utilización de las soluciones VPN basadas en IPSec es especialmente recomendable en el caso en que la plantilla de la empresa sea nómada e itinerante (es decir, que necesiten el acceso a Intenet, a datos corporativos fuera de la empresa), para proporcionar seguridad al conectarse a Internet o a la red de la empresa desde otras redes. Además una solución VPN basada en IPSec es compatible con el uso de WPA e IEEE 802.11i. Es decir, es posible utilizar la solución VPN IPsec cuando el empleado se encuentra conectado con WPA o IEEE802.11i. Por último, para equipos IEEE 802.11 que tienen solamente WEP, el uso de VPN IPSec es altamente recomendable. Los elementos clave de la arquitectura de una red WLAN en la que se emplea una solución VPN basada en la tecnología IPSec para asegurar el tráfico de datos son los siguientes: • Clientes y adaptadores inalámbricos. Proporcionan conectividad inalámbrica a los puntos de acceso. • Gateway/concentrador IPSec VPN. Autentica a usuarios inalámbricos y termina los túneles de IPSec. Puede también actuar como servidor DHCP para los clientes inalámbricos. • Firewall. Se recomienda ubicar un firewall después del concentrador VPN que aplique políticas de seguridad al flujo no cifrado. WLAN • El punto de acceso inalámbrico proporciona conectividad Ethernet a la red corporativa. Si el punto de acceso tiene capacidades de filtrado, se puede filtrar el tráfico para permitir únicamente los protocolos DHCP e IPSec. Seguridad en redes • Cliente IPSec VPN. Es el extremo del túnel IPSec en el terminal de usuario. El cliente de VPN debe conectarse al concentrador VPN al iniciarse la sesión por parte del terminal de usuario. 44 05 Recomendaciones de diseño para entornos corporativos La Ilustración 9 muestra la arquitectura para el empleo de una VPN basada en IPSec como mecanismo de la seguridad para tener acceso a una red corporativa. RED LAN CORPORATIVA AP Switch VPN Getaway Túnel VPN Firewall Cliente VPN inalámbrico AP Servidores RADIUS, DNS Servidor DHCP SUBRED WI-FI DMZ En función del método de autenticación utilizado pueden ser empleados opcionalmente los siguientes elementos. • Servidor PKI. Proporciona certificados X.509 para la autenticación de usuario y de servidor. Se recomienda que los certificados de cliente sean accesibles solamente mediante hardware protegido con contraseña como, por ejemplo, smart-cards o llaves USB. • Servidor OTP. Proporciona autenticación OTP mediante servidores RADIUS. WLAN • Servidor RADIUS. Proporciona la autenticación de usuario para los clientes inalámbricos que se conectan al gateway/concentrador VPN. Seguridad en redes Ilustración 9 Diseño de una arquitectura basada en VPN IPSec 45 05 Recomendaciones de diseño para entornos corporativos Se recomienda utilizar políticas basadas en certificados para establecer los túneles IPSec en lugar de llaves pre-compartidas. Emplear llaves pre-compartidas es peligroso, porque si un atacante las obtiene, es difícil detectar que las llaves están comprometidas. Por lo que implica sobrecarga en el mantenimiento al obligar a todos a cambiar las llaves pre-compartidas. Además, se recomienda que el concentrador VPN compruebe el estado de los certificados de cliente contra las autoridades CRL (las principales Autoridades Certificadoras internacionales actualmente son Verisign y Thawte) ó un servidor de OCSP. Las principales ventajas e inconvenientes de esta solución de seguridad VPN basada en IPSec son los siguientes: Pros: • Emplear una solución de seguridad que permite al personal acceder a todos los recursos de la red. • Permite definir diferentes perfiles de usuario. • Reutilización de la VPN fuera del entorno corporativo. • Sobrecarga de configuración de clientes VPN. • Excluye a los invitados. WLAN • Es una solución costosa. Seguridad en redes Contras: • Necesidad de un concentrador VPN. 46 06 Conclusiones 6 CONCLUSIONES Los mecanismos de seguridad propios de las redes inalámbricas WLAN son vulnerables desde su nacimiento, tal y como han demostrado numerosos estudios. En los últimos años, se ha realizado un trabajo intenso en este área, fruto del cual en la actualidad el nivel de seguridad de las redes inalámbricas WLAN es comparable al de las redes cableadas. En la actualidad son múltiples los mecanismos de seguridad existentes que permiten garantizar la seguridad en las comunicaciones realizadas a través de redes WLAN. Mecanismos de seguridad como SSH, HTTPS, SSL e IPsec VPN pueden ser empleados con múltiples tecnologías de acceso, incluidas las redes WLAN. No obstante, los protocolos SSH, HTTPS y SSL son sólo capaces de dirigido al mismo, tal y como sería deseable en una red WLAN. En las redes WLAN también es posible llevar a cabo la autenticación de terminales de usuario basándose en su dirección física o dirección MAC. No obstante, este mecanismo de seguridad no implica el envío de cifrado de la información y su escalabilidad es compleja. Además, este tipo de autenticación es fácilmente vulnerable. Tras el análisis realizado en esta guía de los métodos de seguridad para redes WLAN, se pueden concluir las siguientes recomendaciones: WLAN Por otro lado, existen mecanismos de seguridad como WEP; WPA, WPA2, IEEE802.11i, que han sido desarrollados de forma específica para su utilización en redes WLAN para intentar paliar las debilidades inherentes a esta tecnología de acceso. Seguridad en redes asegurar cierto tipo de comunicaciones (gestión remota, tráfico web,…), por lo que no permiten asegurar todo el tráfico originado en el terminal de usuario y 47 06 Conclusiones • El mecanismo IEEE802.11i es el único mecanismo específico para redes WLAN que puede considerarse un mecanismo seguro para entornos corporativos. Sin embargo, en el caso de algunos fabricantes es necesario cambiar los puntos de acceso WLAN previamente instalados por un modelo que soporte IEEE802.11i. Además, actualmente los dispositivos PDA existentes no son compatibles con el algoritmo de cifrado AES empleado por el mecanismo IEEE802.11i por falta de capacidad de procesado. • Una alternativa a IEEE802.11i es WPA. WPA aporta mejoras importantes con respecto a WEP: - Aunque el algoritmo de cifrado haya sido vulnerado sólo es posible realizar ataques que comprometan la información cifrada en el modo de operación WPA personal (WPA-PSK). El modo WPA-Enterprise no ha sido vulnerado. - Además, WPA, al igual que IEEE802.11i, ofrece gestión dinámica de las claves. - WPA puede ser empleado en PDAs. • Cuando no sea posible la utilización de IEEE802.11i ni WPA, siempre es recomendable utilizar WEP antes que transmitir la información sin cifrar. • En última instancia, si no fuera posible emplear ningún mecanismo de cifrado WLAN - EAP-TTLS y PEAP permiten la autenticación de cliente mediante nombre de usuario/contraseña. PEAP es compatible con las soluciones de Microsoft, pero EAP-TTLS se puede utilizar con mayor número de mecanismos de autenticación. Seguridad en redes • IEEE802.11i y WPA utilizan autenticación basada en la combinación de IEEE802.1x y EAP. Dentro de los numerosos tipos de EAP existentes, los más seguros y flexibles son: - EAP-TLS en el caso de seleccionar autenticación de cliente mediante certificados. 48 06 Conclusiones y si el número de clientes de la red WLAN no es elevado, sería recomendable llevar a cabo la autenticación de los mismos basada en la dirección MAC del terminal. De esta forma, se evitaría al menos la asociación de clientes a la red de manera involuntaria. No obstante, no se debe olvidar que esta solución es recomendable sólo para su empleo en entornos con un número de terminales reducido por su compleja escalabilidad y que es una solución fácilmente vulnerable. • Los mecanismos IEEE 802.11i, WPA y WEP cubren los aspectos de seguridad requeridos por los usuarios cuando se conectan a la red WLAN corporativa. Si se quiere emplear un único mecanismo de seguridad en el entorno empresarial y para los empleados itinerantes que se conectan desde fuera de su empresa, la solución IPsec VPN es recomendada así como el uso de firewalls que filtren el tráfico que entre en la red de la empresa. En función del entorno de uso se puede combinar el uso de IPsec VPN y soluciones específicas para redes WLAN (WEP, WPA, WPA2, IEEE802.11i). WLAN Por último, como norma básica de seguridad en entornos corporativos, se recomienda "aislar" la red WLAN de la empresa de su red LAN y ubicar los servidores que gestionen los servicios que se desea prestar a los usuarios inalámbricos en una DMZ (DisMilitarized Zone) que retransmita estas peticiones de los servicios a los servidores de la empresa. Seguridad en redes Se puede concluir, atendiendo a los niveles de seguridad aportados por los diferentes mecanismos, que se recomienda evitar emplear WEP como mecanismo de seguridad en entornos corporativos debido a la vulnerabilidad de su algoritmo cifrado. En caso de optar por una solución basada en WPA es conveniente recordar que, a pesar de la vulnerabilidad de su algoritmo de cifrado, el modo de operación WPA-Enterprise no ha sido vulnerado. Se recomienda usar IEEE802.11i o una solución VPN basada en IPsec siempre que sea posible. 49 06 Conclusiones RED LAN CORPORATIVA Switch Clientes WEP WLAN APs Firewall Servidor DHCP Servidor DNS SUBRED WI-FI Servidor de autentic. DMZ Mecanismo de seguridad: - Autentic. por MAC - WPA - IEEE 802 11i - WPA2 Ilustración 10 Rred WLAN en un entorno corporativo Seguridad en redes Mecanismo de seguridad: - WEP - Autentic. por MAC - WPA - IEEE 802 11i - WPA2 WLAN 50 07 Acrónimos 7 ACRÓNIMOS AES AH AP ARP BSS BSSID CHAP CCM Advanced Encryption Standard Authentication Header Access Point Address Resolution Protocol Basic Service Set Basic Service Set Identifier Challenge Handshake Authentication Protocol Counter Mode with CBC–MAC CRC DHCP Cyclic Redundancy Check Dynamic Host Configuration Protocol DMZ DNS Demilitarized Zone Domain Name System DoS DS EAP EAPOL EAPOW ESP ESS FTP HMAC IAPP IEEE IKE IP IETF Denial Of Service Distribution System Extensible Authentication Protocol EAP over LANs EAP over Wireless IP Encapsulating Security Payload Extended Service Set File Transfer Protocol Hash Message Authentication Codes Inter-Access Point Protocol Institute of Electrical and Electronics Engineers Internet Key Exchange Internet Protocol Internet Engineering Task Force WLAN Authentication, Authorization, Accounting Seguridad en redes AAA 51 07 Acrónimos IS LAN Information System Local Area Network LDAP LEAP Lightweight Directory Access Protocol The Cisco Lightweight EAP MAC MIC Medium Access Control Message Integrity Check OSI OTP Open System Interconnect One Time Password PAP PEAP Password Authentication Protocol Protected EAP PIN PKI Personal Identifier Number Public Key Infrastructure OCSP QoS Online Certificate Status Protocol Quality of Service RADIUS RAS RSA RSN SA SAD SNMP SSID STA TCP TKIP TLS TTLS UDP VLAN VoIP VPN WAN WEP Remote Authentication Dial In User Service Remote Access Services Rivest, Shamir y Adelman Robust Security Network Security Association Security Asocciation Databases Simple Network Management Protocol Service Set Identifier Station Transmission Control Protocol Temporal Key Integrity Protocol Transport Layer Security Tunneled TLS User Datagram Protocol Virtual Local Area Network Voice Over IP Red Privada Virtual Wide Area Network Wired Equivalent Privacy WLAN Vector de Inicialización Seguridad en redes IV 52 07 Acrónimos WLAN Wireless Fidelity known as standard IEEE 802.11b WISP WLAN Wireless Internet Service Provider Wireless Local Area Network WPA WLAN Protected Access Seguridad en redes WLAN 53 08 Referencias 8 REFERENCIAS MTI/PRO/DD/0001: Security of 802.11 WEP protected networks [2] Brewer, Borisov, et al, "802.11 Security", http://www.isaac.cs.berkeley.edu/isaac/wep-faq.html [3] Walker, Jesse, "Unsafe at any Key Size: an analysis of the WEP encapsulation, November 2000 " [4] Fluhrer, Mantin, Shamir, Weaknesses in the Key Scheduling Algorithm of RC4lr, August 2001. [5] MTI/PRO/DD/00004/01/01/EN: Security recommendations for wireless business [6] http://www.vsantivirus.com/vul-ie-https-ssl.htm [7] www.proxim.com [8] http://www.ieee802.org/1/files/public/docs2002/11-02-TBDr0-I-Pre- [9] http://www.tinypeap.com/page8.html [10] http://www.nowima.net/nowima/modules.php?name=News&file =article&sid=179 [11] http://www.trapezenetworks.com/technology/inbrief/8021Xclients.asp WLAN Authentication.pdf Seguridad en redes [1] 54 08 Referencias [12] Deploying Wi-Fi Protected Access (WPA™) and WPA2™ in the Enterprise de Wi-Fi Alliance http://www.wifi.org/membersonly/getfile.asp?f=WFA_02_27_05_WP A_WPA2_White_Paper.pdf [13] Q&A WPA2 de Wi-Fi Alliance. http://www.wi-fi.org/OpenSection/pdf/WPA2_Q_A.pdf [14] http://www.wifi.org/OpenSection/ReleaseDisplay.asp?TID= 4&ItemID=181&StrYear=2004&strmonth=9 [15] http://www.verisign.es/products/site/faq/ssl_basics.html [16] http://www.virusprot.com/Nt150451.html [17] http://www.retronet.com.ar/article.php?story=20040410200835499 [18] http://www.wi-fi.org/membersonly/getfile.asp?f=Whitepaper_WiFi_Enterprise2-6-03.pdf Seguridad en redes WLAN