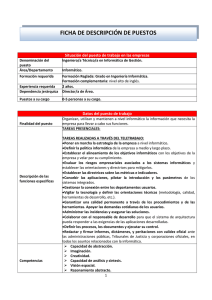

Los controles internos juegan un papel importante en las empresas, puesto que estos están diseñados para proporcionar un manejo razonable de los recursos. En el caso de la informática también es de vital importancia contar con los debidos controles internos informáticos. En este FORO después de leer el material de lectura le solicitamos, Individualmente: Expresar tu opinión sobre: Controla diariamente que todas las actividades de los sistemas de información sean realizadas cumpliendo los procedimientos, estándares y normas fijados por la dirección de la organización y/o la dirección informática, así como los requerimientos legales. Realizar en los diferentes sistemas (centrales, departamentales, redes locales, PC’s, etc.) y entornos informáticos (producción, desarrollo o pruebas) el control de las diferentes actividades operativas. Controles internos organizacionales Es de los más importante ya que se logra una Determina razón apropiada eficiente y eficazmente de las estructuras como puestos, unidad de trabajos correctos canales de comunicación entre otros, tomando en cuenta en los suplementos de organización como lo son: 1. Dirección 2. Asignación de responsabilidad y autoridad 3. Establecimiento de estándares y métodos 4. Establecimiento Perfiles de puestos Controles internos para el análisis, desarrollo e implementación de sistemas Esta es de suma importancia porque son únicas en las empresas teniendo unas series de fases de análisis y diseños de sistemas como son: 1. 2. 3. 4. 5. 6. Análisis del sistema actual Diseño conceptual Diseño detallado Programación Pruebas y correcciones Documentación del sistema´ 7. Capacitación de usuarios 8. Implementación del sistema 9. Liberación del sistema 10. Mantenimiento Controles internos para la operación de los sistemas En el grupo: Interactuar con dos de tus compañeros comentando sus aportes. Valor: 3 puntos Para su evaluación se tomará en cuenta el tiempo y la calidad de tu respuesta, y la interacción con los demás compañeros. Investigación del control interno informático Controles para la seguridad del personal de informática es indispensable el establecimiento de los controles internos informáticos en los centros de cómputo a fin de ayudar a proteger y salvaguardar la seguridad de este valioso activo del área de sistematización y de la empresa; con dichos controles se logra un mejor funcionamiento de estas áreas, una mejor operación del sistema y un mejor desarrollo de los nuevos proyectos que ayudan al procesamiento de información de la empresa. Respecto al control de estos recursos informáticos existen muchas variantes, de acuerdo con las características y necesidades de la empresa, a su forma de administración de personal y a las condiciones especiales de trabajo del área de sistemas; sin embargo, entre las principales subelementos de control que se pueden adoptar para salvaguardar la seguridad del personal de estas áreas se encuentran los siguientes. Controles para la seguridad en la telecomunicación de datos En algunos casos es necesario implementar controles internos informáticos en las áreas de sistematización para asegurar el buen funcionamiento de los sistemas de transmisión de datos de la empresa, mismos que van desde el establecimiento de protocolos de comunicación, contraseñas y medios controlados de transmisión, hasta la adopción de medidas de verificación de transmisión de la información, las cuales pueControl interno informático 177 den ser dígitos verificadores, dígitos de paridad, protocolos de acceso a frecuencias y otras especificaciones concretas del área de transmisión de datos. Al respecto existen tipos de controles específicos para la seguridad de las telecomunicaciones, los cuales se establecen de acuerdo con el modo de transmisión de datos, al sistema adoptado para ello, a los protocolos y medios de comunicación, a la forma de conexión de los sistemas y a otras características especiales. Por esta razón, ya no profundizaremos en subelementos específicos del control interno informático, sino que dejaremos este punto para las características y necesidades específicas de control del área de sistemas. Evaluaciones de los controles en sistemas computacionales El fundamento de cualquier tipo de auditoría es el manejo adecuado del control interno de la empresa evaluada, debido a que la aplicación de dicho control es esencial para el manejo correcto de todas las actividades de dicha empresa; por esta razón, en el capítulo 4 estudiamos estas actividades bajo el carácter contable del control interno. Sin Técnicas especiales de auditoría de sistemas computacionales 521 embargo, en el aspecto informático también tienen que ser analizadas bajo el concepto y aplicación del control interno informático, mismo que analizamos en el capítulo 5. Basándonos en esas consideraciones para realizar la evaluación a todas las actividades informáticas, a continuación, únicamente mencionaremos los principales controles internos informáticos que pueden ser evaluados durante una auditoría: Evaluación del control interno estudiado en este libro En esta parte sólo mencionamos las evaluaciones de los controles internos señalados en el capítulo 5 de este libro, sin profundizar en ellas. • Evaluación del control interno sobre la organización del área de sistemas, en relación con los siguientes aspectos: — Dirección — División del trabajo — Separación de funciones — Asignación de responsabilidades — Perfiles de puesto • Evaluación del control interno sobre el análisis y desarrollo de sistemas, en relación con los siguientes aspectos: — La estandarización de metodologías para el desarrollo de proyectos — Asegurar que el beneficio de sistemas sea el óptimo — Elaborar estudios de factibilidad del sistema — Garantizar la eficiencia y eficacia en el análisis y diseño de sistemas — Vigilar la efectividad y eficiencia en la implantación y mantenimiento del sistema — Hacer más eficiente el uso del sistema con su documentación • Evaluación del control interno sobre la operación del sistema, en relación con los siguientes aspectos: — La prevención y corrección de los errores de operación — Prevenir y evitar la manipulación fraudulenta de la información — Implantar y mantener la seguridad en la operación — Mantener la confiabilidad, oportunidad, veracidad y suficiencia en la operación y procesamiento de la información • Evaluación del control interno sobre los procedimientos de entrada de datos, procesamiento de información y emisión de resultados. — Verificar la existencia y funcionamiento de procedimientos de captura de datos — Controlar el procesamiento adecuado de todos los datos — Verificar la confiabilidad, veracidad y exactitud del procesamiento de datos — Comprobar la suficiencia de la emisión de información 522 Auditoría en sistemas computacionales • Evaluación del control interno sobre la seguridad en el área de sistemas. — Controles para prevenir y evitar las amenazas, riesgos y contingencias que inciden sobre las áreas de sistemas — Controles sobre la seguridad física del área de sistemas — Controles sobre la seguridad lógica de los sistemas — Controles sobre la seguridad de las bases de datos — Controles sobre la seguridad en la operación de los sistemas computacionales — Controles sobre la seguridad del personal del área de sistemas — Controles sobre la seguridad en la telecomunicación de datos — Controles sobre la seguridad en sistemas de redes y multiusuarios Evaluación del control interno propuesto por Jerry Fitzgerald Debido a la importancia de este autor en lo referente a los sistemas computacionales, así como al magnífico estudio que hace de los controles internos aplicables al área de sistemas, en esta parte sólo se propone la evaluación de los controles internos que nos cita dicho autor, con la única intención de que el lector los conozca y adopte los que más le convengan para hacer su evaluación de sistemas: • Evaluación del control general organizativo • Evaluación del control de entradas • Evaluación del control de comunicaciones de datos • Evaluación del control de salidas • Evaluación del control de sistemas distribuidos o terminales en líneas • Evaluación del control de la seguridad física • Evaluación del control de las bases de datos • Evaluación del control del software institucional Actividad 2.2. Investigación sobre los Controles internos informáticos Apreciados estudiantes: La actividad 2.2 está enfocada en el control interno informático, especialmente el control interno para la seguridad del área de sistemas. Para cumplir con la actividad de aprendizaje ustedes deben, de manera individual, investigar en el libro de Carlos Muñoz o en cualquier otro libro o en la web sobre el control interno informático. Responde: 1. ¿Qué son Perfiles de puestos? 2. Diseña un perfil de puesto para la posición de auditor informático 3. Nombra: a. Los controles para prevenir y evitar las amenazas, riesgos y contingencias en las áreas de sistematización. b. Los controles para la seguridad lógica de los sistemas c. Los controles para la seguridad física del área de sistemas d. Los controles para la seguridad de las bases de datos e. Los controles para la seguridad en la operación de los sistemas computacionales f. Los controles para la seguridad del personal de informática g. Los controles para la seguridad en la telecomunicación de datos 4. Emite tu opinión acerca la importancia de los controles internos informáticos. El informe debe tener el siguiente formato: Hoja de presentación Introducción Contenido Conclusión Para enviar el archivo solo deben pulsar la opción subir este archivo que se encuentra en la parte inferior de esta página, luego seleccionar el archivo u subirlo. Recuerden esta es Actividad obligatoria. Valor: 2 puntos. Su tutor(a)...