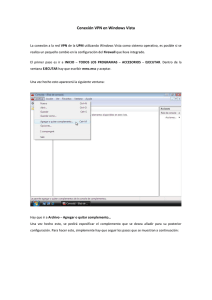

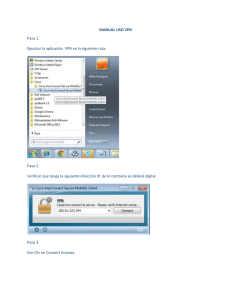

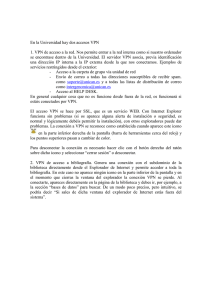

REDES VPN Laura Alejandra Rocha Rincones Introducción La red Privada Virtual (VPN), es una tecnología de red que permite la extensión de una red local sobre una red pública o no controlada, como por ejemplo Internet, mediante proceso de encapsulación y encriptación, en la cual los paquetes de datos viajan a distintos puntos remotos por medio de un túnel definido en una infraestructura pública de trasporte. El propósito fundamental es permitir a los usuarios conectarse de forma remota a redes privadas usando una conexión pública. Las capacidades actuales de la VPN incluyen asegurar las conexiones de internet, prevenir el malware la piratería, asegurar la privacidad digital, desbloquear contenido geográficamente restringido y ocultar la ubicación física. En sus comienzos se utilizaban para poder conectar dos puntos de acceso y que los mismos tengan suficientes estándares de seguridad para que ningún ciberdelincuente pueda vulnerar la conexión y acceder a los datos que estaban pasando por esa conexión. Historia Algunos expertos atribuyen la creación de las VPN al vicepresidente de Microsoft, Gurdeep Singh-Pall, quién desarrolló en 1996 los protocolos PPTP (protocolo de túnel punto a punto), los populares túneles con los que se suele describir cómo funciona una VPN. En aquel momento, Singh-Pall era ingeniero de software y logró conectar un computador a un servidor a través de una red virtual privada. Su evolución es lo que ha permitido que sea lo que conocemos hoy día. Durante sus inicios, las VPN eran empleadas solo por algunas empresas y gobiernos. Estas organizaciones necesitaban una red que les permitiera compartir de forma segura información privada entre empleados y oficinas. Componentes que conforman una VPN Las VPN consisten hardware y software, y además requieren otro conjunto de componentes. Estos componentes son simples requisitos que garantizan que la red sea segura, este disponible y sea fácil de mantener. • Verificación de usuario: ya que el servicio se debe prestar únicamente a los usuarios autorizados. • Administración de dirección: debe proveer una ubicación en la red para asegurar que la dirección privada del usuario se mantiene bajo resguardo. • Compatibilidad con varios protocolos: al menos con los comunes empleados en la red pública, como IP, Internetwork Packet Exchange (IPX) y otros. • Cifrado de datos: un sistema para asegurar que los datos en la red pública son inaccesibles para agentes externos. • Gestión de claves: debe generar y actualizar claves de cifrado para el cliente y el servidor. • Sobrecarga de tráfico: En todo tipo de tecnologías existen sacrificios: velocidad contra desempeño, seguridad contra flexibilidad. Las VPN caben en la misma categoría cuando se hablan de tamaño de paquetes cifrados las sobre carga está en juego, ya que si mandamos varios paquetes se incrementa el tamaño de estos y por lo tanto se afecta la utilización del ancho de banda. Funcionamiento Los datos viajan a través de una VPN ya que el servidor dedicado es del cual parten los datos, llegando a firewall que hace la función de una pared para engañar a los intrusos a la red, después los datos llegan a nube de internet donde se genera un túnel dedicado únicamente para nuestros datos para que estos con una velocidad garantizada, con un ancho de banda también garantizado y lleguen a su vez al firewall remoto y terminen en el servidor remoto. Tipos de conexión • • • Conexión de acceso remoto: Es realizada por un cliente o un usuario de una computadora que se conecta a una red privada, los paquetes enviados a través de la conexión VPN son originados al cliente de acceso remoto, y este se autentifica al servidor de acceso remoto, y el servidor se autentifica ante el cliente. Conexión VPN router a router: Es realizada por un router, este a su vez se conecta a una red privada. En este tipo de conexión, los paquetes enviados desde cualquier router no se originan en los routers. El router que realiza la llamada se autentifica ante el router que responde y este a su vez se autentifica ante el router que realiza la llamada. Conexión VPN firewall a firewall: Es realizada por uno de ellos, y este a su vez se conecta a una red privada. En este tipo de conexión, los paquetes son enviados desde cualquier usuario en Internet. El firewall que realiza la llamada se autentifica ante el que responde y este a su vez se autentifica ante el llamante. Conclusiones • La VPN se crea como solución a un problema: enviar, de forma segura, información privada de la empresa entre empleados y oficinas. En la actualidad, sigue siendo la tecnología más valiosa para satisfacer esta necesidad y ahora provee más funciones, con mucho más alcance. Bibliografía Colombia.com, R. (2020). La evolución de las VPN. Retrieved from https://www.colombia.com/tecnologia/internet/evolucion-futuro-vpn-262218 reservados, VTNV Solutions Limited https://www le-vpn com/es/ Sitemap XML © 2019 Le VPN Todos los derechos. (2016, -09-28T11:02:36+00:00). La historia de la VPN | el futuro de la VPN | le VPN. Retrieved from https://www.le-vpn.com/es/la-historia-de-la-vpn/