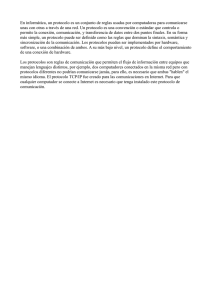

NOMBRE DEL ALUMNO: JOSE EMMANUEL CHALE PUC NOMBRE DEL DOCENTE: LUIS ALBERTO BALAM MUKUL MODULO APLICACIÓN EN LA NORMATIVDAD EN LA INFORMATICA JOSE EMMANUEL CHALE PUC INFORMATICA 606 Políticas de uso y manejo de redes LAN. Un sistema de cableado estructurado es la infraestructura de cable destinada a transportar, a lo largo y ancho de un edificio, las señales que emite un emisor de algún tipo de señal hasta el correspondiente receptor. Un sistema de cableado estructurado es físicamente una red de cable única y completa, con combinaciones de alambre de cobre (pares trenzados sin blindar UTP), cables de fibra óptica, bloques de conexión, cables terminados en diferentes tipos de conectores y adaptadores. MANEJO DE EQUIPOS DE COMUNICACIÓN El modelo de interconexión de sistemas abiertos, también llamado OSI (en inglés open system interconnection) es el modelo de red descriptivo creado por la Organización Internacional para la Estandarización en el año 1984. Es decir, es un JOSE EMMANUEL CHALE PUC INFORMATICA 606 marco de referencia para la definición de arquitecturas de interconexión de sistemas de comunicaciones. CAPAS FISICA Es la que se encarga de las conexiones físicas de la computadora hacia la red, tanto en lo que se refiere al medio físico como a la forma en la que se transmite la información. ENLACE DE DATOS Esta capa se ocupa del direccionamiento físico, de la topología de la red, del acceso al medio, de la deteccion de errores, de la distribución ordenada de tramas y del control del flujo. RED Se encarga de indentificar el enrutamiento existente entre una o más redes. Las unidades de informacion se denominan paquetes, y se pueden clasificar en protocolos enrutables y protocolos de enrutamiento. TRASPORTE Capa encargada de efectuar el transporte de los datos (que se encuentran dentro del paquete) de la máquina origen a la de destino, independizándolo del tipo de red física que se esté utilizando. SESION Esta capa es la que se encarga de mantener y controlar el enlace establecido entre dos computadores que están transmitiendo datos de cualquier índole. Por lo tanto, el servicio provisto por esta capa es la capacidad de asegurar que, dada una sesión establecida entre dos máquinas, la misma se pueda efectuar para las operaciones definidas de principio a fin, reanudándolas en caso de interrupción. PRESENTACION El objetivo es encargarse de la representación de la información, de manera que aunque distintos equipos puedan tener diferentes representaciones internas de caracteres los datos lleguen de manera reconocible. APLICACION Ofrece a las aplicaciones la posibilidad de acceder a los servicios de las demás capas y define los protocolos que utilizan las aplicaciones para intercambiar datos, como correo electrónico (Post Office Protocol y SMTP), gestores de bases de datos y servidor de ficheros (FTP), por UDP pueden viajar (DNS y Routing Information Protocol). PROTOCOLO TCP/IP JOSE EMMANUEL CHALE PUC INFORMATICA 606 TCP/IP son las siglas de Protocolo de Control de Transmisión/Protocolo de Internet (en inglés Transmission Control Protocol/Internet Protocol), un sistema de protocolos que hacen posibles servicios Telnet, FTP, E-mail, y otros entre ordenadores que no pertenecen a la misma red. El Protocolo de Control de Transmisión (TCP) permite a dos anfitriones establecer una conexión e intercambiar datos. El TCP garantiza la entrega de datos, es decir, que los datos no se pierdan durante la transmisión y también garantiza que los paquetes sean entregados en el mismo orden en el cual fueron enviados. El Protocolo de Internet (IP) utiliza direcciones que son series de cuatro números ocetetos (byte) con un formato de punto decimal, por ejemplo: 69.5.163.59 Los Protocolos de Aplicación como HTTP y FTP se basan y utilizan TCP/IP. USO DE SERVICIO INTERRUMPIDO DE CORRIENTE MEMORIA TÉCNICA LA RED LOCAL DE VOZ Y DATOS La memoria técnica de una red da a conocer toda la información de importancia sobre un centro de cómputo, oficina, etc. Muestra la distribución del cableado en el edificio, así señalando el tipo de conexión. Se utilizan planos que representen: La ubicación del techo falso, el teflón y el piso falso, las lámparas. el plano de cable, rj45 con medidas. el de las paredes, ventanas y puerta. Se realizan tablas de cotización, indicando el precio, la cantidad y el costo total del material, que puede ser desde un RJ45 hasta un switch o una computadora JOSE EMMANUEL CHALE PUC INFORMATICA 606 REDATACION SOBRE MI PUNTO DE VISTA DE Políticas de uso y manejo de redes LAN. TODAS LAS EMPRESA YA SEA ESCUELA O NRGOCIOS DEBE TENER UNA POLITICA DE SEGURIDAD PARA CUALQUIER TIPO DE FUNCION QUE TENGA EL NEGOCIO PARA QUE PUEDA FUNCIONAR BIEN PARA EVITAR HACKEOS O ROBOS DE INFORMACION O SABOTEOS PRO QUE TE IMAGINAS QUE NO TENGAS UNA POLITICA DE SEGURIDAD ESTO TE PRODIA CAUSAR PROBLEMAS MAYORES O MENORES COMO, POR EJEMPLO SI TU PIENSAS ABRIR UN NEGOCIO DE CIBER Y TIENES 6 COMPUTADORAS PARA QUE LO UTILICEN LOS CLIENTES Y ESAS COMPUTADORAS DIARIOS LE METEN USB O INFMORACION DESRAGADAS Y NO TIENES UN ANTIBIRUS LA MAQIUINA SE PUEDE INFECTAR Y SE PUEDE ECHAR A PERDER ENOTNCES ES MUY NECESARIO TENER POLITICAS PARA LOS USURIOS Y EMPRESAS SOBRE TODO EN LAS REDES Y EN LA INFORMATICA. JOSE EMMANUEL CHALE PUC INFORMATICA 606