La Auditoria informatica dentro de las etapas de Análisis de Sistemas Administrativos

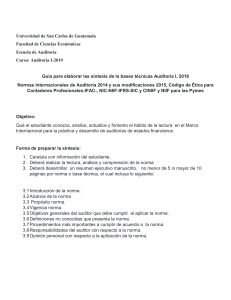

Anuncio