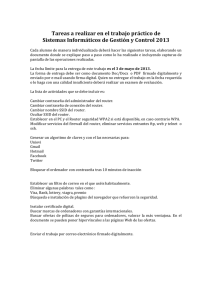

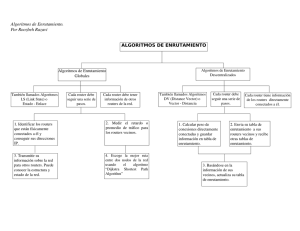

Bitácora Teleinformática Nombre: Miguel Angel Riveros Castellanos Documento de identidad: 1020828078 Usuario Correo Institucional: [email protected] 1. Redes Enrutadas a. Conceptos de Enrutamiento i. Síntesis El enrutamiento de datos por una red, es utilizado para navegar en internet, el enrutador o router se encarga de recibir los paquetes y de enviar los paquetes el usuario final, todo esto es posible por un protocolo de comunicación llamado IP, en estos tiempos se conocen las versiones ipv4 y ipv6. Este protocolo se usa para asignar a cada dispositivo en la red una dirección, y así los paquetes de datos llegarán a su destino. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo El primer capítulo de cisco habla sobre la introducción a redes, hablan de cómo las redes respaldan todas nuestras formas de comunicación que manejamos hoy en dia. también expone los diferentes tamaños de redes locales que podemos encontrar en nuestra vida cotidiana. Explica los componentes que encontramos en una red. Dispositivos : Conmutadores, switches, servidores, routers y teléfonos IP. Los medios de red : Hilos metálicos dentro de cables: los datos se codifican en impulsos eléctricos. Fibras de vidrio o plástico (cable de fibra óptica): los datos se codifican como pulsos de luz. Transmisión inalámbrica: los datos se codifican con longitudes de onda del espectro electromagnético. Sabiendo lo dicho anteriormente podemos empezar a entender los diagramas de topologias fisicas como lógicas. Entrando en especificación en el primer capitulo de cisco nos enseñan los tipos de redes que se encuentran como los son: LAN ,WAN, MAN, WLAN y SAN. Las infraestructuras de red pueden variar en gran medida en términos de: El tamaño del área que abarcan. La cantidad de usuarios conectados. La cantidad y los tipos de servicios disponibles. Redes de area local: Las redes LAN son infraestructuras de red que abarcan un área geográfica pequeña. Redes de area Amplia: Las redes WAN son infraestructuras de red que abarcan un área geográfica extensa. Normalmente, la administración de las WAN está a cargo de proveedores de servicios (SP) o proveedores de servicios de Internet (ISP). Para generalizar mas en el capítulo 1 nos explican de se trata la internet. Internet es una colección global de redes interconectadas. se muestra una forma de ver a la Internet como una colección de LAN y WAN interconectadas. Algunos de los ejemplos de LAN están conectados entre sí a través de una conexión WAN. Las WAN están conectadas entre sí. Las líneas de conexión WAN rojas representan todas las variedades de formas en las que conectamos las redes. Las WAN pueden conectarse mediante cables de cobre, cables de fibra óptica y transmisiones inalámbricas. Seguridad en la Red La seguridad de la infraestructura de una red incluye el aseguramiento físico de los dispositivos que proporcionan conectividad y evitan el acceso no autorizado al software administrativo que reside en ellos ii. Evidencias de simulaciones Packet Tracer Topologia Configuracion De router: Configuración de PCA: Configuracion PCB: iii. Comandos Nuevos Comando (contexto de uso) router>enable Router# config terminal Opciones Descripción inicializa el modo de configuración del router Router (config)# hostname sirve para asignarle un nombre al router router(config)# no ip domain - lookup Desahabilita la busqueda de DNS router(config)# security passwords min-length 10 Establece contraseña router(config)# int g0/0 sirve para establecer que interfaz configurar ip adreess 192.168.0.0 configura la ip b. Enrutamiento Estático IPv4 i. Síntesis Las rutas estáticas son muy comunes y no requieren la misma cantidad de procesamiento y sobrecarga que los protocolos de routing dinámico. las redes remotas se introducen de forma manual en la tabla de rutas por medio de rutas estáticas. El routing estático proporciona algunas ventajas en comparación con el routing dinámico, por ejemplo: Las rutas estáticas no se anuncian a través de la red, lo cual aumenta la seguridad. Las rutas estáticas consumen menos ancho de banda que los protocolos de routing dinámico. No se utiliza ningún ciclo de CPU para calcular y comunicar las rutas. La ruta que usa una ruta estática para enviar datos es conocida. El routing estático tiene las siguientes desventajas: La configuración inicial y el mantenimiento son prolongados. La configuración es propensa a errores, especialmente en redes extensas. Se requiere la intervención del administrador para mantener la información cambiante de la ruta. No se adapta bien a las redes en crecimiento; el mantenimiento se torna cada vez más complicado. Requiere un conocimiento completo de toda la red para una correcta implementación. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo las rutas estáticas son útiles para redes más pequeñas con solo una ruta hacia una red externa. También proporcionan seguridad en una red más grande para ciertos tipos de tráfico o enlaces a otras redes que necesitan más control. Es importante comprender que el routing estático y el routing dinámico no son mutuamente excluyentes. En cambio, la mayoría de las redes utilizan una combinación de protocolos de routing dinámico y rutas estáticas. Esto puede ocasionar que el router tenga varias rutas a una red de destino a través de rutas estáticas y rutas descubiertas dinámicamente. Sin embargo, recuerde que el valor de la distancia administrativa (AD) es una medida de la preferencia de los orígenes de ruta. Los orígenes de ruta con valores bajos de AD se prefieren sobre los orígenes de rutas con valores altos de AD. El valor de AD para una ruta estática es 1. Por lo tanto, una ruta estática tendrá prioridad sobre todas las rutas aprendidas dinámicamente, que tendrán valores mayores de AD. Principales usos Facilita el mantenimiento de la tabla de enrutamiento en redes más pequeñas en las cuales no está previsto que crezcan significativamente. Proporciona routing hacia las redes de rutas internas y desde estas. Una red de rutas internas es aquella a la cual se accede a través un de una única ruta y cuyo router tiene solo un vecino. Utiliza una única ruta predeterminada para representar una ruta hacia cualquier red que no tenga una coincidencia más específica con otra ruta en la tabla de routing. Las rutas predeterminadas se utilizan para enviar tráfico a cualquier destino que esté más allá del próximo router ascendente. Tipos de rutas estáticas analizarán los siguientes tipos de rutas estáticas IPv4 e IPv6: Ruta estática estándar Ruta estática predeterminada Ruta estática resumida Ruta estática flotante Comando IP route Las rutas estáticas se configuran con el comando ip route de configuración global. Se requieren los siguientes parámetros para configurar el routing estático: dirección de red : dirección de red de destino de la red remota que se agrega a la tabla de routing, también llamada “prefijo”. máscara-subred : máscara de subred, o simplemente máscara, de la red remota que se agrega a la tabla de routing. La máscara de subred puede modificarse para resumir un grupo de redes. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) show ip route show ip route static show ip route Regd Opciones Descripción iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Informe de laboratorio 1. Resultados 2. Discusión c. Enrutamiento Estático IPv6 i. Síntesis 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones Descripción show ipv6 route iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Informe de laboratorio 1. Resultados 2. Discusión d. Enrutamiento Dinámico RIPv2 i. Síntesis RIP se utiliza con muy poca frecuencia en las redes modernas, es útil como base para comprender el routing de red básico. Esta sección se proporciona una breve descripción general de la forma en que se configuran los valores básicos de RIP y la manera en que se verifica RIPv2. Para deshabilitar y eliminar RIP, utilice el comando de configuración global no router rip. Este comando detiene el proceso RIP y elimina todas las configuraciones RIP existentes. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo Rip versión dos en un protocolo de enrutamiento sin clase, rip carece de muchos protocolos como OSPF, su simplicidad y amplia actualización de varios sistemas operativos lo convierten en el mejor candidato para redes pequeñas De manera predeterminada, cuando hay un proceso de RIP configurado en un router Cisco, este ejecuta RIPv1. Sin embargo, a pesar de que el router sólo envía mensajes de RIPv1, puede interpretar los mensajes de RIPv1 y RIPv2. Los routers RIPv1 simplemente ignoran los campos de RIPv2 en la entrada de ruta. Utilice el comando del modo de configuración del router version 2 para habilitar RIPv2, el comando show ip protocols verifica que el R2 ahora está configurado para enviar y recibir solamente mensajes de versión 2. El proceso de RIP ahora incluye la máscara de subred en todas las actualizaciones, lo que hace que RIPv2 sea un protocolo de routing sin clase. Para modificar el comportamiento predeterminado de RIPv2 de sumarización automática, utilice el comando del modo de configuración del router no auto-summary, como se muestra en la figura 2. Este comando no tiene ningún efecto cuando se utiliza RIPv1. Cuando se deshabilita la sumarización automática, RIPv2 ya no resume las redes a su dirección con clase en routers fronterizos. RIPv2 ahora incluye todas las subredes y sus máscaras correspondientes en sus actualizaciones de routing. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones Descripción route rip sirve para escoger el tipo de enrutamiento network address sirve para establecer manualmente las direcciones remotas version 2 sirve para escoger las version 2 de RIPv2 iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento Routers IP ROUTER 0 F 192.168.2.1 S 192.168.5.1 ROUTER 1 F 192.168.3.1 S 192.168.4.2 ROUTER 2 F 192.168.1.1 S 192.168.4.1 S 192.168.5.2 v. Informe de laboratorio 1. Resultados 2. Discusión e. Enrutamiento Dinámico OSPFv2 i. Síntesis OSPF es un protocolo de routing de estado de enlace que se implementa con frecuencia y se desarrolló como un reemplazo para el protocolo de routing vector distancia RIP. Sin embargo, OSPF presenta ventajas importantes en comparación con RIP, ya que ofrece una convergencia más rápida y escala a implementaciones de red mucho más grandes 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo OSPF admite redes complejas con enrutadores múltiples, incluidos los enrutadores de respaldo, para equilibrar la carga de tráfico en múltiples enlaces a otras subredes. Los enrutadores vecinos en el mismo dominio de difusión o en cada extremo de un enlace punto a punto se comunican entre sí a través del protocolo OSPF. Los enrutadores forman adyacencias cuando se han detectado entre sí. Esta detección se inicia cuando un enrutador se identifica a sí mismo en un paquete de protocolo Hello . Tras el reconocimiento, esto establece un estado de dos vías y la relación más básica. Los enrutadores de una red Ethernet o Frame Relay seleccionan un Enrutador designado (DR) y un Enrutador designado de respaldo(BDR) que actúa como un concentrador para reducir el tráfico entre los enrutadores. OSPF usa los modos de transmisión de unidifusión y multidifusión para enviar paquetes de "saludo" y actualizaciones de estado de enlace. -OSPF protocolo de enrutamiento LS -Mayor escalabilidad dividiendo en áreas -Mensajes Hello para detectar vecinos -Sincronización rápida de base de datos al añadir un nuevo router -Nuevo esquema de diseminación de LSPs Es un protocolo de enrutamiento de estado de enlace desarrollado como reemplazo del protocolo de enrutamiento por vector de distancia: RIP. OSPF es un protocolo de enrutamiento sin clase que utiliza el concepto de áreas para realizar la escalabilidad. Rápida convergencia y escalabilidada implementaciones de redes mucho mayores. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones Descripción route ospf 1 selecion de protocolo dinamico ospf show ip ospf neighbor visualiza las redes remotas aprendidad por Ospf iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento Routers IP ROUTER 0 F 192.168.2.1 S 192.168.5.1 ROUTER 1 F 192.168.3.1 S 192.168.4.2 ROUTER 2 F 192.168.1.1 S 192.168.4.1 S 192.168.5.2 v. Informe de laboratorio 1. Resultados 2. Discusión f. Enrutamiento Dinámico OSPFv3 i. Síntesis Un protocolo de estado de enlace toma decisiones de enrutamiento basadas en los estados de los enlaces que conectan las máquinas de origen y destino. El estado de un enlace es una descripción de esa interfaz y la relación con sus dispositivos de red vecinos. La información de la interfaz incluye el prefijo IPv6 de la interfaz, la máscara de red, el tipo de red a la que está conectado, los enrutadores conectados a esa red, y así sucesivamente. Esta información se propaga en varios tipos de anuncios de estado de enlace (LSA). 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo OSPFv3 es un protocolo de enrutamiento para IPv4 e IPv6. Es un protocolo de estado de enlace, a diferencia de un protocolo de vector de distancia. Piense en un enlace como una interfaz en un dispositivo de red. Un protocolo de estado de enlace toma sus decisiones de enrutamiento según los estados de los enlaces que conectan las máquinas de origen y destino. El estado de un enlace es una descripción de esa interfaz y su relación con sus dispositivos de red vecinos. La información de la interfaz incluye el prefijo IPv6 de la interfaz, la máscara de red, el tipo de red a la que está conectado, los dispositivos conectados a esa red, etc. Esta información se propaga en varios tipos de anuncios de estado de enlace (LSA). La recopilación de datos LSA de un dispositivo se almacena en una base de datos de estado de enlace. El contenido de la base de datos, cuando se somete al algoritmo de Dijkstra, da como resultado la creación de la tabla de enrutamiento OSPF. La diferencia entre la base de datos y la tabla de enrutamiento es que la base de datos contiene una colección completa de datos en bruto; la tabla de enrutamiento contiene una lista de rutas más cortas a destinos conocidos a través de puertos de interfaz de dispositivo específicos. Equilibrio de carga en OSPFv3 Cuando un dispositivo aprende múltiples rutas a una red específica a través de múltiples procesos de enrutamiento (o protocolos de enrutamiento), instala la ruta con la distancia administrativa más baja en la tabla de enrutamiento. A veces, el dispositivo debe seleccionar una ruta entre muchas aprendidas a través del mismo proceso de enrutamiento con la misma distancia administrativa. En este caso, el dispositivo elige la ruta con el menor costo (o métrico) hasta el destino. Cada proceso de enrutamiento calcula su costo de manera diferente y puede ser necesario manipular los costos para lograr el equilibrio de carga. OSPFv3 realiza el balanceo de carga automáticamente de la siguiente manera. Si OSPFv3 descubre que puede llegar a un destino a través de más de una interfaz y cada ruta tiene el mismo costo, instala cada ruta en la tabla de enrutamiento. La única restricción en el número de rutas al mismo destino está controlada por el comando de rutas máximas . La ruta máxima predeterminada es 16 y el rango es de 1 a 64. Direcciones importadas en OSPFv3 Al importar el conjunto de direcciones especificado en una interfaz en la que OSPFv3 se ejecuta en OSPFv3, no puede seleccionar direcciones específicas para importar. O todas las direcciones se importan o no se importan direcciones. Personalización de OSPFv3 Puede personalizar OSPFv3 para su red, pero es probable que no tenga que hacerlo. Los valores predeterminados para OSPFv3 están configurados para cumplir con los requisitos de la mayoría de los clientes y funciones. Si debe cambiar los valores predeterminados, consulte la referencia del comando IPv6 para encontrar la sintaxis adecuada. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones show ipv6 interface brief iv. sirve para vizualizar las direccion cocestadas o remotas de IPV6 Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Descripción Informe de laboratorio 1. Resultados 2. Discusión 2. Redes Conmutadas a. Redes conmutadas i. Síntesis 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo Secuencia de enlaces conectados entre nodos de la red en cada enlace físico se dedica un canal lógico para cada conexión. brinda flexibilidad, administración de tráfico, compatibilidad con tecnología de redes, conectividad inalámbrica y servicios de movilidad. Implica tres fases, establecimiento de ruta donde antes de transmitir una ruta se debe establecer un circuito de estacion a estacion. transferencia de datos, la información donde la información se podrá transmitir tanto analogicos como digitales. desconexión de servicio, donde se propagan señales.correspondientes a los nodos con los que se establece la conexión. La conmutación de paquetes es un procedimiento en el cual un nodo envía información a otro dividido en paquetes, cada uno de ellos es enviado por el medio con la información de cabecera. los nodos intermedios por los que se transmite la información se detienen para procesarlo. Los paquetes se numeran para poder saber si se ha perdido alguno en el camino. Todos los paquetes de una misma transmisión viajan por el mismo camino. Pueden utilizar parte del camino establecido más de una comunicación de forma simultánea. ii. iii. Evidencias de simulaciones Packet Tracer Comandos Nuevos Comando (contexto de uso) Opciones b. Configuración del Switch i. Síntesis 1. Esquema (Mapa) Conceptual Descripción 2. Resumen del Capítulo se encarga de la interconexión de equipos dentro de una misma red, es un dispositivo de interconexión utilizado para conectar equipos en red formando lo que se conoce como una red de área local (LAN) y cuyas especificaciones técnicas siguen el estándar conocido como Ethernet. Los switches realizan esta función para medios cableados. Cuando la interconexión se realiza de forma inalámbrica el dispositivo encargado de ello se denomina Punto de acceso inalámbrico. El switch es posiblemente uno de los dispositivos con un nivel de escalabilidad más alto. Existen switches de cuatro puertos con funciones básicas para cubrir pequeñas necesidades de interconexión. Los puertos son los elementos del switch que permiten la conexión de otros dispositivos al mismo. Proporciona un mayor ancho de banda, mejora la velocidad en el transporte de paquetes, mejora el tiempo de espera, reduce el costo final por el uso de los puertos. Los Switches se utilizan para conectar varios dispositivos a través de la misma red dentro de un edicio. Existen dos tipos de switches, Los no administrados funcionan de forma automática y no permiten realizar cambios. Los equipos en redes domésticas suelen utilizar switches no administrados. Los administrados permiten su programación. Esto proporciona una gran flexibilidad porque el switch se puede supervisar y ajustar de forma local o remota para proporcionarle control sobre el desplazamiento del tráfico en la red y quién tiene acceso a la misma. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones Descripción iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Informe de laboratorio 1. Resultados 2. Discusión c. VLAN & TRUNKING i. Síntesis Las vlan Crea dominios de broadcast en uno o más switches, las vlan no se pueden asignar de forma dinamica o estatica debe existir una correspondencia de 1 a 1 entre la vlan y las sub redes. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo El estándar define el protocolo de encapsulamiento usado para multiplexar varias VLAN a través de un solo enlace, e introduce el concepto de las VLAN nativas. Las tramas pertenecientes a las VLAN nativas no se modifican cuando se envían por medio del trunking. Las VLAN nativas también se conocen con el nombre de "VLAN de administración", dado que desde los ordenadores conectados a dichas VLANs serán desde los que configuraremos los switches y podremos administrar las VLANs. Los fabricantes generalmente distribuyen sus equipos con la VLAN id 1 configurada como VLAN nativa, VLAN por defecto y VLAN de administración. Esto quiere decir que por defecto, todos los puertos del Switch pertenecen a la VLAN 1. Si un puerto lo añadimos a otra VLAN creada posteriormente, dejará por tanto de pertenecer a la VLAN de administración. Solo se puede tener una VLAN nativa por puerto. Mediante las vlans puede segmentar de manera lógica las redes conmutadas basadas en equipos de proyectos o funciones, estructura geográficamente un red para respaldar la confianza en aumento de las empresas en trabajos específicos permiten que el administrador de la red implemente las políticas de acceso y seguridad para grupos particulares de acceso. Para que los equipos se comuniquen en la misma vlan cada una debe tener una dirección ip y una MAC de dirección ip con esa vlan en el switchs debe asignarse la vlan correspondiente. Evidencias de simulaciones Packet Tracer LABORATORIO NUMERO 2 Configuracion Basica Router 1 Configuracion Basica Router 2, con direcciones IPv4 y IPv6 Configuracion Basica Router 3 Configuración de la dirección IPV4 y IPV6 en la interface serial 0/0/1. Configuracion Basica del Switch 3 Configuracion de las Vlan en Switch 3 Configuracion Basica del Switch 1 Nombramiento de la Vlan 21, 23 y 99 Configuración de la vlan 99 como troncal ii. Comandos Nuevos Comando (contexto de uso) switchport trunk native vlan 99 switchport trunk allowed vlan 10,20,30,99 switchport mode dynamic desirable Opciones Descripción Asigna la Vlan 99 como nativa crea las vlan 10 20 30 99 como troncales Deja en modo dynamic el acceso iii. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento iv. Informe de laboratorio 1. Resultados 2. Discusión 3. Protocolos de soporte i. Seguridad (ACLs) i. Síntesis 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo Comando de seguridad informática que se caracteriza por controlar el envío de paquetes dependiendo de la condición establecida que determina la entrada y salida, según su origen, destino y protocolo del flujo de redes como routers y switches, así mismo tiene la posibilidad de distinguir flujo de paquetes adicionales que pueden mantener una conexión. ACLs está compuesto por una serie de referencias y reglas que determina puertos de servicio disponibles en otro dispositivo de red permitiendo el uso del servicio. El diseño de la secuencia de las reglas determina las condiciones correctas desde los más específico hasta lo más general. Las ACL pueden permitir o denegar a los usuarios el acceso a determinados tipos de archivos, como FTP o HTTP. Los routers no tienen ACL configuradas de manera predeterminada, por lo que no filtran el tráfico de manera predeterminada y no operan sobre paquetes que se originan en el router mismo. Las ACL de entrada ahorran la sobrecarga de enrutar búsquedas si el paquete se descarta. Estos paquetes entrantes se procesan antes de enrutar a la interfaz de salida. son ideales para filtrar los paquetes cuando la red conectada a una interfaz de entrada es el único origen de los paquetes que se deben examinar. Las ACL de salida son ideales cuando se aplica el mismo filtro a los paquetes que provienen de varias interfaces de entrada antes de salir por la misma interfaz de salida. Comando (contexto de uso) ii. Opciones Descripción Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento iii. Informe de laboratorio 1. Resultados 2. Discusión ii. Asignación Automática de direcciones (DHCP IPv4) i. Síntesis La introducción de un servidor de protocolo de configuración dinámica de host (DHCP) en la red local simplifica la asignación de direcciones IP tanto a los dispositivos de escritorio como a los móviles. El uso de un servidor de DHCP centralizado permite a las organizaciones administrar todas las asignaciones de direcciones IP desde un único servidor. Esta práctica hace que la administración de direcciones IP sea más eficaz y asegura la coherencia en toda la organización, incluso en las sucursales. DHCP está disponible tanto para IPv4 (DHCPv4) como para IPv6 (DHCPv6). En este capítulo, se explora la funcionalidad, la configuración y la resolución de problemas de DHCPv4 y de DHCPv6. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo La asignación direcciones IPv4 y otra información de configuración de red en forma dinámica. Dado que los clientes de escritorio suelen componer gran parte de los nodos de red, DHCPv4 es una herramienta extremadamente útil para los administradores de red y que ahorra mucho tiempo. Un servidor de DHCPv4 dedicado es escalable y relativamente fácil de administrar. Sin embargo, en una sucursal pequeña o ubicación SOHO, se puede configurar un router Cisco para proporcionar servicios DHCPv4 sin necesidad de un servidor dedicado. El software Cisco IOS admite un servidor DHCPv4 con funciones completas opcional. El servidor DHCPv4 asigna dinámicamente, o arrienda, una dirección IPv4 de un conjunto de direcciones durante un período limitado elegido por el servidor o hasta que el cliente ya no necesite la dirección. Los clientes arriendan la información del servidor durante un período definido administrativamente. Los administradores configuran los servidores de DHCPv4 para establecer los arrendamientos, a fin de que caduquen a distintos intervalos. El arrendamiento típicamente dura de 24 horas a una semana o más. Cuando caduca el arrendamiento, el cliente debe solicitar otra dirección, aunque generalmente se le vuelve a asignar la misma. ii. Evidencias de simulaciones Packet Tracer iii. Comandos Nuevos Comando (contexto de uso) Opciones Descripción show ip dhcp binding este comando muestra una lista de todas las vinculaciones de la dirección IPv4 con la dirección MAC que fueron proporcionadas por el servicio DHCPv4 show ip dhcp binding se utiliza para verificar si el router recibe o envía los mensajes. Este comando muestra información de conteo con respecto a la cantidad de mensajes DHCPv4 que se enviaron y recibieron. iv. Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Informe de laboratorio 1. Resultados 2. Discusión iii. Direccionamiento público (NAT/PAT) i. Síntesis NAT tiene muchos usos, pero el principal es conservar las direcciones IPv4 públicas. Esto se logra al permitir que las redes utilicen direcciones IPv4 privadas internamente y al proporcionar la traducción a una dirección pública solo cuando sea necesario. NAT tiene el beneficio adicional de proporcionar cierto grado de privacidad y seguridad adicional a una red, ya que oculta las direcciones IPv4 internas de las redes externas. 1. Esquema (Mapa) Conceptual 2. Resumen del Capítulo Mecanismo utilizado por routers IP para intercambiar paquetes entre dos redes que asignan simultáneamente direcciones incompatibles. Traduce direcciones de red, permitiendo que múltiples dispositivos compartan una sola direccion IP publica de internet, ahorrando millones de direcciones públicas. Existen tres tipos de NAT, la sobrecarga o PAT es una característica del estándar NAT que traduce conexiones TCP y UDP de un puerto en una red externa a otra red interna, permite que una dirección IP sea utilizada al tiempo. El IP de origen se ve modificado por el router, cambiando la dirección IP privada del equipo por una dirección IP pública, guarda el puerto original en la tabla de reenvío y asigna un puerto aleatorio que no esté siendo utilizado. el IP destino cambia la dirección destino del paquete e introduce la dirección correspondiente según el puerto. NAT estática consiste en que la dirección IP privada se traducirá en la misma direccion IP publica. esto permite que el host dentro de la red sea visible desde cualquier otra red. NAT dinámico cambia la dirección IP de origen de una conexión saliente a la dirección IP pública, de esta manera cada equipo en la red privada debe tener su correspondiente IP pública para poder acceder a internet. ii. iii. Evidencias de simulaciones Packet Tracer Comandos Nuevos Comando (contexto de uso) iv. Opciones Descripción Pre-laboratorio 1. Diagrama lógico 2. Esquema de direccionamiento v. Informe de laboratorio 1. Resultados 2. Discusión 4. Fundamentos de IoT a. Internet de las Cosas i. Síntesis i. Esquema (Mapa) Conceptual ii. Resumen del Capítulo ii. Evidencias de simulaciones Packet Tracer