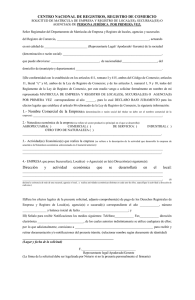

UNIVERSIDAD PRIVADA DE SANTA CRUZ FACULTAD DE EDUCACIÓN & TECNOLOGÍA Carrera de Ingeniería en Redes y Telecomunicaciones PROPUESTA DE RED DE GESTION Y SEGURIDAD PARA CADENA DE COMIDA RAPIDA “Q’RAPIDA” Trabajo de grado para optar al título de licenciado en Ingeniería en Redes y Telecomunicaciones DOCENTE: ING. GUSTAVO PEREZ F. Christian Josel Senzano Soliz Santa Cruz, Bolivia – 2018 2 CONTENIDOS 1 INTRODUCCIÓN .......................................................................................................... 6 2 MARCO TEORICO .......................................................................................................... 6 2.1 Redes de datos ............................................................................................................. 6 2.2 Servidores .................................................................................................................... 6 2.3 Protocolo de red .......................................................................................................... 7 2.4 LAN (local área network) ........................................................................................... 7 2.5 VLAN (virtual local area network) ............................................................................. 8 2.5.1 Beneficios de las Vlan .......................................................................................... 8 2.6 WAN (wide area network) .......................................................................................... 9 2.7 Seguridad de la Información ..................................................................................... 10 2.8 Seguridad informática ............................................................................................... 10 2.9 Gestion de Redes ....................................................................................................... 11 2.10 Áreas Funcionales de la gestion de Redes .............................................................. 11 2.10.1 Gestion de Configuraciones ............................................................................. 11 2.10.1 Gestion de Prestaciones.................................................................................... 11 2.10.1 Gestion de Fallos .............................................................................................. 12 2.10.1 Gestion de Seguridad ....................................................................................... 12 2.10.1 Gestion de Costos ............................................................................................. 12 2.11 Modelo de Gestion OSI ........................................................................................... 12 2.12 Virtualización .......................................................................................................... 12 3 2.13 Gestor de Red .......................................................................................................... 13 2.14 SNMP (Simple network Management Protocol) .................................................... 13 2.15 Modelo de Gestion TMN ........................................................................................ 14 2.15.1 Esquema de Arquitectura TMN ....................................................................... 14 2.15.2 Arquitectura Física TMN ................................................................................. 15 3 PLANTEAMIENTO DEL PROBLEMA Y OBJETIVOS .............................................. 16 3.1 Planteamiento del problema ...................................................................................... 16 3.1.1 Antecedentes .......................................................................................................... 16 3.1.2 Problemática .......................................................................................................... 17 3.2 OBJETIVOS ............................................................................................................. 17 3.2.1 Objetivo General .................................................................................................... 17 3.2.2 Objetivos Específicos............................................................................................. 18 4 DISEÑO Y DESARROLLO DEL PROYECTO ............................................................ 19 4.1 Rediseñar la red LAN Y WAN ................................................................................. 19 4.2 Realizar los cálculos del tendido de la fibra óptica para reemplazar al radio enlace. ............................................................................................................................. 26 4.3 Plantear una arquitectura de firewall para el nuevo diseño de la red de todas las sucursales, teniendo en cuenta los objetivos de la empresa. ........................................... 32 4.4 Se debe monitorear la red desde la oficina central implementando el modelo de gestion TMN. .................................................................................................................. 33 4.5 Proponer medidas que permitan eliminar las problemáticas planteadas en el punto anterior. ........................................................................................................................... 36 4.5.1 Perdida de Comunicación de algún enlace. ........................................................... 36 4 4.5.2 Equipos desactualizados de todos los usuarios. ..................................................... 36 4.5.3 Ataques a la Red. ................................................................................................... 37 4.5.4 Puertos Abiertos. .................................................................................................... 38 4.5.5 Software Malicioso. ............................................................................................... 48 4.5.6 Existen algunos días que la red deja de funcionar, la solución que tienen es apagar dispositivos y volverlos a encender para que la red vuelva a dar servicio. .................... 49 4.5.7 Frecuentemente los usuarios no tienen acceso a las bases de datos....................... 50 4.5.8 Se presume que hay ataques de denegación de servicios ya que por momentos deja de haber internet para los usuarios. ................................................................................. 50 4.5.9 No cuenta con los eventos de posibles vulnerabilidades que tiene la red. ............. 51 4.6 Los videos de las cámaras de vigilancia se deben monitorizar desde la central y almacenar en el CPD. Se sugiere hacer los backup solo por las noches en forma automática. ...................................................................................................................... 51 4.7 Se requiere un diseño a largo plazo (8 años) con redundancia en capa 2 y capa 3. .. 55 4.10 Centralizar el acceso a internet por la oficina central. ............................................ 56 4.11 Utilizar un servidor para hacer gestión de Fallas. ................................................... 56 4.12 Utilizar un servidor para hacer gestión de rendimiento. ......................................... 63 4.13 Utilizar un servidor para hacer gestión de seguridad de redes. ............................... 69 4.14 Utilizar un servidor para hacer gestión de configuración. ...................................... 73 4.15 El presupuesto que se tiene es de $us 35000 para el re diseño de la red LAN y WAN. ........................................................................................................................................ 77 5 CONCLUSIONES ........................................................................................................... 78 5 INTRODUCCIÓN Los servicios de tecnologías de la informacion, la plataforma tecnológica, los departamentos de sistemas, la conectividad y las líneas de comunicaciones se están convirtiendo cada vez más en la base y columna vertebral sobre la que las organizaciones gestionan sus negocios y se comunican y realizan transacciones. Dicha infraestructura crece y se vuelve más compleja a medida que se introducen nuevos servicios con el objeto de llegar a nuevos mercados o de mejorar la calidad. La necesidad de estar en constante búsqueda de maneras más eficientes de utilizar los recursos para la gestion de los equipos responsables de mostrar el estado del servicio en subestaciones y centrales; para lo cual se contará con sistemas de gestion y control de los procesos por medio de los cuales se garantiza un control, con el cual los operadores tienen una supervisión sobre los procesos de los recursos de la red. La información como uno de los activos más importantes para cualquier empresa, requiere que se proteja y asegure su confidencialidad, disponibilidad e integridad. Para lo cual, al interior de toda empresa o negocio, se generan estrategias en cuanto a seguridad de la información, abarcando desde normativas o políticas empresariales hasta la implementación de seguridad virtual y física. Debido al avance tecnológico la información ha pasado de estar en medio físico a un medio digital, el cual solo pueda ser accedido por las personas idóneas. Lo que hace necesario crear un modelo de red que sea más segura y confiable, en donde los distintos niveles de información, posean también distintos niveles de seguridad. 6 2 MARCO TEORICO 2.1 Redes de datos Son redes de comunicación en las que se han diseñado para transmitir datos. Las redes de datos es un método eficaz de compartir la información a los usuarios aumentando la productividad mientras se ahorra dinero y evitar la duplicación del equipo y de los recursos. 2.2 Servidores En un entorno de sistema operativo de red, los usuarios acceden y comparten recursos de uno o varios servidores, por lo que deben estar equipados para soportar el acceso recurrente de los usuarios y múltiples tareas, es recomendable adquirir el equipo con unidades de disco de alta capacidad y velocidad. Los sistemas operativos de red están diseñados para proporcionar procesos de red a los clientes, estos servicios más frecuentes incluyen World Wide Web, compartición de ficheros, intercambio de correo, administración remota, impresión, servicios de directorios. Los servicios basados en este conjunto de protocolo son vulnerables a análisis no autorizados y ataques maliciosos como DoS (Denial of Services) por lo que se recomienda proteger los recursos mediante autenticación y encriptaciones. 7 2.3 Protocolo de red Son un conjunto de reglas que permiten la comunicación de la red desde un host hasta otro host pasando a través de las redes. Estos protocolos determinan el formato, la secuencia, sincronización y el control de errores en la transmisión y recepción de datos. 2.4 LAN (local área network) Es una red de datos que cubre un área geográficamente pequeña y limitada, que conectan las estaciones de trabajo, terminales, dispositivos ya sea en un edificio, oficina o campus. Una LAN consiste en computadoras, dispositivos periféricos, dispositivos de Red, Tarjetas de Interface de Red (NICs). Proveen conectividad todas las 24 horas y utilizan las normas de la capa física y la capa de enlace de datos del modelo OSI. Ehternet, FDDI y Token Ring son algunas de las tecnologías LAN más comunes aunque el estándar más utilizado es el Ethernet. 8 2.5 VLAN (virtual local area network) Un grupo de dispositivos que están configurados de un modo que puedan comunicarse como si estuvieran conectados por el mismo cable. Las VLAN segmentan lógicamente las redes conmutadas basándose en las funciones. Se utilizan las VLAN para escalar, mayor seguridad y administrar el flujo de tráfico. 2.5.1 Beneficios de las Vlan Cada año las empresas crecen y se reorganizan continuamente, las VLAN facilitan el diseño de una red para dar soporte a los objetivos de una organización. Los principales beneficios en la implementación de las VLAN son los siguientes: ✓ Los usuarios que manejan datos sensibles están separados del resto de la red, disminuyendo las posibilidades de comprometer los datos, garantizando mayor seguridad. ✓ Reducir el uso ancho de banda haciendo más efectiva la red debido a que reduce el tráfico de datos innecesarios. ✓ Reduce los dominios de difusión. ✓ Administración centralizada y efectiva para el administrador de red. 9 2.6 WAN (wide area network) Las WANs interconectan LANs, es decir que abarcan áreas geográficamente grandes, permitiendo a las empresas comunicarse entre sí a pesar de las distancias. Tiene la capacidad de comunicarse en tiempo real con diferentes usuarios, permitiendo el acceso a recursos de otras ciudades. La principal variación entre WAN y LAN es la escalabilidad. Se espera que la WAN se estire porque el requisito de cubrir varias ciudades, incluso países y continentes, es una necesidad. Un grupo de conmutadores y enrutadores están interrelacionados con una red de área amplia. Los conmutadores se pueden conectar en diversas localidades como red completa y redes parciales también. Una red de área amplia puede ser confidencialmente poseído o contratado de un proveedor de servicios, pero no se puede ignorar el hecho de que cubre varios servidores. 10 2.7 Seguridad de la Información Cuando se habla de Seguridad de la Información se indica que dicha información es muy valiosa y se debe proteger, conociendo, gestionando y minimizando los riesgos o amenazas, con mecanismos o conjuntos de medidas técnicas destinadas a la integridad, confidencialidad y disponibilidad de la información, trazando planes de acción apoyándose en la Seguridad Informática y políticas o normativas de Seguridad de esta manera se protege la información de una organización, independientemente del lugar en que se encuentre, papel, discos duros, memorias portables o medios digitales. • • • Integridad: Asegura que la información es completa, no modificada y completa, se conoce el autor. Confidencialidad: Asegura que a la información solo tiene acceso quien esté autorizado debiendo ser legibles y modificables. Disponibilidad: Asegura que la información siempre sea accesible en un momento necesario. 2.8 Seguridad informática La seguridad informática se encarga de implementar técnicas de protección, es decir, se refiere a la protección de infraestructuras de las tecnologías de la información y comunicación que soportan la operación de una organización, centrándose en hardware y software, como son antivirus, firewalls, detección de intrusos, entre otros elementos, además, de los enfoques técnicos los especialista en seguridad se manejan con las vulnerabilidades y con amenazas bajo la forma de ataques, para poder mitigar los riesgos, teniendo en cuenta políticas de seguridad para poder analizar y diseñar posibles responsabilidades y reglas para evitar amenazas o minimizar los efectos. 11 Riesgos Ausencias de normas Errores del personal Control insuficiente Seguridad de la Información Vulnerabilidades & Amenazas Seguridad Informática Virus Spam Contraseñas 2.9 Gestion de Redes Consiste en la monitorización, el sondeo, configuración, evaluación, análisis y control de los recursos de una red para conseguir niveles de trabajo y adecuados a los objetivos de una instalación y una organización; mediante tareas de despliegue, integración y coordinación de hardware, software y elementos humanos. 2.10 Áreas Funcionales de la gestion de Redes 2.10.1 Gestion de Configuraciones la gestión de configuración maneja el conjunto de recursos y procesos de red que operan entre sí de forma apropiada. Asimismo, se ocupa de la inicialización, mantenimiento y finalización de componentes individuales y subsistemas lógicos de la red. En tal sentido, la gestión de configuración puede indicar el proceso de inicialización, identificando y especificando las características de los componentes y recursos que constituyen. También, se especifican valores iníciales o por defecto para los diferentes atributos, de forma que los recursos gestionados comiencen a operar en los estados deseados, teniendo los valores de atributos deseados y las relaciones adecuadas con otros componentes de la red. 2.10.1 Gestion de Prestaciones La gestión de prestaciones asegura el correcto funcionamiento del entorno de red empleando para ello criterios de grado y calidad de servicio. Asimismo, mantiene un permanente monitoreo de la red para evitar embotellamientos, determina los parámetros de calidad de servicio y recoge y procesa los datos medidos tales como tráfico para generar los informes correspondientes. En esta gestión, se establecen los indicadores apropiados para monitorizar adecuadamente las prestaciones de la red, entre ellos se encuentran: medidas orientadas a servicios y orientadas a eficiencia; los cuales se describen a continuación. 12 2.10.1 Gestion de Fallos la gestión de fallos se encarga de detectar los fallos en la red lo más rápido posible, así como también, identificar sus causas para corregirlos con el fin de mantener la red disponible ante cualquier situación. Estas actividades se logran a través del monitoreo de la red y estado del sistema (Enable, Unable, Disable: Activado, desactivado temporalmente o desactivado), la recepción y procesamiento de alarmas, el diagnóstico permanente de los elementos de red y las medidas de recuperación ante errores. A continuación, se describen elementos importantes tales como: los archivos históricos, conocidos también como archivos logs, y administrador de red; que son piezas importantes dentro de las actividades descritas con anterioridad en función de la gestión de fallos. 2.10.1 Gestion de Seguridad La gestión de seguridad se encarga de proteger el activo más importante de la organización que corresponde a la información que se genera diariamente. Adicional a ello, se encarga de proteger los equipos de comunicación, servidores y estaciones de trabajo de posibles ataques proveniente de terceros para mantener la integridad del sistema. 2.10.1 Gestion de Costos La gestión de costos conocida también como gestión de contabilidad, se basa en el registro del uso de los recursos y servicios proporcionados por la red a los usuarios estudiando para ello su distribución en relación con las políticas de tráfico todo esto, de acuerdo con las necesidades de la organización. En esta gestión se hacen mención de: funciones, recursos y datos obtenidos. 2.11 Modelo de Gestion OSI Según Martí (1999) el modelo de gestión OSI comprende la administración de sistemas que delimita la operación de cualquiera de las siete (7) capas del modelo OSI (capa n) y la administración de los objetos gestionados (MOs), en los cuales se plantea el modelo de información, organización, comunicación y función, considerados sub-modelos del modelo OSI. 2.12 Virtualización La virtualización es una tecnología que permite crear servicios de TI útiles, con recursos que están unidos tradicionalmente al hardware. Permite utilizar toda la capacidad de una máquina virtual, porque distribuye sus capacidades en varios usuarios o entornos. 13 2.13 Gestor de Red El personal a cargo de la gestión de redes dentro de una empresa que trabaja con tecnologías de la información tiene una gran responsabilidad. Debe asegurar que la red funcione todo el tiempo, rastrear todos los dispositivos conectados, monitorear la transferencia de datos y solucionar problemas con el ancho de banda. Para cumplir con estas funciones, existe software de gestión de redes que ayuda para controlar la red y observar inmediatamente aquellos problemas que requieren atención. Ventajas principales del software de gestión de redes: • • • • • • Minimiza el tiempo de caída del sistema de conexiones. Detecta fallas en los dispositivos de red. Es compatible para verificar el vínculo con diversos dispositivos que se incorporan a la red (teléfonos móviles, ordenadores, tablets, impresoras). Elabora un registro detallado de situaciones problemáticas, para ayudar a prevenir que vuelvan a ocurrir. Con la ayuda de diversos sensores, brinda alertas antes que se produzcan situaciones críticas. Permite adaptar su configuración a las características propias de la red de la empresa. 2.14 SNMP (Simple network Management Protocol) El Protocolo Simple de Administración de Red o SNMP (del inglés Simple Network Management Protocol) es un protocolo de la capa de aplicación que facilita el intercambio de información de administración entre dispositivos de red. Los dispositivos que normalmente soportan SNMP incluyen routers, switches, servidores, estaciones de trabajo, impresoras, bastidores de módem y muchos más. Permite a los administradores supervisar el funcionamiento de la red, buscar y resolver sus problemas, y planear su crecimiento. SNMP es un componente de la suite de protocolo de Internet como se define por el IETF. Se compone de un conjunto de normas para la gestión de la red, incluyendo una capa de aplicación del protocolo, una base de datos de esquema, y un conjunto de objetos de datos. Las versiones de SNMP más utilizadas son SNMP versión 1 (SNMPv1) y SNMP versión 2 (SNMPv2). SNMP en su última versión (SNMPv3) posee cambios significativos con relación a sus predecesores, sobre todo en aspectos de seguridad; sin embargo, no ha sido mayoritariamente aceptado en la industria. 14 2.15 Modelo de Gestion TMN TMN se refiere a un conjunto de normas por la Unión Internacional de telecomunicaciones (UIT-T) para la especificación de una red de gestión de las telecomunicaciones (por lo tanto, el acrónimo TMN). TMN cubre una amplia gama de temas relacionados con los principios de cómo manejar las redes de telecomunicaciones. Los temas se describen formalmente en proveedores deben adherirse a las normas. La importancia comercial de TMN es limitada y, de hecho, disminuye. Sin embargo, TMN ampliamente se ha convertido en una referencia marco que proporciona una terminología clara y ampliamente aceptada para la gestión de temas relacionados. La jerarquía TMN, es un modelo de referencia que especifica un conjunto de capas de gestión que construir uno encima del otro y abstracciones diferentes direcciones del espacio de gestión. En la práctica, estas capas no son siempre claramente separadas en los sistemas que implementan la funcionalidad correspondiente. Sin embargo, como referencia, el concepto de capa es invaluable. Según el modelo de referencia TMN, se clasifican en sistemas de gestión para las siguientes capas que realizan funciones específicas y tienen un alcance específico: • • • • • Gestión empresarial: Una gestión capa responsable de la empresa total y no está sujeto a la normalización. Gestión de servicios: Una capa de gestión es ocupan y responsable, los aspectos contractuales, incluyendo orden de servicio de manipulación, denuncia manipulación y facturación de servicios que se suministran a los clientes o disponible para nuevos clientes potenciales. Administración de redes: Una gestión capa responsable de la gestión, incluyendo la coordinación de la actividad, de una visión de la red. Elemento de gestión: Una gestión capa que se encarga de la gestión de los elementos de la red de forma individual o colectiva Elementos de la red: Un concepto arquitectónico que representa el equipo de telecomunicación (o grupos/partes de equipos de telecomunicaciones) y apoya el equipo o cualquier elemento o grupos de artículos considerados pertenecientes al entorno de las telecomunicaciones que realiza funciones de elemento de red (NEFs). 2.15.1 Esquema de Arquitectura TMN 1. Creciente heterogeneidad en la tecnología de redes de telecomunicación y coexistencia de redes: ✓ Redes analógicas. ✓ Redes digitales banda estrecha. ✓ Redes digitales banda ancha. 15 2. Aumento en la demanda sobre: ✓ ✓ ✓ ✓ ✓ Posibilidad de introducir nuevos servicios. Alta calidad de servicios. Posibilidad de reorganizar las redes. Métodos eficientes de trabajo para operar las redes. Competencia entre empresas operadoras privada 2.15.2 Arquitectura Física TMN Componentes de la arquitectura física: a) Sistemas de operación (OS). Realiza las funciones de un gestor de red. b) Redes de comunicación de datos (DCN). Transporta y encamina la información de gestión. c) Estaciones de trabajo (WS). Permite a los operadores de gestión acceder a la información de gestión. d) Dispositivos de mediación (MD). Realiza funciones de: 1. Conversión de protocolos, mensajes, direcciones. 2. Encaminamiento. 3. Procesamiento de la información. e) Elementos de red (NE). Elementos de la red de telecomunicación. Tienen un agente de gestión. f) Adaptadores Q (QA). Convierten datos de un formato no-TMN a formato TMN y viceversa. 16 3 PLANTEAMIENTO DEL PROBLEMA Y OBJETIVOS 3.1 Planteamiento del problema 3.1.1 Antecedentes La cadena de comida rápida se está expandiendo rápidamente en nuestra ciudad, por lo tanto, desean monitorizar su red para tener la información de todos los sucesos que pasan en la red. Se reporta constantes ataques a la red, amenazas a la red, lentitud de la red y caídas de interconectividad con las sucursales por lo que espera una propuesta de rediseño de la red donde tenga contemplado seguridad de redes y gestión a toda su infraestructura. Cuenta con: • • • Una oficina central en la av. Cana Cotoca # 236. La sucursal 1 4to anillo ventura Mall. La sucursal 2 Doble vía a la guardia 8to anillo. Para la interconexión de las oficinas se está utilizando radio enlaces que tienen mucha perdida de paquetes, perdida de interconexión, etc Se cuenta con 30 usuarios en la oficina central de los cuales 28 usuarios acceden a los servidores de Base de Datos, todos los usuarios utilizan Internet y teléfonos IP y 5 cámaras de video. 17 En la sucursal se tienen 15 trabajadores de los cuales 15 son usuarios de las bases de datos, 10 usuarios de internet, todos tiene teléfonos IP y 8 cámaras de video. Todos los usuarios cuentan con correo electrónico. Se cuenta con un CPD en la oficina central. Para el acceso a internet se tiene proveedores independientes una para cada sucursal y otra para la oficina central. Se tiene un servidor de telefonía IP en cada oficina. Los videos se almacenan en la cada oficina. Los cajeros solo tienen la aplicación de cobranzas activada en su escritorio. 3.1.2 Problemática La problemática identificada es que la red no cuenta con información de los acontecimientos que pasan en la red, como: • • • • • • • • • Perdida de comunicación de algún enlace Equipos desactualizados de todos los usuarios Ataques a la red Puertos abiertos Software malicioso Existen algunos días que la red deja de funcionar, la solución que tienen es apagar dispositivos y volverlos a encender para que la red vuelva a dar servicio Frecuentemente los usuarios no tienen acceso a las bases de datos. Se presume que hay ataques de denegación de servicios ya que por momentos deja de haber internet para los usuarios No cuenta con los eventos de posibles vulnerabilidades que tiene la red Por lo tanto, se tiene una red que presenta fallas de seguridad y no está gestionada. 3.2 OBJETIVOS 3.2.1 Objetivo General Diseñar un modelo de red de toda la infraestructura basado en el modelo de gestion TMN, según requerimientos que están influenciados por sus necesidades y 18 objetivos, los requisitos de seguridad y gestion, los procesos empleados y el tamaño y estructura de la organización. 3.2.2 Objetivos Específicos a. Rediseñar la red LAN Y WAN b. Realizar los cálculos del tendido de la fibra óptica para reemplazar al radio enlace c. Plantear una arquitectura de firewall para el nuevo diseño de la red de todas las sucursales, teniendo en cuenta los objetivos de la empresa d. Se debe monitorear la red desde la oficina central implementando el modelo de gestion TMN e. Los videos de las cámaras de vigilancia se deben monitorizar desde la central y almacenar en el CPD. Se sugiere hacer los backup solo por las noches en forma automática f. Se requiere un diseño a largo plazo (8 años) con redundancia en capa 2 y capa 3 g. Se estima un crecimiento del 3% anual h. Centralizar el acceso a internet por la oficina central i. Utilizar un servidor para hacer gestión de Fallas j. Utilizar un servidor para hacer gestión de rendimiento k. Utilizar un servidor para hacer gestión de seguridad de redes l. Utilizar un servidor para hacer gestión de configuración m. El presupuesto que se tiene es de $us 35000 para el re diseño de la red LAN y WAN 19 4 DISEÑO Y DESARROLLO DEL PROYECTO 4.1 Rediseñar la red LAN Y WAN Ubicación Actual de las Oficinas y las Sucursales: Diseño actual de la Red: 20 Diseño propuesto: Rediseño de la Red LAN y WAN tomando en cuenta redundancia en capa 2/3 y centralizando el acceso a Internet: 21 Calculo de Ancho de Banda para Aplicaciones CPD Oficina Central: Aplicación Cobranzas cliente/servidor: • • • • Almacenamiento de datos en la central. Tamaño promedio de los datos 450 Kb. 28 usuarios concurrentes solo de la oficina Central. Tiempo de transferencia hasta 250 seg. Tamaño Promedio = 450 Kb Tiempo de Transferencia = 250 seg Usuarios = 28 Concurrentes 𝐵𝑊 = 450 𝐾𝑏 1024 𝐵𝑦𝑡𝑒 8 𝑏𝑖𝑡𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 ∗ ∗ ∗ ∗ 28 = 5.7 𝑀𝑏𝑝𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 1 𝐾𝑏 1 𝐵𝑦𝑡𝑒 250 𝑠𝑒𝑔𝑢𝑛𝑑𝑜𝑠 22 Sucursal 1: Aplicación Cobranzas cliente/servidor: • • • • Almacenamiento de datos en la central. Tamaño promedio de los datos 450 Kb. 15 usuarios concurrentes Tiempo de transferencia hasta 250 seg. Tamaño Promedio = 450 Kb Tiempo de Transferencia = 250 seg Usuarios = 15 Concurrentes 𝐵𝑊 = 450 𝐾𝑏 1024 𝐵𝑦𝑡𝑒 8 𝑏𝑖𝑡𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 ∗ ∗ ∗ ∗ 15 = 3.3 𝑀𝑏𝑝𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 1 𝐾𝑏 1 𝐵𝑦𝑡𝑒 250 𝑠𝑒𝑔𝑢𝑛𝑑𝑜𝑠 Sucursal 2: Aplicación Cobranzas cliente/servidor: • • • • Almacenamiento de datos en la central. Tamaño promedio de los datos 450 Kb. 15 usuarios concurrentes Tiempo de transferencia hasta 250 seg. Tamaño Promedio = 450 Kb Tiempo de Transferencia = 250 seg Usuarios = 15 Concurrentes 𝐵𝑊 = 450 𝐾𝑏 1024 𝐵𝑦𝑡𝑒 8 𝑏𝑖𝑡𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 ∗ ∗ ∗ ∗ 15 = 3.3 𝑀𝑏𝑝𝑠 1 𝑐𝑜𝑛𝑠𝑢𝑙𝑡𝑎 1 𝐾𝑏 1 𝐵𝑦𝑡𝑒 250 𝑠𝑒𝑔𝑢𝑛𝑑𝑜𝑠 23 Aplicación E. VoIP • • Se tiene un servidor de VoIP en cada oficina. Todos los usuarios tienen el servicio de telefonía IP. Usuarios 30 15 15 Sucursal Central Sucursal 1 Sucursal 2 Ancho de Banda por teléfono = 64Kbps Códec G711 + carga útil = 87.2 kbps BW Total Central = 87.2 Kbps ∗ 30 = 2616.2 Kbps = 2.616Mbps ≈ 2.7 Mbps BW Total Suc. = 87.2 Kbps ∗ 15 = 1308.8 Kbps = 1.308 Mbps ≈ 1.4 Mbps Aplicación F. Video vigilancia • • • • El sistema de video vigilancia almacena información en la sucursal, se monitorea desde la central. Solo en horarios nocturnos se hacen las copias de seguridad. La central cuenta con 5 cámaras. Las sucursales cada uno con 8 cámaras. Cámaras 5 8 8 Sucursal Central Sucursal 1 Sucursal 2 Se utilizará la página “http://www.stardot.com/bandwidth-and-storage-calculator” para calcular el ancho de banda necesario para la central y sucursales. 24 Oficina Central: Sucursales: Cámaras 5 3 3 Sucursal Central Sucursal 1 Sucursal 2 BW*Cámara 1.6 Mbps 1.6 Mbps 1.6 Mbps BW Total 8 Mbps 12.8 Mbps 12.8Mbps 25 Servidor de Correos: • Todos los usuarios cuentan con correo electrónico. 𝐴𝑛𝑐ℎ𝑜 𝑑𝑒 𝑏𝑎𝑛𝑑𝑎 = 𝑛ú𝑚𝑒𝑟𝑜 𝑑𝑒 𝑐𝑜𝑟𝑟𝑒𝑜𝑠 𝑝𝑜𝑟 ℎ𝑜𝑟𝑎 ∗ 𝑛ú𝑚𝑒𝑟𝑜 𝑑𝑒 𝑏𝑖𝑡𝑠 𝑝𝑜𝑟 𝑐𝑜𝑟𝑟𝑒o 𝐵𝑊 = 25 𝑐𝑜𝑟𝑟𝑒𝑜𝑠 74159 𝑏𝑦𝑡𝑒 8 𝑏𝑖𝑡𝑠 ∗ ∗ = 3.8 𝑀𝑏𝑝𝑠 3600 𝑠𝑒𝑔 1 𝐶𝑜𝑟𝑟𝑒𝑜 1 𝐵𝑦𝑡𝑒 𝐵𝑊 = 14 𝑐𝑜𝑟𝑟𝑒𝑜𝑠 74159 𝑏𝑦𝑡𝑒 8 𝑏𝑖𝑡𝑠 ∗ ∗ = 2.3𝑀𝑏𝑝𝑠 3600 𝑠𝑒𝑔 1 𝐶𝑜𝑟𝑟𝑒𝑜 1 𝐵𝑦𝑡𝑒 Sucursal BW Total Central 3.8 Mbps Sucursal 1 2.3 Mbps Sucursal 2 2.3Mbps Total, de ancho de Banda y flujos: Aplicación Central Sucursal 1 Sucursal 2 Cobranzas 5.7 Mb 3.3 Mb 3.3 Mb VoIP 2.7 Mb 1.4 Mb 1.4 Mb Cámaras 8 Mb 12.8 Mb 12.8 Mb Correo 3.8 Mb 2.3 Mb 2.3 Mb Flujo compuesto: Fc1(Central a CPD) = Fa + Fb + Fc + Fd = 20.2 Mbps Fc2 (Sucursal 1 a Central) = Fa + Fb + Fc + Fd = 19.8 Mbps 26 Fc3 (Sucursal 2 a Central) = Fa + Fb + Fc + Fd = 19.8 Mbps Flujo Backbone (a CPD): Fc1 + Fc2 + Fc3 = 59.8 Mbps Fc3 FB Fc1 Fc2 4.2 Realizar los cálculos del tendido de la fibra óptica para reemplazar al radio enlace. Ubicación Geográfica de la Oficina Central y Sucursales: SUCURSAL UBICACION Oficina Central Av. Canal Cotoca # 236 Sucursal 1 4to anillo Ventura Mall Sucursal 2 Doble vía a la Guardia 8vo anillo Radio enlace actual de la Empresa: 27 Enlace por Fibra Optica propuesta: Calculo de enlace de Fibra Optica entre la Oficina Central y Sucursal 1: Tipo de Fibra Óptica En este caso la distancia sobrepasa los 3 km entre la Sucursal 1 y la Oficina Central por tanto el tipo de fibra óptica será monomodo ya que tiene un alcance mayor de 20 km. 28 Selección de conectores para los enlaces de Fibra Optica: Conectores LC por razones de compatibilidad con el transmisor S-31DLC20D - MikroTik Selección del equipo de transmisión (Transceiver) S-31DLC20D - MikroTik Single-Mode DDM SFP Transceiver Se opta por la selección de este transmisor ya que cumple con las necesidades de los enlaces entre las sucursales, tanto en distancia, medio de transmisión y capacidad de transmisión. Características: • Data Rate: 1.25G • Distance: 20km • Wavelength: 1310nm • Mode: SM • Connector: Dual LC • Format: SFP 29 Calculo de atenuación de nuestro enlace de Fibra Optica entre La Oficina Central y Sucursal 1: • • • • • Atenuación de cable = 0.2 dB Atenuación por empalme = 0.2 dB Atenuación por conector = 0.5 dB Reserva margen de cable = 4 dB Longitud de cable OC – Sucursal 1 = 6.55 Km Atenuación del cable: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑐𝑎𝑏𝑙𝑒 (𝑑𝐵) = 𝐴𝑡𝑒𝑛. 𝐹. 𝑂 (𝑑𝐵 / 𝐾𝑚. ) ∗ 𝐿𝑜𝑛𝑔𝑖𝑡𝑢𝑑 𝐶𝑎𝑏𝑙𝑒 (𝑘𝑚. ) 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑇𝑜𝑡𝑎𝑙 𝑐𝑎𝑏𝑙𝑒 (𝑑𝐵) = 0.2 (𝑑𝐵 / 𝐾𝑚. ) 𝑥 6.55 (𝑘𝑚. ) = 1.31 𝑑𝐵 Atenuación por empalme: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖𝑜𝑛 𝑑𝑒 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 (𝑑𝐵) = 𝑛º 𝑑𝑒 𝑒𝑚𝑝𝑎𝑙𝑚𝑒𝑠 ∗ 𝐴. 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 (𝑑𝐵) = 2 ∗ 0.2 = 0.4 𝑑𝐵 Atenuación por conector: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑑𝑒 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 (𝑑𝐵. ) = 𝐴𝑡𝑒𝑛. 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 ∗ 𝑛º 𝑐𝑜𝑛𝑒𝑐𝑡𝑜𝑟𝑒𝑠 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 (𝑑𝐵. ) = 0.5 ∗ 6 = 3 𝑑𝐵 Atenuación total del enlace: 𝐴. 𝑇𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒: 𝐴𝑡𝑒𝑛. 𝑐𝑎𝑏𝑙𝑒 + 𝐴𝑡𝑒𝑛. 𝐸𝑚𝑝𝑎𝑙 + 𝐴𝑡𝑒𝑛. 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 + 𝑅𝑒𝑠𝑒𝑟𝑣𝑎 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑇𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒: 1.31 𝑑𝐵 + 0.4 𝑑𝐵 + 3 𝑑𝐵 + 4 𝑑𝐵 = 8.71 𝑑𝐵 Potencia Disponible Restante: 𝑃𝐷𝑅: 𝑃𝑜𝑡𝑒𝑛𝑐𝑖𝑎 𝑑𝑖𝑠𝑝𝑜𝑛𝑖𝑏𝑙𝑒 − 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖𝑜𝑛 𝑡𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒 𝑃 𝐷 𝑅: 21 𝑑𝐵 − 8.71 𝑑𝐵 = 12.29 𝑑𝐵 30 Calculo de enlace de Fibra Optica entre la Oficina Central y Sucursal 2: Tipo de Fibra Óptica En este caso la distancia sobrepasa los 3 km entre la Sucursal 2 y la Oficina Central por tanto el tipo de fibra óptica será monomodo ya que tiene un alcance mayor de 20 km. Selección de conectores para los enlaces de Fibra Optica: Conectores LC por razones de compatibilidad con el transmisor S-31DLC20D - MikroTik Selección del equipo de transmisión (Transceiver) S-31DLC20D - MikroTik Single-Mode DDM SFP Transceiver Se opta por la selección de este transmisor ya que cumple con las necesidades de los enlaces entre las sucursales, tanto en distancia, medio de transmisión y capacidad de transmisión. 31 Características: • Data Rate: 1.25G • Distance: 20km • Wavelength: 1310nm • Mode: SM • Connector: Dual LC • Format: SFP Calculo de atenuación del enlace de fibra Optica entre La Oficina Central y Sucursal 2: • • • • • Atenuación de cable = 0.2 dB Atenuación por empalme = 0.2 dB Atenuación por conector = 0.5 dB Reserva margen de cable = 4 dB Longitud de cable OC – Sucursal 2 = 12.6 Km Atenuación del cable: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑐𝑎𝑏𝑙𝑒 (𝑑𝐵) = 𝐴𝑡𝑒𝑛. 𝐹. 𝑂 (𝑑𝐵 / 𝐾𝑚. ) ∗ 𝐿𝑜𝑛𝑔𝑖𝑡𝑢𝑑 𝐶𝑎𝑏𝑙𝑒 (𝑘𝑚. ) 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑇𝑜𝑡𝑎𝑙 𝑐𝑎𝑏𝑙𝑒 (𝑑𝐵) = 0.2 (𝑑𝐵 / 𝐾𝑚. ) 𝑥 12.6 (𝑘𝑚. ) = 2.52 𝑑𝐵 Atenuación por empalme: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖𝑜𝑛 𝑑𝑒 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 (𝑑𝐵) = 𝑛º 𝑑𝑒 𝑒𝑚𝑝𝑎𝑙𝑚𝑒𝑠 ∗ 𝐴. 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝐸𝑚𝑝𝑎𝑙𝑚𝑒𝑠 (𝑑𝐵) = 2 ∗ 0.2 = 0.4 𝑑𝐵 Atenuación por conector: 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑑𝑒 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 (𝑑𝐵. ) = 𝐴𝑡𝑒𝑛. 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 ∗ 𝑛º 𝑐𝑜𝑛𝑒𝑐𝑡𝑜𝑟𝑒𝑠 32 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 (𝑑𝐵. ) = 0.5 ∗ 6 = 3 𝑑𝐵 Atenuación total del enlace: 𝐴. 𝑇𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒: 𝐴𝑡𝑒𝑛. 𝑐𝑎𝑏𝑙𝑒 + 𝐴𝑡𝑒𝑛. 𝐸𝑚𝑝𝑎𝑙 + 𝐴𝑡𝑒𝑛. 𝐶𝑜𝑛𝑒𝑐𝑡𝑜𝑟 + 𝑅𝑒𝑠𝑒𝑟𝑣𝑎 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖ó𝑛 𝑇𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒: 2.52 𝑑𝐵 + 0.4 𝑑𝐵 + 3 𝑑𝐵 + 4 𝑑𝐵 = 9.92 𝑑𝐵 Potencia Disponible Restante: 𝑃𝐷𝑅: 𝑃𝑜𝑡𝑒𝑛𝑐𝑖𝑎 𝑑𝑖𝑠𝑝𝑜𝑛𝑖𝑏𝑙𝑒 − 𝐴𝑡𝑒𝑛𝑢𝑎𝑐𝑖𝑜𝑛 𝑡𝑜𝑡𝑎𝑙 𝑒𝑛𝑙𝑎𝑐𝑒 𝑃 𝐷 𝑅: 21 𝑑𝐵 − 9.92 𝑑𝐵 = 11.08 𝑑𝐵 Tablas de Direccionamiento de la Red: Para la asignación de direcciones se utilizó una clase A por una mejor administracion y control de la red: 4.3 Plantear una arquitectura de firewall para el nuevo diseño de la red de todas las sucursales, teniendo en cuenta los objetivos de la empresa. Diseño Jerárquico de 3 Capas con una arquitectura de Firewall doblemente apantallado y DMZ para protección de Ataques tanto externos como internos. 33 4.4 Se debe monitorear la red desde la oficina central implementando el modelo de gestion TMN. En este modelo se definen los objetos que serán gestionados en cada nivel, es decir, las funcionalidades que caracterizan a cada tecnología. También se define la interface de comunicación que se empleará para el intercambio de datos entre cada nivel. • Capa Elementos de Red En esta capa tiene como objetivo monitorear los equipos críticos de red como ser los enlaces de FO y radio enlaces, así como los router y Servidores. 34 Se distinguen los dispositivos críticos de la red que están resaltados en el diagrama lógico, estos serían los siguientes: • - Firewall - Switch L3 - Servidores - Pc crítico Capa de gestión de elementos En esta capa se realiza las configuraciones de alertamientos de los elementos de red, configurar los parámetros para determinar desde que estado deberá avisar al administrador de red. La gestión que se aplicó a los dispositivos mencionados anteriormente: - Firewall: Gestión de fallas, prestaciones y configuraciones. Switch L3: Gestión de prestaciones, fallas, configuraciones, verificación de puertos en uso y análisis de tráfico fluyente en interfaces troncales. Servidores: Gestión de prestaciones, fallas y configuraciones. Usuarios Críticos: Fallas y prestaciones. 35 • Capa de Gestión de red En esta capa se gestiona el performance de los equipos de redes y telecomunicaciones. Encargado del transporte de la información entre dos puntos y de que se realice de forma correcta, protocolo o agente a usar en la gestión (SNMP). Gestores utilizados: - Zabbix: Gestor de prestaciones. - Cacti: Gestor de prestaciones. - Nagios: Gestor de fallas y prestaciones. - PRTG: Gestor de fallas. - Nessus: Gestor de seguridad. - CatTools: Gestor de configuración. • Capa de Gestión de Servicios Capa de la modelo encargada de la gestión de servicios que están en la red y de administrar QoS en los que se tenga prioridad: - Video: puerto tcp/80, tcp/554, udp/1000.1 - Correo: puerto tcp/25, 465, 587 - Dns: puerto tcp/53 - VoIP: puerto tcp/5060 • Capa de Gestión de negocio En esta capa se hacen análisis de mercado, planificación y definición de servicios. 36 4.5 Proponer medidas que permitan eliminar las problemáticas planteadas en el punto anterior. 4.5.1 Perdida de Comunicación de algún enlace. Este problema puede derivar de dos situaciones: Mal cálculo de los enlaces o mal elección de equipos. Ya que no se cuenta con información de los equipos y cálculos de los enlaces se propone realizar el reemplazo de antenas actuales por un sistema AirFiber con un sistema 1+1 con redundancia activo-activo, la orientación de las antenas se mantiene, solo se amplía la utilización de un nuevo rango de frecuencia para evitar que exista un solapamiento de frecuencia y se utilizaran las mismas torres instaladas. airFiber AF-5 es un dispositivo para enlaces Punto a Punto de Ubiquiti que opera en la banda de 5GHz, alcanza velocidades de más de 1 Gbps, procesa más de 1 millón de paquetes por segundo e introduce la nueva tecnología eXtended Range (xRT) para proporcionar un largo alcance de más de 100 Km. airFiber AF-5 4.5.2 Equipos desactualizados de todos los usuarios. Se propone utilizar WSUS o Windows Server Update Services, es una función más dentro del catálogo de roles disponible en Windows Server 2008 o superior. Este rol permite disponer de un sistema centralizado de actualizaciones para equipos de puesto de trabajo Windows a través de la red local de nuestra empresa. A través de WSUS es posible gestionar completamente la distribución de las últimas actualizaciones publicadas por Microsoft a través del servicio Windows Update, así como de los parches de seguridad más recientes. 37 WSUS permite la distribución de los parches y actualizaciones publicadas por Microsoft de forma centralizada para todos los puestos cliente que corran con cualquier sistema operativo de la multinacional, de forma práctica, cómoda y programada permitiéndonos una gestión más correcta del ancho de banda disponible en la LAN. 4.5.3 Ataques a la Red. Para solucionar estos ataques a la red se propone la implementación de la arquitectura de firewall doblemente apantallado que filtra ataques leves en el borde y en nuestros firewalls tenemos las opciones de IPS/IDS, antimalware, filtrado url, etc. 38 4.5.4 Puertos Abiertos. En GNU/Linux es posible saber mediante el comando nmap y en unos pocos segundos si un puerto está abierto. Esto también se puede hacer en Windows usando el Símbolo del sistema, solo que el comando no es el mismo. El hecho de saber qué puertos están y no están abiertos en nuestro sistema operativo es una acción de seguridad muy conveniente, ya que, las aplicaciones maliciosas suelen abrir accesos en nuestros equipos para permitir la conexión a él de gente que digamos, no tiene muy buenas intenciones. Echar un vistazo a los puertos de vez en cuando es muy útil para comprobar que todo va bien. Pero, ¿cómo saber si un puerto está abierto en Windows? Es muy fácil, no hace falta que instalar ningún programa, hay varias páginas web que escanean los puertos. Ahora bien, lo más rápido sería con el comando netstat. • Ver puertos abiertos mediante line de códigos NETSTAT Ver los puertos abiertos en el equipo y a la escucha. Para saber que puertos tienes abiertos sigue los siguientes pasos: Copia y pega el siguiente código en el cuadro que se encuentra encima del botón de Inicio o en el comando Ejecutar, presiona la tecla Enter. CMD /K NETSTAT -AN|FINDSTR /C: LISTENING 39 Se abrirá una ventana negra de la consola de CMD en la que verás una lista de los puertos que se encuentran abiertos y a la escucha en espera de alguna conexión. Puedes verificar mediante la lista de puertos por qué se encuentran abiertos. Para conocer las conexiones establecidas en este momento se realiza de la siguiente forma: Copia el siguiente código, pégalo en el cuadro de Inicio o en el comando Ejecutar (WINDOWS+R) y presiona la tecla Enter. CMD /K NETSTAT -ANO -P TCP 04|FINDSTR /C: ESTABLISHED Aparecerá una ventana negra en la cual se listarán todas las conexiones establecidas por el equipo indicando la dirección IP del destino. De esta forma puedes saber si tu equipo establece una conexión con algún sitio web de forma inadvertida. 40 • Utilizar Axence NetTools para escaneo de puertos. Mediante el programa Axence NetTools se escanean los puertos abiertos y las vulnerabilidades. • WhatsMyIP para escaneos de puertos 41 Otro método que podemos emplear es más sencillo y visual, pero requiere de conexión a Internet, ya que para saber qué puertos tenemos abiertos recurriremos a una página especializada en este tipo de diagnósticos, concretamente a WhatsMyIP, en su sección Port Scanners. MANERAS DE CERRAR LOS PUERTOS: • Lo primero que debemos hacer, es ir al Panel de Control. Una vez allí, es momento de acceder a la opción “Administrador de tareas”. Al seleccionar esta opción, nos ubicamos en “Servicios y Programas”, de esta manera, tendremos la opción de visualizar los servicios que están activos y los puertos que se han abierto con estos servicios. En la lista desplegada por pantalla, podremos elegir el servicio que deseamos deshabilitar y seleccionar la opción desactivar, así, podremos cerrarlo y de manera automática, el puerto que se abrió con dicho servicio. 42 • Otra opción para cerrar los puertos abiertos es mediante el firewall de Windows configurando reglas para “permitir” o “denegar” puertos. 1. Nos encontraremos con una pantalla como la siguiente, en ella seleccionamos "Configuración avanzada". 43 2. En este paso aparecerá una ventana como la que se ve a continuación, aquí debemos elegir el tipo de “regla” que deseamos (entrada o salida), según el tipo de tráfico que deseemos abrir o bloquear pincharemos en una o en otra, vamos a elegir de entrada para el ejemplo: 3. Una vez que hemos elegido el tipo de regla, en la parte derecha saldrá un panel llamado Acciones, dónde debemos pinchar en Nueva regla: 44 4. Tendremos abierto un asistente para cerrar/abrir un programa, puerto, etc. En este caso elegimos Puerto. 5. Ahora tendremos que elegir el tipo de tráfico que queremos (TCP o UDP), y el número/s de puerto/s (si ponemos más de uno, separarlo con comas). En este ejemplo hemos elegido el puerto 80 y TCP. 45 6. En este paso tocará definir si deseamos bloquear el tráfico o permitirlo, en este caso elegimos denegar el tráfico que llegue al puerto 80. 46 7. Aquí elegimos a qué tipo de conexiones se aplicará, pero hay que tener en cuenta la seguridad, abrir todo en una red pública puede conllevar riesgo, depende de tus objetivos. 8. Este paso es el último, debemos poner un nombre a la regla y si queremos también podemos añadir una descripción. Cuando esté listo pinchamos en Finish. 47 9. Si todo fue bien veremos la nueva regla en la parte central de la ventana, cómo podemos observar en la siguiente imagen (al elegir permitir saldrá un “círculo” verde, si elegimos bloquear saldrá rojo). • No siempre será tan sencillo cerrar los puertos. Para lograr esta tarea, es recomendable utilizar un programa especializado y, por si fuera poco, debemos contar con un cortafuego o firewall. Dicho programa, se encargará de bloquear los puertos que no sea necesario tener abierto y creará directrices de seguridad, manteniendo protegido el acceso a los puertos, según sea la actividad de los programas que intenten acceder a estos, y avisarán al usuario cualquier eventualidad y bloqueará de manera automática cualquier amenaza existente. Un ejemplo de antivirus con antispyware incluido es ESET SMART SECURITY o instalar spyware doctor. 48 4.5.5 Software Malicioso. El "software malicioso" es un software, de cualquier tipo, diseñado para dañar una computadora. El software malicioso puede robar datos confidenciales de su computadora, disminuir gradualmente la velocidad de su computadora e incluso enviar correos electrónicos falsos desde su cuenta de correo electrónico sin su conocimiento, A continuación, presentamos algunos tipos de software malicioso habituales: • • • • • Virus: Programa informático perjudicial que puede copiarse a sí mismo e infectar a una computadora. Gusano: Programa informático perjudicial que envía copias de sí mismo a otras computadoras mediante una red. Software espía: Software malicioso que recopila información de los usuarios sin su conocimiento. Adware: Software que reproduce, muestra o descarga automáticamente anuncios en una computadora. Troyano: Programa informático destructivo que aparenta ser una aplicación útil, pero daña su computadora o roba su información una vez que se instala. Medidas para eliminar este tipo de Ataque: 1.- Realizar periódicamente copias de seguridad de nuestros datos. Recomendamos hacer copias mensuales, semanales y diarias. De las mensuales guardaremos hasta seis meses atrás, de las semanales 4 atrás y diarias, 7 atrás. Así si estamos infectados por un virus y lo detectamos después de llevar infectados unos días, o incluso meses, podremos acceder a nuestros datos. 2.- Aislar las copias de seguridad. Por ejemplo, el gerente puede llevar a su casa una copia por si hubiera un incendio. O tener varios discos duros externos e ir alternando, por si se infecta una copia tener, otro dispositivo. 3.- Tener el software y el equipo actualizado. Tapa los agujeros de seguridad detectados. 4.- Instalar un antivirus y tenerlo actualizado. Una antivirus centralizado, en caso de actualización los usuarios ya no tendrían que realizarlo ellos mismos y se reduce el tráfico de la red. 5.- Analizar periódicamente el disco duro en busca de virus. 6.- Evitar descargar archivos de lugares desconocidos. 49 7.- Tener especial cuidado con los archivos recibidos a través del correo electrónico, no abrir archivos de usuarios desconocidos. Ante la duda ponerse en contacto telefónico con el remitente, o incluso borrarlo. 8.- Poner contraseñas a sus sistemas. Las contraseñas son individuales e INTRANSFERIBLES, no se apuntan en sitios visibles ni se comunican en voz alta. 9.- No utilizar contraseñas fáciles de adivinar; de 8 dígitos, con números, minúsculas, mayúsculas y algún símbolo, debería de ser suficiente. 10.- Implementar políticas de seguridad. 4.5.6 Existen algunos días que la red deja de funcionar, la solución que tienen es apagar dispositivos y volverlos a encender para que la red vuelva a dar servicio. ¿Cuáles son las principales causas detrás de la típica caída de la red? Se clasifican en varias categorías elementales: 1. Error humano: Las redes son sistemas complejos en las que, si muchos de los procesos son manuales, pueden producirse errores de configuración entre otros. 2. Fallo eléctrico: puede producirse como resultado de fenómenos meteorológicos, como los rayos, o problemas con ventiladores, condensadores, circuitos de control y componentes de alimentación. 3. Seguridad: Si no se instalan parches de software y firmware debidamente, se pueden producir cortes de red; además, están aumentando los ataques de denegación de servicio (DDoS), cuyo fin es sobrecargar los conductos y desconectar organizaciones enteras del Internet. 4. Hardware: Probablemente sea la principal causa de los problemas en las redes, y empeorará a medida que envejecen los equipos. 5. Eslabones débiles: La infraestructura fija está expuesta a daños físicos que pueden derivar en cortes y congestión. Ahora que comprendemos las principales causas del tiempo de inactividad de las redes, ¿cómo pueden mitigar el riesgo los responsables de TIC para mantener los sistemas vitales siempre en funcionamiento? Es necesario invertir en ciertas áreas, entre ellas las siguientes: 50 • • • • • Servicio de mitigación de ataques. Servicio de reserva para fallos. Supervisión de la red para detectar los primeros indicios de fallo. Revisiones de cualquier cambio en la red. Cambio a redes definidas por software (SDN) para facilitar la gestión de la red y reducir los errores manuales. 4.5.7 Frecuentemente los usuarios no tienen acceso a las bases de datos. 4.5.8 Se presume que hay ataques de denegación de servicios ya que por momentos deja de haber internet para los usuarios. La falta de disponibilidad de un servicio en informática se denomina “Denial of Service” (DoS). Este tipo de bloqueos en el servicio están acompañados por una sobrecarga de los componentes individuales de la infraestructura informática. Si esta condición es causada intencionalmente por agentes externos, se habla de un ataque de denegación de servicio o DoS. Aquí, el atacante dirige al sistema más solicitudes de las que este puede contestar. De esta forma, los dispositivos de red, sistemas operativos y servidores individuales no pueden responder a las solicitudes o lo hacen con retraso. Este ataque resulta especialmente efectivo cuando un sistema se enfrenta a las solicitudes de varios ordenadores. Medidas para evitar ataques DoS: Se han desarrollado diferentes medidas para contrarrestar la sobrecarga causada por ataques DoS. Es fundamental identificar las direcciones IP críticas, así como posibles vulnerabilidades del sistema. También es necesario disponer de recursos de hardware y software que permitan compensar pequeños ataques. • • • Lista de IP bloqueadas: las listas negras permiten la identificación de las direcciones IP críticas y la eliminación directa de paquetes. Esta medida de seguridad puede ser implementada de forma manual o automatizada a través de las listas de bloqueo del cortafuegos. Filtros: es posible definir límites en la cantidad de datos procesados simultáneamente para filtrar, así, todo tipo de paquetes anormales. En este punto es importante considerar que, muchas veces, los proxys permiten que muchos clientes se conecten desde una misma dirección IP del servidor, lo que puede generar su bloqueo sin razón aparente. SYN cookies: si se utiliza esta medida de seguridad, la información sobre los paquetes SYN ya no es almacenada directamente en el servidor, sino que se envía como una cookie encriptada al cliente. De esta forma, un ataque de SYN flood compromete la capacidad del equipo, pero no la memoria del sistema de destino. 51 • Balanceo de carga: una contramedida eficaz contra la sobrecarga es la distribución de la carga en diferentes sistemas. La utilización de balanceadores de carga permite extender los servicios a múltiples máquinas físicas. De esta forma, y hasta cierto punto, se pueden controlar los ataques DoS y DDoS. 4.5.9 No cuenta con los eventos de posibles vulnerabilidades que tiene la red. Para solucionar este problema se recomienda utilizar escáneres de vulnerabilidades que pueden ayudar a automatizar la auditoría de seguridad y desempeñar un papel crucial en la seguridad de TI. Pueden escanear su red y sus sitios web para encontrar miles de diferentes riesgos de seguridad, ofreciéndole una lista priorizada de los que debe parchar, la descripción de las vulnerabilidades y los pasos a seguir para remediarlos. Algunos incluso pueden automatizar el proceso de actualización. Aunque los escáneres de vulnerabilidad y las herramientas de auditoría de seguridad pueden llegar a costar una fortuna, también hay opciones gratuitas. Algunas solo se centran en vulnerabilidades específicas, aunque también hay las que ofrecen un análisis de seguridad de TI más amplio. El mismo Gestor Nessus es una opción viable para solucionar este tipo de eventos además de otras posibles soluciones de uso libre como ser: 1. 2. 3. 4. 5. 6. OpenVAS Retina CS Community Microsoft Baseline Security Analyzer (MBSA) NeXpose Community Edition SecureCheq Qualys FreeScan 4.6 Los videos de las cámaras de vigilancia se deben monitorizar desde la central y almacenar en el CPD. Se sugiere hacer los backup solo por las noches en forma automática. Para realizar Backup de datos y video se implementará el uso de software como Cobian Backup. Es un programa multitarea capaz de crear copias de seguridad en un equipo, en una red local o incluso en/desde un servidor FTP. También soporta SSL. Se ejecuta sobre Windows y uno de sus grandes fuertes es que consume muy pocos recursos y puede estar funcionando en segundo plano. 52 Cada tarea de respaldo que le asignemos puede ejecutarse en el momento, diaria, semanal, mensual o anualmente, o en un tiempo especificado. Hace copias completas, incrementales y diferenciales. Soporta compresión ZIP, Zip64 o SQX. Además, ofrece la opción de proteger todas las funciones del programa por contraseña. Existe la opción de cifrar sus ficheros usando 4 métodos diferentes de cifrado fuerte: RSARijndael (1024-256-bits), Blowfish (128-bits), Rijndael (128-bits) o DES (64-bits). También pueden definir eventos disparados antes o después de la copia, como por ejemplo provocar el cierre de un determinado programa que utilice un fichero que se va a copiar y hacer que una vez finalizada la copia se vuelva a iniciar. Más allá del backup, Cobian Backup puede utilizarse como programador de tareas, ejecutando determinadas aplicaciones cuando lo deseemos. Toda esta funcionalidad desde una interfaz sencilla, intuitiva y agradable. Para crear un backup debemos seleccionar Tarea y luego “nueva tarea”: 53 Debemos darle un nombre al backup, después seleccionamos el tipo de Backup, en este caso completo: Seleccionamos los documentos a incluir en el backup: 54 Una vez seleccionado el tipo de datos que utilizaremos para el backup, solo queda programar el backup: Después de haber programado el backup solo queda ejecutarlo mediante la pestaña de ejecución de tareas: 55 4.7 Se requiere un diseño a largo plazo (8 años) con redundancia en capa 2 y capa 3. Para la asignación de direcciones se utilizó una clase A por una mejor administracion y control de la red: 10.0.0.0 HOST AREA SUCURSAL CLASE Utilizando la siguiente formula obtendremos los usuarios finales que necesitara la red para 8 años. 56 𝑈𝑓 = 𝑈𝑖 ∗ (1 + 𝑟)𝑛 𝑈𝑓 = 𝑈𝑠𝑢𝑎𝑟𝑖𝑜𝑠 𝑓𝑖𝑛𝑎𝑙𝑒𝑠 𝑈𝑖 = 𝑈𝑠𝑢𝑎𝑟𝑖𝑜𝑠 𝑖𝑛𝑖𝑐𝑖𝑎𝑙𝑒𝑠 𝑟 = 𝐼𝑛𝑑𝑖𝑐𝑒 𝑑𝑒 𝑐𝑟𝑒𝑐𝑖𝑚𝑖𝑒𝑛𝑡𝑜 𝑛 = 𝑛𝑢𝑚𝑒𝑟𝑜 𝑑𝑒 𝑝𝑒𝑟𝑖𝑜𝑑𝑜𝑠 Direccionamiento de la Oficina Central: AREA Usuarios VoIP Servidores NVR HOST 30 30 8 5 OFICINA CENTRAL ESCALABILIDAD (3 % x 8 Años) RED PREFIJO MASCARA BROADCAST VLAN 38 10.10.1.0 /26 255.255.255.192 10.10.1.63 10 38 10.10.1.64 /26 255.255.255.192 10.10.1.127 20 11 10.10.1.128 /28 255.255.255.240 10.10.1.143 30 7 10.10.1.144 /28 255.255.255.240 10.10.1.159 40 Direccionamiento de la Sucursal 1: AREA Administracion VoIP NVR Servidores HOST 15 15 8 3 "SUCURSAL 1" ESCALABILIDAD (3 % x 8 Años) RED 19 10.11.2.0 19 10.11.2.32 11 10.11.2.64 5 10.11.2.80 PREFIJO /27 /27 /28 /29 MASCARA BROADCAST VLAN 255.255.255.224 10.11.2.31 100 255.255.255.224 10.11.2.63 110 255.255.255.240 10.11.2.79 120 255.255.255.248 10.11.2.87 130 PREFIJO /27 /27 /28 /29 MASCARA BROADCAST VLAN 255.255.255.224 10.12.3.31 150 255.255.255.224 10.12.3.63 160 255.255.255.240 10.12.3.79 170 255.255.255.248 10.12.3.87 180 Direccionamiento de la Sucursal 2: AREA Administracion VoIP NVR Servidores HOST 15 15 8 3 "SUCURSAL 2" ESCALABILIDAD (3 % x 8 Años) RED 19 10.12.3.0 19 10.12.3.32 11 10.12.3.64 5 10.12.3.80 4.10 Centralizar el acceso a internet por la oficina central. 4.11 Utilizar un servidor para hacer gestión de Fallas. Para la gestión de fallas se está implementado el gestor Nagios que nos notificara por correo electrónico cuando una interfaz o un dispositivo haya caído o cuento la capacidad de almacenamiento este llegando al límite. Además, que este software realiza ambos tipos de Gestion como Fallos y Rendimiento. 57 Nagios es un sistema de monitorización en software libre que nos permite conocer el estado de sistemas y servicios TI. Algunas Caracteristicas de NAGIOS XI son: - - - - - - - - Potente motor de monitoreo Nagios XI utiliza el potente motor de monitoreo Nagios Core 4 para proporcionar a los usuarios un monitoreo escalable y eficiente. Interfaz web actualizada El nuevo panel de control ofrece una vista general de alto nivel de hosts, servicios y dispositivos de red. Gráficos avanzados Los administradores pueden ver fácilmente los incidentes de red y resolverlos antes de que se conviertan en catástrofes importantes. Capacidad de Planificación Gráficas automatizadas, tendencias integradas y capacidad de planificación permiten a las organizaciones establecer planes de actualizaciones. Asistentes de configuración Fast Wizards! Simplemente ingrese la información requerida y listo, estará monitoreando con unos simples clics. Gestión de Infraestructuras Mejora de la importación de Host Bulk, ¡descubrimiento automático, desmantelamiento automático, reconocimiento en masa y mucho más! Instantánea de configuración Guarde las configuraciones más recientes. Archívelo. Regrese cuando quiera. Gestión avanzada de usuarios Fácil de configurar y administrar cuentas de usuario con sólo unos pocos clics y luego asignar funciones personalizadas para garantizar un entorno seguro. Informacion del cliente/agente Nagios XI: 58 Inicio de sesión en Nagios XI: Host agregados y estado de los equipos: 59 Log de eventos: Mapa del estado de la Red: Métodos de Notificación: Habilitaremos el correo electrónico para que el servidor Nagios XI notifique acerca de eventos en la red. 60 Mediante un email de prueba realizaremos un test al servidor: Ahora enviaremos un email con un evento relacionado a la caída de un host: 61 Para gestion de Fallas también se implementará el uso de PRTG como una sugerencia extra a este tipo de Gestion. PRTG Network Monitor (Paessler Router Traffic Grapher hasta la versión 7) es un software de monitoreo de red sin agentes de Paessler AG. Puede supervisar y clasificar las condiciones del sistema, como el uso del ancho de banda o el tiempo de actividad, y recopilar estadísticas de hosts diversos como conmutadores, enrutadores, servidores y otros dispositivos y aplicaciones. PRTG Network Monitor tiene un modo de descubrimiento automático que escanea áreas predefinidas de una red empresarial y crea una lista de dispositivos a partir de estos datos. En el siguiente paso, se puede recuperar más información sobre los dispositivos detectados utilizando varios protocolos de comunicación. Los protocolos típicos son Ping, SNMP, WMI, NetFlow, jFlow, sFlow, pero también es posible la comunicación a través de DICOM o la API RESTful. La herramienta solo está disponible para sistemas Windows. Además, Paessler AG ofrece la solución de monitoreo basada en la nube "PRTG hospedada por Paessler". 62 Inicio de sesión en PRTG: Alarmas y sensores establecidos: Mediante alertas por correo PRTG nos comunicara sobre eventos que ocurran en la Red: 63 4.12 Utilizar un servidor para hacer gestión de rendimiento. Para la Gestion de Rendimiento utilizaremos Zabbix Appliance ya que debemos monitorear los rendimientos de los equipos críticos, como: CPU, memoria RAM, disco duro, para evitar que el equipo se sature y estar informado sobre lo ocurrido. Es un Sistema de Monitorización de Redes creado por Alexei Vladishev. Está diseñado para monitorizar y registrar el estado de varios servicios de red, Servidores, y hardware de red. Zabbix ofrece varias opciones de monitorización: - - - Chequeos simples que pueden verificar la disponibilidad y el nivel de respuesta de servicios estándar como SMTP o HTTP sin necesidad de instalar ningún software sobre el host monitorizado. Un agente Zabbix puede también ser instalado sobre máquinas UNIX y Windows para monitorizar estadísticas como carga de CPU, utilización de red, espacio en disco, etc. Como alternativa a instalar el agente sobre los hosts, Zabbix incluye soporte para monitorizar vía protocolos SNMP, TCP y ICMP, como también sobre IPMI, JMX, SSH, telnet y usando parámetros de configuración personalizados. Zabbix soporta una variedad de mecanismos de notificación en tiempo real, incluyendo XMPP. Informacion del cliente/agente Zabbix: 64 Inicio de sesión en el servidor Zabbix: Host agregados y disponibles en el servidor Zabbix 65 Host cliente grafico de espacio disponible en disco “C”: Host cliente grafico de carga de CPU: 66 Host cliente grafico de RAM: Servidor Zabbix grafico de Trafico en Interfaz de Red: 67 Cacti es una completa solución para la generación de gráficos en red, diseñada para aprovechar el poder de almacenamiento y la funcionalidad para gráficas que poseen la aplicación RRDtool. Esta herramienta, desarrollada en PHP, provee un pooler ágil, plantillas de gráficos avanzadas, múltiples métodos para la recopilación de datos, y manejo de usuarios. Tiene una interfaz de usuario fácil de usar, que resulta conveniente para instalaciones del tamaño de una LAN, así como también para redes complejas con cientos de dispositivos. Puedo, a través de Cacti, representar gráficamente los datos almacenados en la RRD: uso de conexión a internet, datos como temperatura, velocidad, voltaje, número de impresiones, etc. La RRD va a ser utilizada para almacenar y procesar datos recolectados vía SNMP. En definitiva, para hacer uso de una RRDtool, lo que se necesita es un sensor para medir los datos y poder alimentar al RRDtool con esos datos. Entonces, la RRDtool crea una base 68 de datos, almacena los datos en ella, recupera estos datos y basándose en ellos, Cacti crea gráficos en formato PNG. Informacion cliente Windows7/Cacti: Inicio de Sesión en servidor Cacti: Configuración de un cliente Cacti: 69 Gestion de Rendimiento a dispositivos: 4.13 Utilizar un servidor para hacer gestión de seguridad de redes. Se implementará el uso de NESSUS para la gestion de Seguridad. 70 Nessus es un programa de escaneo de vulnerabilidades en diversos sistemas operativos. Consiste en un demonio o diablo, nessusd, que realiza el escaneo en el sistema objetivo, y nessus, el cliente (basado en consola o gráfico) que muestra el avance e informa sobre el estado de los escaneos. Desde consola nessus puede ser programado para hacer escaneos programados con cron. En operación normal, nessus comienza escaneando los puertos con nmap o con su propio escaneador de puertos para buscar puertos abiertos y después intentar varios exploits para atacarlo. Las pruebas de vulnerabilidad, disponibles como una larga lista de plugins, son escritos en NASL (Nessus Attack Scripting Language, Lenguaje de Scripting de Ataque Nessus por sus siglas en inglés), un lenguaje scripting optimizado para interacciones personalizadas en redes. Opcionalmente, los resultados del escaneo pueden ser exportados como informes en varios formatos, como texto plano, XML, HTML, y LaTeX. Los resultados también pueden ser guardados en una base de conocimiento para referencia en futuros escaneos de vulnerabilidades. Algunas de las pruebas de vulnerabilidades de Nessus pueden causar que los servicios o sistemas operativos se corrompan y caigan. El usuario puede evitar esto desactivando "unsafe test" (pruebas no seguras) antes de escanear. Se realizará un escaneo avanzado a toda la red 192.168.0.0/24 71 Ahora nos mostrara el resultado del escaneo: Posterior a ello se podrá observar las vulnerabilidades que hay en el host 192.168.0.101 Windows 7 de manera clasificada tanto como alto, bajo, crítico y medio: 72 A continuación, se podrá ver en detalle las vulnerabilidades que tiene el host y las posibles soluciones: 73 4.14 Utilizar un servidor para hacer gestión de configuración. Para gestión de configuraciones se implementará el uso de Kiwi CatTools una herramienta del gestor Solar Winds. 74 Software potente de administración de automatización y configuración de red Características clave: • • • • • • Programe copias de seguridad automatizadas Realice cambios de configuración en masa Aumente la seguridad Revierta la configuración de la red Compare y analice cambios en la configuración Genere informes de correo electrónico automatizados Para empezar a usar esta herramienta debemos primeramente añadir el dispositivo con sus respectivos datos técnicos además de los días y horas para el Backup. Utilizaremos un router mikrotik virtualizado: 75 Añadiremos los horarios para realizar el backup de configuraciones: Luego configuramos el correo electrónico para que nos envié los Backup por medio de email: Iniciaremos la actividad de Backup y se puede verificar en la carpeta donde se almaceno: 76 También se realizó él envió de los errores y cambios en la configuración a nuestro correo: 77 4.15 El presupuesto que se tiene es de $us 35000 para el re diseño de la red LAN y WAN. Oficina Oficina Central Precio Unitario Cantidad Precio Total SR2220 1.300 5 6.500 Juniper SR2300 2.100 1 2.500 Transceiver Mikrotik Genérico 400 1 400 Cámara Samsung SNB3000P 500 5 2.500 NVR Samsung NR-8301 500 1 500 Ventana 250 1 250 40 1 40 30 4 120 Equipo Marca Modelo Switch L2 24P Juniper Switch L3 24P Gabinete Rack cerrado 15U Bandeja de Fibra Óptica Pach Panel 24P Sucursal 1 Switch L3 24P Juniper SR2300 2.100 1 2.500 Switch L2 24P Juniper SR2220 1.300 3 3.900 Transceiver Mikrotik Genérico 400 1 400 Cámara Samsung SNB3000P 500 8 4.000 NVR Samsung NR-8301 500 1 500 Ventana 250 1 250 40 7 280 30 3 90 Gabinete Rack cerrado 15U Bandeja de Fibra Óptica Pach Panel 24P Sucursal 2 Switch L3 24P Juniper SR2300 2.100 1 2.500 Switch L2 24P Juniper SR2220 1.300 3 3.900 Transceiver Mikrotik Genérico 400 1 400 Cámara Samsung SNB3000P 500 8 4.000 NVR Samsung NR-8301 500 1 500 Ventana 250 1 250 40 7 280 30 3 90 Gabinete Rack cerrado 15U Bandeja de Fibra Óptica Pach Panel 24P Total del presupuesto Total $US / Oficina 12.810 13.020 13.020 38.850 78 5 CONCLUSIONES Después de realizar el marco práctico e ingeniería de proyecto, en respuesta a los objetivos planteados tanto principal como secundarios, se llegan a las siguientes conclusiones: • • • • • • • • • • El nuevo esquema de red propuesto facilita el monitoreo, la seguridad y la gestión tanto como la administración de los recursos de la red, logrando un análisis predictivo del funcionamiento y rendimiento de la misma, un análisis del tráfico, verificación de los enlaces y el tiempo de indisponibilidad de estos. Para tener un control total, es necesario documentar toda la información referente a la red, como ser configuraciones, esquemas de red y direccionamiento, esquemas de red físicos, manteniéndolo actualizado. Facilitando la resolución de problemas futuros y ayudando a futuros empleados a capacitarse. Los sistemas de gestión de la seguridad de la información son una pieza clave en la construcción y desarrollo de una red, ya que dan los lineamientos y controles necesarios para proteger uno de los insumos más grandes de las empresas. La modernización de los diseños de red es tan necesaria como la actualización de equipos de seguridad, debido a que la mayoría de los ciberataques pueden comprometer la información de una empresa La defensa en profundidad utilizada en computación ayuda a proteger los diversos niveles de información para así asegurar su confidencialidad, disponibilidad e integridad. Los sistemas de gestión de la seguridad de la información son una pieza clave en la construcción y desarrollo de una red, ya que dan los lineamientos y controles necesarios para proteger uno de los insumos más grandes de las empresas. Es necesario seguir actualizando la arquitectura de red, debido a que los ciberataques son cada vez más adaptables y cada vez más potentes, además de analizar a las personas en el papel de la seguridad corporativo para así evitar la ingeniería social. Las personas como la información son un activo demasiado valioso dentro de una organización, y debido a que son ellas el primer flanco de ataque en la mayoría de los ciberataques es necesario generar políticas dentro de un SGSI que les enseñe y les proteja. Las herramientas de seguridad disminuyen en un 80 % los ataques cibernéticos, que podrían afectar una compañía, sin embargo, son más efectivas como contención para detectar el problema, y así aplicar los correctivos necesarios debido a que todo sistema es propenso a fallas. Las pruebas de penetración son una herramienta muy valiosa para validar la seguridad de una red, y tomar las medidas de seguridad necesarias sobre la misma.