- Ninguna Categoria

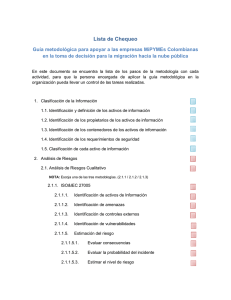

Seguridad en la Migración a la Nube: 6 Consideraciones Clave

Anuncio

ResumenResumen

EditorialEditorial

Página 1

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

6 Consideraciones Clave

de Seguridad para una

Migración Responsable

a la Nube.

por Gerry Grealish

Para ayudar a develar las mejores prácticas

asociadas con la migración responsable, primero

analizaremos en profundidad seis aspectos

importantes que se deben tener en cuenta al mover

datos y aplicaciones empresariales a la nube.

ResumenResumen

EditorialEditorial

Página 2

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Abordaje de la

complejidad mediante

políticas inteligentes

01

Sección

01

Resumen Editorial

La mayoría de nosotros ya conoce las principales ventajas de

la informática en nube: mayor accesibilidad, la capacidad para

personalizar y escalar los recursos de las aplicaciones según sea

necesario, y menores costos de infraestructura y mantenimiento.

No obstante, las organizaciones deben reconocer los desafíos

que plantea la migración a la nube, particularmente en el

contexto de la seguridad.

Para la mayoría de las organizaciones, la informática en nube

no es una cuestión de “todo o nada”. Algunas empresas solo

arriesgan lo mínimo indispensable para probar esta tendencia,

otras implementan soluciones de nube solo en áreas específicas

donde es necesario. Este tipo de abordaje híbrido o mixto

puede funcionar correctamente, pero debe implementarse

sobre una base sólida de políticas y protocolos de seguridad y

cumplimiento que se mantengan uniformes independientemente

de la plataforma de entrega.

Al intentar gestionar de manera segura el proceso de migración a

la nube, es importante entender la complejidad que surge como

consecuencia de los diferentes roles, funciones y capacidades

asociados con un abordaje híbrido y cómo esto afecta las

normas, las reglamentaciones y el cumplimiento. Por ejemplo, es

posible que las personas del departamento de mercadeo deban

acceder a sus aplicaciones de nube desde varias ubicaciones

diferentes y quizás necesiten otorgar acceso a los datos alojados

en estas aplicaciones a socios comerciales de otras empresas.

Los vendedores generalmente necesitan acceder a aplicaciones

desde ubicaciones remotas con dispositivos móviles y con

frecuencia, los datos confidenciales de clientes pueden incluirse

en los registros de clientes. Por otro lado, el departamento

contable puede aplicar políticas que limiten severamente el

acceso a determinadas aplicaciones y permitan dicho acceso

solo mediante dispositivos empresariales a través de una red

local. Por último, existen algunas propiedades web o de nube

externas que la política empresarial puede establecer que no

deben ser utilizadas por ningún empleado, independientemente

de si se conectan desde el interior de la empresa o directo a la

red desde un automóvil a través de un dispositivo móvil personal

mientras se encuentran en un embotellamiento.

Página 3

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Debido a que, actualmente, la mayoría de las empresas tiene

una combinación de aplicaciones locales, como aquellas que

se utilizan para finanzas, contabilidad y cadena de suministro,

además de aplicaciones en la nube, como aquellas que se

utilizan para administración de relaciones con clientes,

mercadeo, almacenamiento y líneas de ayuda de TI, el control

del acceso a dichas aplicaciones y del uso normativo de estas

aplicaciones puede constituir un desafío. Con frecuencia, el

enrutamiento de todo el tráfico de los empleados desde los

dispositivos móviles y las oficinas remotas al centro de datos de

la empresa para aplicar seguridad y cumplimiento uniformes

resulta poco práctico. No obstante, abrir la puerta a diferentes

vías para acceder y usar las aplicaciones crea graves brechas de

seguridad y cumplimiento.

Entonces, ¿cómo abordamos esta complejidad? Debemos

implementar un método unificado para establecer políticas a

fin de gobernar el acceso y el control, independientemente de

si los gateways y servicios de seguridad que se utilizan para

gobernar el control del acceso a las aplicaciones y proteger la

información se encuentran on premise o en la nube. Este es un

paso fundamental que debe considerarse de prioridad alta para

quienes reconocen la amenaza que las políticas desactualizadas,

incongruentes o ineficaces plantean en el contexto del

cumplimiento y las infracciones de seguridad. La aplicación

universal de políticas, en la que la política se establece una vez

y luego se implementa en gateways y aplicaciones de seguridad,

ya sea on premise o en la nube, es una solución fundamental

para quienes buscan migrar de manera responsable a la nube.

ResumenResumen

EditorialEditorial

Página 4

La flexibilidad es

imprescindible

02

Sección

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

02

Resumen Editorial

Hemos visto la importancia de administrar la complejidad;

no obstante, existe un atributo adicional que reviste similar

importancia: la flexibilidad. Vivimos en la era de la red

omnipresente: debido a que nuestros usuarios y nuestras

aplicaciones están en todas partes (y, por ende, también

nuestros datos), nuestras redes también están en todos lados.

El traslado de algunas funciones a la nube, al tiempo que se

mantienen varias aplicaciones ya comprobadas en el sitio por

varios motivos empresariales legítimos, representa el tipo de

flexibilidad que es necesaria para la mayoría de las empresas

que consideran la migración responsable a la nube.

Actualmente, las empresas buscan flujos de datos detallados

para considerar aspectos relacionados con la seguridad y el

cumplimiento. Los datos deben fluir entre varias aplicaciones

y usuarios, asi como también hacia diferentes componentes de

seguridad. Esto plantea varias preguntas importantes: ¿Dónde

se alojan los datos? ¿Dónde se procesan y quién tiene acceso a

ellos en diferentes momentos? Piense en una aplicación de nube.

Los datos inactivos pueden estar encriptados, pero pueden

descifrarse cuando se procesan y transitan por la nube. Al

mismo tiempo, pueden dirigirse a otras aplicaciones de nube y

volver como parte de la función de un servicio.

Es posible que para algunas organizaciones esto sea aceptable,

mientras que para otras no. En cualquiera de los casos, es

importante comprender, desde la perspectiva de la seguridad y

el cumplimiento, que los datos transitan por estas ubicaciones.

El control de los datos que transitan por entornos de nube

puede requerir flexibilidad en los factores de forma de seguridad

(dispositivos físicos y virtuales/servicios basados en la nube),

si las empresas buscan otorgar a sus empleados la capacidad

de acceder a estos tipos de aplicaciones directamente a través

de Internet. Las decisiones sobre quién debería poder acceder

a qué datos en qué aplicaciones desde qué ubicaciones y

dispositivos deben basarse en casos de uso específicos y en los

requisitos comerciales exclusivos de cada empresa.

Página 5

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Además, las tecnologías de seguridad de alto desempeño,

como los gateways de seguridad web, pueden implementarse

en el sitio como dispositivos físicos o virtuales; una opción

especialmente útil para las empresas que tienen una gran

cantidad de empleados. Los gateways de seguridad web que

se entregan a través de la nube también son ideales para las

oficinas remotas y los sitios distribuidos, así como también para

los casos en que los trabajadores remotos necesitan acceso

directo a las aplicaciones de nube tales como Office 365 o

Salesforce.com. El mismo tipo de flexibilidad se ofrece mediante

aplicaciones de seguridad para la prevención del malware y la

protección contra amenazas avanzadas. Considere proveedores

que le otorguen la flexibilidad para implementar capas de

seguridad donde las necesite, ya sea en la nube o en el sitio, con

base en los requisitos cambiantes de su empresa.

ResumenResumen

EditorialEditorial

Página 6

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Consideración de

problemas relacionados

con la prevención contra

la pérdida de datos

03

Sección

03

Resumen Editorial

Los entornos operativos híbridos pueden plantear algunos

desafíos específicos en el área de cumplimiento y protección

de la información. Asegúrese de contar con una solución de

prevención contra la pérdida de datos (DLP) que le permita

proteger sus datos mientras sus empleados ingresan cada vez en

mayor medida a la web y la nube, independientemente de dónde

se encuentran cuando intentan acceder a la nube. Ya sea que

estén en el sitio o en la nube, los gateways de seguridad web de

una empresa deben proporcionar opciones de DLP robustas que

permitan aplicar políticas de protección de los datos al tráfico

web. Si ya tiene implementada una solución de DLP a su medida

y de confianza, su gateway de seguridad web debería poder

integrarse con ella para garantizar que sus políticas se apliquen

de la misma manera para el tráfico de nube. Curiosamente,

vemos casos en que las empresas están utilizando una

combinación de gateways de seguridad web administrados

de forma centralizada, tanto locales como en la nube, que se

integran con sus sistemas de DLP locales existentes. Muy pocas

soluciones de clase empresarial ofrecen esta capacidad, que es

fundamental para permitir una migración responsable a la nube

a las organizaciones conscientes de la seguridad.

En términos de DLP, generalmente distinguimos dos tipos de

políticas dentro de las organizaciones: aquellas elaboradas

a partir de una perspectiva de cumplimiento externo, para

cumplir con las reglamentaciones de la Ley de transferencia y

responsabilidad de seguros de salud, por ejemplo, y aquellas

diseñadas para cumplir con los requisitos internos específicos

de la empresa. Las organizaciones expertas comprenden el valor

de mantener el control de sus propios datos internos, entre

los que se incluyen la propiedad intelectual, el código fuente y

otros datos confidenciales que podrían beneficiarse a partir de

la existencia de políticas diseñadas para restringir el acceso o

bloquear el uso compartido excesivo.

Página 7

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Quienes evalúan la idea de colocar parte de su empresa en

la nube deben considerar algunos aspectos clave desde una

perspectiva de DLP. En primer lugar, es importante comprender

que existen dos formas de introducir información en la nube:

mediante un sistema interno que permita aplicar políticas de

DLP en línea, y a través de mecanismos de banda externa, donde

no existe inspección en línea. Las soluciones de DLP avanzadas

pueden cubrir ambos mecanismos de entrada; aquellas que no

lo hacen dejan un enorme punto ciego que las empresas deben

reconocer y abordar.

Independientemente de dónde se ubique su solución de DLP, la

aplicación de políticas uniformes es fundamental para mantener

el marco de protección de la información de una empresa. Al

tomar la decisión de migrar aplicaciones o infraestructura de

seguridad a la nube, las organizaciones deben evitar comenzar

de cero y recrear todas las políticas de DLP que han desarrollado

con tanto esmero a lo largo del tiempo.

En cambio, un proveedor debería poder adoptar las soluciones

de DLP existentes en el sitio. Si desea mover DLP a la nube,

debe buscar soluciones que le permitan exportar fácilmente las

políticas a servicios de DLP basados en la nube. Admitámoslo:

Una vez que se implementan políticas de protección de los

datos, pocos quieren reemplazarlas, dado el tiempo significativo

que implica lidiar con todas las cuestiones de seguridad y

cumplimiento asociadas con ellas. El hecho de empezar de cero

podría abrir la caja de Pandora, por lo que, generalmente, las

organizaciones evitan reemplazar sus políticas establecidas.

ResumenResumen

EditorialEditorial

Página 8

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Los beneficios de las

soluciones de agente

de seguridad de

acceso a la nube

04

Sección

04

Resumen Editorial

Hemos descrito cómo las organizaciones necesitan implementar

controles para garantizar que la información confidencial no

se filtre involuntariamente en aplicaciones de nube tales como

Salesforce.com o Box. La incorporación de una solución de

agente de seguridad de acceso a la nube (CASB) a su gateway

de seguridad web con capacidades de DLP puede satisfacer

requisitos de seguridad de nube adicionales, incluso puede

abordar el punto ciego de DLP originado por el acceso fuera de

banda mencionado anteriormente.

Las soluciones de CASB líderes también pueden ser útiles en

otras áreas importantes de control de la nube. Al tener un

servidor proxy que interactúa con un agente de seguridad, la

solución de CASB puede tomar la información de registro sobre

qué usuarios finales se dirigen a qué dispositivos terminales

y mostrársela al personal de cumplimiento, seguridad y

operaciones de red. Esto le permite al personal ver los destinos

de los usuarios finales en la nube y qué ocurre allí. Es posible

que algunas de las nubes no estén aprobadas y los profesionales

de seguridad pueden establecer políticas en su gateway de

seguridad web para controlar el acceso a dichas nubes, lo que

ayuda a administrar y controlar la TI alternativa.

Página 9

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Las soluciones de CASB también pueden ayudar a una

organización a abordar las amenazas exclusivas de los

entornos de nube. Por ejemplo, las tecnologías de análisis de

comportamiento de los usuarios y aprendizaje automático

pueden ayudar a detectar comportamientos que indiquen

credenciales de usuarios vulneradas, tales como los ID y las

contraseñas de usuarios. Si la puntuación de riesgo de la

cuenta de un empleado es elevada debido a un comportamiento

riesgoso (por la descarga de una gran cantidad de documentos,

por ejemplo), se puede suspender el acceso a la cuenta y los

profesionales de TI y seguridad pueden ser notificados para que

investiguen en profundidad.

ResumenResumen

EditorialEditorial

Página 10

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

El valor de una base de

datos de inteligencia

global contra amenazas

05

Sección

05

Resumen Editorial

Lamentablemente, cada vez es más común ver noticias de

infracciones de seguridad de alto perfil en los periódicos. Los

gateways de seguridad web pueden desempeñar un papel clave

en la mitigación de estas amenazas mediante el desarrollo de

algunas tareas fundamentales.

La primera consiste en detectar las amenazas a medida que

ingresa el tráfico. A fin de lograrlo, el gateway de seguridad

web debe poder analizar el contenido, incluso el contenido

encriptado, para garantizar que, detrás de escena, no se

descargue nada que pueda ocasionar problemas. Además, un

gateway de seguridad web debe poder vigilar los sitios y las

ubicaciones conocidos por haber causado inconvenientes a

empresas de naturaleza similar. La velocidad es fundamental

al identificar sitios riesgosos e informar sobre ellos, puesto que

muchas direcciones URL nuevas y peligrosas intentan enviar

ventanas emergentes con amenazas y malware a diario.

Página 11

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Es por esto que es tan fundamental contar con la red de

inteligencia global que se alimenta de información sobre

riesgos en tiempo real, decenas de miles de servidores proxy

implementados en la red, y la telemetría y los datos sobre

amenazas de millones y millones de dispositivos terminales.

Estos dispositivos están constantemente revisando sitios web,

encontrando ubicaciones poco seguras y derrotando al malware

avanzado. Cuando un dispositivo de la empresa detecta una

nueva amenaza, se informa de inmediato al resto de la red a

través de su fuente de datos de inteligencia contra amenazas

actualizada. Al compartir esta información, las políticas

existentes de una organización pueden reaccionar para detectar

nuevas direcciones URL y ubicaciones de nube que ahora se

clasifican adecuadamente como riesgosas.

El hecho de confiar solamente en el único grupo de profesionales

de seguridad de la empresa para procesar la enorme cantidad de

amenazas es poco realista; más bien, se asemeja a un juego en

el que las amenazas empiezan a aparecer por todas partes. No

obstante, la elección de un proveedor que pueda crear una base

de datos global y masiva de información sobre seguridad ofrece

una fortaleza en números que cambia radicalmente la ecuación.

ResumenResumen

EditorialEditorial

Página 12

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Protección contra

amenazas avanzadas

de malware

06

Sección

06

Resumen Editorial

Tras haber analizado el valor de la inteligencia global,

resumiremos haciendo una breve mención de la defensa contra

amenazas avanzadas, también conocida como “el sandbox”;

un mecanismo que permite realizar una inspección avanzada y

poner en cuarentena archivos y programas para que puedan ser

evaluados sin el riesgo de un daño mayor.

El sanboxing se está convirtiendo rápidamente en un

componente fundamental de la infraestructura de seguridad

de múltiples niveles dada su capacidad exclusiva para combatir

ataques sofisticados. Con solo colocar archivos y programas

riesgosos en un sandbox y someterlos a inspección rigurosa

los expertos pueden determinar la naturaleza maliciosa de

determinados archivos. Sin embargo, debido a que los atacantes

se están volviendo cada vez más sofisticados en sus ataques, la

arquitectura de seguridad de algunas plataformas de sandbox

está saturada y su mantenimiento se ha vuelto demasiado

costoso. Algunos enfoques de sandboxing están perdiendo su

eficacia debido al gran volumen de actividad; las personas han

estado condicionadas fundamentalmente a volcar todo en la

solución.

No obstante, existe una respuesta para este problema. El empleo

de un gateway de seguridad web con inteligencia contra malware

y amenazas en frente de un sandbox reducirá significativamente

el volumen de archivos que verdaderamente requieren análisis

del sandbox. Esto permite que el sandbox vuelva a desempeñar

su propósito original: centrarse únicamente en los elementos

verdaderamente problemáticos. Al aumentar la capacidad del

sandbox, las organizaciones no tienen que hacer inversiones

cada vez mayores a medida que aumenta el tráfico.

En resumen, la introducción de un gateway de seguridad

web avanzado a la combinación de soluciones proporciona

una arquitectura de sandbox con protección superior contra

amenazas avanzadas, ya que reduce de forma significativa la

carga en los sandboxes de la empresa. Además, se captura

más malware en la primera línea, lo que significa que las

organizaciones pueden reducir los costos al proporcionar el

tamaño correcto a la arquitectura de sandbox. Como ventaja

adicional, esto puede reducir las colas de respuesta ante

incidentes en hasta un 50 por ciento.

Página 13

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Conclusión

La migración responsable a la nube puede lograrse mediante el

abordaje diligente de unas pocas consideraciones de seguridad

importantes. Entre ellas, se incluyen:

{{

La comprensión de los riesgos y la complejidad generada por

el aumento en el uso de la web y la nube, y la importancia de

políticas inteligentes y uniformes para abordarlos

{{

La flexibilidad en términos de factores de forma

{{

La capacidad para abordar la filtración de datos

{{

Los beneficios únicos de las soluciones de agente de

seguridad de acceso a la nube (CASB)

{{

El beneficio fundamental de la prevención contra amenazas

que ofrece una red de inteligencia global

{{

La capacidad para liberar la presión en los sandboxes

mediante la incorporación de protección contra el malware

en la primera línea

Al optar por un gateway de seguridad web que pueda entregar

estas capacidades avanzadas, las organizaciones se encontrarán

muy bien posicionadas para abordar de forma proactiva estas

cuestiones y garantizar una migración a la nube segura y que

cumpla con las normas.

Resumen Editorial

Página 14

Gerry Grealish es el responsable de definir y ejecutar las

actividades de penetración en el mercado de los productos

de gateway de seguridad de nube de Symantec. Antes de

esta función, se desempeñó como director de mercadeo de

Perspecsys, que fue adquirida por Symantec/Blue Coat en 2015.

Previamente, lideró el mercadeo de productos para la División

de Pagos de TNS, ayudando a crear la estrategia de mercadeo y

productos para su gateway de pagos en la nube y sus soluciones

de seguridad mediante tokenización/encriptación. Grealish

ha ocupado cargos sénior de mercadeo y liderazgo en nuevas

empresas respaldadas por capital de riesgo, como así también en

empresas de Fortune 500, y su experiencia en el sector incluye

software de análisis empresarial, servicios de seguridad de

pagos y plataformas para la toma de decisiones basadas en el

riesgo crediticio. Grealish realizó una Licenciatura en ingeniería

aeroespacial en la Universidad de Notre Dame y una Maestría

en mercadeo y finanzas en la Escuela de Negocios Booth de la

Universidad de Chicago.

Acerca de Symantec

Las 6 Principales Consideraciones

de Seguridad para una Migración

Responsable a la Nube

Symantec Corporation (NASDAQ: SYMC), la empresa de

seguridad informática líder en el mundo, ayuda a empresas,

gobiernos y personas a proteger sus datos más importantes

donde sea que estos residan. Las organizaciones de todo el

mundo buscan las soluciones estratégicas e integradas que

ofrece Symantec, para defenderse contra ataques sofisticados

en los dispositivos terminales, la nube y la infraestructura. Del

mismo modo, una comunidad global de más de 50 millones de

personas y familias confían en el conjunto de productos Norton

de Symantec para la protección de sus hogares y todos sus

dispositivos. Symantec opera una de las redes de inteligencia

cibernética civil contra amenazas más grandes del mundo,

lo que le permite detectar y ofrecer protección contra las

amenazas más avanzadas. Para obtener más información, visite

www.symantec.com o comuníquese con nosotros a través de

Facebook, Twitter y LinkedIn.

Sede Mundial de Symantec Corporation

350 Ellis Street

Mountain View, CA 94043 USA

+1 (650) 527 8000

1 (800) 721 3934

www.symantec.com

Copyright © 2017 Symantec Corporation. Todos los derechos reservados. Symantec y el logo de Symantec son marcas

registradas o marcas comerciales registradas de Symantec Corporation o de sus afiliados en EE.UU. y en otros países.

Otros nombres pueden ser marcas registradas de sus respectivos propietarios.

0

0

Anuncio

Descargar

Anuncio

Añadir este documento a la recogida (s)

Puede agregar este documento a su colección de estudio (s)

Iniciar sesión Disponible sólo para usuarios autorizadosAñadir a este documento guardado

Puede agregar este documento a su lista guardada

Iniciar sesión Disponible sólo para usuarios autorizados