Enterprise Security Management System

Anuncio

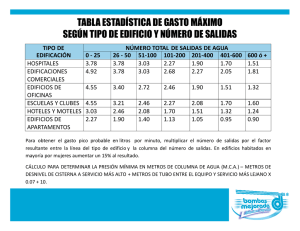

SOMOS CONTROL DE ACCESO Sistema de Administración de Seguridad System Empresarial Enterprise Security Management Generando Seguridad alrededor del mundo Sistema Empresarial para Administración de Seguridad NuestraVisión Corporativa Durante décadas de experiencia en los mercados de Control de Acceso, los fundadores de RBH han insistido en Innovación, Calidad, Integridad, y Valor como bases de la compañía Solución Completa para Administración de Seguridad y sus productos – de aquí las ventajas que resultan por la dedicación a esos principios que se trasladan a sys distribuidores y clientes. Nuestra amplia visión estreatégica va de la mano con la atención meticulosa en todos los detalles. Reunir diferentes aspectos de la administración de seguridad puede ser un reto. AxiomV supera el reto al combinar Control de Acceso y Monitoreo de Alarmas con Video, Automatización de Edificios, Monitoreo de Activos, Tour de Guardias, Administración de Visitantes y muchas más funciones importantes para seguridad dentro de una plata forma de seguridad versátil y amigable. Plataforma Expandible y Escalable Utilizando el poder de Microsoft SQL Server y el poderoso marco de MS. NET TM, AxiomV se ha posicionado a la vanguardia de la tecnología para seguridad. Se nos facilita agregar nuevas aplicaciones y soluciones dada la flexibilidad de nuestra plataforma de software y hardware. Desde 1995 RBH Access Technologies ha sido reconocida por su diseño innovador y calidad. Nuestro corporativo en Ontario, Canadá lleva a cabo el diseño y manufactura de los productos. Nuestros centros de venta, distribución y soporte alrededor del mundo, proveen servicios hechos a la medida para cada usuario localmente. Comercializamos nuestros productos a través de una exclusiva red de integradores y distribuidores los cuales seleccionamos y entrenamos con altos criterios y filtros para garantizar la alta satisfacción del cliente. Sofisticado y Competitivo La arquitectura sólida y altamente personalizable, junto con una interfaz flexible de usuario, provee herramientas poderosas para la Administración de Seguridad Empresarial. El Hardware robusto y altamente sofisticado implementa una variedad de soluciones flexibles a nivel “firmware”.Al ser diseñada y fabricada “en sitio” AxiomV ofrece una durabilidad inigualable y asegura su inversión en seguridad. AxiomV provee una solución sofisticada asequible para soluciones de todos los tamaños. Las soluciones RBH ACCESS para control de acceso han sido instaladas en más de 110 países, a través de los cinco continentes. RBH ACCESS ha logrado un crecimiento superior al promedio de la industria, lo cual refleja la fortaleza de su visión. Continuamos invirtiendo en desarrollo e investigación para proveer productos innovadores y eficientes, cumpliendo con la constante demanda del mercado de sistemas estables, escalables y de administración integral. RBH ACCESS continuará expandiendo sus productos con soporte de primera categoría y una excelente relación precio/ beneficio para satisfacer a nuestros distribuidores, integradores y usuarios finales. El mantenernos a prueba del futuro por medio de una constantemente mejora en productos, es en nuestra opinión la mejor ruta para satisfacer la demanda de nuestros clientes, sin sacrificar nuestra posición en la vanguardia de la tecnología para seguridad. Hoy día nuestros controladores y paneles instalados en campo desde hace 15 años aún siguen trabajando con nuestro último software. 2 3 Interface de Usuario Poderosa e Intuitiva Arquitectura del Sistema Infraestructura Flexible y Avanzada AxiomV está diseñado para proveer una solución de seguridad escalable que toma ventaja sobre la plataforma nativa de Microsoft soportando las plataformas tecnológicas de Windows y los framworks “.NET”, integrado totalmente con Windows 7, 8 y la familia de productos de Windows Server para mayor seguridad en comunicaciones y escalabilidad. Componentes de Servidor Modulares Los componentes individuales del servidor, responsables por la interacción Cliente/Servidor, la comunicación entre controladores, mensajería y otras funciones, son servicios nativos de Windows que se inician automáticamente y se mantienen operando aun cuando el operador salga de Windows. Toda la funcionalidad permanece disponible así una o múltiples Pc’s (host) se reinicien. Despliegue de Estado interactivo Reportes Vea en vivo el estado de todos los controladores, dispositivos, puntos de acceso, departamentos, salidas etc. Desde abrir una puerta hasta actualizar el firmware, cada función se puede acceder desde aquí. Oprima el botón derecho para acceder a video en vivo o los últimos diez eventos grabados, logrando una continua integración de CCTV. Reportes rápidos y fácil acceso para una completa configuración, hace de nuestra pantalla de estado de AxiomV, una herramienta interactiva de administración invaluable. Podemos restringir este acceso a operadores seleccionados y ocultar las funciones para aprovechar el espacio de la pantalla. Lo anterior junto al seleccionador de módulos entrega una poderosa herramienta para controlar sistemas extremamente extensos. La poderosa capacidad de generar reportes esta embebido en Axiom V. Reportes de base de datos e historial de eventos, permiten miles de variaciones, condiciones, plantillas y clasificaciones. La función permite imprimir, exportar o enviar por email reportes, eventos de CCTV y emitirlos en diferentes formatos. Mapas Dinámicos Interactivos Vea el estado en vivo y controle todos los dispositivos del sistema, desde un mapa dinámico con solo un “click” de mouse. La interfaz fácil de “arrastrar y soltar”, le permite crear sus propios mapas e importar mapas de bits ó planos de AUTOCAD. Coloque y ajuste tamaño de los iconos para cada controlador, puerta, entradas/salidas, cámaras y atajos a otros mapas. Complementado con despliegue automático ó manual de estado de alarma, fortalece el mapeo al tener el control y el acceso a toda la configuración e integración de eventos y video en vivo en cada dispositivo. Despliegue zonas de alarmas de terceros y controle otras funciones en nuestro Mapa Interactivo con nuestros módulos PC-100. Genere y guarde reportes personalizados, programe generación automática de reportes rutinarios. Plataforma fácilmente Escalable Un motor de base de datos sin costo (SQL Express Edition) y una completa como SQL Server de Microsoft, permiten un sistema con una amplia gama de tamaños, capacidades y configuraciones. Puede usar un solo PC que contenga el cliente y todos los componentes del servidor ó un sistema totalmente distribuido con múltiples servidores de comunicación y opciones de redundancia. AxiomV es extensamente flexible, expandible y de fácil mantenimiento. Monitor de Alarma - AxiomV permite designación programada de cualquier evento para despliegue en pantalla y reconocimiento por operador. La prioridad de despliegue puede ser configurada por tiempo ó instrucción. Especifique un horario durante el cual el guardia requerirá escribir ó seleccionar un comentario pre-programado antes de borrar el evento. Monitoreo de Alarmas “Mustering” Interactivo - despliega ubicación actual Visor de Eventos Más que una simple lista de eventos, el Visor de Eventos ofrece total control, incluyendo CCTV y una función conveniente de configuración con “click derecho”. Edite directamente el tarjetahabiente haciendo click en el número de tarjeta , vea video en vivo o video de un evento, otorgue acceso a una puerta donde el acceso fue negado, edite notificaciones y reconfigure un punto de alarma, armando o desarmando. La arquitectura avanzada de AxiomV puede crecer de un sistema pequeño (PYMES) a un amplio y robusto sistema corporativo para la administración de seguridad a nivel expandido con múltiples lenguajes y zonas horarias. No mas búsquedas extensivas por diferentes secciones del software, no mas bitácoras manuales – acceso irecto a todas las funciones es donde la comodidad y el poder de Axiom realmente sobresalen. Sistema Optimizado para un alto desempeño Para eliminar cuellos de botella, nuestros ingenieros han trabajado con nuestros clientes corporativos y lograron maximizar el rendimiento de los datos, mensajes y componentes de comunicación del servidor. Procesando una enorme cantidad de eventos cada segundo AxiomV entrega una completa y detallada experiencia a nuestros integradores y usuarios. de los tarjetahabientes, los contadores de ocupación por área y listas pueden ser fácilmente accedidas. Active ó desactive rápidamente el “anti-paso” para áreas y tarjetahabientes. Configure la impresión automática de Reportes de Evacuación Un gran número de puntos de alarma pueden ser monitoreados por el sistema Axiom. Cada punto puede ser totalmente configurado por tipo de anunciación, prioridad, mensajes de acción, salida ASCII, activación de CCTV y enlaces ejecutables. Mapas gráficos en vivo y alarmas manejadas con códigos de color guían a los operadores para una respuesta eficiente en cada alerta. Actividad Puntos de Acceso Saludar a alguien por su nombre, verificar que una persona autorizada está usando su tarjeta son sólo algunos aspectos de esta plataforma. Puede asignarse una pantalla de verificación de video, para monitorear una puerta específica y desplegar la fotografía del tarjetahabiente, incluyendo información básica y 5 campos adicionales. Otorgar acceso y abrir/cerrar puertas desplegadas, es posible desde los controles en pantalla. Una búsqueda rápida de tarjetahabientes simplifica el entrenamiento de operarios. Reportes a Estación Central Vía IP o por un discador completamente supervisado AxiomV envía mensajes de alarma a la Estación Central en formato estándar SIA. Accesible desde cualquier parte… Acceso a todas las funcionalidades de control y configuración, integración con eventos y video en vivo disponible desde el Visor de Eventos, Despliegue del Estado en vivo y nuestros Mapas Dinámicos Interactivos en todas las estaciones de trabajo (cliente). ho rec l e c D sa Cli niver U Integración del Directorio Activo Interface de usuario multi-lenguaje (concurrente) Ayuda en línea, sensitiva al contexto 4 5 Foto-Credencialización Nuestro modulo de Foto-Credencialización provee una fácil y poderosa herramienta para crear credenciales personalizadas de alta calidad por ambas caras. Múltiples imágenes pueden ser capturadas por cada tarjetahabiente. Estas pueden ser impresas en conjunto con códigos de barras, firmas, huellas dactilares, texto estático así como cualquier campo de registro del tarjetahabiente. Una herramienta intuitiva se incluye para permitir el diseño, con importador de imágenes y fondos, posicionamiento y configuración personalizada de imágenes, texto y campos de datos de tarjetahabientes. Múltiples plantillas pueden ser creadas para diferentes empleados, departamentos etc. Es posible codificar banda magnética, proximidad y tarjetas inteligentes agregando el hardware apropiado. Utilizando interfaces estándar de MS Windows posibilita el uso de cualquier fuente de video WIA para la captura de imágenes, dispositvo de firmas e impresoras de tarjetas de varios fabricantes. Administración de Tarjetahabientes Rastreo de Tarjetas La base de datos de tarjetahabientes de AxiomV puede ser programada para una o múltiples credenciales (Tarjeta, huella, Tag vehicular) para trabajar diferentes tecnologías de lectura y técnicas de administración. Cada credencial puede tener PIN de 1 a 5 dígitos asociado el cual puede ser utilizado de manera independiente, en paralelo o con una tarjeta, dependiendo de la configuración del punto de acceso. Para ayudar a las organizaciones en el manejo de actividades sospechosa, ciertas tarjetas pueden ser marcadas para desplegar notificaciones especiales y activar secuencias automatizadas cuando se presentan en puertas habilitadas con la función de rastreo. Conducta Variable - Las credenciales pueden ser designadas como Normal, Visitante, Supervisor o Contratista para especificar el tipo de comportamiento como operará. Por ejemplo: escolta requerido, omitir antipassback y muchas otras funciones. Uso Limitado - Tarjetas individuales pueden ser cargadas con balance de hasta 254 utilizaciones las cuales se irán descontando al usar ciertas puertas. Una vez la tarjeta llega a cero esta dejará de trabajar. Ciertas tarjetas pueden ser exentas de esta función. Estado - Designar tarjetas perdidas, robadas o suspendidas. Activación/desactivación agendada – La fecha y hora pueden ser establecidas para activar una tarjeta inmediatamente o en el futuro (envió de mail , acceso de contratistas). La fecha y hora de Desactivación pueden desactivar la tarjeta aún si la PC está apagada, o no está en comunicación con los paneles. Paul Kuzin Director of Marketing Módulo CCTV Las capacidades del sofisticado Sistema Empresarial para Control de Accesos y Administración de Seguridad se extienden a través de una interface de arquitectura abierta con un amplio rango de grabadoras de video digital (DVRs) y NVRs tanto de RBH como de terceros. Características Adicionales El soportar múltiples DVRs de diferentes fabricantes, todo simultáneamente desde un mismo sistema, permite una flexibilidad y libertad para la selección de fabricantes. Vacaciones - Para prevenir usos no autorizados de tarjetas mientras los empleados están de vacaciones, sin cambiar el nivel de acceso, estado u otro parámetro, dos periodos de suspensión temporales pueden ser configurados a cada tarjetahabiente. Al simplificar la búsqueda de video y permitir el control de Puntos de Acceso directamente en la pantalla de video en vivo, AxiomV brinda un amplio rango de características amigables al usuario. Stealth - Ayudando a los Gerentes de Seguridad a supervisar y auditar a su personal, AxiomV permite uso de credenciales invisibles a operadores del sistema en horarios programados. La inspección bajo este modo no será vista en la pantalla del operador pero si se registrara en el historial para futuros reportes. Mahwah, NJ • Tarjeta de dos Caras • Múltiples plantillas • Cámaras USB y WIA • Impresoras compatibles Windows Biometric Integration Múltiples marcas de Lectoras biométricas son integradas de manera transparente con Axiom V. Por ejemplo: Enrolamiento de huellas dactilares en modulo de Administración de Tarjetahbiente en cualquier estación de trabajo. Estas son transmitidas automáticamente al lector correspondiente (no requiere programas 3ros, no requiere doble enrolamiento). Enlaces por Código Apertura Prolongada - Para cumplir con los requerimientos ADA, los tarjetahabientes designados como minusválidos contaran con tiempos prolongados de apertura, cuando utilicen puntos de accesos controlados por Axiom V. Una variedad de tecnologías biométricas es soportada (huella, iris, palma, etc). Virtualmente permite integrar cualquier tecnología reciente o establecida combinando conexiones TCP/IP y Wiegand. Permisos de Acceso Amplia selección de métodos para asignar de manera flexible los permisos de accesos disponibles: Un “Nivel de Acceso” convencional permite acceso a puertas particulares durante días y horas particulares. Una vez creados pueden ser asignados a un gran número de tarjetahabientes. Un cambio en este afectaría a todos los tarjetahabientes asignados. Un modo flexible de reducir el número de “Niveles de Acceso” requerido, es la opción de “Acceso Especial” el cual permite crear listas personalizadas de horarios y puertas para adicionar ó reemplazar al nivel de acceso “base”. • Integración Completa • Múltiples Tecnologías • Historial de eventos • Video en vivo en pantalla • Conexiones TCP/IP • Integración con reportes “Múltiples Niveles de Acceso” permite crear un grupo personalizado de permisos, desde los componentes modulares de puertas operando en “nivel de acceso” adicional ó en reemplazo del nivel de acceso “base” para cada tarjetahabiente. • Lectoras de enrolamiento USB • TCP/IP y Wiegand 6 Axiom V tiene la habilidad de ejecutar una secuencia automatizada cuando una tarjeta en particular o un PIN es utilizado en una lectora específica. Esta característica sirve a nuestros usuarios, especialmente en situaciones cuando una sola lectora controla un gran número de equipos (cerraduras, zonas de alarma, etc). Almacenes públicos y fabricas son algunos de las muchas aplicaciones para esta característica. • Vista pre y post-evento • Soporta varias tomas • Controla PTZ en pantalla • Asignación de llamadas y tomas Por medio de Internet o LAN, el usuario tiene acceso directo a video en vivo, revisión de eventos, búsqueda de video basado en evento, y opción para exportación de videos. Asignaciones hechas a la medida enlazan Puntos de Acceso y Monitoreo individuales a cámaras específicas a través de múltiples DVRs, brindando la opción de programar preferencias de vista pre y post-alarma, así como tomas PTZ. Características: Interfaz de Usuario (Tarjetahabientes) Nuestro sistema ofrece acceso directo a características del DVR desde la pantalla de Estado del Sistema, despliegue de Bitácora de Eventos, Mapas Interactivos, y módulo; Historial de Reportes. Administración deTarjetas – Las tarjetas y datos del tarjetahabiente pueden ser copiados o duplicados fácilmente, reduciendo la operación administrativa y el entrenamiento requerido. Búsqueda – El tarjetahabiente y su tarjeta pueden ser encontrados fácilmente por medio de la herramienta de búsqueda rápida por numero de tarjeta, permitiendo utilizar cada campo de datos del tarjetahabiente junto con operadores Booleanos para búsquedas complejas. Campos personalizados – La funcionalidad en la pantalla para Administración de Tarjetahabientes puede ser extendida, agregando pestañas de información adicional con campos personalizados. Puede agregarse texto, números, fechas y campos personalizados, para las funciones de búsqueda y reportes. 7 Secuencias de automatización que pueden cambiar el estado, parámetros y valores de todos los puntos controlados (lectores/puertas, entradas, salidas y contadores) o dispositivos en cualquier lugar del sistema. Cualquier evento del sistema en cualquier punto controlado puede activar la ejecución de estos vínculos. También puede programarse para ser activado por fecha/hora, diariamente, semanalmente o mensualmente con o sin excepción de días feriados. Todos los componentes del SQL, Cliente o Servidor de AxiomV pueden ser intalados en la misma PC, ó extenderse en múltiples PCs para mejor escalabilidad y balance de cargas en la Edición Empresarial de AxiomV. La Edición Empresarial AxiomV, puede ser configurada para operar en “Hot Stand-by” y con “Fail Over” automático. Sistemas Multi-sitio de Gran Escala Sitios Multi-empresa y Localmente Administrados La arquitectura avanzada de AxiomV permite múltiples conexiones cableadas y/o a través de una conexión IP entre nuestros Servidores de comunicación y controladores (NC’s, RC’s, etc). Cada conexión (lo llamamos “Red”) puede incluir hasta 240 puertas (Puntos de Acceso) y hasta 4,800 puntos de entrada/salida, cableados o virtuales (vea PC-1003xx), con todas las funciones disponibles aun cuando las comunicaciones con el servidor sean interrumpidas. Los Enlaces Axiom pueden ser ejecutados cuando una tarjeta especifica es usada en una lectora especifica o cuando se activa un “Código de Enlace” en un teclado, seguido de un evento de “Acceso otorgado”. Individuos y/o grupos de operadores AxiomV pueden ser restringidos a secciones del sistema completo. Esto les inhabilitará para que no interfieran en la configuración o monitoreo de partes específicas del sistema que estén fuera de su tarea asignada. Estas restricciones son configuradas bajo políticas como las siguientes: • Hardware – asignación de permisos a nivel de puertas individuales y puntos de alarmas • Niveles de Acceso – se excluyen los permisos/horarios de acceso fuera del rol del operador • Tarjetas y Tarjetahabientes – asignados al Operador de acuerdo a la “compañía” • Control y Reportes – solo para tarjetas, puertas y otros dispositivos asignados Los horarios se ajustan en las REDES para diferentes sitios distribuidos geográficamente. dor rvi by e S dn StaiomV x A dor rvi Se cipal Sync n Pri iomV Ax dor dor rvi e S PC O V iom Ax rvi Se e d ca uni m Co ones ci mV io Ax Clientes “gordos” y “delgados Clientes “gordos” y “delgados Acceso de Integración Clientes móbiles Servicios Web con DVR y NVR desde “delgados” y notificacion cualquier cliente SMS/Email LAN, WAN UN 500C D-Net Clase “B” -1 C IO UN 500C Desde Host AxiomV Monitoreo de Estación Principal C 6 -1 UN 500C Suite 2 I/O ASCII Gateways BacNet y LonWorks disponibles Integración con Paneles de Alarma Control de Acceso de Suite Suite 255 S cei IA ver Re IO -2 8 Personal/Rastreo de Activos/Localización NC-Net (“Network”) RC RC-2 2 Lectoras 8 Salidas 8 Entradas Integración con DVR & NVR (multimarca) INTERNET UN 100C 4-8 Zonas, 2 Salidas -2 NIR C 200 0 Integración con terceros, etc. D-Net Conecta hasta 3 RC-2s, 16 IOC-16s por UNC-500 Suite 1 6 IOC-16 16 Salidas o 16 Entradas RC UNC-500 2 Lectoras 8 Salidas 8 Entradas D-Net Clase “A” -2 RC NU RC 200 4 UN 500C UN 500C NC-Net (“Red”) conecta hasta 15 UNC-500 D-NET Clase “A” UN 500C y/o Hasta 14 enlaces de comunicaciones redundantes Lectores Biométricos UNC-500 con PoE Todos los modelos están disponibles con módulo Power over Ethernet de 30W Cualquier cliente puede ser utilizado para enrolamiento biométrico Diseño y producción de Credencial en cualquier cliente REDES PRIVADAS Dual Ethernet Conecta dispositivos IP adicionales Cuando el Servidor principal falla, el servidor “Stand-by “ se activa automáticamente, ofreciendo completa funcionalidad al que falló. Llamada de elevador desde Suite Control de Elevadores Hasta 4 teclados por Suite (8 Zonas) 9 Automatización para Edificios e Industria Control de Acceso Tecnología Avanzada en Control de Accesos Lectoras de Tecnología Múltiple - Pueden ser utilizadas Lectoras de cualquier tecnología vía interfaz Wiegand estándar. Proximidad (tradicional, iClass o MIFARE), Banda magnética, Código de Barras, Biométrica, por mencionar algunas. Mùltiples Formatos de Tarjeta - Hasta 5 diferentes formatos de tarjeta pueden ser utilizados simultáneamente en el mismo Punto de Acceso (Lectora/Puerta). Esta opción permite la fácil consolidación de sitios y una fácil transición entre nuevas y antiguas tarjetas. Operación de Lectoras/Teclados - Lectoras de tarjetas y Teclados de 8 bits Wiegand (integrados en la lectora ó instalados lado a lado) para uso en paralelo de Tarjeta o PIN. Lectora y teclado pueden ser habilitados individualmente por horario o por un comando del sistema para solicitar “Tarjeta+PIN”, “Solo Tarjeta” ó “Solo PIN” en su operación. Estan disponibles para cada tarjetahabiente PIN´s únicos de 1 a 5 dígitos. OR + Esclusa, Man Trap ó Air-Lock – Como sea que le llame, nuestro controlador lógico puede manejarlo hasta entre 120 puertas, habilitando por horario o comando, sin cableado alguno ó hardware adicional. Operación de Doble Estado (Puerta Entreabierta) – Tanto “advertencia como “alarma” son programables y anuncian directamente en la lectora con opción de disparo automático de un enlace. Apertura y Cierre de Puerta - automáticamente por horario, con opción de espera a “Primera Persona”. Función multipaso de tarjeta, así como comando por enlace ó manual. Control de Elevadores Restringir el acceso a pisos específicos por horarios, bloquear elevadores ó hacerlos accesibles sin restricción, son parte de nuestra solución de control de elevadores. Desde un lector instalado dentro de la cabina de elevador, el tarjetahabiente puede activar todos los botones de los pisos permitidos, y después de seleccionar su piso desactivar nuevamente los botones previniendo el acceso ilegal a personas no autorizadas a otros pisos. Múltiples tarjetahabientes pueden hacer su selección durante el recorrido. AxiomV puede comunicarse con el controlador del elevador vía interfaz ASCII programable ó por medio de I/O. La arquitectura empleada hace fácil el agregar funcionalidad de acceso de visitantes a sistemas existentes. Los permisos son fácilmente configurables en la pantalla de “Nivel de Acceso”. Administración de Visitantes - registro rápido de entrada y salida con varias características poderosas: • Hasta 256 pisos por cabina • Control individual o conglomerados de elevadores • Genere tarjetas y rastree su uso • Registre equipos y genere comprobantes • Cree e imprima identificaciones • Grupos de piso para fácil configuración de accesos 10 Características Adicionales Características Avanzadas para Control de Acceso Importación Automatizada de Tarjetas - el agente configurador hace fácil la configuración para sincronizar con terceras empresas, residentes y otros sistemas de administración. Los Tarjetahabientes y tarjetas pueden agregarse, actualizarse y eliminarse de manera automática. Las bases de datos SQL , MS Access y archivos planos pueden ser accedidos en horarios pre-configurados e implementar los cambios contenidos, descargándolos a los controladores en campo de forma inmediata. Los archivos de texto fuente pueden ser borrados automáticamente después de la importación. Funcionalidad Multi-paso – Controlar los puntos de acceso sin necesidad de acceder al AxiomV. Tarjetahbientes específicos pueden estar autorizados para habilitar (puerta por puerta) el cerrar o abrir puertas con una doble pasada de tarjeta (huella ó NIP). Cuatro pasadas permiten habilitar o deshabilitar el Modo de Alta Seguridad. 2-Pasos Abrir/Cerrar Puertas Agente Universal de Copia - programar y re-configurar cientos ó miles de puertas, miles de entradas y salidas, cientos de miles de tarjetahabientes no tiene que ser un proceso tedioso. Nuestro Agente Universal de Copia hace posible copiar campos seleccionados de un registro fuente seleccionado, a destinos específicamente escogidos, incluyendo datos y muchas otros parámetros de configuración disponibles en el sistema. 4-Pasos Modo de Alta Seguridad ON/OFF Regla de dos personas se habilita según horario para cada puerta ó tarjetahabiente basado en enlaces de “Escolta Requerido” ó “Visitante-Supervisor”. La función de “Anti-Passback” provee una secuencia controlada para uso de tarjetas, con una demarcación completa de multi-área, anti-tailgaiting, habilitación por horario de “Hard Enforcement” y reatauración del estado de área. El Anti-passback puede operar localmente, sin la necesidad de PC dentro de una red de 120 a 240 puertas, o globalmente en todo el sistema con información ruteada a través de la PC. La apertura de la puerta puede ser configurada para activar cambio de área de la tarjeta. Las funciones de Monitoreo en vivo de un área y el “antipassback” temporal son características incluidas. • Niveles de Acceso Intuitivos con permisos para Elevadores. Acceso de tarjetahabiente a lectora para “equipos de trabajo” efectivos permisos de acceso adicionales a los niveles de acceso • Áreas de “mustering” y antipassback con activación de impresión de reportes y restablecimiento por horario. • Árbol de configuración de hardware intuitivo • Grupos de dispositivos para control de múltiples elementos Esclusa, Air-lock, Sally-port – de cualquier manera que usted le llame, nuestra lógica de controlador puede manejarlo con hasta 120 puertas cada uno, habilitarla por horario o comando sin cableado o equipo adicional. • Festivos – multiples días, dos tipos Rastreo de Código – Cuando no se pueden restringir accesos pero se necesita tomar medidas al paso de una tarjeta marcada que pasa a través de puertas designadas, varias funciones pueden ser activadas para registrar ó prevenir hurtos ó para activar secuencias de automatización. • Horarios flexibles de 16 periodos • Barra de Herramientas e interfaz de usuario ajustable El Modo de Alta Seguridad puede incrementar los requerimientos de privilegios para acceso: una asignación de privilegios que sobre-escribe los niveles ya asignados. Este modo puede habilitarse ó deshabilitarse por horario, enlace automático, multi-paso de tarjeta ó comando manual. Respaldo Automático - Mantenga los datos seguros asegurándose de recuperarlos sin dolores de cabeza ante una falla de hardware u otros momentos. Nuestro configurador le ayudara a especificar donde requiere almacenar el respaldo (discos locales o removibles, discos en red, etc), que datos y en que horario quiere realizar los respaldados. Podemos mantener múltiples copias del respaldo, con borrado automático de versiones antiguas para optimizar espacio. El respaldo también puede ser activado manualmente para realizar una foto del sistema antes de implementar cambios mayores. • Respuesta ante amenazas multi-nivel • Activación manual o automática • Fácil de configurar Message ports - Custom configured ASCII messages including static text and event data can be transmitted via serial, TCP/IP and email messaging ports. Every event of every hardware point and additional trigger events can initiate transmission through an appropriate port on a scheduled basis: during the day data may be sent to email, while after hours to a mobile phone. This feature makes it possible to integrate with virtually any piece of software and hardware capable of ASCII or email communication Invalidación Automática – Manejar un gran número de empleados o alta rotación de personal, puede ser un reto. AxiomV es capaz de desactivar tarjetas no utilizadas durante un número específico de días. Existe posibilidad de excluir ciertas tarjetas de ser afectadas por esta regla: así por ejemplo, la fuerza de ventas podrá utilizar sus tarjetas sin importar que tan seguido visiten su oficina. Mucho, mucho más – Existen muchos otros aspectos de operación para el Control de Accesos que pueden ser activados manual ó automáticamente ó ser ajustados para asegurar que las puertas operen exactamente como lo requiera el cliente. 11 Control de Activos Tour de Guardias Interactivo En pequeñas o grandes instalaciones no existe sustituto para la inspección personal de los puntos de acceso o áreas seguras. Para verificar la operación de la puerta o la presencia de personas en el área u otros asuntos que pueden estar fuera del orden normal, un patrullaje de elementos de seguridad es necesario. Para asegurar que estas inspecciones sean realizadas a tiempo y en orden utilice el Tour de Guardias. Los puntos de acceso pueden ser organizados en secuencia para ser visitados por el guardia de seguridad. Este tour puede ser iniciado manualmente o automáticamente por horario, y especificar los tiempos en que los puntos deben visitarse. Completo Sistema de Seguridad AxiomV para Condominios y Habitaciones de Hotel Como todo en la vida real, hay demoras razonables, y nuestros Periodos de Gracia programables cuentan con esto. Sin embargo si el guardia se demora más del tiempo establecido ó llega demasiado pronto, por tomar un atajo desviándose de su ruta prescrita, se desplegará una alarma y será grabada. Por ejemplo el “Tour de Teclados elegantes sirven como sistemas de alarma y control de acceso, centro de mensajes y Gateway de automatización de edificios. Operados localmente, monitoreados y controlados desde una oficina de administración, SafeSuite toma las ventajas e infraestructura existente de AxiomV para ofrecer una solución amigable a un costo efectivo para soluciones integrales de seguridad residencial. Guardia” inicia a las 10PM en la oficina de seguridad. El guardia debe llegar a la puerta principal en 10min para estar dentro del tour, a la puerta trasera en 25 min, a la zona de carga en 40 min y así consecutivamente. Integración con AxiomLinks™ - Se pueden ejecutar automáticamente, secuencias de automatización programadas y comandos, cuando el guardia llegue a una estación antes de tiempo, después o a tiempo. Un historial completo y un despliegue de estado en tiempo real, proveen una plataforma dinámica y segura para operación hotelera, así como compañías de administración de inmuebles, mientras enriquece la experiencia de huéspedes y residentes. Pantalla de Estado de Tour de Guardias - Se despliega si el tour ha iniciado, y cuando el guardia ha llegado a un determinado punto de acceso. • Operación en Tiempo real • Despliegue de progreso en vivo • Utilizando lectoras existentes en puntos de acceso Para prevenir robos de activos en su organización ó mantener registro de la ubicación de estos, nuestro sistema de Control de Activos está diseñada para ayudar a detener personas que estén extrayendo activos para los cuales no están autorizados a mover a otro lugar dentro de la organización o removerlos de esta misma. AxiomV puede asociar activos individuales a sus propietarios y a fotografías de los activos y sus propietarios asignados. Alta Disponibilidad El sistema de Control de Activos opera detectando el “tag” asociado a un activo y solicitando presentación de una tarjeta u otra credencial de seguridad para autorizar remover este activo. Si el propietario y el activo no coinciden, el sistema puede notificar a las autoridades para una acción, y si es necesario, cerrar las puertas para prevenir el desplazamiento no autorizado del activo. El lector de largo alcance to RC-2... para detección de activos y el lector del tarjetahabiente comparten el mismo puerto Wiegand, facilitando así la elección de marca del lector ó haciendo la implementación cómoda para instalaciones existentes. La Comunicación de Alta Disponibilidad, vía 4 capas de redundancia, está disponible en la Edición Empresarial del Sistema para Administración de Seguridad AxiomV™ • Conectividad Multi-Canal, hardware con percepción de amenazas • Procesos Distribuido, cableado redundante • Hot Stand-by Sincronizado con Fail Over automático Servidor Stand-by • Operación en tiempo real, trabaja con PC fuera de línea • Ubicación en vivo, despliegue de imagen del activo y el propietario • Fácil de actualizar - Múltiples marcas de lectoras soportadas 1 El Control de Activos puede ser agregado fácilmente a cualquier punto de acceso controlado por el Sistema de Seguridad AxiomV, sin necesidad de adicionar paneles ó controladores. Adicionalmente está disponible la integración completa con video, para agregar verificación visual así como registro de estos eventos. Localicazión de Activos/Personas Localice y rastree de forma fácil el desplazamiento de activos móviles ó personas dentro de una instalación, sin requerir estaciones de control en cada puerta. 2, 3, 4 • Pantalla con indicador de señal para ubicación interactiva • Capacidad para rastreo de activo itinerante • Notificación por email y otras características de integración Canal Primario Servidor Primario Canal de Respaldo 12 Integración con CCTV - Video en vivo de una cámara asociada a un punto de acceso puede ser desplegada cuando el guardia llegue a esta mientras el tour esté en progreso. Esto permite verificación visual y grabación. Grupos de Guardias - Para agregar flexibilidad, múltiples guardias pueden ser asignados a un Grupo de Guardias para trabajar tours en conjunto ó separarlos. Cualquier guardia perteneciente a este grupo puede realizar el tour con su ID. 1 2 La Edición Empresarial AxiomV™ está construida bajo una arquitectura multi-servidor, donde son implementados servidores discretos, a través de una red corporativa con características de “Hot Stand-by” y “Fail over” automático. En caso que cualquier Servidor de Comunicación ó Datos esté fuera de línea, un servidor completamente sincronizado y actualizado en “stand-by” estará listo para tomar control. Cada Servidor de Comunicación maneja múltiples redes de NC100s vía una amplia variedad de tecnologías de comunicación. Cada una de estas redes NC puede tener múltiples conexiones a un Servidor de Comunicación. Nuestra arquitectura única permite respaldo de canales para conectar ambos NC’s (“Maestro” y “Esclavo”), constituyendo una red. De esta manera, no solo la pérdida de un canal de comunicaciones es sostenible, sino la falla de una o más de las redes también. El controlador “Esclavo” asumirá el rol de “maestro” hasta que el respaldo del canal de comunicación se active. CONTROL REMOTO & ACTUALIZACIÓN DE CÓDIGOS ESTACIÓN CENTRAL & MONITOREO LOCAL DE ALARMAS MENSAJES DE TEXTO 3 4 AUTIMATIZACIÓN Y CONTROL DE EDIFICIOS Y ELEVADORES El D-NET conecta dispositivos como Controladores de Lectoras RC-2, Controladores de Entradas/Salidas IOC-16; al NC-100. El Circuito RS-485 corre sobre un loop bidireccional por par trenzado blindado de cobre a 38.4Kbps. Los Controladores NC-100 , los 4 RC-2 y los 16 IOC-16 pueden actuar como refuerzos y repetidores, combinando distancias de hasta 3,000´entre dispositivos y 15,000´en el loop total. Dada la naturaleza bidireccional del D-Net, este puede soportar saboteos de cable y fallas de un dispositivo. Opciones: • Monitoreo remoto de habitaciones. Generación de Ingresos • Notificación a la habitación cuando los familiares van entrando al edificio vía estacionamiento o puerta principal • Inalámbrico (detectores de movimiento, etc.) El C-NET conecta hasta 15 NC-100´s, creando una red de NC´s. Basado en paquetes ARCNET, supervisado y autoajustable el C-NET corre un circuito de Clase A bidireccional por par trenzado blindado de cobre a 2.5Mbps. Cada NC-100 actúa como refuerzo y repetidor, combinando distancias de hasta 2,000´ entre NC´s y hasta 12,000´en todo el loop. Dada la naturaleza bidireccional del C-NET, este puede soportar sabotajes de cable o fallas de cualquier NC-100. 13 Lectoras Soportadas 1 (cualquier tecnología, interfaz Wiegand) Entradas Programables 4 (8 por Suite); 8 - orden especial teclado LED Salidas Programables 2 (salidas de voltaje, 8 opcionales) Comunicaciones RS-485; CP/IP38,4 Kb/s, supervisado; 255 Habitaciones/NC-100 Voltaje 50 mA (200 mA max) @ 12 VDC Dimensiones 6.625”W x 4.5”H x 1.25”D (15.9 x 11.4 x 3.2 cm) UNC-500 Hardware Controlador de Red La serie RBH-UNC-100 es una adición bienvenida a la nueva generación de hardware potente y fiable de AxiomV. El controlador nativo TCP/IP para una sola puerta viene equipado a bordo con respaldo y cargador de batería, tiene capacidad para agregar hasta 16 controladores de entrada/salida (IOC-16) o 254 teclados SafeSuite. La unidad es ampliable a 7 puertas utilizando tres controladores RC-2 o NIRC/NURC adicionales. El UNC100 también cuenta con un procesador de 32 bits con cifrado y memoria expandida. El modelo UNC-100-132 viene equipado con PoE compatible con IEEE 802.3at, aumentando eficacia galardonada de la serie UNC. RBH-UNC-500-xx2 Controlador UNC-500 en gabinete de metal El procesador 32bits de nueva generación con encriptación de hardware y memoria extendida, incrementa drásticamente la capacidad del sistema en puertas, tarjetas e historial de eventos, mientras abre sorprendentes oportunidades para nuevas funcionalidades. 2 con hasta 5 formatos de tarjeta concurrentes Controles Audio/Visual LED’s Rojo y Verde, controles audibles Supervisión de Lectora Monitoreo con tamper dentro de la lectora Requerimientos de Cable Entradas Programables Tipos de Circuitos Entradas Dedicadas Relevos Salidas de Voltaje Procesador de 32-bit / 2MB Procesador de 32-bit / 2MB. 4MB hasta 8 MB Capacidad Memoria Tarjetas 50,000 50,000 - 300,000 (Dependiendo del modelo) 30,000 30,000 - 100,000 (Dependiendo del modelo) 1 RS-485 programable (Soporta OSDP, Etc.) 1 0 3 (Dependiendo del modelo) programable RS-485 (Soporta OSDP, Cerraduras inalámbricas, Etc.) Log de Eventos Comunicaciones Tipo de Circuito Requerimientos de Cable Voltaje : TCP/IP, RS-485 a bordo Ports / Circuit Type Cable Requirement Puertas / entrada-salida / otros Puertos de lectoras a bordo 7 (1-a bordo) / 308 (4 a bordo) / 254 teclados SafeSuite LED Rojo y Verde, controles audibles Requerimientos de Cable Entradas Programables 8 (2-a bordo) / 320 (16 a bordo) / 254 teclados SafeSuite 2 hasta 5 formatos de tarjetas concurrentes en cada uno (UNC-100 - una sola puerta lector de entrada/salida) Controles de audio y visuales 8 + Tamper de Gabinete Tipos de Circuitos Salidas Programables Supervisión de 4 estados 4 (2 relevadores+ 2 salidas de voltaje) Relevos Alimentación: Consumo de corriente Protección de circuito PoE (Opcional) 8 (4 relevadores+ 4 salidas de voltaje) Relevos Tipo C, SPDT, 5A @30 VDC, contactos secos; Falla Seguro/Falla Cerrada Programable 1.5 A @ 13.8VDC (El Cargador de Batería de Respaldo Requiere de 13.8-15 VDC) Protector térmico-alimentación de entrada, alimentación de salida y alimentación de lectora Compatible con el estándar IEEE 802.3at: 25.5W; Otro : 30W Salidas de voltaje auxiliar Dimensiones Entrono de operación 12-14 VDC @ 500 mA Tarjeta electrónica 6” H x 5.3” W x 1.5” D Carcaza metálica 7.75” H x 5.5” W x 1.5” D Tarjeta electrónica 6” H x 5.3” W x 1.5” D Carcaza metálica 7.75” H x 5.5” W x 1.5” D Temperatura: 0 a 70°C (32 -150°F); Humedad: 20 a 85% RH (sin condensación) RoHS *las certificaciones son al producto específico 14 Salida Auxiliar de Voltaje Ninguno Blindado, cubierto de 6 a 8 conductores, 20 - 22 AWG; Max 500 ft (150 m) @ 20 AWG) 8 - con LEDs de estado Hasta 16 (seleccionable) con LED de estado N.O. o N.C sin supervisión, EOL o supervisión dual EOL (1K EOL) 1 – Entrada Alarma de Fuego con LED de estado; 1 – Entrada para Tamper de Gabinete 2 conductores, 20-22 AWG; Max 1000 ft (300 m) 8 (4 relevadores +4 salidas de voltaje) con LEDs de estado Hasta 16 relevadores (seleccionados) con LEDs de estado Relevos Tipo C, SPDT, 2 A @ 30 VDC, contactos secos ; programable Fail Safe/Secure Colector abierto, (12 VDC @ 100 mA MAX ) Anillo (protección para corto o circuito abierto), 2x puertos D-Net / Panel (Totalmente supervisado) con LEDs de estado Blindado, par trenzado, 20 - 22 AWG; 3,000 ft (900 m) entre dispositivos, 15,000 ft (4,550 m) total 400 mA max (controlador) 500 mA max (controlador con todos los relevadores energizados) 1 A @ 5 or 12 VDC Fusible; Supervisión con LED Ninguno 1 A @ 12 VDC; Fusible; Digitalmente Supervisada con indicador de estado LED Requerimientos de Voltaje AC 16.5 VAC 40VA transformador; Fusible 3A con Estado indicador LED’s Bajo/Alto ; LED de operación Batería para Circuito de Carga 13.8 VDC; 3A Fusible con LED de estado; Digital dynamic load test; protección de descarga Batería de Respaldo Lock Power Circuit Blindado, 6 u 8 conductores cubiertos, 20- 2 2 AWG; Max 500 ft (150 m) @ 20 AWG 4 + Tamper de Gabinete Corriente: Salida de Voltaje Lectoras Blindado, par trenzado, 20 - 22 AWG; 4,000 ft (1,200 m) total Perfecto para control de elevadores, monitoreando un amplio número de entradas y salidas controladoras, especialmente con nuestra “Puerta Virtual” lógica, mientras brinda una respuesta rápida. D-NET (Bi-Direccional; Clase A; RS-485; 38,4 Kb/s) Comunicaciones Procesador / Memoria El diseño flexible permite al instalador seleccionar entre entrada supervisada completamente programable, o salida programable de relevo seco (Forma C), para cada uno de los 16 puntos dispo-nibles. Concurrentemente soporta hasta 5 formatos de tarjeta por lector, desde 5 hasta 12 dígitos en números de tarjeta, múltiples fuentes de poder supervisadas, entradas/salidas programables y un completo set de características hace del RC-2 ejemplar en el concurrido mercado de hoy. Salidas Programables Gabinete para montaje en rack. Alberga 2 UNC-500-xx5 RBH-UNC-100-xx2 El IOC-16 está diseñado para brindar un amplio número de entradas/salidas y así monitorear y controlar mediante NC100s. Pueden conectarse hasta 16 IOCs a cada NC. Variedad de tecnologías de lectura soportados vía interfaz Wiegand (MIFARE, iClass, Código de Barras, Banda Magnética, Huella, Iris, Etc.) Requerimientos de Cable RBH-UNC-RACK-01 IOC-16 Controlador de Entradas/Salidas El RC-2 es uno de los controladores más confiables y robustos de lectoras en el Mercado, con una multitud de características incluidas, que solo se encuentra en un sistema personalizable de gama alta. Lectoras Soportadas Ciertos modelos de controladores UNC-500 vienen equipados con funcionalidad PoE. Adicionalmente cuentan con batería de respaldo para reforzar el voltaje de salida cuando es necesario. Controlador de Lectoras / 2 Puertas El RC-2 está diseñado para disponer conexiones de lectoras y entradas/ salidas, para dos Puntos de Acceso (Puertas) , controlado por un NC-100 vía enlace seguro y redundante D-Net. La nueva generación de nuestro poderoso y confiable hardware AxiomV, extiende funcionalidad mientras reduce su tamaño, utilizando lo último en desarrollo de tecnología para componentes electrónicos. Este contiene más funcionalidades y características dentro de un espacio más pequeño sin sacrificar funcionalidad. Nuestros controladores y disposi-tivos comparten un diseño común siendo Flexibles, actualizables via Flash, con LED’s de diagnóstico visual y conectores removibles, empacados en gabinetes robustos y resistentes. UNC-100 RC-2 Controlador de Red 12 VDC, 7 AH lead acid o célula de gel bateria recargable RC-2 solamente: Entrada 16-18 transformador VAC 40-80VA; Salida 12-24 VDC, Fusible 3A con LED de estado Dimensiones 9.75” H x 6.875” W x 3.25” D (25 x18 x 10 cm) Ambiente de Operación Temperatura: 0 a 70°C (35 -150°F); Humedad: 20 to 80% RH (no-condensado) Nuestra dedicación en cuanto a calidad e innovación, dejan ver claramente la confiabilidad de nuestros productos. En combinación con la plataforma universal AxiomV, la interface de software ASCII y el servidor OPC, nuestro hardware galardonado PC-100, hace nuestra oferta de productos más relevante en el mercado de administración de edificios, seguridad y control industrial. 15 Puede ser desafiante y costoso hacer interfaz con una amplia variedad de productos de terceros en administración de edificios, seguridad y control de equipo industrial. Nuestro hardware ASCII Gateway PC-100 está diseñado para hacer esta integración más fácil y menos costosa en comparación con los medios convencionales de entrada/salida. PC-100 Gateway Universal ASCII Comparativo de Ediciones Edición EDICIÓN PROFESIONAL EDICIÓN EMPRESARIAL MS SQL Edición Express 2008 MS SQL Server 2005, 2008 Sí No Puntos de acceso compatibles 256 512, 1024, 2048 ... Ilimita-do Redes por Servidor de Comunicaciones 49 256 5 (5) Ilimitado * (10) Componentes del servidor en PCs múltiples No Sí Mapeo Dinámico Sí Sí Hot Stand-by No Sí * Almacenamiento de Datos Instalación automatizada del servidor SQL Clientes (Incluido) "Fail-over" Automática No Sí * Administración de Carga No Sí * Interfaz de Directorio Activo No Sí * Interfaz O.P.C No Sí * Comunicaciones de alta disponibilidad Sí * Sí * Importación de datos / Asistente de Exportación Sí * Sí * Rondas de vigilancia Interactivas Sí * Sí * Gestión de activos Sí * Sí * Seguimiento de activos Sí * Sí * Ubicación de Activos / personal Sí * Sí * Documento de Identifica-ción con foto distintiva y Diseño Sí * Sí * Apoyo OSDP Sí * Sí * Módulo de Integración VMS / DVR / NVR Sí * Sí * Diseñador de Informe personalizado No Sí * Generación automática de informes Sí * Sí * Manejo de Visitantes Sí * Sí * Enrroladora biométrica de hue-llas digitales Integrada Sí * Sí * Enrroladora biométrica de iris integrada Sí * Sí * Enrroladora biométrica de Palma Sí * Sí * Integración de escáner de Palma Sí * Sí * Integración de Cerradura Inalámbrica Sí * Sí * Opción disponible MIFARE LEGIC iCLASS Tecnologías de Lector PROXIMIDAD BIOMETRÍA www.RBH-Access.com © RBH Access Technologies, Inc. 2014