PowerPoint Template

Anuncio

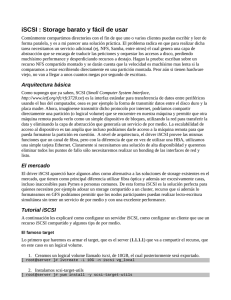

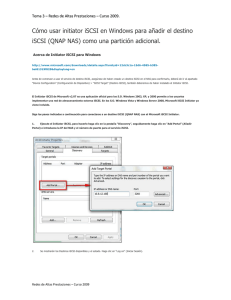

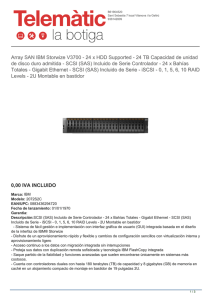

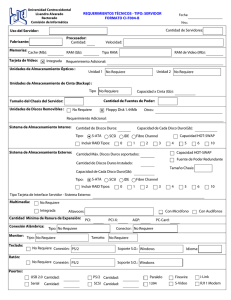

06/07/2011 La Información original ha sido corregido y modificada por Ing. Víctor Cuchillac LOGO TEMA STORAGE TECHNOLOGY / iSCSI TECNOLOGIAS DE ALMACENAMIENTO / iSCSI Instructor: Ing. Frano Capeta Alumno: Palomino Guerrero, Yoel LOGO TECNOLOGIAS DE ALMACENAMIENTO El almacenamiento es una parte esencial de la infraestructura de cualquier empresa. Existen diferentes tipos de dispositivos de almacenamiento: discos, disquetes, discos ópticos, cintas, cartuchos, etc. LOGO Antecedentes históricos FD-400 SA-400 IPI SMD ST506/412 ESDI Interfaces actuales: IDE/ATA SCSI 1 06/07/2011 LOGO LOGO DAS: Direct Attached Storage STORAGE NETWORKING DAS Evita: Cuello de botella del servidor y el control de la red Interfas con Servidor: HBS(Adaptador de Host) Establece una red de alto rendimiento para conectar directamente los dispositivos de almacenamiento. Incrementa: Flexibilidad y rendimiento LOGO Servidor/Esta ción Trabajo LOGO SAN: Storage Area Networks SAN Método tradicional Sencillo Desventaja NAS: Network Attached Storage NAS Interfas con Servidor: HBS(Adaptador de Host) Conectados a través de redes Fibre Chanel Transporte, almacenamiento y recuperacion Protocolo SCSI Acceso desde Protocolos Dispuestos en RAID file I/Os 2 06/07/2011 LOGO LOGO ¿Por qué usar iSCSI? ¿Qué es iSCSI? iSCSI es un extensión de SCSI, que no es otra cosa que un protocolo para comunicación de dispositivos. SCSI suele usarse en dispositivos conectados físicamente a un host o servidor, tales como discos duros, lectoras de cds o dispositivos de cinta. En iSCSI, los comandos SCSI que manejan el dispositivo, se envían a través de la red. De forma que en vez de tener un disco SCSI conectado físicamente a nuestro equipo, lo conectamos por medio de la red. ¿Pero eso no existía ya con Samba o NFS? No, esos sistemas trabajan importando un sistema de archivos mediante la red. iSCSI importa todo el dispositivo hardware por la red, de manera que en el cliente es detectado como un dispositivo SCSI más. Todo esto se hace de forma transparente, como si el disco estuviera conectado directamente al hardware. LOGO La respuesta más simple es para centralizar el almacenamiento en disco e independizar la información de los servidores. Por ejemplo podríamos tener un servidor iSCSI con 1 Terabyte (1024 Gigabytes) de almacenamiento que centralizara todos los dispositivo de almacenamiento de nuestra red. Por otra parte podríamos tener nuestros servidores: de correo, ftp, web, samba, todos sin discos o particiones para datos. Los discos de datos se conectarían a través de iSCSI por la red y si alguno de nuestros servidores se cayera o hubiera que hacerles mantenimiento tendríamos la información en un disco que se podría “enchufar” por la red. De manera que si tenemos un servidor secundario, no tenemos más que conectarle el disco iSCSI y tendremos el servicio andando en muy poco tiempo. LOGO ¿Y la velocidad? Estructura iSCSI Esta es una pregunta obligada. Un requisito indispensable de un buen disco es que sea rápido. Los discos SCSI suelen entregar excelentes tasas de transferencia. Pero si SCSI se lleva sobre la red entonces la velocidad podría bajar y el rendimiento decaer gravemente. Por eso iSCSI es recomendado solo para redes conmutadas de alta velocidad como las que proveen Gigabit Ethernet. Aunque iSCSI puede funcionar incluso sobre FastEthernet, no es recomendable en el caso de que busquemos performance, ya que el acceso al disco se ralentizaría mucho. 3 06/07/2011 LOGO LOGO El target iSCSI El target iSCSI es en pocas palabras el servidor. Un target puede ofrecer uno o más recursos iSCSI por la red. En las soluciones Linux para iSCSI, no hace falta que el dispositivo a exportar sea necesariamente un disco SCSI; medios de almacenamiento de distinta naturaleza se pueden usar, como por ejemplo: Particiones RAID Particiones LVM Discos enteros Particiones comunes Archivos Dispositivos de CD, cintas, etc. LOGO El iniciador iSCSI El iniciador es el cliente de iSCSI. Generalmente el iniciador consta de dos partes: los módulos o drivers que proveen soporte para que el sistema operativo pueda reconocer discos de tipo iSCSI y un programa que gestiona las conexiones a dichos discos. Existen iniciadores para una amplia variedad de sistemas operativos. En Linux hay varias opciones y las últimas versiones de Windows incluso vienen con un iniciador instalado por defecto. Demás está decir que iSCSI es independiente del sistema operativo. Podemos tener un target montado en Linux y utilizar los discos en dicho target en un sistema Windows, MacOSX o incluso Solaris. Ahora que hemos aclarado un poco el tema de iSCSI podemos centrarnos en la instalción de un servidor o target iSCSI con su correspondiente iniciador. Ese será el tema de un post futuro. LOGO DAS vs. SAN vs. NAS SCSI (Small Computer System Interface ) Sistema de Interfaz para Pequeñas Computadoras •Familia de protocolos para comunicaciones de Entrada/Salida. •Especialmente dispositivos de almacenamientos Iniciadores (Clientes) Inician la comunicación Target (servidores) Responden la comunicación. Objetivo. 4 06/07/2011 LOGO LOGO iSCSI Diferentes versiones SCSI Es un protocolo de la capa de transporte. Norma SCSI Ancho Bus Megas/segundo SCSI-1 8 bits 3 Megas/s Permite el uso del protocolo SCSI sobre redes TCP/IP SCSI-2 8 bits 5 Megas/s Fast SCSI-2 8 bits 10 Megas/s Fast/Wide SCSI-2 16 bits 20 Megas/s Ultra SCSI 8/16 bits 20/40 Megas/s Ultra2 SCSI LVD 8/16 bits 40/80 Megas/s Preferiblemente velocidades de por lo menos 1Gbps. Requiere un simple y una sencilla interfaz Ethernet para funcionar Sistemas Operativos Soportados -El SCSI incluye mejoras en el controlador de dispositivo y mejoras en la cache. - El Ultra SCSI incluye la norma SCAM (SCSI Configured Automatically). LOGO LOGO iSCSI iSCSI es un protocolo de transporte de bloques SCSI a través de TCP/IP. Es el equivalente a FC, para entornos SAN iSCSI Cluster iSCSI Permite publicar en cualquier punto de IP los LUN’s a uno o múltiples Hosts. • Volúmenes RAID, volúmenes nonRaid, robóticas de cintas, backup basadas en SCSI, volúmenes de backup o dispositivos de backup. Grandes Prestaciones, alta disponibilidad. • 1 Gbps por puerto, Baja latencia, redundancia, Snapshops, Replicación remota, etc. Entorno de trabajos múltiples. • Servidores de ficheros, BD, email, Cluster, etc. Doble puerto iSCSI independiente. 5 06/07/2011 LOGO LOGO Replicación Remota Arquitectura de una red iSCSI SCSI está basada en un modelo cliente/servidor e iSCSI tiene esto en cuenta para conseguir la funcionalidad del almacenamiento sobre redes TCP/IP. Cliente = servidor ficheros Servidor = dispositivo como array de discos Protección de datos ante desastres, fallas y paradas de producción. ISCSI nos permite la replicación remota sobre distancias grandes. LOGO LOGO Modelo protocolo iSCSI La capa iSCSI incluye comandos SCSI encapsulados y capacidad de informar sobre los datos y el estado. Cuando el SO o una aplicación requiere una operación el CDB SCSI debe ser encapsulado para su transporte sobre un enlace serie gigabit y llevado al destino u objetivo. Protocolo iSCSI monitorizará la transferencia del bloque de datos y validará la consecución de la operación de I/O. iniciador y un objetivo conexiones TCP Transacciones Como funcionan iSCSI? El driver SCSI construye un CDB con las peticiones realizadas por la aplicación y los envía a la capa de transporte iSCSI. El driver SCSI también recibe CDBs de la capa iSCSI y envía los datos a la capa de aplicación. La capa de transporte iSCSI encapsula los CDBs en PDUs (iSCSI Protocol Data Unit) y los envía a la capa de transporte TCP. En una lectura la capa iSCSI extrae los CDBs de los PDUs que recibe de la capa TCP y envía los CDBs a la capa genérica SCSI. 6 06/07/2011 LOGO LOGO Direcciones y nombres iSCSI iSCSI =>Initiators y Targets =>identificador único. iSCSI = SCSI implementan modelo C/S entre (I-T) Red IP. La combinación de una dirección IP y un puerto TCP se genera una dirección única de red para un dispositivo iSCSI. LOGO Direcciones y nombres iSCSI nombres iSCSI Un nodo iSCSI identifica a un dispositivo SCSI en la red iSCSI tiene la opción de hacer alias de nombres. Localizar nombres iSCSI puede hacerse usando iSNS u otros localizadores. Un nodo tiene un nombre iSCSI y una dirección Asignación de nombres por SW Nombre 3 partes (E-A-I) LOGO Mantenimiento de sesiones iSCSI El protocolo iSCSI establece sesiones de comunicación entre initiators y targets. Autentificación. Una sesión iSCSI puede tener 1+ conexiones TCP métodos de recuperación si la conexión falla. Proceso de login. Sesión iniciada Identificador ID. Los comandos y las respuestas fluirán por la conexión TCP. El comando de logout de iSCSI suministra los codigos de terminación de sesión. Manejo de errores en iSCSI El SCSI tradicional asume un entorno relativamente libre de errores. En iSCSI iniciadores y objetivos deben tener la capacidad de mantener un buffer con comandos y respuestas. Los dispositivos iSCSI deben ser capaces de reconstruir los PDUs perdidos o corruptos para su retransmisión. El comando para pedir la retransmisión de los PDUs perdidos es el SNACK PDU. 7 06/07/2011 LOGO LOGO Seguridad en iSCSI Al estar en un entorno IP, las especificaciones de iSCSI permiten usar los métodos de seguridad usados en IP. Conclusión Gracias al aumento de las presentaciones de Ethernet, el protocolo iSCSI y los SANs basados en Ethernet se acabarán imponiendo porque iSCSi nos permite acceso universal a dispositivos de almacenamiento o a SANs sobre redes TCP/IP basadas en Ethernet. La distancia no es un impedimento. Puede trabajar con cualquier tecnología de discos (incluidos SAS). Existen todo tipo de dispositivos. Cabinas Raid’s Cabinas JBOD Robots de backup 8