Seguridad en Servicios Web - Departamento de Sistemas Informáticos

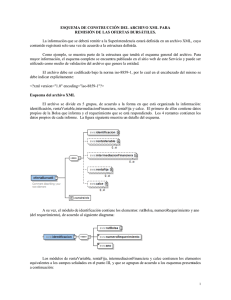

Anuncio