facultad de ingenieria y ciencias agropecuarias diseño de una

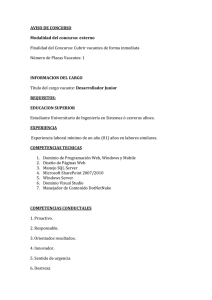

Anuncio