Identificación, autenticación y control de acceso

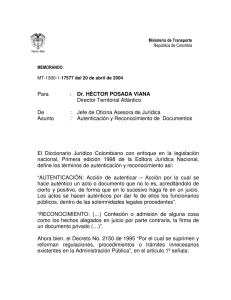

Anuncio