simulación en opnet de congestión de red - Biblioteca

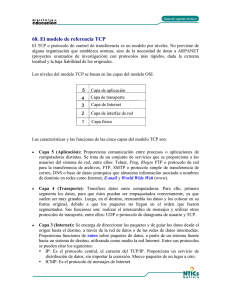

Anuncio