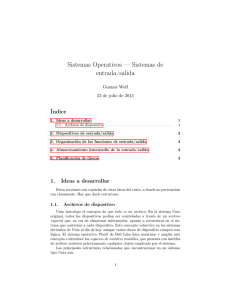

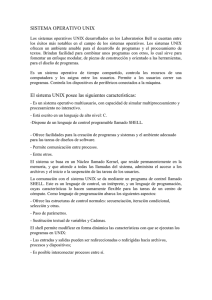

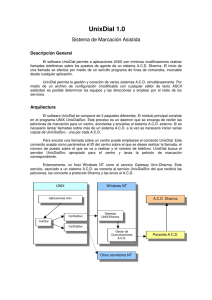

introducci´on al sistema operativo unix

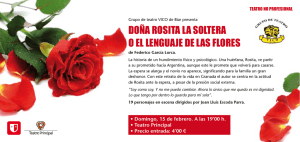

Anuncio