Unidad1-Conceptos Fundamentales

Anuncio

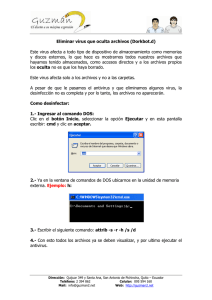

COMPUTACIÓN BÁSICA Unidad 1 CONCEPTOS FUNDAMENTALES Puede afirmarse con absoluta certeza que nada en el mundo ha sido logrado sin pasión. Friederich Hegel Estimado alumno: Iniciemos el estudio de los temas de la Unidad 1, son de singular importancia porque al aprenderlos usted va a poder entender términos que muy a menudo se utilizan cuando se trabaja en la computadora; habrán casos de personas que retoman sus estudios después és de varios años y por ello no están familiarizados con el uso de esta máquina, esto no importa, no se desanime, esta máquina no funciona si usted no le suministra órdenes o comandos, es por ello que primeramente vamos a aprender qué es una computadora. Es necesario indicar que el estudio de la primera Unidad es en forma teórica, en el Cd no encontrará ninguna información al respecto, porque estos son conceptos que usted debe aprender para tener una idea de los términos generales y de mayor uso en el medio informático. La computadora. No es más, que una máquina que procesa pro datos para ara producir resultados o información significativa para uso y beneficio de la persona que la este manejando; todo esto lo realiza interactuando entre si el hardware (parte física) y el software (parte lógica). Empecemos revisando estos dos componentes. El hardware de una computadora computador es el conjunto de dispositivos físicos que la componen, es todo lo que usted puede ver y tocar, lo que se daña o se acaba y por esto también se le conoce como la parte tangible de la computadora. El software, designa a todos los programas que pueden ejecutarse en la computadora, a, también conocido como la parte intangible, son las instrucciones, las órdenes que la computadora necesita para funcionar. funcionar Como ejemplo se puede decir que en cierto modo, el hardware es comparable al cerebro es decir al cuerpo físico de la computadora. Mientras que el software, será lo equivalente a las ideas que pueblan el cerebro. Es conveniente señalar, a pesar de su evidencia, que el hardware y el software son perfectamente inútiles aisladamente: de nada sirve tener una computadora si no tenemos ningún programa para ejecutar, o al contrario tener muchos programas sin tener una computadora que los ejecute. La computadora dispone de partes muy importantes que es necesario conocerlas para hacer un buen uso de las mismas, entre éstas tenemos: La memoria. La computadora necesita de un medio para guardar o mantener activo el trabajo que se esta desarrollando en ese momento o para guardar ciertos procesos que necesita para su funcionamiento y este es el trabajo que hacen los dos tipos de memoria que vamos a estudiar, la memoria RAM y la ROM. Para una mejor comprensión les voy a citar un ejemplo de cuando estas memorias RAM y ROM actúan al realizar un proceso: Entiéndase por proceso, a la ejecución de cualquier trabajo en la computadora, a nuestro nivel se podría llamar proceso a la confección de una carta, un oficio, un discurso, etc. Las personas dedicadas a la informática llaman proceso a la ejecución de un conjunto ordenado de instrucciones para alcanzar un objetivo. Dicho esto al hablar de las memorias éstas actúan así: Memoria RAM (Random Acces Memory) son memorias de acceso aleatorio, lo que quiere decir que se puede leer exactamente la información que se necesita en ese momento sin tener que ir leyendo otra que no es necesaria. Esta memoria además es de lectura y escritura, su función es mantener activos, disponibles o visibles los archivos en los que se está trabajando; por ejemplo, si usted está confeccionando un oficio, esta memoria es la encargada de mantenerlo activo para que usted trabaje sobre él. Otra característica de la memoria RAM es que es temporal o volátil, esto significa que mantiene la información únicamente cuando está encendida la computadora. Usted quizá haya sido testigo o le ha pasado que estaba trabajando y hubo un corte de energía o le desenchufaron la computadora y no avanzó a guardar el trabajo que estaba haciendo, actualmente y por contar con sistemas cada vez más eficientes es factible poder recuperar los archivos que por algún motivo se cerraron sin haberlos guardado, esto depende de la versión de Microsoft Office que se este utilizando. Memorias ROM (Read Only Memory): Son memorias en las que solo se puede leer. Esta actúa en el proceso de encendido de la computadora; además, se encarga de chequear que todos los periféricos necesarios para que el equipo de cómputo funcione estén presentes en el momento del encendido de la máquina, y si alguno de ellos esta mal conectado al gabinete central lo informa inmediatamente dando un mensaje. Se debe indicar además que la memoria ROM es permanente, es decir, que así la computadora este sin funcionar esta memoria esta presente y lista para actuar cuando la computadora se encienda. Unidad central de proceso. La CPU (Unidad Central de Proceso) se ocupa del control y del proceso de datos en la computadora por lo que representa su cerebro, es allí donde se procesa la información recibida, y para referirnos a ella lo haremos identificándola como el procesador. El microprocesador de la CPU está formada por la unidad de control (UC), que está encargada de clasificar y organizar las instrucciones recibidas y la unidad aritméticológica (UAL) responsable de ejecutarlas. El funcionamiento de la UC (Unidad de Control) está regido por los impulsos de un reloj que sincroniza la realización de las distintas operaciones y determina la velocidad del procesador. Su frecuencia se mide en MHz (megaherzios, millones de ciclos por segundo). Dispositivos o Periféricos. Cómo le va hasta ahora en lo que hemos aprendido, muy bien ¿verdad?, a veces se piensa que hay cosas que no son importante saberlas, pero no es así, en nuestro caso si la persona nunca han estado inmersas en este ambiente al escuchar uno de estos términos, no sabía de lo que se hablaba, pero que bueno que a partir de ahora podamos dar nuestra opinión sobre el tema. Prosigamos revisando otros elementos que forman parte de la computadora y que también son controlados por la CPU, éstos se engloban en los llamados dispositivos periféricos y están divididos en: dispositivos de entrada, salida y almacenamiento de información. A continuación detallaremos algunos de los más importantes y con los que estaremos en contacto continuo: Dispositivos de entrada de datos. El Teclado.- Cómo usted puede observar es similar al teclado de una máquina de escribir; su particularidad radica en que cuenta con algunas teclas de función y un panel numérico para facilidad de las personas que trabajan con números para que funcione este panel debe pulsar la tecla [Bloq Num] o [Num Lock]; luego de pulsarla se observa en la esquina superior derecha del teclado numérico una lucecita encendida, esto nos indica que el teclado numérico esta activado y listo para utilizarlo, vuelva a ejecutar la acción, se apaga ¿verdad?, cuando esta apagada y usted presiona sobre un número no va a ejecutarse nada, porque el panel numérico esta desactivado. Otro panel importante son las teclas de función ubicadas en la parte superior, están nombradas desde la F1 a la F12, y sirven como "atajos" para acceder en forma directa a la función que se le asigne en los distintos programas existentes. Por lo general, la tecla F1 está asociada a la ayuda que ofrecen los distintos programas, es decir que, pulsándola, se abre la pantalla de ayuda del programa que se esté usando en ese momento. Cada una de las otras teclas tiene su función específica, que en este nivel no vamos a entrar a detallar. El Ratón o mouse.- Es el segundo dispositivo de entrada de datos más utilizado en la computadora. Cuando se lo desplaza sobre una superficie plana el puntero del ratón permite mover y ubicar en la posición que se desee el cursor en la pantalla. Existen ratones de sistema mecánico y de sistema óptico. Lo invito desde este momento a utilizar los periféricos que hasta el momento se ha conocido, desplace el ratón y observe en el monitor su movimiento, fíjelo en un determinado lugar, ahora vuelva a desplazarlo, no es nada difícil ¿verdad?, entonces continuemos. El Escanner.- este dispositivo en cambio, permite digitalizar imágenes planas (fotográficas o texto) y archivarlas. Otros dispositivos de entrada importantes y que vamos a utilizar en menor medida son: El micrófono.- que sirve para ingresar datos de voz. La cámara digital.- que permite ingresar fotografías es decir imágenes. El lector de código de barras que se lo utiliza para leer el código de las tarjetas de crédito, credenciales personales del trabajo con las que se controla la asistencia, en los centros comerciales, en farmacias y en negocios en general, porque todos los productos están marcados con códigos de barras para un control más eficiente y rápido. El Lápiz Óptico.- es otro dispositivo de entrada que puede sustituir al ratón, desplazándolo sobre la pantalla permite seleccionar los comandos de un programa. La palancas de mando (joystick).- que la utilizan los chicos para ingresar órdenes en los juegos de la computadora. Dispositivos de salida de datos. Tanto los dispositivos de entrada como los de salida de datos son los que permiten a los usuarios comunicarse con la computadora, hacen posible esa interacción entre el usuario y la máquina, permiten que nuestro trabajo se base en una conversación con este aparato que ahora mismo usted la mira como un objeto frio, pero a medida que pase el tiempo nos familiarizaremos al punto que nos parecerá que nos entiende y hasta sabe lo que necesitamos hacer. Conozcamos algunos de los dispositivos de salida más importantes: Pantalla o monitor.- Es el dispositivo principal de comunicación entre el usuario y la computadora, en éste el usuario puede ver los datos o resultados que muestre la computadora, luego de haberlos procesado. El funcionamiento de los monitores es similar al de los televisores. Es importante tomar en cuenta que no es suficiente con tener un monitor que pueda darnos una buena resolución, el monitor se complementa con la tarjeta gráfica que esta instalada en el gabinete central de la computadora; esta tarjeta es la que permite mostrar millones de colores en la pantalla y que la resolución del monitor sea nítida. La Impresora.- Su misión es proporcionar copias impresas en papel de la información guardada en la computadora o de los trabajos que usted haya realizado. Hay diversos tipos de impresoras, las de matriz de puntos, de chorro de tinta y las impresoras laser. Dependiendo de su tipo la impresión de los trabajos resulta de menor o mayor calidad; las impresoras de matriz de puntos son las que brindan menor calidad en un trabajo impreso. El Plotter.- no es más que una impresora grande que permite realizar impresiones de alta precisión como: planos, mapas o diseños técnicos; son utilizados por profesionales específicos. Otros dispositivos de salida son: Los parlantes o altavoces.- con los que se reproduce el sonido. El proyector.- que permiten obtener proyecciones en tamaño gigante del trabajo que este activo en la computadora. Dispositivos de almacenamiento. Las unidades de almacenamiento son también conocidas como memorias secundarias y memorias auxiliares. Estos dispositivos sirven para guardar información de forma magnética. Los discos magnéticos son dispositivos de acceso directo, esto quiere decir que no se tiene que recorrer toda la información que hay delante hasta llegar a la que se necesita, sino que se accede a ella en forma directa. A las unidades de almacenamiento, cuando se contagian de algún virus que no haya como eliminarlo o si empieza a presentar errores, se las formatea, esto hace que la unidad quede limpia y liberada de toda la información así como de sectores defectuosos o dañados. Cuando se formatea una unidad de almacenamiento se la dota de la organización lógica para que la información se almacene siguiendo círculos concéntricos llamados pistas, las que a su vez se dividen en sectores que contienen un cierto número de palabras(celdas), luego de pasar por este proceso la unidad de almacenamiento queda lista para almacenar información. Es necesario indicar que todo este trabajo lo realiza el sistema operativo. Otros dispositivos de almacenamiento importantes son: El disquete o disco flexible. La cinta magnética. La memoria flash. El Cd, Cd-rw, DVD. Todos sirven para guardar información y poder transportarla de un lado a otro. Es necesario indicar que la tecnología de las memorias flash ha avanzando rápidamente y hay memorias hasta de 8 Gigas, que permite guardar más información que algunos discos duros de tecnologías anteriores que tienen menor capacidad de almacenamiento. ¡Como vamos hasta ahora!, bien, ¿verdad?, esta es la metodología que utilizaremos en esta asignatura poco a poco abordaremos sus contenidos, recuerde que esta materia no se la puede aprender de memoria, necesitamos sentarnos frente a la computadora y utilizarla, solo la práctica nos hará alcanzar su dominio. Vamos a empezar otro tema de mucha utilidad que lo debemos conocer y tomar en cuenta todos los usuarios de computadoras, porque el usar una nos hace susceptible de riesgos que debemos correr en lo referente a la seguridad de la información que esta guardada en la computadora y peor aún cuando esa seguridad depende de las acciones que nosotros como usuarios hagamos. Por ejemplo, si alguien le presta algún trabajo que lo tiene guardado en su computadora que esta contagiada de virus; y no tomamos ninguna medida preventiva para compartir información, nos convertimos en los causantes de hacer que ese virus se propague y el contagiar la computadora de virus incidir en el comportamiento normal de la misma; me estoy refiriendo a los virus informáticos. Los virus informáticos: Como en toda profesión hay personas que se dedican a realizar la parte lícita y otras a lo ilícito, los virus informáticos, tal como se los conoce hoy, son tan turbios y misteriosos como las personas que los diseñan. Las pérdidas causadas por estas amenazas informáticas ascienden a cientos de millones de dólares; hay personas que han tenido que comparecer ante las autoridades por la creación de virus, mientras que otras se mantienen en el anonimato. Se estima que aparece un nuevo virus o alguna variante cada 18 segundos. Un virus informático es un archivo ejecutable capaz de realizar acciones sin el consentimiento del usuario; éstos pueden reproducirse, autoejecutarse, ocultarse, infectar a otros archivos, residir en memoria, etc. Los archivos que sólo contienen datos, no pueden ser infectados, dado que no pueden ejecutar ninguna rutina, pero sí pueden ser dañados. Cómo saber si una computadora está infectada de virus Después de abrir y ejecutar un programa o un archivo adjunto infectado en la computadora, quizá usted no se dé cuenta de que ha introducido un virus, hasta que note que algo no funciona normalmente en la computadora. A continuación se detallan algunos síntomas que podrían indicar que su sistema está infectado: El equipo funciona más lentamente que de costumbre. Deja de responder o se bloquea con frecuencia. La computadora se bloquea y el sistema se reinicia cada pocos minutos. Se reinicia por sí solo y después no funciona normalmente. Las aplicaciones no funcionan correctamente. Los discos o las unidades de disco no están accesibles. No se imprime correctamente. Aparecen mensajes de error poco habituales. Se ven menús y cuadros de diálogo distorsionados. Éstos son síntomas comunes de infección, pero también podrían ser indicativos de problemas de hardware o software que no tienen nada que ver con un virus y en eso hay que tener cuidado1. 1 MICROSOFT (mayo 23, aaaa): “¿Cómo saber si una computadora está infectada con virus”; [en línea]. Disponible en: http://www.microsoft.com/latam/athome/security/viruses/intro_viruses_signs.mspx], octubre 2009. Tipos de virus Informáticos: Todos los virus tienen en común una característica y es que crean efectos dañinos en el sistema. A continuación detallo la clasificación de los virus informáticos, basada en el daño que causan y el efecto que provocan, entre otros se puede nombrar los siguientes: Caballo de Troya: Es un programa dañino que se oculta en otro programa propio de la computadora y que produce sus efectos dañinos al ejecutarlo. Es necesario indicar que este virus no es capaz de infectar otros archivos o soportes y sólo se ejecuta una vez. Gusano o Worm: Este es un programa cuya única finalidad es la de ir consumiendo la memoria de la computadora, se copia así mismo sucesivamente hasta que desborda la memoria RAM, siendo ésta su única acción maligna. Bombas: Se denomina así a los virus que ejecutan su acción dañina como si fuesen una bomba. Esto significa que se activan segundos después de haberse infectado el sistema o después de un cierto tiempo (bombas de tiempo) o al comprobarse cierto tipo de condición lógica del equipo (bombas lógicas). Ejemplos: De bombas de tiempo son los virus que se activan en una fecha u hora determinada. De bombas lógicas son los virus que se activan cuando al disco duro solo le queda el 10% sin uso, quiere decir que esta es la condición lógica que puso el fabricante del virus para que se active. Virus de sobreescritura: Este tipo de virus sobreescribe en el contenido interno de los archivos atacados o infectados, haciendo que se pierda el contenido original de los mismos. Virus falso o Hoax: Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribuidas a través del correo electrónico y las redes. Estos mensajes normalmente informan entre comillas acerca de peligros de infección de virus, los cuales en su mayoría son falsos y cuyo único objetivo es sobrecargar el flujo de información a través de las redes y el correo electrónico de todo el mundo2. Hablamos anteriormente que hay personas que se dedican a crear este tipo de programas para actuar sobre nuestros computadores pero en forma dañina, estas mismas personas son las que se encargan de crear un programa que solucione el daño causado por un virus, estos programas que hacen la acción contraria de los programas de virus, se denominan antivirus: Antivirus Los antivirus son creados para eliminar los virus informáticos es decir para limpiar la computadora infectada se dispone del software antivirus. Un antivirus es un programa diseñado para prevenir y evitar la activación de virus en nuestra computadora, tiene rutinas de detección, eliminación y reconstrucción de la información afectada. Debemos estar conscientes del daño que pueden causar los programas de virus en nuestra computadora, por lo que tener instalado un antivirus es la mejor medida de seguridad que podemos colocar. Los antivirus realizan tres funciones principales que son: Vacunar.- La vacuna de los antivirus se queda residente en la memoria de la computadora y su función es filtrar los programas que son ejecutados, de manera que cuando ingrese o se lea un archivo infectado sea detectado en forma inmediata. Detectar.- tiene la función de revisar todos los archivos que estén grabados en el disco duro. Mediante el grupo de códigos virales que posee el antivirus escanea la información para reconocerlos y borrarlos. Eliminar.- Es la parte del antivirus que desarma la estructura del virus y las elimina, finalmente repara los archivos dañados. Un programa antivirus debe estar bien configurado y actualizado para que trabaje correctamente; las empresas antivirus están constantemente trabajando en la búsqueda y documentación de cada nuevo virus que aparece. Muchas de estas empresas actualizan sus bases de datos todos los meses, otras lo hacen quincenalmente, y algunas todas las semanas3. 2 CAFEONLINE México (2009): “Tipos de Virus Informáticos”, [en línea]. Disponible en: http://www.cafeonline.com.mx/virus/tipos-virus.html, octubre 2009. 3 CAFEONLINE MEXICO. “Software Antivirus”, [en línea], Disponible en: http://www.cafeonline.com.mx/virus/antivirus/, octubre 2009. En nuestros días la forma de comunicarnos con el resto del mundo ha sobrepasado barreras, hemos sido testigos del aparecimiento de las redes, que han permitido la interconexión de varias computadoras entre si a través de varios elementos que interactúan para brindar a los usuarios este servicio seguro, rápido y de bajo costo en relación al servicio que presta, porque ha permitido superar las barreras de espacio y de tiempo. Algunos de nosotros hemos sido testigos del uso del correo postal y de los riesgos que los usuarios debían correr, algo parecido sucedía con el uso del telégrafo que para su tiempo estaba bien, pero que no prestaba un servicio eficiente de acuerdo a las necesidades de los usuarios exigentes. Con el aparecimiento de las redes todos estos obstáculos se los ha superado, al punto que mediante el uso de Internet que es la red más grande, se puede mantener conversación directa con familiares que se encuentren al otro lado del mundo disponiendo de video y audio. El uso de las redes se ha generalizado en el campo científico, académico y de la investigación. Es por ello que vamos a tratar este tema, un poco más a detalle. Redes Una red de computadoras es el conjunto de dos o más computadoras conectadas entre si con el objetivo de compartir recursos, información y servicios, a la misma se pueden asociar otros dispositivos que permite a los usuarios trabajar en grupo. En una red las diferentes computadoras se denominan estaciones de trabajo y se comunican entre si a través de un cable o línea telefónica conectada a los servidores. Trabajar en red trae numerosos beneficios, es por ello que en muchas Instituciones, oficinas y negocios están utilizando esta tecnología, porque con ellas se puede compartir recursos externos tales como una impresora, un fax, un disco duro, etc., así cómo: programas y archivos de datos, beneficios éstos que permiten ahorrar recursos y abaratar costos. Mediante el usos de una red de computadoras en vez de tener una impresora para cada computadora, se puede disponer de una sola que será utilizada por todos los usuarios que estén conectados a la red, servicio que puede ser realizable porque cada computadora conectada a la red contempla los distintos dispositivos disponibles como si fueran propios. Debemos saber que por lo general una de las computadoras se dedica exclusivamente a la gestión o administración de la red, denominándola servidor de red, a la que están conectadas las computadoras que forman la red conocidas también como estaciones de trabajo. Las redes pueden ser locales cuando se ubican en la misma oficina o edificio, o remotas cuando abarcan áreas extensas. Internet y correo electrónico. El Internet es un tema de actualidad del que usted haya escuchado hablar y en algunos casos quizá ya lo ha manejado; el internet está siendo utilizado en todos los sectores: industrial, académico, administrativo, comercial, en forma particular en los hogares, etc., su uso ha dado lugar al aparecimiento del comercio electrónico, otra forma de hacer negocios desde la oficina o del hogar, es decir, sin tener que salir de casa o viajar, ya no es necesario ese contacto directo o personal entre vendedor y comprador. Mediante el internet se pueden efectuar además pagos de luz eléctrica, servicio telefónico, realizar transacciones bancarias, etc. Internet es una red internacional de computadoras, por ello muchos la denominan como la red de redes; en la que se puede como en todas las redes, compartir recursos. Usando esta poderosa herramienta se puede establecer comunicación inmediata con cualquier parte del mundo y valiéndonos de la computadora, otro servicio que brinda el internet es obtener información o investigar sobre un tema en particular que sea de nuestro interés. Pero, uno de los mayores beneficios de internet y además muy utilizado es el correo electrónico por ser rápido y económico, es excelente para responder con rapidez los mensajes recibidos o escribir los propios en forma segura, es fantástico para hacer circular todo tipo de documentos o información relevante. Cuando es necesario informar a alguien algo urgente, a través del e-mail lo puede hacer inmediatamente. Los mensajes que circulan por el correo electrónico son de varios tipos: personales, académicos, empresariales y su contenido es de tipo texto; el correo electrónico da la posibilidad de anexar archivos a los mensajes, es decir, al enviar un correo se puede anexar archivos de texto o imágenes(fotos), canciones, etc., esta facultad recibe el nombre de adjunto o “Attachment. Cuando un mensaje tiene un archivo adjunto, al leerlo usted podrá observar este ícono , o un símbolo igual al de un clip como este ., si usted ve cualquiera de estos símbolos es porque el mensaje tiene un o unos archivos adjuntos, para leer el adjunto solamente tiene que ejecutar ese archivo.