Presione Aquí Para Ver El Trabajo De Grado

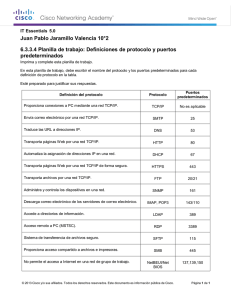

Anuncio