Instituto Tecnológico de Hermosillo Modelo OSI

Anuncio

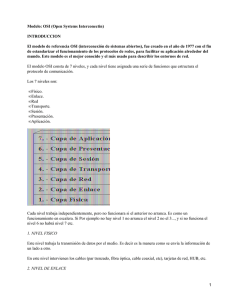

Instituto Tecnológico de Hermosillo Modelo OSI 0RGHOR'H5HIHUHQFLD26, En la figura de abajo se muestra un modelo, basado en una propuesta desarrollado por la Organización Internacional de Normas (ISO), como un primer paso a la normalización internacional de varios protocolos. A este modelo se le conoce 0RGHORGH5HIHUHQFLD26,LQWHUFRQH[LyQGHVLVWHPDVDELHUWRV de la ,62 porque precisamente se refiere a la conexión de sistemas heterogéneos es decir, a sistemas dispuestos a establecer Comunicación con otros distintos. En forma abreviada, lo llamaremos sencillamente PRGHOR26, El modelo OSI tiene siete capas. Los principios aplicados para el establecimiento de estas siete capas fueron los siguientes: 1, - Una capa se creará en situaciones en donde se necesita un nivel diferente de abstracción. 2. - Cada capa deberá efectuar una función bien definida. 3. – La función que realizará cada capa deberá seleccionarse con la intención de definir protocolos normalizados internacionalmente. 4. – Los límites de las capas deberán seleccionarse tomando en cuenta la minimización del flujo de la información a través de las interfaces. 5. – El número de capas deberá ser lo suficientemente grande para que funciones diferentes no tengan que ponerse juntas en la misma capa y, por otra parte, también deberá ser lo suficientemente pequeño para que su arquitectura no llegue a ser difícil de manejar. Basándonos en este modelo, veremos cada una de las capas, comenzando por la capa inferior. Obsérvese que el modelo OSI, por sí mismo, no es una arquitectura de red, dado que no especifica, en forma exacta, los servicios y protocolos que se utilizarán en cada una de las capas. Sólo indica lo que cada capa deberá hacer. Sin embargo, la ISO también ha generado normas para todas las capas, aunque éstas estrictamente hablando, no forman parte del modelo. Cada una de ellas se ha publicado como normas internacionales independientes. Capa física La FDSDILVLFDse ocupa de la transmisión de bits a lo largo de un canal de comunicación. Su diseño debe asegurar que cuando un extremo envía un bit con valor 1, éste se reciba exactamente como un bit con ese valor en el otro extremo, y no como un bit de valor 0. Preguntas comunes aquí son cuántos voltios deberán utilizarse para representar un bit de valor 1 ó 0; cuántos micro segundos deberá durar un bit; la posibilidad de realizar transmisiones bidireccionales en forma simultánea; la forma de establecer la conexión inicial y cómo interrumpirla cuando ambos extremos terminan su comunicación; o bien, cuantas puntas terminales tiene el conector de la red y cuál es el uso de cada una de ellas. I ng. Emilio Bar aj as M. Pag. 1 de 12 Instituto Tecnológico de Hermosillo Modelo OSI Los problemas de diseño a considerar aquí son 1os aspectos mecánicos, eléctricos, de procedimiento de interface y en medio de transmisión fisica, que se encuentra bajo la capa fisica. Se puede considerar que el diseño de la capa fisica cae dentro del dominio del ingeniero eléctrico. Capa de Enlace La tarea primordial de la FDSD GH HQODFH consiste en, que apartir de un medio transmisión común y corriente, transformarlo en una línea sin errores de transmisión para la capa de red. Esta tarea se realiza al hacer que el emisor trocee la entrada de datos en tramas de datos, y las transmita en formas secuencial y procese las tramas de asentimiento, devueltas por el receptor. Como la capa fisica básicamente acepta y transmite un flujo de bits sin tener en cuenta su significado o estructura, recae sobre la capa de enlace la creación o reconocimientos de los limites de la trama. Esto puede llevarse a cabo mediante la inclusión de un patrón de bit especial al inicio y al termino de la trama. Si estros patrones de bit pueden aparecer entre los datos, deberá tenerse un cuidado especial para evitar cualquier confusión al respecto. La trama puede destruirse por completo debido a una ráfaga de ruido en la línea, en cuyo caso el software de la capa de enlace, perteneciente a la máquina emisora, deberá retransmitir la trama. Sin embargo, múltiples transmisiones de la misma trama podría enviarse, si el acuse de recibo que regresa al receptor se hubiera destruido. Corresponde a esta capa resolver los problemas causados por daños, pérdida o duplicidad de trama. La capa de enlace ofrece diferentes clases de servicio a la capa de red, cada uno de ellos con distinta calidad y precio. Otro de los problemas que aparecen en la capa de enlace (y también en la mayoría de las capas superiores) es el referente a cómo evitar que un transmisor muy rápido sature con datos a un receptor lento. Se deberá emplear un mecanismo de regulación de tráfico que permita que el transmisor conozca el espacio de memoria que en ese momento tiene el receptor. Frecuentemente, y por conveniencia, los procedimientos de regulación de flujo y control de errores se tratan en forma conjunta. Otra dificultad aparece cuando la línea tiene la capacidad de utilizarse para transmitir datos bidireccionalmente. El problema radica en que los asentimientos para el tráfico de A a B compiten por el uso de línea con la trama de datos del tráfico que va de B hacia A. I ng. Emilio Bar aj as M. Pag. 2 de 12 Instituto Tecnológico de Hermosillo Modelo OSI Capa de red La FDSD GH UHG se ocupa del control de la operación de la subred. Un punto de suma importancia en su diseño, es la determinación sobre cómo encaminar los paquetes del origen al destino. Las rutas podrían basarse en tablas estáticas que se encuentran "cableadas" en la red y que dificilmente podrían cambiarse. También, podrían determinarse al inicio de cada conversación, por ejemplo en una sesión de terminal. Por último, podrían ser de tipo dinámico, determinándose en forma diferente para cada paquete, reflejando la carga real de la red. Si en un momento dado hay demasiados paquetes presentes en la subred, ellos mismos se obstruirán mutuamente y darán lugar a un cuello de botella. El control de tal congestión dependerá también de la capa de red. Como los operadores de la subred esperan alguna remuneración al esfuerzo que realizan, en muchas ocasiones se introduce una función de contabilidad en la capa de red. El software deberá saber, por lo menos, cuántos paquetes o caracteres o bits se enviaron a cada cliente, con objeto de producir información de facturación. Cuando un paquete cruza una frontera nacional, con precios distintos en cada lado, el cálculo de la cuenta puede llegar a complicarse. I ng. Emilio Bar aj as M. Pag. 3 de 12 Instituto Tecnológico de Hermosillo Modelo OSI También pueden surgir otros problemas cuando un paquete tenga que desplazarse de una red a otra para llegar a su destino. El direccionamiento utilizado en la segunda red puede llegar a ser diferente al utilizado en la primera. La segunda podría no aceptar el paquete en su totalidad por ser demasiado grande. Los protocolos podrían ser diferentes, etc. La responsabilidad para resolver problemas de interconexiones de redes heterogéneas recaerá en la capa de red. En redes de difusión el problema de encaminamiento es simple, por lo cual la capa de red es normalmente muy delgada o incluso inexistente. Capa de transporte La función principal de la FDSD GH WUDQVSRUWH consiste en aceptar los datos de la capa de sesión, dividirlos, siempre que sea necesario, en unidades más pequeñas, pasarlos a la capa de red y asegurar que todos ellos lleguen correctamente al otro extremo. además, todo este trabajo se debe hacer de manera eficiente, de tal forma que aísle la capa de sesión de los cambios inevitables a los que está sujeta la tecnología del hardware. Bajo condiciones normales, la capa de transporte crea una conexión de red distinta para cada conexión de transporte solicitada por la capa de sesión. Si la conexión de transporte necesita un gran caudal, ésta podría crear múltiples conexiones de red, dividiendo los datos entre las conexiones de la red con objeto de mejorar dicho caudal. por otra parte, si la creación o mantenimiento de la conexión de una red resulta costoso, la capa de transporte podría multiplexar varias conexiones de transporte sobre la misma conexión de red para reducir dicho costo. En todos los casos, la capa de transporte se necesita para hacer el trabajo de multiplexión transparente a la capa de sesión. La capa de transporte determina qué tipo de servicio debe dar la capa de sesión, y en último término a los usuarios de la red. El tipo más popular de la conexión de transporte corresponde al canal punto a punto sin error, por medio del cual se entregan los mensajes en el mismo orden que fueron enviados. Sin embargo el transporte de mensajes aislados sin garantizar el orden de distribución y la difusión de mensajes a destinos múltiples es otra posibilidad de servicio de transporte. El tipo de servicio se determina cuando se establece la conexión. La capa de transporte es una capa del tipo origen-destino o H[WUHPR D H[WUHPR Es decir un programa en la máquina origen lleva una conversación con un programa parecido que se encuentra en la máquina destino, utilizando las cabeceras de los mensajes y losmensajes de control. Los protocolos, de las capas inferiores, son entre cada máquina y su vecino inmediato, y no entre las máquinas origen y destino, los cuales podrían estar separados. I ng. Emilio Bar aj as M. Pag. 4 de 12 Instituto Tecnológico de Hermosillo Modelo OSI Capa de sesión La capa de sesión permite que los usuarios de diferentes máquinas puedan establecer sesiones entre ellos. A través de una sesión se puede llevar a cabo un transporte de datos ordinario, tal y como lo hace la capa de transporte, pero mejorando los servicios que ésta proporciona y que se utilizan en algunas aplicaciones. Una sesión puede permitir al usuario acceder a un sistema de tiempo compartido a distancia, o transferir un archivo entre dos máquinas. Uno de los servicios de la capa de sesión es gestionar el control de diálogo. Las sesiones permiten que el tráfico vaya en ambas direcciones al mismo tiempo, o bien en una sola dirección en un instante dado. Si el tráfico solo puede ir en una dirección en un instante dado, la capa de sesión ayudará en el seguimiento de quien tiene el turno. La administración del testigoes otro de los servicios relacionados con la capa de sesión. Para el caso de algunos protocolos resulta esencial que ambos lados no traten de realizar la misma operación en el mismo instante. Para mejorar estas actividades, la capa de sesión proporciona testigos que pueden ser intercambiados. Solamente el extremo con el testigo puede realizar la operación crítica. Otro de los servicios que proporciona la capa de sesión es la sincronización.Esto es, cuando se trata de hacer, por ejemplo, la transferencia de un archivo, cuyo tiempo de transferencia es mayor que el tiempo entre caídas, después de abortar cada archivo, la transferencia completa tendría que iniciarse de nuevo, y probablemente se encontraría de nuevo con la siguiente caída de la red. Para evitar este problema, la capa de sesión proporciona una forma para insertar puntos de verificación en el flujo de datos, con fin de que después de cada caída, solamente tengan que repetirse los datos que se encuentran después del último punto de verificación. Capa de presentación La FDSDGHSUHVHQWDFLyQrealiza ciertas funciones que se necesitan bastante a menudo como para buscar una solución general para ellas, más que dejar que cada uno de los usuarios resuelva sus problemas. En particular y a diferencia de las capas inferiores que únicamente están interesadas en el movimiento fiable de bits de un lugar a otro, la capa de presentación se ocupa de los aspectos de sintaxis y semántica de la información que se transmite. Un servicio típico de la capa de presentación es el relacionado con la codificación de datos. La mayor parte de los programas de usuario no intercambian ristras de bits binarios aleatorios, sino más bien, cosas como nombres de personas, datos, cantidades de dinero y facturas. Estos artículos están representados por ristras de caracteres, números enteros, números de punto flotante o por estructuras constituidas por varios elementos más sencillos. Las computadoras pueden tener diferentes códigos para representar las ristras de caracteres (por ejemplo ASCII y EBCDIC), enteros (por ejemplo complemento a uno o complemento a dos), etc. Para posibilitar la comunicación de computadoras con diferentes representaciones, la estructura de los datos que va a intercambiar puede definirse en forma abstracta, junto con una norma de codificación que se utilice en "el cable". el trabajo de manejar estas estructuras de datos abstractas y la conversión de la representación utilizada en el interior de la computadora a la representación normal de la red, se lleva a cabo a través de la capa de presentación. La capa de presentación está relacionada también con otros aspectos de representación de la información. Por ejemplo, la compresión de datos se puede utilizar aquí para reducir el número de bits que tienen que transmitirse, y el concepto de criptografia se necesita utilizar frecuentemente por razones de privacidad y autenticación. Capa de aplicación La FDSDGHDSOLFDFLyQcontiene una variedad de protocolos que se necesitan frecuentemente. Hay una gran cantidad de terminales incompatibles en todo el mundo. Por ejemplo un editor orientado a pantalla que desea trabajar en una red con diferentes tipos de terminales, cada uno con distintas formas de distribución de pantalla, de secuencias de escape para insertar y borrar texto, de movimientos de cursor, etc. Una forma de resolver este problema consiste en definir un WHUPLQDOYLUWXDOGHUHG abstracto, con el que los editores y otros programas puedan ser escritos para tratar con él. Con fin de transferir funciones del I ng. Emilio Bar aj as M. Pag. 5 de 12 Instituto Tecnológico de Hermosillo Modelo OSI terminal virtual de una red a una terminal real, se debe escribir un software que permita el manejo de cada tipo de terminal. El software completo del terminal virtual se encuentra en la capa de aplicación. Otra función de la capa de aplicación es la transferencia de archivos. Distintos sistemas de archivo tienen diferentes convenciones para determinar un archivo, así como diferentes formas para representar las líneas de texto, etc. La transferencia de archivo entre dos sistemas diferentes requiere la resolución de éstas y de otras incompatibilidades. Este trabajo, así como el correo electrónico, la entrada de trabajo a distancia, el servicio de directorio, y otros servicios de propósito general y específico, también corresponden a la capa de aplicación. 7UDQVPLVLRQGHGDWRVHQHOPRGHOR26, En la siguiente figura se muestra como pueden transmitirse los datos mediante el empleo del modelo OSI. Por ejemplo consideremos que el proceso emisor tiene datos que van al proceso receptor, este entrega los datos a la capa de aplicación, la cual añade la cabecera de aplicación, AH en la parte delantera de los mismos y el elemento resultante de los mismos lo entrega a la capa de presentación. La capa de presentación transforma este elemento de diferentes formas, con la posibilidad de incluir una cabecera en la parte frontal, dando el resultado a la capa de sesión. la capa de presentación no sabe que parte de los datos que le dio la capa de aplicación, corresponden a AH, y cuáles son los que corresponden a los verdaderos datos de usuario, ni es necesario que lo sepa. Este proceso se sigue repitiendo hasta que los datos alcanzan la capa fisica donde los datos son transmitidos efectivamente a la máquina receptora. En la otra máquina se van quitando una a una las cabeceras, hasta que finalmente llegan al proceso receptor. Como puede apreciarse la transmisión efectiva de los datos es vertical, y como se muestra en el esquema anterior, cada una de las capas está programada como si la transmisión fuera horizontal. Por ejemplo si la capa de transporte emisora obtiene un mensaje, la capa de sesión le asigna una cabecera de transporte y lo envía a la capa de transporte receptora, el hecho de que deba entregar el mensaje a la capa de I ng. Emilio Bar aj as M. Pag. 6 de 12 Instituto Tecnológico de Hermosillo Modelo OSI red de su propia máquina es un detalle técnico sin importancia. 6HUYLFLRV La verdadera función de cada una de las capas OSI consiste en proporcionar servicios a las capas superiores. En esta sección veremos qué es un servicio, pero antes veamos una breve información sobre la terminología empleada en el modelo OSI. 7HUPLQRORJLD26, Se llaman HQWLGDGHVa los elementos activos que se encuentran en cada una de las capas. Las entidades pueden ser software (como un proceso), o hardware (como un chip inteligente de entrada/salida). Las entidades de la misma capa, pero de diferentes máquinas, se conocen como HQWLGDGHVSDUHVRLJXDOHVA las entidades de la capa 7 se les conoce como HQWLGDGHVGHDSOLFDFLyQa las de la capa 6 como HQWLGDGHV GHSUHVHQWDFLyQetc. Las entidades de la capa N desarrollan un servicio que utiliza la capa (N+1), en este caso la capa N se le denomina SURYHHGRU GHO VHUYLFLR y la capa (N+1) XVXDULR GHO VHUYLFLR La capa N puede usar los servicios de la capa (N-l), con fin de proporcionar su servicio. El servicio que ofrece puede ser de varias clases, por ejemplo, una comunicación rápida y costosa, o bien una comunicación lenta y económica. Los servicios se encuentran disponibles en el 6$3SXQWRGHDFFHVRDOVHUYLFLRLos SAP de la capa N son los lugares donde la capa (N+1) puede acceder a los servicios que se ofrecen. Cada uno de los SAP tiene una dirección que lo identifica de forma particular. Para aclarar este punto, en un sistema telefónico los SAP son los enchufes en los que se conectan los teléfonos y las direcciones de los SAP son los números correspondientes a dichos enchufes. Para que se lleve a cabo el intercambio de información entre dos capas, deberá existir un acuerdo sobre un conjunto de reglas acerca de la interfase. En una interfase típica, la entidad de la capa (N+1) pasa una ,'8XQLGDGGHGDWRVGHODLQWHUIDVHa la entidad de la capa N, a traves del SAP, como se muestra en la Figura siguiente. El IDU consiste en una SDU XQLGDGGHGDWRVGHOVHUYLFLRy de alguna información de control. La SDU es la información que pasa, a través de la red, a la entidad par y posteriormente a la capa (N+1). La información de control es necesaria porque ayuda a que las capas inferiores realicen su trabajo, pero no forma parte de los datos. Para hacer la transferencia de una SDU, podría ser necesario su fragmentación por parte de la entidad de la capa N en varias partes, de tal forma que a cada una de ellas se le asigne una cabecera y se envíe como una 3'8XQLGDGGHGDWRVGHOSURWRFRORdistinta. Las entidades pares utilizan las cabeceras de la PDU para llevar a cabo su protocolo de igual a igual. por medio de ellos se identifica cuáles son las PDU que contienen datos y cuales la que llevan información de control; además, proveen la secuencia numérica y las cuentas etc. Con frecuencia las PDU de transporte, sesión y aplicación se conoce como TPDU (unidad de datos del protocolo de transporte), SPDU (unidad de datos del protocolo de sesión) y APDU (unidad de datos del protocolo de aplicación), respectivamente. No es muy común oír hablar de los otros tipos de PDU. 6HUYLFLRVRULHQWDGRVDFRQH[LyQ\ VLQFRQH[LyQ Las capas pueden ofrecer estos dos tipos de servicio, uno orientado a conexión y otro sin conexión. El VHUYLFLRRULHQWDGRDODFRQH[LyQse modeló basándose en el sistema telefónico. Para utilizar una red con servicio orientado a conexión, el usuario del servicio establece primero una conexión, la utiliza y después termina la conexión. El aspecto fundamental de la conexión es que actúa en forma parecida a un tubo: el que envía, introduce los objetos por un extremo y el receptor los recoge en el mismo orden en el otro extremo. I ng. Emilio Bar aj as M. Pag. 7 de 12 Instituto Tecnológico de Hermosillo Modelo OSI El VHUYLFLRVLQFRQH[LyQse modela con base en el sistema postal. Cada mensaje (carta) lleva con sigo la dirección completa de destino, y cada uno de ellos se encamina en forma independiente a través del sistema. Normalmente cuando dos mensajes se envían hacia el mismo destino, el que se envía primero, será el primero en llegar, sin embargo es posible que el que se envíe primero sufra retardos y llegue antes el que se envió en segundo lugar. Con un servicio orientado a conexión es imposible que suceda esto. Cada servicio se caracteriza por la calidad de servicio, algunos de ellos son fiables en la medida que nunca pierden información que transportan. Por lo general un servicio fiable se realiza haciendo que el receptor notifique haber recibido cada mensaje, para que el transmisor esté seguro de que el mensaje llegó a su destino. El proceso de notificación introduce un exceso de tráfico y retardos, que a menudo son convenientes, pero también algunas veces son indeseables. La transferencia de archivos es una situación típica en la que es deseable y apropiado tener un servicio orientado a conexión fiable. El servicio orientado a conexión fiable tiene dos variantes mínimas: secuencia de mensajes y flujo de octetos. En la primera de ellas, se mantienen los límites del mensaje. Si se envían dos mensajes de 1K octeto, se reciben dos mensajes distintos de 1K octeto, y nunca como un mensaje de 2K octeto. En la segunda variante, la conexión es simplemente un flujo de octetos sin límite de mensaje, si se envía un mensaje de 2K octeto no hay manera de saber si se enviaron como 1 mensaje de 2K octetos, o 2 mensajes de 1K octetos, o 2048 mensajes de 1 octeto. En algunas aplicaciones no se pueden aceptar los retardos introducidos por el proceso de asentimientos, por ejemplo el tráfico de voz digitalizada. No todas las aplicaciones necesitan conexiones, por ejemplo a medida que e1 correo electrónico sea más común, el emisor no desee tener problemas para establecer la conexión y después romper la conexión solo para enviar un mensaje. Tampoco tener un envío 100%fiable, sobre todo si esto incrementa su costo. Un servicio sin conexión que no es fiable, se conoce con frecuencia como VHUYLFLRGDWDJUDPDpor analogía con el servicio de telegramas. En algunas situaciones convendría no establecer una conexión para enviar un mensaje pequeño, pero si es importante que el proceso sea fiable, para estas aplicaciones se proporcionaría el VHUYLFLRGHGDWDJUDPD FRQDVHQWLPLHQWRVde información, cuyo servicio es perecido al de enviar una carta certificada y solicitar un acuse de recibo. Otro servicio alternativo es el VHUYLFLR GH SUHJXQWDUHVSXHVWD en el que la persona que envía, transmite un datagrama sencillo que contiene una solicitud, la contestación contiene una respuesta. Véase en la sig. figura, 1os tipos de servicios aquí tratados. I ng. Emilio Bar aj as M. Pag. 8 de 12 Instituto Tecnológico de Hermosillo Modelo OSI 3ULPLWLYDGHVHUYLFLR Un servicio está formalmente especificado por un conjunto de SULPLWLYDV (operaciones), a disposición de todos los usuarios o de otras entidades para acceder el servicio. Estas primitivas le indican al servicio que debe efectuar una acción o notifican la acción tomada por una entidad par. Las primitivas de servicio en el modelo OSI pueden dividirse en cuatro clases. /DSULPHUDFODVHGHSULPLWLYD es la primitiva SHWLFLyQRVROLFLWXGUHTXHVWEsta se utiliza para que un trabajo se realice, por ejemplo, establecer una conexión o enviar datos. Una vez que se ha efectuado el trabajo, se le avisa a la entidad corresponsal mediante la SULPLWLYD indicación LQGLFDWLRQ Por ejemplo, después de una SHWLFLyQ GH FRQH[LyQ &20Ò;&7UHTXHVW en notación OSI, la entidad que se está direccionando obtiene una LQGLFDFLyQ GH FRQH[LyQ &211(&7LQGLFDWLRQ con la cual se anuncia que alguien desea establecer una conexión con ella. La entidad que recibió la &211(&7 LQGLFDWLRQ utiliza entonces la SULPLWLYD respuesta de conexión &211(&7UHVSRQVH para decir si acepta o rechaza la conexión propuesta. En cualquier caso, la entidad que emite la &211(&7UHTXHVWinicial, sabe lo que pasó a través de la SULPLWLYDconfirmación de la conexión &209(&7FRQILUP Primitiva Solicitud Indicación Respuesta Confirmación Significado Una entidad desea que el servicio realice un trabajo Una entidad es informada acerca de un evento Una entidad desea responder a un evento Una entidad será informada a cerca de su solicitud Las primitivas pueden tener parámetros, y efectivamente, la mayoría los tienen. Los parámetros para &211(&7UHTXHVW podrían especificar la máquina a la que se va a conectar, el tipo de servicio que se desea, así como el tamaño máximo del mensaje utilizado en la conexión. Los parámetros de una &211(&7LQGLFDWLRQ podrían contener la identidad del que llama, el tipo de servicio que se desea, así como el tamaño máximo del mensaje propuesto, podría hacer una contrapropuesta, la cual estaría a disposición del que llamó originalmente en la primitiva de confirmación. Los detalles de esta QHJRFLDFLyQ son parte del protocolo. En caso de existir dos propuestas en conflicto sobre el tamaño máximo del mensaje, I ng. Emilio Bar aj as M. Pag. 9 de 12 Instituto Tecnológico de Hermosillo Modelo OSI por ejemplo, el protocolo podría especificar que siempre que ocurra esto se escogerá aquella que tenga menor costo. Los servicios pueden ser FRQILUPDGRVo QRFRQILUPDGRV En un servicio confirmado, hay una SHWLFLyQ una LQGLFDFLyQ una UHVSXHVWD y una FRQILUPDFLyQ En un servicio sin confirmar solamente hay una SHWLFLyQ y una LQGLFDFLyQ La expresión &209(&7 siempre considerará un servicio confirmado, porque el corresponsal remoto deberá estar de acuerdo en establecer una conexión. Por otra parte, la transferencia de datos puede ser confirmada o sin confirmar, dependiendo si el emisor necesita o no tener un acuse de recibo de la información. En redes se utilizan los dos tipos de servicio. 5HODFLyQHQWUHVHUYLFLRV\SURWRFRORV Los conceptos de servicio y protocolo tienen un significado diferente, a pesar que con frecuencia se les confunde. Un VHUYLFLRes un conjunto de primitivas (operaciones), que una capa proporciona a la capa superior. El servicio define las operaciones que la capa efectuará en beneficio de sus usuarios, pero no dice cómo se realizan dichas operaciones. Un servicio se refiere a una interfase entre dos capas, siendo la capa inferior la que provee el servicio, y la capa superior la que utiliza el servicio. Un SURWRFRORa diferencia del concepto de servicio, es un conjunto de reglas que gobiernan el formato y el significado de las tramas, paquetes o mensajes que son intercambiados por las entidades corresponsales dentro de una capa. Las entidades utilizan protocolos para realizar sus definiciones de servicio, teniendo libertad para cambiar el protocolo, pero asegurándose de no modificar el servicio visible a los usuarios. De esta manera se observa con claridad cómo los conceptos de servicio y protocolo están completamente desacoplados. ESTANDAR IEEE 802.x Los comités 802 del Instituto de Ingenieros Eléctricos y electrónicos ( IEEE, Institute of Electrical and Electronic Engineers) son los responsables del desarrollo de los bocetos de las redes de rea local, que se pasan al Instituto Americano de Normalización (ANSI, American National Standars Institute) para su aprobación y normalización en los Estados Unidos. Los comités 802 del IEEE se concentran principalmente en la interfaz física relacionada con los niveles físicos y de enlace de datos del modelo de referencia para la interconexión de sistemas abiertos (OSI, Open System Interconection). Las especificaciones 802 definen la forma en que las tarjetas de la interfaz de red acceden al medio físico y transfieren los datos sobre el. También definen el establecimiento, mantenimiento y liberación de las conexiones entre los dispositivos de la red para las aplicaciones de transferencia de información. Las normas también aseguran que los productos de la interfaz de red siguen las especificaciones físicas para conectores y cables. Los productos siguen las normas 802 del IEEE incluyen tarjetas de la interfaz de red, puentes (Bridges), encaminadores (Routers) y otros componentes utilizados para crear LAN's de par trenzado y de cable coaxial. 35272&2/26'(),1,'26325(/&20,7e 'HILQLFLyQGH,QWHUFRQH[LyQGH5HGHV Define la relación entre las normas 802 del IEEE y el modelo de referencia de la Interconexión de sistemas abiertos (OSI). Por ejemplo, este comité, define que las direcciones de las estaciones de la LAN sean de 48 bits para todas las normas 802, así cada adaptador puede tener una única dirección. El IEEE registra y asigna los primeros tres bytes de la dirección a los fabricantes de tarjetas de la interfaz de red. I ng. Emilio Bar aj as M. Pag. 10 de 12 Instituto Tecnológico de Hermosillo Modelo OSI &RQWUROGH(QODFHV/yHLFRV Define al protocolo de Control de enlace lógicos (LLC, Logical Link Control) del IEEE, que asegura que los datos se transmiten en forma fiable a través del enlace de comunicaciones. /$1FRQ&60$&'(Ethernet).Define cómo opera sobre distintos medios el método de Acceso Múltiple con detección de portadora con detección de colisiones (CSMA/CD). La norma define al conexión de red en medios de cable coaxial, de par trenzado y de fibra óptica. La velocidad de transmisión original es de 10Mbps, pero las nuevas implementaciones transmiten hasta 100 Mbps en cable par trenzado. /$1HQ%XVFRQ7HVWLJR (Token Bus).Define un esquema de interconexión de redes de banda ancha que se utilizaba en la industria de la fabricación. Proviene del protocolo de automatización de la fabricación (MAP, Manufacturing Automation Protocol). La red implementa el método de paso de testigo (Token Passing) en una red de transmisión en bus. /$1HQ$QLOORFRQ7HVWLJR (Token Ring).Define los protocolos de acceso, cableado e interfaces para las LAN's en anillo con testigo (Token Ring). Utiliza un método de acceso de paso de testigo (Token Passing) y se cablea físicamente en una topología estrella, utilizando el MAU, pero forma un anillo 1ógico. 5HGGH$UHD0HWURSROLWDQD(MAN).Define un protocolo de alta velocidad en el cual las estaciones de trabajo enlazadas comparten un bus doble de fibra óptica que utiliza un método de acceso llamado Bus dual de cola distribuida. La Norma de MAN se designa para proporcionar servicios de datos, voz y vídeo en un área metropolitana de aproximadamente 50 Km. a velocidades de datos de 1.5, 45 y 155 Mbps. *UXSR$VHVRUSDUD7pFQLFDVGH%DQGD$QFKD Este comité, proporciona consejo técnico a otros subcomités en técnicas de conexión de red de banda ancha. *UXSR$VHVRUSDUD7pFQLFDVGH)LEUD2SWLFD Un grupo que ofrece consejo a otros subcomités en redes de fibra óptica como alternativa a las redes actuales basadas en cables de cobre. 5HGHV,QWHJUDGDVSRU9R]'DWRV El grupo de trabajo 802.9 del IEEE trabaja en la integración de tráfico de voz, vídeo y datos en LAN's 802 y en redes digitales de servicios integrados. *UXSR$VHVRUSDUD7pFQLFDVGH6HJXULGDGGH5HG Este grupo trabaja en la definición de un modelo normalizado de seguridad que interopera sobre distintas redes e incorpora métodos de autentificación y de cifrado. ,QWHUFRQH[LyQGH5HGHV,QDOiPEULFDV Este comité, define las normas para redes inalámbricas. Trabajan en la normalización de medios como la radio de banda estrecha, infrarrojos y transmisiones sobre líneas de potencia. El comité, también trabaja en la normalización de interfaces inalámbricas para la informática de red, donde los usuarios se conectan a sistemas de computadoras basadas en asistentes digitales personales y otros dispositivos portátiles. /$1GH$FFHVRGHSULRULGDGEDMRGHPDQGD(100VG-AnvLAN).I ng. Emilio Bar aj as M. Pag. 11 de 12 Instituto Tecnológico de Hermosillo Modelo OSI Este comité, define la norma Ethernet a 100 Mbps con el método de acceso de prioridad bajo demanda. El cable especificado es de par trenzado de cuatro pares de hilos de cobre y el método de acceso de prioridad bajo demanda, utiliza un concentrador central para controlar el acceso al cable. 7,326'(35272&2/26 Es obvio que la diversidad de protocolos podría representar una seria dificultad para la interoperabilidad a simple vista; Sin embargo, es precisamente esta diversidad la que ayuda en gran manera lograr que distintas plataformas, Topologías y protocolos se comuniquen entre sí para dar lugar a una red compleja que provea todos los servicios que pueden proporcionarse a través de la red. Desde el punto de vista de la administración de la red las cosas pueden en un momento determinado complicarse al grado de hacer casi imposible su administración si no se hace una planeación y diseño adecuado de la misma; en donde necesariamente tendrán que incorporarse herramientas y técnicas que pueden disminuir el trabajo y la complejidad del mismo como son los analizadores de protocolos y de cableado, así como escritorios de ayuda automatizada y de prevención de problemas en las aplicaciones y estaciones de trabajo. Los protocolos se dividen en $FFHVR DO PHGLR De acuerdo a la topología, 5XWHR De acuerdo al protocolo de Sesión, 6HVLyQDe acuerdo al Sistema Operativo de la Red. Ejemplos de PROTOCOLOS dependientes de la Topología: 7RSRORJtD%86 * ALOHA, * CSMA/CD, * CSMA/CA, * TOKEN-BUS 7RSRORJtD$1,//2 * TOKEN-RING, * SLOTTED-RING, * SHIFT-REGISTER 7RSRORJtD(675(//$ • SWITCHEO O CONMUTACION $XWRU(PLOLR%DUDMDV Posgrados ITH. Derechos Reservados. 2002. Webmaster: Alfonso Guillèn Velasco.. I ng. Emilio Bar aj as M. Pag. 12 de 12