E-MAIL []

Anuncio

![E-MAIL []](http://s2.studylib.es/store/data/008286432_1-acb08e83f02a1b29ea971ab14a0b02c9-768x994.png)

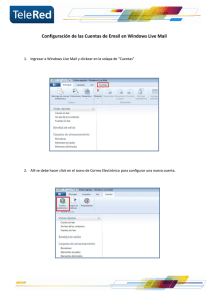

Universidad Simón Bolı́var Trimestre Enero - Marzo 2011 Coloquio E-MAIL Lo Huang, José Luis 0741108 Índice 1. Introducción 4 2. Historia del E-MAIL 2.1. @ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5 5 3. Fundamentos del Correo Electrónico 3.1. Servidor de Correo . . . . . . . . . . 3.1.1. MBOX . . . . . . . . . . . . . 3.1.2. MAILDIR . . . . . . . . . . . 3.2. Cliente de Correo . . . . . . . . . . . 3.2.1. Clásicos . . . . . . . . . . . . 3.2.2. Consola . . . . . . . . . . . . 3.2.3. Web . . . . . . . . . . . . . . 6 6 6 7 7 7 8 8 4. Comentarios Acerca 4.1. TELNET . . . . 4.2. SSH . . . . . . . 4.3. SSL . . . . . . . de . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . Conexiones Remotas 9 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 10 5. SMTP 5.1. Comandos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5.2. Respuestas . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5.3. OpenRelay . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11 11 11 12 6. POP3 - IMAP 6.1. IMAP . . . . . . 6.1.1. Comandos 6.2. POP3 . . . . . . 6.2.1. Comandos 6.3. Diferencias . . . . . . . . . 13 13 13 13 14 14 . . . . . . . . . 15 15 15 15 15 15 17 17 18 19 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7. ¿Cómo Funciona el Correo Electrónico? 7.1. MTA: Mail Transport Agent . . . . . . . . 7.2. MDA: Mail Delivery Agent . . . . . . . . . 7.3. MUA: Mail User Agent . . . . . . . . . . . 7.4. AA: Access Agent . . . . . . . . . . . . . . 7.5. Funcionamiento . . . . . . . . . . . . . . . 7.6. Funcionamiento - Punto de vista Mensaje 7.6.1. Escritura del mensaje . . . . . . . . 7.6.2. Envı́o . . . . . . . . . . . . . . . . 7.6.3. Recepción . . . . . . . . . . . . . . 8. WEBMAIL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22 9. Problemas del E-MAIL 9.1. SPAM . . . . . . . . 9.2. Phishing . . . . . . . 9.3. Mail Spoofing . . . . 9.4. Hoax . . . . . . . . . 9.5. Mail Chains . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23 23 23 24 24 25 10.Otros Aspectos 10.1. Postfix - Aliases . . . . . . . . 10.2. Postfix - Listas . . . . . . . . 10.3. Agentes de Entrega (MDA) . 10.3.1. Procmail . . . . . . . . 10.3.2. Maildrop . . . . . . . . 10.4. Servidores de Codigo Abierto 10.4.1. Dovecot . . . . . . . . 10.4.2. Courier . . . . . . . . 10.5. Registro MX . . . . . . . . . . 10.6. Greylisting . . . . . . . . . . . 10.7. Servidores Virtuales . . . . . . 10.8. SpamAssasin . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26 26 26 26 26 27 27 27 27 27 27 28 28 . . . . . 29 29 29 29 30 30 11.Caso de Estudio: 11.1. Postfix . . . . 11.2. Maildir . . . . 11.3. Procmail . . . 11.4. Alpine . . . . 11.5. Dovecot . . . LDC . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12.Conclusiones 31 13.Bibliografı́a 32 1. Introducción Las creaciones del presente se basan fundamentalmente en metáforas de situaciones y objetos ya existentes. Con el avance de la tecnologı́a, se impuso el deseo de envı́ar y recibir mensajes simulando la metáfora de un servicio de correo postal existente en la vida real. Más aun, el deseo de la comunicación y emulación máxima de la realidad entre los seres humanos se hace evidente en el avance de las tecnologı́as actuales, como los celulares inteligentes, cámaras detectoras de sonrisas y demás creaciones futuristas. El Correo Electrónico es el servicio de internet más utilizado en el mundo, dada su importancia. Es un servicio que pretende lograr comunicar un conjunto de personas que no necesariamente deben estar en el mismo lugar ni en el mismo momento conectadas al internet. Dejando un mensaje se puede durar horas y hasta meses para que el destinatario lea la misma teniendo el mismo contenido sin modificación. 2. Historia del E-MAIL El correo electrónico antecede a la Internet, y de hecho, para que ésta pudiera ser creada, fue una herramienta crucial. En una demostración del MIT (Massachusetts Institute of Technology) de 1961, se exhibió un sistema que permitı́a a varios usuarios ingresar a una IBM 7094 desde terminales remotas, y ası́ guardar archivos en el disco. Esto hizo posible nuevas formas de compartir información. El correo electrónico comenzó a utilizarse en 1965 en una supercomputadora de tiempo compartido y, para 1966, se habı́a extendido rápidamente para utilizarse en las redes de computadoras. 2.1. @ En 1971, Ray Tomlinson incorporó el uso de la arroba (@). Eligió la arroba como divisor entre el usuario y la computadora en la que se aloja la casilla de correo porque no existı́a la arroba en ningún nombre ni apellido. En inglés la arroba se lee at (en). Ası́, jose@máquina.com se lee jose en máquina punto com. El nombre correo electrónico proviene de la analogı́a con el correo postal: ambos sirven para enviar y recibir mensajes, y se utilizan ”buzones”intermedios (servidores), en donde los mensajes se guardan temporalmente antes de dirigirse a su destino, y antes de que el destinatario los revise. 3. Fundamentos del Correo Electrónico Fundamentos del Correo Electronico (MIME, Servidor de Correo [MAILDIR, MBOX], Clientes de Correo [Clasicos, Web, Consola]) En un principio se utilizaban mensajes en Intranet, esto es, sólo era posible envı́ar mensajes a usuarios de la misma red y bajo el mismo dominio. Por esto, se creó el comando mail. Este comando utilizaba el Archivo /etc/mail.rc para cargar su ambiente y cada usuario tiene una entrada en el directorio /var/mail, esto es, el usuario jose tiene un archivo llamado /var/mail/jose que es donde recibe sus mensajes bajo una estructura que describire luego. Actualmente, los correos son enviados desde cualquier computadora y hacia cualquier computadora (Servidor de Correo). 3.1. Servidor de Correo Existen en General 2 tipos de estructuras para almacenar los correos de un usuario. 3.1.1. MBOX Un MailBox es un Termino que se utiliza para nombrar a un tipo de formato de Archivo donde estan almacenados un conjunto de correos electronicos. Todos los Mensajes estan concatenados en el Archivo con un Formato estructurado. Tiene problema de Interbloqueo (Mensaje borrando y mensaje agregando), pero es muy rapido y eficiente. Ventajas 1. El formato es universalmente compatible. 2. Agregar un nuevo correo en el archivo de buzon de correo es rapido. 3. Buscar Un Correo dentro de un archivo unico (el Buzon) de correo es rapido. Desventajas 1. Tiene problemas de bloqueo de archivos (Escritura y Lectura del Mismo Archivo). 2. Tiene problemas cuando se utiliza con sistemas de archivos de red. 3. El formato es propenso a la corrupcion. 3.1.2. MAILDIR Un MailDir es Un Formato de almacenamiento de Correos, pero a diferencia de MBOX, evita los interbloqueos, ya que en vez de ser un Fichero, es un Conjunto de Directorios (tmp, new, cur) que realizan las Funciones de repartidores de Correo. Asi, Cuando un Correo es Nuevo estara en new, los Leidos Estan en cur y los que No se Pueden modificar en el instante estan en tmp. Ventajas 1. La Localizacion, recuperacion y eliminacion de un correo electronico especifico es eficiente y seguro. 2. Elimina el Interbloqueo. 3. Puede ser utilizado en el sistema de archivos de red. 4. Inmunes a la corrupción de buzon (suponiendo que el hardware no fallará). Desventajas 1. Algunos sistemas de ficheros no pueden manejar eficientemente un gran numero de archivos pequeños. 2. Como La Estructura es de Directorios La Busqueda No Especifica es Un Poco Lenta. 3.2. Cliente de Correo Un cliente de correo es aquel desde donde se accede al servidor para obtener los mensajes. Los clientes pueden ser en general de 3 tipos. 3.2.1. Clásicos Son aquellos que poseen interfaz gráfica y que se utilizan para obtener los mensajes via IMAP o POP3. Estos clientes poseen en algunos casos opciones para envı́ar correos tambien (utilizando el Protocolo SMTP). Ejemplos de éstos son: Outlook, Mozilla Thunderbird, Opera Mail, etc 3.2.2. Consola Estos son aqullos que utilizan Terminales para acceder a los Protocolos de obtención de mensajes. Ejemplos de este tipo son Mutt y Alpine. 3.2.3. Web Éstos serán explicados más detalladamente en un próximo capı́tulo. 4. Comentarios Acerca de Conexiones Remotas Para poder comprender los siguientes capı́tulos es necesario tomar en cuenta algunos comentarios acerca de Protocolos para conectarse a computadoras remotas y manejarlas como si se estuviera enfrente de las mismas. 4.1. TELNET Telnet (TELecommunication NETwork) es el nombre de un protocolo de red que sirve para acceder mediante una red a otra máquina para manejarla remotamente como si estuviéramos sentados delante de ella. También es el nombre del programa informático que implementa el cliente. Para que la conexión funcione, como en todos los servicios de Internet, la máquina a la que se acceda debe tener un programa especial que reciba y gestione las conexiones. El puerto que se utiliza generalmente es el 23. Telnet sólo sirve para acceder en modo terminal, es decir, sin gráficos, pero fue una herramienta muy útil para arreglar fallos a distancia, sin necesidad de estar fı́sicamente en el mismo sitio que la máquina que los tenı́a. También se usaba para consultar datos a distancia, como datos personales en máquinas accesibles por red, información bibliográfica, etc. Aparte de estos usos, en general telnet se ha utilizado (y aún hoy se puede utilizar en su variante SSH) para abrir una sesión con una máquina UNIX, de modo que múltiples usuarios con cuenta en la máquina, se conectan, abren sesión y pueden trabajar utilizando esa máquina. Es una forma muy usual de trabajar con sistemas UNIX. Su Uso (suponiendo que nos queremos conectar al hostX en el dominio dominioY) es: $ telnet hostX.dominioY Luego le pedira Usuario y Clave. 4.2. SSH SSH (Secure SHell, en español: intérprete de órdenes segura) es el nombre de un protocolo y del programa que lo implementa, y sirve para acceder a máquinas remotas a través de una red. Permite manejar por completo la computadora mediante un intérprete de comandos, y también puede redirigir el tráfico de X para poder ejecutar programas gráficos si tenemos un Servidor X (en sistemas Unix y Windows) corriendo. Además de la conexión a otros dispositivos, SSH nos permite copiar datos de forma segura (tanto ficheros sueltos como simular sesiones FTP cifradas), gestionar claves RSA para no escribir claves al conectar a los dispositivos y pasar los datos de cualquier otra aplicación por un canal seguro tunelizado mediante SSH. SSH trabaja de forma similar a como se hace con telnet. La diferencia principal es que SSH usa técnicas de cifrado que hacen que la información que viaja por el medio de comunicación vaya de manera no legible y ninguna tercera persona pueda descubrir el usuario y contraseña de la conexión ni lo que se escribe durante toda la sesión; aunque es posible atacar este tipo de sistemas por medio de ataques de REPLAY y manipular ası́ la información entre destinos. Su Uso (suponiendo que nos queremos conectar al hostX en el dominio dominioY con el usuario usuarioZ) es: $ ssh [email protected] Se le pedirá el Password. 4.3. SSL El protocolo SSL permite la autenticación de servidores, la codificación de datos y la integridad de los mensajes. Con SSL tanto en el cliente como en el servidor, sus comunicaciones en Internet serán transmitidas en formato codificado. De esta manera, puede confiar en que la información que envı́e llegará de manera privada y no adulterada al servidor que usted especifique. Los servidores seguros suministran la autenticación del servidor empleando certificados digitales firmados emitidos por organizaciones llamadas .Autoridades del certificado”. Un certificado digital verifica la conexión entre la clave de un servidor público y la identificación del servidor. Las verificaciones criptográficas, mediante firmas digitales, garantizan que la información dentro del certificado sea de confianza. Esto se implementa mas que todo en el caso de tener un servicio WebMail implantado dentro de la red que permita a los usuarios revisar sus correos via WEB, logrando asi que la comunicacion Cliente/Servidor se de de manera encriptada. SSL es útil tmb para permitir al usuario descargar sus correos mediante IMAP o POP. El protocolo SSL fue reemplazado por el protocolo TLS. 5. SMTP El Protocolo SMTP (Simple Mail Transport Protocol) Esta Basado en el Modelo Cliente/Servidor y Pertenece A La Capa de Aplicacion en el Modelo TCP/IP. Esta Basado en Texto Para Intercambio de Mensajes. El Usuario Se Conecta Al Servidor Mediante el Cual Envia Un Correo y el Servidor Utilizando el Protocolo Decide Si Lo Mantiene en Su Dominio (Mensaje Local) o Si Lo Envia A Otro Servidor de Correo (Mensaje Remoto). SMTP Utiliza el Puerto 25 Por defecto Para Escuchar Peticiones de Sus Clientes. Generalmente La Conexion Se Hace Via Web o Mediante Telnet. 5.1. Comandos Los Comandos Basicos Son: 1. HELO: para abrir una sesion con el servidor 2. MAIL FROM: para indicar quien envia el mensaje 3. RCPT TO: para indicar el destinatario del mensaje 4. DATA: para indicar el comienzo del mensaje, este finalizara cuando haya una linea unicamente con un punto. 5. QUIT: para cerrar la sesion 6. RSET: Aborta la transaccion en curso y borra todos los registros. 7. SEND: Inicia una transaccion en la cual el mensaje se entrega a una terminal. 8. SOML: El mensaje se entrega a un terminal o a un buzon. 9. SAML: El mensaje se entrega a un terminal y a un buzon. 10. VRFY: Solicita al servidor la verificacion del argumento. 11. EXPN: Solicita al servidor la confirmacion del argumento. 12. HELP: Permite solicitar informacion sobre un comando. 13. NOOP: Se emplea para reiniciar los temporizadores. 14: TURN: Solicita al servidor que intercambien los papeles. 5.2. Respuestas En SMTP Las Respuestas Pueden Ser de 4 Conjuntos: 1. 2XX: la operacion solicitada mediante el comando anterior ha sido concluida con exito 2. 3XX: la orden ha sido aceptada, pero el servidor esta pendiente de que el cliente le envie nuevos datos para terminar la operacion 3. 4XX: para una respuesta de error, pero se espera a que se repita la instruccion. 4. 5XX: para indicar una condicion de error permanente, por lo que no debe repetirse la orden. 5.3. OpenRelay Un OpenRelay o Retransmision de correo abierto es un Metodo en el Cual el servidor SMTP es configurado de tal manera que permite que cualquier usuario de Internet Pueda enviar e-mail a traves de el, no solo los envios a, o procedentes de usuarios conocidos. Esta era la configuracion por defecto en muchos servidores de correo y, de hecho, fue la forma en que Internet fue Creada inicialmente, pero Las retransmisiones de correo abiertas se han convertido en Un Metodo Poco Popular debido a su explotacion por parte de los spammers y los gusanos. Muchos se cerraron o fueron colocados en listas negras de otros servidores. 6. POP3 - IMAP En Esta sección analizaremos ambos protocolos. 6.1. IMAP Internet Message Access Protocol (IMAP) Es un protocolo de red de acceso a mensajes electronicos almacenados en un servidor. Mediante IMAP se puede tener acceso al correo electronico desde cualquier equipo que tenga una conexion a Internet. La ventaja de utilizar un servidor de correo IMAP es, que los usuarios pueden consultar su correo desde varios ordenadores y siempre ven los mismos mensajes. Esto se debe, a que los mensajes permanecen en el servidor hasta que el usuario elige descargarlos a su unidad local. La mayoria de los sistemas de correo web estan basados en IMAP. Esto permite a todo el mundo tener acceso tanto a los mensajes enviados como a los recibidos, sin importar que equipo se esta utilizando para comprobar las diferentes bandejas del correo electronico. Ademas de esto es posible especificar en IMAP carpetas del lado servidor (.subscriptions) IMAP Utiliza el Puerto 143 y el 993 (Cifrado), Tambien es Posible Conectarse Mediante Telnet. 6.1.1. 1) 2) 3) 4) 5) . . . . . Comandos login <usuario> <Password>: Loguearse list <Opciones>: Listar los directorios examine <Directorio>: Revisar uno de los directorios. fetch <Opciones>: Comando para revisar uno o un conjunto de mensajes. logout: Comando para desloguearse. Un Ejemplo Es (Caso LDC, Tu debes colocar en donde dice imap.ldc.usb.ve el nombre de tu Servidor IMAP) [jose@amtal: ]$ telnet imap.ldc.usb.ve 143 Ademas Si Queremos Que Los Datos Viajen Cifrados Por La Red (Por Si Estan Haciendo Sniffing) Existe Otro Comando Aun Mas Poderoso y es el Siguiente (Caso LDC) [jose@amtal: ]$ openssl s client -connect imap.ldc.usb.ve:993 6.2. POP3 Post Office Protocol (POP3) Es Un Protocolo Que se Utiliza en clientes locales de correo para obtener los mensajes de correo electronico almacenados en un servidor remoto. Es un protocolo de nivel de aplicacion en el Modelo OSI. POP3 esta Creado para recibir correo, no para enviarlo; le permite a los usuarios con conexiones intermitentes o muy lentas (tales como las conexiones por modem), descargar su correo electronico mientras tienen conexion y revisarlo posteriormente incluso estando desconectados. Cabe mencionar que la mayoria de los clientes de correo incluyen la opcion de dejar los mensajes en el servidor, de manera tal que, un cliente que utilice POP3 se conecta, obtiene todos los mensajes, los almacena en la computadora del usuario como mensajes nuevos, los elimina del servidor y finalmente se desconecta. Utiliza el Puerto 110 (Por Defecto) y el 995 (Cifrado). Es posible conectarse manualmente al servidor POP3 haciendo Telnet al puerto 110. Es muy util cuando envian un mensaje con un fichero muy largo que no se quiere recibir. 6.2.1. Comandos 1. USER <nombre>: Identificacion de usuario (Solo se realiza una vez). 2. PASS <password>: Envia la clave del servidor. 3. STAT: Da el numero de mensajes no borrados en el buzon y su longitud total. 4. LIST: Muestra todo los mensajes no borrados con su longitud. 5. RETR <numero>: Solicita el envio del mensaje especificando el numero (no se borra del buzon). 6. TOP <numero> <lineas>: Muestra la cabecera y el numero de lineas requerido del mensaje especificando el numero. 7. DELE <numero>: Borra el mensaje especificando el numero. 8. RSET: Recupera los mensajes borrados (en la conexion actual). 9. UIDL <numero>: Devuelve una cadena identificatoria del mensaje persistente a traves de las sesiones. Si no se especifica <numero> se devuelve una lista con los numeros de mensajes y su cadena identificatoria de los mensajes no borrados. 10. QUIT: Salir. 6.3. Diferencias Algunas de las caracterı́sticas importantes que diferencian a IMAP y POP3 son: 1. Al utilizar POP3, los clientes se conectan brevemente al servidor de correo, solamente el tiempo que les tome descargar los nuevos mensajes. Al utilizar IMAP, los clientes permanecen conectados el tiempo que su interfaz permanezca activa y descargan los mensajes bajo demanda. Esta manera de trabajar de IMAP puede dar tiempos de respuesta mas rapidos para usuarios que tienen una gran cantidad de mensajes o mensajes grandes. 2. El protocolo POP3 supone que el cliente conectado es el unico Propietario de una cuenta de correo. En contraste, el protocolo IMAP4 permite accesos simultaneos a multiples clientes y proporciona ciertos mecanismos a los clientes para que se detecten los cambios hechos a un mailbox por otro cliente concurrentemente conectado. 3. Casi todo el correo electronico de Internet es transmitido en formato MIME. El protocolo IMAP4 le permite a los clientes obtener separadamente cualquier parte MIME individual, asi como obtener porciones de las partes individuales o los mensajes completos. Es mas seguro. 7. ¿Cómo Funciona el Correo Electrónico? Un Sistema de Correo Electrónico está compuesto de 4 Elementos fundamentales. 7.1. MTA: Mail Transport Agent Un MTA es básicamente un servidor que retransmite un correo hasta que éste llegue al MTA del dominio del destinatario. Un MTA es una máquina que funciona de la siguiente manera: recibe un correo y verifica si es para el dominio de esa MTA, si no es ası́, entonces lo reenvı́a según una tabla de routeo (parecido a como funcionan los routers) a un Servidor que en teorı́a deberı́a estar más cerca del destino. Cuando llega al MTA del destinatario se envı́a al MDA del dominio. Ejemplos de MTA son: Sendmail, Postfix, Qmail, etc. 7.2. MDA: Mail Delivery Agent Un MDA es un servidor que sirve para repartir los correos según las cuentas que tiene en lista. Es decir, verifica los correos que llegan y los reparte a los usuarios de su dominio según sea el destinatario. Para obtener estos mensajes se utilizan los MUA. Ejemplos de MDA son: Procmail, Maildrop, Mail.local, etc. 7.3. MUA: Mail User Agent Un MUA es un Programa que se encuentra en la máquina que se utiliza para revisar los correos u obtenerlos del servidor MDA. Ejemplos de MUA son: Mutt, Pine, Elm, etc. 7.4. AA: Access Agent Un Agente de Acceso es aquel que permite la conexión entre el MUA y el MDA. 7.5. Funcionamiento El correo electrónico gira alrededor del uso de las casillas de correo electrónico. Cuando se envı́a un correo electrónico, el mensaje se enruta de servidor a servidor hasta llegar al servidor de correo electrónico del receptor. Más precisamente, el mensaje se envı́a al servidor del correo electrónico (llamado MTA, del inglés Mail Transport Agent [Agente de Transporte de Correo]) que tiene la tarea de transportarlos hacia el MTA del destinatario. En Internet, los MTA se comunican entre sı́ usando el protocolo SMTP, y por lo tanto se los llama servidores SMTP (o a veces servidores de correo saliente). Luego el MTA del destinatario entrega el correo electrónico al servidor del correo entrante (llamado MDA, del inglés Mail Delivery Agent [Agente de Entrega de Correo]), el cual almacena el correo electrónico mientras espera que el usuario lo acepte. Existen dos protocolos principales utilizados para recuperar un correo electrónico de un MDA: POP3 y IMAP. Por esta razón, los servidores de correo entrante se llaman servidores POP o servidores IMAP, según el protocolo usado. Usando una analogı́a del mundo real, los MTA actúan como la oficina de correo (el área de clasificación y de transmisión, que se encarga del transporte del mensaje), mientras que los MDA actúan como casillas de correo, que almacenan mensajes (tanto como les permita su volumen), hasta que los destinatarios controlan su casilla. Esto significa que no es necesario que los destinatarios estén conectados para poder enviarles un correo electrónico. Para evitar que cualquiera lea los correos electrónicos de otros usuarios, el MDA está protegido por un nombre de usuario llamado registro y una contraseña. La recuperación del correo se logra a través de un programa de software llamado MUA (Mail User Agent [Agente Usuario de Correo]). Cuando el MUA es un programa instalado en el sistema del usuario, se llama cliente de correo electrónico (tales como Mozilla Thunderbird, Microsoft Outlook, Eudora Mail, Incredimail o Lotus Notes). Cuando se usa una interfaz de web para interactuar con el servidor de correo entrante, se llama correo electrónico. 7.6. 7.6.1. Funcionamiento - Punto de vista Mensaje Escritura del mensaje Se pueden mandar mensajes entre computadores personales o entre dos terminales de una computadora central. Los mensajes se archivan en un buzón (una manera rápida de mandar mensajes). Cuando una persona decide escribir un correo electrónico, su programa (o correo web) le pedirá como mı́nimo tres cosas: 1. Destinatario: una o varias direcciones de correo a las que ha de llegar el mensaje 2. Asunto: una descripción corta que verá la persona que lo reciba antes de abrir el correo 3. El mensaje: Puede ser sólo texto, o incluir formato, y no hay lı́mite de tamaño Además, se suele dar la opción de incluir archivos adjuntos al mensaje. Esto permite traspasar datos informáticos de cualquier tipo mediante el correo electrónico. Para especificar el destinatario del mensaje, se escribe su dirección de correo en el campo llamado Para dentro de la interfaz (ver imagen de arriba). Si el destino son varias personas, normalmente se puede usar una lista con todas las direcciones, separadas por comas o punto y coma. Además del campo Para existen los campos CC y CCO, que son opcionales y sirven para hacer llegar copias del mensaje a otras personas: 4. Campo CC (Copia de Carbón): quienes estén en esta lista recibirán también el mensaje, pero verán que no va dirigido a ellos, sino a quien esté puesto en el campo Para. Como el campo CC lo ven todos los que reciben el mensaje, tanto el destinatario principal como los del campo CC pueden ver la lista completa. 5. Campo CCO (Copia de Carbón Oculta): una variante del CC, que hace que los destinatarios reciban el mensaje sin aparecer en ninguna lista. Por tanto, el campo CCO nunca lo ve ningún destinatario. Un ejemplo: Ana escribe un correo electrónico a Beatriz (su profesora), para enviarle un trabajo. Sus compañeros de grupo, Carlos y David, quieren recibir una copia del mensaje como comprobante de que se ha enviado correctamente, ası́ que les incluye en el campo CC. Por último, sabe que a su hermano Esteban también le gustarı́a ver este trabajo aunque no forma parte del grupo, ası́ que le incluye en el campo CCO para que reciba una copia sin que los demás se enteren. Entonces: Beatriz recibe el mensaje dirigido a ella (sale en el campo Para), y ve que Carlos y David también lo han recibido Carlos recibe un mensaje que no va dirigido a él, pero ve que aparece en el campo CC, y por eso lo recibe. En el campo Para sigue viendo a Beatriz David, igual que Carlos, ya que estaban en la misma lista (CC) Esteban recibe el correo de Ana, que está dirigido a Beatriz. Ve que Carlos y David también lo han recibido (ya que salen en el CC), pero no se puede ver a él mismo en ninguna lista, cosa que le extraña. Al final, supone que es que Ana le incluyó en el campo CCO. 7.6.2. Envı́o El envı́o de un mensaje de correo es un proceso largo y complejo. Éste es un esquema de un caso tı́pico: En este ejemplo ficticio, Ana ([email protected]) envı́a un correo a Bea ([email protected]). Cada persona está en un servidor distinto (una en a.org, otra en b.com), pero éstos se pondrán en contacto para transferir el mensaje. Por pasos: Ana escribe el correo en su programa cliente de correo electrónico. Al darle a Enviar, el programa contacta con el servidor de correo usado por Ana (en este caso, smtp.a.org). Se comunica usando un lenguaje conocido como protocolo SMTP. Le transfiere el correo, y le da la orden de enviarlo. El servidor SMTP ve que ha de entregar un correo a alguien del dominio b.com, pero no sabe con qué ordenador tiene que contactar. Por eso consulta a su servidor DNS (usando el protocolo DNS), y le pregunta quién es el encargado de gestionar el correo del dominio b.com. Técnicamente, le está preguntando el registro MX asociado a ese dominio. Como respuesta a esta petición, el servidor DNS contesta con el nombre de dominio del servidor de correo de Bea. En este caso es mx.b.com; es un ordenador gestionado por el proveedor de Internet de Bea. El servidor SMTP (smtp.a.org) ya puede contactar con mx.b.com y transferirle el mensaje, que quedará guardado en este ordenador. Se usa otra vez el protocolo SMTP. Más adelante (quizás dı́as después), Bea aprieta el botón Recibir nuevo correo.en su programa cliente de correo. Esto empieza una conexión, mediante el protocolo POP3 o IMAP, al ordenador que está guardando los correos nuevos que le han llegado. Este ordenador (pop3.b.com) es el mismo que el del paso anterior (mx.b.com), ya que se encarga tanto de recibir correos del exterior como de entregárselos a sus usuarios. En el esquema, Bea recibe el mensaje de Ana mediante el protocolo POP3. Ésta es la secuencia básica, pero pueden darse varios casos especiales: 1. Si ambas personas están en la misma red (una Intranet de una empresa, por ejemplo), entonces no se pasa por Internet. También es posible que el servidor de correo de Ana y el de Bea sean el mismo ordenador. 2. Ana podrı́a tener instalado un servidor SMTP en su ordenador, de forma que el paso 1 se harı́a en su mismo ordenador. De la misma forma, Bea podrı́a tener su servidor de correo en el propio ordenador. 3. Una persona puede no usar un programa de correo electrónico, sino un webmail. El proceso es casi el mismo, pero se usan conexiones HTTP al webmail de cada usuario en vez de usar SMTP o IMAP/POP3. 4. Normalmente existe más de un servidor de correo (MX) disponible, para que aunque uno falle, se siga pudiendo recibir correo. 5. Si el usuario quiere, puede almacenar los mensajes que envı́a, bien de forma automática (con la opción correspondiente), bien sólo para los mensajes que ası́ lo desee. Estos mensajes quedan guardados en la carpeta ”Enviados”. 7.6.3. Recepción Cuando una persona recibe un mensaje de correo electrónico puede verse en la bandeja de entrada un resumen de él: 1. Remitente (o De o De: o From o From: -en inglés-): esta casilla indica quién envı́a el mensaje. Puede aparecer el nombre de la persona o entidad que nos lo envı́a (o su apodo o lo que desee el remitente). Si quien envı́a el mensaje no ha configurado su programa o correo web al respecto aparecerá su dirección de email 2. Asunto: en este campo se ve el tema que trata el mensaje (o lo que el remitente de él desee). Si quien envı́a el mensaje ha dejado esta casilla en blanco se lee [ninguno] o [sin asunto] Si el mensaje es una respuesta el asunto suele empezar por RE: o Re: (abreviatura de responder o reply -en inglés-, seguida de dos puntos). Aunque según de dónde proceda el mensaje pueden aparecer An: (del alemán antwort), Sv: (del sueco svar), etc. Cuando el mensaje procede de un reenvı́o el asunto suele comenzar por RV: (abreviatura de reenviar) o Fwd: (del inglés forward), aunque a veces empieza por Rm: (abreviatura de remitir) 3. Fecha: esta casilla indica cuándo fue enviado el mensaje o cuándo ha llegado a la bandeja de entrada del receptor. Puede haber dos casillas que sustituyan a este campo, una para indicar la fecha y hora de expedición del mensaje y otra para expresar el momento de su recepción Además pueden aparecer otras casillas como: 4. Tamaño: indica el espacio que ocupa el mensaje y, en su caso, fichero(s) adjunto(s) 5. Destinatarios (o Para o Para: o To o To: -en inglés-): muestra a quiénes se envió el mensaje Datos adjuntos: si aparece una marca (habitualmente un clip) significa que el mensaje viene con uno o varios ficheros anexos 6. Prioridad: expresa la importancia o urgencia del mensaje según el remitente (alta -se suele indicar con un signo de exclamación-, normal -no suele llevar marca alguna- o baja -suele indicarse con una flecha apuntando para abajo-) 7. Marca (de seguimiento): si está activada (p.e. mostrando una bandera) indica que hay que tener en cuenta este mensaje (previamente lo ha marcado la persona que lo ha recibido) 8. Inspeccionar u omitir: pinchando en esta casilla se puede marcar el mensaje para inspeccionarlo (suelen aparecer unas gafas en la casilla y ponerse de color llamativo -normalmente rojo- las letras de los demás campos). Pinchando otra vez se puede marcar para omitirlo (suele aparecer el sı́mbolo de ”prohibido el paso.en este campo y ponerse en un tono suave -normalmente gris- las letras de las demás casillas). Pinchando una vez más volvemos a dejar el mensaje sin ninguna de las dos marcas mencionadas 9. Cuenta: Si utilizamos un cliente de correo electrónico configurado con varias cuentas de correo esta casilla indica a cuál de ellas ha llegado el mensaje en cuestión 10. Primeras palabras del (cuerpo del) mensaje: Los mensajes recibidos pero sin haber sido leı́dos aún suelen mostrar su resumen en negrita. Después de su lectura figuran con letra normal. A veces si seleccionamos estos mensajes sin abrirlos podemos ver abajo una previsualización de su contenido. Si el destinatario desea leer el mensaje tiene que abrirlo (normalmente haciendo (doble) clic sobre el contenido de su asunto con el puntero del ratón). Entonces el receptor puede ver un encabezado arriba seguido por el cuerpo del mensaje. En la cabecera del mensaje aparecen varias o todas las casillas arriba mencionadas (salvo las primeras palabras del cuerpo del mensaje). Los ficheros adjuntos, si existen, pueden aparecer en el encabezado o debajo del cuerpo del mensaje. Una vez que el destinatario ha recibido (y, normalmente, leı́do) el mensaje puede hacer varias cosas con él. Normalmente los sistemas de correo (tanto programas como correo web) ofrecen opciones como: 1. Responder: escribir un mensaje a la persona que ha mandado el correo (que es sólo una). Existe la variante Responder a todos, que pone como destinatarios tanto al que lo envı́a como a quienes estaban en el campo CC 2. Reenviar (o remitir): pasar este correo a una tercera persona, que verá quién era el origen y destinatario original, junto con el cuerpo del mensaje. Opcionalmente se le puede añadir más texto al mensaje o borrar los encabezados e incluso el cuerpo (o parte de él) de anteriores envı́os del mensaje. 3. Marcar como spam: separar el correo y esconderlo para que no moleste, de paso instruyendo al programa para que intente detectar mejor mensajes parecidos a éste. Se usa para evitar la publicidad no solicitada (spam) 4. Archivar: guardar el mensaje en el ordenador, pero sin borrarlo, de forma que se pueda consultar más adelante. Esta opción no está en forma explı́cita, ya que estos programas guardan los mensajes automáticamente. 5. Borrar: Se envı́a el mensaje a una carpeta Elementos eliminados que puede ser vaciada posteriormente. 6. Mover a carpeta o Añadir etiquetas: algunos sistemas permiten catalogar los mensajes en distintos apartados según el tema del que traten. 7. Otros: Otros permiten añadir marcas definidas por el usuario (ej: ”trabajo”, çasa”, etc.). 8. WEBMAIL Un WebMail es Un Cliente de Correo Electronico Que Ofrece Una Interfaz Web Para Acceder Al Correo Electronico en Un Servidor Remoto. Se Permite Mediante Esta Interfaz Listar, Editar y Eliminar Los Correos Almacenados en el Servidor Remoto; Mediante Un Navegador Web. La ventaja de esta modalidad es que todo se realiza en tiempo real, esto es, los cambios que estamos realizando se suceden en el servidor directamente y no en otra máquina que luego modificará al Servidor. Generalmente Utilizan La Conexion POP/IMAP Para Acceder y Enviar Correos. Algunos Correo Web OpenSource Son: Alt-N Technologies, RoundCube, SquirrelMail, Horde, Openwebmail, Ilohamail, AtMail, BlogMail, Zimbra. Y Propietarios Hay Gmail, Yahoo, Hotmail, AOL, GMX. 9. Problemas del E-MAIL Dado el amplio uso del Correo Electrónico en el mundo, muchos se aprovechan de esta ventaja para sacar provecho y obtener ganancias o simplemente por diversión. Los principales problemas del Correo Electrónico son los siguientes: 9.1. SPAM Se llama spam, correo basura o mensaje basura a los mensajes no solicitados, no deseados o de remitente no conocido, habitualmente de tipo publicitario, enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor. La acción de enviar dichos mensajes se denomina spamming. La palabra ”Spam”proviene de la segunda guerra mundial, cuando los familiares de los soldados en guerra les enviaban comida enlatada. Entre estas comidas enlatadas estaba ”Spam”, una carne enlatada, que en los Estados Unidos era y es muy común. Aunque se puede hacer por distintas vı́as, la más utilizada entre el público en general es la basada en el correo electrónico. Otras tecnologı́as de internet que han sido objeto de correo basura incluyen grupos de noticias, usenet, motores de búsqueda, redes sociales, wikis, foros, blogs, también a través de ventanas emergentes y todo tipo de imágenes y textos en la web. El correo basura también puede tener como objetivo los teléfonos móviles (a través de mensajes de texto) y los sistemas de mensajerı́a instantánea como por ejemplo Outlook, Lotus Notes, etc. También se llama correo no deseado a los virus sueltos en la red y páginas filtradas (casino, sorteos, premios, viajes y pornografı́a), se activa mediante el ingreso a páginas de comunidades o grupos o acceder a enlaces en diversas páginas. 9.2. Phishing Phishing es un término informático que denomina un tipo de delito encuadrado dentro del ámbito de las estafas cibernéticas, y que se comete mediante el uso de un tipo de ingenierı́a social caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjetas de crédito u otra información bancaria). El estafador, conocido como phisher, se hace pasar por una persona o empresa de confianza en una aparente comunicación oficial electrónica, por lo común un correo electrónico, o algún sistema de mensajerı́a instantánea o incluso utilizando también llamadas telefónicas. Dado el creciente número de denuncias de incidentes relacionados con el phishing, se requieren métodos adicionales de protección. Se han realizado intentos con leyes que castigan la práctica y campañas para prevenir a los usuarios con la aplicación de medidas técnicas a los programas. El término phishing proviene de la palabra inglesa ”fishing”(pesca), haciendo alusión al intento de hacer que los usuarios ”piquen en el anzuelo”. A quien lo practica se le llama phisher. También se dice que el término ”phishing.es la contracción de ”password harvesting fishing”(cosecha y pesca de contraseñas), aunque esto probablemente es un acrónimo retroactivo, dado que la escritura ”ph.es comúnmente utilizada por hackers para sustituir la f, como raı́z de la antigua forma de hacking telefónico conocida como phreaking. 9.3. Mail Spoofing Spoofing, en términos de seguridad de redes hace referencia al uso de técnicas de suplantación de identidad generalmente con usos maliciosos o de investigación. Existen diferentes tipos dependiendo de la tecnologı́a a la que nos refiramos, los cuales se describirán más adelante, como el IP spoofing (quizás el más conocido), ARP spoofing, DNS spoofing, Web spoofing o e-mail spoofing, aunque en general se puede englobar dentro de spoofing cualquier tecnologı́a de red susceptible de sufrir suplantaciones de identidad. Mail Spoofing es la Suplantación en correo electrónico de la dirección de correo electrónico de otras personas o entidades. Esta técnica es usada con asiduidad para el envı́o de mensajes de correo electrónico hoax como suplemento perfecto para el uso de suplantación de identidad y para SPAM, es tan sencilla como el uso de un servidor SMTP configurado para tal fin. Para protegerse se deberı́a comprobar la IP del remitente (para averiguar si realmente esa ip pertenece a la entidad que indica en el mensaje) y la dirección del servidor SMTP utilizado. Otra técnica de protección es el uso de firmas digitales. 9.4. Hoax Un bulo (en inglés, hoax) o noticia falsa es un intento de hacer creer a un grupo de personas que algo falso es real. En el idioma castellano el término se popularizó principalmente al referirse a engaños masivos por medios electrónicos especialmente Internet. A diferencia del fraude el cual tiene normalmente una o varias vı́ctimas y es cometido con propósitos delictivos y de lucro ilı́cito, el bulo tiene como objetivo el ser divulgado de manera masiva haciendo uso de los medios de comunicación, siendo el más popular de ellos en la actualidad Internet, encontrando su máxima expresión en los foros y en las cadenas de mensajes de los correos electrónicos. No suelen tener fines lucrativos o no son su fin primario y sin embargo pueden llegar a resultar muy destructivos. Las personas creadoras de bulos tienen diversas motivaciones dentro de las que se encuentran el satisfacer su amor propio; el estar amargado con el trabajo en la empresa arremetiendo contra ella o sus trabajadores (hoy es muy fácil a través de Internet); la intención de hacer una broma para avergonzar o señalar a alguien o la pretensión de provocar un cambio social haciendo que la gente se sienta prevenida frente a algo o alguien; querer mofarse y hacer evidente la credulidad de las personas y de los medios de comunicación; también suele ser caracterı́stico dentro de los autores de bulo el querer que los demás se adscriban a una determinada idea o pensamiento. 9.5. Mail Chains Una cadena de mensajes por correo electrónico es un tipo de cadena de mensajes que utiliza el correo electrónico como forma de propagación. Debido a la facilidad de propagación del correo electrónico, estas cadenas se han convertido en mensajes masivos. Los mensajes de cadena buscan coaccionar o convencer de varias maneras a sus lectores de que dicha cadena sea reenviada a otro grupo de usuarios de correo electrónico. El nombre de çadena”proviene del encadenamiento de pasajes que hacen estos mensajes de usuario a usuario. Esta clase de mensajes, la mayorı́a de las veces indeseable, incómodo y perjudicial para los receptores de estos tipos de correos, son potencialmente una pérdida de tiempo para el receptor. Las empresas informáticas aducen que son también un oneroso problema administrativo debido al consumo excesivo de ancho de banda y espacio de almacenamiento que pueden provocar. La razón de esto es su capacidad de crecimiento potencialmente exponencial: por ejemplo, suponiendo que un usuario envı́a un mensaje en cadena a 4 personas, y éstas a otras cuatro, y ası́ sucesivamente, veremos que cada vez que el mensaje se transmite, la cantidad de copias del mensaje se multiplica por cuatro. Resultando en una progresión de 4n, donde n es la cantidad de retransmisiones. Desde luego, rara vez los mensajes en cadena siguen una progresión predecible en términos numéricos (cada usuario decide a cuántos otros les envı́a la cadena o, incluso, no reenviarla), su comportamiento sigue acercándose al crecimiento exponencial. También es cierto que los mensajes en cadena pierden efectividad cuando el conjunto de potenciales reemisores está saturado (todos lo han leı́do ya y comienzan a recibirlo de vuelta). En casi todos los casos la información que se presenta es falsa o fraudulenta (sobre todo si la información es de amor o rumores). Muchas de estas cadenas se escriben expresamente para dañar la reputación de una persona o empresa al difundir rumores. En la gran mayorı́a de los casos, los mensajes en cadena son utilizados para rastrear direcciones de correo electrónico, con el fin de enviar publicidad no deseada, spam, y en el peor de los casos virus informáticos. Otro grupo de información que incomoda a los receptores de las cadenas de correo electrónico son generalmente, chistes, humor negro, rumores etc. 10. Otros Aspectos En esta sección se especifican algunas cosas importantes del Correo Electrónico 10.1. Postfix - Aliases Los aliases permiten redirecionar el correo bien sea por el administrador del sistema o por usuarios individuales. Se pueden crear listas de correo, hacer forward de correos entre maquinas y permitir que los usuarios puedan ser referenciados por mas de un nombre. En postfix Los Aliases Van en Alguna Direccion Como La Siguiente /etc/postfix/aliases.d/backups. Este Archivo Debe Ser Referenciado en el Archivo /etc/aliases y /etc/mail/aliases Mediante el Comando include. 10.2. Postfix - Listas Las listas de correo son una gran utilidad y permiten mandar un correo con un nombre sencillo y facil de recordar a un grupo de usuarios del sistema. Un ejemplo practico dentro del LDC son las listas de correo: maquinas, backups, 3h, 4h, etc. Son muy faciles de crear con postfix, ya que solo es necesario colocar un alias en el archivo de aliases /etc/aliases, por ejemplo: maquinas: :include:/etc/postfix/aliases.d/maquinas Donde el archivo maquinas contiene las direcciones de correos o usuarios a los cuales referencia la lista. 10.3. Agentes de Entrega (MDA) Los filtros de correo permiten separar los correos entrantes en diferentes grupos para poder manejarlos y manipularlos como se desee. Entre ellos podemos mencionar: 10.3.1. Procmail Es un sencillo programa que nos permite procesar correos, haciendo con ellos lo que queramos, de una forma sencilla pero muy potente. Podemos separar los correos segun determinados filtros, eliminar correos spam, re-enviar a otras cuentas, activar antivirus de correos, responder automaticamente, ejecutar programas etc. Procmail es configurable por cada usuario de manera personalizada editando el fichero .procmailrc ubicado en la carpeta home de cada usuario, este fichero se edita mediante el uso de expresiones regulares con el objetivo de filtrar o redireccionar correo a carpetas especificas. 10.3.2. Maildrop Es el filtro de correo electronico o agente de entrega de correo electronico que es utilizado por el servidor de correo Courier. Usted no necesita descargar buzon si ya tiene instalado Courier. El Buzon esta escrito en C++, y es significativamente mayor que procmail. Sin embargo, utiliza recursos de manera mas eficiente. A diferencia de procmail, Maildrop no leera un mensaje de correo electronico de gran Extension en la memoria. Mensajes de gran Extension se guardan en un archivo temporal, y se filtran desde el archivo temporal. Para establecer las reglas de filtrado es necesario configurar el archivo /etc/maildroprc el cual es de uso general para todos los usuarios de correo electronico. 10.4. Servidores de Codigo Abierto 10.4.1. Dovecot Dovecot es un servidor de IMAP y POP3 de codigo abierto para sistemas GNU/Linux, escrito fundamentalmente pensando en seguridad. Desarrollado por Timo Sirainen, Dovecot fue liberado por primera vez en julio del 2002. Dovecot apunta fundamentalmente a ser un servidor de correo de codigo abierto ligero, rapido, facil de instalar y por sobre todo seguro. Dovecot puede trabajar con el estandar MBOX, MDIR y sus propios formatos nativos DBOX de alto Rendimiento. Es completamente compatible con implementaciones de servidores UW IMAP y Courier IMAP, asi como con clientes que accesen directante a los buzones de correo. 10.4.2. Courier Courier-imap es un servidor de correo electronico rapido, sencillo y escalable. Soporta IMAP y POP3, permite una configuracion personalizada y optima a todos los niveles, segun sus creadores no pone limites para el administrador que haga uso de el, su unica limitacion es ancho de banda con el cual se opera para distribuir el servicio. 10.5. Registro MX En un Servidor DNS existe una entrada que indica el Servidor de Correo del Dominio, éstos Servidores son indicados mediante el registro MX (Mail eXchange). 10.6. Greylisting Greylisting es el metodo por el cual se deniega el primer envio de un remitente desconocido, mediante un codigo de error SMTP 450 (deferred). Esto Les Retorna Un Mensaje de Que No Pudo Ser Enviado. Muchos de los virus y spammers no siguen el protocolo SMTP correctamente, Ademas, Que Generalmente No Revisan Si Sus Spam Llegan o No. Casi nunca volveran a enviar ese mensaje. Mediante el greylisting podemos evitar que nos lleguen mensajes de virus y proxies abiertos, pero no podemos evitar que nos lleguen de servidores de correo mal configurados que permiten relay, aunque con un poco de suerte en el siguiente reenvio ese servidor ya este en alguna lista RBL y podremos evitarlo. El funcionamiento es como sigue: 1. 2. 3. 4. 5. 6. Llega un correo con remitente desconocido. Se deniega con un error 450 (intentar mas tarde). Se guarda la IP, el From y el To en un fichero. Si el correo era un spam o un virus, es muy raro que nos lo vuelvan a enviar. Si el correo viene de un servidor SMTP, sera enviado de nuevo pasados unos minutos. Cuando llega de nuevo el correo, lo dejara pasar. 10.7. Servidores Virtuales Un Servidor Virtual es Una Particion Dentro de Un Servidor Real Que Habilita Varias Maquinas Virtuales Dentro de La Maquina Servidor. Los servidores virtuales son Ademas todos los dominios que gestiona nuestro servidor. Es decir, que un solo servidor de correo puede recibir e-mails para muchos dominios diferentes. La configuracion de los servidores virtuales para el LDC es: mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain,mail.$mydomain, www.$mydomain, ftp.$mydomain 10.8. SpamAssasin El Software SpamAssasin es Un Programa Implementado Para combatir el SPAM en Los Buzones de Correo del Servidor. Fue Creado por Justin Mason Mediante Una Modificacion de Un Codigo en Perl de Mark Jeftovic, con Algoritmos Creados Principalmente Por Gary Robinson. El Funcionamiento de SpamAssasin es el Siguiente: Cada Mensaje Pasa Por Un Filtro (Que Puede Ser Modificado Por el Administrador del Servicio) Que Incluye Una Gran Cantidad de Expresiones Regulares. Estas Son Comparadas con el Cuerpo del Mensaje y por Cada Subfiltro Recibe Una Puntuacion. Mientras Mayor es La puntuacion, Mayor es La Probabilidad de Que el Mensaje Sea Un Spam. Mediante Un Valor impuesto por el Administrador, Para Valores Que Sean Mayores Al Mismo Se Deben Eliminar o Modificar Su Cuerpo con Un Indicativo de Que Hay Alta Probabilidad de Que Sea Spam. Su Puerto Por Defecto es 783. 11. Caso de Estudio: LDC En el LDC utilizamos la siguiente combinación de Software. 11.1. Postfix El Software POSTFIX Es uno de los mas populares servidores de correo electronico despues de Sendmail. Ambos Utilizan el Protocolo SMTP Para el Envio de Sus Mensajes. Se beneficia de la mayor parte de las caracteristicas de Sendmail, pero es mucho mas facil de instalar y mantener. Su archivo de configuracion se encuentra en /etc/main.cf, es bastante practico, flexible, facil de usar y facil de instalar. Existen varios comandos que nos pueden ser utiles mientras usemos Postfix. Una breve lista seria 1. postfix stop. Este comando Detiene el servidor. 2. postfix start. Este comando Inicia el servidor. 3. postfix reload. Este comando hace que el servidor Refresque la configuracion sin Detener el servicio. 4. mailq. Para ver la cola de mensajes. 5. postfix flush. Fuerza el envio de mensajes de la cola de espera. 6. postmap. Este comando sirve para construir los ficheros auxiliares de Postfix. 7. postconf. Muestra toda la configuracion de Postfix. 8. newaliases. Este comando reconstruye la base de datos de alias. El Puerto por Defecto de Postfix es 10024 Para La Entrada del Cliente y 10025 Para La Salida. 11.2. Maildir Se utiliza Maildir porque es más seguro. 11.3. Procmail En el LDC Utilizamos Procmail Porque Se Pueden Crear filtros Convenientes Para Cada Usuario. Es Mas Personalizable. Un ejemplo de este Archivo es: MAILDIR=$ORGMAIL/ DEFAULT=$ORGMAIL/ :0: *ˆSubject: *xxx* /dev/null :0: *ˆFrom: LDC* .mail.ldc/ 11.4. Alpine El Software PINE (Program for Internet News and Emails) es Un Cliente de Correo Electronico Que Fue Implementado Por La Universidad de Washington, Para Plataformas UNIX y Que Luego Fue Expandido Para WINDOWS. La Primera Version Fue Escrita en 1989. La Ultima Version Fue La 4.64 en el 2006. El Software ALPINE es La Continuacion de PINE. Su Primera Version Aparece el 20 de Diciembre de 2007. Agrega Nuevas Herramientas Como La Lectura No Solo de ASCII Sino Tambien de UNICODE. Para Que Alpine Obtenga Mis Correos Hacemos Lo Siguiente: 1. Modificar el Archivo .pinerc (se cambian los 2 campos debidos) 1.1- inbox-path=imap.ldc.usb.ve/novalidate-cert/user=aqui-va-tu-usuarioINBOX 1.2folder-collections=Mail imap.ldc.usb.ve/ssl/novalidate-cert/user=aqui-va-tu-usuariomail.[] 2. Modificar el Archivo /mail/aqui-va-tu-usuario/subscriptions de arrakis. Agregamos Los Directorios Necesarios. 3. Ejecutar el Comando $ alpine 11.5. Dovecot En primer lugar es necesario instalar los paquetes relacionados con dovecot en nuestro sistema: 1. dovecot-common - Servidor de Seguridad Que Soporta MBOX y MDIR. 2. dovecot-dev Archivos de Cabecera Para el Servidor Dovecot. 3. dovecot-imapd - Servidor de Seguridad IMAP Para MBOX y MDIR. 4. dovecot-pop3d - Servidor de Seguridad POP Para MBOX y MDIR. Los demonios imap-login y pop3-login, los cuales implementan los protocolos IMAP y POP3 se encuentran incluidos en el paquete dovecot. El uso de IMAP y POP se configura a traves de dovecot; por defecto, dovecot ejecuta solamente IMAP. Para configurar dovecot para que utilice POP: Modificar /etc/dovecot.conf para que tenga la siguiente lı́nea: protocols = imap imaps pop3 pop3s Y luego de esto es necesario reiniciar el demonio de dovecot y posteriormente hacer Que ese cambio sea operacional despues del siguiente reinicio ejecutando el comando: # chkconfig dovecot on A diferencia de SMTP, estos protocolos requieren autenticacion de los clientes usando un nombre de usuario y una Clave. Por defecto, las Claves para ambos protocolos son pasadas a traves de la red sin encriptar. 12. Conclusiones Este Archivo Fue Escrito en LATEX 13. Bibliografı́a 01. Nemeth, Evi. Snyder, Garth. Seebass, Scott. Hein, Trent. UNIX System Administration Handbook. Third Edition. Prentice Hall. 02. http://es.kioskea.net/contents/courrier-electronique/fonctionnement-mta-mua.php3 03. http://www.feep.net/sendmail/tutorial/intro/MUA-MTA-MDA.html 04. http://es.wikipedia.org/wiki/Correo electrónico 05. http://es.wikipedia.org/wiki/SMTP 06. http://es.wikipedia.org/wiki/POP3 07. http://es.wikipedia.org/wiki/IMAP 08. http://spamassassin.apache.org/ 09. http://www.postfix.org/documentation.html 10. http://www.ldc.usb.ve/˜daniela/postfix.pdf